Nytår bringer os en ny type ransomware kaldet Ransom32 . Dette ville ikke være, at bemærkelsesværdige, hvis ikke for én ting: Ransom32 er den første af sin art, fordi det er baseret på Javascript. Det ondsindede program bruger NW.js platform, hvilket gør det til en cross-OS ransomware. Indtil videre har det kun målrettet Windows-operativsystemer, dog, der let kan ændre sig som NW.js rammer gør det muligt at blive skrevet til Mac OS X og Linux. Denne ramme er også ansvarlig for at give ransomware med mere kontrol over det berørte system og gør det muligt For JavaScript til at fungere på næsten samme måde som sådanne programmeringssprog som C + + og Delphi.

Et andet problem med den ondsindede program er, at det sælges som en service. Ransom32 kan downloades fra en underjordisk TOR hjemmeside af alle, der har en Bitcoin adresse. Den såkaldte køber behøver ikke at betale noget for den eksekverbare, men udviklerne af ransomware tage en 25% nedskæring af alle løsesum betalinger, der sendes til køberens Bitcoin adresse. Når en bruger tilmelder sig malware, han præsenteres med en Affiliate Console, som viser statistikker over distributionskampagnen, herunder Installerer, Lockscreens, Paids, og Betalt BTC. Konsollen indeholder også en indstillinger konfiguration sektion, hvor affiliate kan indstille mængden af Bitcoins at blive bedt om fra computerbrugere, vælge, om den inficerede computer skal låses, og så videre. Når affiliate downloader den tilpassede version af parasitten, kan han starte sin distribution.

Krypteringsprocessen starter kort efter truslen infiltrerer computersystemet. Den skadelige fil kommer ind i systemet i form af en 22MB RAR-fil, der selv udpakker og føjer flere filer til mappen C:UsersUserAppDataRoaming Chrome Browser. Det skaber også en genvej i Startmappen kaldet Chrome Service, som gør det muligt for ransomware at starte automatisk, hver gang brugeren tænder pc’en. Selve genvejen er sammenkædet med en chrome .exe-fil, som faktisk er en NW.js-pakke, der indeholder Javascript-kode, der krypterer de filer, der er gemt på computeren. De filtyper, der kan påvirkes af krypteringen, omfatter .jpg, .docx, .pdf, .xls, .pptx, .mp4, .avi, .3gp, .asf, .mpeg, .wma, .dat og mange flere.

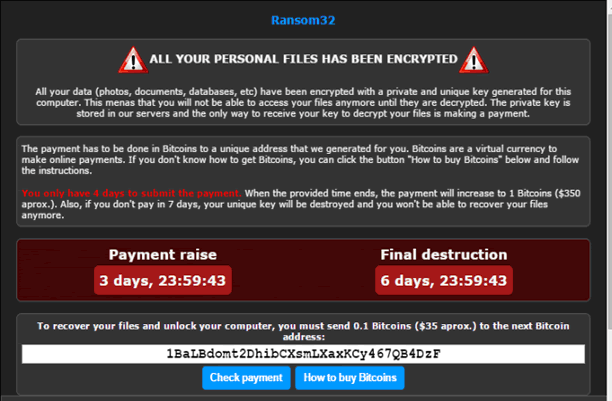

Når malware er færdig med kryptering, det viser en besked på skrivebordet. Denne meddelelse informerer brugeren, at hans data er blevet krypteret, og at for at få det tilbage, han har brug for at købe en privat dekrypteringsnøgle. Brugeren får en frist på 4 dage, før betalingen øges, og en frist på 7 dage, før nøglen ødelægges. Meddelelsens standardsprog er engelsk, men det kan også præsenteres på spansk. Skærmen giver også mulighed for at dekryptere en fil gratis at bevise, at filerne rent faktisk kan inddrives.

Desværre, i dette øjeblik er der ingen mulige muligheder for at dekryptere filerne på nogen alternativ måde, bortset fra at genoprette dem fra backup. Derfor er det så vigtigt at have sikkerhedskopier af dine mest relevante data. Vi opfordrer dig også til at være mere forsigtig online, især når du henter filer på din pc, og at have en kraftfuld malware forebyggelse og fjernelse værktøj installeret og opdateret på alle tidspunkter.