Cyberkriminalitet kommer i forskellige former, en af de mest almindelige er Ransomware , en type malware-infektion, der krypterer filer og kræver penge til gengæld for at dekryptere dem. , i de sidste Ransomware fem år eller deromkring, er blevet en betydelig gener for alle, herunder individuelle brugere, virksomheder og organisationer, offentlige myndigheder og endda sundhedsinstitutioner.

De anslåede omkostninger ved Ransomware angreb har oversteget 20 milliarder dollars alene på bare 2020, mere end dobbelt så meget som i 2018. Udgifterne til erstatning vil kun stige i de kommende år, med flere og flere virksomheder og organisationer bliver ofre. Og med Ransomware -as-a-service (Raas) bliver bredt tilgængelige for alle, der ønsker at henvende sig til denne særlige type cyberkriminalitet, Ransomware blev en endnu større trussel. Cyberkriminelle kan nu bare leje ud Ransomware og købe adgang til systemer til at lancere den Ransomware på, samtidig med at i minimal indsats og kræver lidt dygtighed.

Mens almindelige brugere stadig er i fare for at blive ofre for Ransomware angreb, er det virksomheder og organisationer, der har den største risiko. Regelmæssige brugere er normalt ofre for meget generiske, ofte let undgåelige Ransomware angreb, men organisationer er målrettet mod meget specifikke og sofistikerede Ransomware stammer. Indsatsen er også meget højere for sidstnævnte, da Ransomware kravene ofte overstiger millioner af dollars.

Virksomheder og organisationer står også over for et andet problem, Ransomware bander krypterer nu ikke kun filer og forårsager betydelige forstyrrelser i hverdagens operationer, men stjæler også data og truer med at frigive dem offentligt, hvis en løsesum ikke betales. Mange Ransomware har indfriet dette løfte og har faktisk offentligt frigivet potentielt følsomme data stjålet fra virksomheder, der traf beslutningen om ikke at betale.

For de enkelte brugere betyder det at undgå Ransomware at udvikle bedre browservaner og ikke at deltage i ulovlige aktiviteter på internettet. For virksomheder og organisationer er det dog meget mere kompliceret.

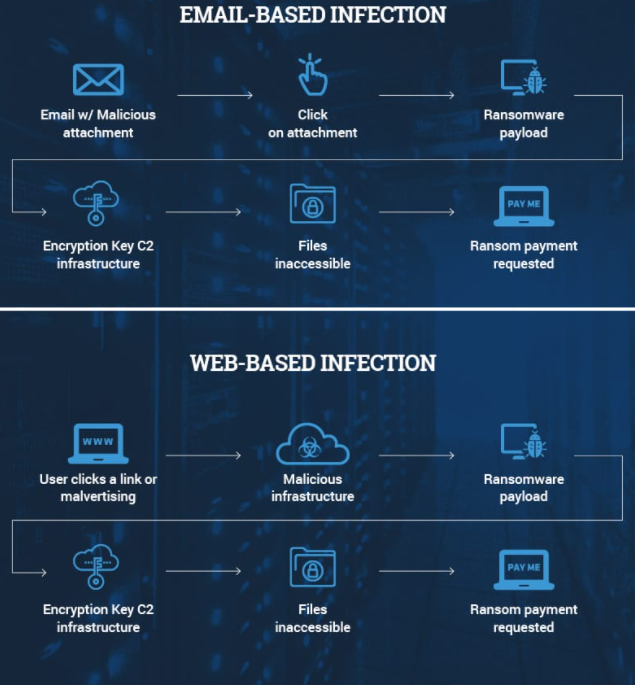

Nedenfor kan du finde de Ransomware metoder, der oftest bruges til at inficere systemer, der gælder for både individuelle brugere og større mål.

Piratkopiering af ophavsretligt beskyttet indhold

Det er ingen hemmelighed, at du kan få næsten enhver form for betalt film, tv-serier, spil, software osv., Gratis ved piratkopiering. Om du skal gøre det eller ej, er et andet spørgsmål, men faktum er, at det er muligt. Og fordi mange mennesker vælger denne mulighed for at få deres yndlingsindhold, skaber det den perfekte mulighed for ondsindede skuespillere til at distribuere malware. For ikke at nævne det faktum, at kilder, der har piratkopieret indhold, ofte er meget dårligt reguleret, hvilket gør det muligt for cyberforbrydere nemt at distribuere deres malware.

I de fleste tilfælde henter brugerne Ransomware via torrents til underholdningsindhold, og når de downloader software revner. Du kan ikke stole på websteder som Pirate Bay eller software crack fora for at give dig sikkert indhold, når hele pointen med disse platforme er at give adgang til stjålet indhold. Især de fleste torrentwebsteder er notorisk dårligt reguleret, hvilket gør det muligt for ondsindede parter nemt at uploade deres ondsindede indhold på platformene.

Torrents for populært indhold oftere end ikke har skjult malware i dem. For eksempel, når populære tv-serie Game of Thrones blev luftet, torrents for episoder var ofte malware. Det samme kan siges om enhver med spænding ventede / populære film, tv-serier og videospil.

Ud over torrents, der indeholder malware, kan torrentsider selv ofte klassificeres som ondsindede. Webstederne viser forskellige svindelnumre, herunder falske virusalarmer, beder om at downloade potentielt farlige programmer og “du har vundet en præmie” -svindel. Desuden kan mange torrentwebsteder være mere sårbare over for ondsindede parters udnyttelse, hvilket kan give dem mulighed for at starte drive-by downloads.

Den nemmeste måde at undgå at afhente Ransomware og andre former for malware infektioner fra piratkopiering hjemmesider er ikke torrent. Men hvis du ikke er bekymret over det faktum, at du i det væsentlige stjæler indhold, i det mindste har anti-virus software installeret til, når du uundgåeligt ender med at downloade malware.

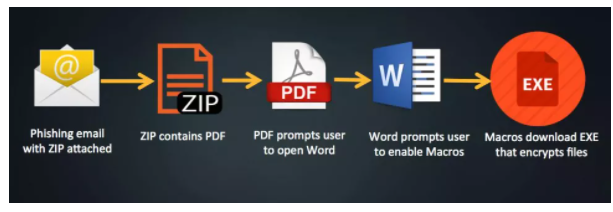

Vedhæftede filer i e-mails

Malspam og deres vedhæftede filer er en af de mest almindelige måder malware, Ransomware især distribueres. Dette gælder både almindelige brugere og virksomhedsnetværk. Forskellige social engineering taktik bruges til at narre brugerne til at åbne vedhæftede filer i e-mails, gør, som ville indlede malware. De ondsindede vedhæftede filer findes i forskellige formater, herunder Word, Excel, PDF og ZIP.

Malspam kampagner spænder fra meget grundlæggende til ganske sofistikerede, hvoraf sidstnævnte normalt har specifikke mål, såsom virksomheder eller offentlige institutioner. De generiske malspam-kampagner er meget let genkendelige, så længe brugerne ikke skynder sig at åbne uopfordrede vedhæftede filer i e-mails. De sofistikerede kan imidlertid være yderst vanskelige at opdage, at dømme ud fra de mange virksomheder og institutioner, der er blevet ofre.

Sådan undgår du at blive smittet:

- inspicere afsenderens e-mailadresse

Afsenderens e-mail-adresse skal være den første ting, du tjekker, når du modtager en uopfordret e-mail med en vedhæftet fil, fordi det ofte er en stor giveaway. Medmindre de har specifikke mål, Ransomware sendes e-mails ofte fra meget generiske e-mail-adresser, der består af tilfældige kombinationer af tal og bogstaver. Men selvom e-mail-adressen ser legitim ud, skal du altid kontrollere, om den faktisk tilhører den afsender, der hævder at være.

- se efter grammatik- og stavefejl i uopfordrede e-mails;

Uanset om det er tilsigtet eller ej, indeholder malspam, phishing og andre ondsindede e-mails ofte meget åbenlyse grammatik- og stavefejl. Hvis du modtager en e-mail (især hvis det er den generiske automatiske) fra et firma, hvis tjenester du bruger, vil e-mailen ikke have grammatik / stavefejl, da de ses som uprofessionelle. Hvis du for eksempel modtager en e-mail med fejl fra en person, der hævder at være din bank, skal du overveje det som et stort rødt flag.

- notere dig, hvordan e-mailen adresserer dig;

Du har sandsynligvis bemærket, at når en virksomhed, hvis tjeneste du bruger, sender dig en e-mail, adresserer den dig ved navn. Hvis du f.eks. bruger streamingtjenesten Netflix, vil de adressere dig ved navn på den primære Netflix-brugerprofil. Hvis du har en bankkonto med for eksempel Barclays, vil officiel korrespondance adressere dig ved dit efternavn. Aldrig vil generiske ord som “Bruger”, “Medlem”, “Kunde” osv.nogensinde blive brugt til at adressere dig i legitime e-mails af tjenester, du bruger. Hvis en e-mail, der bruger generiske ord til at adressere, beder dig om at åbne en vedhæftet fil, fordi det er et vigtigt dokument, skal du være meget forsigtig.

- scanne vedhæftede filer i e-mails med antivirussoftware eller VirusTotal.

Det anbefales stærkt at scanne alle vedhæftede filer i e-mails med antivirussoftware, eller VirusTotal før du åbner dem. Du kan uploade den vedhæftede fil i e-mailen til VirusTotal, og det ville vise dig, om nogen af de snesevis af antivirusprogrammer registrerer filen som ondsindet.

- klik ikke på ukendte links.

I nogle tilfælde indeholder e-mails links i stedet for vedhæftede filer i e-mails. Hvis du klikker på et ondsindet link ville tage dig til et websted, hvor malware gerne Ransomware kan skjule.

Ondsindet annoncering

Ondsindet reklame, eller malvertising kort sagt, er også en taktik, der anvendes af Ransomware distributører til at sprede deres ondsindede software. Den måde malvertising værker er ondsindede aktører indsætte ondsindet kode i reklamer og derefter bruge legitime reklamenetværk til at vise disse annoncer til brugerne. Hvis brugerne interagerer med den ondsindede annonce, omdirigeres de til en ondsindet server, der er vært for et udnyttelsessæt, som derefter kan udføres. Exploit kits er malware, der kontrollerer den inficerede enhed for sårbarheder at udnytte. Ved at udnytte en sårbarhed kan udnyttelsessættet i det væsentlige gøre det muligt Ransomware at komme ind på en computer.

Ondsindede annoncer kan findes på helt legitime websteder, selvom de normalt hurtigt opdages og fjernes. Desværre betyder det, at interaktion med annoncer selv på legitime websteder ikke altid er sikkert.

Sådan undgår du at blive smittet:

- installer jævnligt opdateringer.

Hvis du vil forhindre malware i at udnytte sårbarheder, skal du sørge for at installere opdateringer regelmæssigt. Når udviklere bliver opmærksomme på en sårbarhed, der kan udnyttes, udgiver de en opdatering for at rette den. Alt du skal gøre er at installere det. Du kan slå automatiske opdateringer til i mange tilfælde, og det anbefaler vi på det kraftigt.

- have installeret antivirussoftware og adblocker

At have antivirussoftware installeret er et must for at forhindre malwareinfektioner, herunder dem, der spredes via ondsindet reklame. En pålidelig anti-virus program vil forhindre infektioner som Ransomware at komme ind eller gøre nogen skade. Installation af en adblocker-udvidelse er også en god ide, da det ville blokere annoncer og forhindre pop-ups.

- undgå at interagere med annoncer på højrisikowebsteder.

Når du browser højrisikowebsteder, er det en god ide ikke at klikke på nogen reklamer, da der er stor chance for, at de vil være usikre. Websteder, der har piratkopieret indhold, gratis streamingsider og pornografiske websteder, er blandt de mest højrisiko, så der bør udvises ekstra forsigtighed, når du besøger dem. Det anbefales i det mindste at have adblocker installeret.

Overførsler via drev

På samme måde som malvertisering involverer drive-by-downloads ondsindede aktører, der injicerer ondsindet kode på websteder og derefter bruger udnyttelsessæt til at inficere computere. Legitime websteder kan undertiden blive kompromitteret og resultere i drive-by downloads, men det er ikke særlig almindeligt, da det involverer hovedsageligt hacking af webstederne, og det er ikke altid så let, når der er truffet tilstrækkelige beskyttelsesforanstaltninger.

Disse downloads kan forekomme, uden at brugerne bemærke noget galt, er det normalt nok til bare at besøge webstedet for download til at starte. Dette kan føre til alle former for infektioner, herunder Ransomware .

Sådan undgår du at blive smittet:

- har installeret antivirussoftware.

At have antivirussoftware installeret er et must for at forhindre malwareinfektioner, herunder dem, der spredes via ondsindet reklame. En pålidelig anti-virus program vil forhindre infektioner som Ransomware at komme ind eller gøre nogen skade.

Rdp (Remote Desktop Protocol)

Remote Desktop Protocol eller RDP kort sagt er et værktøj, der giver brugerne mulighed for at oprette forbindelse til en anden computer eller server ved hjælp af en netværksforbindelse. Ikke overraskende så cyberkriminelle en mulighed for at distribuere Ransomware via RDP. Det er i øjeblikket en af de mest anvendte infiltrationsmetoder ved Ransomware , især når det kommer til at inficere organisationer snarere end individuelle brugere. De berygtede Dharma- og GandCrab-familier Ransomware er kendt for at udnytte Remote Desktop Protocol til at inficere computere.

Den største fare er at forlade en RDP-port åben for internettet, da det i det væsentlige giver alle mulighed for at oprette forbindelse til fjernserveren. Hvis en hacker er i stand til at oprette forbindelse til den, har vedkommende adgang til serveren og kan udføre en række handlinger, Ransomware f.eks. Cyberkriminelle er i stand til at scanne internettet for åbne RDP-porte, som de derefter forsøger at logge ind ved enten at gætte legitimationsoplysningerne eller bruge stjålne. Når hackeren er i systemet, vil han / hun fortsætte med at deaktivere sikkerhedssystemer for at gøre netværket sårbart og derefter levere nyttelasten alias installere Ransomware .

Sådan undgår du at blive smittet:

- brug en VPN;

Det anbefales stærkt at bruge en VPN for at gøre det sikkert at få adgang til fjernnetværk.

- have stærke adgangskoder og aktivere flerfaktorgodkendelse

Størstedelen af vellykkede RDP-angreb opstår på grund af svage loginoplysninger. Oprettelse af en lang, tilfældig og vigtigst af alt, unik adgangskode ville forhindre angribere i at være i stand til at udføre angreb via RDP. Men da det altid er muligt at kompromittere adgangskoder, anbefales det at aktivere multifaktorgodkendelse for at gøre det vanskeligere for uautoriserede parter at logge ind.

- Brug en firewall til at begrænse, hvem der har adgang.

Du kan bruge en firewall til at begrænse, hvilke IP-adresser eller hvilket IP-adresseområde der har adgang til RDP.