– Hvad er Ransomware det?

Hvis du er heldig nok til ikke at være stødt på Ransomware , ved, at det er en type malware, der krypterer filer og i det væsentlige tager dem som gidsler ved at kræve en betaling for deres dekryptering. Det krypterer alle personlige filer, som derefter bliver uåbnelige, medmindre de køres gennem et specielt decryptor-program. Men de eneste mennesker med en decryptor er ofte de cyberkriminelle, der driver Ransomware . Hvis brugerne nægter at betale løsesummen, er det ikke ualmindeligt, at filer forbliver tabt for altid. Medmindre ofrene har forstærkning.

I de sidste fem år er Ransomware blevet en af de største cybersikkerhedstrusler, ikke kun for individuelle brugere, men også for virksomheder og organisationer. Hvert år Ransomware forårsager milliarder af dollars i erstatning, og beløbet stiger betydeligt. Alene i 2020 forårsagede skader for Ransomware 20 milliarder dollars. På bare to år er skaderne forårsaget af Ransomware fordoblet.

I årenes løb er målene flyttet fra individuelle brugere til små virksomheder og virksomheder samt offentlige faciliteter. Selv sundhedssektoren er ved at blive målrettet. I modsætning til individuelle brugere kan større mål betale hundredtusindvis af dollars i løsepenge, hvorfor de er sådan et begunstiget mål for cyberkriminelle, Ransomware især bander.

Hvis du vil gøre dig bekendt med Ransomware , hvordan det spredes, hvordan det fungerer, og hvordan du beskytter dig selv, skal du fortsætte med at læse, da vi vil forklare mere detaljeret.

Hvordan Ransomware fungerer

- Infektion

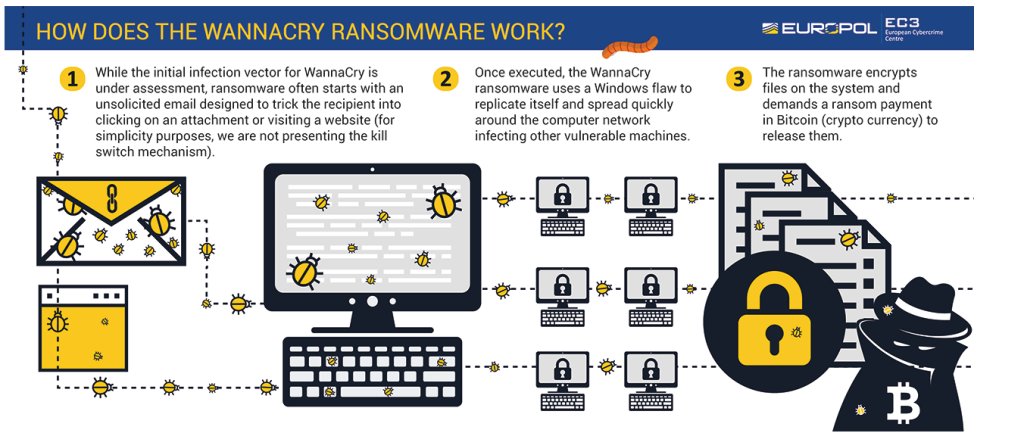

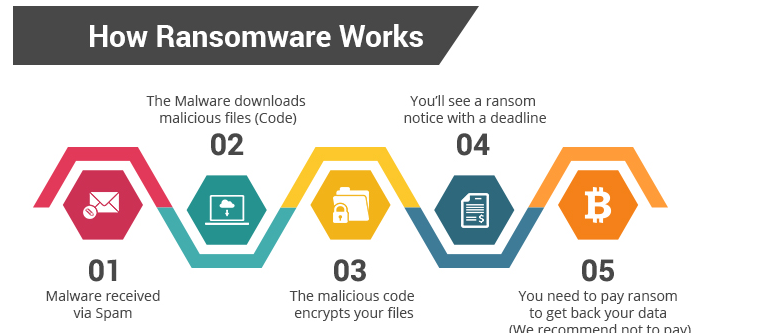

Det første skridt i et Ransomware angreb er at komme ind i målsystemet. I tilfælde af individuelle brugere kommer de Ransomware normalt ind, når brugerne åbner ondsindede filer, som de får fra malspam-e-mails, torrentwebsteder osv. Når den ondsindede fil er åbnet, Ransomware skal du begynde krypteringsprocessen.

For at inficere større mål som virksomheder og offentlige myndigheder bruger cyberkriminelle forskellige taktikker, såsom misbrug af Remote Desktop Protocol, som i det væsentlige giver dem mulighed for at komme ind i målsystemet og indlede Ransomware det selv.

- Filkryptering

Når brugerne starter Ransomware , begynder de at kryptere filer. Alle Ransomware er hovedsageligt målrettet mod personlige filer, herunder fotos, dokumenter og videoer. Listen over målrettede filtyper er normalt meget omfattende, men det afhænger Ransomware af, hvilke filer der præcist er målrettet mod dem. Men samlet set vil størstedelen af personlige filer blive krypteret.

Filer bliver uåbnelige, så snart de er krypteret. Ofre kan afgøre, hvilke filer der er krypteret af den udvidelse, der er føjet til krypterede filer. Forskellige Ransomware tilføje forskellige udvidelser, som normalt er, hvordan ofrene kan afgøre, hvilken en de har at gøre med, hvis navnet ikke er nævnt i løsesum notat.

- Løsesummen

Når filer er færdig med at blive krypteret, Ransomware vil falde en løsesum note. Generelt Ransomware bruger familier de samme noter igen og igen og kræver det samme beløb. For eksempel bruger den berygtede Ransomware Djvu-familie altid den samme identiske løsepenge hver gang. Noterne forklarer normalt, at filer er krypteret og tilbyder en decryptor til en pris. Løsesummen sum er anderledes, afhængigt af hvilken Ransomware der er ansvarlig.

For individuelle brugere varierer løsepengesummen normalt fra $ 100 til $ 2000. Men for virksomheder og organisationer, kan det krævede beløb være i hundredtusindvis rækkevidde, eller endda millioner af dollars.

De ting om at betale løsesummen er, at det ikke altid garantere fil dekryptering. Mens cyberkriminelle lover at give en arbejdsgruppe decryptor, de ikke altid gøre godt af disse løfter, vælger i stedet at bare tage pengene og ikke sende noget i bytte. Selv retshåndhævelse tilskynde ofrene til ikke at betale løsesummen. Men i sidste ende, om brugerne betaler løsesummen er alle ofres beslutning.

- afpresning

Dette er en relativt ny praksis og normalt er ansat mod større mål, såsom virksomheder eller organisationer. Mange virksomheder, der bliver ofre for Ransomware angreb, har sikkerhedskopier og ville være i stand til at gendanne data og regelmæssige operationer ganske hurtigt, hvilket betyder, at der ikke ville være behov for at betale løsesummen. Men for at forsøge at tvinge mål til at betale løsesummen, cyberkriminelle er begyndt væsentlige afpresse dem ved at true med at offentliggøre data, de har stjålet. Hvor effektiv denne nye taktik kan være, er svært at sige, fordi ikke alle ofre rapportere angrebene. Og de fleste af dem, der gør, ikke betaler løsesummen.

Ransomware bander gør dog godt af deres løfte om at frigive dataene. Et eksempel er Ransomware angrebet mod CD Projekt, udvikler af populære videospil Witcher 3 og Cyberpunk 2077. Virksomheden blev ramt af en Ransomware bande, der stjal kildekoderne for de nævnte spil. Den ønskede løsesum beløb er ikke blevet afsløret, men CD Projekt nægtede at betale det. Flere sikkerhedsanalytikere rapporterede senere, at kildekoden blev bortauktioneret på det mørke web til en pris, der startede med $ 1 million. Koden blev senere delt på sociale medier, og CD Projekt begyndte at bruge DMCA-fjernelsesmeddelelser til at fjerne den.

Mest almindelige Ransomware distributionsmetoder

- Vedhæftede filer i e-mails

Malspam-kampagner er meget effektive, når det kommer til at inficere brugere, især individuelle. Ondsindede aktører køber tusindvis af e-mail-adresser fra hackerfora og lancerer ondsindede spamkampagner ved hjælp af dem. Det er ikke ualmindeligt, at de ondsindede e-mails ser ud som om de er officiel korrespondance fra et firma eller et regeringsagentur. E-mails har normalt en lille mængde tekst, der siger, at det er meget vigtigt at åbne den vedhæftede fil. Hvis brugerne åbner de vedhæftede filer, tillader de i det væsentlige Ransomware at starte.

- Torrents og andre piratkopiering platforme

Fora og torrentwebsteder er ofte dårligt regulerede, hvilket gør det muligt for ondsindede aktører at uploade ondsindet indhold uden meget besvær. Dette er især almindeligt på torrentsider og fora, der har software revner. Brugere ville ved et uheld downloade Ransomware og anden malware, tænker torrent ville indeholde en film, tv-show, videospil eller software.

- Udnyt sæt

Det er ret almindeligt, Ransomware at bander bruger udnyttelsessæt til at komme ind i brugernes systemer. Exploit kits er værktøjer, der i det væsentlige kigge efter sårbarheder på et system, som de kunne bruge til at levere en udnytte og downloade Ransomware og andre malware. Exploit kits kan forekomme i ondsindet reklame (malvertising) og kompromitteret / ondsindede hjemmesider. Den måde, dette fungerer på, er, at brugerne narres til at besøge et ondsindet eller kompromitteret websted, der har et udnyttelsessæt, som derefter kontrollerer for sårbarheder i software installeret på enheden. Derefter drager fordel af denne sårbarhed til at droppe en ondsindet nyttelast, alias malware.

- Rdp (Remote Desktop Protocol)

RDP (Remote Desktop Protocol) er et værktøj, der giver brugerne mulighed for at oprette forbindelse til en anden computer/server ved hjælp af en netværksforbindelse. På grund af den måde, det fungerer på, skabte det en mulighed for cyberkriminelle at bruge det til at distribuere deres Ransomware . Det er blevet en af de mest anvendte malware infiltration metoder, især når rettet mod store virksomheder og organisationer. Dharma Ransomware familie er et eksempel på en malware familie, der bruger denne metode.

Når en RDP-port er åben på internettet, kan alle forsøge at oprette forbindelse til den. Og cyberkriminelle har værktøjer, der scanner for disse åbne porte. Hvis de finder en, forsøger de at oprette forbindelse til den ved hjælp af enten stjålne loginoplysninger eller ved at gætte dem. Hvis adgangskoden er svag, kan det være utroligt let at gætte. Når en hacker har logget på, kan vedkommende få adgang til serveren/computeren og gøre alt på den, herunder starte Ransomware .

Måder at beskytte dig mod Ransomware /datatab

Sikkerhedskopier jævnligt vigtige filer

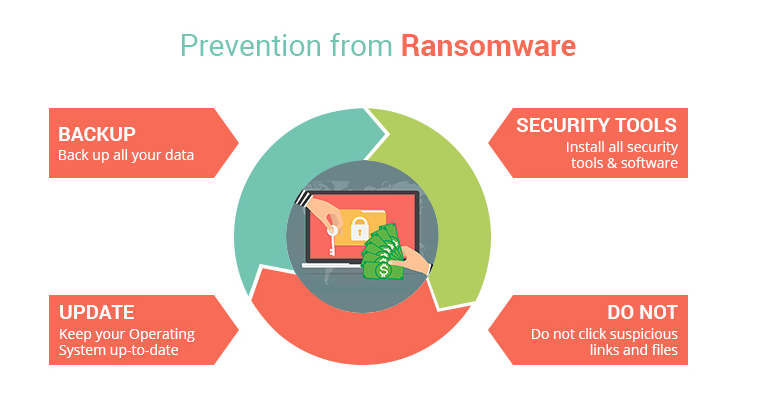

Den bedste måde at forhindre alvorlige konsekvenser af en Ransomware infektion er regelmæssigt at sikkerhedskopiere filer, i det mindste dem, du ikke ønsker at miste. Der er forskellige måder at sikkerhedskopiere filer på, og alle brugere vil være i stand til at finde den mest bekvemme metode til dem.

Har antivirussoftware installeret

Det vil ikke komme som nogen overraskelse, at pålidelig antivirussoftware med Ransomware beskyttelse er den første forsvarslinje, når det kommer til malware. For at tilpasse sig den stigende trussel om Ransomware , mange anti-virus programmer tilbyder nu en form for beskyttelse mod Ransomware . Hvis du har installeret antivirussoftware, skal du kontrollere, om den har en sådan funktion. Hvis du ikke har et sikkerhedsprogram, men planlægger at få et, skal du undersøge dem, der tilbyder den bedste beskyttelse mod Ransomware .

Installere opdateringer regelmæssigt

Vi har allerede nævnt, at malware kan bruge sårbarheder på din enhed til at komme ind. Når sårbarheder identificeres, især hvis de er alvorlige, vil der blive frigivet en opdatering til at rette den. Hvis disse opdateringer ikke installeres, bliver systemet sårbart. Det anbefales at aktivere automatiske opdateringer.

WannaCry Ransomware er et godt eksempel, der viser vigtigheden af at installere opdateringer regelmæssigt. Den Ransomware udnyttede en kendt EternalBlue sårbarhed, som blev lappet af Microsoft 2 måneder før angrebet i en række opdateringer til alle Windows-versioner, der blev understøttet på det tidspunkt, startende fra Windows Vista. Mere end 300.000 computere, der enten ikke havde programrettelsen installeret eller kørte ikke-understøttede versioner af Windows (f.eks. WannaCry Ransomware krævede en løsesum på $ 300 – $ 600, der skal betales i Bitcoin. De fleste ofre var virksomheder og organisationer, der ikke havde tilstrækkelig sikkerhedspraksis.

Udvikle gode browservaner

For almindelige brugere betyder det at undgå Ransomware ofte at udvikle bedre browservaner. Det betyder hovedsageligt ikke at åbne uopfordrede vedhæftede filer i e-mails, ikke at klikke på annoncer, når du browser på højrisikowebsteder, og undgå piratkopiering (især via torrents).

- Vedhæftede filer i e-mails

Alle vedhæftede filer i e-mails skal scannes med antivirussoftware, eller VirusTotal før de åbnes. Scanning med VirusTotal kan endda være bedre, da det ville vise, om nogen af de anti-virus programmer, der er indgået et samarbejde med det registrere filen som potentielt ondsindet. Generelt bør du undgå at åbne vedhæftede filer i e-mails, der kommer fra ukendte afsendere.

Ondsindede e-mails, der bærer malware, er normalt ret generiske, hvilket betyder, at du skal være i stand til at identificere dem, så længe du ved, hvad du skal kigge efter. Afsenderens e-mail-adresse er ofte en stor giveaway, for eksempel. Hvis afsenderen har en tilfældig e-mail-adresse, der består af tilfældige bogstaver og tal, eller det bare generelt ikke ser professionelt ud, skal du være meget forsigtig med at åbne den vedhæftede fil i e-mailen.

Et andet let at bemærke tegn på en potentielt ondsindet e-mail er, at de er måde, du er adresseret på i e-mailen. Hvis en virksomhed, hvis tjenester du bruger, f.eks. sender dig en e-mail (især hvis den er generisk), vil du blive adresseret ved dit navn. For eksempel, hvis din bank skulle sende dig officiel korrespondance, vil de altid adressere dig ved en eller anden form for dit navn, normalt dit efternavn. Indsættelse af navnet sker automatisk, så der er ingen chance for, at du vil blive behandlet af noget så generisk som “Kunde”, “Medlem”, “Bruger” osv. Så hvis du nogensinde modtager en e-mail, der hævder, at du har brug for hurtigt at åbne den vedhæftede fil, men du er adresseret ved hjælp af generiske vilkår, skal du tage ekstra forholdsregler, hvis du beslutter dig for at åbne den vedhæftede fil.

Andre tegn på en ondsindet e-mail omfatter grammatik og stavefejl, og akavet frasering, der bare synes off.

- Piratkopiering

Hvis du er en person, der foretrækker at få betalt indhold gratis via piratkopiering, du er på øget skøjtebane for at afhente en Ransomware infektion. Pyt med de moralske spørgsmål om væsentlige stjæle nogens hårde arbejde, piratkopiering er meget afskrækket på grund af hvor nemt det er at støde på malware. Dette er især tilfældet med torrents. En masse torrentplatforme er meget dårligt reguleret, hvoraf cyberkriminelle drager fuld fordel af ved at uploade malware forklædt som torrents. Malware er især almindelig i torrents til populære film, tv-serier, videospil og software. Når meget populære shows som Game of Thrones luft, de fleste af episode torrents (især nye episoder) vil indeholde malware.