Malware forsker xXToffeeXx har snuble på en ny ransomware, der spreder sig ved hacking Fjernskrivebord-tjenester. Ransomware, kaldet RSAUtil, er i øjeblikket undecryptable hvilket betyder, at der er ingen måde at dekryptere filer gratis. Trods dette, betaler løsesum er ikke anbefalet.

Som er typiske for ransomware, når det krypterer dine filer, vil det kræve, at du betaler. Hacking Fjernskrivebord-tjenester er ikke normalt for ransomware og mere grundlæggende metoder, såsom spam e-mails eller falske opdateringer, der normalt bruges. I forbindelse med RSAUtil, vil det placere en pakke af filer på din computer, som vil effektuere ransomware. Der er en række filer, der findes i pakken.

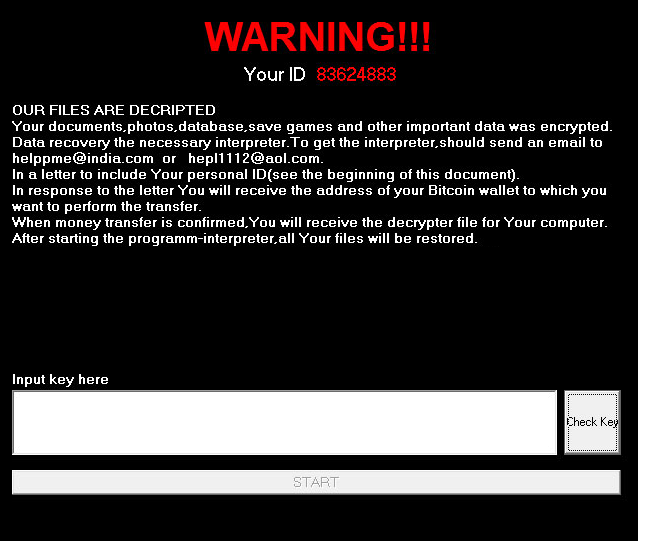

En CMD-fil vil sørge for at rydde alle hændelseslogfiler, som fjerner alle spor af infektion mønstre. To filer, DontSleep_x64.exe og DontSleep_x64.ini, vil forhindre din computer fra at gå til at sove så krypteringen ikke er afbrudt. Løsesum noten er i filen How_return_files.txt, og det vil blive placeret i alle mapper, der har krypterede filer. Image.jpg er det billede, der ville være angivet som dit skrivebord. Det indeholder en meddelelse om, at alle dine filer er krypterede og indebærer, at du bør kontakte udvikleren.

config.cfg er den fil, der er ansvarlig for kryptering. Det kontrollerer, om din computer allerede er blevet krypteret, indstiller ID, emailen, løsesum notat, fil extensions tilføjet til krypterede filer og den offentlige krypteringsnøgle, der bruges til at kryptere filerne. NE SPAT.bat filen vil konfigurere adskillige serviceindstillinger for remote desktop. Denne fil vil hovedsagelig sikre, at forbindelsen til fjernskrivebordet ikke er tabt. For at starte ransomware, har banalisere hen til opstille svchosts.exe fil. Det vil søge efter filer og kryptere dem. Malware forskere opmærksom på, at RSAUtil ender kryptering eksekverbare filer, fordi det har ingen set listen over filtyper.

Når hele lanceringen og kryptering processen er fuldført, ofrets skærmen vil være låst og der vises en meddelelse. Det vil vise ofrets ID og forklare, at filerne er blevet krypteret. To e-mail adresser, helppme@india.com og hepl1112@aol.com, vil blive givet og ofre bliver bedt om at bruge dem til at kontakte hackere. Det beløb, skadelidte skal betale er ikke anført i meddelelsen og det antages, at det ville blive givet via e-mail.

Det anbefales aldrig at overholde kravene om løsepenge og betale det beløb, der er anmodet om, fordi du er stadig beskæftiger sig med cyber-kriminelle. Der er mange tilfælde, hvor brugere har betalt og stadig fik ikke en metode til at dekryptere deres filer. Det er normalt anbefales at ofre investere penge i at få pålidelige backup, så hvis en lignende situation skete det igen, ville der ingen grund til at bekymre sig om filkryptering. Og malware forskere kan være i stand til at udvikle en decryptor fremover, så dine filer ikke kan være tabt efter alle.