Hvad kan man sige om denne trussel

Stun ransomwareer en høj-niveau malware-infektion, kategoriseret som ransomware. Hvis ransomware var noget, du aldrig har stødt på indtil nu, du er i for et chok. Kraftfulde krypteringsalgoritmer bruges til at kryptere dine data, og hvis din er faktisk låst, vil du være i stand til at få adgang til dem længere. Fordi ransomware kan betyde permanent fil tab, det er kategoriseret som en meget farlig infektion.

Du vil blive givet valget af at betale løsesum for en dekryptering værktøj, men mange malware forskere anbefaler ikke at gøre det. Først og fremmest, du kan bare bruge dine penge for ingenting, fordi filer ikke altid inddrives efter betaling. Hvorfor ville folk, der krypterede dine data det første sted hjælpe dig med at gendanne dem, når der ikke er noget at stoppe dem fra bare at tage dine penge. Også overveje, at pengene vil blive brugt til malware projekter i fremtiden. Vil du virkelig støtte den slags kriminel aktivitet? Folk indser også, at de kan gøre nemme penge, og jo flere ofre giver i de krav, de mere attraktive data kodning ondsindet software bliver til disse typer af mennesker. Overvej at investere disse penge i backup i stedet, fordi du kan blive sat i en situation, hvor du står tab af data igen. Hvis du havde en backup option til rådighed, kan du bare slette Stun ransomware og derefter gendanne filer uden at være bekymrede for at miste dem. Og hvis du er usikker på, hvordan data kryptere malware formået at inficere dit system, dens distributionsmetoder vil blive diskuteret i nedenstående afsnit i det følgende afsnit.

Ransomware distributionsmetoder

Mest hyppige ransomware Spread metoder omfatter via spam e-mails, udnytte kits og ondsindede downloads. Da der er masser af brugere, der ikke er forsigtige med, hvordan de bruger deres e-mail eller hvorfra de downloader, data kryptere ondsindede software spredere behøver ikke at komme op med mere sofistikerede måder. Mere sofistikerede måder kan bruges så godt, selv om de ikke er så populære. Crooks behøver ikke at gøre meget, bare skrive en generisk e-mail, der synes temmelig troværdig, tilføje den inficerede fil til e-mail og sende den til hundredvis af brugere, der kan tro afsenderen er nogen troværdig. Generelt vil e-mails diskutere penge eller lignende emner, som brugerne er mere tilbøjelige til at tage alvorligt. Hackere også ofte foregive at være fra Amazon, og advare mulige ofre om nogle usædvanlige aktivitet observeret i deres konto, som straks ville tilskynde en person til at åbne den vedhæftede fil. På grund af dette, bør du være forsigtig med at åbne e-mails, og se ud for indikationer af, at de kunne være ondsindet. Tjek afsenderen for at se, om det er en person, du er fortrolig med. Lave ikke travlt hen til lukke op den attacheret fil netop fordi den indsender synes bekendt hen til jer, først jer vil være nødt til at runde-indskrive selv om den email henvende passer til den indsender ‘ selve email. Grammatikfejl er også et tegn på, at e-mailen måske ikke er, hvad du tror. Den måde, du er mødt kan også være et fingerpeg, en legitim virksomheds e-mail vigtigt nok til at åbne ville omfatte dit navn i hilsenen, i stedet for en generisk kunde eller medlem. Sårbarheder på din computer sårbar software kan også bruges til at inficere. Alle programmer har sårbarheder, men normalt, leverandører patch dem, når de bliver opmærksomme på dem, så malware ikke kan drage fordel af det at inficere. Stadig, af en eller anden grund, ikke alle installerer disse opdateringer. Det foreslås, at du installerer en patch, når det gøres tilgængeligt. Du kan også vælge at installere patches automatisk.

Hvordan opfører det sig

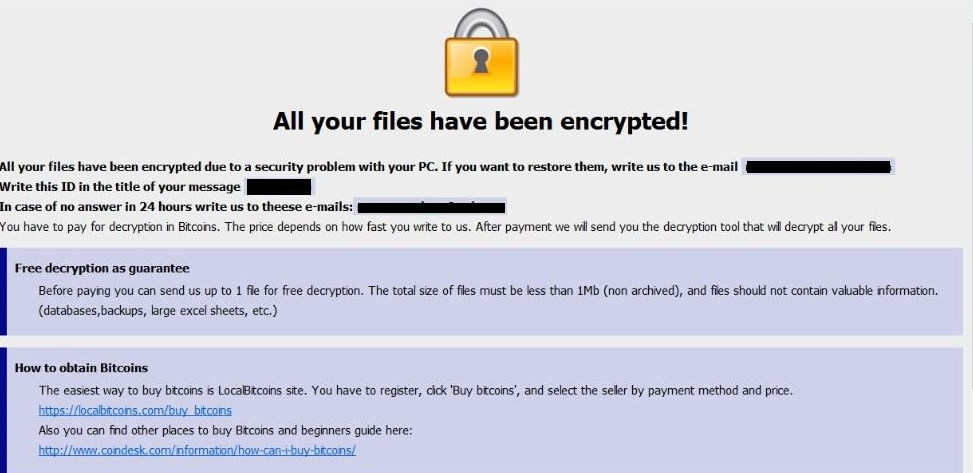

Hvis filen kryptere ondsindede program inficerer din computer, vil det kigge efter visse filtyper, og når den har fundet dem, det vil låse dem. Hvis tilfældigt du ikke har bemærket noget mærkeligt indtil nu, når du ikke er i stand til at åbne filer, vil du bemærke, at noget er sket. Du vil se, at en fil forlængelse er blevet knyttet til alle krypterede filer, som kan hjælpe med at identificere den rigtige ransomware. Det skal siges, at fil dekryptering kan være umuligt, hvis ransomware brugt en kraftfuld krypteringsalgoritme. I en note, skurke vil fortælle dig, hvad der er sket med dine data, og foreslå dig en måde at gendanne dem. En dekryptering nytte vil blive foreslået til dig, i bytte for penge naturligvis, og kriminelle vil tjene, at bruge andre data recovery muligheder kan beskadige dem. Noten bør klart forklare, hvor meget dekryptering software omkostninger, men hvis det ikke, vil du blive givet en e-mail-adresse for at kontakte hackere at oprette en pris. Som du allerede ved, at betale er ikke den mulighed, vi ville vælge. At betale burde være din sidste handling. Måske har du lige glemt, at du har lavet kopier af dine filer. Det kan også være muligt, at du ville være i stand til at finde en gratis Decryptor. Malware specialister kan hver nu og derefter udvikle dekryptering software gratis, hvis de kan knække data kryptere ondsindet program. Før du beslutter dig for at betale, kigge efter en dekryptering nytte. Du ville ikke have at bekymre dig, hvis din computer blev forurenet igen eller styrtede ned, hvis du investerede nogle af disse penge i en form for backup option. Selv om sikkerhedskopi er anvendelig, netop ophæve Stun ransomware virus og så er der ikke mere låse op Stun ransomware filer. I fremtiden, undgå fil kryptering ondsindet software så meget som muligt ved at stifte bekendtskab med sine distributionsmetoder. I det mindste, stoppe åbne vedhæftede filer til venstre og højre, holde din software opdateret, og kun hente fra kilder, du kender til at være reel.

Måder at eliminere Stun ransomware virus

Hvis filen kryptere malware er stadig i systemet, du bliver nødt til at få en malware afsked værktøj til at opsige den. For manuelt at fastsætte Stun ransomware virus er ikke let proces og kan føre til yderligere skade på dit system. Ved hjælp af en anti-malware program er en bedre beslutning. Dette værktøj er gavnligt at have på computeren, fordi det ikke kan kun løse, Stun ransomware men også sætte en stopper for lignende dem, der forsøger at komme ind. Når malware afsked værktøj efter eget valg er blevet installeret, skal du blot scanne din enhed og gøre det muligt at slippe af truslen. Husk, at en malware afsked værktøj låse Stun ransomware filer. Når først den ordning er ren, normal computer skik burde være genoprettet.

Offers

Download værktøj til fjernelse afto scan for Stun ransomwareUse our recommended removal tool to scan for Stun ransomware. Trial version of provides detection of computer threats like Stun ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft revision detaljer WiperSoft er et sikkerhedsværktøj, der giver real-time sikkerhed fra potentielle trusler. I dag, mange brugernes stræbe imod download gratis software fra internettet, m ...

Download|mere

Er MacKeeper en virus?MacKeeper er hverken en virus eller et fupnummer. Mens der er forskellige meninger om program på internettet, en masse af de folk, der så notorisk hader programmet aldrig har b ...

Download|mere

Mens skaberne af MalwareBytes anti-malware ikke har været i denne branche i lang tid, gør de for det med deres entusiastiske tilgang. Statistik fra sådanne websites som CNET viser, at denne sikkerh ...

Download|mere

Quick Menu

trin 1. Slette Stun ransomware ved hjælp af fejlsikret tilstand med netværk.

Fjerne Stun ransomware fra Windows 7/Windows Vista/Windows XP

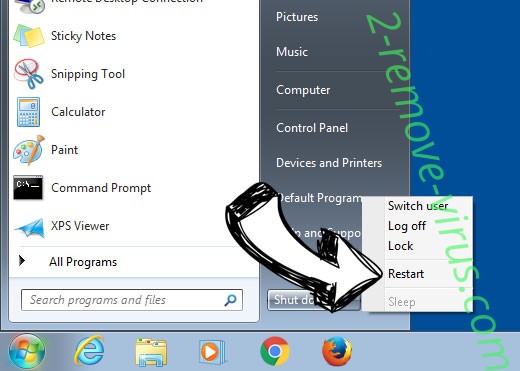

- Klik på Start og vælg lukning.

- Vælg genstart og klik OK.

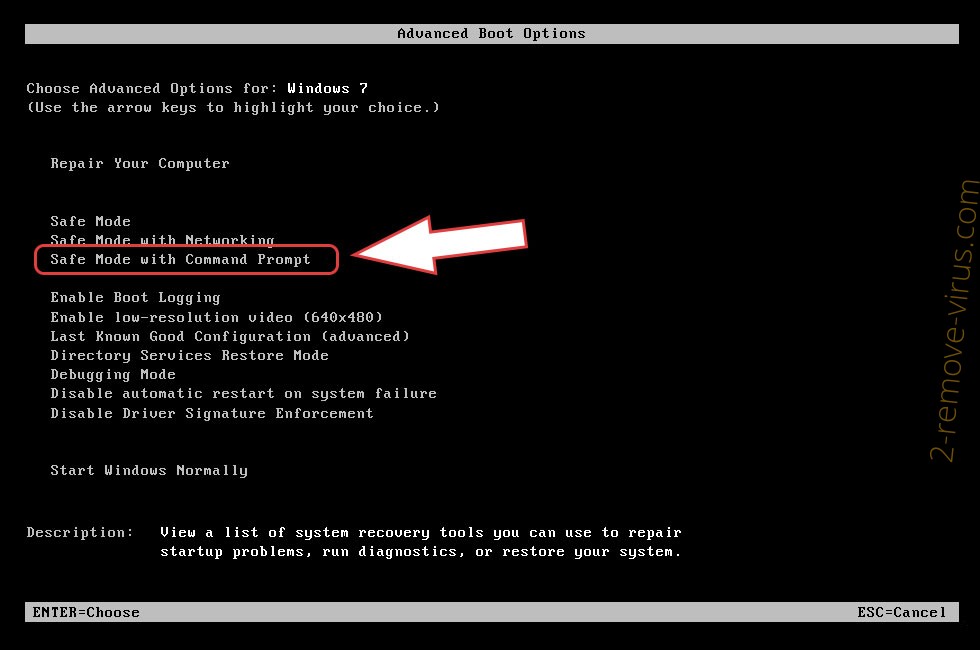

- Begynde at trykke F8, når din PC starter lastning.

- Vælg fejlsikret tilstand med netværk under avancerede startindstillinger.

- Åbn din browser og download anti-malware nytte.

- Bruge værktøjet til at fjerne Stun ransomware

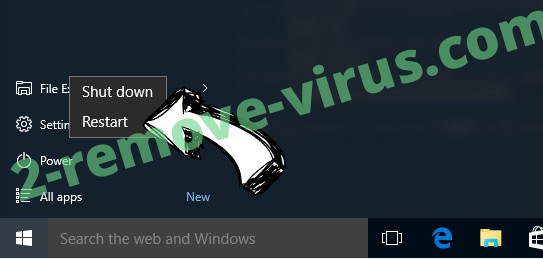

Fjerne Stun ransomware fra vinduer 8/10

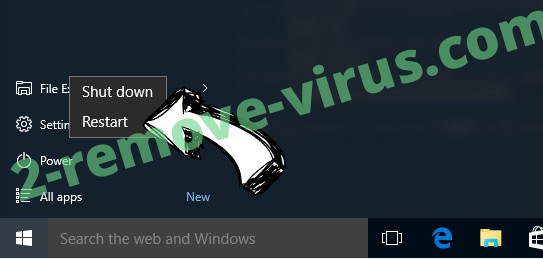

- Tryk på afbryderknappen på skærmbilledet Windows login.

- Tryk på og holde Skift nede, og vælg genstart.

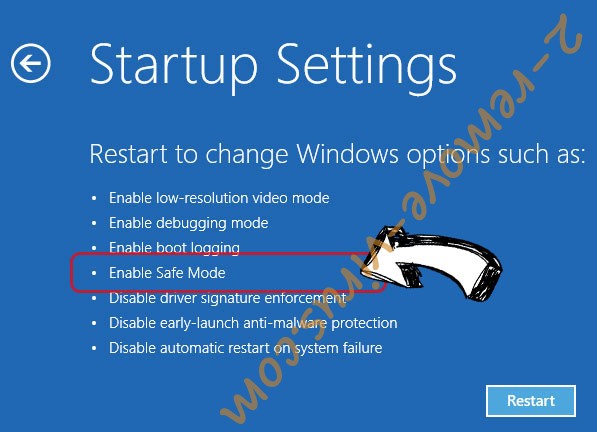

- Gå til Troubleshoot → Advanced options → Start Settings.

- Vælg Aktiver fejlsikret tilstand eller fejlsikret tilstand med netværk under startindstillingerne.

- Klik på genstart.

- Åbn din webbrowser og hente malware remover.

- Bruge softwaren til at slette Stun ransomware

trin 2. Gendanne dine filer ved hjælp af Systemgendannelse

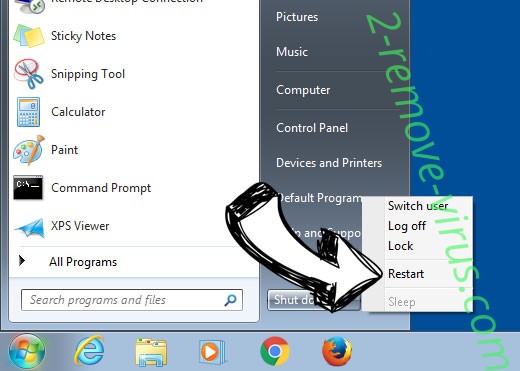

Slette Stun ransomware fra Windows 7/Windows Vista/Windows XP

- Klik på Start og vælge nedlukning.

- Vælg genstart og OK

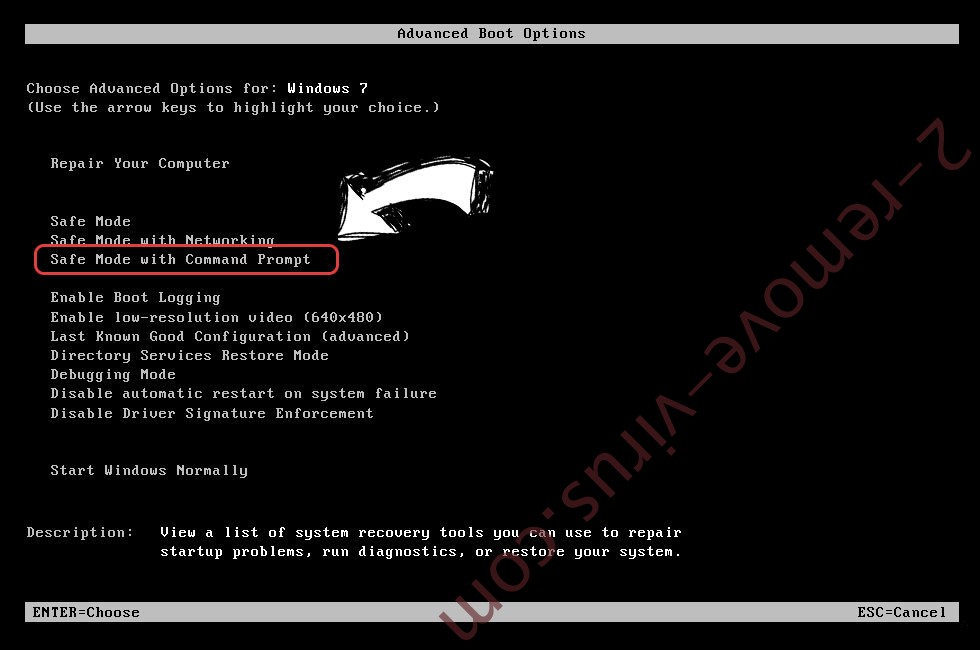

- Når din PC starter lastning, tryk på F8 gentagne gange for at åbne avancerede startindstillinger

- Vælg kommandoprompt på listen.

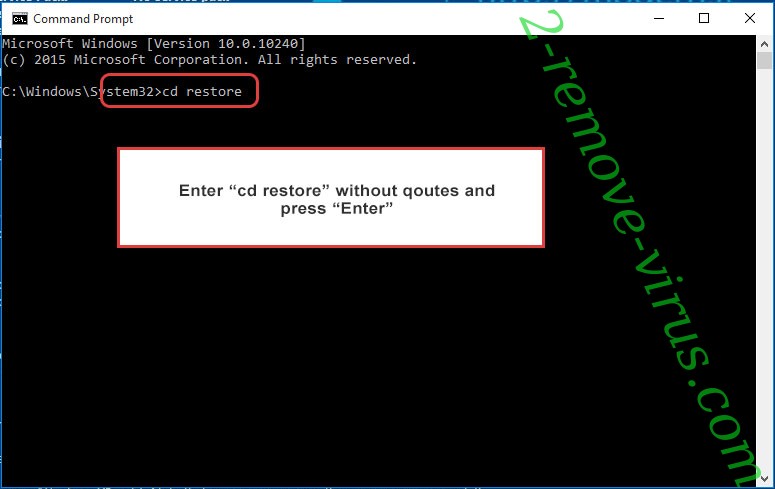

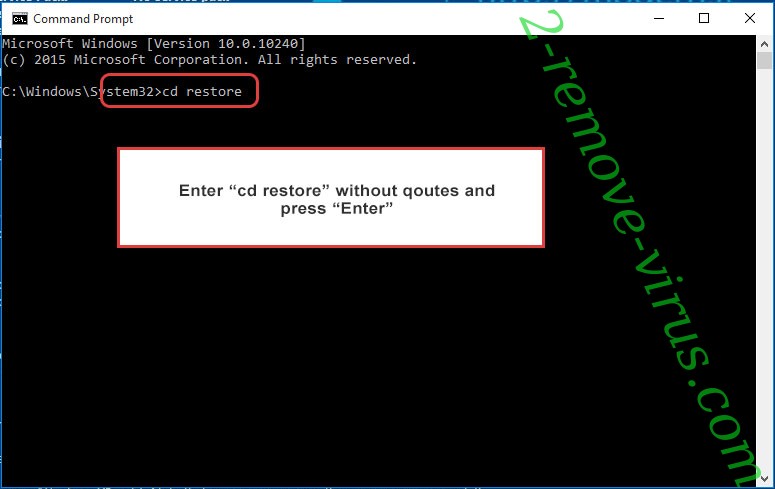

- Skriv cd restore og trykke på Enter.

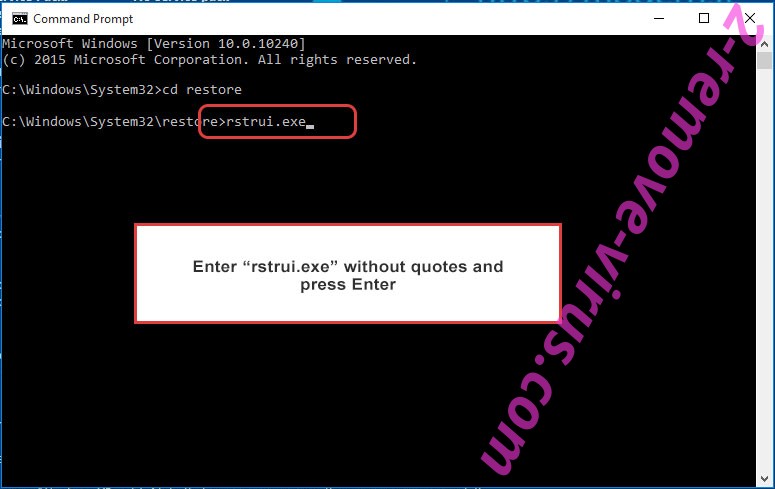

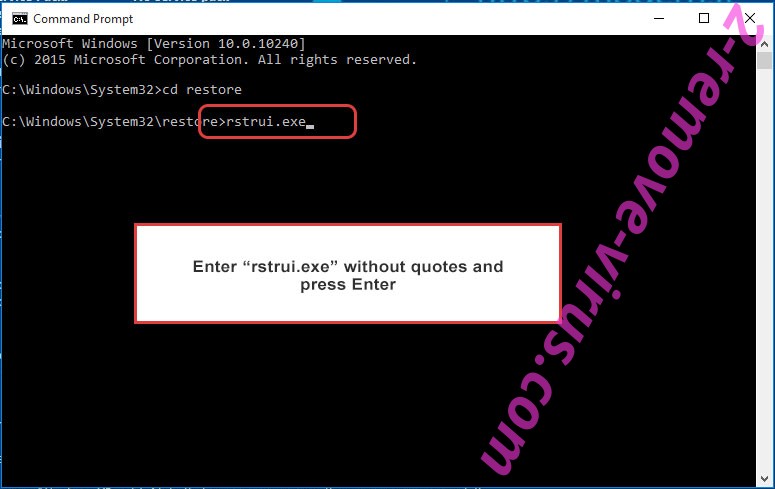

- Skriv rstrui.exe og tryk på Enter.

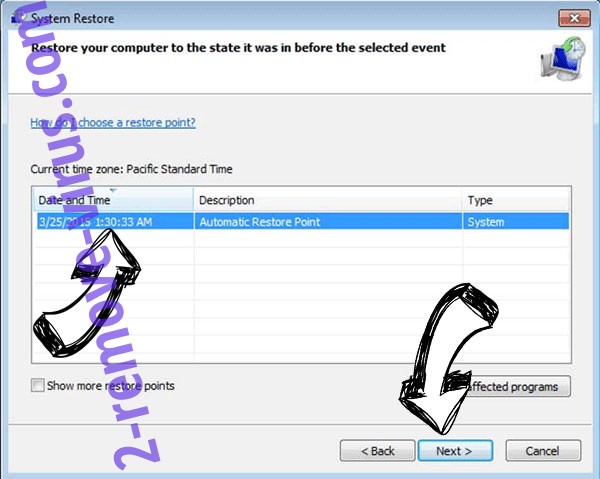

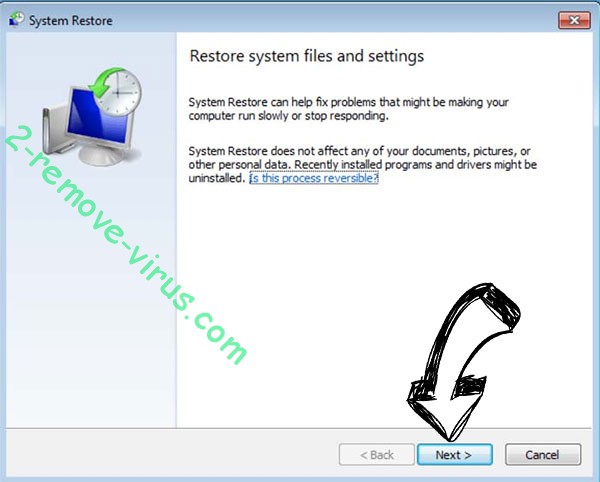

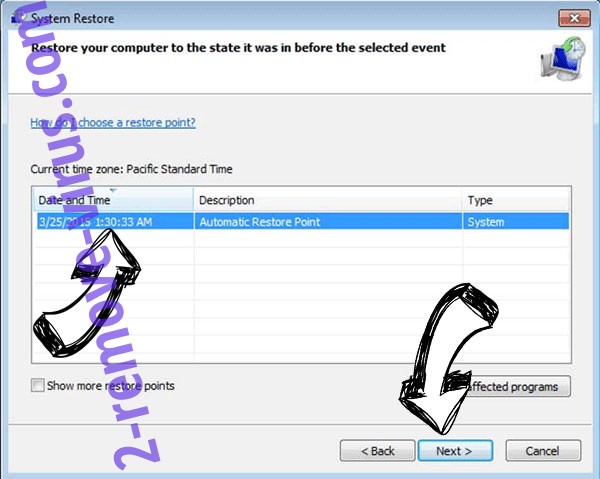

- Klik på næste i det nye vindue og vælg gendannelsespunkt før infektionen.

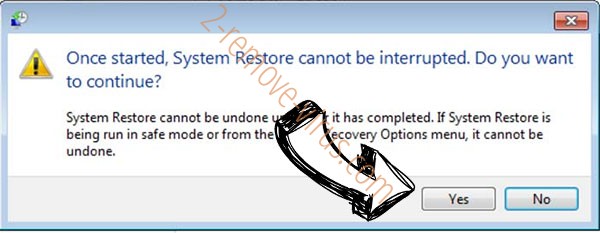

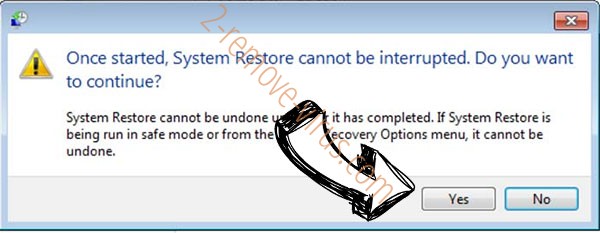

- Klik på næste igen og klik på Ja for at starte Systemgendannelse.

Slette Stun ransomware fra vinduer 8/10

- Klik på knappen Power på Windows loginskærmen.

- Trykke på og holde Skift nede, og klik på genstart.

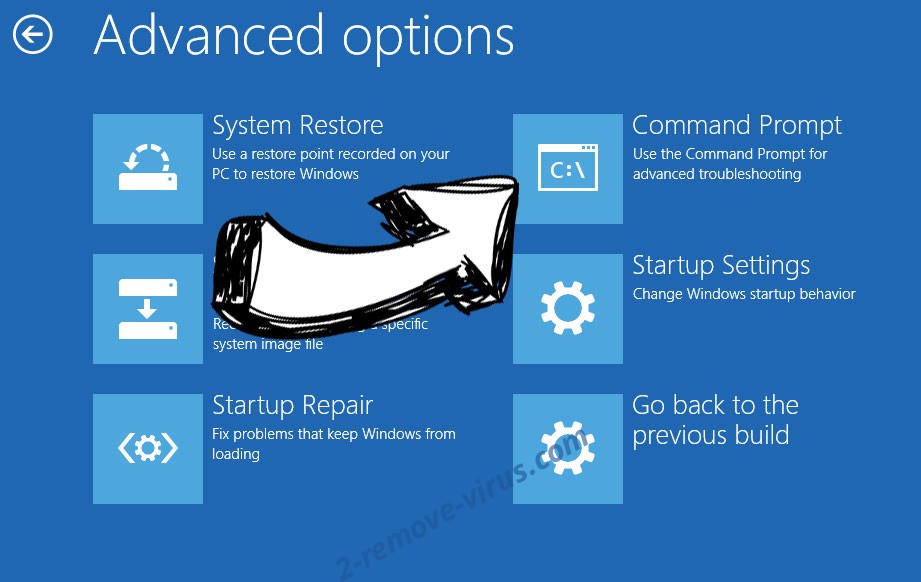

- Vælg fejlfinding og gå til avancerede indstillinger.

- Vælg kommandoprompt, og klik på genstart.

- I befale lynhurtig, indtaste cd restore og trykke på Enter.

- Skriv rstrui.exe og tryk Enter igen.

- Klik på næste i vinduet ny ordning genindføre.

- Vælg gendannelsespunkt før infektionen.

- Klik på næste, og klik derefter på Ja for at gendanne dit system.