Hvad kan man sige om . Tcvp fil virus

Tcvp Ransomware er en meget alvorlig trussel, kendt som ransomware eller filkrypterende malware. Du har ikke nødvendigvis hørt om eller stødt på det før, og det kan være særligt overraskende at se, hvad det gør. Kraftfulde krypteringsalgoritmer bruges til at kryptere dine filer, og hvis det lykkes at kryptere dine filer, vil du ikke længere kunne få adgang til dem. Årsagen til, at denne malware menes at være en alvorlig trussel, er fordi det ikke altid er muligt at dekryptere filer.

Der er mulighed for at betale betale skurke for en decryptor, men det opmuntres ikke. Fildekryptering, selvom du betaler, er ikke garanteret, så dine penge kan bare spildes. Glem ikke, hvem du har at gøre med, og forvent ikke, at cyberkriminelle gider at give dig en dekryptering, når de har valget mellem bare at tage dine penge. Derudover ville du ved at betale støtte de fremtidige projekter (mere ransomware og ondsindet program) af disse kriminelle. Vil du virkelig være tilhænger af kriminel aktivitet. Folk bliver også mere og mere tiltrukket af hele branchen, fordi jo flere mennesker overholder anmodningerne, jo mere rentabelt bliver det. At investere de penge, der anmodes om dig, i backup ville være en meget bedre beslutning, for hvis du nogensinde løber ind i denne slags situation igen, ville dit filtab ikke være et problem, da du bare kunne gendanne dem fra backup. Hvis du havde en backup-mulighed tilgængelig, kan du bare slette Tcvp virus og derefter gendanne filer uden at være bekymret for at miste dem. Hvis du ikke er sikker på, hvordan du fik infektionen, vil de hyppigste metoder blive forklaret i nedenstående afsnit.

Sådan undgår Tcvp du ransomware-infektion

E-mail-vedhæftede filer, udnyttelsessæt og ondsindede downloads er de mest almindelige ransomware-distributionsmetoder. Da mange brugere ikke er forsigtige med, hvordan de bruger deres e-mail, eller hvorfra de downloader, har filkrypterende malware-spredere ikke behov for at bruge mere sofistikerede metoder. Det betyder dog ikke, at spredere slet ikke bruger mere detaljerede metoder. Hackere vedhæfter en inficeret fil til en e-mail, skriver en semi-plausibel tekst og foregiver at være fra en troværdig virksomhed / organisation. Disse e-mails diskuterer normalt penge, fordi folk på grund af emnets delikatesse er mere tilbøjelige til at åbne dem. Ofte vil du se store firmanavne som Amazon brugt, for eksempel hvis Amazon mailede nogen en kvittering for et køb, som brugeren ikke foretog, ville han / hun ikke vente med at åbne den vedhæftede fil. Du skal passe på visse tegn, når du åbner e-mails, hvis du vil sikre din computer. Se, om afsenderen kender dig, før du åbner den vedhæftede fil, de har sendt, og hvis du ikke genkender dem, skal du undersøge, hvem de er. Gør ikke fejlen ved at åbne den vedhæftede fil, bare fordi afsenderen lyder ægte, skal du først kontrollere, om e-mail-adressen matcher. Se efter grammatiske eller brugsfejl, som generelt er ret iøjnefaldende i disse typer e-mails. Vær opmærksom på, hvordan afsenderen adresserer dig, hvis det er en afsender, der kender dit navn, vil de altid hilse på dig ved dit navn i stedet for en universel kunde eller medlem. Svage punkter på din enhed Sårbare programmer kan også bruges til at inficere. Et program har visse sårbarheder, der kan udnyttes til malware til at komme ind på en computer, men de patches af leverandører, så snart de opdages. Men af en eller anden grund er ikke alle hurtige til at opdatere deres software. Vi foreslår, at du opdaterer din software, når en patch bliver tilgængelig. Opdateringer kan installeres automatisk, hvis du ikke ønsker at genere dem hver gang.

Hvad kan du gøre ved dine filer

Når et datakodningsskadeligt program formår at komme ind på din computer, vil det målrette mod bestemte filtyper, og kort efter at de er fundet, bliver de kodet. Selvom infektion ikke var indlysende fra begyndelsen, vil du helt sikkert vide, at noget ikke er rigtigt, når dine filer ikke kan tilgås. Du vil bemærke, at de krypterede filer nu har en filtypenavn, og det har sandsynligvis hjulpet dig med at genkende ransomware. Dine filer kunne have været kodet ved hjælp af stærke krypteringsalgoritmer, og det er sandsynligt, at de kunne låses permanent. Når krypteringsprocessen er afsluttet, vil du bemærke en løsesummeddelelse, som vil forsøge at rydde op, hvad der skete med dine data. Et dekrypteringsværktøj vil blive tilbudt dig i bytte for penge naturligvis, og kriminelle vil advare om ikke at implementere andre metoder, fordi det kan føre til permanent krypterede data. En klar pris burde vises i noten, men hvis det ikke er tilfældet, skal du kontakte cyber-skurke via deres givne e-mail-adresse for at finde ud af, hvor meget du skal betale. Af de grunde, vi allerede har diskuteret, foreslår vi ikke at betale løsesummen. Betaling burde være en sidste udvej. Måske har du lavet backup, men bare glemt det. For nogle ransomware, brugere kan endda få gratis decryptors. Hvis datakodningsmalware kan knækkes, kan nogen muligvis frigive et dekrypteringsprogram gratis. Husk dette, før du overhovedet tænker på at betale cyber-skurke. Brug af en del af disse penge til at købe en slags backup kan gøre mere godt. Og hvis backup er tilgængelig, kan du gendanne filer derfra, efter at du har fjernet Tcvp virus, hvis det stadig befinder sig i dit system. I fremtiden skal du sørge for at undgå datakrypterende malware, og du kan gøre det ved at blive opmærksom på, hvordan det spredes. Sørg for, at din software opdateres, når en opdatering er tilgængelig, du åbner ikke tilfældige filer, der er vedhæftet e-mails, og du stoler kun på sikre kilder med dine downloads.

Tcvp ransomware fjernelse

Hvis du helt vil slippe af med filen, der krypterer malware, skal der findes en software til fjernelse af malware. At manuelt rette Tcvp virus er ingen enkel proces, og hvis du ikke er årvågen, kan du ende med at forårsage mere skade. Brug af et værktøj til fjernelse af malware ville være meget mindre generende. Softwaren er ikke kun i stand til at hjælpe dig med at tage sig af truslen, men det kan også forhindre lignende i at komme ind i fremtiden. Så undersøg, hvad der matcher det, du har brug for, installer det, udfør en scanning af computeren og godkend programmet til at afslutte datakodningen ondsindet software. Værktøjet vil dog ikke være i stand til at gendanne filer, så vær ikke overrasket over, at dine filer forbliver krypterede. Hvis du er sikker på, at din enhed er ren, skal du låse filer op Tcvp fra sikkerhedskopi.

Offers

Download værktøj til fjernelse afto scan for TcvpUse our recommended removal tool to scan for Tcvp. Trial version of provides detection of computer threats like Tcvp and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft revision detaljer WiperSoft er et sikkerhedsværktøj, der giver real-time sikkerhed fra potentielle trusler. I dag, mange brugernes stræbe imod download gratis software fra internettet, m ...

Download|mere

Er MacKeeper en virus?MacKeeper er hverken en virus eller et fupnummer. Mens der er forskellige meninger om program på internettet, en masse af de folk, der så notorisk hader programmet aldrig har b ...

Download|mere

Mens skaberne af MalwareBytes anti-malware ikke har været i denne branche i lang tid, gør de for det med deres entusiastiske tilgang. Statistik fra sådanne websites som CNET viser, at denne sikkerh ...

Download|mere

Quick Menu

trin 1. Slette Tcvp ved hjælp af fejlsikret tilstand med netværk.

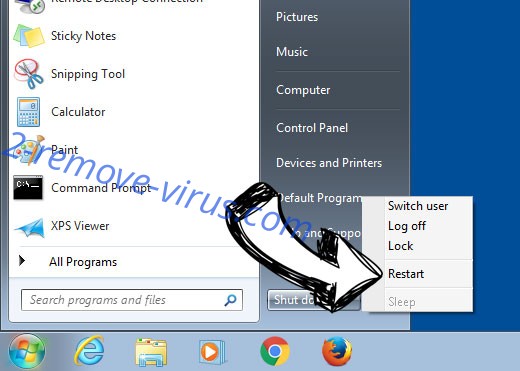

Fjerne Tcvp fra Windows 7/Windows Vista/Windows XP

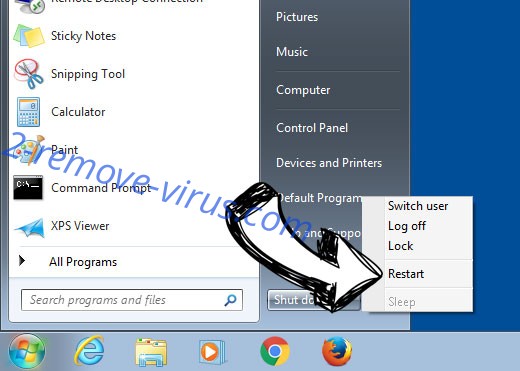

- Klik på Start og vælg lukning.

- Vælg genstart og klik OK.

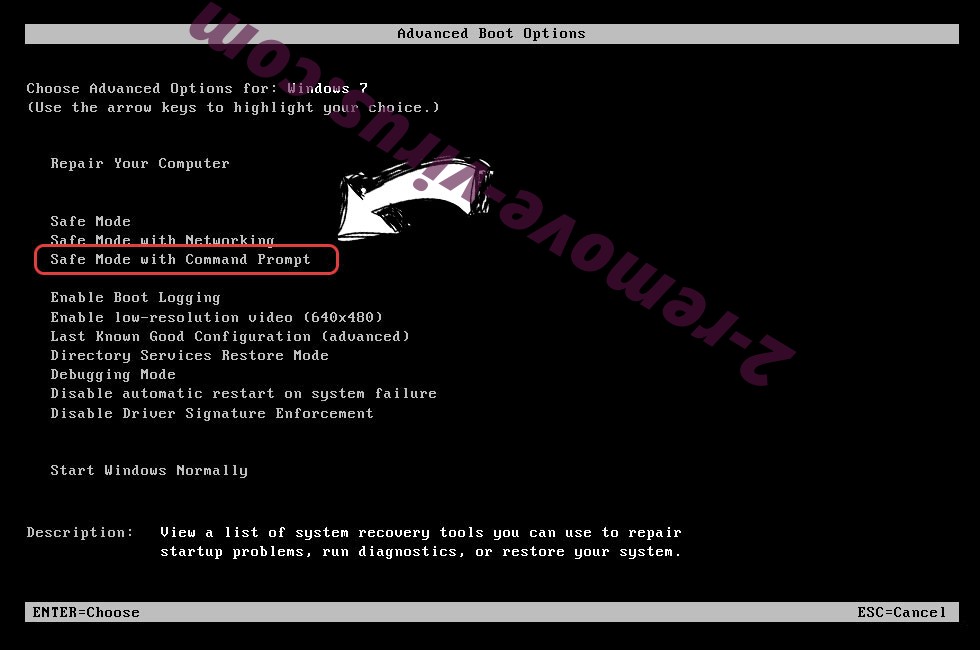

- Begynde at trykke F8, når din PC starter lastning.

- Vælg fejlsikret tilstand med netværk under avancerede startindstillinger.

- Åbn din browser og download anti-malware nytte.

- Bruge værktøjet til at fjerne Tcvp

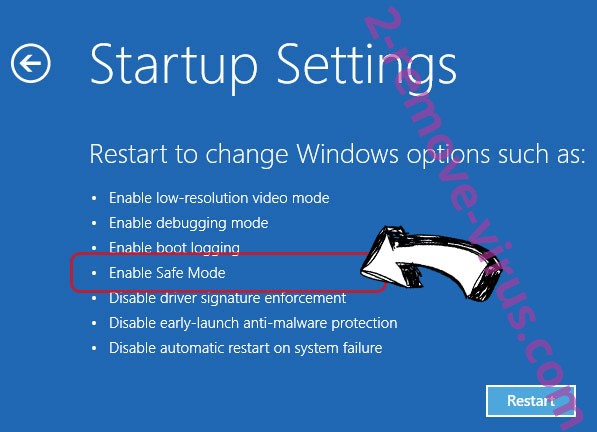

Fjerne Tcvp fra vinduer 8/10

- Tryk på afbryderknappen på skærmbilledet Windows login.

- Tryk på og holde Skift nede, og vælg genstart.

- Gå til Troubleshoot → Advanced options → Start Settings.

- Vælg Aktiver fejlsikret tilstand eller fejlsikret tilstand med netværk under startindstillingerne.

- Klik på genstart.

- Åbn din webbrowser og hente malware remover.

- Bruge softwaren til at slette Tcvp

trin 2. Gendanne dine filer ved hjælp af Systemgendannelse

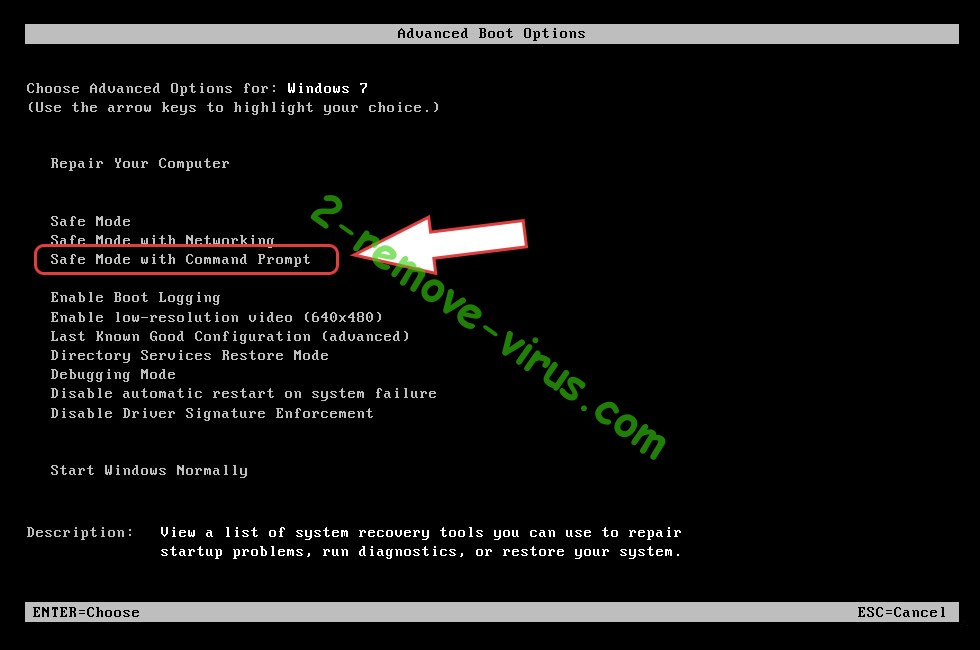

Slette Tcvp fra Windows 7/Windows Vista/Windows XP

- Klik på Start og vælge nedlukning.

- Vælg genstart og OK

- Når din PC starter lastning, tryk på F8 gentagne gange for at åbne avancerede startindstillinger

- Vælg kommandoprompt på listen.

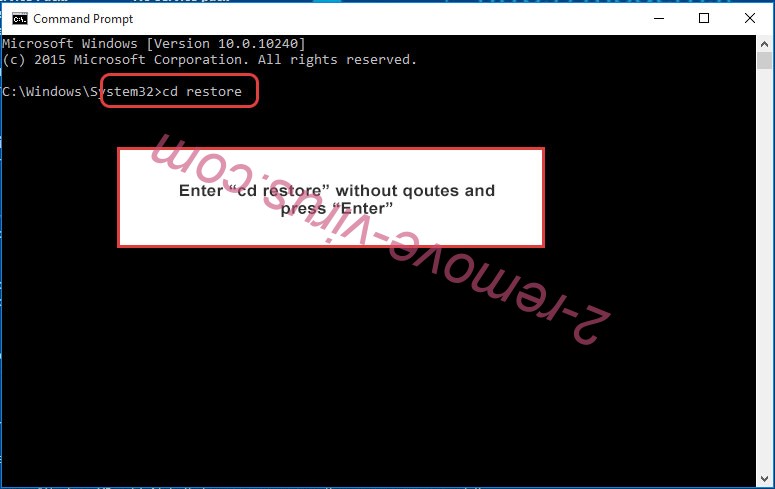

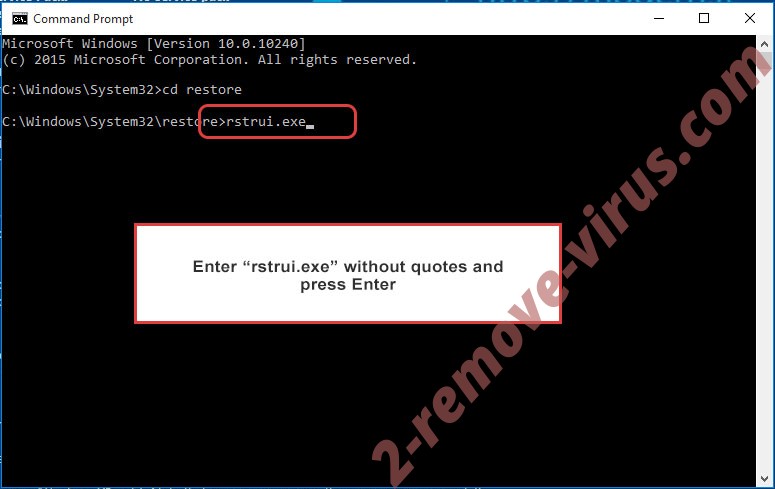

- Skriv cd restore og trykke på Enter.

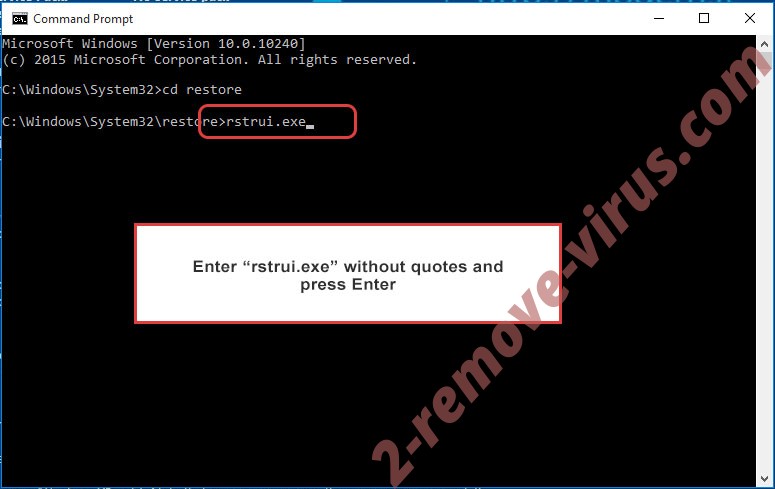

- Skriv rstrui.exe og tryk på Enter.

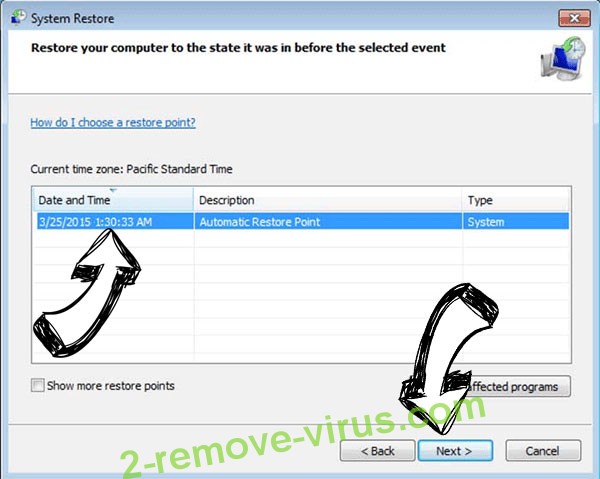

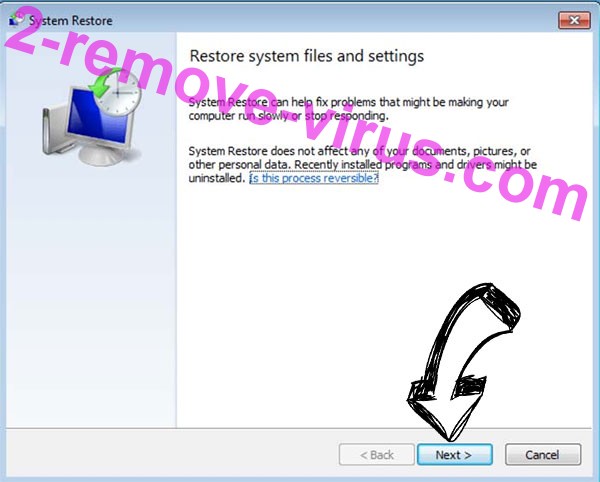

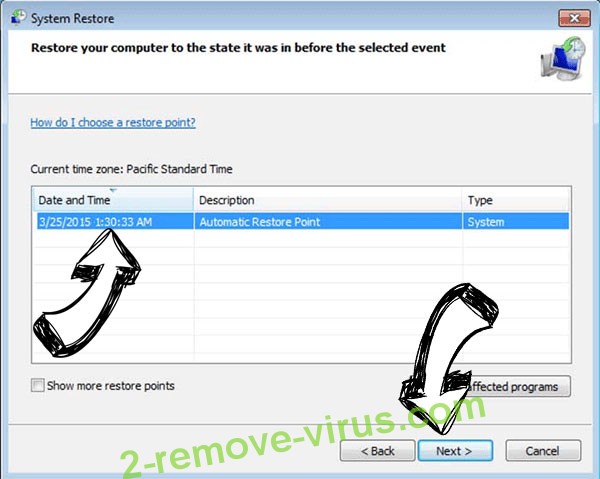

- Klik på næste i det nye vindue og vælg gendannelsespunkt før infektionen.

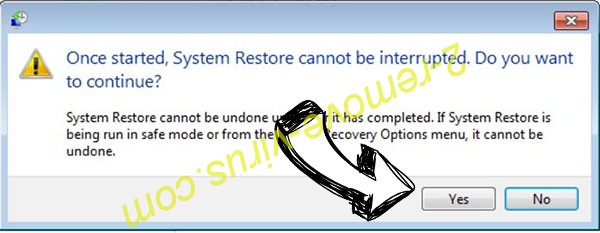

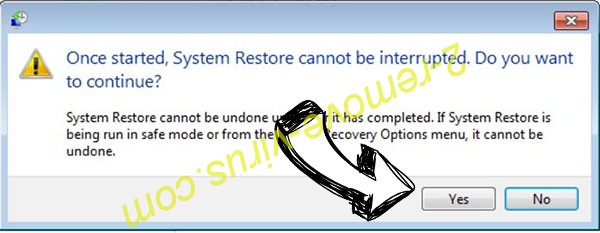

- Klik på næste igen og klik på Ja for at starte Systemgendannelse.

Slette Tcvp fra vinduer 8/10

- Klik på knappen Power på Windows loginskærmen.

- Trykke på og holde Skift nede, og klik på genstart.

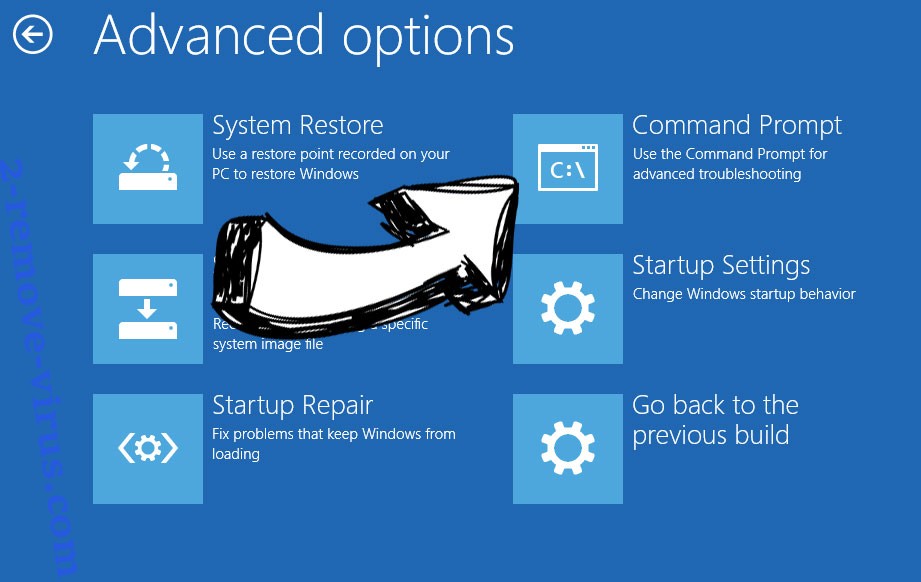

- Vælg fejlfinding og gå til avancerede indstillinger.

- Vælg kommandoprompt, og klik på genstart.

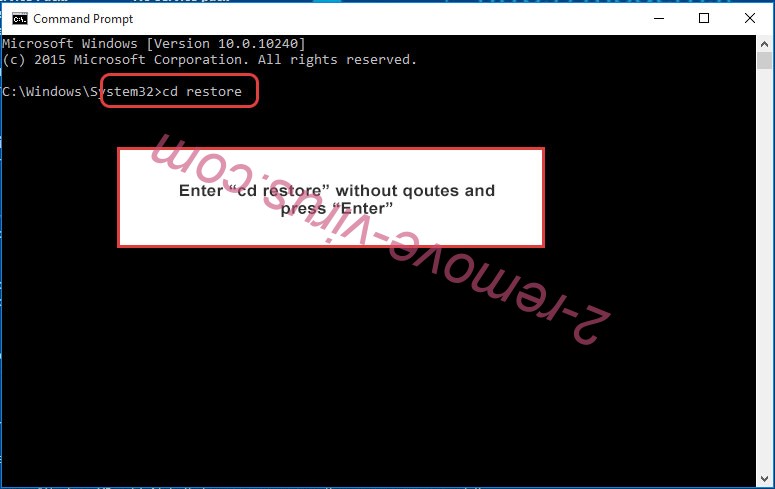

- I befale lynhurtig, indtaste cd restore og trykke på Enter.

- Skriv rstrui.exe og tryk Enter igen.

- Klik på næste i vinduet ny ordning genindføre.

- Vælg gendannelsespunkt før infektionen.

- Klik på næste, og klik derefter på Ja for at gendanne dit system.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.