Hvad er [Triplock@tutanota.com].LCK ransomware

Den ransomware kendt som [Triplock@tutanota.com].LCK ransomware er kategoriseret som en alvorlig trussel, på grund af de mulige skader det kan forårsage. Hvis du aldrig har hørt om denne form for malware indtil nu, du kan være i for en overraskelse. Stærke krypteringsalgoritmer kan bruges til datakryptering, hvilket forhindrer dig i at få adgang til filer. Fordi fil kryptering malware kan betyde permanent tab af data, denne type infektion er meget farligt at have. En dekryptering nytte vil blive tilbudt til dig af cyberkriminelle, men at give ind i de krav, måske ikke være den bedste idé.

For det første, du kan være bare at bruge dine penge, fordi betalingen ikke altid betyder fil dekryptering. Forvent ikke svindlere til ikke bare tage dine penge og føler sig forpligtet til at afkode dine filer. De kriminelles fremtidige aktiviteter vil også blive finansieret af disse penge. Ønsker du virkelig at støtte den form for kriminel aktivitet, der gør milliarder værd af skader. Når folk betaler, ransomware i stigende grad bliver mere rentable, dermed stadig flere mennesker er tiltrukket af det. Investering af det beløb, der anmodes om dig til backup ville være bedre, fordi hvis du nogensinde løber ind i denne form for situation igen, kan du bare låse [Triplock@tutanota.com].LCK ransomware filer fra backup og ikke bekymre dig om deres tab. Hvis backup blev foretaget, før du fangede truslen, kan du bare opsige [Triplock@tutanota.com].LCK ransomware og fortsætte med at låse [Triplock@tutanota.com].LCK ransomware filer. Oplysninger om de mest almindelige opslagsmetoder findes i det følgende afsnit, hvis du er usikker på, hvordan dataene til kryptering af skadelig software overhovedet kom ind i systemet.

Hvordan [Triplock@tutanota.com].LCK ransomware spredes

Ransomware infektion kunne ske temmelig nemt, normalt ved hjælp af sådanne metoder som at tilføje malware-redet filer til e-mails, ved hjælp af udnytte kits og hosting inficerede filer på tvivlsomme download-platforme. Fordi folk er temmelig skødesløs, når der beskæftiger sig med e-mails og downloade filer, der er normalt ikke behov for dem, der spreder ransomware til at bruge mere omfattende måder. Mere avancerede metoder kan anvendes så godt, men ikke så ofte. Cyber skurke skrive en noget overbevisende e-mail, mens du bruger navnet på en kendt virksomhed eller organisation, vedhæfte ransomware-redet fil til e-mailen og sende den til mange mennesker. Disse e-mails ofte taler om penge, fordi det er et følsomt emne, og folk er mere tilbøjelige til at være forhastet, når du åbner e-mails taler om penge. Det er temmelig hyppigt, at du vil se store firmanavne som Amazon bruges, for eksempel, hvis Amazon mailede nogen en kvittering for et køb, at personen ikke kan huske at gøre, han / hun ville ikke vente med at åbne den vedhæftede fil. Når du har at gøre med e-mails, der er visse ting at se ud for, hvis du ønsker at beskytte dit system. Det er vigtigt, at du tjekker afsenderen for at se, om de er velkendte for dig, og om de er pålidelige. Og hvis du er fortrolig med dem, dobbelttjekke e-mail-adresse for at sikre, at det er faktisk dem. Også kigge efter fejl i grammatik, som normalt har tendens til at være temmelig himmelråbende. Den måde, du bliver mødt kan også være et vink, som legitime virksomheder, hvis e-mail er vigtig nok til at åbne ville omfatte dit navn, i stedet for generiske hilsner som Kære Kunde / Medlem. Den ransomware kunne også inficere ved hjælp af forældede computersoftware. Disse svage punkter er normalt opdaget af sikkerhedseksperter, og når leverandører bliver opmærksomme på dem, de frigive rettelser til at reparere dem, så ondsindede parter ikke kan udnytte dem til at sprede deres ondsindede programmer. Stadig, ikke alle er hurtige til at oprette disse rettelser, som kan ses fra spredningen af WannaCry ransomware. Det er afgørende, at du ofte lapper programmerne, for hvis en sårbarhed er alvorlig, kan skadelig software bruge den til at komme ind. Opdateringer kan indstilles til at installere automatisk, hvis du ikke ønsker at problemer dig selv med dem hver gang.

Hvordan [Triplock@tutanota.com].LCK ransomware handler

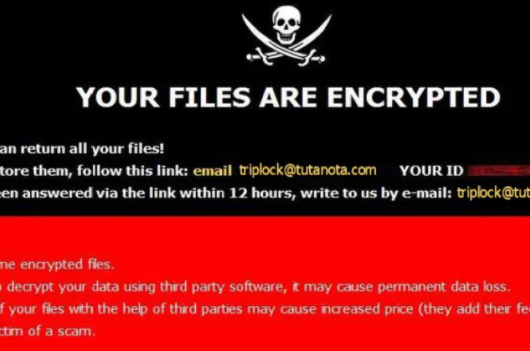

Så snart datakodning malware kommer ind i din computer, det vil kigge efter bestemte filtyper, og når det har placeret dem, det vil kryptere dem. I begyndelsen kan det være forvirrende, hvad der foregår, men når dine filer ikke kan åbnes som normalt, vil du i det mindste vide noget er ikke rigtigt. Filer, der er blevet påvirket, vil have en mærkelig filtypenavn, som almindeligvis støtte folk i at anerkende, hvilke data kryptere ondsindet program, de har at gøre med. Nogle ransomware kan bruge kraftfulde krypteringsalgoritmer, hvilket ville gøre fil dekryptering meget vanskeligt, hvis ikke umuligt. Hvis du stadig ikke er sikker på, hvad der foregår, løsesum meddelelse vil beskrive alt. Hvis du mener, at cyberforbrydere, den eneste måde at gendanne dine data ville være gennem deres dekryptering software, som naturligvis ikke vil komme gratis. Noten bør klart forklare, hvor meget dekryptering nytte omkostninger, men hvis det ikke gør, du vil blive givet en måde at kontakte de kriminelle til at oprette en pris. Køb af decryptor er ikke den anbefalede mulighed, af grunde, vi allerede har angivet. Når alle andre muligheder ikke hjælper, først da bør du tænke på at overholde anmodningerne. Måske har du simpelthen glemt, at du har sedet dine filer. En gratis dekryptering program kan også være en mulighed. En gratis decryptors kan være til rådighed, hvis nogen var i stand til at dekryptere ransomware. Før du beslutter dig for at betale, overveje denne mulighed. Et klogere køb ville være backup. Og hvis backup er en mulighed, data opsving bør udføres, når du sletter [Triplock@tutanota.com].LCK ransomware virus, hvis det stadig lever i dit system. Bliv fortrolig med, hvordan ransomware distribueres, så du gør dit bedste for at undgå det. I det mindste skal du ikke åbne vedhæftede filer til venstre og højre, opdatere dine programmer og holde dig til reelle downloadkilder.

[Triplock@tutanota.com].LCK ransomware Fjernelse

For at slippe af med ransomware, hvis det stadig er tilbage på computeren, ansætte data kryptere ondsindet program. Hvis du forsøger at slette [Triplock@tutanota.com].LCK ransomware manuelt, kan det forårsage yderligere skade, så vi ikke anbefaler det. Vælg således den automatiske metode. Det kan også forhindre fremtidige ransomware i at komme ind, ud over at hjælpe dig med at slippe af med denne ene. Vælg et troværdigt værktøj, og når det er installeret, skal du scanne din enhed for infektionen. Men, en anti-malware værktøj er det ikke i stand til at gendanne dine filer. Når din enhed er fri for truslen, skal du begynde rutinemæssigt at sà ã ne i dine data.

Offers

Download værktøj til fjernelse afto scan for [Triplock@tutanota.com].LCK ransomwareUse our recommended removal tool to scan for [Triplock@tutanota.com].LCK ransomware. Trial version of provides detection of computer threats like [Triplock@tutanota.com].LCK ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft revision detaljer WiperSoft er et sikkerhedsværktøj, der giver real-time sikkerhed fra potentielle trusler. I dag, mange brugernes stræbe imod download gratis software fra internettet, m ...

Download|mere

Er MacKeeper en virus?MacKeeper er hverken en virus eller et fupnummer. Mens der er forskellige meninger om program på internettet, en masse af de folk, der så notorisk hader programmet aldrig har b ...

Download|mere

Mens skaberne af MalwareBytes anti-malware ikke har været i denne branche i lang tid, gør de for det med deres entusiastiske tilgang. Statistik fra sådanne websites som CNET viser, at denne sikkerh ...

Download|mere

Quick Menu

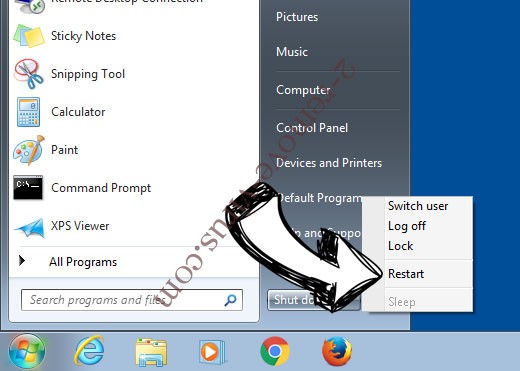

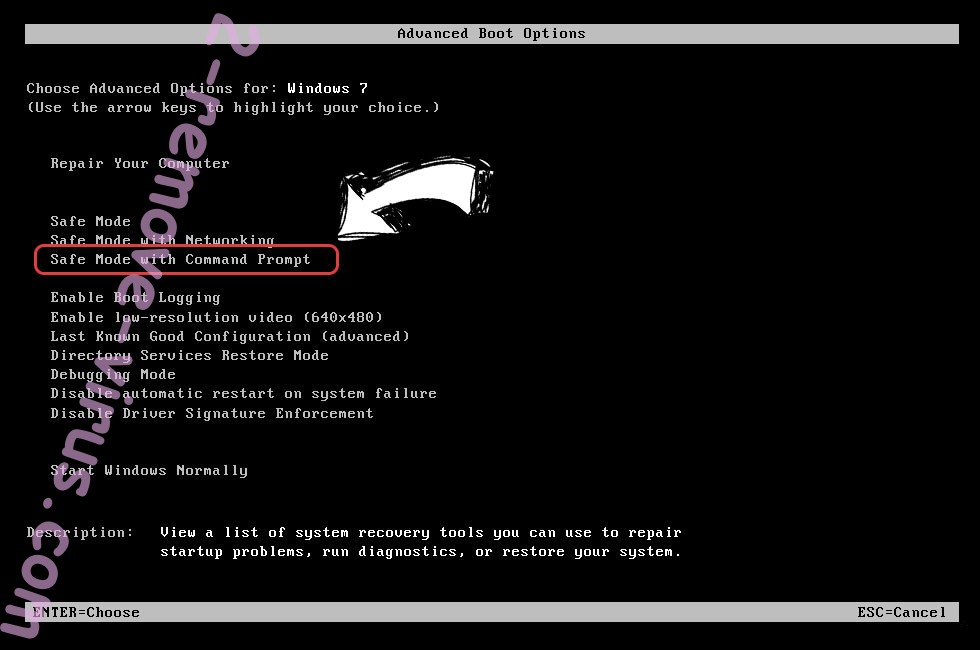

trin 1. Slette [Triplock@tutanota.com].LCK ransomware ved hjælp af fejlsikret tilstand med netværk.

Fjerne [Triplock@tutanota.com].LCK ransomware fra Windows 7/Windows Vista/Windows XP

- Klik på Start og vælg lukning.

- Vælg genstart og klik OK.

- Begynde at trykke F8, når din PC starter lastning.

- Vælg fejlsikret tilstand med netværk under avancerede startindstillinger.

![Remove [Triplock@tutanota.com].LCK ransomware - boot options](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Remove [Triplock@tutanota.com].LCK ransomware - boot options](https://www.2-remove-virus.com/wp-content/uploads/2016/08/remove-ci-295-boot-options.jpg)

- Åbn din browser og download anti-malware nytte.

- Bruge værktøjet til at fjerne [Triplock@tutanota.com].LCK ransomware

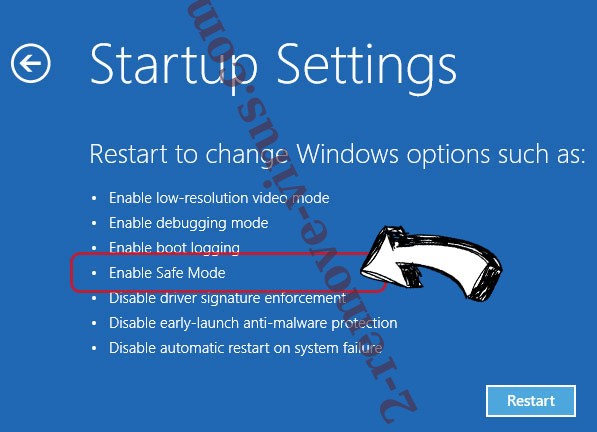

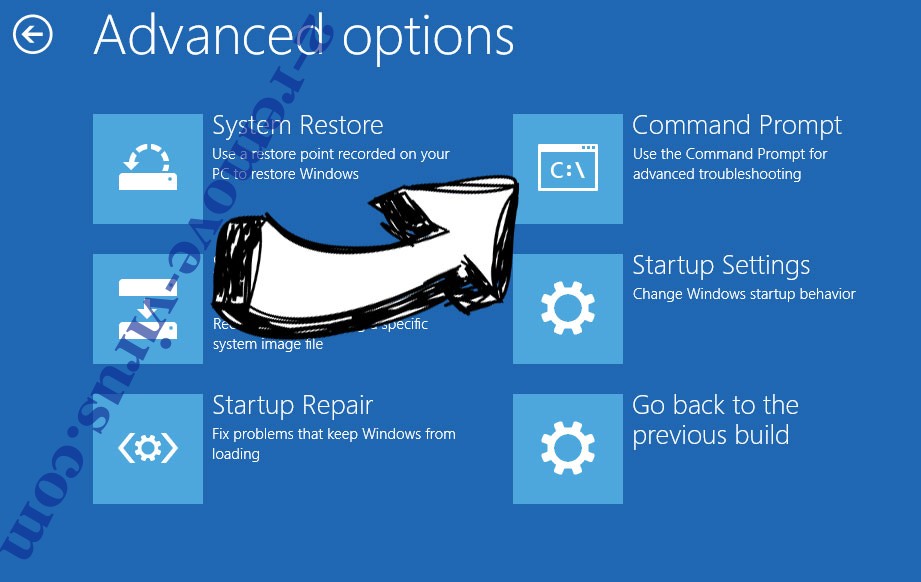

Fjerne [Triplock@tutanota.com].LCK ransomware fra vinduer 8/10

- Tryk på afbryderknappen på skærmbilledet Windows login.

- Tryk på og holde Skift nede, og vælg genstart.

- Gå til Troubleshoot → Advanced options → Start Settings.

- Vælg Aktiver fejlsikret tilstand eller fejlsikret tilstand med netværk under startindstillingerne.

- Klik på genstart.

- Åbn din webbrowser og hente malware remover.

- Bruge softwaren til at slette [Triplock@tutanota.com].LCK ransomware

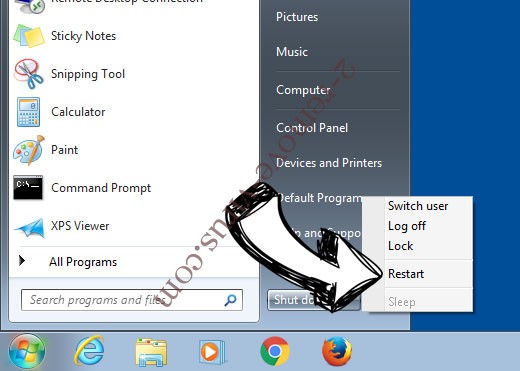

trin 2. Gendanne dine filer ved hjælp af Systemgendannelse

Slette [Triplock@tutanota.com].LCK ransomware fra Windows 7/Windows Vista/Windows XP

- Klik på Start og vælge nedlukning.

- Vælg genstart og OK

- Når din PC starter lastning, tryk på F8 gentagne gange for at åbne avancerede startindstillinger

- Vælg kommandoprompt på listen.

- Skriv cd restore og trykke på Enter.

![Uninstall [Triplock@tutanota.com].LCK ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [Triplock@tutanota.com].LCK ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-295-command-prompt-restore.jpg)

- Skriv rstrui.exe og tryk på Enter.

![Delete [Triplock@tutanota.com].LCK ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [Triplock@tutanota.com].LCK ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-295-command-prompt-restore-init.jpg)

- Klik på næste i det nye vindue og vælg gendannelsespunkt før infektionen.

![[Triplock@tutanota.com].LCK ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Triplock@tutanota.com].LCK ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-295-restore-point.jpg)

- Klik på næste igen og klik på Ja for at starte Systemgendannelse.

![[Triplock@tutanota.com].LCK ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Triplock@tutanota.com].LCK ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-295-removal-restore-message.jpg)

Slette [Triplock@tutanota.com].LCK ransomware fra vinduer 8/10

- Klik på knappen Power på Windows loginskærmen.

- Trykke på og holde Skift nede, og klik på genstart.

- Vælg fejlfinding og gå til avancerede indstillinger.

- Vælg kommandoprompt, og klik på genstart.

- I befale lynhurtig, indtaste cd restore og trykke på Enter.

![Uninstall [Triplock@tutanota.com].LCK ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [Triplock@tutanota.com].LCK ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-295-command-prompt-restore.jpg)

- Skriv rstrui.exe og tryk Enter igen.

![Delete [Triplock@tutanota.com].LCK ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [Triplock@tutanota.com].LCK ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-295-command-prompt-restore-init.jpg)

- Klik på næste i vinduet ny ordning genindføre.

![Get rid of [Triplock@tutanota.com].LCK ransomware - restore init](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Get rid of [Triplock@tutanota.com].LCK ransomware - restore init](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-295-restore-init.jpg)

- Vælg gendannelsespunkt før infektionen.

![[Triplock@tutanota.com].LCK ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Triplock@tutanota.com].LCK ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-295-restore-point.jpg)

- Klik på næste, og klik derefter på Ja for at gendanne dit system.

![[Triplock@tutanota.com].LCK ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Triplock@tutanota.com].LCK ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-295-removal-restore-message.jpg)