El correo electrónico ” Suspicious Access To Your Mailbox ” es una estafa de phishing diseñada para asustar a los destinatarios y hacerles creer que se ha detectado actividad no autorizada en su cuenta de correo. El mensaje está disfrazado de notificación de seguridad de un proveedor de correo electrónico y normalmente afirma que un intento sospechoso de iniciar sesión o un dispositivo desconocido ha accedido al buzón. Aunque la alerta pueda parecer urgente y legítima, es fraudulenta y pretende robar las credenciales de la cuenta.

La mayoría de las versiones de la estafa ” Suspicious Access To Your Mailbox ” intentan crear pánico sugiriendo que la cuenta podría estar comprometida. El correo electrónico suele animar a los destinatarios a revisar la actividad reciente de inicio de sesión o a proteger la cuenta de inmediato mediante un botón o enlace incluido en el mensaje. Frases como “CONTROL ACCESS” u otros indicios relacionados con la seguridad se usan habitualmente para presionar a los usuarios a reaccionar rápidamente en lugar de inspeccionar cuidadosamente el correo.

El enlace proporcionado no conduce a un proveedor de correo electrónico legítimo. En su lugar, redirige a los usuarios a una página de inicio de sesión falsa diseñada para imitar servicios populares de correo web como Gmail, Yahoo Mail o portales de alojamiento genéricos. Estas páginas falsas se crean específicamente para recopilar nombres de usuario y contraseñas introducidos por las víctimas. Una vez enviadas las credenciales, los atacantes acceden al buzón comprometido.

Una cuenta de correo comprometida puede crear riesgos de seguridad significativos. Los atacantes pueden buscar información sensible en correspondencia almacenada, usar la cuenta para distribuir correos electrónicos adicionales de phishing o intentar restablecer contraseñas conectadas a otros servicios en línea. Dado que muchas plataformas dependen de cuentas de correo electrónico para recuperar cuentas, acceder a un buzón puede exponer potencialmente varias cuentas vinculadas a él. Los investigadores de seguridad advierten regularmente que las credenciales de correo electrónico robadas se utilizan frecuentemente en operaciones más amplias de robo de identidad y fraude.

Otra razón por la que la campaña de phishing Suspicious Access To Your Mailbox puede ser efectiva es su estructura genérica. El correo electrónico a menudo evita referenciar directamente a un proveedor específico, lo que permite que la misma plantilla se dirija a usuarios de muchos servicios de correo diferentes. Incluso los destinatarios que no han detectado actividad sospechosa pueden reaccionar por miedo a perder el acceso a su cuenta o información personal.

Algunas versiones de la estafa también pueden incluir advertencias adicionales sobre restricciones en el buzón, caducidad de contraseñas o actividad sospechosa de spam. Todas estas variaciones están pensadas para reforzar la sensación de urgencia y fomentar la interacción inmediata con el enlace de phishing. A pesar de las diferencias en la redacción, el objetivo sigue siendo el mismo: recopilar credenciales de acceso mediante el engaño.

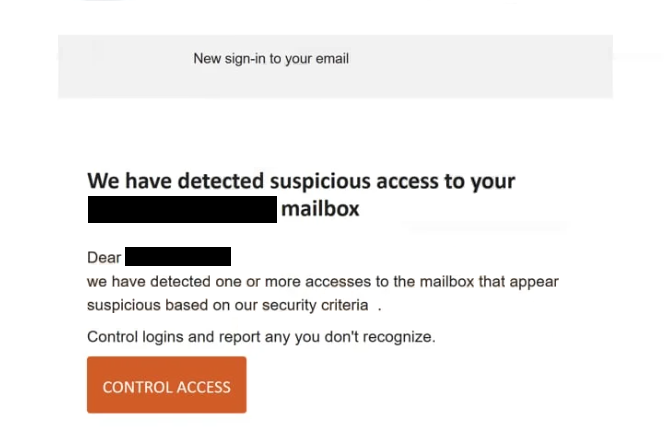

Subject: We have detected suspicious access to your – mailbox

New sign-in to your email -.

We have detected suspicious access to your – mailbox

Dear -,

we have detected one or more accesses to the mailbox that appear suspicious based on our security criteria .Control logins and report any you don’t recognize.

CONTROL ACCESS

Cómo reconocer correos electrónicos de phishing

Reconocer correos electrónicos de phishing como la estafa requiere Suspicious Access To Your Mailbox prestar atención a señales de advertencia comunes que suelen aparecer en notificaciones de seguridad fraudulentas. Aunque estos correos están diseñados para imitar alertas legítimas, suelen contener inconsistencias que revelan su verdadero propósito.

Uno de los indicadores más comunes es la urgencia. Los correos electrónicos de phishing advierten frecuentemente que se requiere acción inmediata para proteger una cuenta o evitar accesos no autorizados. En este caso, el mensaje puede afirmar que se han detectado intentos sospechosos de iniciar sesión o que el buzón está en riesgo. Esta presión es deliberada y tiene como objetivo que los destinatarios reaccionen rápidamente sin verificar la legitimidad de la notificación.

La dirección de correo electrónico del remitente es otro detalle importante a inspeccionar. Los correos fraudulentos suelen imitar direcciones oficiales de soporte o de seguridad, pero incluyen cambios sutiles como errores ortográficos, caracteres adicionales o dominios no relacionados. Incluso cuando el nombre del remitente parece fiable, la dirección subyacente puede revelar que el mensaje no proviene de un proveedor legítimo.

Los enlaces incrustados en los correos de phishing siempre deben tratarse con cautela. El texto visible puede parecer señalar un servicio familiar, pero pasar el cursor sobre el enlace suele revelar un destino completamente diferente. Estos enlaces suelen conducir a páginas de inicio de sesión falsas creadas específicamente para capturar credenciales. Los proveedores legítimos suelen animar a los usuarios a acceder directamente a la configuración de la cuenta a través de sus sitios web oficiales, en lugar de a través de enlaces no solicitados en correos electrónicos inesperados.

La redacción y la estructura de los correos de phishing también pueden aportar pistas. Algunos contienen errores gramaticales, frases torpes o un formato inconsistente. Otros pueden parecer pulidos pero aún dependen mucho de redacciones genéricas y afirmaciones de seguridad vagas. La falta de personalización también es común porque las campañas de phishing suelen distribuirse a un gran número de destinatarios a la vez.

Otra señal importante de advertencia es cualquier solicitud para verificar las credenciales de la cuenta a través de un enlace. Los proveedores legítimos de correo electrónico no piden a los usuarios que confirmen contraseñas o datos de recuperación mediante páginas externas enviadas en notificaciones de seguridad aleatorias. Los mensajes que instan a los usuarios a “verificar”, “controlar el acceso” o “asegurar” cuentas mediante enlaces incrustados suelen asociarse con actividades de phishing.

Los apegos inesperados también deben abordarse con cuidado. Algunos correos electrónicos de phishing incluyen archivos disfrazados de informes de inicio de sesión, registros de seguridad o documentos de verificación. Abrir estos archivos adjuntos puede exponer los dispositivos a malware si los archivos contienen scripts maliciosos o contenido ejecutable.

Un enfoque más seguro es evitar interactuar directamente con correos electrónicos sospechosos. En lugar de hacer clic en enlaces dentro del mensaje, los usuarios deben acceder a sus cuentas a través de la web oficial del proveedor y comprobar manualmente las alertas. Si no aparece ninguna actividad sospechosa allí, es probable que el correo sea fraudulento.

La concienciación sigue siendo una de las defensas más eficaces contra las campañas de phishing. La estafa ” Suspicious Access To Your Mailbox ” se basa en el miedo, la urgencia y la confianza en un lenguaje de seguridad familiar para manipular a los destinatarios. Tomarse el tiempo para inspeccionar al remitente, revisar cuidadosamente los enlaces y verificar las reclamaciones de forma independiente puede reducir significativamente el riesgo de compromiso de cuentas y robo de credenciales.