El correo de phishing Webmail – Final Warning 2FA Authentication required afirma que el destinatario debe activar o confirmar urgentemente la autenticación en dos pasos para evitar que su cuenta de correo electrónico sea restringida o deshabilitada. Presenta la situación como un aviso final, sugiriendo que no se darán más advertencias. Esta urgencia pretende empujar al destinatario a actuar rápidamente sin verificar el mensaje.

El correo no explica qué desencadenó la advertencia. Puede mencionar una actualización de la política de seguridad o un requisito del sistema, pero no incluye detalles verificables como actividad reciente de inicio de sesión o cambios en la cuenta. En su lugar, se centra en dirigir al destinatario para que complete el proceso a través de un enlace.

Al hacer clic en el enlace se obtiene una página que imita un portal de inicio de sesión o verificación de seguridad por correo web. El diseño puede parecerse a un servicio de correo electrónico familiar, pero no ofrece acceso a funciones reales de la cuenta. No hay ajustes, ni opciones de seguridad, ni información sobre autenticación en dos pasos. La página solo pide credenciales de acceso.

Introducir esas credenciales no activa ninguna función de seguridad. La información se envía directamente a los estafadores, y la página puede mostrar un mensaje de confirmación o redirigir a una página legítima de inicio de sesión. Este comportamiento se utiliza para que el proceso parezca completo.

La advertencia sobre la autenticación 2FA obligatoria no es real. Es una afirmación genérica diseñada para generar presión y acelerar una acción inmediata. Al etiquetar el correo como una “advertencia final”, la estafa aumenta la probabilidad de que el destinatario responda sin comprobar su autenticidad.

Si los atacantes obtienen datos de acceso válidos, pueden intentar acceder a la cuenta de correo electrónico. Esto puede exponer mensajes, archivos adjuntos y listas de contactos. Dado que las cuentas de correo electrónico suelen estar vinculadas a otros servicios, el acceso también puede usarse para restablecer contraseñas y comprometer cuentas adicionales.

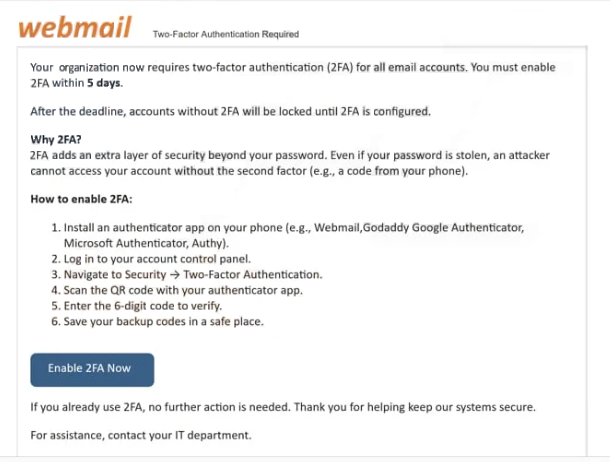

El correo completo de phishing Webmail – Final Warning 2FA Authentication required está a continuación:

Subject: Final Warning: 2FA Authentication Required for –

webmail Two-Factor Authentication Required –

Your organization now requires two-factor authentication (2FA) for all email accounts. You must enable 2FA within 5 days.

After the deadline, accounts without 2FA will be locked until 2FA is configured.

Why 2FA?

2FA adds an extra layer of security beyond your password. Even if your password is stolen, an attacker cannot access your account without the second factor (e.g., a code from your phone).How to enable 2FA:

Install an authenticator app on your phone (e.g., Webmail,Godaddy Google Authenticator, Microsoft Authenticator, Authy).

Log in to your account control panel.

Navigate to Security → Two-Factor Authentication.

Scan the QR code with your authenticator app.

Enter the 6‑digit code to verify.

Save your backup codes in a safe place.Enable 2FA Now

If you already use 2FA, no further action is needed. Thank you for helping keep our systems secure.

For assistance, contact your IT department.

This notification was generated automatically on {now}. Please do not respond.

Security settings: Manage 2FA

This is an automated notification. Replies are not monitored.

Copyright © 2026 cPanel, L.L.C. All rights reserved. –

Cómo reconocer correos electrónicos de phishing como ” Webmail – Final Warning 2FA Authentication required “

Los correos de phishing que utilizan advertencias de seguridad urgentes suelen depender de explicaciones vagas. Afirman que es necesaria una acción, pero no proporcionan información específica que pueda ser verificada. Las notificaciones legítimas de seguridad suelen incluir detalles como intentos de inicio de sesión, información del dispositivo o marcas de tiempo.

Otro indicador clave es el uso de un enlace directo para la verificación. En lugar de dirigir a los usuarios para acceder a su cuenta a través de la web oficial, el correo incluye un enlace a una página de inicio de sesión alojada en un dominio diferente. Esta página puede parecer similar a un servicio real, pero no está conectada a él.

También es importante comprobar la dirección del remitente. Aunque el nombre visible puede sugerir un equipo de soporte o seguridad, la dirección de correo electrónico real suele provenir de un dominio no relacionado. Esta discrepancia es una señal clara de que el correo electrónico no es genuino.

El correo electrónico suele estar escrito en un formato general. No puede incluir el nombre del destinatario ni ninguna información específica de la cuenta. Esto permite enviarlo a muchos usuarios sin modificaciones.

La redacción está diseñada para crear urgencia. Al indicar que esto es una advertencia final y que debe tomarse medidas inmediatas, el correo anima a responder rápidamente sin una revisión cuidadosa.

Reconocer estos patrones ayuda a identificar correos electrónicos de phishing antes de interactuar con ellos. Los correos electrónicos que combinan advertencias urgentes, enlaces externos y datos inconsistentes del remitente deben tratarse con precaución.