Lkfr ransomware pertenece a la familia de ransomware Djvu/STOP. Es un malware de cifrado de archivos que se dirige a los archivos personales, los cifra y exige un pago por su recuperación. Es un malware peligroso porque la recuperación de archivos no siempre está garantizada.

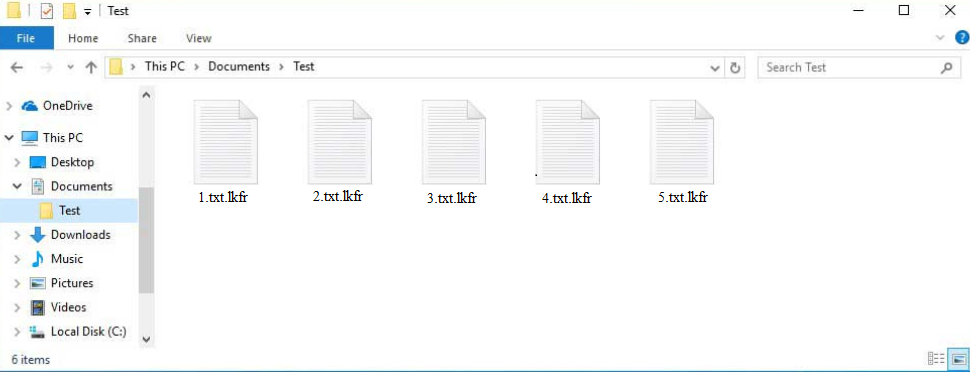

Cuando se abre el archivo infectado, el ransomware inicia e inicia el proceso de cifrado. Durante el proceso de cifrado, el ransomware mostrará una ventana de actualización de Windows falsa para distraer a los usuarios. Mientras tanto, cifrará todos los archivos personales, incluidas fotos, videos, documentos, etc. Los usuarios pueden reconocer qué archivos se han visto afectados buscando la extensión .lkfr. Por ejemplo, un archivo text.txt se convertiría en text.txt.lkfr si se cifra.

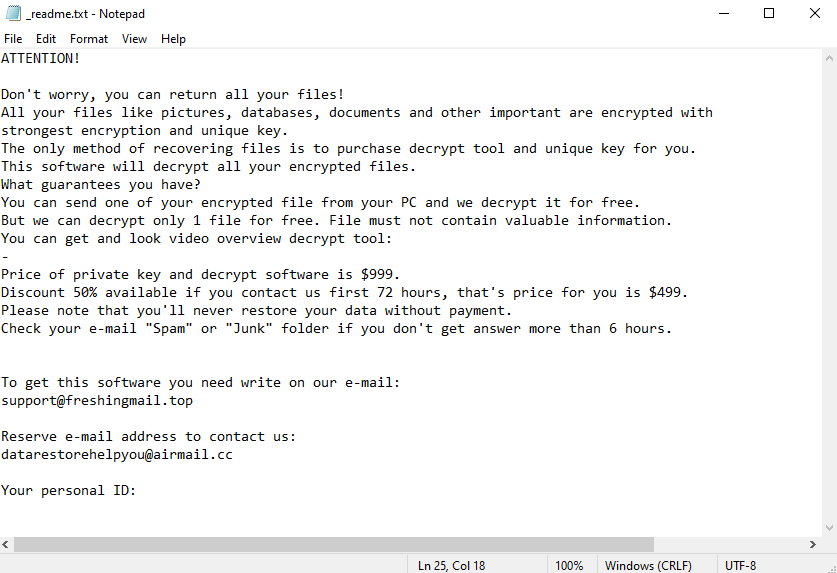

No se podrá abrir ninguno de los archivos cifrados. Para abrirlos, primero deben pasar por un descifrador. Sin embargo, obtener el descifrador no será fácil. La nota de rescate _readme.txt explica cómo los usuarios pueden comprarlo.

Según la nota, un descifrador cuesta 999 dólares, que se pagarán en Bitcoin. Sin embargo, supuestamente hay un descuento del 50% para los usuarios que se pongan en contacto con los operadores de malware dentro de las primeras 72 horas. La nota también menciona que un archivo se puede descifrar de forma gratuita siempre que no contenga ninguna información importante.

A continuación se muestra la nota de rescate completa Lkfr ransomware :

ATTENTION!

Don’t worry, you can return all your files!

All your files like pictures, databases, documents and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

You can get and look video overview decrypt tool:

–

Price of private key and decrypt software is $999.

Discount 50% available if you contact us first 72 hours, that’s price for you is $499.

Please note that you’ll never restore your data without payment.

Check your e-mail “Spam” or “Junk” folder if you don’t get answer more than 6 hours.To get this software you need write on our e-mail:

support@freshingmail.topReserve e-mail address to contact us:

datarestorehelpyou@airmail.ccYour personal ID:

Cuando se trata de ransomware, nunca se recomienda pagar el rescate. Hay varias razones para esto. En primer lugar, pagar no garantiza un descifrador. Los operadores de ransomware son ciberdelincuentes, no operan como un negocio. Incluso si los usuarios pagan, no hay nada que los obligue a enviar el descifrador. Muchas víctimas de ransomware han pagado por descifradores, pero no han recibido nada. También hay que mencionar que mientras los usuarios paguen dinero, el ransomware prosperará. Su dinero se utiliza para apoyar actividades delictivas.

Se puede acceder a la copia de seguridad de archivos tan pronto como los usuarios los eliminen Lkfr ransomware de sus computadoras. Se recomienda encarecidamente utilizar un programa antimalware confiable en lugar de intentar eliminarlo Lkfr ransomware manualmente. Una vez que el ransomware se elimina por completo, los usuarios pueden conectarse de forma segura a su copia de seguridad.

Para los usuarios que no tienen una copia de seguridad, la única opción es un descifrador gratuito Lkfr ransomware desarrollado por investigadores de malware. Sin embargo, no es seguro que se lance un descifrador de este tipo. Si lo hace, se publicará en NoMoreRansom . Si no se puede encontrar un descifrador allí, es probable que no exista.

¿Cómo infecta el ransomware las computadoras?

Como cualquier otro ransomware, Lkfr ransomware se distribuye a través de métodos como archivos adjuntos de correo electrónico no deseado, torrents, anuncios maliciosos, etc. Debido a que es menos probable que se involucren en comportamientos riesgosos en línea, los usuarios con buenos hábitos de navegación tienden a encontrar malware mucho menos en comparación con los usuarios con malos hábitos. Desarrollar mejores hábitos es una de las mejores maneras de evitar una infección.

Los archivos adjuntos de correo electrónico son una de las formas más comunes de distribución de ransomware. Los archivos maliciosos se adjuntan a los correos electrónicos y, cuando se abren, el malware puede iniciarse. Afortunadamente para los usuarios, los correos electrónicos maliciosos no son particularmente difíciles de reconocer. Están disfrazados para parecerse a los correos electrónicos enviados por empresas cuyos servicios supuestamente utilizan los usuarios. Podría ser un servicio de entrega de paquetes falso, una agencia gubernamental, servicios fiscales, etc. Los correos electrónicos crean una sensación de urgencia al afirmar que los archivos adjuntos son documentos importantes que tienen información confidencial y deben abrirse de inmediato. Los correos electrónicos también pueden ser correos electrónicos de notificación de compra falsos. Sin embargo, por una razón u otra, suelen estar llenos de errores gramaticales y ortográficos, que los delatan de inmediato.

Cuando los usuarios reciben un correo electrónico no solicitado con un archivo adjunto, siempre deben tomar nota de cómo se dirigen. Si se trata de un correo electrónico legítimo de una empresa cuyos servicios utilizan los usuarios, se dirigirá a los usuarios por su nombre. Los correos electrónicos maliciosos utilizan palabras genéricas como Usuario, Miembro, Cliente, etc. porque se dirigen a un gran número de usuarios con el mismo correo electrónico.

También vale la pena mencionar que los correos electrónicos dirigidos a usuarios específicos serán mucho más sofisticados. Se dirigirán al usuario por su nombre y contendrán información específica para que el correo electrónico parezca más creíble. Por lo tanto, siempre se recomienda escanear todos los archivos adjuntos de correo electrónico no solicitados con software antimalware o VirusTotal .

Los torrents también son una forma popular de propagar malware como el ransomware. Los sitios de torrents están mal moderados, lo que significa que los torrents con malware a menudo se cargan y permanecen activos durante mucho tiempo. Es común encontrar malware en torrents para contenido de entretenimiento, incluso en torrents para películas, series de televisión y videojuegos. Recomendamos encarecidamente a los usuarios que descarguen contenido protegido por derechos de autor mediante torrents porque no solo es un robo de contenido, sino que también es peligroso.

Cómo eliminar Lkfr ransomware

Si tiene una copia de seguridad de sus archivos, antes de comenzar la recuperación de archivos, debe eliminarlos Lkfr ransomware de su computadora. Recomendamos encarecidamente utilizar un programa antimalware fiable para ello, ya que el ransomware es una infección compleja. Desafortunadamente, eliminar el ransomware no dará como resultado archivos descifrados porque es necesario un descifrador específico Lkfr ransomware .

Una vez que elimine Lkfr ransomware por completo, puede acceder a su copia de seguridad y comenzar a recuperar archivos. Si no tiene una copia de seguridad, su única opción puede ser esperar a que esté disponible una versión gratuita Lkfr ransomware . No está claro si se lanzará, pero si lo hace, se encontrará en NoMoreRansom.

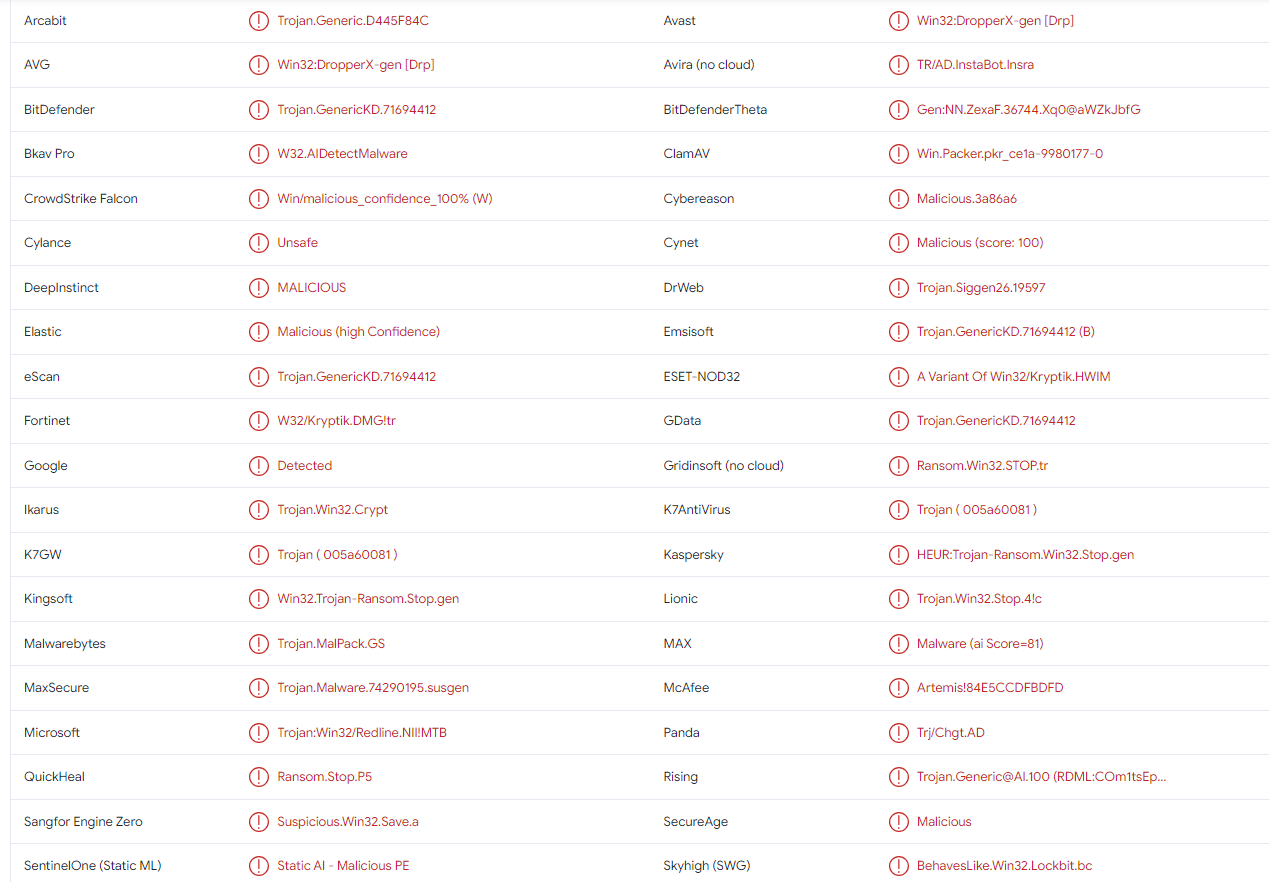

Lkfr ransomware se detecta como:

- Win32:DropperX-gen [Drp] de AVG/Avast

- Trojan.GenericKD.71694412 de BitDefender

- Trojan.MalPack.GS por Malwarebytes

- Troyano:Win32/Redline.NII! MTB de Microsoft

- Trojan.Win32.PRIVATELOADER.YXEBSZ de TrendMicro

- Trojan.GenericKD.71694412 (B) por Emsisoft

- Una variante de Win32/Kryptik.HWIM de ESET

- HEUR:Trojan-Ransom.Win32.Stop.gen de Kaspersky

- Artemis!84E5CCDFBDFD de McAfee