¿Qué es Escobar Malware (Android) ?

El malware para Android Aberebot recién llegado del año pasado ha sido rebautizado como “Escobar”, el mismo troyano bancario de siempre pero con nuevas características. A juzgar por las publicaciones del autor en foros de hackers, este malware para Android todavía está en la fase de prueba, pero es probable que comience a afectar a los usuarios en un futuro cercano. El malware actualizado viene con características bastante alarmantes, como la capacidad de robar códigos de un solo uso de Google Authenticator, una aplicación utilizada por muchos usuarios para agregar una capa adicional de seguridad a sus cuentas.

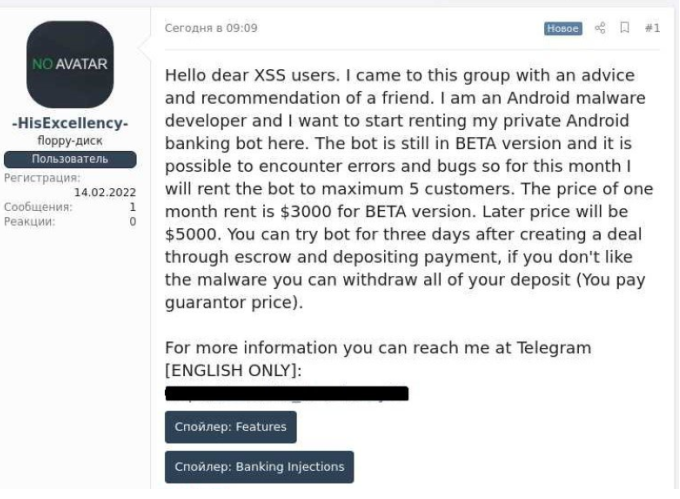

La versión inicial del malware Escobar apareció por primera vez a mediados de 2021 y en febrero de 2022, apareció un post foro de habla rusa invitando a los ciberdelincuentes a usar una versión BETA de Escobar. El autor está ofreciendo malware Escobar como malware-as-a-service (MaaS) que esencialmente permite a los ciberdelincuentes que tienen muy poca habilidad llevar a cabo ataques maliciosos. Según la publicación del autor, la versión BETA cuesta $ 3000 / mes, pero una vez que se lance la versión completa, el precio subirá a $ 5000 / mes.

Escobar Malware es un troyano bancario, por lo que su objetivo principal es la información bancaria de los usuarios. Cuando se inicia, el malware solicita 25 permisos en total. Entre sus capacidades se encuentran: grabación de audio, lectura de SMS, almacenamiento de lectura / escritura, hacer llamadas, rastrear la ubicación, desinstalar aplicaciones, inyectar URL en los navegadores web y usar la cámara del teléfono. Pero lo más importante es que el malware esencialmente permite a los atacantes apoderarse completamente del teléfono. Otorgar todos estos permisos al malware esencialmente significa que puede hacer cualquier cosa, incluida la visualización de páginas de inicio de sesión falsas para phishing de credenciales de inicio de sesión, así como el robo de códigos de autenticación multifactor de SMS y / o aplicaciones como Google Authenticator.

Escobar Malware aún no se ha lanzado por completo, por lo que actualmente no está claro cómo se distribuirá exactamente. Sin embargo, teniendo en cuenta que el autor del malware está planeando alquilarlo, podemos esperar que haya muchos métodos de distribución. Sin embargo, hay informes sobre el malware disfrazado de una aplicación antivirus de McAfee. La forma en que esto funciona es que los usuarios pueden encontrarse con alertas falsas sobre virus en su dispositivo Android cuando navegan por ciertos sitios web. Estas alertas utilizan varias tácticas de miedo para intimidar a los usuarios para que descarguen las aplicaciones ofrecidas. Y los usuarios darían a estas aplicaciones todo tipo de permisos porque conocen los nombres como McAfee y confían en las aplicaciones. Esto solo demuestra lo importante que es que los usuarios solo descarguen aplicaciones de fuentes legítimas como Google Play Store. Play Store de Google está estrictamente regulado, y aunque algunas aplicaciones maliciosas pueden eludir las medidas de seguridad, sigue siendo mucho más seguro descargar aplicaciones de ella en lugar de tiendas de aplicaciones desconocidas de terceros.

Si bien Escobar Malware (Android) es probable que sea una infección de malware peligrosa, no parece ser nada innovador. Por lo tanto, se aplican los métodos habituales para evitar el malware. Y para los dispositivos Android que ya están infectados, es mejor usar una aplicación antivirus para eliminar Escobar Malware (Android) .

Formas en que puede proteger su dispositivo Android del malware Escobar y evitar el robo de credenciales

Hay ciertas acciones que puede tomar para proteger su dispositivo Android del malware Escobar, así como de muchas otras amenazas que pueden afectar a los Android.

- Solo use tiendas de aplicaciones legítimas para descargar aplicaciones.

Como ya hemos dicho, las tiendas de aplicaciones legítimas como Play Store de Google tienen medidas de seguridad muy estrictas. Por lo tanto, las posibilidades de encontrar aplicaciones maliciosas en Google Play son mucho menores que las de las tiendas de aplicaciones de terceros. Sin embargo, también es importante tener en cuenta que esas medidas de seguridad no son absolutas, y algunas aplicaciones maliciosas pueden eludirlas. Ha sucedido en el pasado, por lo que es importante que siempre verifique todo antes de instalar una aplicación. Verifique el desarrollador, las revisiones, las solicitudes de permisos, etc.

- Considere la posibilidad de usar una aplicación antivirus.

Puede ser una buena idea tener una aplicación antivirus instalada en su dispositivo Android. Si instala accidentalmente una aplicación maliciosa, el antivirus instalado en su dispositivo la detectará inmediatamente, antes de que pueda causar daños. Sin embargo, si planea usar una aplicación antivirus para Android, asegúrese de descargarla de una fuente legítima.

- Revisa siempre los permisos de la aplicación.

Al instalar cualquier aplicación, se le pide que le otorgue ciertos permisos para que la aplicación pueda funcionar según lo previsto. Por ejemplo, una aplicación de edición de fotos solicitaría acceso a sus fotos / cámara. Los permisos que solicita una aplicación pueden decir mucho sobre lo que hace la aplicación. Por lo tanto, al instalar cualquier aplicación, ya sea desde Google Play Store o desde cualquier otro lugar, siempre revise los permisos. Si está instalando una aplicación de linterna pero solicita acceso a su SMS o datos, considere cuidadosamente por qué una aplicación de utilidad básica necesitaría dichos permisos.

- Utilice un administrador de contraseñas que pueda diferenciar entre pantallas de inicio de sesión falsas y legítimas.

Los administradores de contraseñas son herramientas muy convenientes que no solo generan / almacenan contraseñas, sino que también pueden ayudar a identificar sitios de phishing. Los administradores de contraseñas pueden completar automáticamente las credenciales de inicio de sesión guardadas en los formularios de inicio de sesión de los sitios web, por lo que si visita un sitio de phishing, el administrador de contraseñas no completará las credenciales, lo que indica que algo no está bien.

- Siempre verifique la URL de un sitio antes de iniciar sesión.

Los sitios de phishing a menudo se hacen parecer más o menos idénticos a los sitios legítimos, por lo que no es sorprendente que muchos usuarios se enamoren de él. Sin embargo, no importa cuán legítimo pueda parecer el diseño de un sitio de phishing, la URL siempre lo revelará. Por lo tanto, antes de intentar iniciar sesión en cualquier lugar, siempre verifique que la URL sea como se supone que debe ser.