Si el “Hello My Perverted Friend” correo electrónico llegó a tu bandeja de entrada, debes saber que es una estafa. No creas lo que está escrito en el correo electrónico, ya que es simplemente una táctica de miedo para que te paguen. Simplemente puede eliminar la estafa por “Hello My Perverted Friend” correo electrónico de su bandeja de entrada.

“Hola, mi amigo pervertido”, así es como comienza este correo electrónico fraudulento. Entra en la categoría de estafas de sextorsión porque amenaza con publicar videos explícitos inexistentes de los usuarios si no se realiza un pago.

Es una estafa de sextorsión muy genérica que hemos visto muchas veces antes. Si bien el texto puede estar redactado de manera diferente, la estafa funciona de la misma manera que las demás. El remitente del correo electrónico primero intenta captar la atención del destinatario con frases como “Hola, mi amigo pervertido” y luego procede a asustar a los usuarios con afirmaciones sobre dispositivos pirateados y videos explícitos.

El estafador afirma que pudo obtener acceso a su dispositivo y tomar el control de su cámara web. Afirman haber hecho un video explícito de ti viendo contenido pornográfico y amenazan con publicarlo en un sitio pornográfico, así como enviarlo a todos tus contactos. Supuestamente, pudieron obtener acceso a su dispositivo instalando un “troyano en su disco duro”. El estafador incluso afirma que su programa antivirus no detectará el troyano porque su firma se actualiza cada pocas horas.

Según el correo electrónico, si desea evitar que se filtre el video, debe pagar $ 890 en bitcoins a la dirección de billetera proporcionada. No hace falta decir que esto no es más que una estafa. No necesita pagar nada y no hay video.

Subject: No reply.

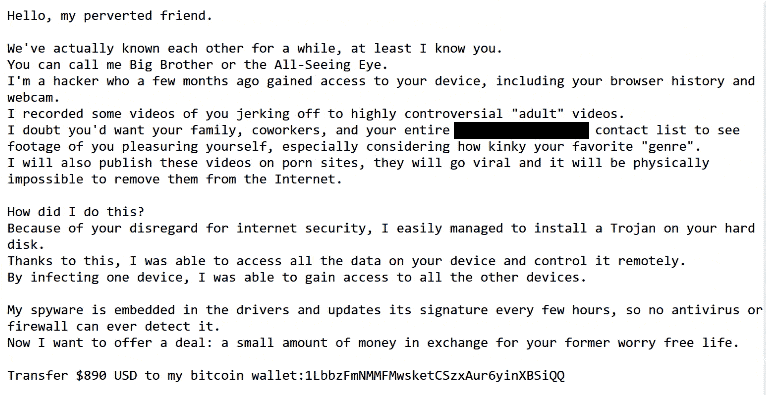

Hello, my perverted friend.

We’ve actually known each other for a while, at least I know you.

You can call me Big Brother or the All-Seeing Eye.

I’m a hacker who a few months ago gained access to your device, including your browser history and webcam.

I recorded some videos of you jerking off to highly controversial “adult” videos.

I doubt you’d want your family, coworkers, and your entire ____ contact list to see footage of you pleasuring yourself, especially considering how kinky your favorite “genre”.

I will also publish these videos on porn sites, they will go viral and it will be physically impossible to remove them from the Internet.How did I do this?

Because of your disregard for internet security, I easily managed to install a Trojan on your hard disk.

Thanks to this, I was able to access all the data on your device and control it remotely.

By infecting one device, I was able to gain access to all the other devices.My spyware is embedded in the drivers and updates its signature every few hours, so no antivirus or firewall can ever detect it.

Now I want to offer a deal: a small amount of money in exchange for your former worry free life.Transfer $890 USD to my bitcoin wallet:1LbbzFmNMMFMwsketCSzxAur6yinXBSiQQ

As soon as I receive confirmation of the payment, I will delete all the videos that compromise you, remove the virus from all your devices and you will never hear from me again.

It’s a very small price for not destroying your reputation in the eyes of others, who think that you are a decent man, according to your messengers. You can think of me as some sort of life coach who wants you to start appreciating what you have.You have 48 hours. I will receive a notification as soon as you open this email, and from this moment, the countdown will begin.

If you’ve never dealt with cryptocurrency before, it’s very easy. Simply type “cryptocurrency exchange” into a search engine, and then all set.Here’s what you shouldn’t do:

– Don’t reply to my email. It was sent from a temporary email account.

– Don’t call the police. Remember, I have access to all your devices, and as soon as I notice such activity, it will automatically lead to the publishing of all the videos.

– Don’t try to reinstall your system or reset your device. First of all, I already have the videos, and secondly, as I said, I have remote access to all your devices, and once I notice such an attempt, you know what happens.Remember, crypto addresses are anonymous, so you won’t be able to track down my wallet.

So long story short, let’s resolve this situation with a benefit for me and you.

I always keep my word unless someone tries to trick me.Lastly, a little advice for the future. Start taking your online security more seriously.

Change your passwords regularly and set up multi-factor authentication on all your accounts.Best wishes.

Estos correos electrónicos utilizan tácticas de miedo y lenguaje amenazante para alarmar a los usuarios y presionarlos para que reaccionen sin pensarlo dos veces. Independientemente de si el destinatario ha visto pornografía o no, las tácticas de miedo a veces pueden funcionar.

¿Cómo obtuvieron los estafadores de sextorsión su dirección de correo electrónico?

Es posible que se pregunte cómo logró el estafador obtener su dirección de correo electrónico si no es porque pirateó su computadora. Lo que probablemente sucedió es que su dirección de correo electrónico fue filtrada por algún servicio que usa y terminó en un paquete de datos vendido en un foro de piratas informáticos. Los actores maliciosos compran este tipo de datos para sus fines maliciosos, ya sean estafas o distribución de malware. Desafortunadamente, una vez que su correo electrónico se ha filtrado, no hay mucho que pueda hacer además de estar más atento a los correos electrónicos potencialmente maliciosos. Puede comprobar si su dirección de correo electrónico se ha filtrado en haveibeenpwned .

Debemos mencionar que para parecer más convincentes, los correos electrónicos de sextorsión a veces pueden incluir contraseñas legítimas. Cuando los usuarios ven una contraseña que usan revelada en un correo electrónico, entran en pánico. Sin embargo, los actores maliciosos obtienen las contraseñas de la misma manera que las direcciones de correo electrónico. Los servicios que no cuentan con la seguridad adecuada pueden convertirse en víctimas de brechas, y si las contraseñas no están protegidas, terminan en manos de los ciberdelincuentes. Por lo tanto, si ve su contraseña en un correo electrónico, el servicio para el que la utilizó ha sido violado. En ese caso, deberá cambiar su contraseña de inmediato. Las contraseñas deben ser únicas para cada cuenta y nunca deben reutilizarse.