LockBit 3.0 ransomware es una nueva variante del ransomware LockBit. Se dirige a archivos personales, los encripta y luego esencialmente extorsiona a las víctimas. El ransomware cambia el nombre de todos los archivos cifrados en cadenas aleatorias de caracteres, así como agrega . HLJkNskOq. Si ve esta extensión, sus archivos, desafortunadamente, han sido cifrados por LockBit 3.0 ransomware . Actualmente no hay una forma gratuita de recuperar archivos.

LockBit 3.0 ransomware se dirige a empresas y negocios. Tan pronto como se inicie el ransomware en una computadora, comenzará a cifrar todos los archivos. Se dirige a todos los archivos importantes, incluidas fotos, imágenes, videos, documentos, etc. Todos los archivos cifrados serán renombrados. Por ejemplo, el texto.txt se convertiría en [caracteres aleatorios]. HLJkNskOq cuando está cifrado. Como probablemente ya haya notado, no podrá abrir ninguno de los archivos cifrados. Para recuperarlos, necesita un descifrador especial. Sin embargo, conseguirlo no será fácil porque las únicas personas que lo tienen son los ciberdelincuentes que operan este ransomware.

El ransomware también dejará caer una nota de rescate de texto que termina en . README.txt. La nota es bastante larga. Explica que los archivos han sido encriptados y cómo puede recuperarlos. Los actores maliciosos que operan este ransomware esencialmente están empujando a las víctimas a comprar el descifrador con la nota. La nota también contiene mucha información innecesaria y jactancia, pero la esencia de esto es que las víctimas deben pagar $ 1 millón en rescate para obtener un descifrador. La suma solicitada está en el extremo superior cuando se trata de ransomware dirigido a empresas.

En general, nunca se recomienda pagar el rescate. Sobre todo porque no garantiza un descifrador que funcione. Ha habido casos en el pasado en los que las empresas pagaron el rescate solo para recibir descifradores que en realidad no funcionan. Lo mismo con los usuarios habituales, innumerables víctimas no han recibido sus descifradores. Es importante tener en cuenta que los operadores de ransomware ponen el dinero por encima de todo lo demás. No hay nada que les impida simplemente tomar el dinero y no enviar un descifrador.

~~~ LockBit 3.0 the world’s fastest and most stable ransomware from 2019~~~

>>>>> Your data is stolen and encrypted.

If you don’t pay the ransom, the data will be published on our TOR darknet sites. Keep in mind that once your data appears on our leak site, it could be bought by your competitors at any second, so don’t hesitate for a long time. The sooner you pay the ransom, the sooner your company will be safe.Tor Browser Links:

–Links for normal browser:

–>>>>> What guarantee is there that we won’t cheat you?

We are the oldest ransomware affiliate program on the planet, nothing is more important than our reputation. We are not a politically motivated group and we want nothing more than money. If you pay, we will provide you with decryption software and destroy the stolen data. After you pay the ransom, you will quickly make even more money. Treat this situation simply as a paid training for your system administrators, because it is due to your corporate network not being properly configured that we were able to attack you. Our pentest services should be paid just like you pay the salaries of your system administrators. Get over it and pay for it. If we don’t give you a decryptor or delete your data after you pay, no one will pay us in the future. You can get more information about us on Ilon Musk’s Twitter hxxps://twitter.com/hashtag/lockbit?f=live>>>>> You need to contact us and decrypt one file for free on TOR darknet sites with your personal ID

Download and install Tor Browser hxxps://www.torproject.org/

Write to the chat room and wait for an answer, we’ll guarantee a response from you. If you need a unique ID for correspondence with us that no one will know about, tell it in the chat, we will generate a secret chat for you and give you his ID via private one-time memos service, no one can find out this ID but you. Sometimes you will have to wait some time for our reply, this is because we have a lot of work and we attack hundreds of companies around the world.

La mejor manera de luchar contra el ransomware es tener copias de seguridad de los archivos y un buen plan de recuperación de archivos. Cuando los archivos se guardan en un lugar seguro, el ransomware se convierte en un problema mucho menos grave. Tanto los usuarios habituales como las empresas deben hacer copias de seguridad de forma regular.

¿ LockBit 3.0 ransomware Cómo infectó su computadora?

Los usuarios con frecuencia exponen sus computadoras al malware abriendo archivos adjuntos de correo electrónico no solicitados. Los usuarios cuyas direcciones de correo electrónico se han filtrado suelen ser el objetivo de correos electrónicos maliciosos. Afortunadamente, los correos electrónicos que contienen malware son muy obvios. Los correos electrónicos maliciosos, para empezar, con frecuencia tienen errores ortográficos y gramaticales. Los errores son extremadamente obvios, incluso para los hablantes no nativos de inglés, porque los remitentes con frecuencia fingen ser de empresas confiables. Los correos electrónicos maliciosos también pueden referirse a usuarios que utilizan términos genéricos como “Usuario”, “Cliente”, “Miembro”, etc. Probablemente haya notado que cuando las empresas envían correos electrónicos a sus clientes, se refieren a ellos por su nombre. El uso de palabras genéricas parecería poco profesional en un correo electrónico legítimo.

Sin embargo, cuando usted es un objetivo específico, los correos electrónicos no serán tan obvios. Los intentos de los hackers de infectar su computadora con malware serían mucho más sofisticados si tuvieran parte de su información personal. Por ejemplo, su nombre se usaría para dirigirse a usted, el correo electrónico estaría libre de errores y podría haber alguna información en él que haría que el correo electrónico pareciera creíble. Es por eso que se recomienda escanear siempre los archivos adjuntos de correo electrónico (especialmente los no solicitados) con software antimalware o VirusTotal antes de abrirlos.

Si recibe un correo electrónico no solicitado, también debe verificar la dirección de correo electrónico del remitente. Existe una posibilidad muy significativa de que el correo electrónico que está recibiendo sea malicioso o spam si el remitente afirma ser de una empresa conocida / legítima, pero la dirección de correo electrónico parece ser absolutamente aleatoria. Pero incluso si una dirección de correo electrónico parece ser legítima, aún debe buscar al remitente para confirmar que es quien dice ser.

Los torrents también se utilizan a menudo para propagar malware. Debido a que muchos sitios web de torrents a menudo están mal regulados, no es difícil para los actores maliciosos cargar torrents con malware en ellos. En particular, a menudo encontrará malware en torrents para contenido con derechos de autor, más específicamente, películas, programas de televisión y videojuegos. Si piratea regularmente usando torrents, esa podría ser la forma en que infectó su computadora con este ransomware. En términos generales, no se recomienda descargar contenido con derechos de autor de forma gratuita utilizando torrents porque hacerlo no solo pone en peligro su computadora, sino que también equivale esencialmente al robo de contenido.

Cuando las empresas son atacadas, la infección generalmente ocurre cuando los empleados abren archivos adjuntos maliciosos. El ransomware también puede usar vulnerabilidades para entrar, por lo que es tan importante instalar siempre las actualizaciones necesarias.

LockBit 3.0 ransomware eliminación

Debido a que el ransomware es una infección muy compleja, por lo que debe utilizar un software antimalware para eliminar LockBit 3.0 ransomware de su computadora. Si intenta eliminar LockBit 3.0 ransomware manualmente y lo hace incorrectamente, podría terminar causando más daños a su computadora. Manual LockBit 3.0 ransomware sería un proceso tedioso y largo, por lo que no solo es más seguro usar antimalware, sino también más fácil.

Una vez que el ransomware se haya eliminado por completo, puede conectarse a su copia de seguridad para comenzar a recuperar sus archivos. Recuperar archivos será mucho más difícil, si no imposible si no tiene una copia de seguridad. Si no tiene intención de pagar el rescate, su única opción es esperar a que se libere un descifrador gratuito. Como ya discutimos, si se lanzaría no es seguro, pero aún debe hacer una copia de seguridad de sus archivos cifrados y ocasionalmente verificar NoMoreRansom .

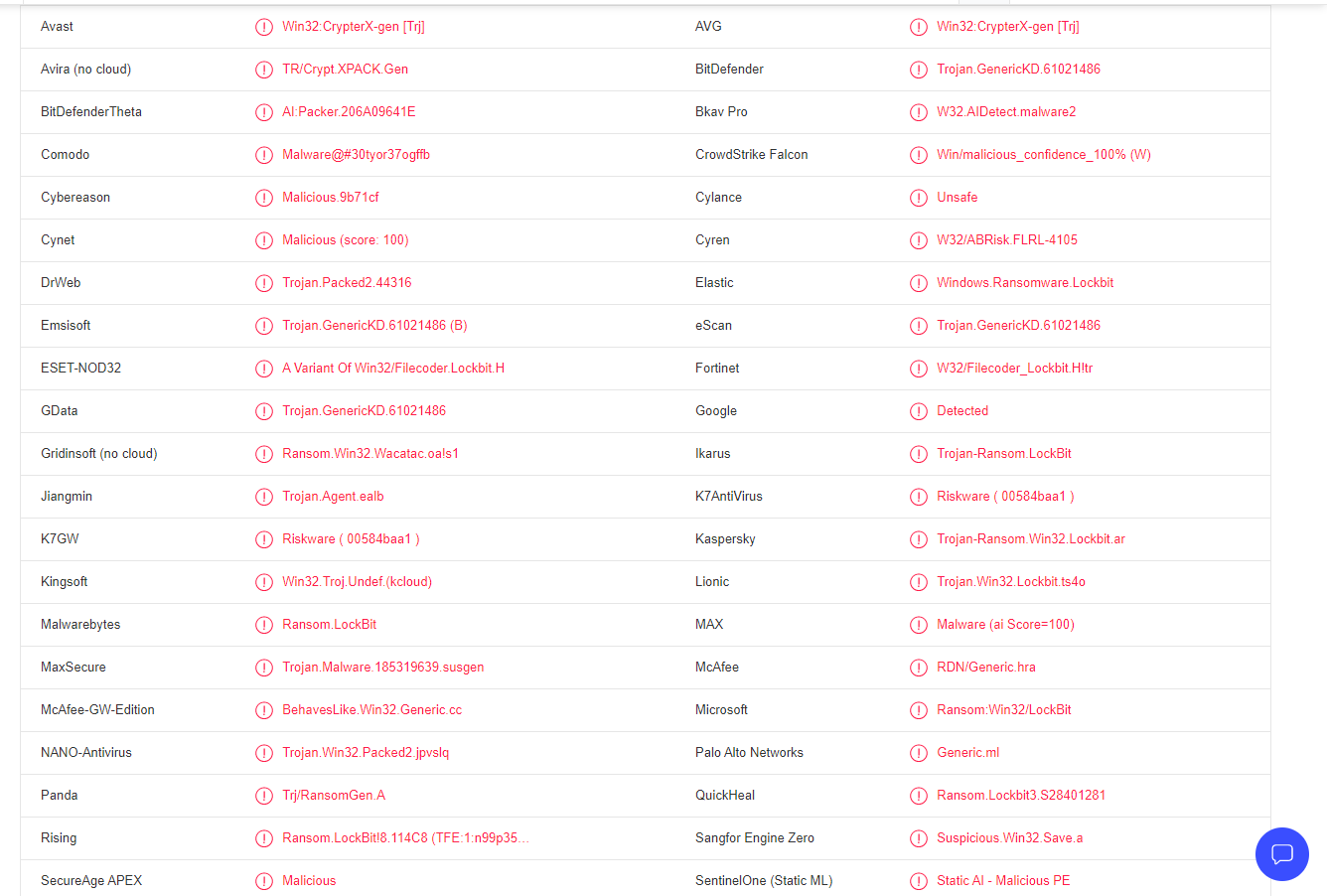

LockBit 3.0 ransomware se detecta como:

- Win32:CrypterX-gen [Trj] por Avast/AVG

- Trojan.GenericKD.61021486 (B) por Emsisoft

- Una variante de Win32/Filecoder.Lockbit.H por ESET

- Ransom.LockBit por Malwarebytes

- Ransom.Win32.LOCKBIT.YXCGD por TrendMicro

- Trojan.GenericKD.61021486 por BitDefender

- Trojan-Ransom.Win32.Lockbit.ar por Kaspersky

- RDN/Generic.hra de McAfee

- Rescate: Win32 / LockBit por Microsoft

- Trojan.Gen.MBT de Symantec