voicemail email scam Se refiere a un correo electrónico de phishing que afirma que ha recibido un nuevo correo de voz. Tales correos electrónicos engañosos tienen como objetivo aumentar la curiosidad de los usuarios lo suficiente como para hacer clic en un enlace o un archivo adjunto de correo electrónico. Hay varias campañas maliciosas que están disfrazadas para parecerse a las notificaciones del correo de voz, por lo que es difícil decir qué puede estar ocultando un correo electrónico en particular. Si se trata de un intento de phishing, es probable que intente suplantar las credenciales de inicio de sesión de correo electrónico. Si se trata de un archivo adjunto, abrirlo probablemente resultaría en una infección maliciosa.

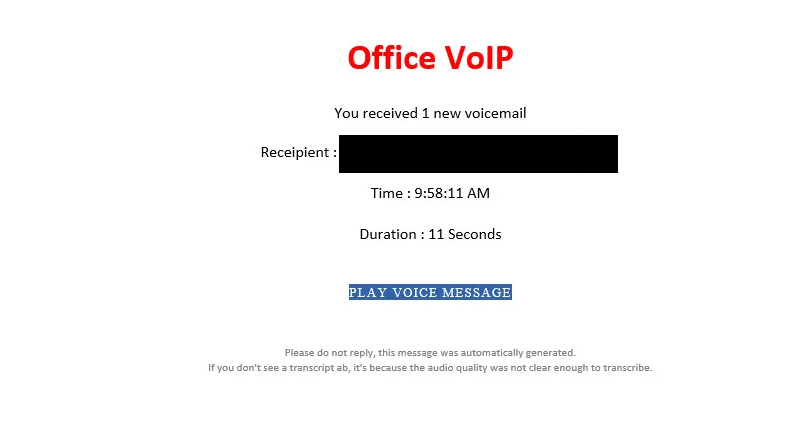

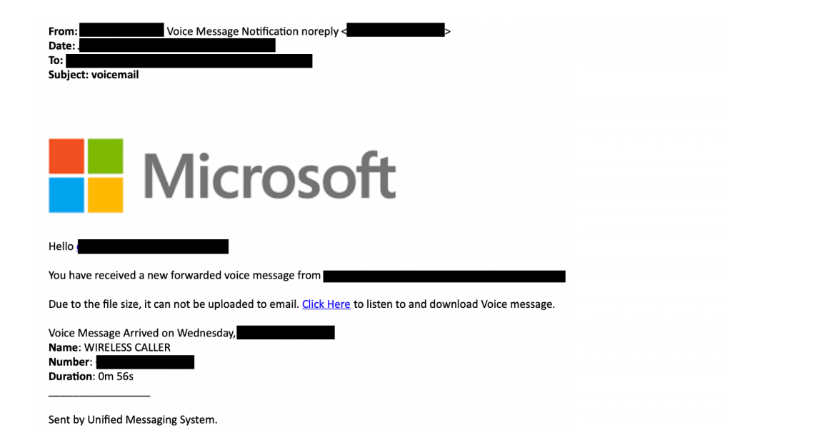

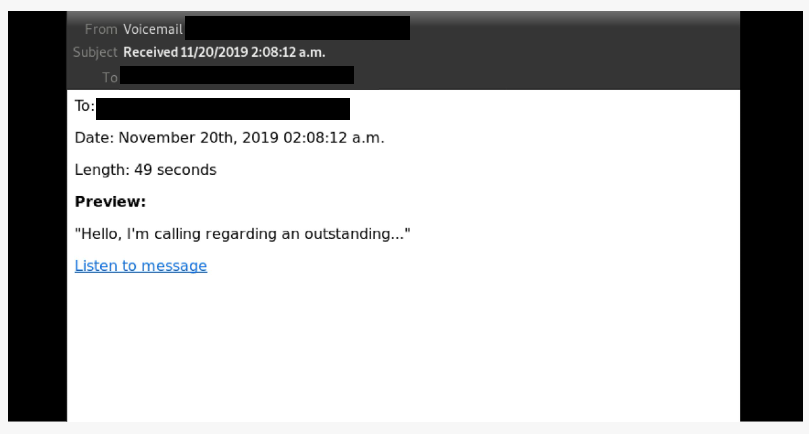

voicemail email scam s afirman falsamente que tienes un nuevo correo de voz. Por lo general, son correos electrónicos muy simples que contienen muy poca información, solo la fecha en que supuestamente se recibió el correo de voz, así como la longitud del mensaje. Los correos electrónicos también contienen un enlace o un archivo adjunto.

voicemail email scam s que tienen enlaces son generalmente intentos de phishing. Dependiendo de la campaña de estafa con la que esté tratando, se le llevará a una página de inicio de sesión falsa si hace clic en el enlace. En la mayoría de los casos, las páginas de inicio de sesión de phishing son para Gmail, Outlook, Yahoo y Microsoft. Si escribe sus credenciales de inicio de sesión en dichas páginas de phishing, se transferirán a actores maliciosos que operan la estafa. A partir de ahí, sus credenciales probablemente se venderán en foros de hackers para que otros actores maliciosos las compren.

Las campañas de phishing como s generalmente se dirigen a credenciales de inicio de sesión de correo electrónico, como Gmail y Outlook, así como a cuentas como voicemail email scam Microsoft. Ciertas cuentas son un producto caliente, cuentas de correo electrónico en particular. Obtener acceso a una cuenta de correo electrónico puede permitir que alguien acceda a todas las cuentas conectadas. Todo lo que un actor malicioso tendría que hacer es restablecer la contraseña de una cuenta y luego cambiarla a través del correo electrónico secuestrado. Es por eso que las cuentas de correo electrónico son tan buscadas.

Si un correo electrónico fraudulento de correo de voz tiene un archivo adjunto, es probable que sea malware. Diferentes correos electrónicos maliciosos distribuyen diferentes malware, por lo que es difícil decir con qué terminarías. Abrir el archivo adjunto de correo electrónico malicioso iniciaría el malware. Algunas infecciones de malware pueden ser más obvias que otras. Si inicia una infección ransomware, procedería a cifrar sus archivos. Si tuviera que iniciar un troyano, puede permanecer oculto para realizar sus actividades maliciosas (por ejemplo, robar contraseñas). Es por eso que es importante tener un buen programa antivirus para monitorear su computadora en todo momento.

Cómo reconocer un intento de phishing

Por lo general, no es difícil identificar el phishing genérico y los correos electrónicos maliciosos porque se dirigen a una gran cantidad de usuarios y, por lo tanto, no tienen detalles personales. Si sabe qué buscar, debería poder notar cuando un correo electrónico está tratando de suplantarlo.

Una de las indicaciones más obvias de que un correo electrónico puede ser malicioso son los errores gramaticales y ortográficos. En la mayoría de los casos, los actores maliciosos tienen muy pocas habilidades en el idioma inglés y cometen muchos errores o usan herramientas de traducción como Google Translate. Los errores gramaticales y la redacción incómoda en los correos electrónicos que se supone que deben ser enviados por compañías como Microsoft, Google, etc., parecen muy fuera de lugar, por lo que es bastante obvio que el correo electrónico puede ser malicioso.

Cómo se dirige un correo electrónico también puede decir mucho sobre si es malicioso o seguro. Cuando una empresa cuyos servicios utiliza le envía un correo electrónico, siempre se dirigirá a usted por su nombre. Por ejemplo, si utiliza el servicio de transmisión Netflix, todos los correos electrónicos se dirigirán a usted por el nombre del perfil principal. Si un correo electrónico de alguien que debería saber su nombre se dirige a usted usando palabras genéricas como Usuario, Miembro o Cliente, es probable que sea un correo electrónico malicioso o de phishing.

La dirección de correo electrónico del remitente también puede ayudar a determinar si el correo electrónico es legítimo. Esa es una de las primeras cosas que debe verificar cuando recibe un correo electrónico no solicitado que le pide que haga algo (por ejemplo, abrir un archivo adjunto o hacer clic en un enlace). Si la dirección de correo electrónico parece aleatoria, podría estar lidiando con un correo electrónico no deseado / malicioso. Incluso si un correo electrónico parece legítimo, recomendamos investigar si realmente pertenece a quien el remitente dice ser. Por lo general, puede usar un motor de búsqueda como Google para eso.

Por lo general, no se recomienda hacer clic en ningún enlace en los correos electrónicos. Si recibe un correo electrónico explicando que hay algún tipo de problema con su cuenta, inicie sesión en la cuenta manualmente en lugar de hacer clic en un enlace. También puede pasar el cursor sobre el enlace con el mouse y debería aparecer la URL.

Por último, le advertimos que siempre verifique la URL del sitio antes de iniciar sesión en cualquier lugar. Tenga en cuenta que los actores maliciosos pueden hacer que sus sitios web de phishing se vean prácticamente idénticos a sus contrapartes legítimas. Pero la URL siempre lo delatará. Inspeccione cuidadosamente la URL en busca de inexactitudes y solo entonces escriba sus credenciales.

Eliminar voicemail email scam

Si recibes un correo electrónico que te informa sobre un correo de voz, pero no tienes un servicio de correo de voz a correo electrónico, puedes eliminar el correo electrónico porque es probable que sea malicioso. Si ha hecho clic en uno de los enlaces y ha escrito sus credenciales de inicio de sesión en lo que ahora se da cuenta de que era un sitio de phishing, debe cambiar sus credenciales de inmediato. Si aún puede acceder a la cuenta cuyos inicios de sesión fueron suplantados, cambie la contraseña inmediatamente. Si ya no puede acceder a él, intente comunicarse con el proveedor para ver si es posible recuperar su cuenta de alguna manera. Mientras tanto, debe acceder a todas las cuentas que están conectadas a su cuenta de correo electrónico secuestrada y cambiar las direcciones de correo electrónico, así como las contraseñas de inmediato. Secuestrar una cuenta de correo electrónico puede permitir que actores maliciosos accedan a otras cuentas conectadas, por lo que es muy importante que las proteja antes de que eso suceda.

También es esencial que configure la autenticación de dos factores (2FA) para todas las cuentas, especialmente las importantes como su correo electrónico. 2FA agrega una capa adicional de seguridad porque requiere que uno escriba un código adicional al iniciar sesión. La mayoría de las cuentas tienen 2FA, por lo que debería poder habilitarlo para todas las importantes.