Con conectado a Internet gadgets cada vez más comunes, es importante recordar que son todavía relativamente nuevo y por lo tanto no son tan seguros como debe ser. Los defectos serán descubiertos y parcheado muchas veces antes de que usted no necesita preocuparse de que alguien se aproveche de ellos para hacer daño de alguna manera.

Un buen ejemplo de esto sucedió el año pasado, durante una DEF CON las conferencias de seguridad. Dos de los hackers de sombrero blanco mostró cómo un termostato inteligente podría convertirse en una pesadilla. En dos días, se las arreglaron para infectar el dispositivo con Ransomware. Y un rescate necesario para ser pagado con el fin de restaurar el dispositivo a su funcionalidad. No es necesariamente algo que usted debe preocuparse, pero la posibilidad de que una persona sea capaz de secuestrar su dispositivo conectado a Internet es todavía bastante miedo. Los dos investigadores de seguridad que hackeado el termostato en realidad no quiero hacer daño a nadie, sólo quería mostrar cómo algunos de los dispositivos de Internet de las Cosas no son simples medidas de seguridad implementadas.

“Nuestra intención era llamar la atención sobre el mal estado de la seguridad en muchos doméstica dispositivos IoT. También para crear conciencia en la comunidad de investigación de seguridad de que no es todo acerca de software de hacking. Hardware hacking es a menudo más fácil de vector,” los investigadores explican en su blog post.

¿Cómo es el trabajo

Los dos investigadores, Andrew Tierney y Ken Munro, tomó ventaja de una vulnerabilidad en un termostato y infectado con Ransomware. Ellos no quieren revelar que la compañía termostato lograron hackear porque en ese momento todavía no había contactado a la compañía con sus conclusiones.

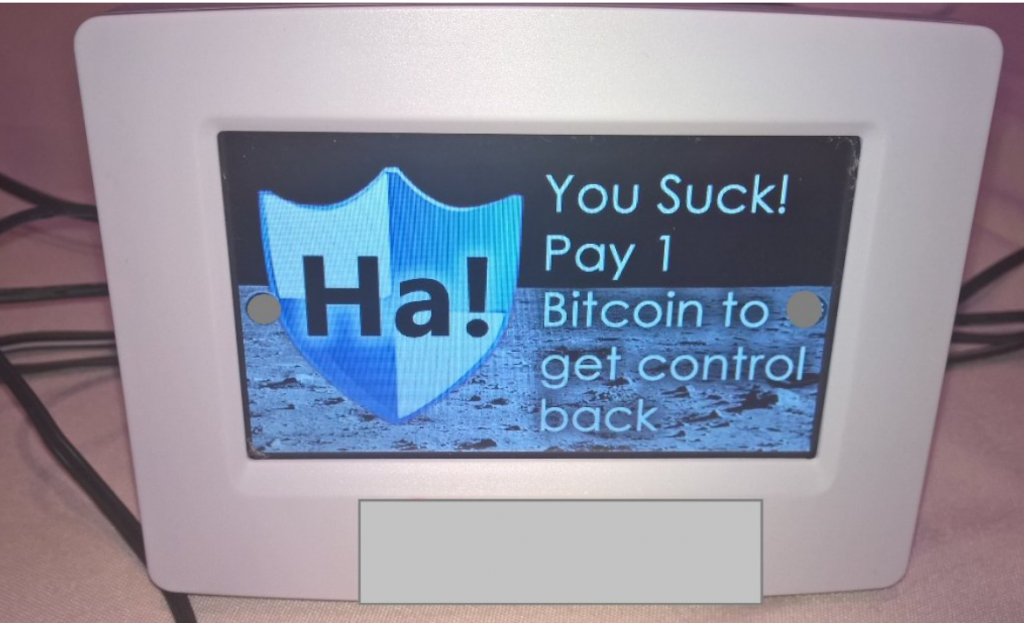

Así que lo que el Ransomware haría es que podría bloquear a los usuarios, de modo que ellos no pueden cambiar nada, entonces cambio el calor a 99 grados y finalmente, pida un PIN. El PIN iba a cambiar cada 30 segundos para que el usuario tendría un momento difícil de adivinar. Que en particular Ransomware fue creado a pedir de 1 Bitcoin para desbloquear el dispositivo.

“Tenemos inyección de comandos de la tarjeta SD, así que fue un ataque local. Con la raíz, se puede establecer desactivar la alarma (y establezca la frecuencia muy alta) y pueden calor y frío al mismo tiempo,” Tierney explained to Info de Seguridad de la Revista. Eso no significa que es imposible hacer el trabajo sin tener acceso físico al dispositivo. El termostato que se utilizó fue corriendo una versión de Linux, tenía una pantalla LCD, y una tarjeta SD. La tarjeta SD estaba allí, de modo que los usuarios puedan crear sus propios calefacción horarios, carga de imágenes personalizadas y protectores de pantalla. Si los usuarios descargar una aplicación maliciosa o una imagen en la tarjeta SD, el malware podría ejecutar en el dispositivo.

“Los investigadores encontraron que el termostato no realmente comprobar qué tipo de archivos se fue y la ejecución. En teoría, esto permitiría a un hacker malicioso para ocultar malware dentro de una aplicación o lo que parece una foto y engañar a los usuarios para transferir en el termostato, haciendo que se ejecute automáticamente”, la Placa base reports.

No es fácil para tirar de un ataque

Los investigadores no decir que sería fácil el ataque de saque pero los usuarios la descarga de algo malicioso en sus termostatos no es más allá de los reinos de la posibilidad.

“Este ejercicio fue acerca de la demostración de un problema y alentar a la industria a solucionarlo. Le actores maliciosos hacer esto en el futuro? Tal vez, aunque esperamos que el IoT industria ha resuelto estos problemas de forma antes de los ataques de convertirse en una realidad”, dicen los investigadores.