Isza ransomware tai .isza-virus on haittaohjelmatyyppi, joka salaa tiedostot. Se on osa Djvu/STOP-kiristysohjelmaperhettä ja yksi viimeisimmistä julkaistuista versioista. Ransomware salaa tietosi, ja niiden avaaminen vaatii lunnaita. Tämä tekee kiristysohjelmista erittäin vaarallisen tartunnan. Salattuihin tiedostoihin lisäämiensä eri laajennusten lisäksi tämän perheen ransomware-versiot ovat enimmäkseen identtisiä. Tätä kutsutaan siksi, Isza ransomware että se lisää .isza-tiedoston salattuihin tiedostoihin. Käyttäjillä, joilla on varmuuskopioita, ei pitäisi olla vaikeuksia palauttaa tiedostojaan. Käyttäjillä, joilla ei ole varmuuskopiota, on kuitenkin tällä hetkellä hyvin vähän mahdollisuuksia tiedostojen palauttamiseen.

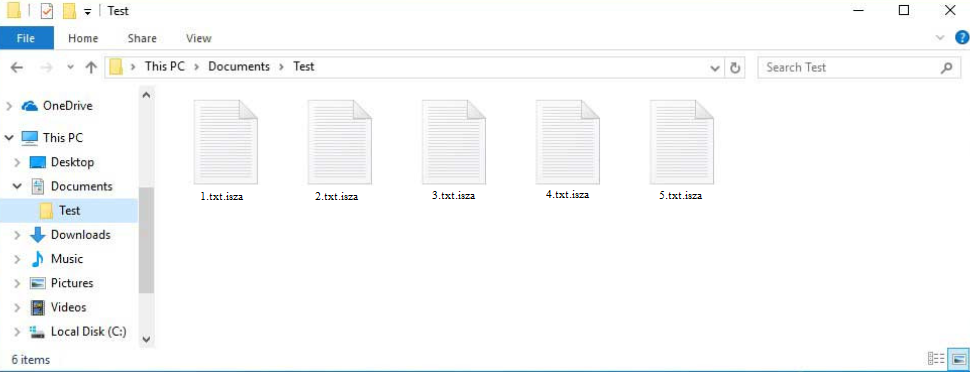

Kuten muutkin tämän tyyppiset infektiot, Isza ransomware kohdistaa kaikki henkilökohtaiset tiedostosi. Tämä sisältää valokuvia, videoita, kuvia, asiakirjoja jne. Salattuihin tiedostoihin lisätyn laajennuksen avulla voit tunnistaa, mihin tiedostoihin tämä on vaikuttanut. Tämä lisää .isza, ja salatusta image.jpg-tiedostosta tulee image.jpg.isza. Ainoa tapa avata tiedostoja tällä laajennuksella on ensin purkaa niiden salaus. Mutta salauksenpurkulaitteen hankkiminen ei ole niin yksinkertaista.

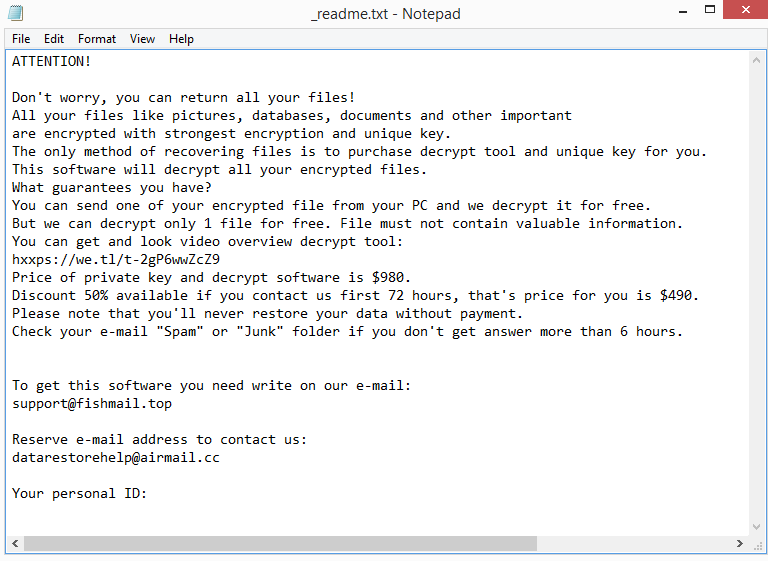

Kun tiedostot on salattu, kiristysohjelma pudottaa _readme.txt lunnaita salattuja tiedostoja sisältäviin kansioihin. Muistiossa selitetään, kuinka tiedostot voidaan palauttaa huolimatta siitä, että ne ovat hyvin yleisiä. Valitettavasti salauksenpurkulaitteen hankkiminen edellyttää maksamista tämän kiristysohjelman takana oleville verkkorikollisille salauksen purkamisesta. Salauksen purkulaite maksaa tällä hetkellä 980 dollaria. Väitetään kuitenkin olevan 50%: n alennus uhreille, jotka ottavat yhteyttä verkkorikollisiin ensimmäisen 72 tunnin aikana. Onko näin todella vai ei, on kiistanalaista, mutta lunnaiden maksaminen on erittäin riskialtista. Sinun on tiedettävä, että edes maksamisen jälkeen sinulla ei ole taattua salauksenpurkua. Koska olet tekemisissä verkkorikollisten kanssa, he eivät todennäköisesti tunne velvollisuutta auttaa sinua. Huolimatta lunnaiden maksamisesta aiemmin, monet käyttäjät eivät saaneet salauksenpurkujaan. Maksaminen on sinun päätöksesi, mutta sinun on oltava tietoinen kaikista riskeistä.

Käytä haittaohjelmien torjuntaohjelmistoa poistaaksesi Isza ransomware tietokoneeltasi. Älä yritä poistaa Isza ransomware manuaalisesti, koska saatat aiheuttaa enemmän haittaa. Voit aloittaa tiedostojen palautusprosessin, jos sinulla on varmuuskopio sen jälkeen, kun haittaohjelmien torjunta poistaa kiristysohjelman. Muista, että varmuuskopioidut tiedostosi salataan myös, jos kiristysohjelma oli edelleen aktiivinen tietokoneellasi, kun käytit varmuuskopiota.

Ainoa vaihtoehto, joka sinulla on, jos sinulla ei ole varmuuskopiota, on odottaa, että ilmainen Isza ransomware salauksenpurkulaite tulee saataville. Tällä hetkellä ei ole saatavilla yhtä, mutta yksi saatetaan julkaista tulevaisuudessa. Vaikka Emsisoft offers a free Djvu/STOP decryptor , se ei todennäköisesti toimi Isza ransomware . Djvu-perheen uudemmat kiristysohjelmaversiot salaavat tiedostot verkkoavaimilla, mikä tarkoittaa, että avaimet ovat käyttäjäkohtaisia. Ja Emsisoftin tarjoama salauksenpurkulaite voi auttaa vain käyttäjiä, joiden avaimet sillä on. Mutta vaikka se ei todennäköisesti toimi, se on silti laukauksen arvoinen. On myös mahdollista, että ilmainen Isza ransomware salauksenpurkulaite julkaistaan lopulta. Varmuuskopioi salatut tiedostosi ja odota, että ilmainen salauksenpurkulaite tulee saataville, jos vaihtoehdot eivät ole käytettävissä.

Ransomware-jakelumenetelmät

Kiristysohjelmien jakelijat käyttävät erilaisia menetelmiä haitallisten infektioiden levittämiseen. Yleensä käyttäjät, joilla on huonot verkkotottumukset, kohtaavat huomattavasti todennäköisemmin haittaohjelmatartuntoja. Käyttäjät tartuttavat todennäköisemmin tietokoneisiinsa haittaohjelmia, esimerkiksi jos he avaavat ei-toivottuja sähköpostiliitteitä tarkistamatta niitä etukäteen. Haitalliset toimijat suosivat sähköpostiliitteitä haittaohjelmien levittämiseen, koska se vaatii hyvin vähän vaivaa. He ostavat sähköpostiosoitteita eri hakkerifoorumeilta, kirjoittavat puoliksi vakuuttavia sähköposteja ja liittävät niihin haitallisia tiedostoja. Käyttäjät aloittavat tartunnan, kun he avaavat liitteet. Mutta onneksi sähköpostit ovat tyypillisesti melko ilmeisiä.

Jotta käyttäjät saataisiin avaamaan liitteet, haitalliset lähettäjät esiintyvät usein tunnettujen, luotettavien yritysten edustajina. Sähköposteissa todetaan yleensä, että liitteet ovat tärkeitä tiedostoja, jotka on tarkistettava kiireellisesti. Sähköpostiviestissä voidaan esimerkiksi väittää, että liitetiedosto on kuitti. Riippumatta siitä, tehdäänkö ne tarkoituksella vai ei, sähköpostit sisältävät usein kiusallisen määrän kielioppi- ja kirjoitusvirheitä. Lisäksi pahantahtoiset lähettäjät käyttävät tyypillisesti sanoja, kuten ”Käyttäjä”, ”Jäsen”, ”Asiakas” jne., Puhuessaan käyttäjille. Yritykset, joiden palveluita käyttäjät käyttävät, puhuvat heille aina nimeltä, koska muuten tekeminen vaikuttaa epäammattimaiselta.

Haitalliset sähköpostit ovat tyypillisesti melko ilmeisiä. Sähköpostit voivat kuitenkin olla huomattavasti kehittyneempiä, jos pahantahtoisilla toimijoilla on pääsy tiettyihin henkilökohtaisiin tietoihin. On aina suositeltavaa suorittaa ei-toivottujen VirusTotal sähköpostiliitteiden tai virustorjuntaohjelmiston tarkistus ennen niiden avaamista.

Lisäksi haittaohjelmien lataaminen torrenteista on melko yleistä. Koska torrent-sivustot ovat usein huonosti säänneltyjä, haitalliset toimijat voivat lähettää torrentteja, jotka sisältävät haittaohjelmia. Suosittujen medioiden, kuten elokuvien, TV-ohjelmien, videopelien ja ohjelmistojen, torrentit sisältävät usein haittaohjelmia. Siksi torrentien käyttäminen tekijänoikeudella suojatun sisällön laittomaan lataamiseen on varastamista ja riskialtista tietokoneelle ja sen tiedoille.

Kuinka poistaa Isza ransomware

Haittaohjelmien torjuntaohjelmistoa tulisi käyttää poistamiseen Isza ransomware , koska se on monimutkainen infektio. Suosittelemme, että et yritä tehdä sitä manuaalisesti, koska saatat vahingoittaa tietokonettasi entisestään. Lisäksi et ehkä poista Isza ransomware kokonaan, ellet ole hyvin kokenut, mikä voi myöhemmin mahdollistaa sen toipumisen. Lisäksi, jos yritit käyttää varmuuskopiotasi kiristysohjelman ollessa vielä aktiivinen, myös varmuuskopiotiedostosi salattiin. Ja jos näin tapahtui, tiedostosi saattavat kadota pysyvästi.

Kun olet poistanut Isza ransomware kokonaan , voit avata varmuuskopion aloittaaksesi tiedostojen palautusprosessin. Varmuuskopioi salatut tiedostosi, jos sinulla ei ole varmuuskopiota, ja odota sitten, että ilmainen Isza ransomware salauksenpurkulaite tulee saataville. Vaikka se saattaa viedä jonkin aikaa, on mahdollista, että se julkaistaan lopulta.

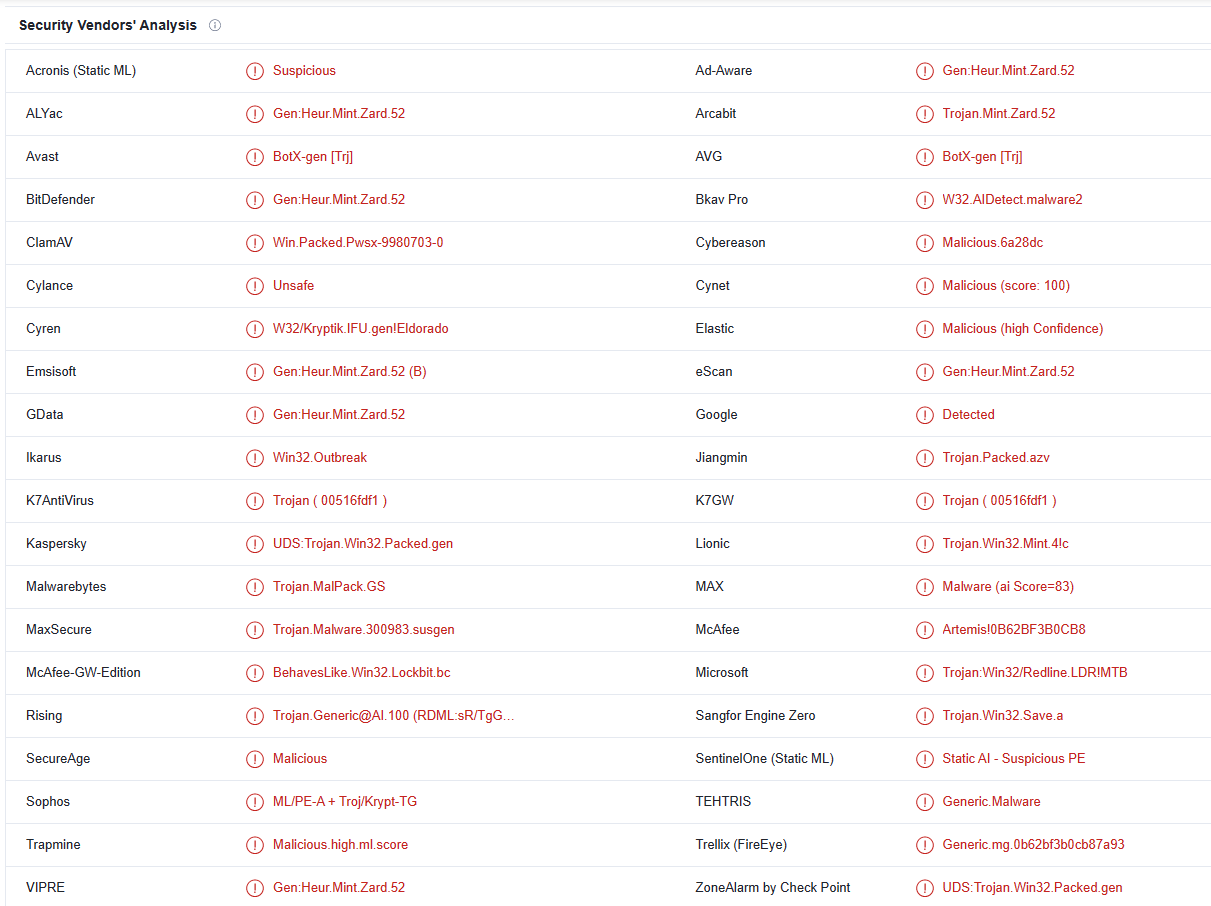

Isza ransomware havaitaan seuraavasti:

- BotX-gen [Trj], kirjoittanut Avast/AVG

- Gen:Heur.Mint.Zard.52 kirjoittanut BitDefender

- UDS:Trojan.Win32.Packed.gen kirjoittanut Kaspersky

- Malwarebytesin Trojan.MalPack.GS

- Artemis!0B62BF3B0CB8 kirjoittanut McAfee

- Troijalainen:Win32/Redline.LDR! Microsoftin MTB

Quick Menu

askel 1 Poista Isza ransomware käyttäen Vikasietotila ja verkko.

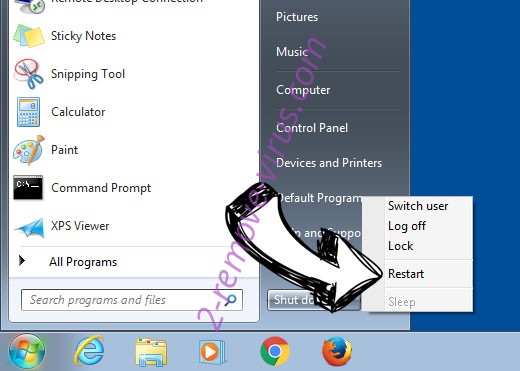

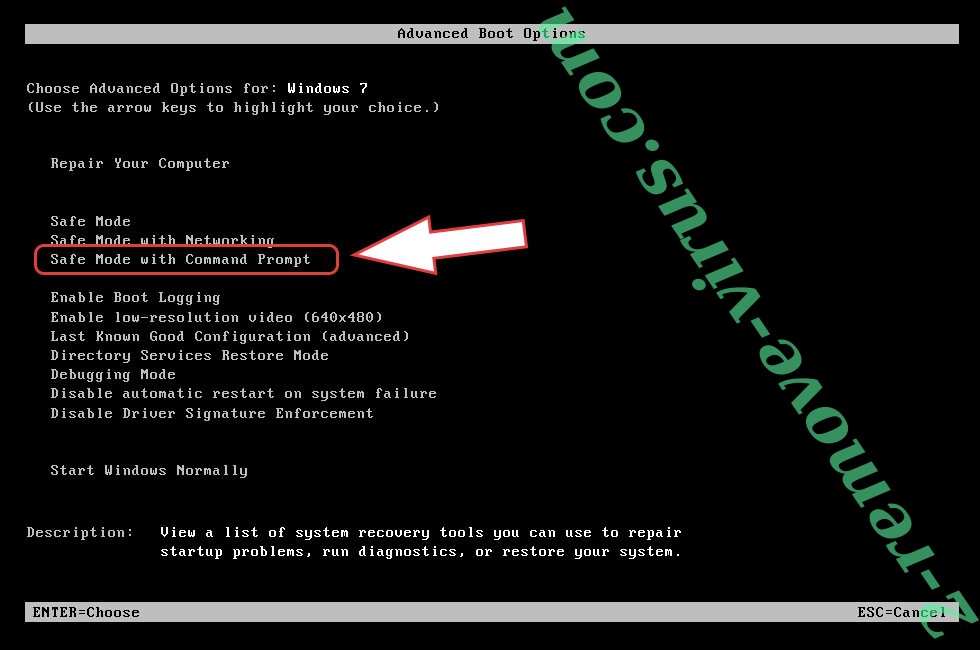

Poistetaanko Isza ransomware Windows 7/Windows Vista/Windows XP

- Napsauta Käynnistä-painiketta ja valitse Sammuta.

- Valitse Käynnistä ja valitse OK.

- Aloita napauttamalla F8, kun tietokoneesi käynnistyy lastaus.

- Valitse Käynnistyksen lisäasetukset Vikasietotila ja verkko.

- Avaa selain ja lataa anti-malware-apuohjelma.

- Poista Isza ransomware-apuohjelman avulla

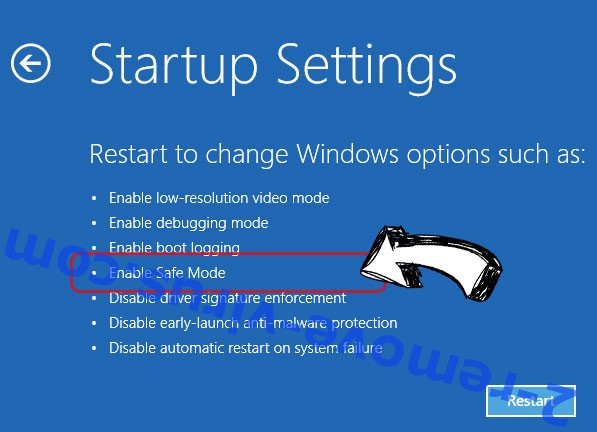

Poista Isza ransomware Windowsista Windows 8/10

- Windows-kirjautumisnäyttöön painamalla virtapainiketta.

- Napauta ja pidä VAIHTONÄPPÄINTÄ painettuna ja valitse Käynnistä.

- Mennä Troubleshoot → Advanced options → Start Settings.

- Valitse Ota käyttöön vikasietotilassa tai Vikasietotila ja verkko Käynnistys-asetukset.

- Valitse Käynnistä uudelleen.

- Avaa selain ja Lataa haittaohjelmien poistoaine.

- Ohjelmistolla voi poistaa Isza ransomware

askel 2 Palauttaa kohteleva elimistö palauttaa tiedostojen

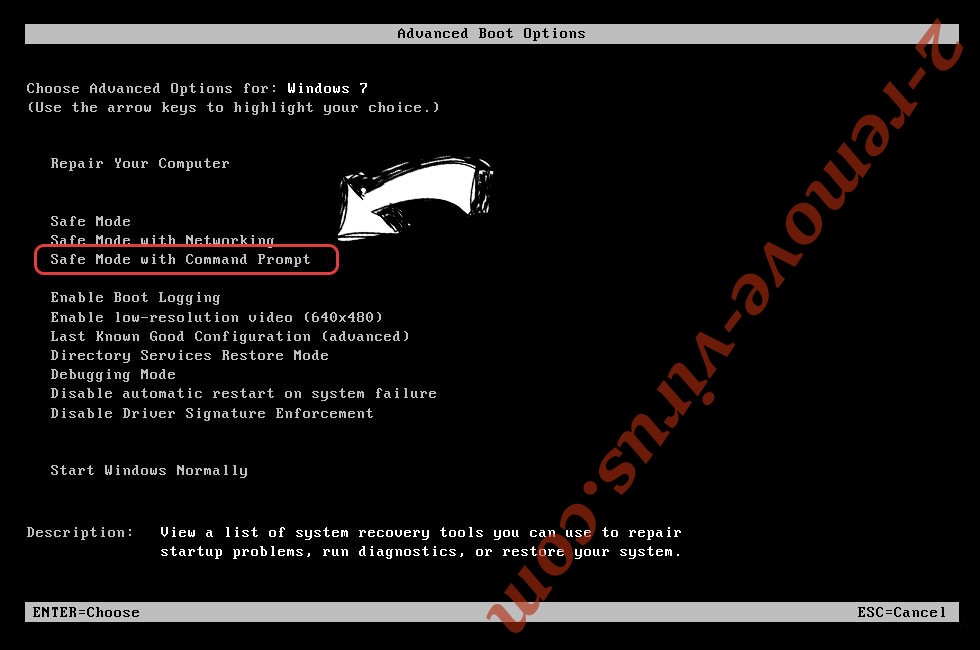

Isza ransomware poistaminen Windows 7/Windows Vista/Windows XP

- Valitse Käynnistä ja valitse Sammuta.

- Valitse Käynnistä uudelleen ja OK

- Kun PC alkaa lastaus, paina F8 toistuvasti Avaa käynnistyksen Lisäasetukset

- Valitse Komentorivi luettelosta.

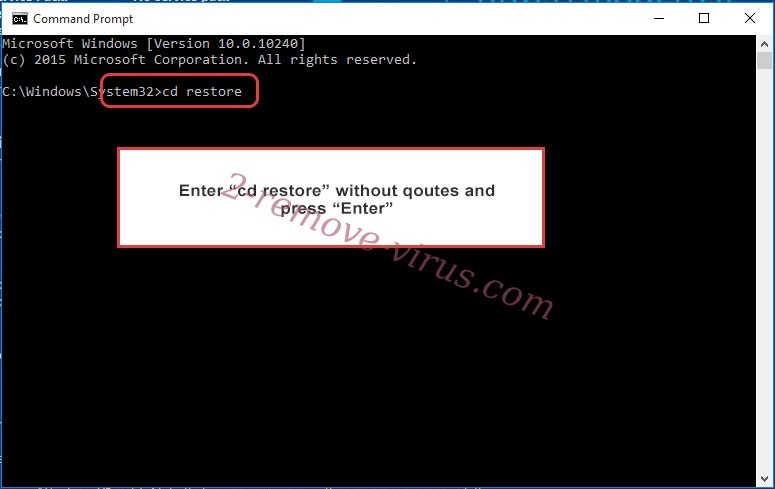

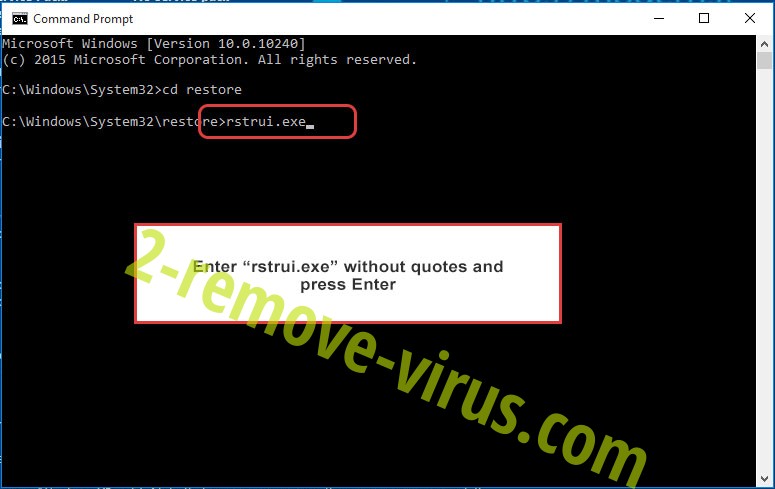

- Kirjoita cd restore ja paina Enter.

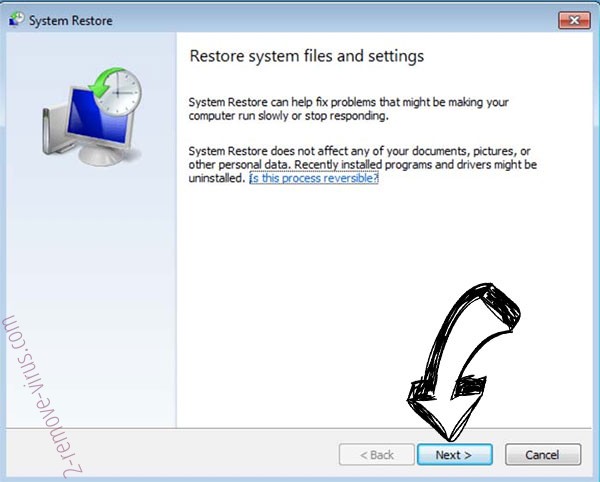

- Kirjoittamalla rstrui.exe ja paina Enter.

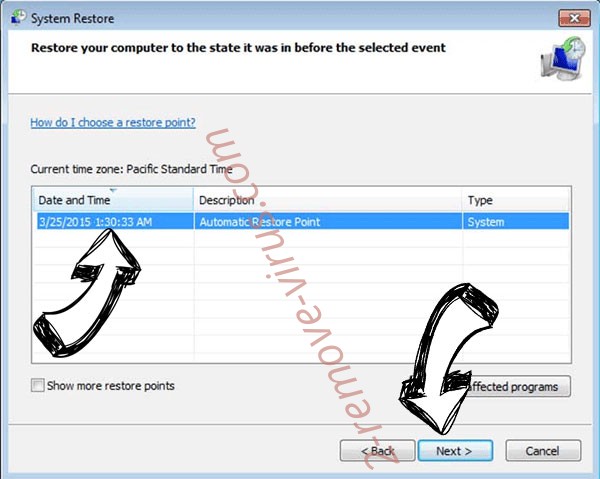

- Valitse Seuraava uudessa ikkunassa ja valitse palautuspisteen ennen infektion.

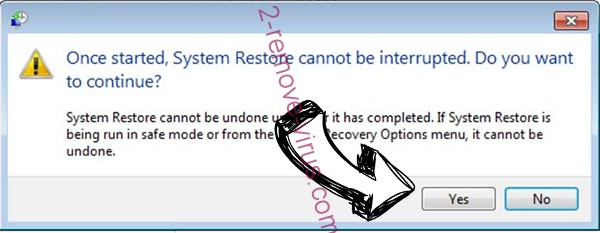

- Valitse Seuraava uudelleen ja valitse Kyllä aloittaa järjestelmän palauttaminen.

Poista Isza ransomware Windowsista Windows 8/10

- Napsauta virta-painiketta Akkuna johdonmukaisuus irtoseinä.

- Paina ja pidä VAIHTONÄPPÄINTÄ painettuna ja valitse Käynnistä uudelleen.

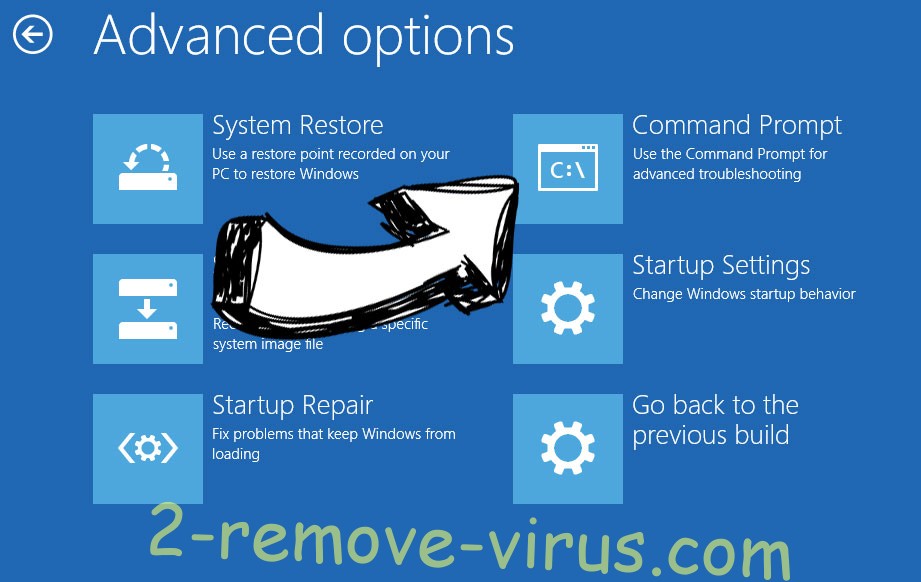

- Valitse vianmääritys ja siirry Lisäasetukset.

- Valitse Komentorivi ja valitse Käynnistä uudelleen.

- Kotona herruus kuiskata syöttää cd restore ja paina Enter.

- Kirjoittamalla rstrui.exe ja paina Enter uudestaan.

- Napsauta järjestelmän palauttaminen-ikkunassa Seuraava.

- Valitse palautuspisteen ennen infektion.

- Valitse Seuraava ja valitse sitten Kyllä järjestelmän palauttamiseen.

Offers

Imuroi poistotyökaluto scan for Isza ransomwareUse our recommended removal tool to scan for Isza ransomware. Trial version of provides detection of computer threats like Isza ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft tarkistustiedot WiperSoft on turvallisuus työkalu, joka tarjoaa reaaliaikaisen suojauksen mahdollisilta uhilta. Nykyään monet käyttäjät ovat yleensä ladata ilmainen ohjelmisto Intern ...

Lataa|Lisää

On MacKeeper virus?MacKeeper ei ole virus eikä se huijaus. Vaikka on olemassa erilaisia mielipiteitä ohjelmasta Internetissä, monet ihmiset, jotka vihaavat niin tunnetusti ohjelma ole koskaan käyt ...

Lataa|Lisää

Vaikka MalwareBytes haittaohjelmien tekijät ole tämän liiketoiminnan pitkän aikaa, ne muodostavat sen niiden innostunut lähestymistapa. Kuinka tällaiset sivustot kuten CNET osoittaa, että täm� ...

Lataa|Lisää