Haitalliset sovellukset luotu nimenomaan Android-puhelimet ovat levittäneet jonkin aikaa nyt. Jotkut lukita laitteen ja esittää käyttäjä väärennetystä ilmoituksesta väitetään olevan peräisin valtion laitoksessa. Muut hallita paitsi rajoittaa pääsyä puhelimeen, mutta myös salata tiedostoja, jotka on tallennettu. Uusi uhka Android-laitteet that hiljaa noutaa laitteen järjestelmänvalvojan oikeudet ja työsulun käyttäjät muuttamalla näytön lukitseminen PIN käsitellään tässä artikkelissa.

Ransomware-sovelluksen, jota kutsutaan usein Android/Lockerpin.A, leviää käyttää sosiaalista manipulointia temppuja. Se on naamioitu sovellus katseluun pornografisia videoita nimeltään porno Droid. Sovellus ei voi ladata Google Play Store, mikä tarkoittaa, että ainoa tapa hankkia sitä kautta kolmannen osapuolen lähteistä. Ilkeä app tarttuu enimmäkseen sijaitsevat Yhdysvalloissa, kuitenkin muissa maissa saattaa vaikuttaa myös.

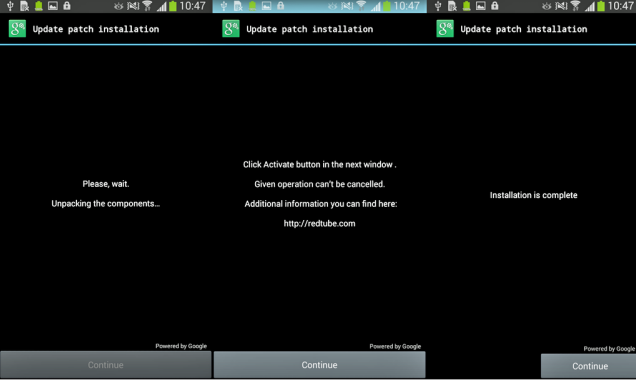

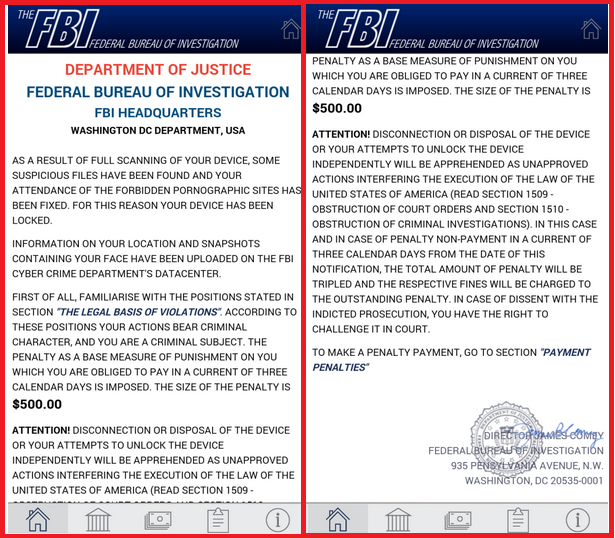

Haittaohjelma asennuksen saa päällystyksen aktivointiaika fake ”Päivitä asennuslähde” ikkunalla saa laitteen järjestelmänvalvojan oikeudet. Jos käyttäjä hyväksyy tämän asennuksen, uhka saa hallintomies aivan hiljaa. Ei kauan sen jälkeen fake hälytys, joka oletettavasti tulee FBI väittää, että käyttäjällä on maksaa 500 dollaria katseltavaksi kielletty pornografista sisältöä. Kun näyttöön tulee väärä ilmoitus, malware lukitsee näytön ja palauttaa näytön lukitseminen PIN. Käyttäjä voi enää käyttää laitetta ilman pääkäyttäjän oikeuksia tai resetting se, tehdas, joka johtaa menetyksen kaikki tiedot tallennetaan Android.

Toinen osa tämä infektio, joka olisi mainittava on aggressiivinen Itsepuolustus taktiikoita, jotka koskaan käyttänyt käyttää edellinen Android haittaohjelma. Jos käyttäjä yrittää poistaa laitteen pääkäyttäjän oikeudet ransomware, se aktivoida oikeudet jo rekisteröityjen takaisinotto-toiminnon avulla tai esittämällä vääriä ikkunassa, joka väittää, että toiminta on kielletty. Tämän lisäksi haitallisen sovelluksen voi edes yrittää tappaa anti-virus prosessit estää poistamalla sen.

Toinen osa tämä infektio, joka olisi mainittava on aggressiivinen Itsepuolustus taktiikoita, jotka koskaan käyttänyt käyttää edellinen Android haittaohjelma. Jos käyttäjä yrittää poistaa laitteen pääkäyttäjän oikeudet ransomware, se aktivoida oikeudet jo rekisteröityjen takaisinotto-toiminnon avulla tai esittämällä vääriä ikkunassa, joka väittää, että toiminta on kielletty. Tämän lisäksi haitallisen sovelluksen voi edes yrittää tappaa anti-virus prosessit estää poistamalla sen.

Aukaista aparaatti ilman tehdasasetusten palautus on mahdollista vain, jos se perustuu tai jos se on MDM-ratkaisu, joka palauttaa PIN. Jos laite on juurtunut, käyttäjä voi muodostaa yhteyden tietokoneeseen Android Debug silta ja poista tiedosto, jonka PIN-tunnus tallennetaan. Kuitenkin USB Debugging käyttöön etukäteen tämän onnistumiseksi. Seuraavat joukko komentoja voidaan käyttää avata puhelimen:

- > db shell

- > su

- > rm /data/system/password.key

Kun käyttäjä käynnistää nämä komennot, salasana Lukitse näyttö on poistettu ja on mahdollista käyttää laitetta.

Lopuksi haluaisimme ilmoittaa, että sinun olla erityisen varovainen ohjelmiston lataamista päälle Android sekä muilla laitteillasi. Älä käytä kolmannen osapuolen lähteistä, ellet ole varma, että hän voi luottaa. Haittaohjelmia ovat tulossa yhä kehittyneempiä, on äärimmäisen tärkeää saada tehokas anti-malware keino suojella sinua edes uusin ja vaarallisin uhka.