Mikä Tisc Ransomware on?

Tisc Ransomware on todella vakava uhka, joka tunnetaan kiristyshaittaohjelmina tai tiedostoja salaavana haittaohjelmana. Jos kiristyshaittaohjelmat eivät ole tähän asti taatusti sinulle, saat yllätyksen. Vahvoja salausalgoritmeja käytetään tiedostojen salaukseen, ja jos omasi on todella lukittu, et voi enää käyttää niitä. Kiristyshaittaohjelmat luokitellaan erittäin vaaralliseksi uhaksi, koska tiedostojen salauksen poistaminen voi olla mahdotonta. Sinulla on mahdollisuus maksaa lunnaat, mutta eri syistä se ei olisi paras valinta.

Ensinnäkin saatat käyttää rahasi ilmaiseksi, koska maksu ei aina tarkoita tiedostojen salauksen poistamista. Miksi tietosi salaamisesta vastuussa oleva ihmiset auttaisivat palauttamaan ne, kun he voisivat vain ottaa heille maksamiasi rahoja. Lisäksi tarjoamasi rahat mentäisi tulevien kiristyshaittaohjelmien ja haittaohjelmien rahoittamiseen. Haittaohjelman salaaminen teki jo 5 miljardin dollarin vahingot yrityksille vuonna 2017, ja se on vain arvio. Mitä enemmän ihmiset maksavat, sitä kannattavampaa siitä tulee, mikä vetää enemmän ihmisiä, joilla on halu ansaita helppoa rahaa. Tilanteet, joissa saatat menettää tietosi, ovat melko tyypillisiä, joten paljon parempi sijoitus voi olla varmuuskopio. Jos varmuuskopio tehtiin ennen kuin sait uhan, voit vain poistaa Tisc Ransomware viruksen ja siirtyä tietojen palauttamiseen. Jos et ole varma siitä, miten sait saastumisen, yleisimmät menetelmät selitetään alla olevassa kappaleessa.

Miten Tisc Ransomware se leviää

Yleensä kiristyshaittaohjelmat leviävät roskapostien, hyväksikäyttöpakettien ja haitallisten latausten kautta. Yleensä ei tarvitse keksiä kehittyneempiä tapoja, koska monet käyttäjät eivät ole varovaisia, kun he käyttävät sähköposteja ja lataavat tiedostoja. Jotkin haittaohjelmia koodaavat tiedot käyttävät kuitenkin yksityiskohtaisempia menetelmiä. Roistojen tarvitsee vain lisätä tartunnan saanut tiedosto sähköpostiin, kirjoittaa jonkinlaista tekstiä ja teeskennellä olevansa luotettavasta yrityksestä / organisaatiosta. Yleensä sähköposteissa mainitaan rahaa, jonka käyttäjät yleensä ottavat vakavasti. Jos verkkorikolliset käyttävät tunnettua yrityksen nimeä, kuten Amazonia, ihmiset saattavat avata liitteen ajattelematta, jos roistot vain sanovat, että tilillä havaittiin kyseenalaista toimintaa tai tehtiin ostos ja kuitti lisätään. Etsi tiettyjä merkkejä ennen sähköpostiliitteiden avaamista. On tärkeää, että tutkit lähettäjää nähdäksesi, ovatko he sinulle tuttuja ja voidaanko heihin siten luottaa. Lähettäjän sähköpostiosoitteen kaksoistarkistus on edelleen tarpeen, vaikka lähettäjä olisi sinulle tuttu. Etsi ilmeisiä kielioppivirheitä, ne ovat yleensä räikeitä. Toinen huomattava merkki voi olla nimesi poissaolo, jos sanotaan, että olet Amazon-asiakas ja he lähetävät sinulle sähköpostia, he eivät käyttäisi yleisiä tervehdyksiä, kuten Hyvä asiakas / Jäsen / Käyttäjä, ja käyttäisivät sen sijaan nimeä, jolla olet antanut heille. Kiristyshaittaohjelmat voivat myös päästä sisään käyttämällä vanhentunutta tietokoneohjelmistoa. Ohjelmassa on haavoittuvuuksia, joita voidaan käyttää laitteen saastuttamiseen, mutta toimittajat korjaavat niitä säännöllisesti. Kuten WannaCry on osoittanut, kaikki eivät kuitenkaan ole niin nopeita asentamaan näitä päivityksiä ohjelmistolleen. Koska monet haittaohjelmat käyttävät näitä haavoittuvuuksia, on tärkeää, että päivität ohjelmat säännöllisesti. Jatkuvasti vaivaaminen päivityksistä voi olla hankalaa, joten ne voidaan määrittää asentamaan automaattisesti.

Miten Tisc Ransomware se toimii

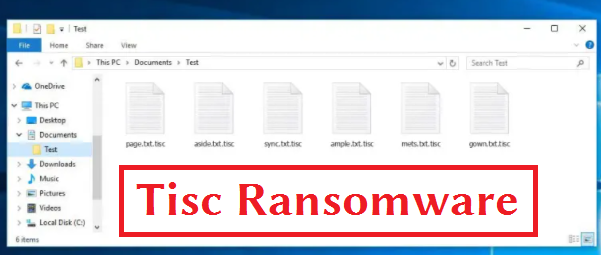

Kiristyshaittaohjelmat alkavat etsiä tiettyjä tiedostotyyppejä asennuksen jälkeen, ja ne salataan nopeasti niiden paikantamisen jälkeen. Et voi avata tiedostojasi, joten vaikka et huomaa salausprosessia, tiedät lopulta. Kaikilla koodatuilla tiedostoilla on outo tiedostopääte, joka voi auttaa käyttäjiä selvittämään haittaohjelmien nimen salaavan tiedoston. Jos tiedostojen salaushaittaohjelmissa käytetään vahvaa salausalgoritmia, se voi tehdä tiedostojen palauttamisesta erittäin vaikeaa, ellei mahdotonta. Näet lunnasvaatimuksen, joka on sijoitettu tiedot sisältäviin kansioihin, tai se näkyy työpöydälläsi, ja sen pitäisi selittää, että tiedostosi on salattu ja miten voit palauttaa ne. Sinulle ehdotetaan salauksen salauksen tarkistusta, tietenkin hintaan, ja verkkohuijarit väittävät, että muiden tiedostojen palautusvaihtoehtojen käyttö voi vahingoittaa heitä. Muistiinpanossa pitäisi näyttää salauksen hajottajan hinta, mutta jos näin ei ole, sinun on sähköpostitse hakkereille heidän annetun osoitteensa kautta. Aivan kuten edellä keskustelimme, emme pidä lunnaiden maksamista hyvänä ajatuksena. Vaatimuksiin luopumista on harkittava, kun kaikki muut vaihtoehdot epäonnistuvat. On myös jonkin verran todennäköistä, että olet yksinkertaisesti unohtanut, että olet kopioinut tiedostosi. Tai ehkä ilmainen salauksenhäjä on vapautettu. Haittaohjelmatutkijat saattavat pystyä puremaan haittaohjelmia koodaavan datan salauksen, joten voidaan kehittää ilmainen salauksen poisto-ohjelmisto. Pidä tämä mielessä, ennen kuin maksat lunnaat edes mielessäsi. Olisi viisaampaa ostaa apuvoimia rahoilla. Jos olet tehnyt varmuuskopion ennen saastumista, poista ja Tisc Ransomware poista sitten Tisc Ransomware tiedostot. Yritä tutustua siihen, miten kiristyshaittaohjelmat leviävät, jotta voit välttää sen tulevaisuudessa. Sinun on periaatteessa pidettävä ohjelmistosi ajan tasalla, ladattava vain turvallisista / laillisista lähteistä eikä avattava satunnaisesti sähköposteihin lisättyjä tiedostoja.

Tisc Ransomware poisto

Jos laitteellasi on edelleen, sinun on hankittava haittaohjelmien poisto-ohjelmisto päästäksesi eroon siitä. Kun yrität korjata virusta Tisc Ransomware manuaalisesti, saatat aiheuttaa lisää vaurioita, jos et ole tietokonetietoisin henkilö. Automaattisen vaihtoehdon valitseminen olisi paljon parempi valinta. Ohjelma ei vain auttaisi sinua käsittelemään tartuntaa, vaan se voi estää tulevia kiristyshaittaohjelmia pääsemästä sisään. Selvitä, mikä haittaohjelmien torjuntaohjelmisto sopii sinulle parhaiten, asenna se ja valtuuta se skannaamaan laitteesi tartunnan löytämiseksi. Apuohjelma ei kuitenkaan auta tiedostojen salauksen purkamisessa. Kun järjestelmäsi on puhdas, aloita tietojen rutiininomainen varmuuskopioiminen.

Offers

Imuroi poistotyökaluto scan for Tisc RansomwareUse our recommended removal tool to scan for Tisc Ransomware. Trial version of provides detection of computer threats like Tisc Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft tarkistustiedot WiperSoft on turvallisuus työkalu, joka tarjoaa reaaliaikaisen suojauksen mahdollisilta uhilta. Nykyään monet käyttäjät ovat yleensä ladata ilmainen ohjelmisto Intern ...

Lataa|Lisää

On MacKeeper virus?MacKeeper ei ole virus eikä se huijaus. Vaikka on olemassa erilaisia mielipiteitä ohjelmasta Internetissä, monet ihmiset, jotka vihaavat niin tunnetusti ohjelma ole koskaan käyt ...

Lataa|Lisää

Vaikka MalwareBytes haittaohjelmien tekijät ole tämän liiketoiminnan pitkän aikaa, ne muodostavat sen niiden innostunut lähestymistapa. Kuinka tällaiset sivustot kuten CNET osoittaa, että täm� ...

Lataa|Lisää

Quick Menu

askel 1 Poista Tisc Ransomware käyttäen Vikasietotila ja verkko.

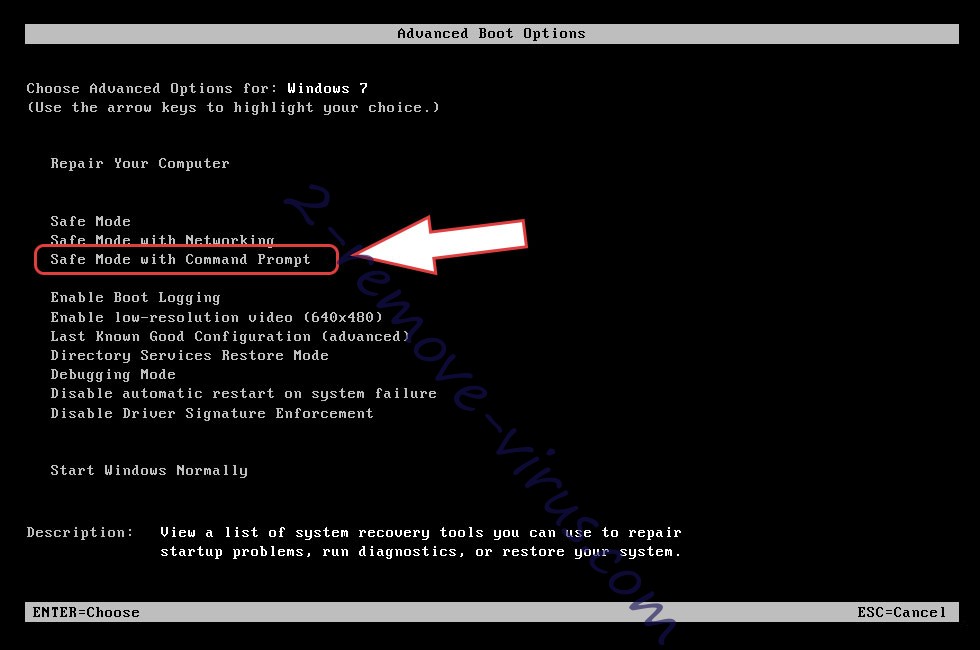

Poistetaanko Tisc Ransomware Windows 7/Windows Vista/Windows XP

- Napsauta Käynnistä-painiketta ja valitse Sammuta.

- Valitse Käynnistä ja valitse OK.

- Aloita napauttamalla F8, kun tietokoneesi käynnistyy lastaus.

- Valitse Käynnistyksen lisäasetukset Vikasietotila ja verkko.

- Avaa selain ja lataa anti-malware-apuohjelma.

- Poista Tisc Ransomware-apuohjelman avulla

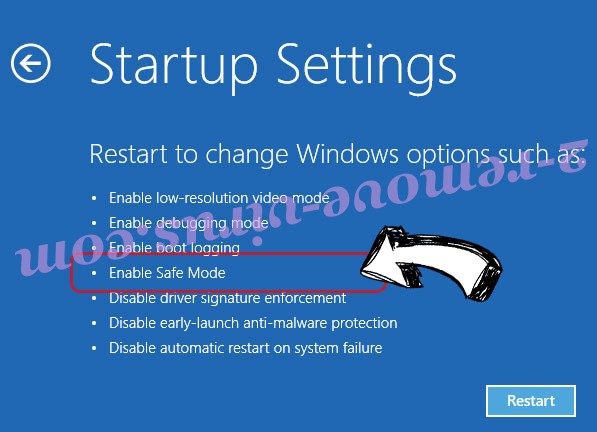

Poista Tisc Ransomware Windowsista Windows 8/10

- Windows-kirjautumisnäyttöön painamalla virtapainiketta.

- Napauta ja pidä VAIHTONÄPPÄINTÄ painettuna ja valitse Käynnistä.

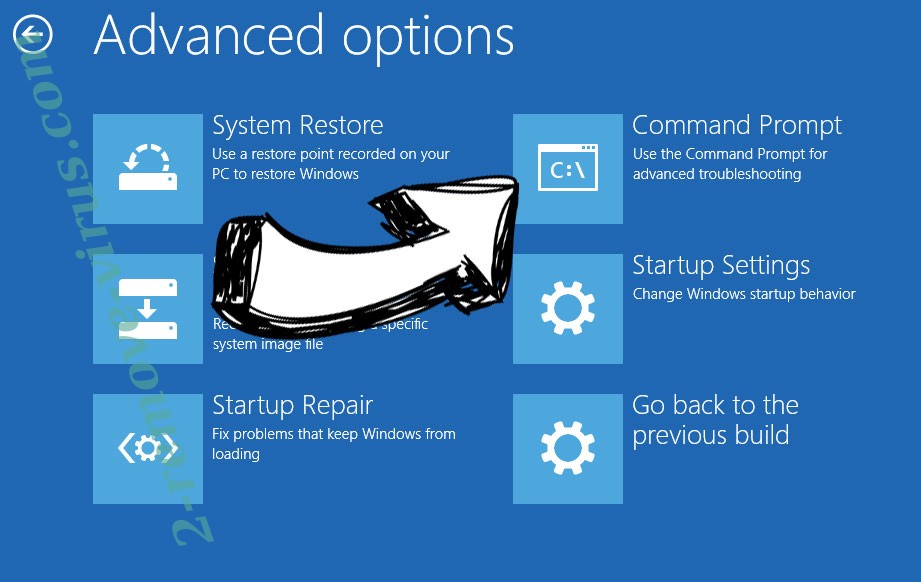

- Mennä Troubleshoot → Advanced options → Start Settings.

- Valitse Ota käyttöön vikasietotilassa tai Vikasietotila ja verkko Käynnistys-asetukset.

- Valitse Käynnistä uudelleen.

- Avaa selain ja Lataa haittaohjelmien poistoaine.

- Ohjelmistolla voi poistaa Tisc Ransomware

askel 2 Palauttaa kohteleva elimistö palauttaa tiedostojen

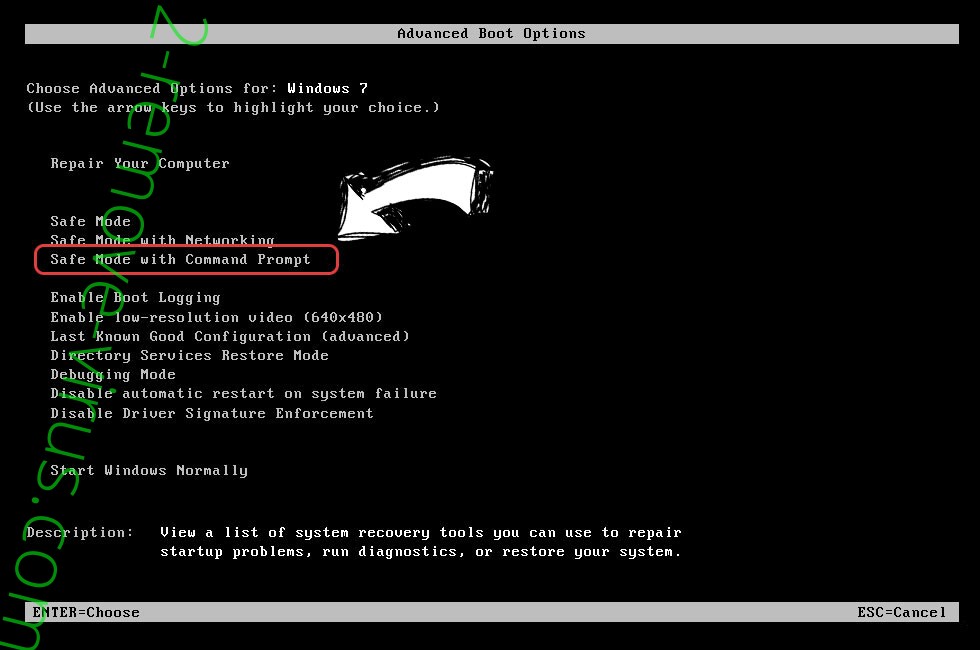

Tisc Ransomware poistaminen Windows 7/Windows Vista/Windows XP

- Valitse Käynnistä ja valitse Sammuta.

- Valitse Käynnistä uudelleen ja OK

- Kun PC alkaa lastaus, paina F8 toistuvasti Avaa käynnistyksen Lisäasetukset

- Valitse Komentorivi luettelosta.

- Kirjoita cd restore ja paina Enter.

- Kirjoittamalla rstrui.exe ja paina Enter.

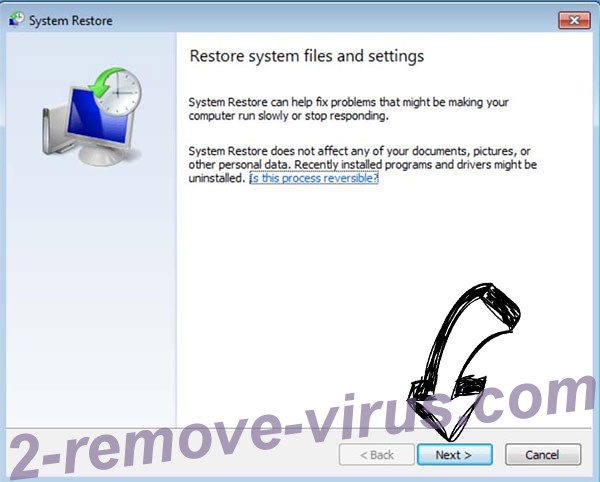

- Valitse Seuraava uudessa ikkunassa ja valitse palautuspisteen ennen infektion.

- Valitse Seuraava uudelleen ja valitse Kyllä aloittaa järjestelmän palauttaminen.

Poista Tisc Ransomware Windowsista Windows 8/10

- Napsauta virta-painiketta Akkuna johdonmukaisuus irtoseinä.

- Paina ja pidä VAIHTONÄPPÄINTÄ painettuna ja valitse Käynnistä uudelleen.

- Valitse vianmääritys ja siirry Lisäasetukset.

- Valitse Komentorivi ja valitse Käynnistä uudelleen.

- Kotona herruus kuiskata syöttää cd restore ja paina Enter.

- Kirjoittamalla rstrui.exe ja paina Enter uudestaan.

- Napsauta järjestelmän palauttaminen-ikkunassa Seuraava.

- Valitse palautuspisteen ennen infektion.

- Valitse Seuraava ja valitse sitten Kyllä järjestelmän palauttamiseen.