Mikä on TOR ransomware

Kiristyshaittaohjelma, TOR ransomware joka tunnetaan nimellä, luokitellaan erittäin vahingolliseksi uhaksi, koska se voi aiheuttaa vahinkoa. Tiedostojen salaaminen haittaohjelma ei ole jotain, josta jokainen henkilö on kuullut, ja jos se on ensimmäinen kerta, kun kohtaat sen, opit kuinka paljon vahinkoa se voi aiheuttaa omakohtaisesti. Kun tiedostot salataan tehokkaalla salausalgoritmilla, et voi avata niitä, koska ne lukitaan. Koska tiedostojen salauksen poistaminen ei ole aina mahdollista, sen lisäksi, että kaiken palauttaminen normaaliksi vaatii vaivaa, kiristyshaittaohjelmien uskotaan olevan yksi vaarallisimmista haitallisista ohjelmia.

Crooks antaa sinulle mahdollisuuden purkaa tiedostojen salauksen salauksen salausapuohjelmansa kautta, sinun tarvitsee vain maksaa tietty määrä rahaa, mutta tätä vaihtoehtoa ei ehdoteta muutamasta syystä. Ennen kaikkea maksaminen ei takaa tiedostojen salauksen purkamisen. Miksi ihmiset, jotka lukitsivat tiedostosi, auttaisivat sinua palauttamaan ne, kun mikään ei estä heitä vain ottamasta rahojasi. Rahat mentäisi myös näiden roistojen tulevaan toimintaan. Haluatko todella tukea rikollista toimintaa? Ja mitä enemmän ihmiset antavat heille rahaa, sitä enemmän kannattavasta liiketoiminnan kiristyshaittaohjelmasta tulee, ja se houkuttelee yhä enemmän ihmisiä alalle. Voit laittaa tämäntyyppiseen tilanteeseen uudelleen tulevaisuudessa, joten pyydetyn rahan sijoittaminen varmuuskopiointiin olisi parempi, koska tiedostojen menetys ei olisi mahdollista. Jos käytettävissä oli varmuuskopiointivaihtoehto, voit vain lopettaa ja TOR ransomware palauttaa tiedot ilman, että olet huolissasi niiden menettämisestä. Ja jos olet hämmentynyt siitä, miten onnistuit hankkimaan kiristyshaittaohjelman, sen jakelutapoja selitetään tarkemmin alla olevan kappaleen artikkelissa.

Miten sait TOR ransomware

Haittaohjelmia salaava tiedosto käyttää yleensä perustyökaluja, kuten roskapostia ja haitallisia latauksia. Koska nämä menetelmät ovat edelleen melko suosittuja, se tarkoittaa, että ihmiset ovat melko huolimattomia, kun he käyttävät sähköpostia ja lataavat tiedostoja. On todennäköistä, että infektioon käytettiin yksityiskohtaisempia menetelmää, koska jotkut kiristyshaittaohjelmat käyttävät niitä. Verkkohuijarien ei tarvitse nähdä paljon vaivaa, kirjoita vain yksinkertainen sähköpostiviesti, joka näyttää hieman uskottavalta, lisää saastunut tiedosto sähköpostiin ja lähetä se tuleville uhreille, jotka saattavat pitää lähettäjää luotettavana. Rahaan liittyviä aiheita käytetään yleisesti, koska käyttäjät välittävät todennäköisemmin tällaisista sähköposteista, joten he eivät ole yhtä varovaisia avatessaan niitä. Ja jos joku Amazonin kaltainen henkilö lähettää sähköpostia henkilölle, että kyseenalainen toiminta huomattiin hänen tilillään tai ostossa, tilin omistaja voi paniikkia, muuttua huolimaton seurauksena ja lopulta avata liitteen. Jotta voit suojautua tältä, on tiettyjä asioita, jotka sinun pitäisi tehdä käsitellessäsi sähköposteja. Ensinnäkin, jos et tunne lähettäjää, etsi ne ennen liitteenä olevan tiedoston avaamista. Jos lähettäjä osoittautuu henkilöksi, jonka tunnet, älä kiirehdi avaamaan tiedostoa, tarkista ensin sähköpostiosoite perusteellisesti. Sähköpostit voivat olla täynnä kielioppivirheitä, jotka ovat yleensä melko ilmeisiä. Toinen ilmeinen merkki voi olla nimesi, jota ei käytetä missään, jos sanotaan, että käytät Amazonia ja he lähettävät sinulle sähköpostia, he eivät käyttäisi yleisiä tervehdyksiä, kuten Hyvä asiakas / Jäsen / Käyttäjä, ja käyttäisivät sen sijaan nimeä, jolla olet antanut heille. Jotkin datakoodaus haittaohjelmat saattavat myös käyttää heikkoja kohtia tietokoneissa päästäkseen sisään. Nämä ohjelmistojen haavoittuvuudet korjataan yleensä nopeasti niiden löytämisen jälkeen, jotta haittaohjelmia ei voi käyttää. Valitettavasti, kuten WannaCry-kiristyshaittaohjelmien laajalle levinnyt laajalle levinnyt määrä voi nähdä, kaikki eivät syystä tai toisesta asenna näitä korjaustiedostoja. Koska monet haittaohjelmat saattavat käyttää näitä haavoittuvuuksia, on tärkeää, että päivität ohjelmistosi säännöllisesti. Korjaustiedostot voidaan asentaa automaattisesti, jos pidät näitä hälytyksiä ärsyttävinä.

Mitä sinä TOR ransomware teet?

Haittaohjelmia salaava tiedosto ei kohdistu kaikkiin tiedostoihin, vain tiettyihin tyyppeihin, ja ne koodataan heti, kun ne löytyvät. Jos et ole sattumalta huomannut mitään outoa ennen tätä, kun et pysty avaamaan tiedostoja, huomaat, että jotain on tapahtunut. Tarkista salattuihin tiedostoihin lisätyt laajennukset, ne auttavat tunnistamaan tietoja salaavat haittaohjelmat. Valitettavasti tietoja ei ehkä ole mahdollista purkaa, jos haittaohjelmia koodaava tiedosto käytti vahvoja salausalgoritmeja. Jos olet vielä epävarma siitä, mitä tapahtuu, kaikki selitetään lunnasvaatimuksessa. Sinulle tarjotaan salauksen poistajaa tietenkin hintaan, ja roistot väittävät, että muun tavan käyttäminen tiedostojen TOR ransomware lukituksen avaamiseen voi vahingoittaa heitä. Muistiinpanon pitäisi näyttää salauksen poisto-ohjelman hinta, mutta jos näin ei ole, sinun on käytettävä annettua sähköpostiosoitetta ottaakseen yhteyttä hakkereihin selvittääksesi, kuinka paljon sinun pitäisi maksaa. Jo mainituista syistä roistojen maksaminen ei ole suositeltava vaihtoehto. Ajattele vaatimusten noudattamista vain, kun olet yrittänyt kaikkea muuta. On myös melko todennäköistä, että olet yksinkertaisesti unohtanut, että olet kopioinut tiedostosi. Tai jos onni on puolellasi, joku on voinut kehittää ilmaisen salauksen salauksen. Jos kiristyshaittaohjelma on säröillä, joku voi julkaista salauksen salauksen ilmaiseksi. Pidä tämä mielessä, ennen kuin edes ajattelet pyyntöjen noudattamista. Olisi viisaampaa ostaa varmuuskopiota osalla niistä rahoista. Jos olet tallentanut tiedostot jonnekin, voit palauttaa ne viruksen poistamisen TOR ransomware jälkeen. Jos olet nyt perehtynyt kiristyshaittaohjelmiin, sinun pitäisi pystyä välttämään tulevia kiristyshaittaohjelmia. Pysy turvallisilla verkkosivustoilla latausten suhteen, kiinnitä huomiota avaamistasi sähköpostiliitteiden tyyppiin ja pidä ohjelmistosi ajan tasalla.

Menetelmät viruksen TOR ransomware poistamiseksi

Jotta kiristyshaittaohjelma voidaan lopettaa, jos se on edelleen järjestelmässä, käytä tiedostojen salaushaittaohjelmia. Kun yrität korjata virusta TOR ransomware manuaalisesti, saatat aiheuttaa lisää haittaa, jos et ole tietokonetietoinen. Haittaohjelmien torjuntaohjelmiston käyttö olisi helpompaa. Haittaohjelmien poisto apuohjelma on tehty näiden infektioiden hoitoon, riippuen siitä, minkä olet valinnut, se voi jopa estää tartunnan. Tutki, mikä haittaohjelmien torjuntaohjelma vastaisi parhaiten sitä, mitä tarvitset, lataa se ja skannaa järjestelmäsi uhan varalta, kun asennat sen. Haittaohjelmien poistoapuohjelma ei kuitenkaan auta sinua tietojen palauttamisessa, koska se ei pysty siihen. Kun tietokone on puhdas, aloita tietojen säännöllinen varmuuskopiointi.

Offers

Imuroi poistotyökaluto scan for TOR ransomwareUse our recommended removal tool to scan for TOR ransomware. Trial version of provides detection of computer threats like TOR ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft tarkistustiedot WiperSoft on turvallisuus työkalu, joka tarjoaa reaaliaikaisen suojauksen mahdollisilta uhilta. Nykyään monet käyttäjät ovat yleensä ladata ilmainen ohjelmisto Intern ...

Lataa|Lisää

On MacKeeper virus?MacKeeper ei ole virus eikä se huijaus. Vaikka on olemassa erilaisia mielipiteitä ohjelmasta Internetissä, monet ihmiset, jotka vihaavat niin tunnetusti ohjelma ole koskaan käyt ...

Lataa|Lisää

Vaikka MalwareBytes haittaohjelmien tekijät ole tämän liiketoiminnan pitkän aikaa, ne muodostavat sen niiden innostunut lähestymistapa. Kuinka tällaiset sivustot kuten CNET osoittaa, että täm� ...

Lataa|Lisää

Quick Menu

askel 1 Poista TOR ransomware käyttäen Vikasietotila ja verkko.

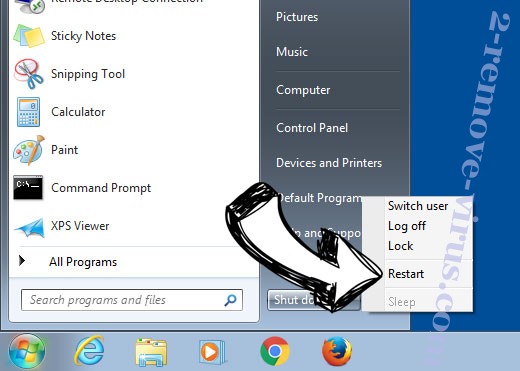

Poistetaanko TOR ransomware Windows 7/Windows Vista/Windows XP

- Napsauta Käynnistä-painiketta ja valitse Sammuta.

- Valitse Käynnistä ja valitse OK.

- Aloita napauttamalla F8, kun tietokoneesi käynnistyy lastaus.

- Valitse Käynnistyksen lisäasetukset Vikasietotila ja verkko.

- Avaa selain ja lataa anti-malware-apuohjelma.

- Poista TOR ransomware-apuohjelman avulla

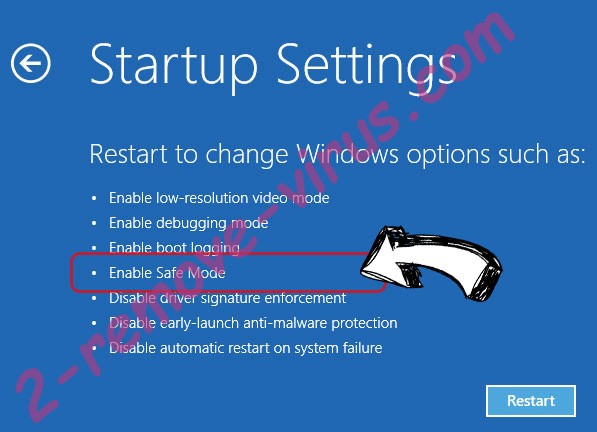

Poista TOR ransomware Windowsista Windows 8/10

- Windows-kirjautumisnäyttöön painamalla virtapainiketta.

- Napauta ja pidä VAIHTONÄPPÄINTÄ painettuna ja valitse Käynnistä.

- Mennä Troubleshoot → Advanced options → Start Settings.

- Valitse Ota käyttöön vikasietotilassa tai Vikasietotila ja verkko Käynnistys-asetukset.

- Valitse Käynnistä uudelleen.

- Avaa selain ja Lataa haittaohjelmien poistoaine.

- Ohjelmistolla voi poistaa TOR ransomware

askel 2 Palauttaa kohteleva elimistö palauttaa tiedostojen

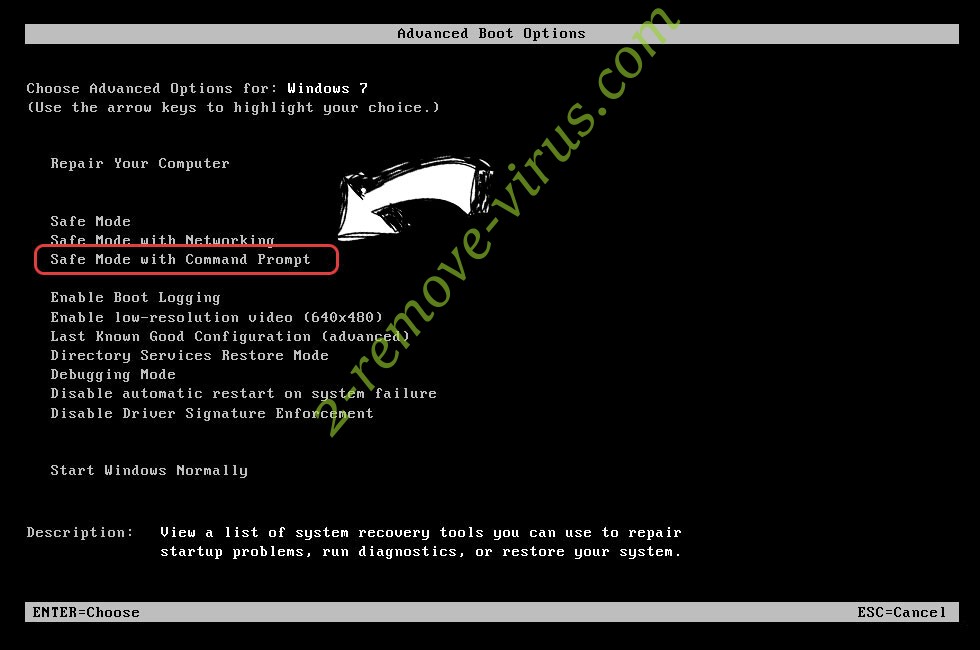

TOR ransomware poistaminen Windows 7/Windows Vista/Windows XP

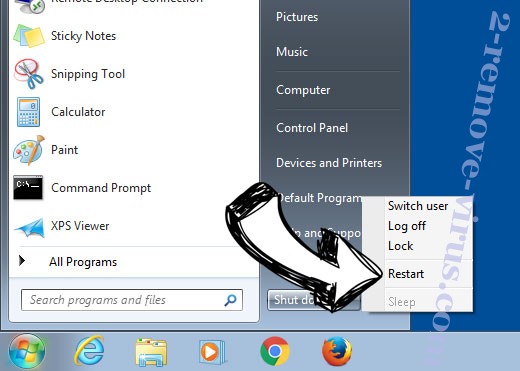

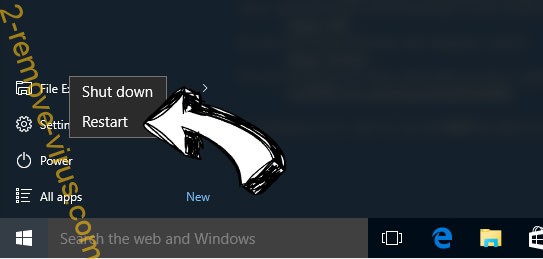

- Valitse Käynnistä ja valitse Sammuta.

- Valitse Käynnistä uudelleen ja OK

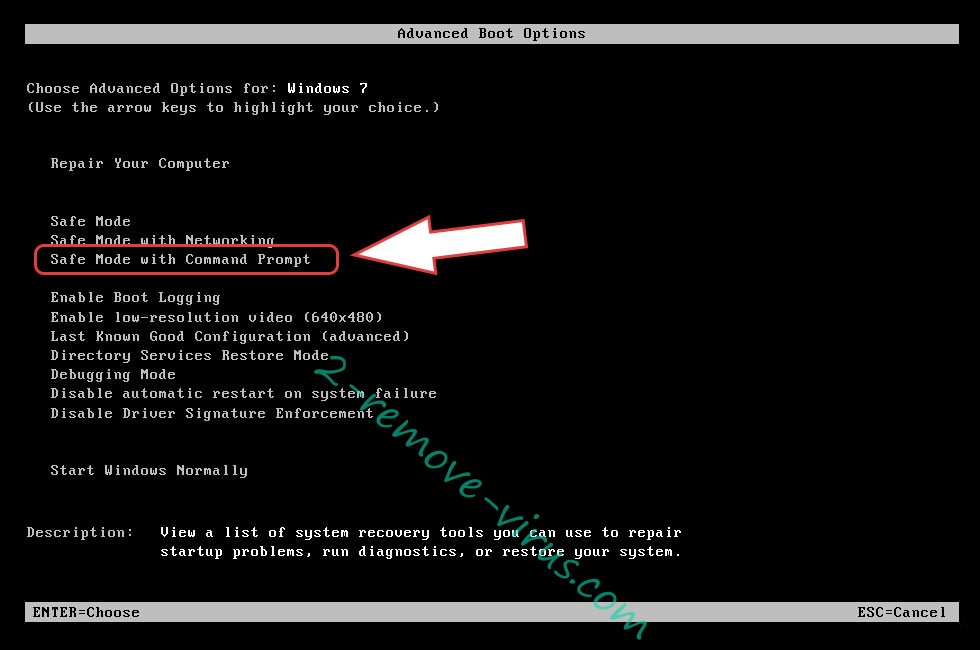

- Kun PC alkaa lastaus, paina F8 toistuvasti Avaa käynnistyksen Lisäasetukset

- Valitse Komentorivi luettelosta.

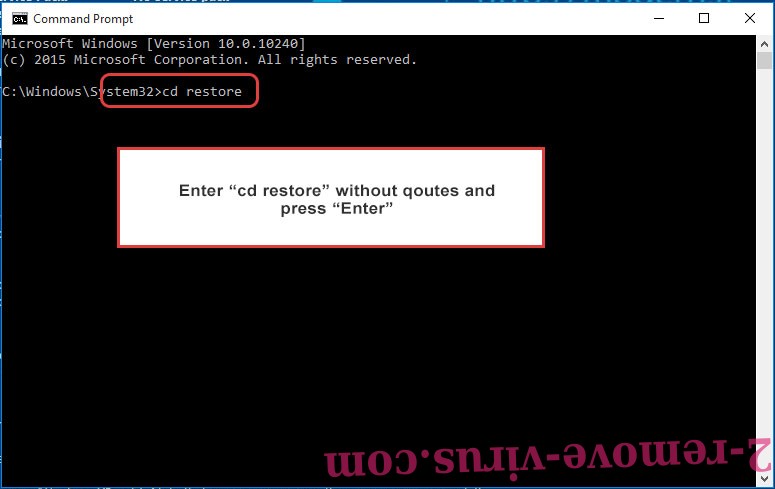

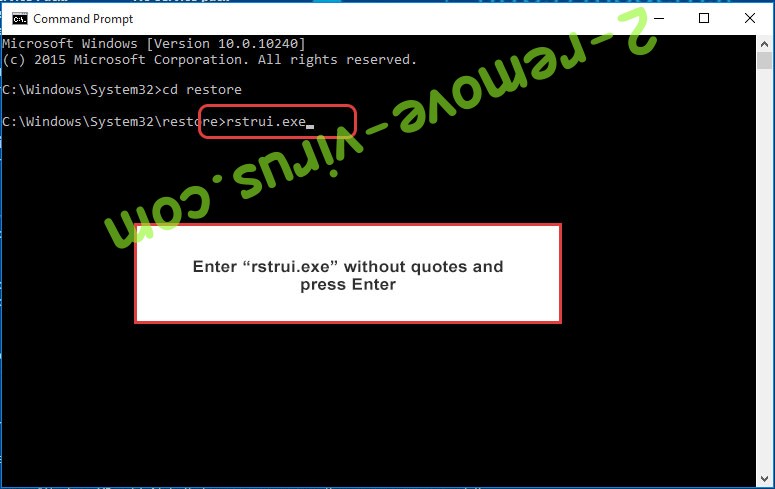

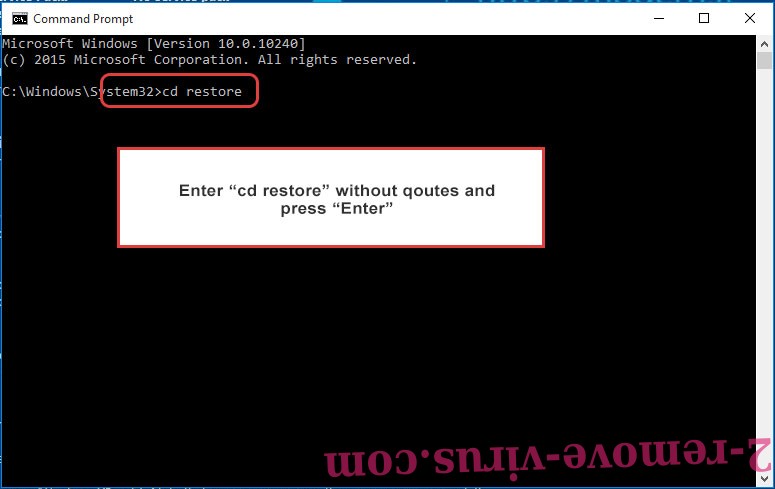

- Kirjoita cd restore ja paina Enter.

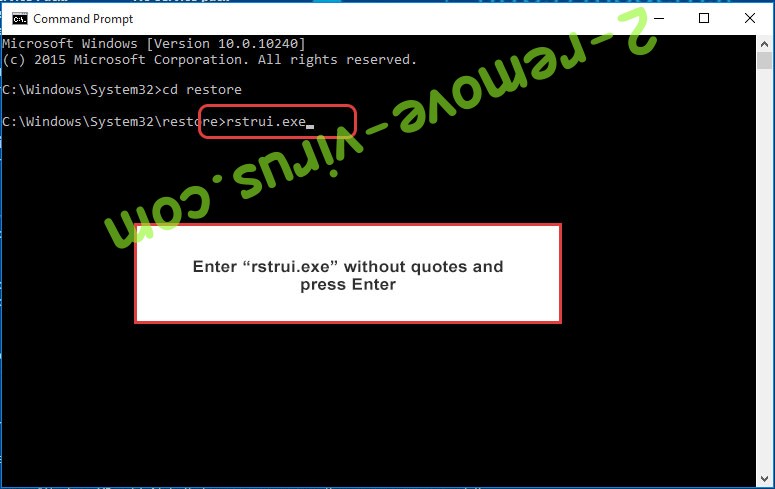

- Kirjoittamalla rstrui.exe ja paina Enter.

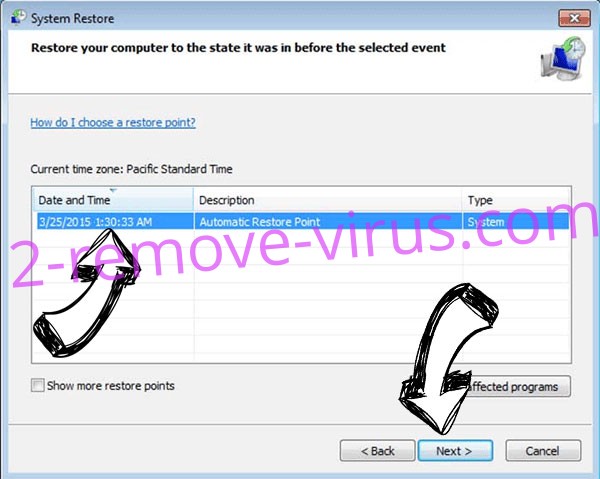

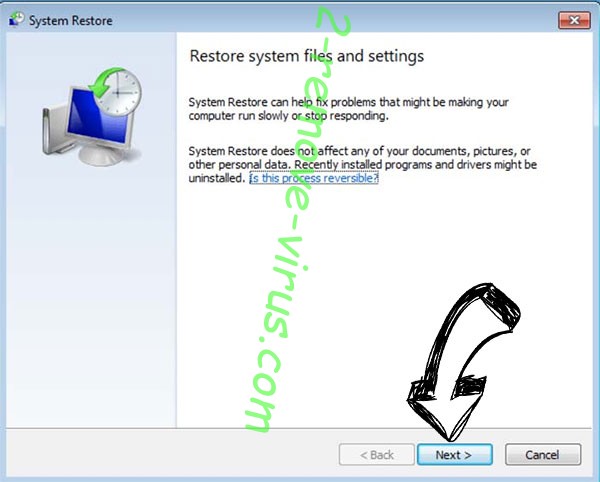

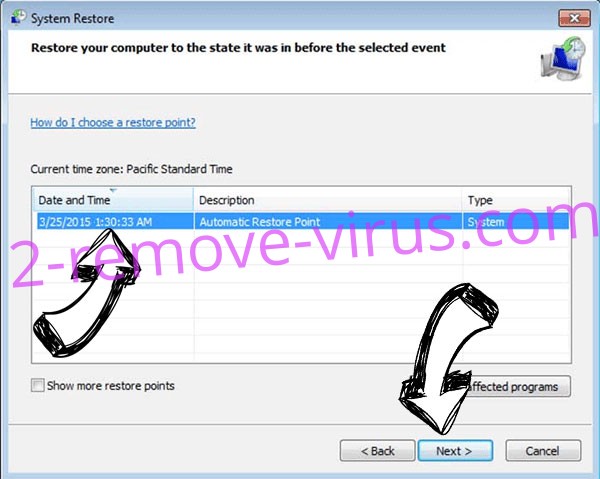

- Valitse Seuraava uudessa ikkunassa ja valitse palautuspisteen ennen infektion.

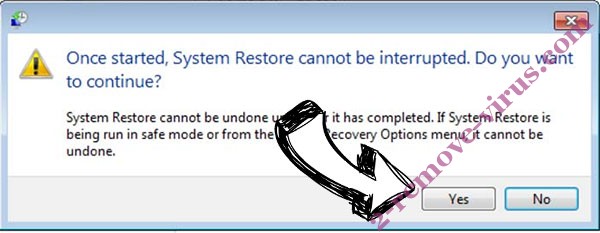

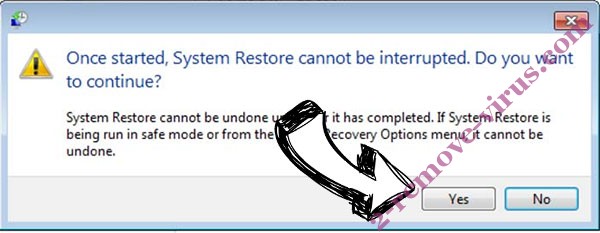

- Valitse Seuraava uudelleen ja valitse Kyllä aloittaa järjestelmän palauttaminen.

Poista TOR ransomware Windowsista Windows 8/10

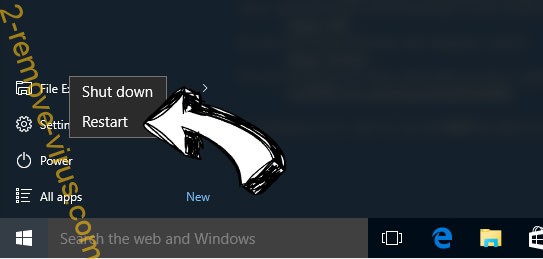

- Napsauta virta-painiketta Akkuna johdonmukaisuus irtoseinä.

- Paina ja pidä VAIHTONÄPPÄINTÄ painettuna ja valitse Käynnistä uudelleen.

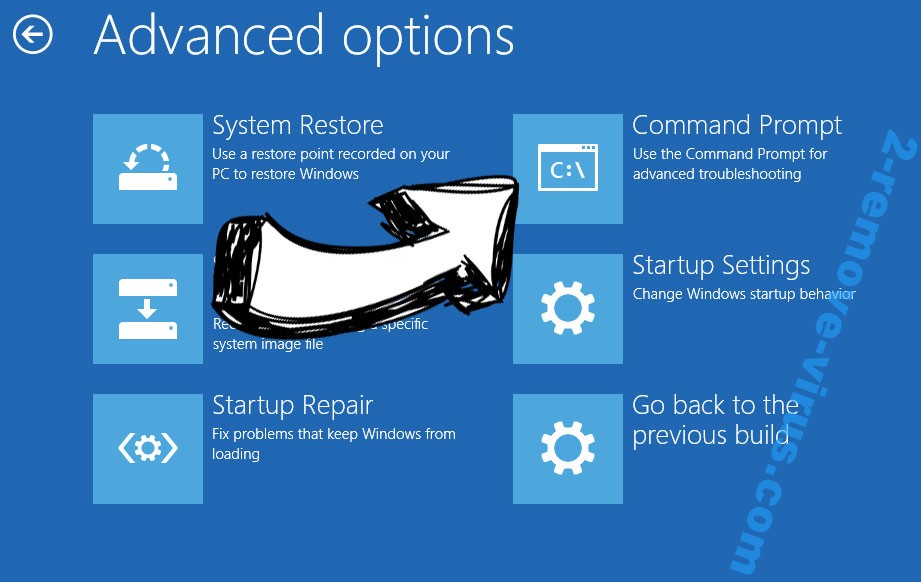

- Valitse vianmääritys ja siirry Lisäasetukset.

- Valitse Komentorivi ja valitse Käynnistä uudelleen.

- Kotona herruus kuiskata syöttää cd restore ja paina Enter.

- Kirjoittamalla rstrui.exe ja paina Enter uudestaan.

- Napsauta järjestelmän palauttaminen-ikkunassa Seuraava.

- Valitse palautuspisteen ennen infektion.

- Valitse Seuraava ja valitse sitten Kyllä järjestelmän palauttamiseen.