Mit lehet mondani erről a ALKA ransomware vírusról

Az úgynevezett zsarolóprogramok ALKA ransomware rendkívül káros fertőzésnek minősülnek, mivel az eszközre káros lehet. Ha ransomware volt valami, amit soha nem futott be eddig, akkor a sokk. A fájlok akkor lesznek elérhetetlenek, ha zsarolóprogramok titkosították őket, ami általában hatékony titkosítási algoritmusokat használ. Ez az oka annak, zsarolóprogramok úgy vélik, hogy egy nagyon káros malware, látva, hogy a fertőzés azt jelentheti, hogy az adatok titkosítása véglegesen.

Önnek lehetősége van a váltságdíj kifizetésére, de az alábbiakban említett okok miatt nem ez a legjobb választás. A fizetés nem feltétlenül garantálja, hogy az adatok visszaállnak, így fennáll annak a lehetősége, hogy csak a pénzét is elkeseríti. Semmi sem akadályozza meg a kiberbűnözőket abban, hogy elvegyenek a pénzed, anélkül, hogy dekódolót adnál neked. Továbbá, a kifizető lenne finanszírozza a bűnözők jövőbeli projektek. Zsarolóprogramok már költségek milliárdokat a vállalkozások, tényleg szeretné támogatni ezt. Amikor az emberek fizetnek, a zsarolóprogramok egyre jövedelmezőbbek lesznek, így több embert vonzanak, akiket könnyű pénz csábít. Befektetés, hogy a pénz megbízható biztonsági mentés lenne sokkal jobb döntés, mert ha valaha is befut az ilyen típusú helyzet újra, akkor csak kinyit ALKA ransomware adatokat hát, és nem kell aggódnia, hogy a veszteség. Akkor csak folytassa, hogy megszünteti ALKA ransomware a problémák nélkül. Az alábbi bekezdésben megtalálja a leggyakoribb terjesztési módok részleteit abban az esetben, ha nem biztos abban, hogy a rosszindulatú programokat titkosító fájl hogyan fertőzte meg az eszközt.

Hogyan szerezte meg a zsarolóprogramokat?

Zsarolóprogramok gyakran utazik keresztül spam e-mail mellékletek, káros letöltések és kihasználni készletek. Mivel az emberek általában meglehetősen gondatlan, amikor megnyitják e-maileket és fájlokat töltenek le, gyakran nincs szükség azok számára, akik a fájlkódolási rosszindulatú programokat terjesztik, hogy bonyolultabb módszereket használjanak. Van némi valószínűsége annak, hogy egy bonyolultabb módszert használtak a fertőzés, mint néhány fájl titkosító rosszindulatú szoftverek használja őket. Cyber bűnözők nem kell sokat, csak írjon egy egyszerű e-mailt, hogy kevésbé óvatos emberek tartoznak, add hozzá a szennyezett fájlt az e-mail, és küldje el több száz felhasználó, akik azt gondolhatják, hogy a feladó valaki jogos. Gyakran találkozhatsz az e-mailekben szereplő pénztémákkal, mivel a felhasználók nagyobb valószínűséggel esnek bele az ilyen típusú témákba. A kiberbűnözők szeretnek úgy tenni, mintha az Amazontól származnának, és tájékoztatják Önt, hogy szokatlan tevékenységet figyeltek meg a fiókjában, vagy vásárlás történt. Emiatt óvatosnak kell lennie az e-mailek megnyitásával kapcsolatban, és figyelnie kell arra, hogy rosszindulatúak lehetnek. Rendkívül fontos, hogy vizsgálja meg a feladó, hogy vajon azok ismerik az Ön számára, és ha megbízható. Ha pedig ismeri őket, ellenőrizze az e-mail címet, és ellenőrizze, hogy megegyezik-e a személy/vállalat jogos címével. Az e-mailek tele lehetnek nyelvtani hibákkal, amelyek általában elég nyilvánvalóak. Egy másik tipikus jellemző a hiánya a nevét az üdvözlés, ha valaki, akinek e-mail akkor feltétlenül nyitott volt, hogy e-mailt, akkor biztosan tudja a nevét, és használja, hanem egy általános üdvözlés, mint például az Ügyfél vagy tag. A zsarolóprogramok is bejutni segítségével foltozatlan számítógépes program. Ezeket a biztonsági réseket általában a rosszindulatú programok kutatói azonosítják, és amikor a gyártók megtudják róluk, javításokat adnak ki, hogy a rosszindulatú felek ne használhassák ki őket a rosszindulatú szoftverekkel rendelkező eszközök megrongálására. Mindazonáltal, mint a világméretű zsarolóprogramok támadások azt mutatják, nem mindenki telepíti ezeket a frissítéseket. Rendkívül fontos, hogy telepítse ezeket a frissítéseket, mert ha egy gyenge pont elég súlyos, rosszindulatú szoftver lehet használni, hogy bekerüljön. A javítások automatikus telepítésre állíthatók be, ha bosszantónak találja ezeket a riasztásokat.

Mit csinál?

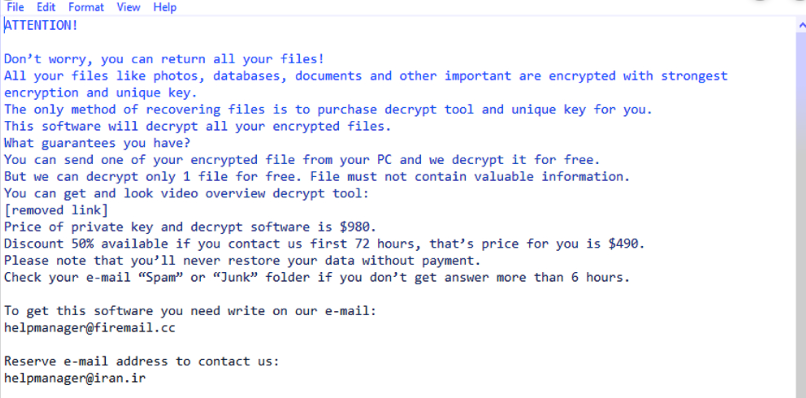

A rosszindulatú adatkódolási program nem céloz meg minden fájlt, csak bizonyos típusokat, és a megtalálásuk után titkosítva vannak. Lehet, hogy nem veszi észre az első, de ha a fájlok nem lehet, mint rendesen, akkor nyilvánvalóvá válik, hogy valami nincs rendben. A kódolt fájlokhoz mellékelés lesz csatolva, ami általában segít az embereknek azonosítani, hogy mely zsarolóvírusokkal rendelkeznek. Sok esetben előfordulhat, hogy az adatok visszafejtése nem lehetséges, mert a titkosításhoz használt titkosítási algoritmusok nem állíthatók vissza. A titkosítási folyamat befejezése után megjelenik egy váltságdíj-üzenet, amely megpróbálja elmagyarázni, hogy mi történt a fájlokkal. Szerint a cyber bűnözők, ön képes lesz arra, hogy visszaállítsa a fájlokat a dekódoló, ami nem lesz szabad. Váltságdíj összegeket általában meghatározott a jegyzetet, de hébe-hébe-néha, bűnözők kereslet áldozatok e-mailben őket, hogy állítsa be az árat, ez terjedhet néhány tíz dollárt egy pár száz. A dekódoló kifizetése nem ajánlott lehetőség a már tárgyalt okok miatt. Alaposan gondolja át az összes többi alternatívát, mielőtt még fontolóra venné, hogy beadja magát az igényekbe. Talán egyszerűen nem emlékszel, hogy erősítést készítesz. Egyes zsarolóprogramok esetében a decryptors ingyenesen elérhető lehet. Egy ingyenes decryptors lehet elérhető, ha valaki képes volt feltörni az adatkódolás malware. Ezt tartsd észben, mielőtt kifizeted a váltságdíjat, még az elmédet is átjárod. Lenne egy jobb ötlet, hogy megvásárolja hát néhány, hogy a pénz. Ha a biztonsági mentés elérhető, csak távolítsa ALKA ransomware el, majd oldja fel a ALKA ransomware fájlokat. Most, hogy tisztában van azzal, hogy mennyi kárt okozhat ez a fajta fertőzés, próbálja elkerülni, hogy a lehető legnagyobb mértékben. Győződjön meg róla, hogy a frissítés kiadásakor telepíti a frissítést, nem nyitmeg véletlenszerűen e-mail mellékleteket, és csak megbízható forrásokban bízik a letöltésekkel.

ALKA ransomware Eltávolítása

Annak érdekében, hogy megszabaduljon a fájl kódolás malware, ha még mindig jelen van a rendszerben, egy anti-malware segédprogram lesz szükség, hogy. A manuális javítás ALKA ransomware nem könnyű folyamat, és további károkat okozhat a rendszernek. Ezért az automatikus módszer kiválasztása bölcsebb ötlet lenne. Egy anti-malware szoftver készül, hogy vigyázzon az ilyen típusú fertőzések, ez is megakadályozza a fertőzés beszerzésaz első helyen. Miután telepítette a kártevőirtó programot az Ön által kiválasztott, egyszerűen végre egy átka az eszköz, és lehetővé teszi, hogy megszüntesse a fenyegetést. Ne várják, hogy a kártevőirtó program segítsen a fájl-visszaállításban, mert erre nem képes. A rendszer megtisztítása után vissza kell tudnia térni a normál számítógép-használathoz.

Offers

Letöltés eltávolítása eszközto scan for ALKA ransomwareUse our recommended removal tool to scan for ALKA ransomware. Trial version of provides detection of computer threats like ALKA ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft részleteinek WiperSoft egy biztonsági eszköz, amely valós idejű biztonság-ból lappangó fenyeget. Manapság sok használók ellát-hoz letölt a szabad szoftver az interneten, de ami ...

Letöltés|több

Az MacKeeper egy vírus?MacKeeper nem egy vírus, és nem is egy átverés. Bár vannak különböző vélemények arról, hogy a program az interneten, egy csomó ember, aki közismerten annyira utá ...

Letöltés|több

Az alkotók a MalwareBytes anti-malware nem volna ebben a szakmában hosszú ideje, ők teszik ki, a lelkes megközelítés. Az ilyen weboldalak, mint a CNET statisztika azt mutatja, hogy ez a biztons ...

Letöltés|több

Quick Menu

lépés: 1. Törli a(z) ALKA ransomware csökkentett módban hálózattal.

A(z) ALKA ransomware eltávolítása Windows 7/Windows Vista/Windows XP

- Kattintson a Start, és válassza ki a Shutdown.

- Válassza ki a Restart, és kattintson az OK gombra.

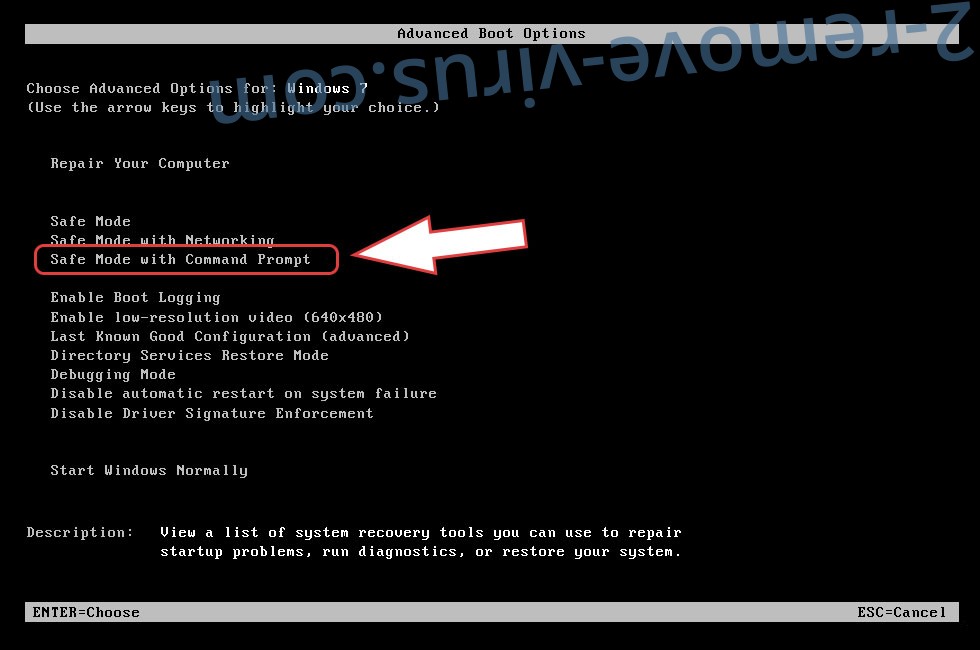

- Indítsa el a F8 megérinti, amikor a számítógép elindul, betöltése.

- A speciális rendszerindítási beállítások válassza ki a csökkentett mód hálózattal üzemmódban.

- Nyissa meg a böngészőt, és letölt a anti-malware-típus.

- A segédprogram segítségével távolítsa el a(z) ALKA ransomware

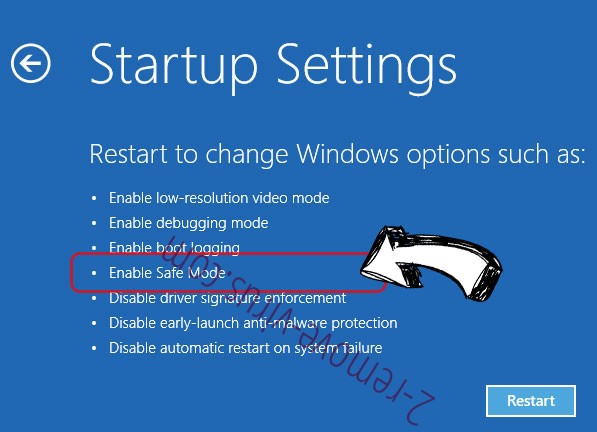

A(z) ALKA ransomware eltávolítása Windows 8/Windows 10

- A Windows bejelentkezési képernyőn nyomja meg a bekapcsoló gombot.

- Érintse meg és tartsa lenyomva a Shift, és válassza ki a Restart.

- Odamegy Troubleshoot → Advanced options → Start Settings.

- Képessé tesz biztos mód vagy a csökkentett mód hálózattal indítási beállítások kiválasztása

- Kattintson az Újraindítás gombra.

- Nyissa meg a webböngészőt, és a malware-eltávolító letöltése.

- A szoftver segítségével (ALKA ransomware) törlése

lépés: 2. Rendszer-visszaállítás segítségével a fájlok visszaállítása

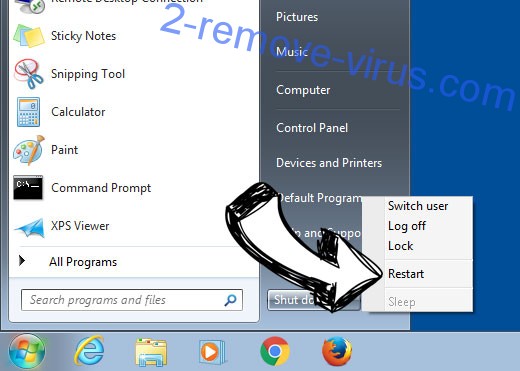

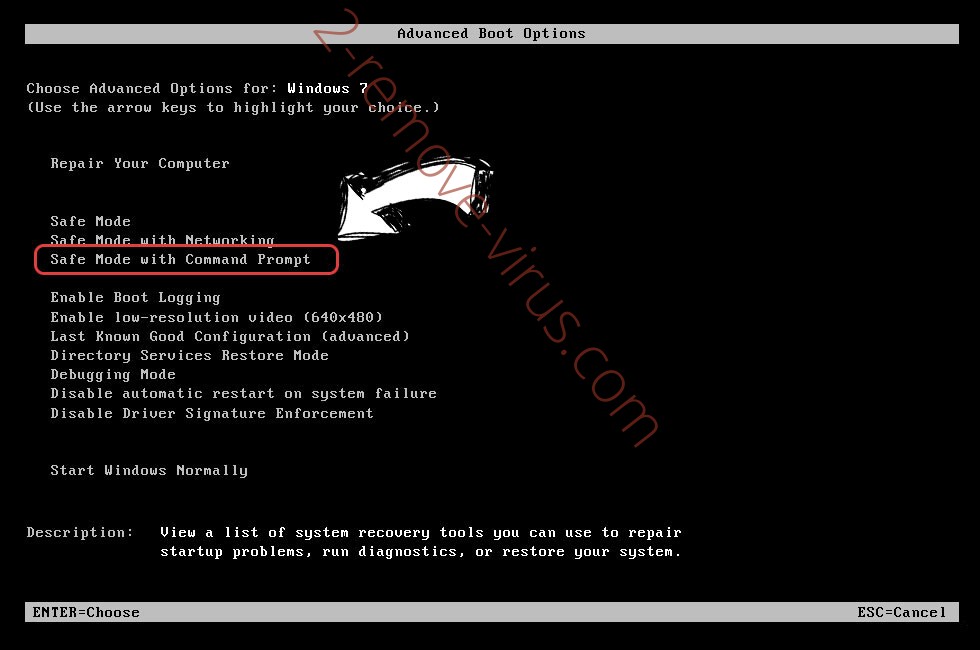

Törli a(z) ALKA ransomware Windows 7/Windows Vista/Windows XP

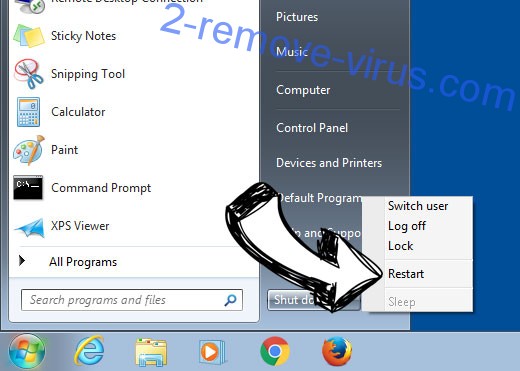

- Kattintson a Start gombra, és válassza a leállítás.

- Válassza ki a Restart, és az OK gombra

- Amikor a számítógép elindul, rakodás, nyomja le többször az F8 Speciális rendszerindítási beállítások megnyitásához

- A listából válassza ki a követel gyors.

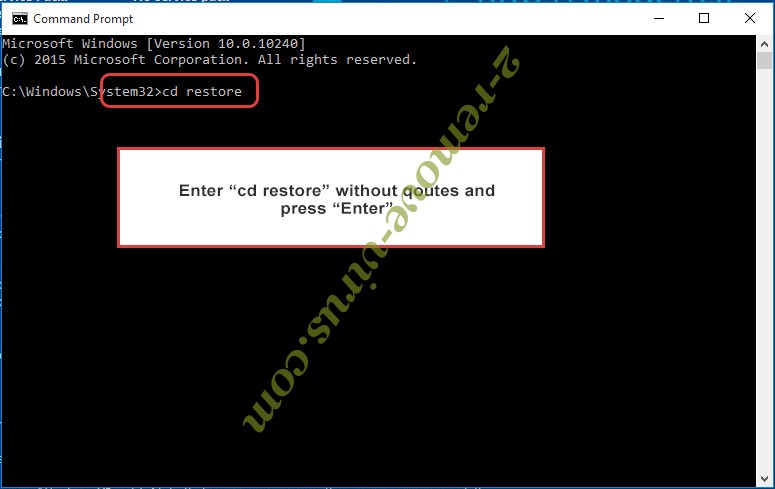

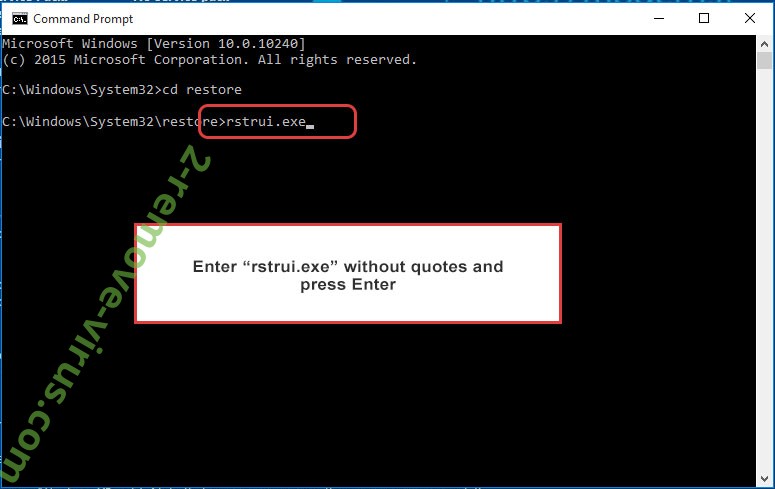

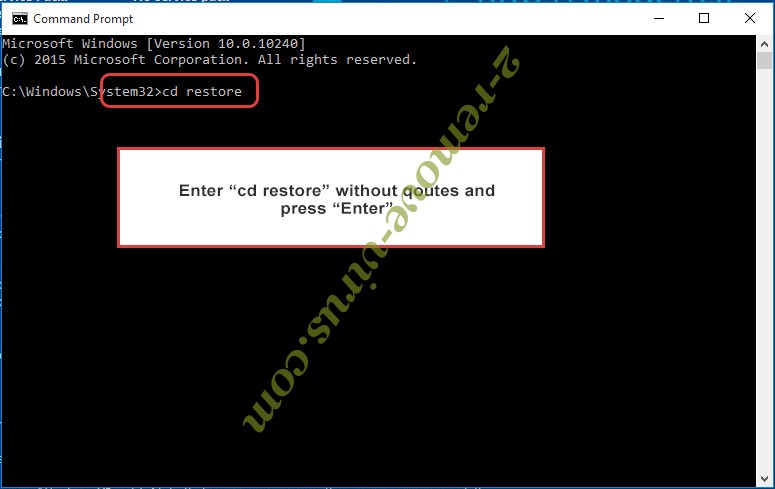

- Írja be a cd restore, és koppintson a bevitel elemre.

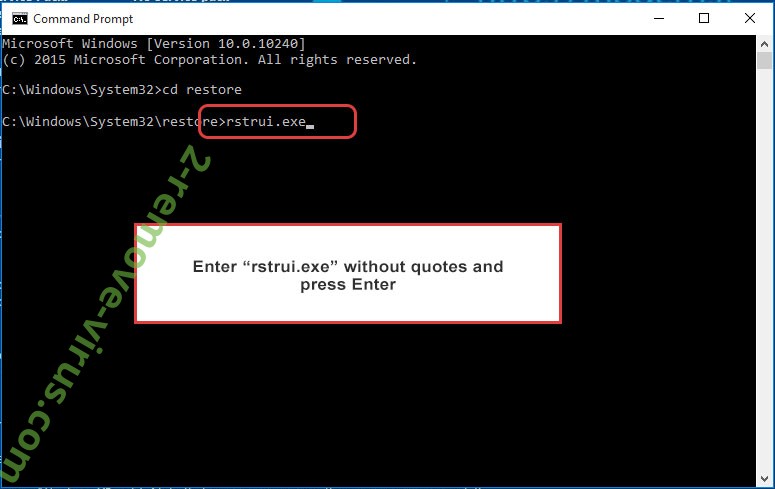

- Írja be az rstrui.exe, és nyomja le az ENTER billentyűt.

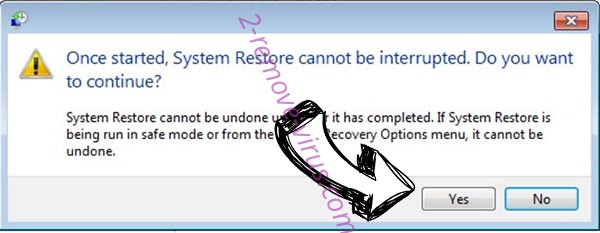

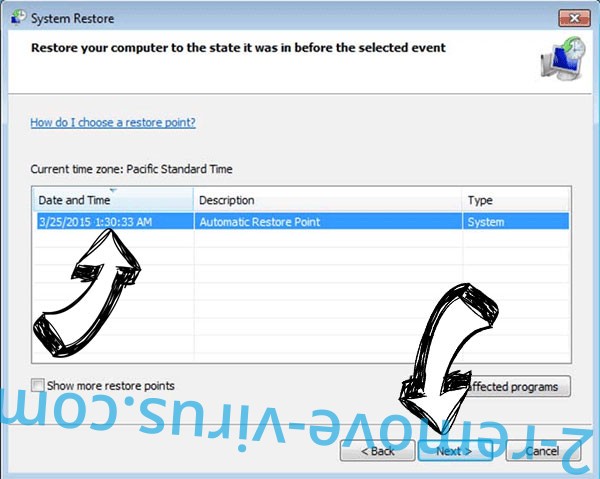

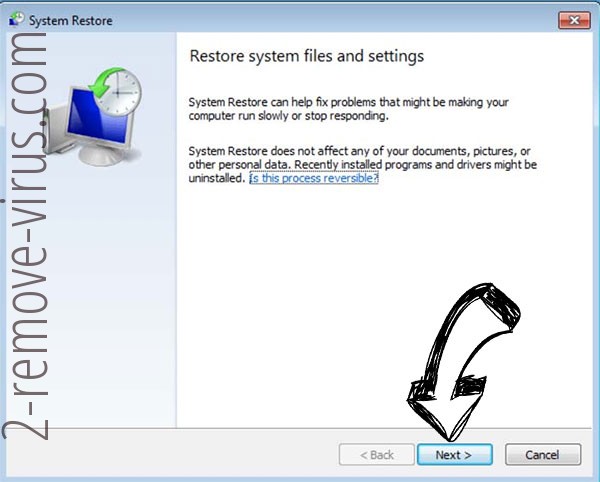

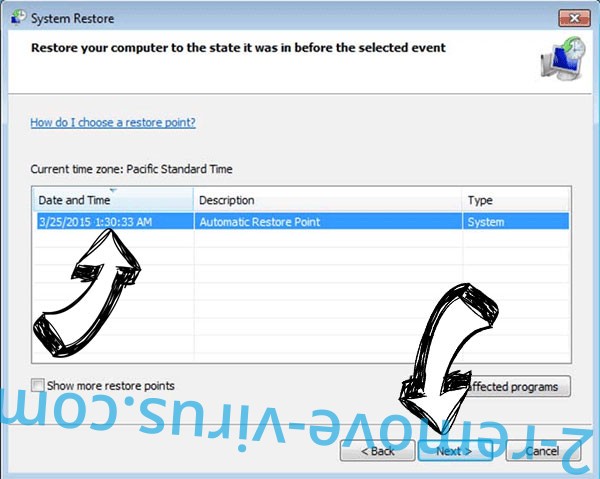

- Tovább az új ablak gombra, és válassza ki a visszaállítási pontot, mielőtt a fertőzés.

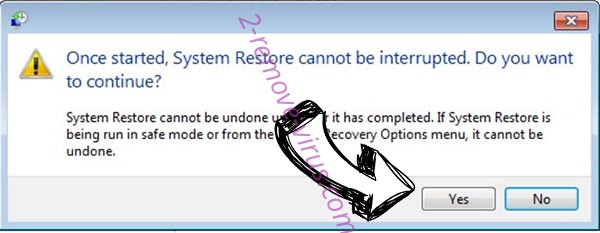

- Kattintson ismét a Tovább gombra, és kattintson az Igen gombra kezdődik, a rendszer-visszaállítás.

Törli a(z) ALKA ransomware Windows 8/Windows 10

- A főkapcsoló gombra a Windows bejelentkezési képernyőn.

- Nyomja meg és tartsa lenyomva a Shift, és kattintson az Újraindítás gombra.

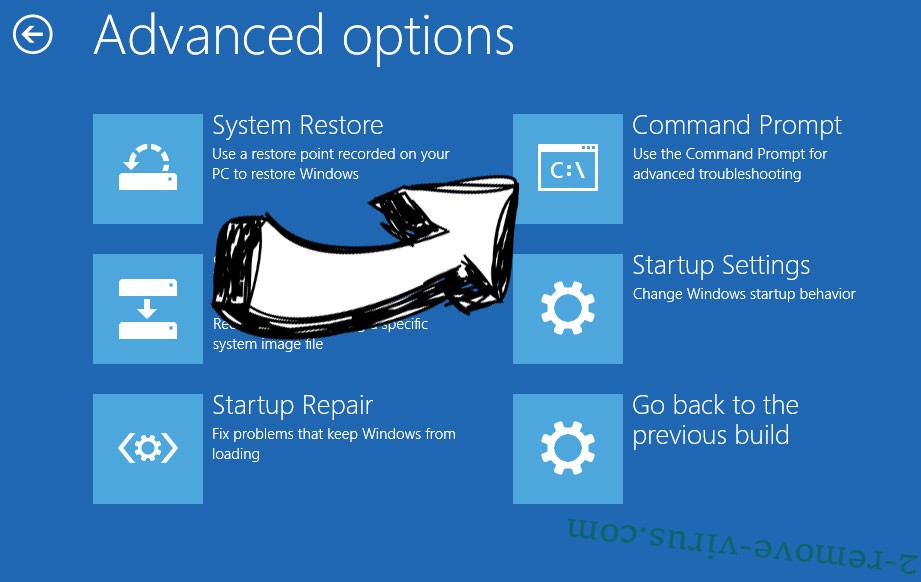

- Válassza ki a hibaelhárítás és megy haladó választások.

- Kiválaszt követel gyors, és kattintson az Újraindítás gombra.

- A parancssor bemenet, cd restore, és koppintson a bevitel elemre.

- Írja be az rstrui.exe, és újra koppintson a bevitel elemre.

- Az új rendszer-visszaállítás ablakban a Tovább gombra.

- Válassza ki a visszaállítási pontot, mielőtt a fertőzés.

- Kattintson a Tovább gombra, és kattintson az igen-hoz visszaad-a rendszer.