A PERDAK Ransomware vírusról

Az úgynevezett ransomware PERDAK Ransomware súlyos fertőzésnek minősül, az általa okozott kár mennyisége miatt. Bár a ransomware-ről széles körben beszéltek, valószínű, hogy még nem hallott róla, ezért előfordulhat, hogy nem tudja, milyen károkat okozhat. Ha erős titkosítási algoritmust használtak a fájlok titkosítására, akkor zárolva lesznek, ami azt jelenti, hogy nem tudja megnyitni őket.

A fájlkódoló rosszindulatú szoftverekről úgy vélik, hogy az egyik legkárosabb rosszindulatú program, mivel a fájlok visszafejtése nem mindig valószínű. A bűnözők visszafejtési eszközt kínálnak Önnek, de a követelményeknek való engedés nem a legjobb ötlet. Valószínű, hogy az adatok fizetés után sem lesznek feloldva, így a pénze a semmiért költhet. Ne várd el a csalóktól, hogy ne csak a pénzeddel vegyenek el, és ne érezzék kötelességüknek, hogy segítsenek. Ráadásul a fizetéssel finanszíroznák a csalók jövőbeli projektjeit. Már becslések szerint a ransomware 5 milliárd dollár értékű kárt okozott a vállalkozásoknak 2017-ben, és ez csak becslés. És minél több ember ad az igényeknek, annál jövedelmezőbb fájl titkosító malware kap, és ez sok embert vonz az iparágba. Befektetés a pénzt, amit arra kérnek, hogy fizessen valamilyen biztonsági mentés lehet egy bölcsebb lehetőség, mert az adatok elvesztése nem lenne lehetőség újra. Abban az esetben, ha a szennyeződés előtt biztonsági másolatot készít, szüntesse meg PERDAK Ransomware és folytassa az adatok helyreállítását. Az alábbi bekezdésben tájékoztatást adunk arról, hogyan terjed a rosszindulatú szoftverek fájltitkosítása, és hogyan kerülhető el.

Hogyan szerezte meg a ransomware-t

Az e-mail mellékletek, a kihasználó készletek és a rosszindulatú letöltések azok a terjesztési módszerek, amelyekre a legjobban oda kell figyelnie. Látva, hogy ezek a módszerek még mindig meglehetősen népszerűek, ez azt jelenti, hogy az emberek kissé hanyagul használják az e-maileket és a fájlok letöltését. Mindazonáltal néhány fájlkódoló rosszindulatú szoftver kifinomult módszereket használ. A csalóknak csak egy jól ismert cégnevet kell használniuk, meggyőző e-mailt kell írniuk, hozzá kell adniuk a rosszindulatú programokkal teli fájlt az e-mailhez, és el kell küldeniük a lehetséges áldozatoknak. Ezek az e-mailek általában megvitatják a pénzt, mert ez egy kényes téma, és a felhasználók hajlamosabbak elsietni a pénzzel kapcsolatos e-mailek megnyitásakor. Elég gyakran látni fogja az olyan nagy cégneveket, mint az Amazon, például, ha az Amazon küldött egy e-mailt egy nyugtával a vásárláshoz, amelyet a személy nem tett meg, akkor nem várna a csatolt fájl megnyitására. Van néhány dolog, amit figyelembe kell vennie az e-mailekhez csatolt fájlok megnyitásakor, ha biztonságosan szeretné tartani a számítógépet. Ha nem ismeri a feladót, vizsgálja meg. Ne kövesse el azt a hibát, hogy a csatolt fájlt csak azért nyitja meg, mert a feladó legitimnek hangzik, először ellenőriznie kell, hogy az e-mail cím megegyezik-e a feladó tényleges e-mail címével. Is, legyen a pillantást a hibákat a nyelvtan, ami elég nyilvánvaló. Egy másik figyelemre méltó jel lehet a neved hiánya, ha mondjuk az Amazon-t használod, és e-mailt küldenek neked, nem használnának tipikus üdvözléseket, mint például Kedves Ügyfél / Tag / Felhasználó, hanem az Ön által megadott nevet használnák. Bizonyos fájltraktátogató rosszindulatú programok elavult programokat is használhatnak az eszközön a fertőzéshez. A program bizonyos biztonsági résekkel rendelkezik, amelyeket kihasználhatnak a rosszindulatú programok rendszerbe való belépéséhez, de a szoftver szerzői azonnal kijavítják őket, amint felfedezik őket. A WannaCry eloszlásából ítélve azonban nyilvánvalóan nem mindenki rohan a javítások telepítéséhez. Mivel sok rosszindulatú program használja ezeket a gyenge pontokat, annyira kritikus, hogy a szoftver gyakran frissül. Ha úgy gondolja, hogy a frissítési értesítések bosszantóak, akkor azok automatikusan telepíthetők.

Mi a PERDAK Ransomware teendő?

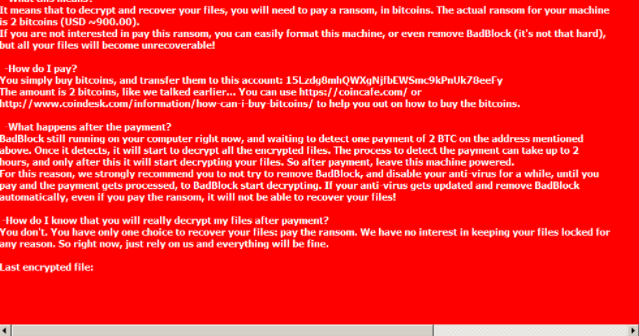

Ha a rosszindulatú szoftvert kódoló fájl megfertőzi a számítógépet, akkor beolvassa az eszközt bizonyos fájltípusokra, és miután megtalálta őket, zárolja őket. Még akkor is, ha a helyzet kezdetben nem volt nyilvánvaló, elég nyilvánvalóvá válik, hogy valami nincs rendben, ha nem tudja megnyitni a fájlokat. Keresse meg a titkosított fájlokhoz hozzáadott furcsa fájlkiterjesztéseket, meg kell jeleníteniük az adattitkosító rosszindulatú programok nevét. Sok esetben előfordulhat, hogy az adatok visszafejtése nem lehetséges, mert a titkosításban használt titkosítási algoritmusok titkosíthatatlanok lehetnek. Váltságdíjat követelő üzenet kerül az asztalra vagy a zárolt fájlokat tartalmazó mappákba, amelyek elmagyarázzák, mi történt az adataival. Nyilvánvalóan árért kínálják a dekódoló eszközt, és a hackerek figyelmeztetnek, hogy ne használjanak más módszereket, mert károsíthatja őket. Ha a visszafejtő ára nincs megadva, akkor kapcsolatba kell lépnie a bűnözőkkel, általában a megadott e-mail címen keresztül, hogy megtudja, mennyit és hogyan kell fizetni. Nyilvánvaló, hogy a követelményeknek való megfelelést nem ösztönzik. A kérések teljesítését át kell gondolni, amikor az összes többi alternatíva kudarcot vall. Próbálja meg felidézni, hogy a közelmúltban készített másolatot a fájlokat, de elfelejtette. Van némi lehetőség arra is, hogy egy ingyenes dekódoló eszközt tettek elérhetővé. Ha egy rosszindulatú program kutatója képes feltörni a rosszindulatú programot titkosító fájlt, ingyenes dekódolási segédprogramokat szabadíthat fel. Fontolja meg ezt, mielőtt még gondol a követelményeknek való megfelelésre. Ha ezt a pénzt hiteles biztonsági mentésre használjuk, az több jót tehet. Ha a fertőzés előtt biztonsági másolatot készített, akkor képesnek kell lennie arra, hogy onnan helyreállítsa őket, miután megjavította a PERDAK Ransomware vírust. Most, hogy rájössz, hogy mennyi kárt okozhat ez a fajta fertőzés, próbáld meg kikerülni, amennyire csak lehetséges. Győződjön meg arról, hogy a frissítés telepítésekor a frissítés elérhetővé válik, nem nyitja meg véletlenszerűen az e-mail mellékleteket, és csak a biztonságos forrásokban bízik a letöltésekkel.

A vírus eltávolításának PERDAK Ransomware módjai

Használjon rosszindulatú programok eltávolítására alkalmas eszközt, hogy a ransomware-t eltávolítsa a rendszerből, ha még mindig a számítógépen van. Ha megpróbálja eltávolítani PERDAK Ransomware a vírust kézi módon, ez további károkat okozhat, így ez nem javasolt. Ehelyett egy rosszindulatú programok elleni segédprogram használata nem veszélyeztette a rendszert. Ez a program hasznos, hogy a rendszer, mert nem csak megszabadulni a fertőzés, hanem vessen véget a hasonló is, akik megpróbálnak bejutni. Keressen egy megbízható programot, és miután telepítve van, szkennelje be a készüléket, hogy azonosítsa a fertőzést. Sajnos a rosszindulatú programok eltávolítása nem képes segíteni a dekódolásban. A rendszer tisztítása után a számítógép szokásos használatát vissza kell állítani.

Offers

Letöltés eltávolítása eszközto scan for PERDAK RansomwareUse our recommended removal tool to scan for PERDAK Ransomware. Trial version of provides detection of computer threats like PERDAK Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft részleteinek WiperSoft egy biztonsági eszköz, amely valós idejű biztonság-ból lappangó fenyeget. Manapság sok használók ellát-hoz letölt a szabad szoftver az interneten, de ami ...

Letöltés|több

Az MacKeeper egy vírus?MacKeeper nem egy vírus, és nem is egy átverés. Bár vannak különböző vélemények arról, hogy a program az interneten, egy csomó ember, aki közismerten annyira utá ...

Letöltés|több

Az alkotók a MalwareBytes anti-malware nem volna ebben a szakmában hosszú ideje, ők teszik ki, a lelkes megközelítés. Az ilyen weboldalak, mint a CNET statisztika azt mutatja, hogy ez a biztons ...

Letöltés|több

Quick Menu

lépés: 1. Törli a(z) PERDAK Ransomware csökkentett módban hálózattal.

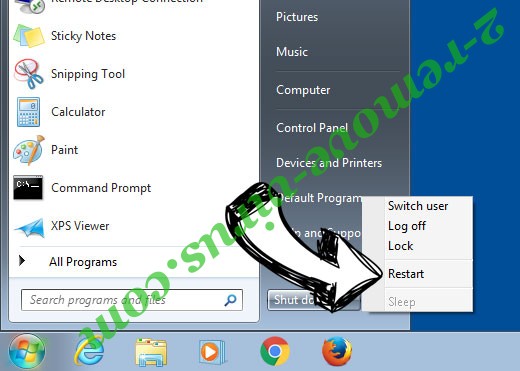

A(z) PERDAK Ransomware eltávolítása Windows 7/Windows Vista/Windows XP

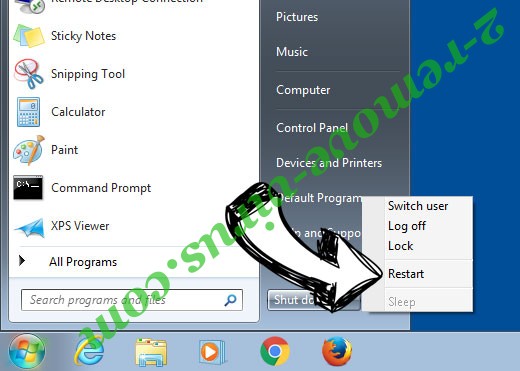

- Kattintson a Start, és válassza ki a Shutdown.

- Válassza ki a Restart, és kattintson az OK gombra.

- Indítsa el a F8 megérinti, amikor a számítógép elindul, betöltése.

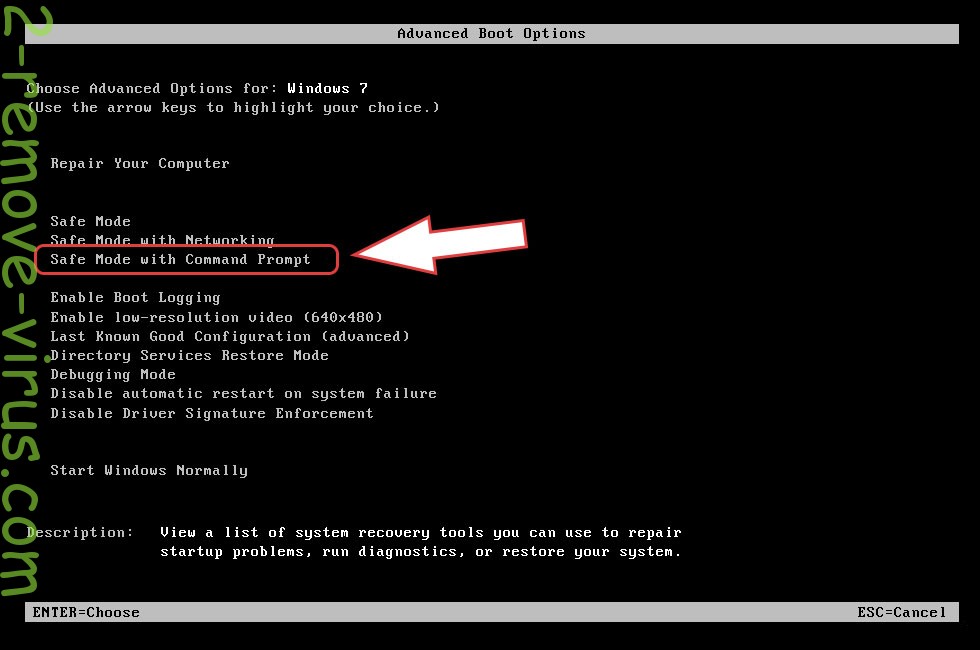

- A speciális rendszerindítási beállítások válassza ki a csökkentett mód hálózattal üzemmódban.

- Nyissa meg a böngészőt, és letölt a anti-malware-típus.

- A segédprogram segítségével távolítsa el a(z) PERDAK Ransomware

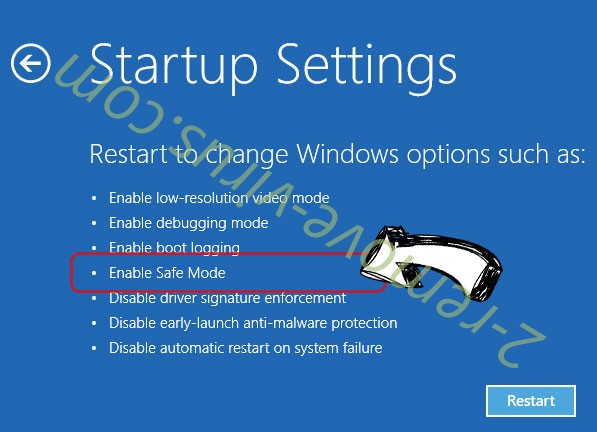

A(z) PERDAK Ransomware eltávolítása Windows 8/Windows 10

- A Windows bejelentkezési képernyőn nyomja meg a bekapcsoló gombot.

- Érintse meg és tartsa lenyomva a Shift, és válassza ki a Restart.

- Odamegy Troubleshoot → Advanced options → Start Settings.

- Képessé tesz biztos mód vagy a csökkentett mód hálózattal indítási beállítások kiválasztása

- Kattintson az Újraindítás gombra.

- Nyissa meg a webböngészőt, és a malware-eltávolító letöltése.

- A szoftver segítségével (PERDAK Ransomware) törlése

lépés: 2. Rendszer-visszaállítás segítségével a fájlok visszaállítása

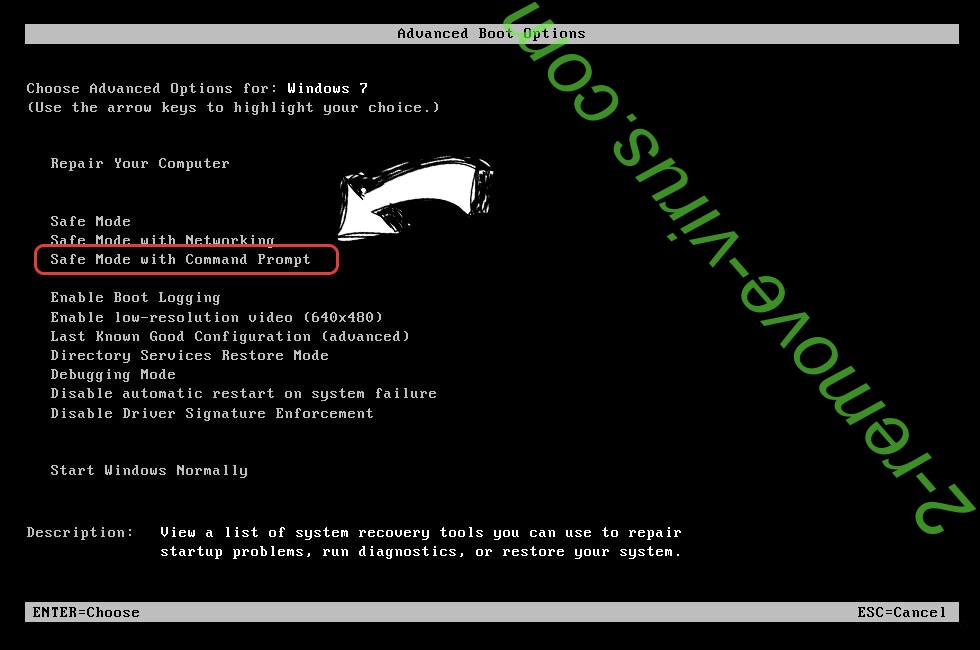

Törli a(z) PERDAK Ransomware Windows 7/Windows Vista/Windows XP

- Kattintson a Start gombra, és válassza a leállítás.

- Válassza ki a Restart, és az OK gombra

- Amikor a számítógép elindul, rakodás, nyomja le többször az F8 Speciális rendszerindítási beállítások megnyitásához

- A listából válassza ki a követel gyors.

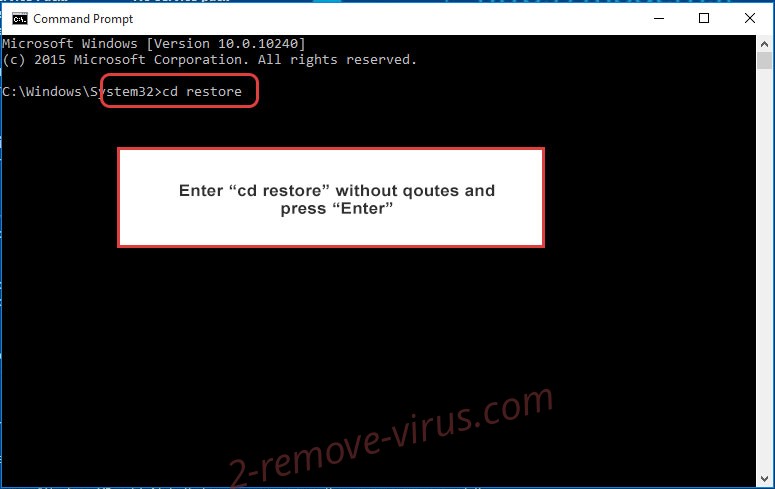

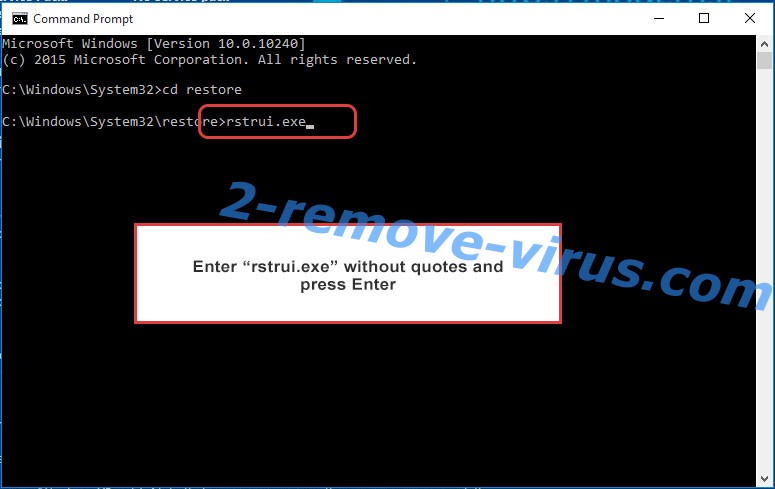

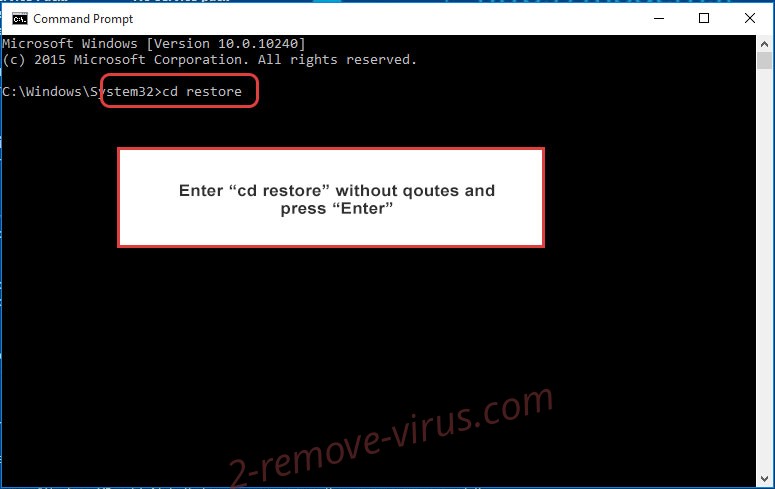

- Írja be a cd restore, és koppintson a bevitel elemre.

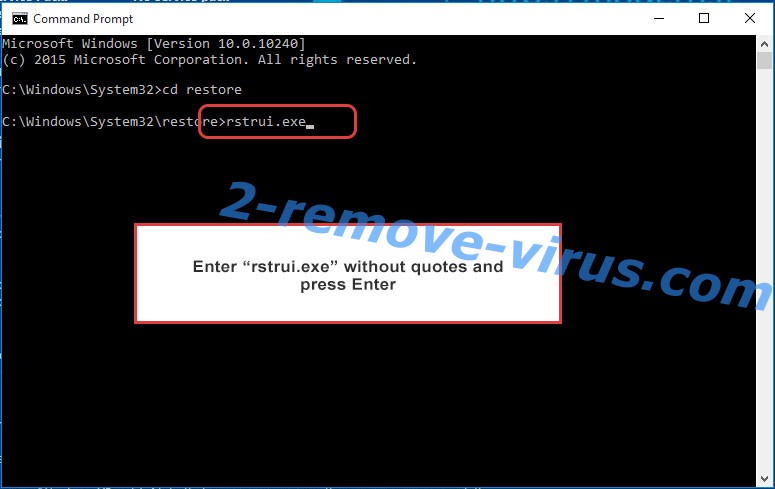

- Írja be az rstrui.exe, és nyomja le az ENTER billentyűt.

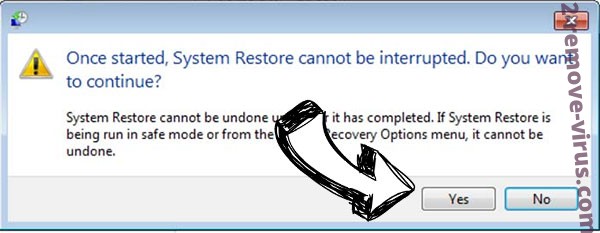

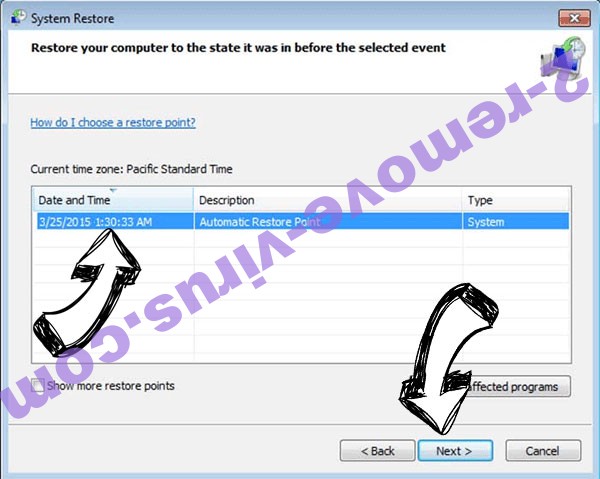

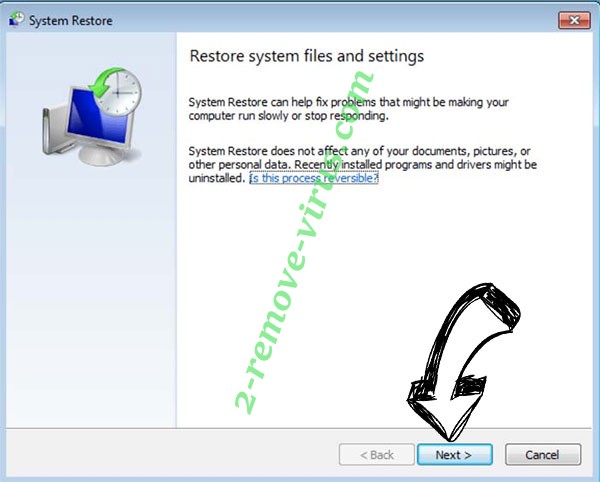

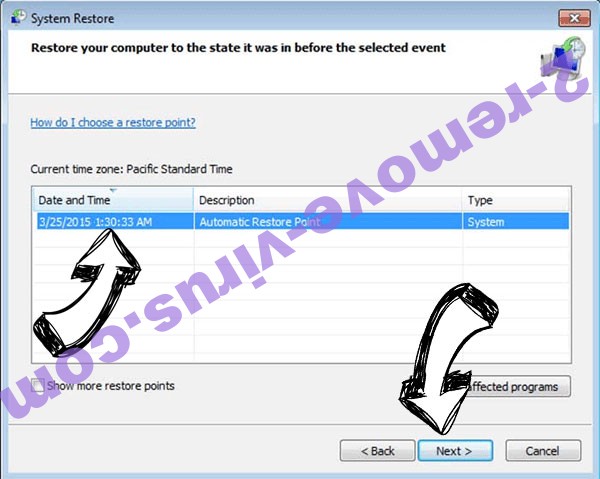

- Tovább az új ablak gombra, és válassza ki a visszaállítási pontot, mielőtt a fertőzés.

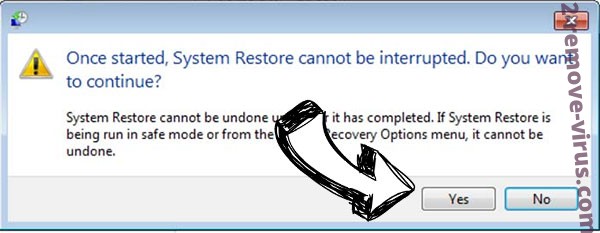

- Kattintson ismét a Tovább gombra, és kattintson az Igen gombra kezdődik, a rendszer-visszaállítás.

Törli a(z) PERDAK Ransomware Windows 8/Windows 10

- A főkapcsoló gombra a Windows bejelentkezési képernyőn.

- Nyomja meg és tartsa lenyomva a Shift, és kattintson az Újraindítás gombra.

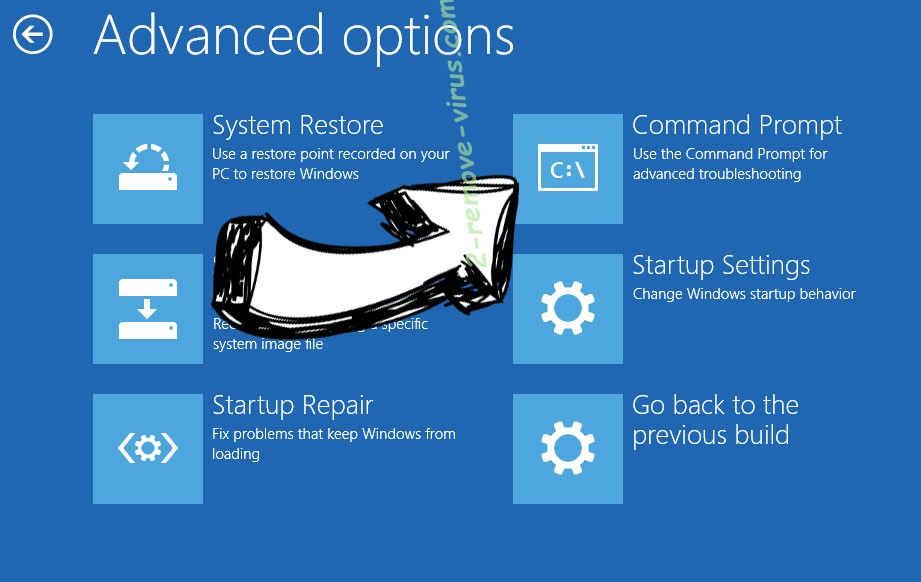

- Válassza ki a hibaelhárítás és megy haladó választások.

- Kiválaszt követel gyors, és kattintson az Újraindítás gombra.

- A parancssor bemenet, cd restore, és koppintson a bevitel elemre.

- Írja be az rstrui.exe, és újra koppintson a bevitel elemre.

- Az új rendszer-visszaállítás ablakban a Tovább gombra.

- Válassza ki a visszaállítási pontot, mielőtt a fertőzés.

- Kattintson a Tovább gombra, és kattintson az igen-hoz visszaad-a rendszer.