Mit lehet mondani erről a REMK ransomware vírusról

REMK ransomware minősül súlyos fenyegetésnek, amelyet zsarolóprogramoknak vagy fájltitkosító rosszindulatú programoknak neveznek. Ha ransomware volt valami, amit soha nem hallott eddig, akkor a sokk. A hatékony titkosítási algoritmusokat fájltitkosításra használják, és ha a tiéd valóban zárolva van, akkor már nem lesz elérhető. Mivel az adatkódolás malware jelenthet maradandó fájl elvesztését, ez minősíteni egy nagyon veszélyes fertőzés. A fájlok behajtásának lehetősége biztosított, ha kifizeti a váltságdíjat, de ezt a lehetőséget néhány okból nem ösztönzik.

Lehetséges, hogy nem kap az adatok visszafejtése után is fizet, így lehet, hogy csak a végén kiadások a pénzt a semmiért. Ne feledje, hogy ön abban a reményben, hogy az emberek, akik titkosította az adatokat az első helyen úgy fogja érezni, köteles, hogy segítse Önt az adatok helyreállítását, ha a választás csak figyelembe a pénzt. Azt is figyelembe kell venni, hogy a pénz a jövőben bűncselekménybe fog bemenni. Zsarolóprogramok már költségkalkuláció egy csomó pénzt a vállalkozások, ugye igazán akar-hoz támogat amit. Az emberek azt is rájönnek, hogy könnyen pénzt, és amikor az emberek fizetnek a váltságdíjat, teszik a zsarolóprogramok ipar vonzó az ilyen típusú emberek. Vásárlás hát a kért pénzt jobb lenne, mert ha valaha is fel ezt a fajta helyzetet újra, akkor csak vissza az adatokat a biztonsági mentés, és nem kell aggódnia, hogy elveszíti őket. Ha a biztonsági mentés előtt került sor a fájl kódolás rosszindulatú szoftver fertőzött a rendszer, akkor csak erősít REMK ransomware vírus és vissza fájlokat. A fájltitkosítási rosszindulatú programok terjedési módszerei ismeretlenek lehetnek, és az alábbiakban elmagyarázzuk a leggyakoribb módszereket.

Hogyan szerezte meg a zsarolóprogramokat?

A rosszindulatú szoftverek, például a levélszemét és a rosszindulatú letöltések terjesztésére valamilyen alapvető módszereket alkalmaznak. Mivel sok felhasználó nem óvatos, hogyan használják az e-mail, vagy honnan letölteni, fájl titkosító rosszindulatú szoftver szórók nem kell, hogy dolgozzon ki módszereket, amelyek kifinomultabb. Kifinomultabb módon lehet használni is, bár nem olyan népszerű. Bűnözők csak meg kell használni a jól ismert cég nevét, írjon egy meggyőző e-mailt, add hozzá a fertőzött fájlt az e-mail, és küldje el a potenciális áldozatok. Gyakran találkozik a pénzről szóló témákkal ezekben az e-mailekben, mert az emberek hajlamosabbak az ilyen típusú témákba esnek. A hackerek gyakran úgy tesznek, mintha az Amazontól származnának, és figyelmeztetik a lehetséges áldozatokat, hogy furcsa tevékenységet figyeltek meg a fiókjukban, ami azonnal arra ösztönözne egy személyt, hogy nyissa meg a mellékletet. Vannak bizonyos dolgok, amiket az e-mail mellékletek megnyitása előtt a kinézeten kell ellátnoa. Ellenőrizze a feladónál, hogy ismerőse-e. Ha a feladóról kiderül, hogy ismerőse, ne rohanjon a fájl megnyitásához, először ellenőrizze az e-mail címet. Keresse meg a nyilvánvaló nyelvtani hibákat, gyakran kirívóak. Egy másik jelentős nyom lehet a neve nem használható sehol, ha, mondjuk használja Amazon és voltak, hogy e-mailben, akkor nem használja az általános üdvözletet, mint a Kedves Ügyfél / Tag / User, és ehelyett használja a nevet, amit adott nekik. Az is lehetséges, zsarolóprogramok használni gyenge pontok rendszerek megfertőzni. Minden szoftver gyenge pontok, de amikor felfedezik, ezek általában folt a gyártók, hogy a malware nem tudja használni, hogy a rendszerbe. Mégis, mint széles körben elterjedt zsarolóprogramok támadások bizonyították, nem mindenki telepíti ezeket a frissítéseket. Mivel sok malware használhatja ezeket a gyenge pontokat, hogy annyira fontos, hogy rendszeresen frissíti a szoftvert. Ha úgy találja, hogy a frissítési értesítések problémásak, előfordulhat, hogy automatikustelepítésre vannak beállítva.

Mit tehet az adatokkal kapcsolatban?

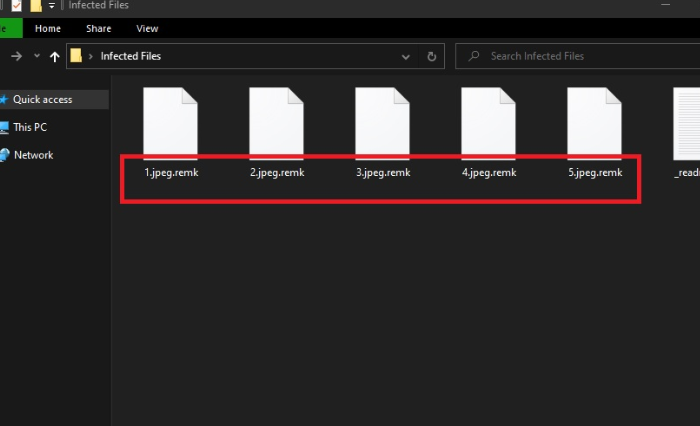

A fájlkódolás malware csak a célok bizonyos fájlokat, és ha ők találhatók, akkor zárva szinte egyszerre. A fájlok nem lesznek elérhetők, így még akkor is, ha nem látja, mi folyik az elején, akkor is tudni fogja, végül. Látni fogja, hogy az összes érintett fájlhoz furcsa kiterjesztések vannak hozzáadva, és ez valószínűleg segített azonosítani az adatok titkosítását. Sajnos előfordulhat, hogy a fájldekódolás nem lehetséges, ha a kártékony szoftvert titkosító adatok erős titkosítási algoritmust használnak. Észre fog venni egy váltságdíjat kérő levelet, amely leírja, mi történt az adatokkal. Mi bűnözők akarat javasol ön csinál van használ -uk fizetett visszafejtő szerszám, és figyelmeztet amit ön tudna kár -a fájlokat ha másik módszer volt használt. A visszafejtő árát meg kell adni a jegyzetben, de ha nem, akkor e-mailt kell küldenie nekik az ár beállításához, így a fizetés attól függ, hogy mennyire értékeli az adatokat. A dekódoló kifizetése nem az ajánlott lehetőség a fent említett okok miatt. Ha már próbáltam az összes többi lehetőség, csak akkor kell gondolni fizet. Talán elfelejtetted, hogy biztonsági másolatot készítettél a fájljaidról. Vagy, ha szerencséd van, valaki kifejlesztett egy ingyenes dekódoló. Egy ingyenes visszafejtési segédprogram is elérhető, ha valaki képes volt visszafejteni az adatkódolás malware. Mielőtt úgy dönt, hogy fizet, vizsgálja meg ezt a lehetőséget. Vásárlás hát, hogy az összeg hasznosabb lehet. Ha a fertőzés előtt készített élelmet, akkor a vírus megszüntetése után vissza tudja állítani REMK ransomware őket. Ha most már ismeri az adatkódolásmalware-t, akkor meg kell tudnia védeni a készüléket az ilyen jellegű fenyegetésektől. Legalább hagyja abba az e-mail mellékletek megnyitását balra és jobbra, frissítse a programokat, és csak olyan forrásokból töltse le, amelyekről tudja, hogy jogszerű.

REMK ransomware Eltávolítása

Ha a fájl titkosító malware marad a készüléken, A malware eltávolító segédprogram kellene használni, hogy megszünteti azt. -hoz kézi erősít REMK ransomware vírus van nem könnyű folyamat és ön május végez hoz körülbelül több kár. Ehelyett egy kártevőirtó segédprogram használata nem veszélyeztetné tovább az eszközt. Azt is megáll jövőbenzsarolóprogramok bejutását, amellett, hogy segít megszabadulni ez. Tehát válasszon egy programot, telepítse, hogy átkarántja az eszközt, és ha a fájl titkosítja malware található, megszabadulni tőle. Azonban egy kártevőirtó eszköz nem tudja visszaállítani az adatokat. A fertőzés megtisztítása után győződjön meg róla, hogy biztonsági másolatot szerez, és rendszeresen másolatot készít az összes alapvető adatról.

Offers

Letöltés eltávolítása eszközto scan for REMK ransomwareUse our recommended removal tool to scan for REMK ransomware. Trial version of provides detection of computer threats like REMK ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft részleteinek WiperSoft egy biztonsági eszköz, amely valós idejű biztonság-ból lappangó fenyeget. Manapság sok használók ellát-hoz letölt a szabad szoftver az interneten, de ami ...

Letöltés|több

Az MacKeeper egy vírus?MacKeeper nem egy vírus, és nem is egy átverés. Bár vannak különböző vélemények arról, hogy a program az interneten, egy csomó ember, aki közismerten annyira utá ...

Letöltés|több

Az alkotók a MalwareBytes anti-malware nem volna ebben a szakmában hosszú ideje, ők teszik ki, a lelkes megközelítés. Az ilyen weboldalak, mint a CNET statisztika azt mutatja, hogy ez a biztons ...

Letöltés|több

Quick Menu

lépés: 1. Törli a(z) REMK ransomware csökkentett módban hálózattal.

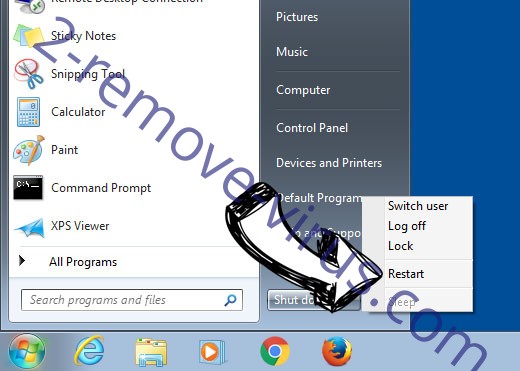

A(z) REMK ransomware eltávolítása Windows 7/Windows Vista/Windows XP

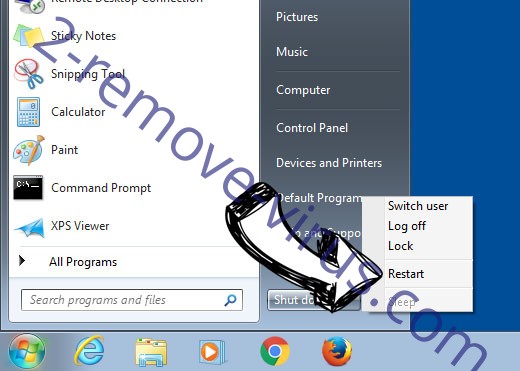

- Kattintson a Start, és válassza ki a Shutdown.

- Válassza ki a Restart, és kattintson az OK gombra.

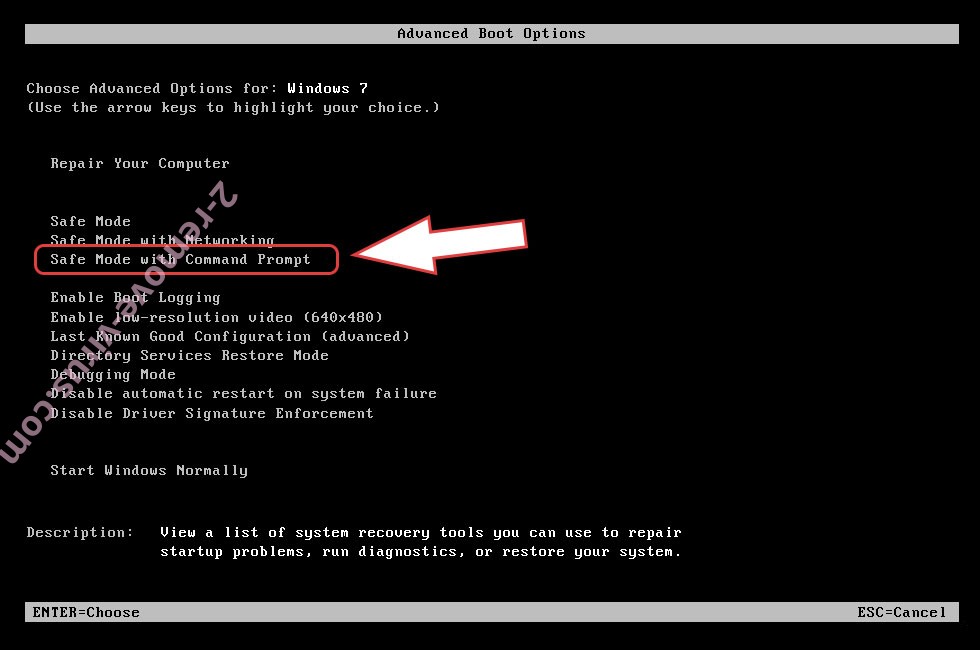

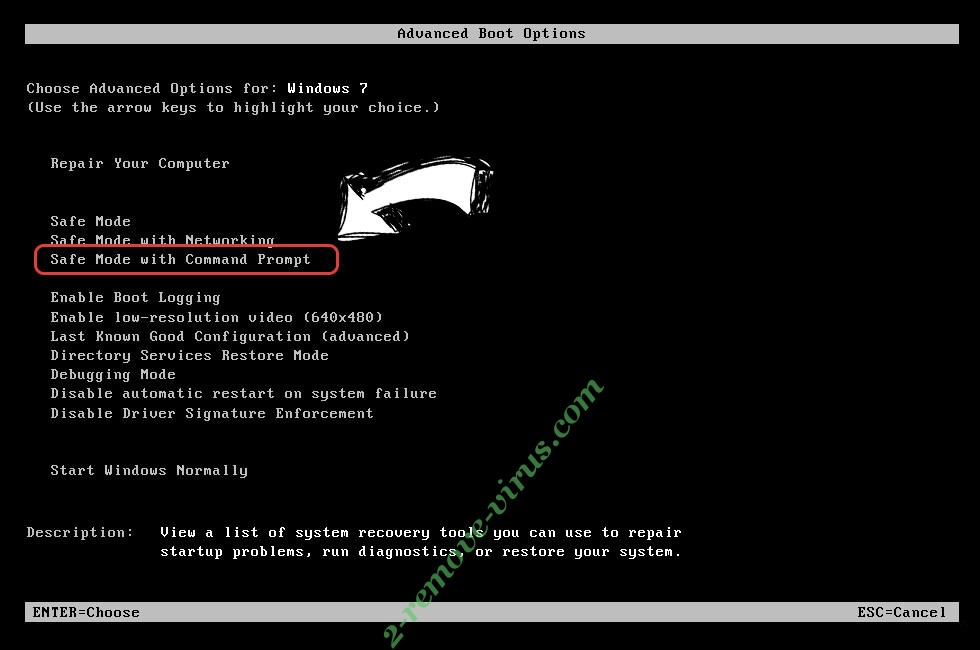

- Indítsa el a F8 megérinti, amikor a számítógép elindul, betöltése.

- A speciális rendszerindítási beállítások válassza ki a csökkentett mód hálózattal üzemmódban.

- Nyissa meg a böngészőt, és letölt a anti-malware-típus.

- A segédprogram segítségével távolítsa el a(z) REMK ransomware

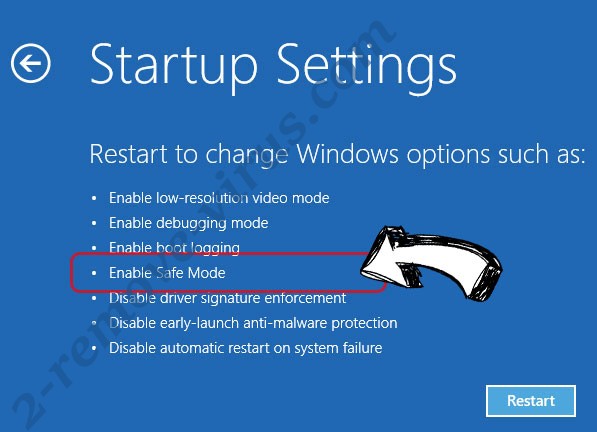

A(z) REMK ransomware eltávolítása Windows 8/Windows 10

- A Windows bejelentkezési képernyőn nyomja meg a bekapcsoló gombot.

- Érintse meg és tartsa lenyomva a Shift, és válassza ki a Restart.

- Odamegy Troubleshoot → Advanced options → Start Settings.

- Képessé tesz biztos mód vagy a csökkentett mód hálózattal indítási beállítások kiválasztása

- Kattintson az Újraindítás gombra.

- Nyissa meg a webböngészőt, és a malware-eltávolító letöltése.

- A szoftver segítségével (REMK ransomware) törlése

lépés: 2. Rendszer-visszaállítás segítségével a fájlok visszaállítása

Törli a(z) REMK ransomware Windows 7/Windows Vista/Windows XP

- Kattintson a Start gombra, és válassza a leállítás.

- Válassza ki a Restart, és az OK gombra

- Amikor a számítógép elindul, rakodás, nyomja le többször az F8 Speciális rendszerindítási beállítások megnyitásához

- A listából válassza ki a követel gyors.

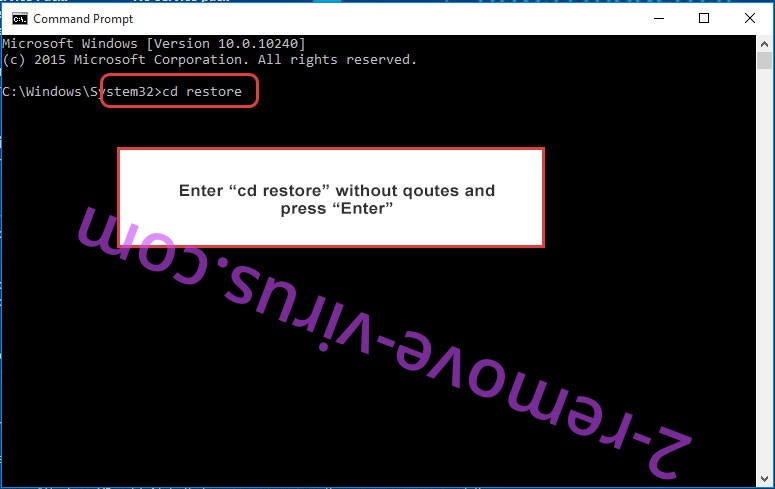

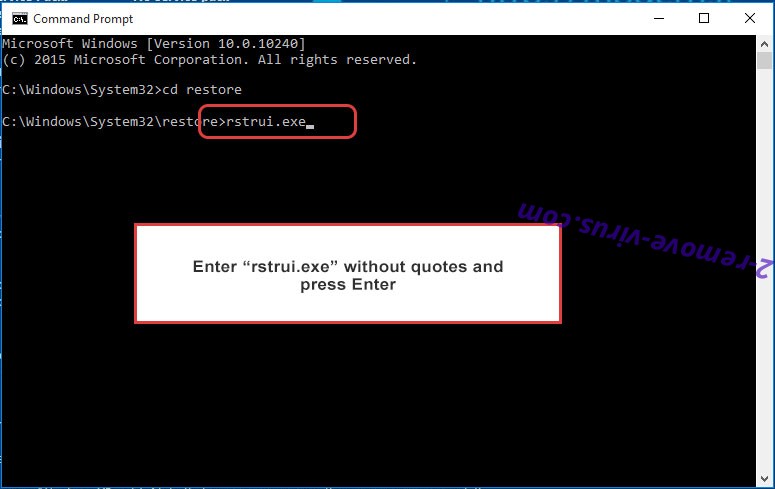

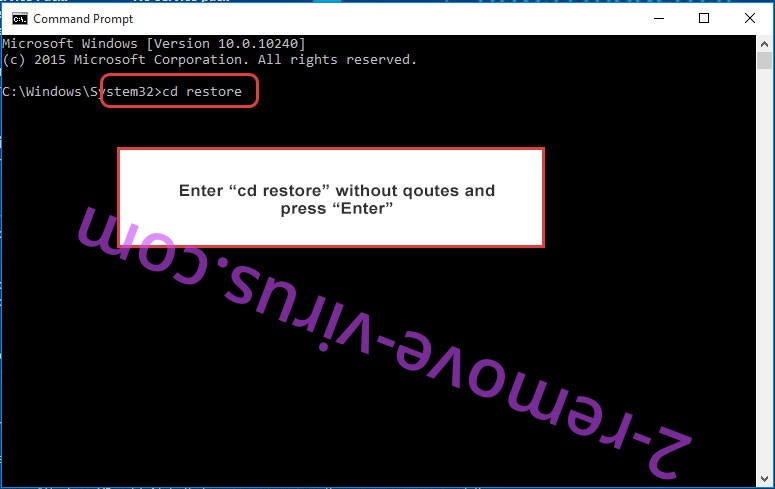

- Írja be a cd restore, és koppintson a bevitel elemre.

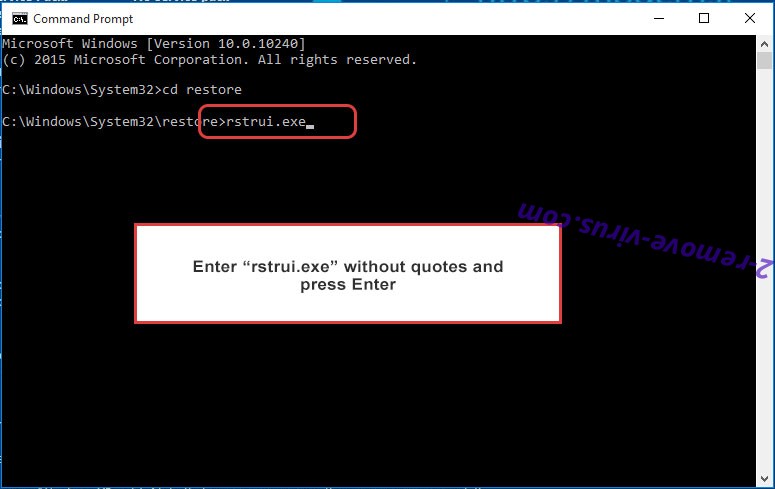

- Írja be az rstrui.exe, és nyomja le az ENTER billentyűt.

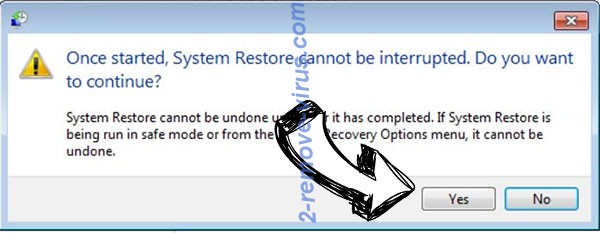

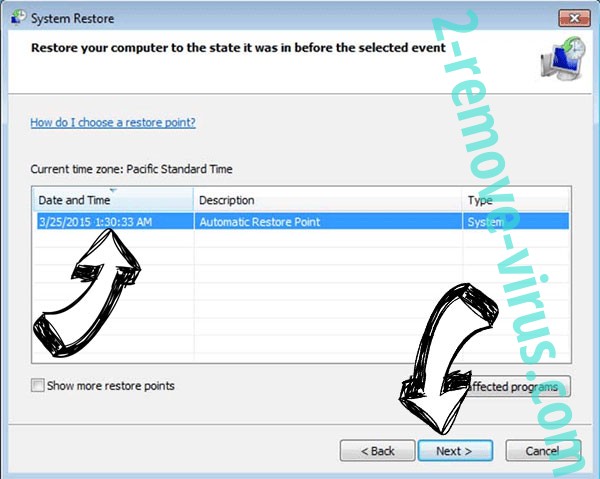

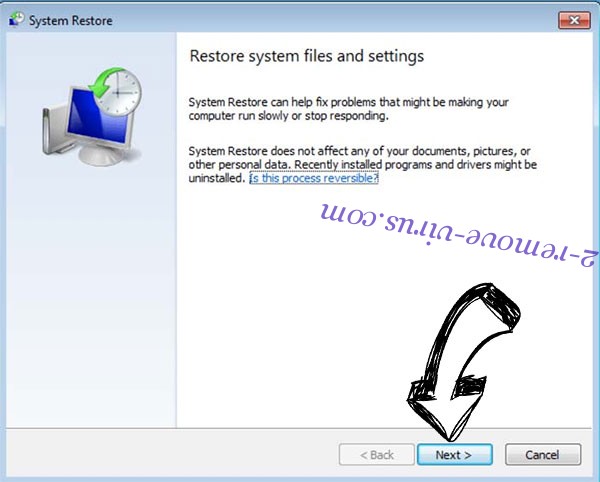

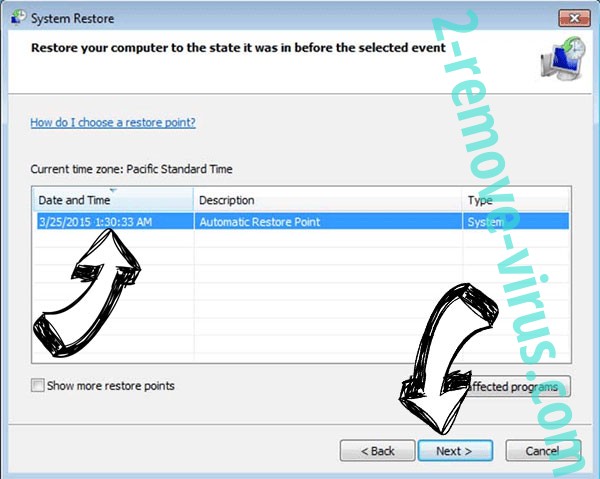

- Tovább az új ablak gombra, és válassza ki a visszaállítási pontot, mielőtt a fertőzés.

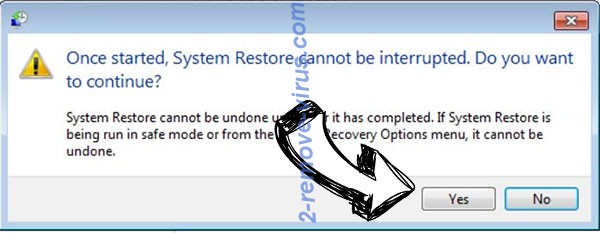

- Kattintson ismét a Tovább gombra, és kattintson az Igen gombra kezdődik, a rendszer-visszaállítás.

Törli a(z) REMK ransomware Windows 8/Windows 10

- A főkapcsoló gombra a Windows bejelentkezési képernyőn.

- Nyomja meg és tartsa lenyomva a Shift, és kattintson az Újraindítás gombra.

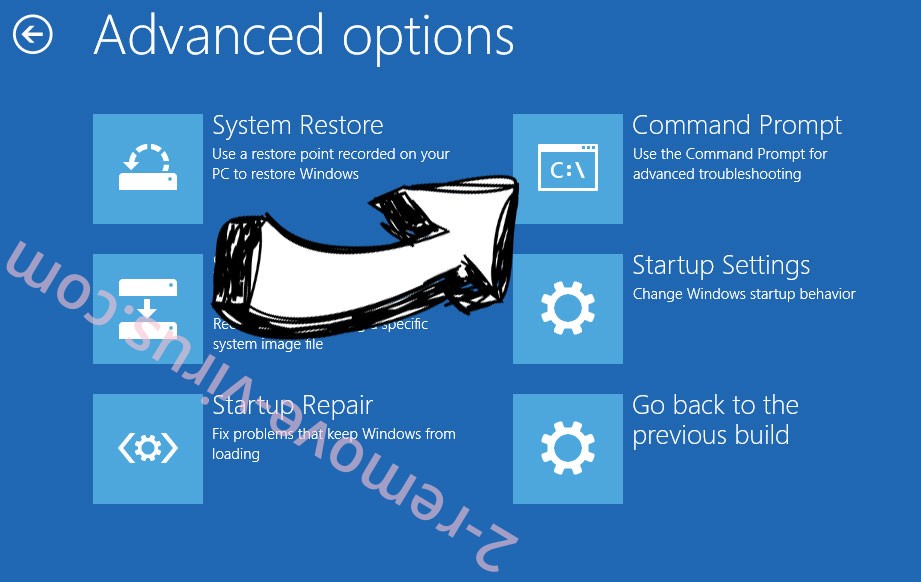

- Válassza ki a hibaelhárítás és megy haladó választások.

- Kiválaszt követel gyors, és kattintson az Újraindítás gombra.

- A parancssor bemenet, cd restore, és koppintson a bevitel elemre.

- Írja be az rstrui.exe, és újra koppintson a bevitel elemre.

- Az új rendszer-visszaállítás ablakban a Tovább gombra.

- Válassza ki a visszaállítási pontot, mielőtt a fertőzés.

- Kattintson a Tovább gombra, és kattintson az igen-hoz visszaad-a rendszer.