Mi az, ami ROG ransomware

A zsarolóprogramok ROG ransomware ismert minősíteni, mint egy súlyos fenyegetés, mivel az összeg a kár, hogy tehet a számítógépen. Lehet, hogy nem feltétlenül hallott, vagy ráakadt, mielőtt, és kitalálni, hogy mit csinál lehet különösen meglepő. Ha erős titkosítási algoritmust használtak az adatok titkosítására, akkor nem tudja megnyitni őket, mivel zárolva lesznek. Mivel a fájl visszafejtése nem mindig lehetséges, nem is beszélve az erőfeszítés tart, hogy visszatérjen mindent vissza a normális, fájl titkosítása malware tekinthető egy nagyon káros fertőzés. A visszafejtés segédprogram javasolni fogja az Ön számára a cyber bűnözők, de vásárol ez nem javasolt.

Először is, lehet, hogy csak pazarlás a pénzt a semmiért, mert a fájlok nem feltétlenül vissza a fizetés után. Ne feledje, hogy abban a reményben, hogy a bűnözők hibáztatni titkosítása az adatok úgy fogja érezni, köteles segítséget az adatok helyreállítását, amikor csak úgy a pénzt. A kiberbűnözők jövőbeli tevékenységeit is támogatná ez a pénz. A zsarolóvírusok már 2017-ben több millió dolláros veszteséget okoztak a különböző vállalkozásoknak, és ez csak becslés. Minél több áldozat fizet, annál jövedelmezőbb lesz, így több embert vonz, akik könnyű pénzt akarnak keresni. Fontolja meg a befektetés, hogy a pénzt a biztonsági mentés helyett, mert lehet, hogy a végén egy olyan helyzetben, ahol a fájl elvesztése a kockázat újra. Ezután folytathatja a fájl-helyreállítást a vírus vagy ROG ransomware a kapcsolódó fenyegetések eltávolítása után. Előfordulhat, hogy a zsarolóvírusok terjesztési módszerei nem ismerősek az Ön számára, és az alábbiakban ismertetjük a leggyakoribb módszereket.

Hogyan kerüljük el a ROG ransomware fertőzést

Egy adattitkoló malware elég könnyen bejuthat a számítógépre, gyakran olyan módszerekkel, mint a szennyezett fájlok csatolása az e-mailekhez, kihasználva a számítógépes szoftverek sebezhetőségét és a fertőzött fájlok fogadását a gyanús letöltési platformokon. Mivel rengeteg ember van, akik nem óvatosak az e-mail mellékletek megnyitásával vagy a fájlok gyanús forrásokból való letöltésével kapcsolatban, a zsarolóvírus-szóróknak nincs szükségük kifinomultabb módszerek használatára. Az is lehetséges, hogy egy bonyolultabb módszert használtak a fertőzés, mint néhány zsarolóprogramok nem használja őket. Minden hackerek kell tennie, hogy csatolja a fertőzött fájlt egy e-mailt, írjon valamilyen szöveget, és úgy tesz, mintha egy megbízható cég / szervezet. A téma érzékenysége miatt az emberek hajlamosabbak a pénzzel kapcsolatos e-mailek megnyitására, így gyakran találkozhatnak ilyen témákkal. A hackerek általában úgy tesznek, mintha az Amazontól származnak, és azt mondják a lehetséges áldozatoknak, hogy szokatlan tevékenység történt a fiókjukban, ami kevésbé óvatosabbá tenné a felhasználót, és nagyobb valószínűséggel nyitnák meg a mellékletet. Amikor e-mailekkel foglalkozik, vannak bizonyos jelek, amelyekre érdemes vigyázni, ha meg szeretné védeni a számítógépet. Ellenőrizze, hogy a feladó ismert-e az e-mailhez hozzáadott fájl megnyitása előtt, és ha nem ismeri fel őket, vizsgálja meg, hogy kik ők. És ha ismeri őket, ellenőrizze az e-mail címet, hogy megbizonyosodjon arról, hogy megegyezik a személy / cég törvényes címét. Ezek a rosszindulatú e-mailek is gyakran tele nyelvtani hibákat. Vegye figyelembe, hogy a feladó hogyan címeket, ha ez egy feladó, aki tudja a nevét, akkor mindig tartalmazza a nevét az üdvözlés. Bizonyos fájlkódolási kártevők elavult szoftvereket is használhatnak a rendszeren a fertőzésre. A programok gyenge pontjai rendszeresen megtalálhatók, és a gyártók frissítéseket bocsátanak ki, így a rosszindulatú felek nem tudják kihasználni őket, hogy rosszindulatú szoftverekkel szennyezzenek be eszközöket. Azonban, ítélve a forgalmazása WannaCry, nyilvánvalóan nem mindenki rohan telepíteni ezeket a javításokat. Nagyon fontos, hogy rendszeresen folt a programokat, mert ha egy gyenge pont komoly, súlyos elég gyenge pontok által használt malware, ezért győződjön meg róla, az összes szoftver folt. A frissítések rendszeres zaklatása zavaró lehet, így beállítható automatikus telepítésre.

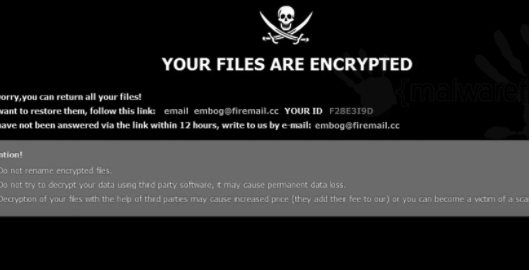

Mit ROG ransomware kell tenni

A zsarolóvírusok bizonyos fájltípusokat keresnek, amint belépnek az eszközre, és amikor megtalálták őket, titkosítva lesznek. Lehet, hogy kezdetben nem veszi észre, de ha nem tudja megnyitni a fájlokat, észre fogja venni, hogy valami történik. A kódolt fájlokhoz mellékelnek egy kiterjesztést, amely általában segít a felhasználóknak azonosítani, hogy melyik zsarolóvírussal van dolgunk. Hatékony titkosítási algoritmusokat lehetett volna használni az adatok titkosítására, ami azt jelentheti, hogy az adatok nem visszafejthetők. A váltságdíjlevélben a bűnözők elmagyarázzák, mi történt az aktáival, és javaslatot tesz a visszafejtésükre. Egy bizonyos összegért cserébe dekódolót javasolunk Önnek. Ha a feljegyzés nem határozza meg a fizetendő összeget, a rendszer megkéri, hogy küldjön nekik egy e-mailt az ár beállítására, így az, hogy mennyit fizet, attól függ, hogy mennyire értékesek a fájlok. Kifizető a dekódoló nem a javasolt lehetőség a már beszélt okok miatt. A fizetés lesz az utolsó lépésed. Talán csak nem emlékszel, hogy másolatokat készített. Van is némi valószínűsége, hogy egy ingyenes dekódoló tettek elérhetővé. Vannak olyan malware szakemberek, akik képesek feltörni a zsarolóprogramok, ezért egy ingyenes visszafejtés lehet fejleszteni. Úgy vélik, hogy mielőtt kifizeti a követelt pénzt is keresztezi az elméd. Bölcsebb lenne biztonsági mentést vásárolni a pénz egy része. Ha rendelkezésre áll biztonsági másolat, a teljes javítás ROG ransomware után feloldhatja a fájlok ROG ransomware zárolását. Próbálja meg megismerni, hogyan zsarolóprogramok osztják, így dodge azt a jövőben. Legalább ne nyissa meg véletlenszerűen az e-mail mellékleteket, tartsa naprakészen a programokat, és csak olyan forrásokból töltse le, amelyekről tudja, hogy jogszerűek.

Hogyan lehet kijavítani a ROG ransomware vírust

Szerezzen be egy kártevőirtó szoftvert, mert meg kell szabadulnia az adatkódoló kártevőktől, ha még mindig az eszközén van. Ha manuálisan próbál meg ROG ransomware leállni, a végén tovább károsodhat az eszközén, hogy az ne legyen bátorítva. Ehelyett egy malware eltávolító segédprogram használata nem veszélyeztetné tovább a számítógépet. Az ilyen típusú közművek léteznek abból a célból, hogy távolítsa el az ilyen típusú fertőzések, attól függően, hogy a közüzemi, még megállás őket megfertőzni az első helyen. Keresse meg, hogy melyik kártevő-eltávolító segédprogram a legmegfelelőbb az Ön számára, telepítse és engedélyezze a számítógép vizsgálatát a fenyegetés azonosítására. Ne várja el, hogy a kártevőirtó szoftver segítsen a fájl-helyreállításban, mert erre nem lesz képes. Ha a számítógép fertőzésmentes, kezdje el rutinszerűen létrehozni a fájlok másolatát.

Offers

Letöltés eltávolítása eszközto scan for ROG ransomwareUse our recommended removal tool to scan for ROG ransomware. Trial version of provides detection of computer threats like ROG ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft részleteinek WiperSoft egy biztonsági eszköz, amely valós idejű biztonság-ból lappangó fenyeget. Manapság sok használók ellát-hoz letölt a szabad szoftver az interneten, de ami ...

Letöltés|több

Az MacKeeper egy vírus?MacKeeper nem egy vírus, és nem is egy átverés. Bár vannak különböző vélemények arról, hogy a program az interneten, egy csomó ember, aki közismerten annyira utá ...

Letöltés|több

Az alkotók a MalwareBytes anti-malware nem volna ebben a szakmában hosszú ideje, ők teszik ki, a lelkes megközelítés. Az ilyen weboldalak, mint a CNET statisztika azt mutatja, hogy ez a biztons ...

Letöltés|több

Quick Menu

lépés: 1. Törli a(z) ROG ransomware csökkentett módban hálózattal.

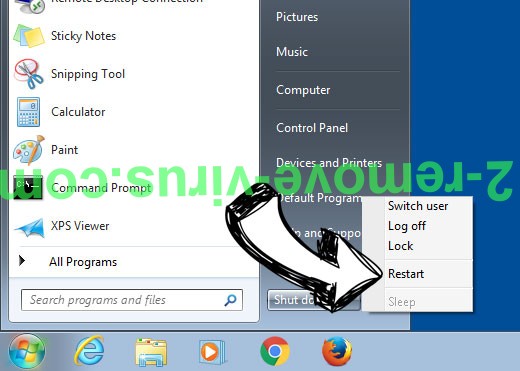

A(z) ROG ransomware eltávolítása Windows 7/Windows Vista/Windows XP

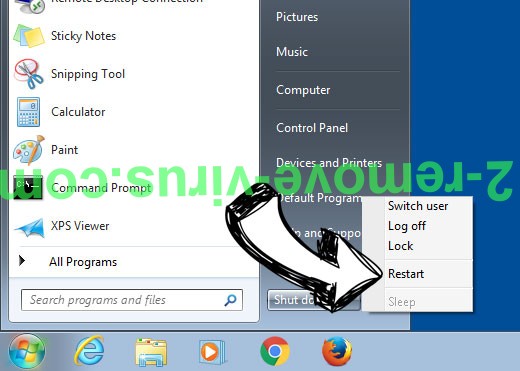

- Kattintson a Start, és válassza ki a Shutdown.

- Válassza ki a Restart, és kattintson az OK gombra.

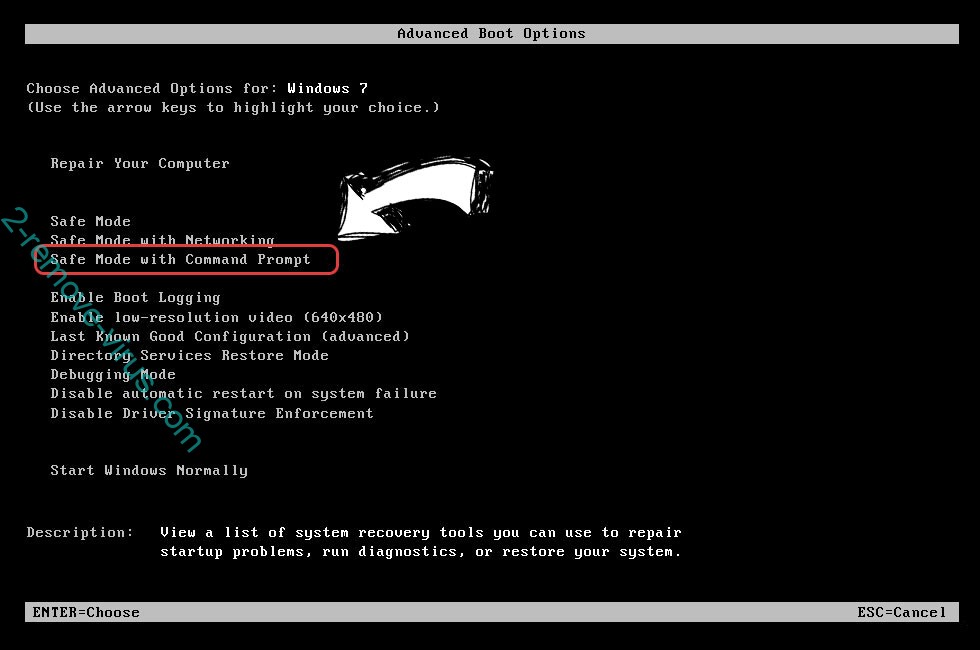

- Indítsa el a F8 megérinti, amikor a számítógép elindul, betöltése.

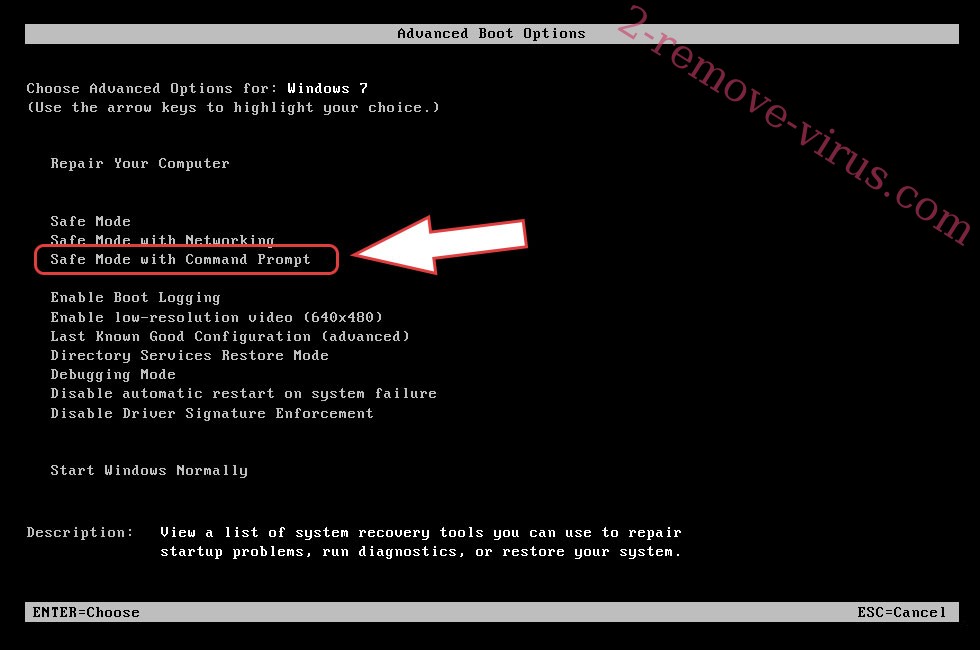

- A speciális rendszerindítási beállítások válassza ki a csökkentett mód hálózattal üzemmódban.

- Nyissa meg a böngészőt, és letölt a anti-malware-típus.

- A segédprogram segítségével távolítsa el a(z) ROG ransomware

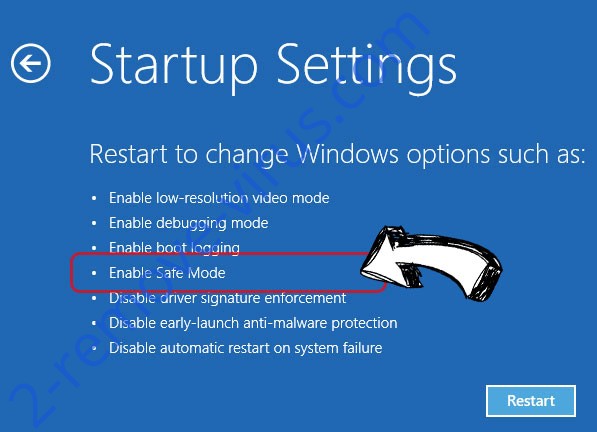

A(z) ROG ransomware eltávolítása Windows 8/Windows 10

- A Windows bejelentkezési képernyőn nyomja meg a bekapcsoló gombot.

- Érintse meg és tartsa lenyomva a Shift, és válassza ki a Restart.

- Odamegy Troubleshoot → Advanced options → Start Settings.

- Képessé tesz biztos mód vagy a csökkentett mód hálózattal indítási beállítások kiválasztása

- Kattintson az Újraindítás gombra.

- Nyissa meg a webböngészőt, és a malware-eltávolító letöltése.

- A szoftver segítségével (ROG ransomware) törlése

lépés: 2. Rendszer-visszaállítás segítségével a fájlok visszaállítása

Törli a(z) ROG ransomware Windows 7/Windows Vista/Windows XP

- Kattintson a Start gombra, és válassza a leállítás.

- Válassza ki a Restart, és az OK gombra

- Amikor a számítógép elindul, rakodás, nyomja le többször az F8 Speciális rendszerindítási beállítások megnyitásához

- A listából válassza ki a követel gyors.

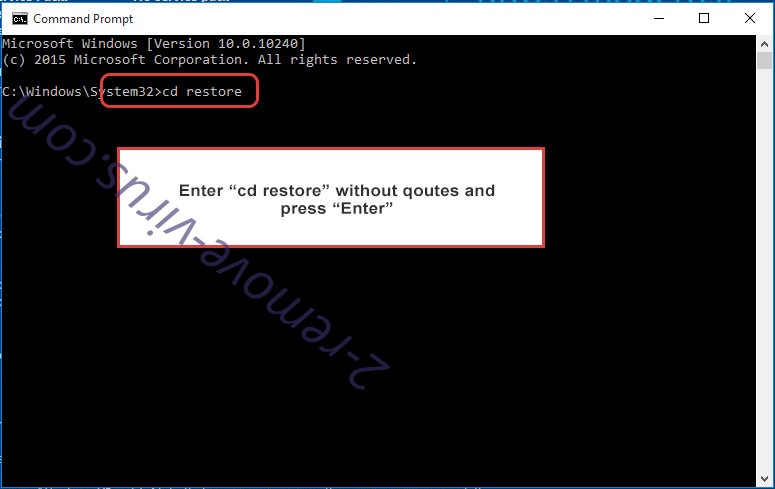

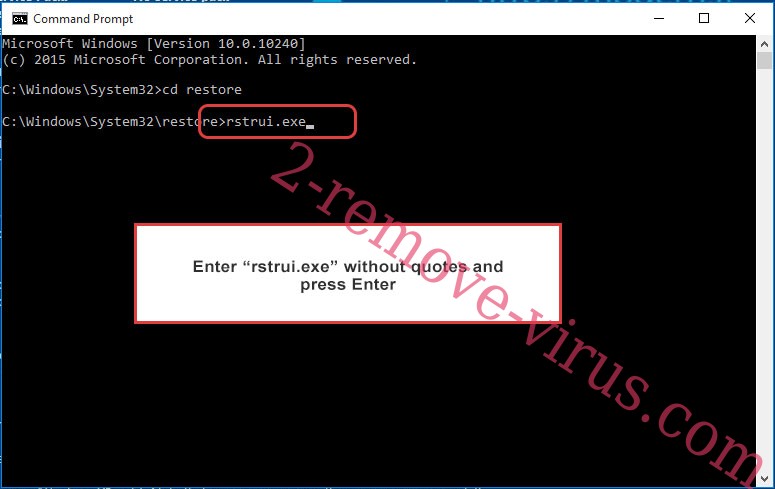

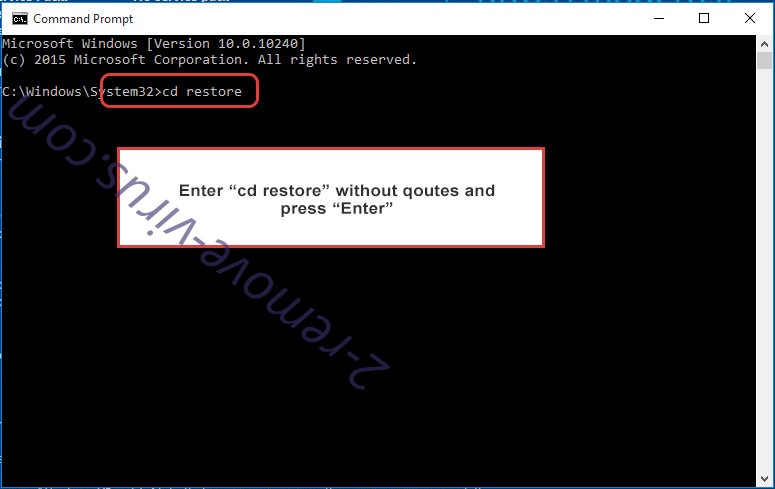

- Írja be a cd restore, és koppintson a bevitel elemre.

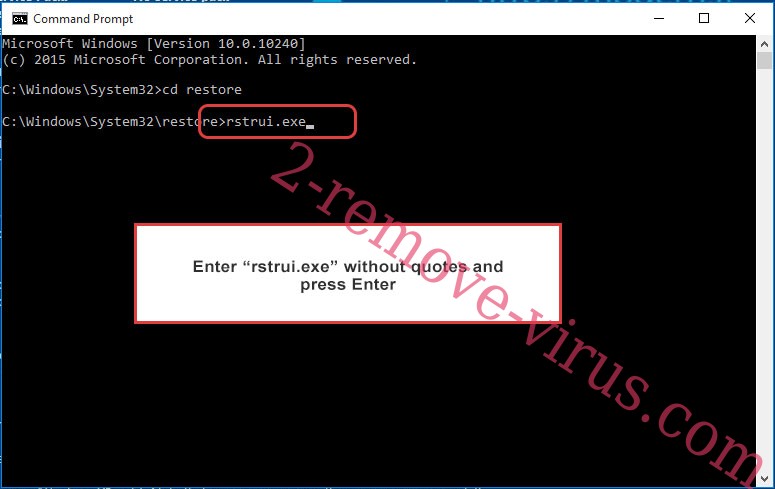

- Írja be az rstrui.exe, és nyomja le az ENTER billentyűt.

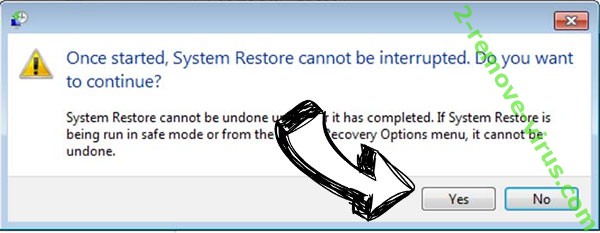

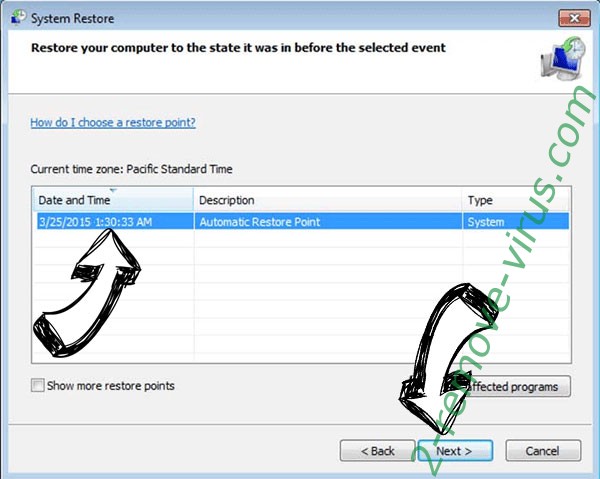

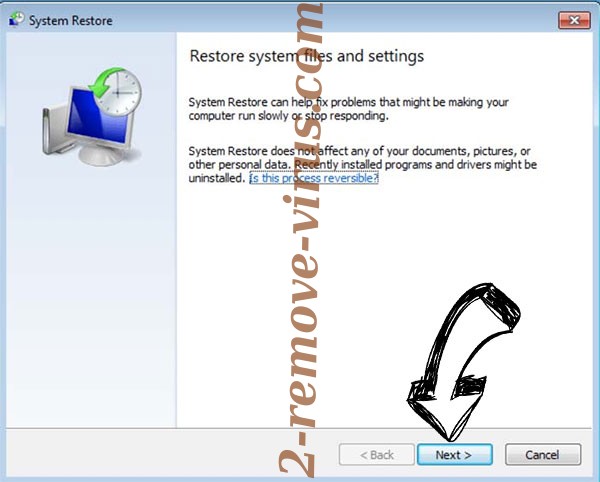

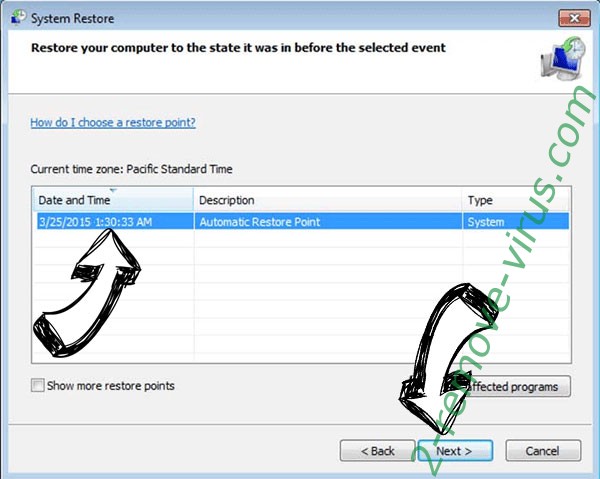

- Tovább az új ablak gombra, és válassza ki a visszaállítási pontot, mielőtt a fertőzés.

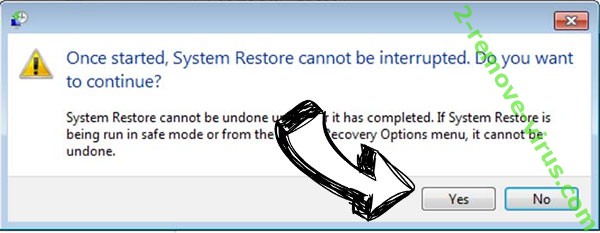

- Kattintson ismét a Tovább gombra, és kattintson az Igen gombra kezdődik, a rendszer-visszaállítás.

Törli a(z) ROG ransomware Windows 8/Windows 10

- A főkapcsoló gombra a Windows bejelentkezési képernyőn.

- Nyomja meg és tartsa lenyomva a Shift, és kattintson az Újraindítás gombra.

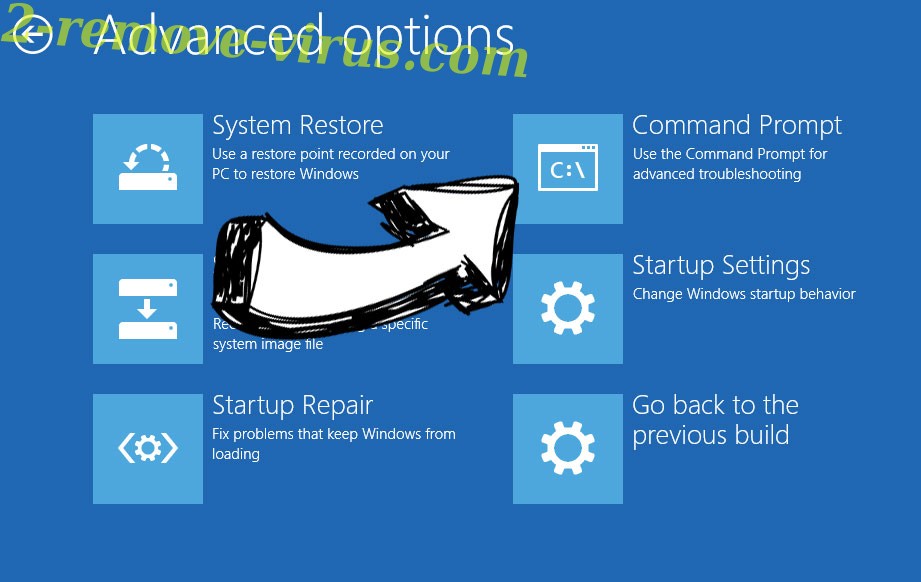

- Válassza ki a hibaelhárítás és megy haladó választások.

- Kiválaszt követel gyors, és kattintson az Újraindítás gombra.

- A parancssor bemenet, cd restore, és koppintson a bevitel elemre.

- Írja be az rstrui.exe, és újra koppintson a bevitel elemre.

- Az új rendszer-visszaállítás ablakban a Tovább gombra.

- Válassza ki a visszaállítási pontot, mielőtt a fertőzés.

- Kattintson a Tovább gombra, és kattintson az igen-hoz visszaad-a rendszer.