A Tisc fájl víruskeresőről

A Tisc fájlvírus ransomware veszélyes rosszindulatú szoftvernek minősül, mivel ha a rendszer megkapja, komoly problémákkal szembesülhet. A fájltitkosítási rosszindulatú programok nem olyan dolog, amit mindenki hallott, és ha most találkozott vele, akkor megtanulja, milyen káros lehet. A ransomware hatékony titkosítási algoritmusokat használ az adatok titkosítására, és miután zárolták őket, a hozzáférésük meg lesz akadályozva. Az áldozatoknak nem mindig van lehetőségük az adatok visszaállítására, ezért a fájl titkosítása rosszindulatú programról úgy vélik, hogy ilyen magas szintű szennyeződés.

Lehetőséget kap a fájlok helyreállítására, ha kifizeti a váltságdíjat, de ez a lehetőség több okból nem ajánlott. Rengeteg olyan eset van, amikor a fájlokat nem dekódolták még a váltságdíj megfizetése után sem. Ne várja el a számítógépes bűnözőktől, hogy ne csak a pénzét vegyék el, és kötelességüknek érezzék, hogy segítsenek. Azt is figyelembe kell vennie, hogy a pénzt a jövőbeni rosszindulatú programprojektekre fogják felhasználni. A fájltitkosítási rosszindulatú programok már 2017-ben több millió dollár veszteséget okoznak a különböző vállalkozásoknak, és ez csak becslés. Az emberek azt is rájönnek, hogy könnyű pénzt tudnak keresni, és amikor az emberek fizetik a váltságdíjat, vonzóvá teszik a ransomware iparágat az ilyen típusú emberek számára. A kért pénzzel történő biztonsági mentés megvásárlása jobb lenne, mert ha valaha is ilyen helyzetbe kerül, akkor a fájlvesztés nem aggasztja Önt, mivel csak visszaállíthatja őket a biztonsági mentésből. Ha a biztonsági mentés a fenyegetés elkapása előtt történt, akkor csak megszüntetheti a Tisc fájlvírust, és folytathatja a Tisc fájlvírus fájlok feloldását. A leggyakoribb spreadelési módszerek részleteit a következő bekezdés tartalmazza, ha nem biztos abban, hogy a fájlt titkosító rosszindulatú program hogyan került a rendszerbe.

Hogyan terjed a ransomware

A fájl titkosító rosszindulatú programok megfertőződhetnek elég könnyen, gyakran olyan egyszerű módszerekkel, mint a szennyezett fájlok csatolása az e-mailekhez, kihasználva a számítógépes szoftverek sebezhetőségét és a fertőzött fájlokat megkérdőjelezhető letöltési platformokon. Mivel ezeket a módszereket még mindig használják, ez azt jelenti, hogy a felhasználók nagyon gondatlanok az e-mailek használata és a fájlok letöltésekor. Ez azonban nem jelenti azt, hogy a forgalmazók egyáltalán nem használnak bonyolultabb módszereket. A hackereknek mindössze annyit kell tenniük, hogy egy híres cégnevet használnak, írnak egy elfogadható e-mailt, csatolják a rosszindulatú programok által sújtott fájlt az e-mailhez, és elküldik a potenciális áldozatoknak. A téma finomsága miatt az emberek hajlamosabbak a pénzzel kapcsolatos e-mailek megnyitására, így gyakran találkozhatnak ilyen témákkal. Elég gyakran látni fogja a nagy cégneveket, mint például az Amazon, például, ha az Amazon e-mailben küldött valakinek egy nyugtát egy olyan vásárlásról, amelyet a személy nem tett meg, akkor nem habozna megnyitni a csatolt fájlt. Emiatt óvatosnak kell lennie az e-mailek megnyitásával kapcsolatban, és figyelnie kell arra utaló jelekre, hogy rosszindulatúak lehetnek. A melléklet megnyitása előtt ellenőrizze, hogy ismeri-e a feladót. Ha ismeri őket, győződjön meg róla, hogy valóban ők az e-mail cím gondos ellenőrzésével. Továbbá, vigyázzon a nyelvtani hibákra, ami teljesen nyilvánvaló lehet. Egy másik észrevehető jel lehet a neved, amelyet sehol nem használnak, ha mondjuk, hogy Amazon-felhasználó vagy, és e-mailt kell kapniuk, nem használnának univerzális üdvözleteket, mint például a Kedves Ügyfél / Tag / Felhasználó, hanem beillesztenék a nevet, amellyel megadta nekik. Az eszközön lévő elavult szoftverek biztonsági rései a rendszerhez vezető útként is használhatók. A szoftver bizonyos gyenge pontokkal rendelkezik, amelyek rosszindulatú szoftverekhez használhatók a számítógépbe való belépéshez, de a szoftver szerzői kijavítják őket, amint felfedezik őket. Amint azt a WannaCry bebizonyította, nem mindenki olyan gyorsan frissíti programjait. Mivel sok rosszindulatú szoftver használhatja ezeket a gyenge pontokat, kritikus fontosságú, hogy rendszeresen frissítse programjait. A javítások automatikusan telepíthetők, ha nem szeretné minden alkalommal zavarni magát velük.

Mit csinál?

Amikor a számítógép megfertőződik, bizonyos fájltípusokat keres, és a fekvésük után kódolja őket. Ha eddig nem vette észre, amikor nem fér hozzá a fájlokhoz, nyilvánvalóvá válik, hogy valami történik. Ellenőrizze a fájlokat a furcsa bővítmények hozzáadott, akkor segítene azonosítani a fájlt titkosító rosszindulatú program. Előfordulhat, hogy hatékony titkosítási algoritmusokat használtak az adatok titkosítására, ami azt jelentheti, hogy a fájlok nem visszafejthetők. A váltságdíjban a csalók elmagyarázzák, mi történt az adataiddal, és felajánlják a módját, hogy visszaállítsa őket. Fizetésért cserébe egy visszafejtési eszközt javasolnak. A jegyzetnek egyértelműen meg kell mutatnia a dekódoló segédprogram árát, de ha nem ez a helyzet, akkor módot kap arra, hogy kapcsolatba lépjen a csalókkal az ár beállításához. Nyilvánvaló, hogy az igényeknek való megfelelés nem ajánlott. Mielőtt még a fizetésre gondolna, először nézzen meg más alternatívákat. Lehet, hogy biztonsági másolatot készített, de egyszerűen elfelejtette. Vagy talán van egy ingyenes dekódoló eszköz. A rosszindulatú programok szakemberei visszafejthetik a rosszindulatú programokat titkosító fájlt, ezért ingyenes dekódolókat lehet kifejleszteni. Vegye figyelembe ezt, mielőtt kifizetné a váltságdíjat, még az elmédben is áthalad. Nem szembesülne az esetleges adatvesztéssel, ha valaha is újra ilyen helyzetbe kerül, ha a pénz egy részét biztonsági mentésbe fektetné. Ha biztonsági másolatot nyújtott be a legfontosabb fájlokról, csak távolítsa el a Tisc fájl vírusát, majd állítsa vissza a fájlokat. A jövőben kerülje a ransomware-t, amennyire csak lehetséges, azáltal, hogy megismerkedik annak terjedésével. Ragaszkodjon a biztonságos letöltési forrásokhoz, legyen óvatos az e-mailekhez hozzáadott fájlok kezelésekor, és győződjön meg róla, hogy a programok frissülnek.

A Tisc fájlvírus megszüntetésének módjai

Használjon rosszindulatú programokat eltávolító szoftvert, hogy megszabaduljon a rosszindulatú szoftvert titkosító fájltól, ha továbbra is fennáll. A Tisc fájlvírus manuális javításakor további károkat okozhat, ha nem óvatos vagy tájékozott a számítógépekkel kapcsolatban. Ha az automatikus opciót választja, okosabb választás lenne. Ez is segíthet megelőzni az ilyen típusú fertőzések a jövőben, amellett, hogy segít eltávolítani ezt. Nézze meg, hogy melyik rosszindulatú program eltávolító segédprogram felel meg a legjobban annak, amire szüksége van, töltse le, és ellenőrizze a készüléket a fertőzés után, miután telepítette. Sajnos egy ilyen segédprogram nem segít az adatok visszafejtésében. Miután a készülék tiszta, képesnek kell lennie arra, hogy visszatérjen a normál számítógép-használathoz.

Offers

Letöltés eltávolítása eszközto scan for Tisc virusUse our recommended removal tool to scan for Tisc virus. Trial version of provides detection of computer threats like Tisc virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft részleteinek WiperSoft egy biztonsági eszköz, amely valós idejű biztonság-ból lappangó fenyeget. Manapság sok használók ellát-hoz letölt a szabad szoftver az interneten, de ami ...

Letöltés|több

Az MacKeeper egy vírus?MacKeeper nem egy vírus, és nem is egy átverés. Bár vannak különböző vélemények arról, hogy a program az interneten, egy csomó ember, aki közismerten annyira utá ...

Letöltés|több

Az alkotók a MalwareBytes anti-malware nem volna ebben a szakmában hosszú ideje, ők teszik ki, a lelkes megközelítés. Az ilyen weboldalak, mint a CNET statisztika azt mutatja, hogy ez a biztons ...

Letöltés|több

Quick Menu

lépés: 1. Törli a(z) Tisc virus csökkentett módban hálózattal.

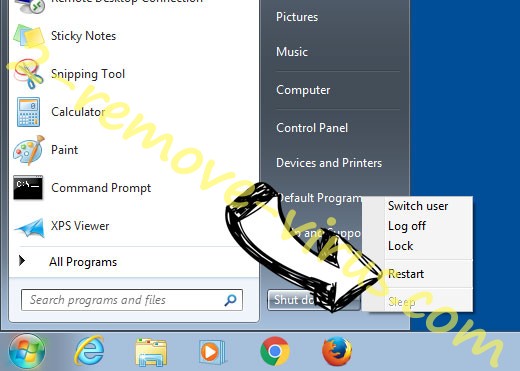

A(z) Tisc virus eltávolítása Windows 7/Windows Vista/Windows XP

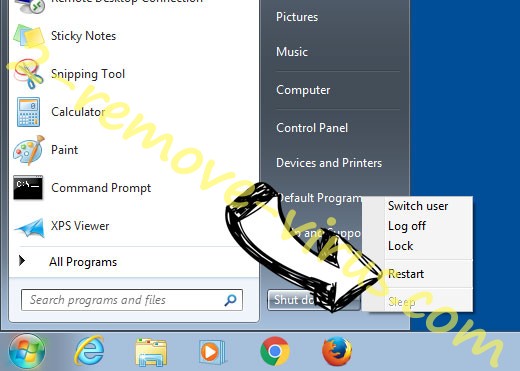

- Kattintson a Start, és válassza ki a Shutdown.

- Válassza ki a Restart, és kattintson az OK gombra.

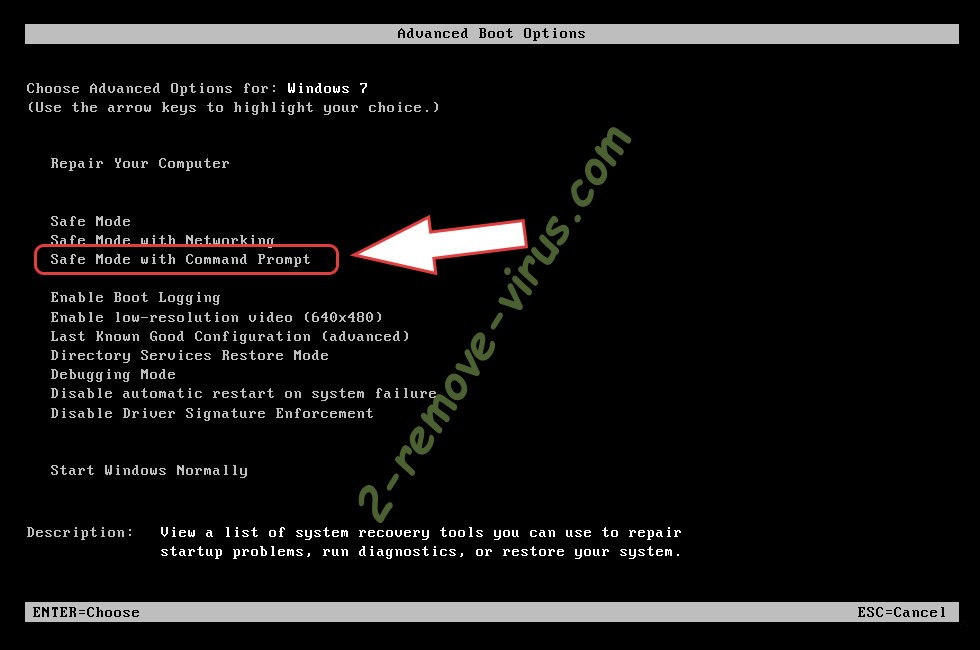

- Indítsa el a F8 megérinti, amikor a számítógép elindul, betöltése.

- A speciális rendszerindítási beállítások válassza ki a csökkentett mód hálózattal üzemmódban.

- Nyissa meg a böngészőt, és letölt a anti-malware-típus.

- A segédprogram segítségével távolítsa el a(z) Tisc virus

A(z) Tisc virus eltávolítása Windows 8/Windows 10

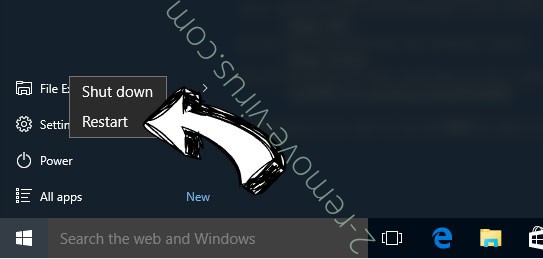

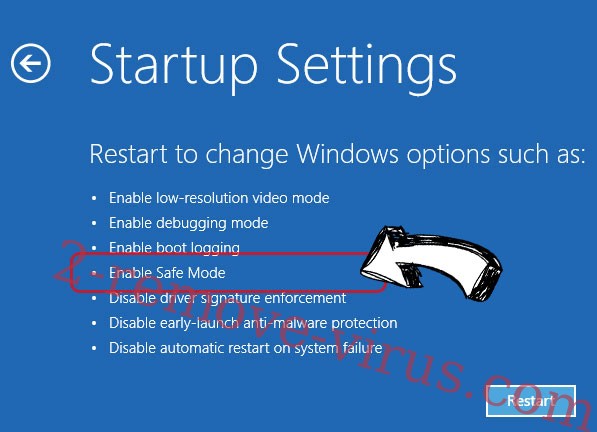

- A Windows bejelentkezési képernyőn nyomja meg a bekapcsoló gombot.

- Érintse meg és tartsa lenyomva a Shift, és válassza ki a Restart.

- Odamegy Troubleshoot → Advanced options → Start Settings.

- Képessé tesz biztos mód vagy a csökkentett mód hálózattal indítási beállítások kiválasztása

- Kattintson az Újraindítás gombra.

- Nyissa meg a webböngészőt, és a malware-eltávolító letöltése.

- A szoftver segítségével (Tisc virus) törlése

lépés: 2. Rendszer-visszaállítás segítségével a fájlok visszaállítása

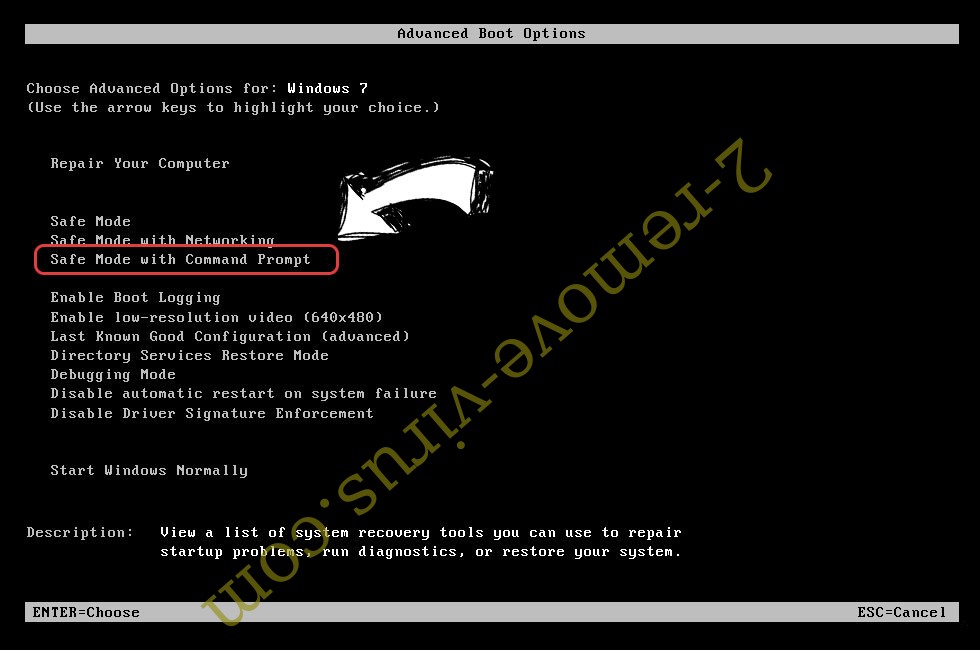

Törli a(z) Tisc virus Windows 7/Windows Vista/Windows XP

- Kattintson a Start gombra, és válassza a leállítás.

- Válassza ki a Restart, és az OK gombra

- Amikor a számítógép elindul, rakodás, nyomja le többször az F8 Speciális rendszerindítási beállítások megnyitásához

- A listából válassza ki a követel gyors.

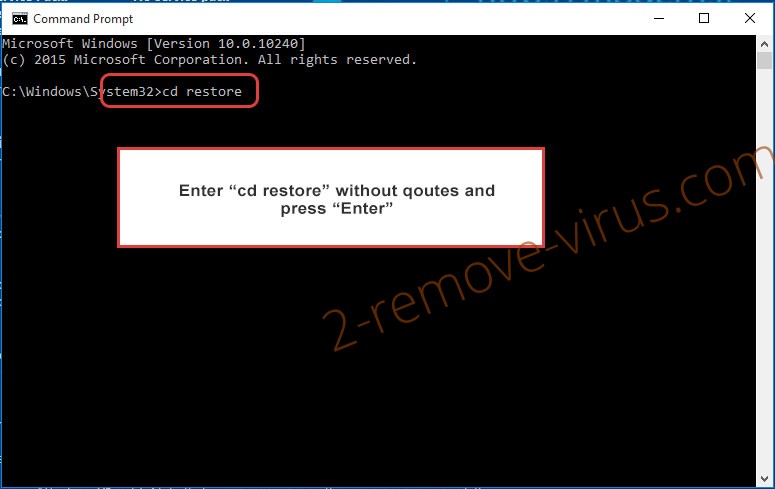

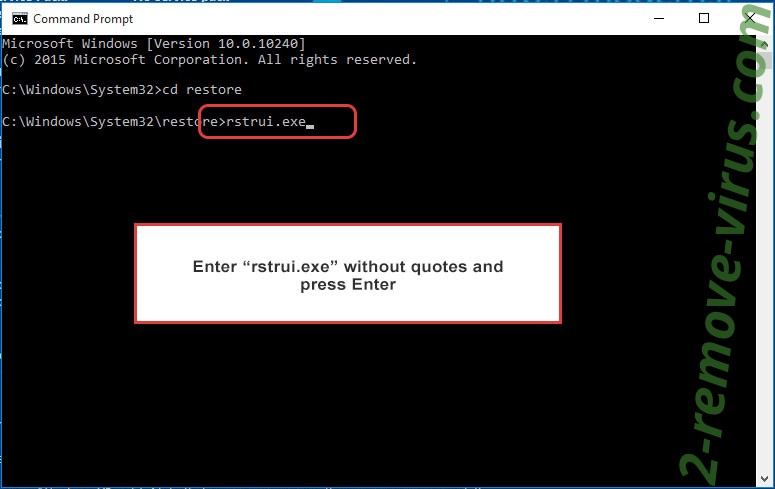

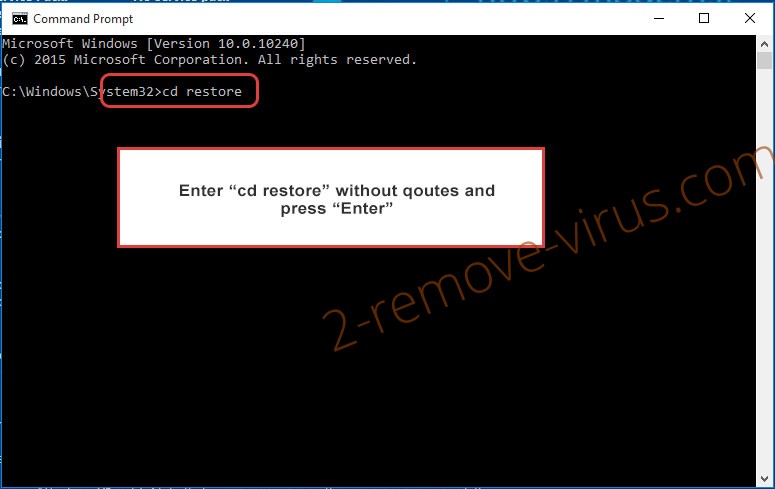

- Írja be a cd restore, és koppintson a bevitel elemre.

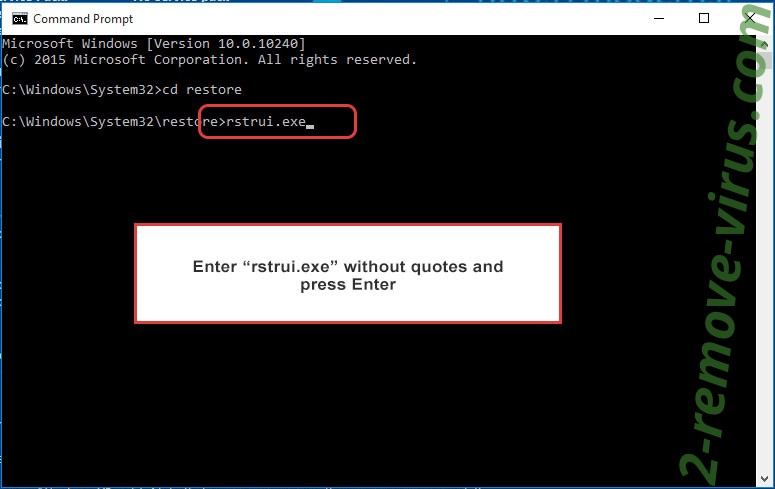

- Írja be az rstrui.exe, és nyomja le az ENTER billentyűt.

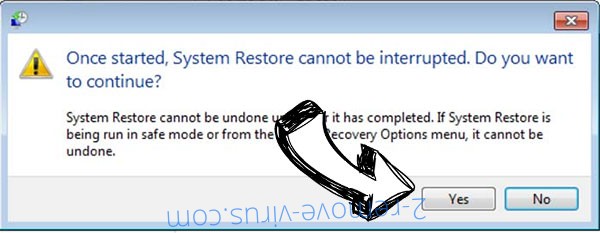

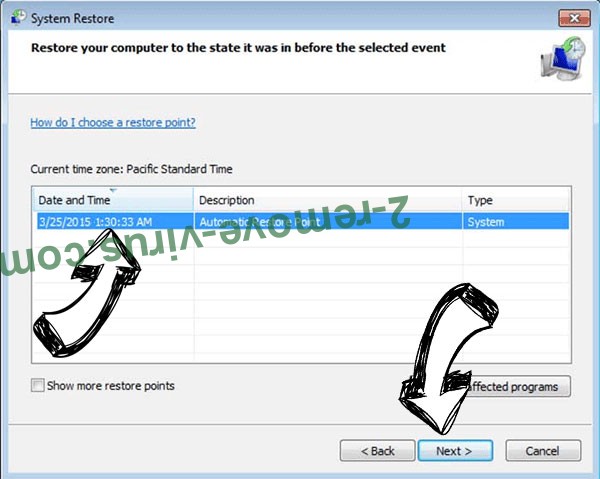

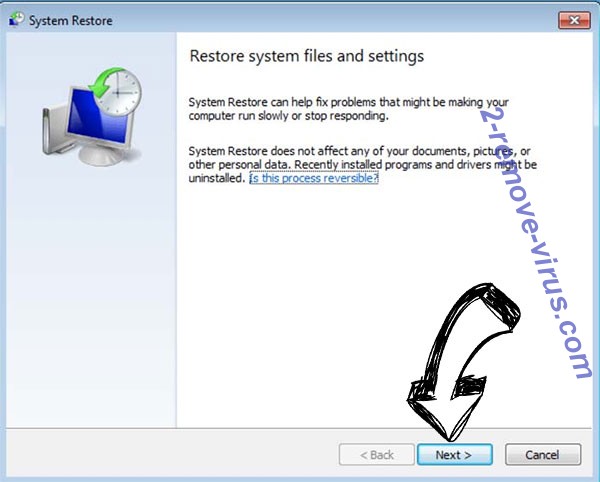

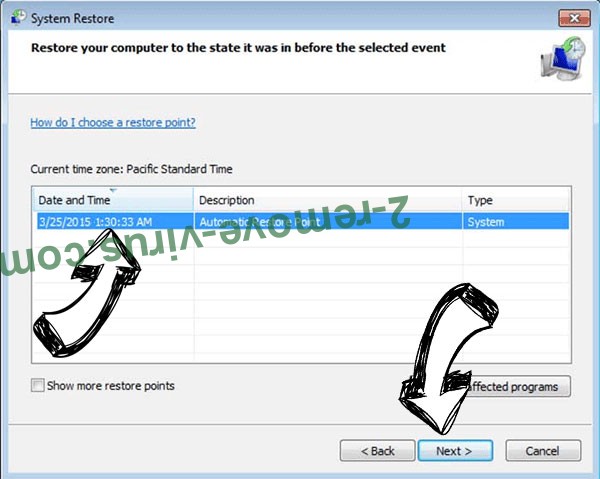

- Tovább az új ablak gombra, és válassza ki a visszaállítási pontot, mielőtt a fertőzés.

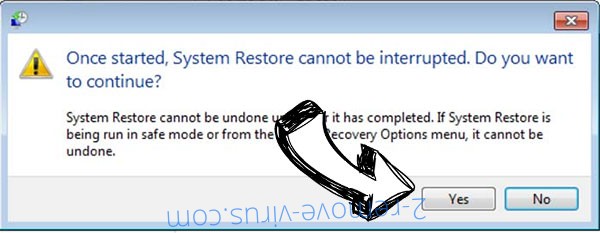

- Kattintson ismét a Tovább gombra, és kattintson az Igen gombra kezdődik, a rendszer-visszaállítás.

Törli a(z) Tisc virus Windows 8/Windows 10

- A főkapcsoló gombra a Windows bejelentkezési képernyőn.

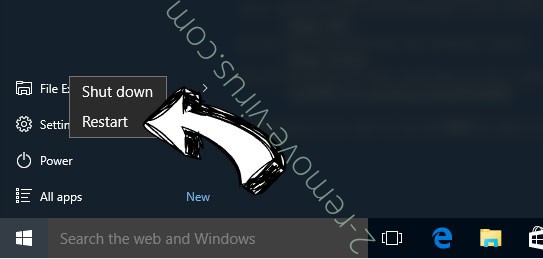

- Nyomja meg és tartsa lenyomva a Shift, és kattintson az Újraindítás gombra.

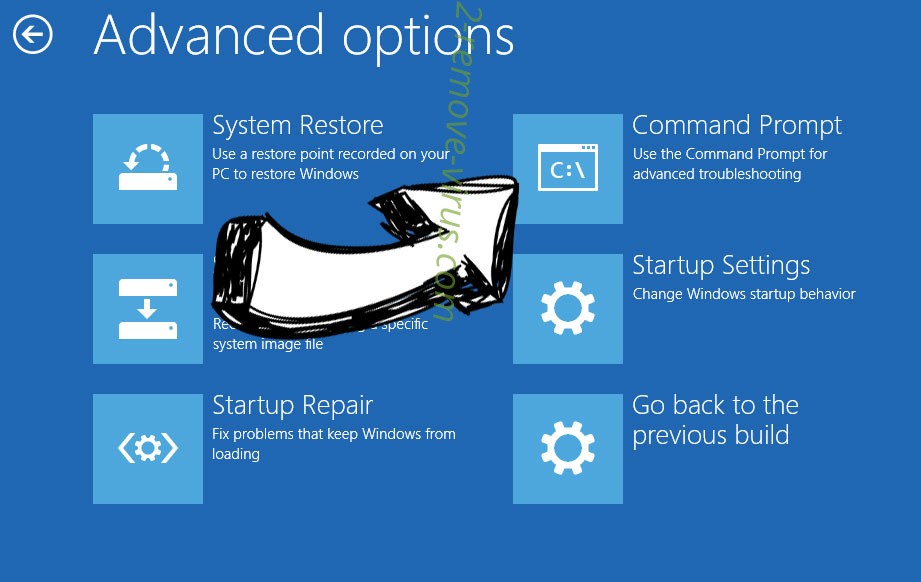

- Válassza ki a hibaelhárítás és megy haladó választások.

- Kiválaszt követel gyors, és kattintson az Újraindítás gombra.

- A parancssor bemenet, cd restore, és koppintson a bevitel elemre.

- Írja be az rstrui.exe, és újra koppintson a bevitel elemre.

- Az új rendszer-visszaállítás ablakban a Tovább gombra.

- Válassza ki a visszaállítási pontot, mielőtt a fertőzés.

- Kattintson a Tovább gombra, és kattintson az igen-hoz visszaad-a rendszer.