Il phishing rimane una delle minacce più persistenti che gli utenti di internet affrontano oggi. È una tecnica che si basa sull’inganno piuttosto che sullo sfruttamento tecnico e spesso prende di mira le persone attraverso canali di comunicazione che utilizzano quotidianamente. Gli attaccanti creano messaggi che appaiono legittimi e cercano di convincere i destinatari a rivelare informazioni personali, installare malware o effettuare transazioni finanziarie. Questi messaggi sfruttano fiducia, curiosità o urgenza per aumentare le possibilità di successo. Con l’espansione dei servizi online su dispositivi e piattaforme, il numero di tentativi di phishing continua a crescere.

Sebbene il phishing faccia parte del panorama di internet da decenni, si è evoluto in modo significativo. I primi tentativi si basavano su email mal scritte e facili da identificare. Le campagne di phishing moderne utilizzano design professionale, imitazione del marchio e informazioni personali dettagliate prese da fonti pubbliche. Gli attaccanti ora combinano email, applicazioni di messaggistica, motori di ricerca e piattaforme social per raggiungere un pubblico più ampio. Questo cambiamento ha reso il phishing una delle forme di crimine informatico più adattabili. Gli utenti devono ora valutare una vasta gamma di metodi di comunicazione per determinare cosa sia autentico.

La natura globale del phishing rende difficile la misurazione. I ricercatori di sicurezza tracciano milioni di tentativi ogni giorno e notano che nuove campagne spesso appaiono entro poche ore da eventi di notizie importanti. I gruppi criminali approfittano dell’interesse pubblico, dello stress finanziario e della diffusa adozione della tecnologia per aumentare l’efficacia. Kit di phishing e tutorial sono facilmente reperibili nei mercati sotterranei, rendendo facile per attaccanti inesperti lanciare campagne. Di conseguenza, anche individui che non si considerano probabili bersagli possono comunque essere influenzati da tattiche di distribuzione ampia.

Al centro del phishing c’è l’ingegneria sociale. Questo si riferisce al processo di manipolazione di una persona affinché compia un’azione che normalmente eviterebbe. Invece di sfondare un sistema di sicurezza, gli attaccanti chiedono semplicemente l’accesso e si affidano all’errore umano. Finché il phishing continuerà a offrire un metodo a basso costo e ad alto rendimento per i criminali, rimarrà una componente centrale delle frodi online. Capire come funziona è il primo passo per ridurne l’impatto.

Esempi di scenari comuni di phishing

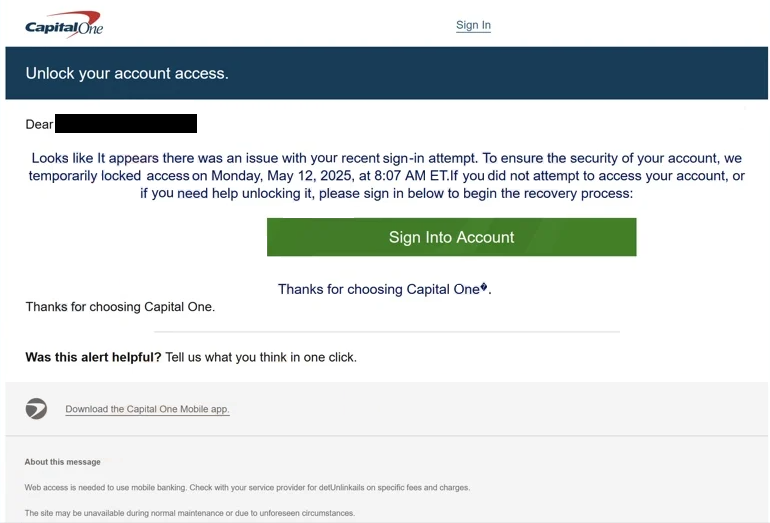

I tentativi di phishing si manifestano in molte forme diverse e spesso variano in base all’obiettivo dell’attaccante. Un approccio ampiamente utilizzato riguarda i messaggi email che imitano le istituzioni finanziarie. Queste email possono affermare che un conto bancario è stato bloccato o che una transazione sospetta richiede una revisione immediata. Il messaggio include un link che appare legittimo ma indirizza l’utente a un sito web fraudolento progettato per raccogliere le informazioni di accesso. Gli aggressori possono quindi utilizzare le credenziali rubate per accedere o rivendere senza autorizzazione.

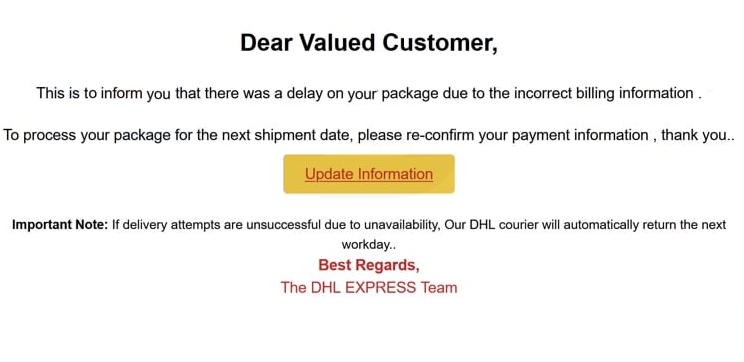

Un altro scenario frequente riguarda le notifiche di consegna pacchi. I criminali inviano messaggi affermando che un pacco non può essere consegnato senza informazioni aggiornate sull’indirizzo o un pagamento aggiuntivo. Questi messaggi spesso appaiono convincenti perché utilizzano loghi e modelli copiati da aziende di consegna ben conosciute. Quando gli utenti cliccano sul link, viene chiesto loro di fornire informazioni personali o di scaricare un file contenente malware. Poiché lo shopping online è così comune, questi tentativi mirano a un pubblico ampio e possono raggiungere utenti che si aspettano consegne legittime.

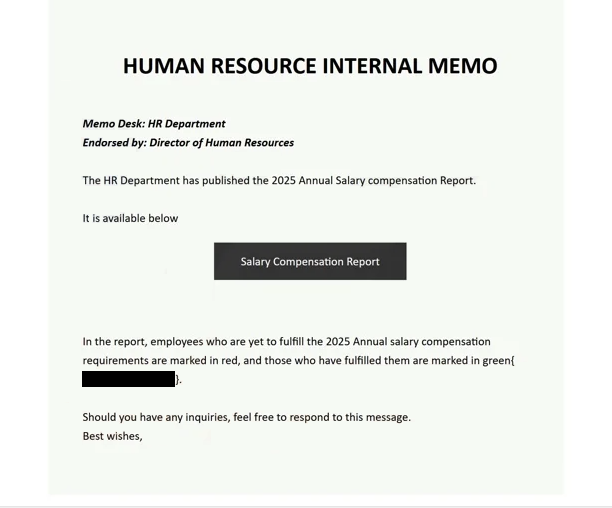

Anche il phishing aziendale è una preoccupazione importante. Gli aggressori spesso si spacciano per team di risorse umane, dirigenti senior o personale di supporto tecnico. Questi messaggi richiedono tipicamente aggiornamenti sulle buste paga, reset della password o approvazione di accesso per i sistemi interni. I dipendenti che ricevono queste email possono rispondere rapidamente a causa delle aspettative aziendali, il che può aumentare il rischio di compromissione. Alcune campagne prendono di mira più dipendenti di una singola organizzazione nella speranza che uno risponda.

Il phishing può comparire anche nelle applicazioni di messaggistica e nei social network. Gli aggressori possono contattare utenti fingendosi amici o colleghi e chiedere aiuto finanziario o informazioni personali. Questi messaggi spesso affermano che il mittente ha un nuovo numero di telefono o ha perso l’accesso a un account. In altri casi, i link di phishing vengono inseriti in post o commenti pubblici per raggiungere un pubblico più ampio. Questo approccio sfrutta la natura informale delle piattaforme di messaggistica, dove gli utenti possono essere meno cauti.

Una categoria in crescita riguarda l’inganno nei motori di ricerca. Gli aggressori acquistano pubblicità che portano gli utenti a siti fraudolenti che imitano servizi legittimi. Ad esempio, una ricerca di supporto tecnico può restituire un risultato sponsorizzato che indirizza l’utente a una pagina di help desk falsa. Una volta che l’utente visita il sito, può essere richiesto di installare strumenti di accesso remoto o pagare costi di servizio inutili. Questi tentativi hanno successo perché gli utenti credono che i motori di ricerca filtrino i contenuti dannosi.

Come riconoscere i tentativi di phishing nella comunicazione quotidiana

Riconoscere il phishing richiede un’attenzione attenta ai dettagli. Uno degli indicatori più affidabili è l’indirizzo del mittente. Gli attaccanti spesso utilizzano domini che assomigliano a quelli legittimi ma contengono errori sottili, come caratteri extra o grafie insolite. Gli utenti dovrebbero controllare l’indirizzo completo invece di affidarsi solo al nome visualizzato. Se il mittente è sconosciuto o inaspettato, il messaggio merita un esame più attento.

Tono e formulazione forniscono indizi aggiuntivi. I messaggi di phishing spesso si basano su urgenza, paura o pressione finanziaria per indurre un’azione immediata. Le frasi che invitano gli utenti ad agire rapidamente o a subire conseguenze negative dovrebbero essere trattate con attenzione. Le organizzazioni legittime raramente richiedono risposte immediate o minacciano la chiusura dell’account senza preavviso. I messaggi contenenti errori grammaticali o formattazione incoerente possono anche segnalare una fonte fraudolenta.

I link sono un altro elemento fondamentale da esaminare. Gli utenti dovrebbero passare il mouse su un link per vedere la destinazione prima di cliccare. Se l’URL appare insolito o non corrisponde al sito ufficiale dell’organizzazione, è più sicuro evitare di interagire con esso. Gli attaccanti a volte usano collegamenti accorciati per nascondere la vera destinazione. In caso di dubbio, gli utenti dovrebbero digitare manualmente l’indirizzo del sito web in un browser invece di cliccare sul messaggio.

Gli allegati presentano rischi seri perché possono contenere malware. I fascicoli che affermano di fornire fatture, dettagli di consegna o documenti urgenti devono essere affrontati con cautela. Gli utenti dovrebbero evitare di aprire allegati da fonti sconosciute o da mittenti inaspettati. Anche contatti familiari possono avere account compromessi, quindi è importante confermare la legittimità del messaggio se qualcosa sembra incoerente.

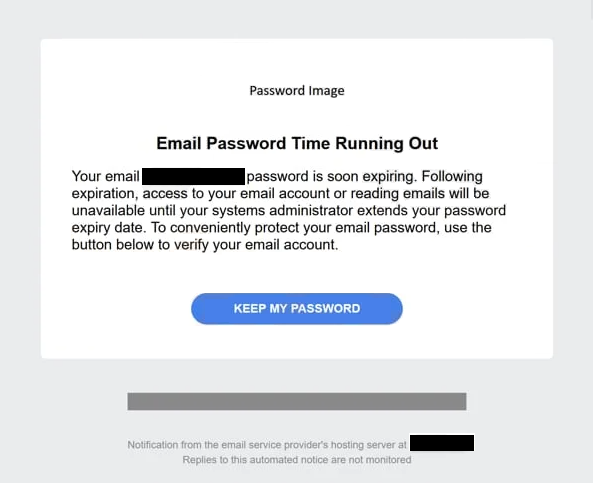

Il phishing può anche essere identificato esaminando le richieste di informazioni. I messaggi che richiedono password, dettagli finanziari o identificatori personali sono spesso sospetti. Le aziende affidabili non richiedono informazioni sensibili tramite email o piattaforme di messaggistica. Se il messaggio invita l’utente ad accedere tramite una pagina sconosciuta, l’opzione più sicura è visitare direttamente il sito ufficiale per controllare le notifiche.

Misure che gli utenti possono adottare per ridurre i rischi di phishing

Sebbene i tentativi di phishing non possano essere eliminati del tutto, le persone possono adottare misure pratiche per ridurre la loro esposizione. La protezione più efficace è mantenere la cautela quando ricevono messaggi imprevisti. Gli utenti dovrebbero fermarsi prima di cliccare sui link o rispondere a richieste di informazioni. Questo breve momento di riflessione può prevenire molti attacchi comuni. Stabilire una routine di verifica dei mittenti e di verifica degli URL può ridurre significativamente il rischio.

L’autenticazione multifattore offre una protezione aggiuntiva quando le credenziali vengono rubate. Anche se gli attaccanti catturano una password, non potranno accedere all’account senza un passaggio aggiuntivo di verifica. Gli utenti dovrebbero abilitare questa funzione su app bancarie, piattaforme social, account email e qualsiasi servizio che conservi informazioni personali. Questo crea un ulteriore livello di difesa che non si basa solo sulla forza della password.

Anche gli aggiornamenti regolari del software giocano un ruolo importante. Gli aggiornamenti spesso contengono patch di sicurezza che affrontano vulnerabilità sfruttate dagli attaccanti. Mantenere aggiornati sistemi operativi, browser e strumenti di sicurezza riduce la probabilità che tentativi di phishing installino malware o sfruttano software più vecchio. Gli utenti dovrebbero abilitare gli aggiornamenti automatici dove possibile per garantire una protezione continua.

L’uso di strumenti di sicurezza affidabili può aiutare a rilevare link e allegati dannosi. Molti fornitori di email offrono sistemi di filtraggio integrati che bloccano i modelli comuni di phishing. I programmi antivirus possono scansionare i download e avvisare gli utenti di attività sospette. Sebbene nessuno strumento sia perfetto, queste misure aggiungono un supporto prezioso per identificare contenuti dannosi.

Le persone dovrebbero anche stabilire abitudini comunicative chiare con amici, familiari e colleghi. Se qualcuno riceve un messaggio che appare insolito, dovrebbe confermanne la legittimità tramite un canale separato. Questo impedisce agli attaccanti di sfruttare relazioni di fiducia. Parlare apertamente dei tentativi di phishing aiuta a creare consapevolezza e incoraggia gli altri ad adottare pratiche più sicure.

Infine, gli utenti dovrebbero monitorare i bilanci e l’attività dei conti. La rilevazione precoce delle transazioni non autorizzate consente una risposta più rapida e riduce i potenziali danni. Molte istituzioni offrono avvisi per tentativi di accesso o modifiche ai dati dell’account. Queste notifiche forniscono segnali tempestivi di allarme se le credenziali sono state compromesse.

Costruire una resilienza a lungo termine contro il phishing

Il phishing persiste perché prende di mira il comportamento umano piuttosto che i sistemi tecnici. Finché gli attaccanti traggono beneficio dall’inganno, continueranno a perfezionare i loro metodi. Gli utenti possono contrastare questa tendenza mantenendo la consapevolezza, adottando abitudini sicure e prendendo decisioni informate sulla comunicazione online. Comprendere come funziona il phishing e riconoscerne i modelli dà alle persone il potere di proteggersi.

Organizzazioni e individui condividono la responsabilità di migliorare la resilienza. Le aziende possono offrire formazione, implementare pratiche di autenticazione sicure e mantenere canali di comunicazione chiari per segnalare messaggi sospetti. Le persone possono esercitarsi in una valutazione attenta di email e link, proteggere i propri account con ulteriori livelli di verifica e cercare informazioni quando qualcosa sembra insolito.

Sebbene il phishing non possa essere eliminato del tutto, il suo impatto può essere ridotto attraverso un’attenzione costante e tutele pratiche. La combinazione di consapevolezza, verifica e tecnologia sicura costituisce una difesa efficace. Sviluppando queste abitudini, gli utenti possono orientarsi in ambienti digitali con maggiore fiducia e con rischi minori.