Le aziende ricevono sempre più email che affermano che una parte esterna stia cercando di registrare un nome di dominio che è in conflitto con il nome o il marchio aziendale. Questi messaggi tipicamente indicano che un registrar ha ricevuto una domanda per un dominio in un dominio estero di livello superiore, spesso un indirizzo .cn, che corrisponde al marchio del destinatario. Il mittente chiede quindi al destinatario di confermare se la registrazione è legittima e avverte che il mancato intervento rapido potrebbe comportare la perdita dei diritti sui marchi. L’obiettivo è creare un senso di urgenza affinché il destinatario risponda prima di verificare la richiesta.

Le email sono scritte per apparire professionali e di solito provengono da un fornitore di servizi di rete inventato o da un ufficio di registrazione domini. I messaggi sono spesso indirizzati a dirigenti, fondatori o dipartimenti legali per rafforzare l’apparenza di legittimità. Il mittente può fare riferimento alle tutele dei marchi o alle linee guida sulla proprietà intellettuale per aumentare la pressione. In molti casi, il truffatore sostiene che la parte richiedente stia tentando di acquistare più domini utilizzando il nome dell’azienda, con l’intento di rendere la minaccia più credibile. Tuttavia, le indagini dimostrano costantemente che non esiste alcun tentativo di registrazione e che il messaggio proviene da una fonte fraudolenta.

Una volta che un destinatario si impegna, i truffatori introducono la fase successiva dello schema. Potrebbero suggerire che l’azienda registri immediatamente domini difensivi per bloccare il presunto richiedente. Questi domini vengono tipicamente venduti a diverse volte il loro vero valore e spesso sono superflui. In altre versioni della truffa, l’attaccante registra il dominio al costo standard e poi tenta di rivenderlo a un prezzo gonfiato. Il truffatore potrebbe presentare questa come una misura di protezione anche se la minaccia è stata inventata. Alcune vittime sono incoraggiate ad acquistare più domini che non hanno alcun valore strategico per la loro attività, con conseguenti commissioni ricorrenti e contratti indesiderati.

Il guadagno finanziario non è l’unico obiettivo di queste operazioni. L’impegno iniziale può portare a tentativi di frode più ampi. Una volta stabilito il contatto, il truffatore può richiedere informazioni sensibili, come contatti aziendali o dettagli amministrativi, che potranno essere utilizzati per futuri phishing. Alcuni messaggi contengono allegati o link che possono installare malware se aperti. In questi casi, l’email funge da punto di ingresso per furti d’identità o compromissione del sistema. Gli investigatori riferiscono che gli aggressori spesso utilizzano modelli simili tra regioni e settori, il che indica uno sforzo coordinato piuttosto che incidenti isolati.

I messaggi si basano molto sull’urgenza e sulla paura di perdere la proprietà intellettuale. La formulazione spesso implica che l’azione debba essere intrapresa in un breve periodo di tempo. Possono anche fare riferimento a regolamenti internazionali per intimidire il destinatario. Nessuno di questi avvertimenti resiste a un esame approfondito perché le controversie su marchi e domini seguono procedure regolamentate e non possono essere risolte tramite richieste email non richieste. I registrar legittimi non fanno pressione sulle aziende affinché registrino domini tramite canali non verificati. I ricercatori affermano che la struttura coerente di questi messaggi mostra che l’obiettivo è costringere un pagamento rapido prima che il target confermi i fatti.

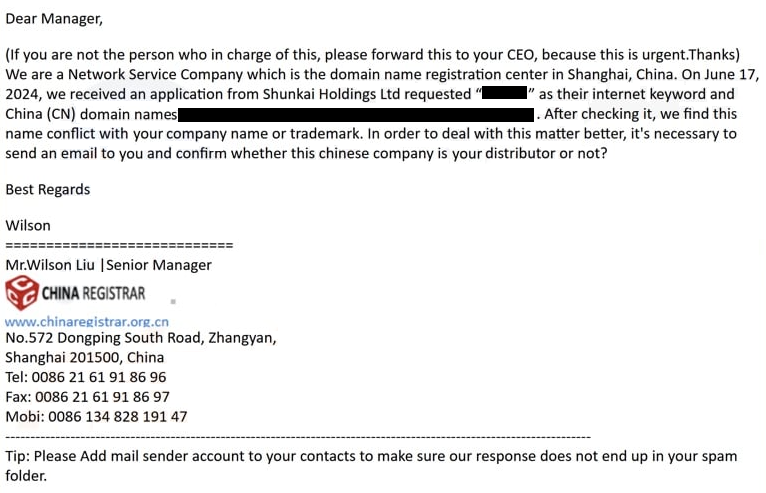

Un esempio di una di queste email è riportato di seguito:

Subject: –

– domain and keyword in CN

Dear Manager,

(If you are not the person who in charge of this, please forward this to your CEO, because this is urgent.Thanks)

We are a Network Service Company which is the domain name registration center in Shanghai, China. On June 17, 2024, we received an application from Shunkai Holdings Ltd requested “ – ” as their internet keyword and China (CN) domain names( -.cn/ -.com.cn/-.net.cn/ -.org.cn). After checking it, we find this name conflict with your company name or trademark. In order to deal with this matter better, it’s necessary to send an email to you and confirm whether this chinese company is your distributor or not?Best Regards

Wilson

============================

Mr.Wilson Liu |Senior Manager

No.572 Dongping South Road, Zhangyan,

Shanghai 201500, China

Tel: 0086 21 61 91 86 96

Fax: 0086 21 61 91 86 97

Mobi: 0086 134 828 191 47

————————————————–

Tip: Please Add mail sender account to your contacts to make sure our response does not end up in your spam folder.

Come riconoscere questi messaggi fraudolenti

Riconoscere la truffa inizia dal capire come funziona la registrazione legittima del dominio. I registratori non notificano le imprese dei tentativi di registrazione da parte di terzi a meno che l’azienda non abbia un rapporto consolidato con quel registro o sia coinvolta in una controversia attiva. Un registrar legittimo non richiederà un pagamento per la protezione del dominio senza documentazione formale. I messaggi che appaiono inaspettatamente, fanno riferimento a fornitori sconosciuti o richiedono una risposta immediata sono forti indicatori di frode. I destinatari dovrebbero essere cauti verso le email che si basano sull’urgenza piuttosto che su un processo verificato.

Un altro segnale d’allarme è l’uso di termini generici come “società di servizi di rete” o “ufficio del registro dominio” senza identificare un’entità legalmente registrata. I registratori reali operano sotto nomi chiaramente definiti e rispettano i requisiti regionali. I messaggi fraudolenti spesso non contengono informazioni di contatto verificabili o includono numeri di telefono e indirizzi email che non corrispondono ai siti web già affermati. Esaminare il dominio del mittente può anche rivelare incongruenze. Gli attaccanti usano frequentemente domini o indirizzi creati di recente che imitano istituzioni ufficiali senza corrispondere alle informazioni conosciute del registrar.

Il contenuto del messaggio spesso fornisce indizi aggiuntivi. I truffatori solitamente sostengono che una parte sconosciuta stia cercando di registrare più versioni del nome di un’azienda. Possono fare riferimento a domini fratelli come .cn, .asia o .in senza alcuna prova di registrazione effettiva. I destinatari possono verificare indipendentemente la disponibilità del dominio utilizzando strumenti di ricerca già affermati. Se il dominio rimane non registrato, la rivendicazione è chiaramente inventata. Anche quando il dominio è registrato, ciò non implica un conflitto di marchio e non giustifica richieste di pagamento non richieste da parte di entità non verificate.

Chiedere al destinatario di confermare se la richiesta di registrazione è autorizzata è un’altra tattica comune. L’obiettivo è stimolare l’interazione affinché l’attaccante possa continuare la conversazione. Rispondere può segnalare che l’indirizzo email è attivo, aumentando la probabilità di ulteriori tentativi di phishing. Il mancato rispetto delle procedure standard, come la risoluzione formale delle controversie tramite canali riconosciuti, è un forte indicatore che l’email è illegittima. Le aziende dovrebbero evitare di fornire qualsiasi informazione o cliccare sugli allegati finché non avranno verificato la legittimità del messaggio tramite fonti affidabili.

I dipendenti responsabili dell’amministrazione dei domini o della protezione della proprietà intellettuale dovrebbero essere formati per identificare questi indicatori. Politiche interne chiare possono aiutare a prevenire l’interazione accidentale con messaggi fraudolenti. Le aziende che mantengono un portafoglio di domini dovrebbero periodicamente esaminare le proprie partecipazioni e documentare quali registrar li gestiscono. Questo riduce la probabilità di confusione quando arriva un messaggio inaspettato. Se un’azienda riceve un’email di questo tipo, l’approccio più sicuro è verificare indipendentemente la richiesta di dominio, ignorare le istruzioni del mittente e segnalare il messaggio ai team di sicurezza interna.