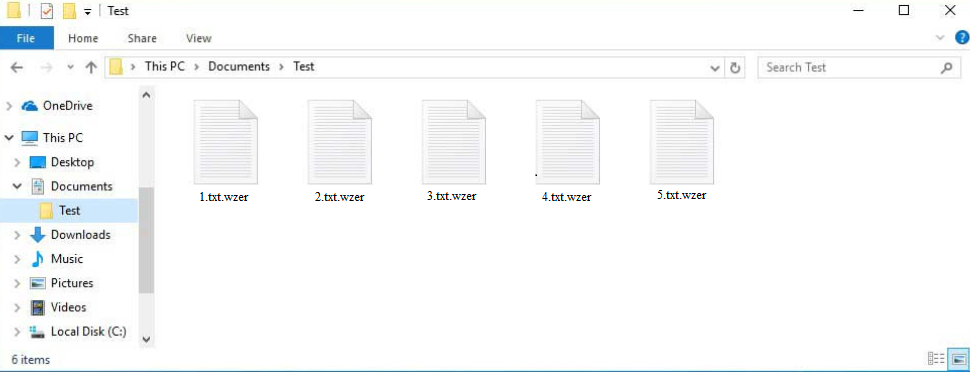

Wzer ransomware is een ernstige malware-infectie die bestanden versleutelt en betaling eist voor hun herstel. Wzer ransomware komt uit een beruchte familie van malware bekend als Djvu / STOP. U kunt de verschillende versies herkennen aan de extensies die ze toevoegen aan gecodeerde bestanden. Deze versie voegt bijvoorbeeld .wzer toe. Helaas, als uw computer is geïnfecteerd met Wzer ransomware , zullen al uw persoonlijke bestanden .wzer hebben. Die bestanden kunnen niet worden geopend, tenzij u ze eerst decodeert.

Zodra ransomware op uw computer wordt gestart, begint het uw bestanden te versleutelen. Tijdens het hele proces wordt een nep-Windows-updatevenster weergegeven om u af te leiden. Het richt zich op uw persoonlijke bestanden, inclusief foto’s, video’s en documenten. Alle gecodeerde bestanden hebben de extensie .wzer, zodat u onmiddellijk kunt identificeren welke bestanden zijn getroffen. U kunt ze niet openen tenzij u er eerst een decryptor op gebruikt.

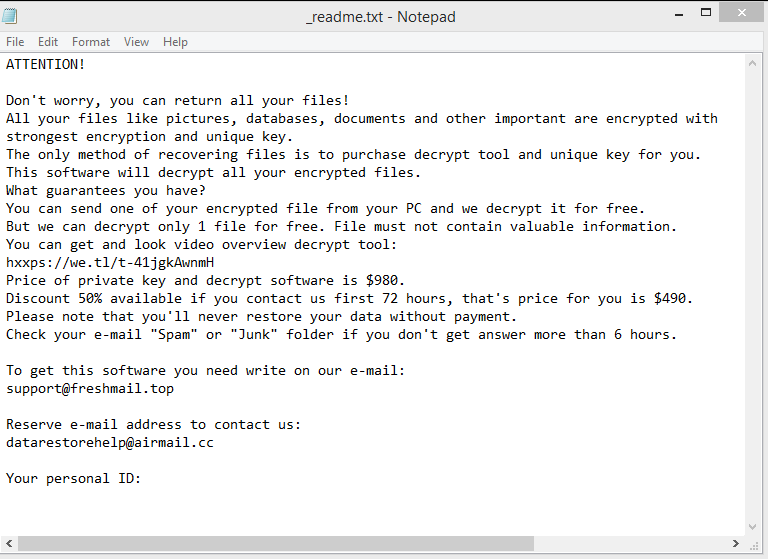

U vindt een _readme.txt losgeldbrief in alle mappen met gecodeerde bestanden zodra de ransomware klaar is met bestandsversleuteling. De notitie bevat instructies over hoe u een Wzer ransomware decryptor kunt verkrijgen. Helaas kost de decryptor $ 980, hoewel er naar verluidt een korting van 50% is voor gebruikers die binnen de eerste 72 uur contact maken met kwaadwillende actoren.

Het kopen van ransomware-decryptors van kwaadwillende actoren wordt nooit aanbevolen. Dat komt vooral omdat betalen geen garantie is voor een decryptor. Wat u in gedachten moet houden, is dat u te maken heeft met cybercriminelen en dat het onwaarschijnlijk is dat ze enige vorm van verplichting voelen om u te helpen, zelfs als u de gevraagde som geld betaalt.

Als u een back-up van uw bestanden hebt, kunt u deze openen om het bestandsherstel te starten zodra u het verwijdert Wzer ransomware . Het wordt sterk aanbevolen om goede anti-malware software te gebruiken voor Wzer ransomware verwijdering, omdat het een vrij complexe infectie is.

De enige optie kan zijn om te wachten tot een gratis Wzer ransomware decryptor wordt vrijgegeven als u geen back-up hebt. Malware-onderzoekers zijn soms in staat om ransomware-infecties te kraken en decryptors te ontwikkelen, die ze gratis vrijgeven. Je kunt vinden a free Djvu/STOP ransomware decryptor by Emsisoft , maar het is niet waarschijnlijk dat het werkt op Wzer ransomware of een van de meer recente Djvu / STOP-versies. Het is echter het proberen waard. NoMoreRansom zal de gratis Wzer ransomware decryptor hebben als deze ooit beschikbaar komt.

Wzer ransomware distributiemethoden

Gebruikers met slechte online gewoonten hebben veel meer kans om hun computers te infecteren met malware omdat ze de neiging hebben om onzorgvuldig te handelen. En kwaadwillenden maken daar optimaal gebruik van. Het ontwikkelen van betere surfgewoonten kan de kans op een infectie aanzienlijk verminderen.

E-mailbijlagen zijn waarschijnlijk de meest voorkomende malware-infectiemethode. Kwaadwillenden sturen duizenden e-mails met malware als bijlage. Wanneer gebruikers de bijlagen openen, machtigen ze de infectie om te starten. Gebruikers van wie de e-mailadressen zijn gelekt en zijn verschenen in datalekken, zijn de gebruikelijke doelwitten van deze infecties. Gelukkig kunnen gebruikers kwaadaardige e-mails vrij gemakkelijk herkennen, omdat ze meestal duidelijk zijn.

E-mails met malware zijn meestal vermomd om eruit te zien alsof ze zijn verzonden door legitieme bedrijven waarvan gebruikers de services gebruiken. Gewoonlijk is malware verborgen in e-mails die zijn gemaakt om eruit te zien als pakketmeldingen. Of het nu opzettelijk is gedaan of niet, deze e-mails staan meestal vol met grammatica- / spelfouten. Dit maakt kwaadaardige e-mails onmiddellijk duidelijk, omdat u zelden fouten zult vinden in legitieme e-mails omdat ze er onprofessioneel uitzien.

Hoe een e-mail je ook veel kan vertellen over of een e-mail legitiem is of niet. E-mails van bedrijven waarvan u de diensten gebruikt, zullen u altijd bij naam aanspreken omdat het de e-mails persoonlijker maakt. Schadelijke e-mails gebruiken echter algemene woorden zoals Lid, Klant en Gebruiker om u aan te spreken.

Het is vermeldenswaard dat als u specifiek werd getarget en kwaadwillende actoren een deel van uw persoonlijke informatie hadden, de malware-dragende e-mail er veel legitiemer uit zou zien. Daarom moet u ongevraagde e-mailbijlagen altijd scannen met antivirussoftware of VirusTotal voordat u ze opent.

Ten slotte moeten we vermelden dat torrents ook vaak worden gebruikt voor de verspreiding van malware. Het is geen geheim dat torrent-sites zeer slecht worden gemodereerd, daarom kunnen kwaadwillende actoren zonder problemen torrents met malware uploaden. Het is het meest gebruikelijk om malware te vinden in torrents voor entertainmentinhoud, waaronder films, tv-series en videogames. Als u torrents gebruikt om auteursrechtelijk beschermde inhoud te downloaden, steelt u in wezen ook naast het in gevaar brengen van uw computer en gegevens.

Hoe te verwijderen Wzer ransomware

Ransomware is een zeer ernstige infectie en vereist professionele verwijderingstechnieken. We raden ten zeerste aan om een goed anti-malwareprogramma te gebruiken om te verwijderen Wzer ransomware . Het programma zou alles voor u regelen. U moet handmatige Wzer ransomware verwijdering vermijden, omdat u uiteindelijk extra schade aan uw apparaat kunt veroorzaken.

Zodra u volledig hebt verwijderd Wzer ransomware , kunt u beginnen met het herstellen van uw bestanden vanaf een back-up. Het is belangrijk dat de ransomware volledig verdwenen is wanneer u uw back-up opent, omdat anders uw back-upbestanden ook gecodeerd zouden worden.

Als u geen back-up hebt, moet u een back-up maken van de gecodeerde bestanden en deze veilig opslaan totdat een gratis Wzer ransomware wordt vrijgegeven.

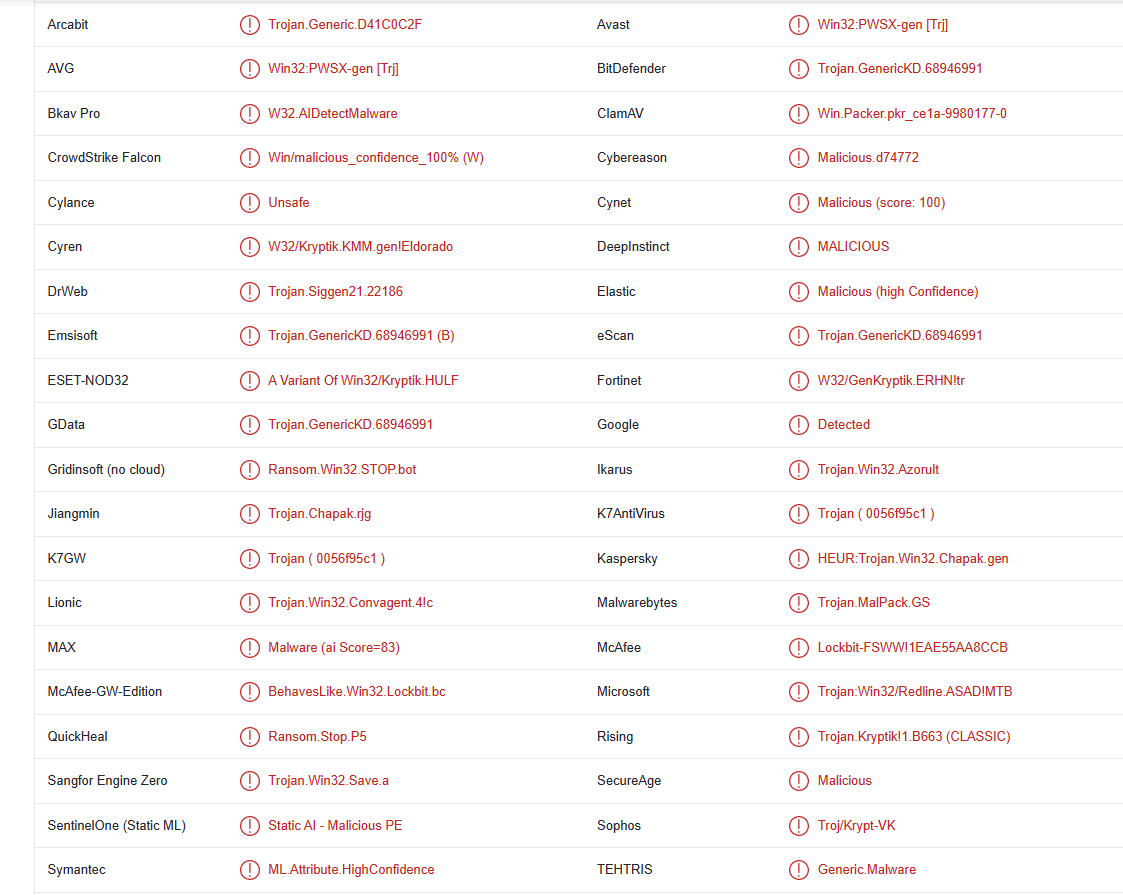

Wzer ransomware wordt gedetecteerd door:

- Een variant van Win32/Kryptik.HULF door ESET

- Win32:PWSX-gen [Trj] door AVG/Avast

- Trojan.GenericKD.68946991 door BitDefender

- HEUR: Trojan.Win32.Chapak.gen door Kaspersky

- Trojan.MalPack.GS door Malwarebytes

- Lockbit-FSWW!1EAE55AA8CCB van McAfee

- Trojan:Win32/Redline.ASAD! MTB van Microsoft

Quick Menu

stap 1. Verwijderen van Wzer ransomware vanuit de veilige modus met netwerkmogelijkheden.

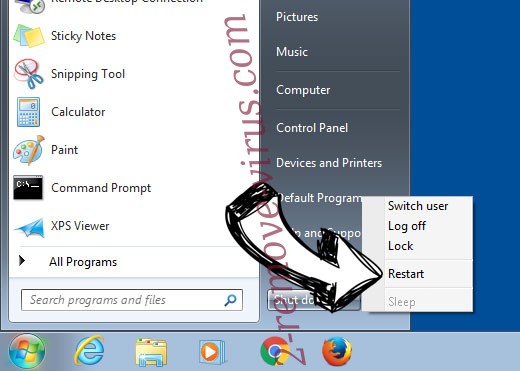

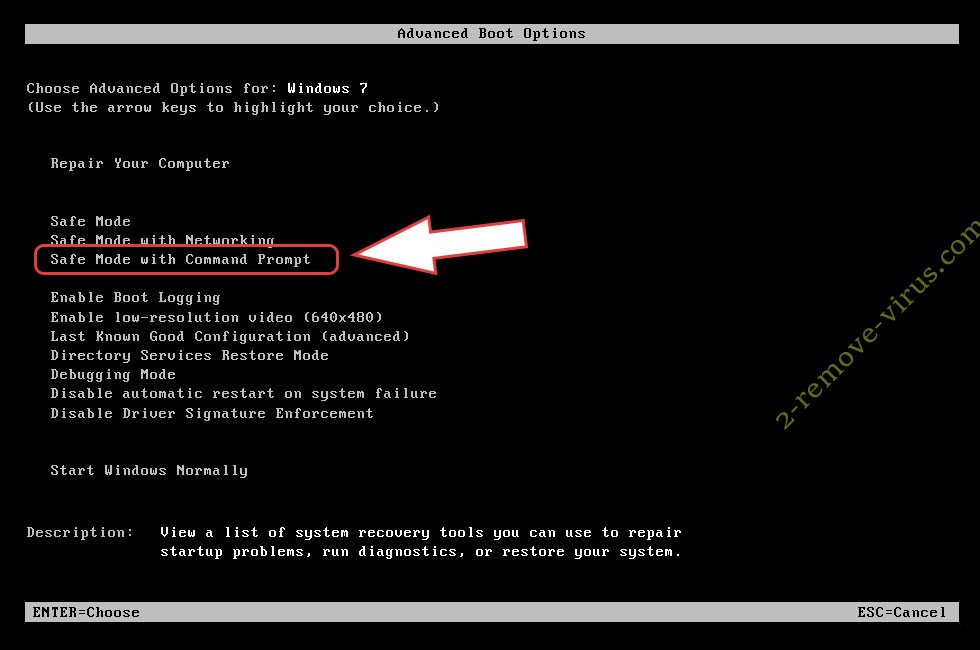

Wzer ransomware verwijderen uit Windows 7/Windows Vista/Windows XP

- Klik op Start en selecteer Afsluiten.

- Kies opnieuw opstarten en klik op OK.

- Start onttrekkend F8 wanneer uw PC begint laden.

- Kies onder Advanced Boot Options, veilige modus met netwerkmogelijkheden.

- Open uw browser en downloaden naar de anti-malware utility.

- Gebruik het hulpprogramma voor het verwijderen van de Wzer ransomware

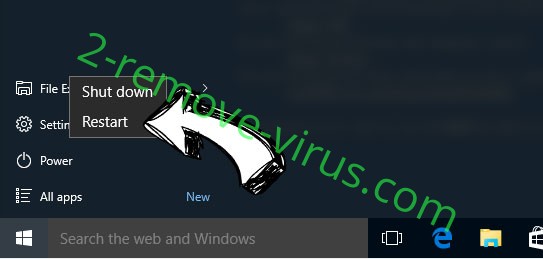

Wzer ransomware verwijderen uit Windows 8/Windows 10

- Op het login-scherm van Windows, drukt u op de knoop van de macht.

- Tik en houd SHIFT ingedrukt en selecteer Nieuw begin.

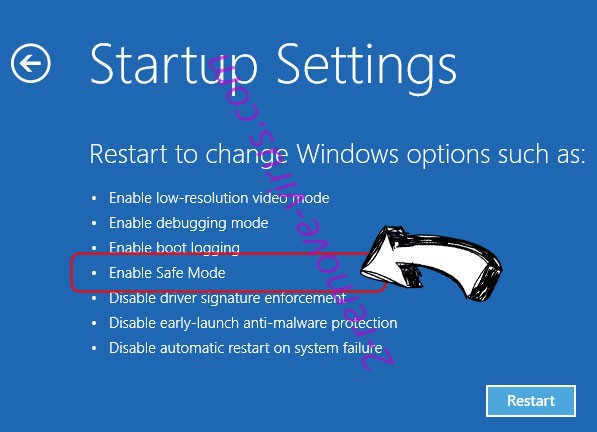

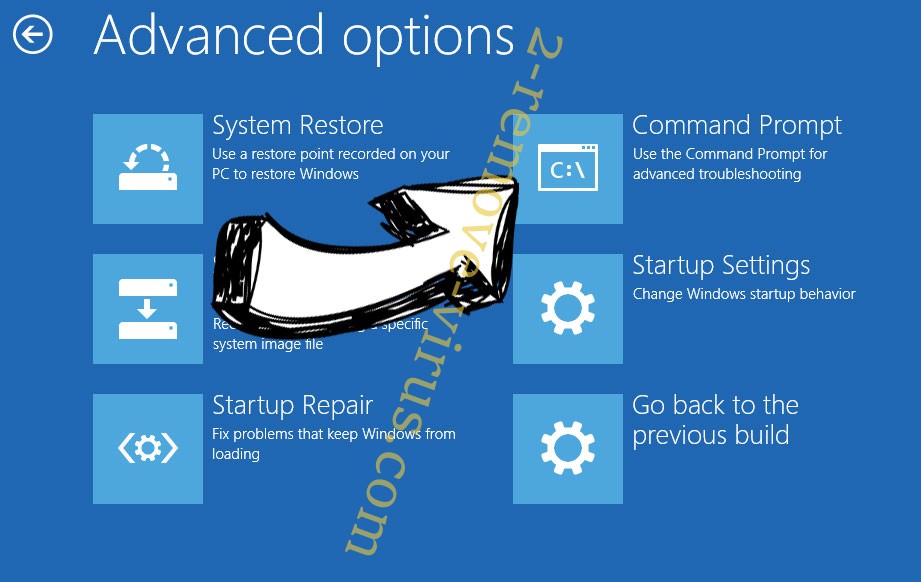

- Ga naar Troubleshoot → Advanced options → Start Settings.

- Kies inschakelen veilige modus of veilige modus met netwerkmogelijkheden onder de opstartinstellingen.

- Klik op opnieuw.

- Open uw webbrowser en de malware remover downloaden.

- De software gebruiken voor het verwijderen van de Wzer ransomware

stap 2. Herstellen van uw bestanden met behulp van Systeemherstel

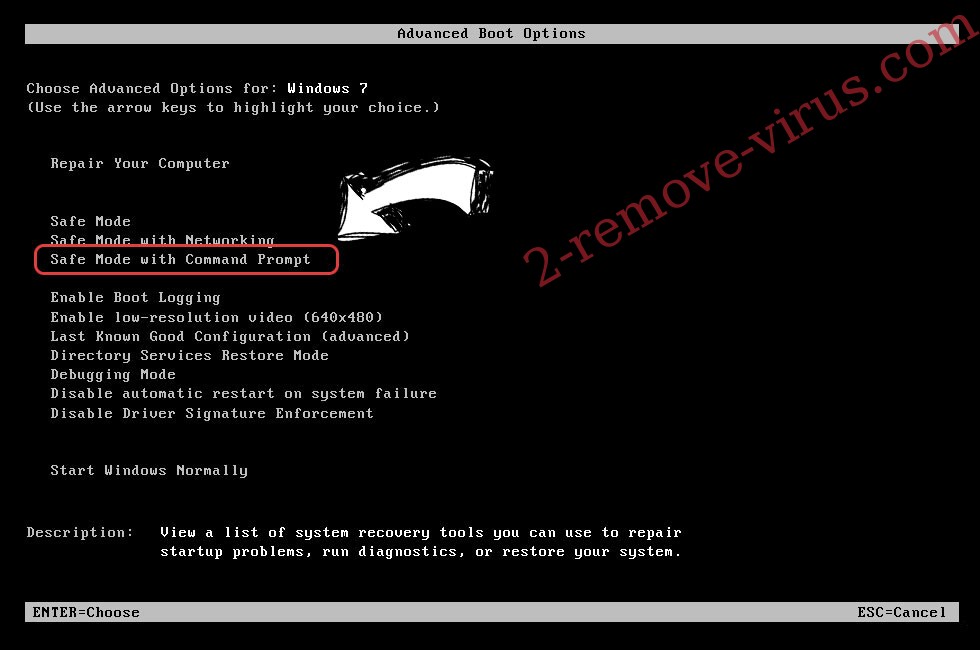

Wzer ransomware verwijderen uit Windows 7/Windows Vista/Windows XP

- Klik op Start en kies afsluiten.

- Selecteer opnieuw opstarten en op OK

- Wanneer uw PC begint te laden, drukt u herhaaldelijk op F8 om geavanceerde opstartopties

- Kies de MS-DOS-Prompt in de lijst.

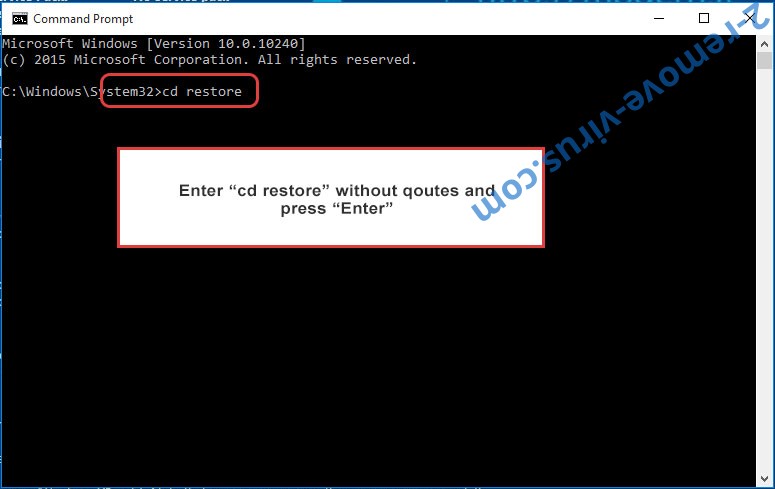

- Typ in het cd restore en tik op Enter.

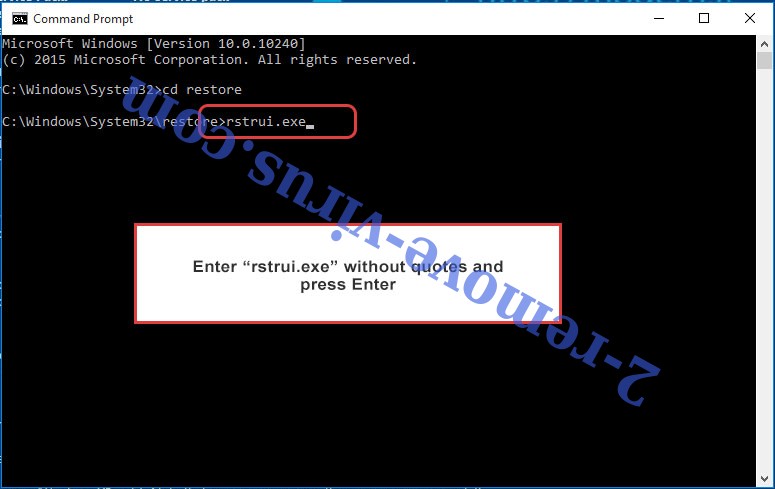

- Type in rstrui.exe en druk op Enter.

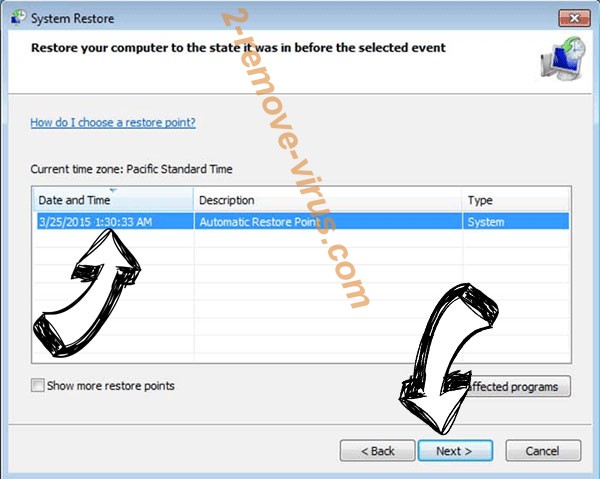

- Klik op volgende in het nieuwe venster en selecteer het herstelpunt vóór de infectie.

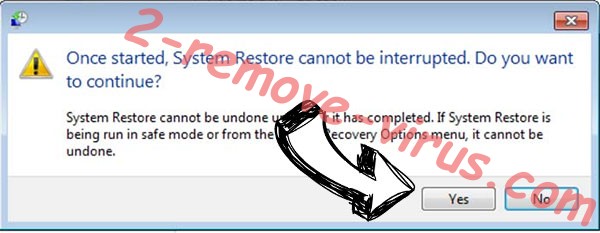

- Klik opnieuw op volgende en klik op Ja om te beginnen de systematiek weergeven.

Wzer ransomware verwijderen uit Windows 8/Windows 10

- Klik op de Power-knop op de Windows login-scherm.

- Druk op en houd SHIFT ingedrukt en klik op opnieuw opstarten.

- Kies problemen oplossen en ga naar geavanceerde opties.

- Selecteer opdrachtprompt en klik op opnieuw opstarten.

- Ter troepenleiding Prompt, ingang cd restore en tik op Enter.

- Typ in rstrui.exe en tik nogmaals op Enter.

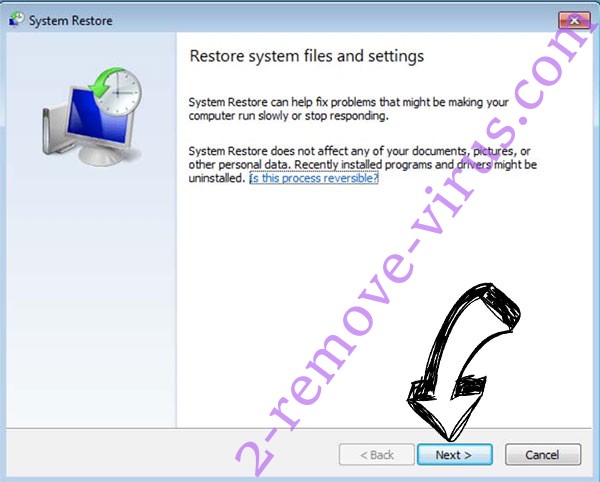

- Klik op volgende in het nieuwe venster met systeem herstellen.

- Kies het herstelpunt vóór de infectie.

- Klik op volgende en klik vervolgens op Ja om te herstellen van uw systeem.

Offers

Removal Tool downloadento scan for Wzer ransomwareUse our recommended removal tool to scan for Wzer ransomware. Trial version of provides detection of computer threats like Wzer ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft Beoordeling WiperSoft is een veiligheidshulpmiddel dat real-time beveiliging van potentiële bedreigingen biedt. Tegenwoordig veel gebruikers geneigd om de vrije software van de download va ...

Downloaden|meer

Is MacKeeper een virus?MacKeeper is niet een virus, noch is het een oplichterij. Hoewel er verschillende meningen over het programma op het Internet, een lot van de mensen die zo berucht haten het pro ...

Downloaden|meer

Terwijl de makers van MalwareBytes anti-malware niet in deze business voor lange tijd zijn, make-up ze voor het met hun enthousiaste aanpak. Statistiek van dergelijke websites zoals CNET toont dat dez ...

Downloaden|meer