Wat kan er gezegd worden over deze dreiging

Stun ransomwareis een high-level malware-infectie, gecategoriseerd als Ransomware. Als Ransomware was iets wat je nog nooit hebt ondervonden tot nu toe, bent u in voor een schok. Krachtige encryptie-algoritmen worden gebruikt om uw gegevens te versleutelen, en als de jouwe zijn inderdaad vergrendeld, zult u niet in staat om ze te openen langer. Omdat Ransomware zou kunnen betekenen permanent bestand verlies, het is gecategoriseerd als een zeer gevaarlijke infectie.

U krijgt de keuze van het betalen van het losgeld voor een decryptie tool, maar veel malware onderzoekers niet aan te raden om dat te doen. Eerst en vooral, u enkel uw geld voor niets uitgeven omdat de dossiers niet altijd na betaling worden teruggekregen. Waarom zouden mensen die uw gegevens gecodeerd de eerste plaats helpen u ze te herstellen wanneer er niets is om ze te stoppen van alleen het nemen van uw geld. Ook van mening dat het geld zal worden gebruikt voor malware projecten in de toekomst. Wil je echt het soort criminele activiteiten ondersteunen. Mensen beseffen ook dat ze gemakkelijk geld kunnen maken, en hoe meer slachtoffers te geven in de eisen, de meer aantrekkelijke data-codering kwaadaardige software wordt om die soorten mensen. Overweeg dat geld te investeren in back-up in plaats omdat je zou kunnen worden gebracht in een situatie waarin je gezicht gegevensverlies weer. Als je een back-up optie beschikbaar was, kon je gewoon wissen Stun ransomware en vervolgens bestanden terugzetten zonder angstig over het verliezen van hen. En in het geval u niet zeker bent over hoe de gegevens Encrypting malware in geslaagd om uw systeem te infecteren, zal de distributiemethoden worden besproken in de onderstaande paragraaf in de volgende paragraaf.

Ransomware distributiemethoden

De meest voorkomende Ransomware spread methoden omvatten via spam e-mails, exploit kits en kwaadaardige downloads. Aangezien er tal van gebruikers die niet voorzichtig zijn over hoe ze hun e-mail gebruiken of van waar ze te downloaden, gegevens Encrypting kwaadaardige software spreaders hoeven niet te komen met meer verfijnde manieren. Meer verfijnde manieren kunnen ook worden gebruikt, hoewel ze niet zo populair. Crooks hoeft niet veel te doen, schrijf gewoon een generieke e-mail die lijkt redelijk geloofwaardig, voeg het geïnfecteerde bestand naar de e-mail en stuur het naar honderden gebruikers, die kunnen geloven dat de afzender is iemand betrouwbaar. Over het algemeen zullen de e-mails te bespreken geld of soortgelijke onderwerpen, die gebruikers meer kans om serieus te nemen. Hackers ook vaak pretenderen te zijn van Amazon, en waarschuwen mogelijke slachtoffers over een aantal ongewone activiteit waargenomen in hun account, die onmiddellijk zou aanmoedigen een persoon om de bijlage te openen. Vanwege dit, je moet voorzichtig zijn over het openen van e-mails, en kijk uit voor aanwijzingen dat ze kunnen worden kwaadwillig. Controleer de afzender om te zien of het is iemand die je bekend bent met. Doe geen haast om de bijgevoegde bestand te openen, alleen maar omdat de afzender lijkt bekend voor u, eerst moet je dubbel-controleren of het e-mail adres overeenkomt met de afzender de werkelijke e-mail. Grammatica fouten zijn ook een teken dat de e-mail misschien niet wat je denkt. De manier waarop je begroet kan ook een aanwijzing, een legitieme bedrijf e-mail belangrijk genoeg om te openen zou uw naam in de begroeting, in plaats van een generieke klant of lid. Kwetsbaarheden op uw computer kwetsbare software kan ook worden gebruikt om te infecteren. Alle Programma’s hebben kwetsbaarheden, maar meestal, leveranciers patch ze wanneer ze zich bewust worden van hen, zodat malware niet kunnen profiteren van het te infecteren. Toch, voor een of andere reden, niet iedereen installeert deze updates. Er wordt gesuggereerd dat u een patch te installeren wanneer deze beschikbaar is gesteld. U er ook voor kiezen om patches automatisch te installeren.

Hoe werkt het gedragen

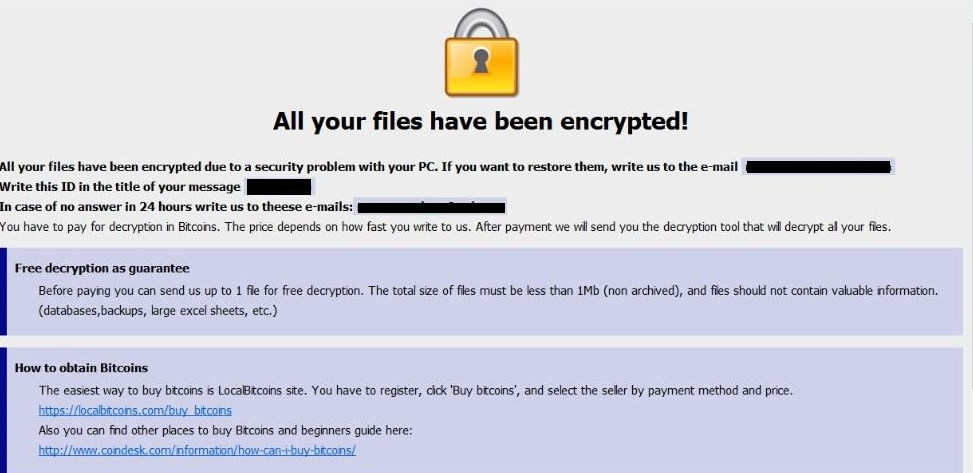

Als het bestand Encrypting kwaadaardige programma infecteert uw computer, zal het zoeken naar bepaalde bestandstypen en zodra deze zich heeft gevestigd, zal het slot hen. Als bij toeval heb je niet gemerkt iets vreemds tot nu toe, als je niet in staat om bestanden te openen, zult u merken dat er iets is gebeurd. U zult zien dat een bestandsextensie is aangesloten op alle gecodeerde bestanden, die kunnen helpen bij het identificeren van de juiste Ransomware. Het moet gezegd worden dat, bestand decryptie kan onmogelijk zijn als de Ransomware gebruikt een krachtige encryptie-algoritme. In een notitie, Crooks zal u vertellen wat er is gebeurd met uw gegevens, en stellen u een manier om ze te herstellen. Een decryptie Utility zal worden voorgesteld om u, in ruil voor geld uiteraard, en criminelen zullen verdienen dat het gebruik van andere Data Recovery opties kunnen beschadigen. De nota moet duidelijk uitleggen hoeveel de decryptie software kosten, maar als het niet, krijgt u een e-mail adres om de hackers contact op te zetten een prijs. Zoals u al weet, betalen is niet de optie die we zouden kiezen. Het betalen zou uw laatste cursus van actie moeten zijn. Misschien bent u net vergeten dat u kopieën van uw bestanden hebt gemaakt. Het kan ook mogelijk zijn dat u in staat zou zijn om een gratis decryptor te vinden. Malware specialisten kunnen zo nu en dan te ontwikkelen decryptie software gratis, als ze kunnen kraken van de gegevens te versleutelen kwaadaardig programma. Voordat u besluit te betalen, op zoek naar een decryptie Utility. Je zou geen zorgen te maken als uw computer opnieuw was besmet of crashte als je investeerde een deel van dat geld in een soort van back-up optie. Als de file beschikbaar is, verwijder enkel Stun ransomware virus en dan open Stun ransomware dossiers. In de toekomst, Vermijd bestand Encrypting kwaadaardige software zo veel mogelijk door vertrouwd te maken met jezelf de distributiemethoden. Op zijn minst, stoppen met het openen e-mailbijlagen links en rechts, houd uw software bijgewerkt, en alleen downloaden van bronnen die u kent om echt te zijn.

Manieren om virus te elimineren Stun ransomware

Als het bestand Encrypting malware is nog steeds in het systeem, moet je een Malware Removal Tool te krijgen om het te beëindigen. Om handmatig te repareren Stun ransomware virus is geen eenvoudig proces en kan leiden tot verdere schade aan uw systeem. Met behulp van een anti-malware programma is een betere beslissing. Dit hulpmiddel is voordelig om op de computer te hebben omdat het niet alleen kan bevestigen Stun ransomware maar ook een einde aan gelijkaardige degenen zetten die proberen binnen te gaan. Zodra de Malware Removal Tool van uw keuze is geïnstalleerd, gewoon scannen uw apparaat en laat het om zich te ontdoen van de dreiging. Houd in gedachten dat een Malware Removal Tool Unlock Stun ransomware bestanden. Zodra het systeem schoon is, moet normaal computergebruik worden hersteld.

Offers

Removal Tool downloadento scan for Stun ransomwareUse our recommended removal tool to scan for Stun ransomware. Trial version of provides detection of computer threats like Stun ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft Beoordeling WiperSoft is een veiligheidshulpmiddel dat real-time beveiliging van potentiële bedreigingen biedt. Tegenwoordig veel gebruikers geneigd om de vrije software van de download va ...

Downloaden|meer

Is MacKeeper een virus?MacKeeper is niet een virus, noch is het een oplichterij. Hoewel er verschillende meningen over het programma op het Internet, een lot van de mensen die zo berucht haten het pro ...

Downloaden|meer

Terwijl de makers van MalwareBytes anti-malware niet in deze business voor lange tijd zijn, make-up ze voor het met hun enthousiaste aanpak. Statistiek van dergelijke websites zoals CNET toont dat dez ...

Downloaden|meer

Quick Menu

stap 1. Verwijderen van Stun ransomware vanuit de veilige modus met netwerkmogelijkheden.

Stun ransomware verwijderen uit Windows 7/Windows Vista/Windows XP

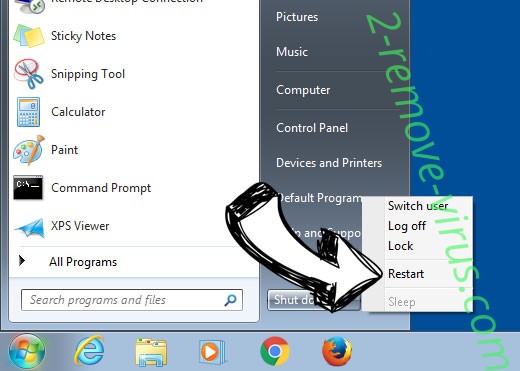

- Klik op Start en selecteer Afsluiten.

- Kies opnieuw opstarten en klik op OK.

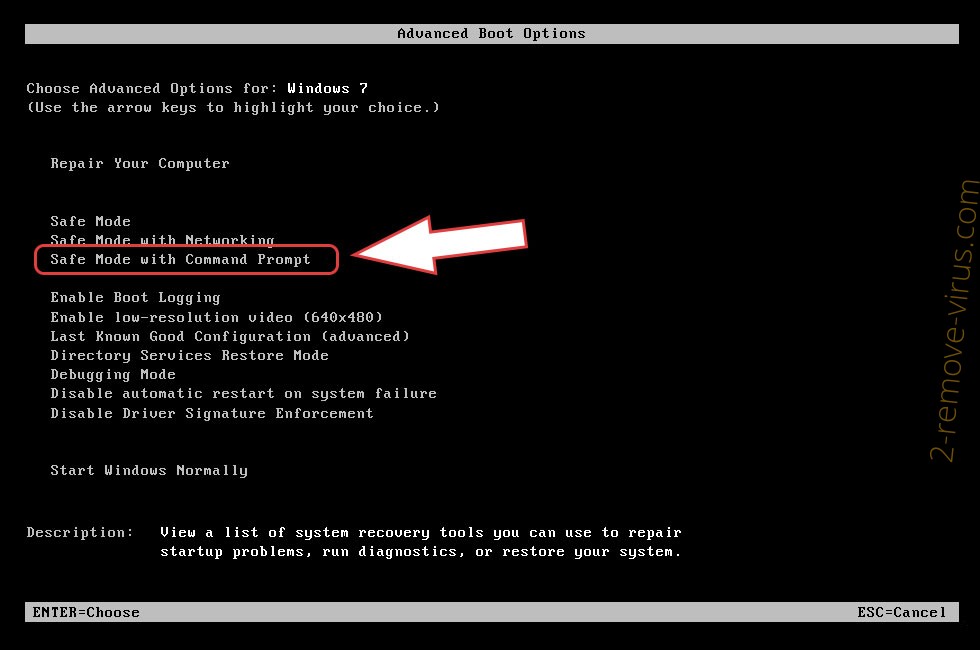

- Start onttrekkend F8 wanneer uw PC begint laden.

- Kies onder Advanced Boot Options, veilige modus met netwerkmogelijkheden.

- Open uw browser en downloaden naar de anti-malware utility.

- Gebruik het hulpprogramma voor het verwijderen van de Stun ransomware

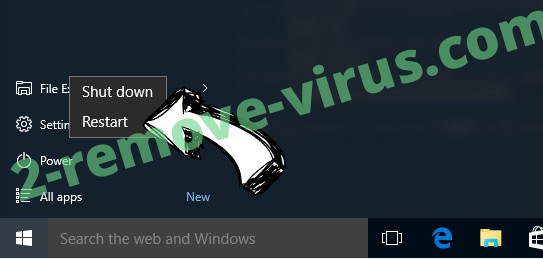

Stun ransomware verwijderen uit Windows 8/Windows 10

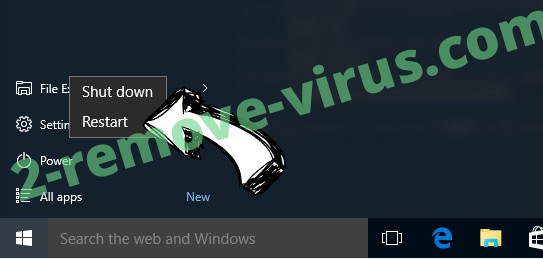

- Op het login-scherm van Windows, drukt u op de knoop van de macht.

- Tik en houd SHIFT ingedrukt en selecteer Nieuw begin.

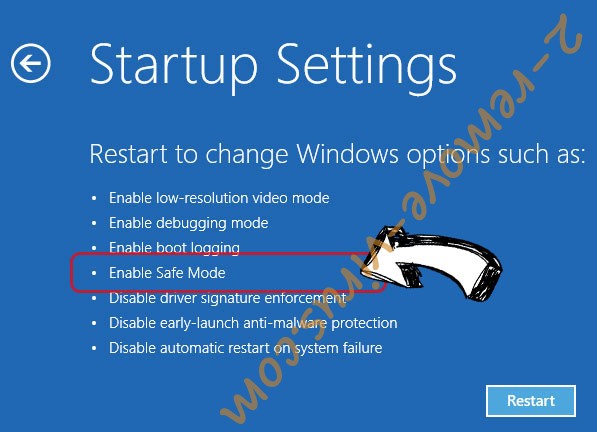

- Ga naar Troubleshoot → Advanced options → Start Settings.

- Kies inschakelen veilige modus of veilige modus met netwerkmogelijkheden onder de opstartinstellingen.

- Klik op opnieuw.

- Open uw webbrowser en de malware remover downloaden.

- De software gebruiken voor het verwijderen van de Stun ransomware

stap 2. Herstellen van uw bestanden met behulp van Systeemherstel

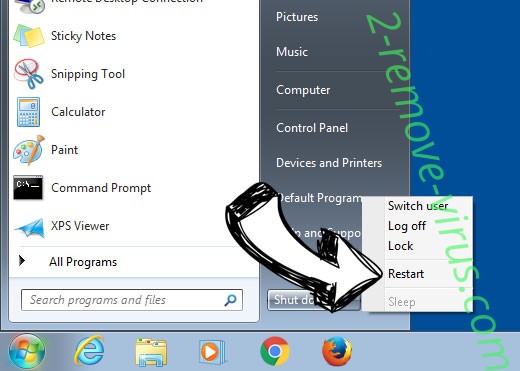

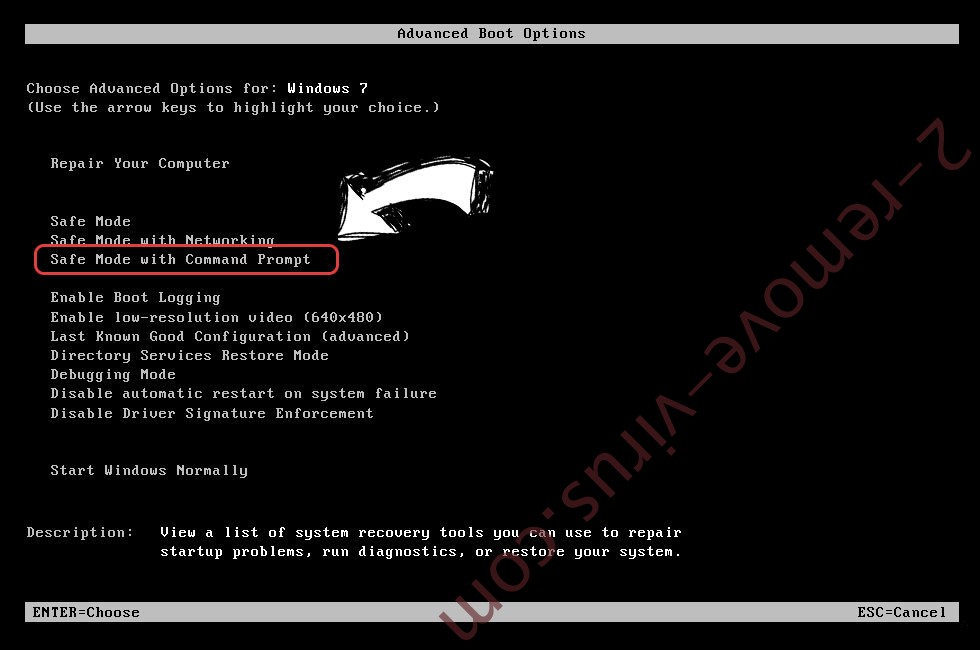

Stun ransomware verwijderen uit Windows 7/Windows Vista/Windows XP

- Klik op Start en kies afsluiten.

- Selecteer opnieuw opstarten en op OK

- Wanneer uw PC begint te laden, drukt u herhaaldelijk op F8 om geavanceerde opstartopties

- Kies de MS-DOS-Prompt in de lijst.

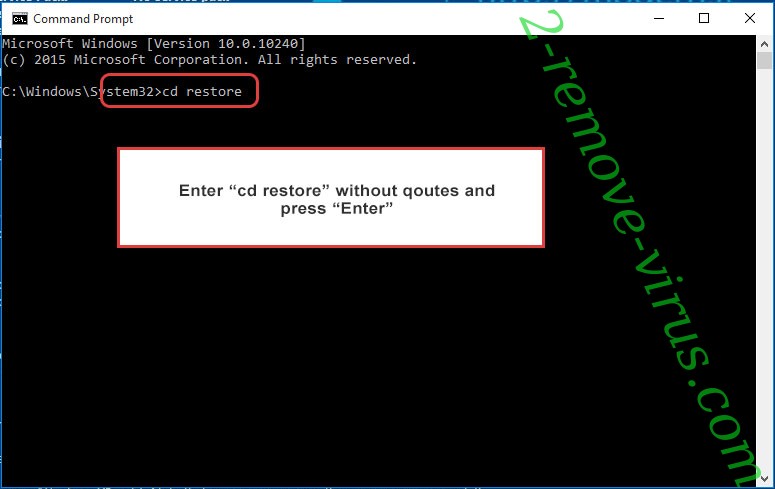

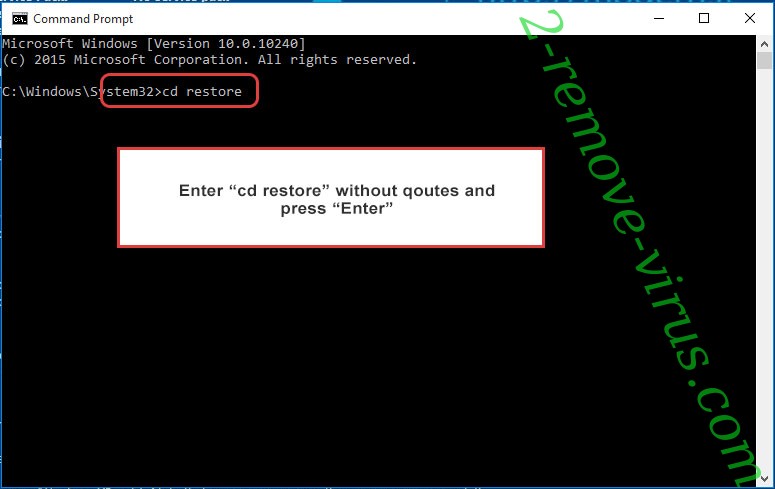

- Typ in het cd restore en tik op Enter.

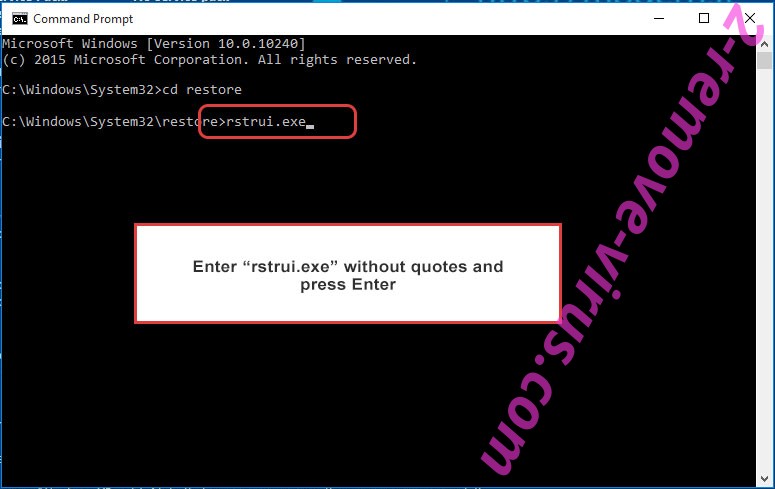

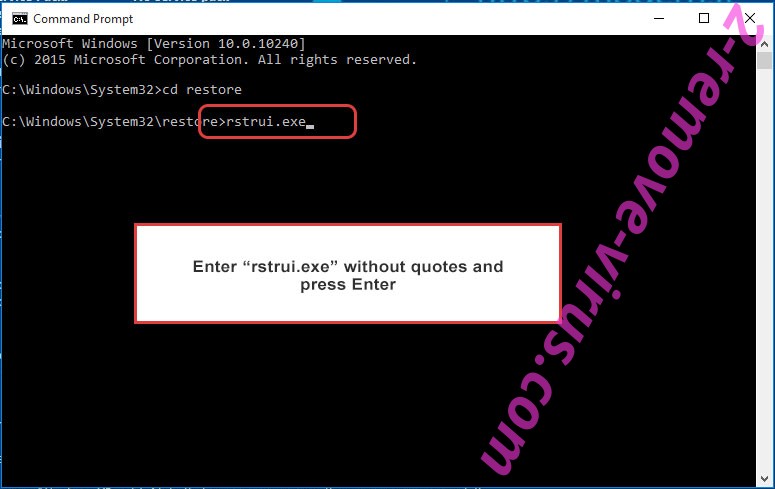

- Type in rstrui.exe en druk op Enter.

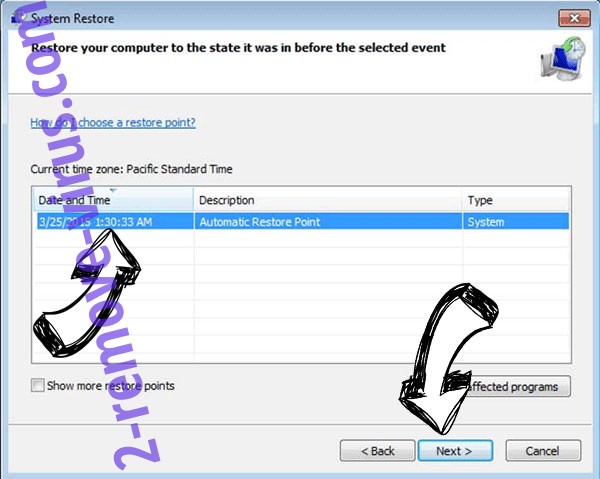

- Klik op volgende in het nieuwe venster en selecteer het herstelpunt vóór de infectie.

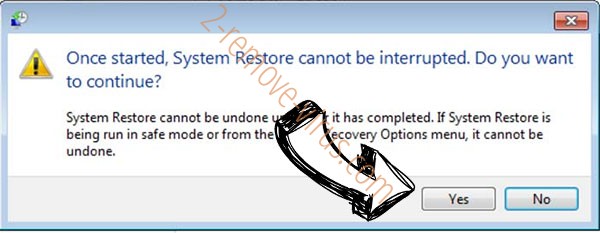

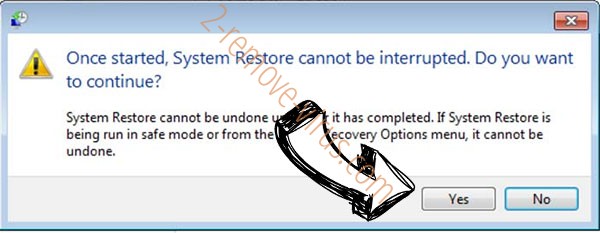

- Klik opnieuw op volgende en klik op Ja om te beginnen de systematiek weergeven.

Stun ransomware verwijderen uit Windows 8/Windows 10

- Klik op de Power-knop op de Windows login-scherm.

- Druk op en houd SHIFT ingedrukt en klik op opnieuw opstarten.

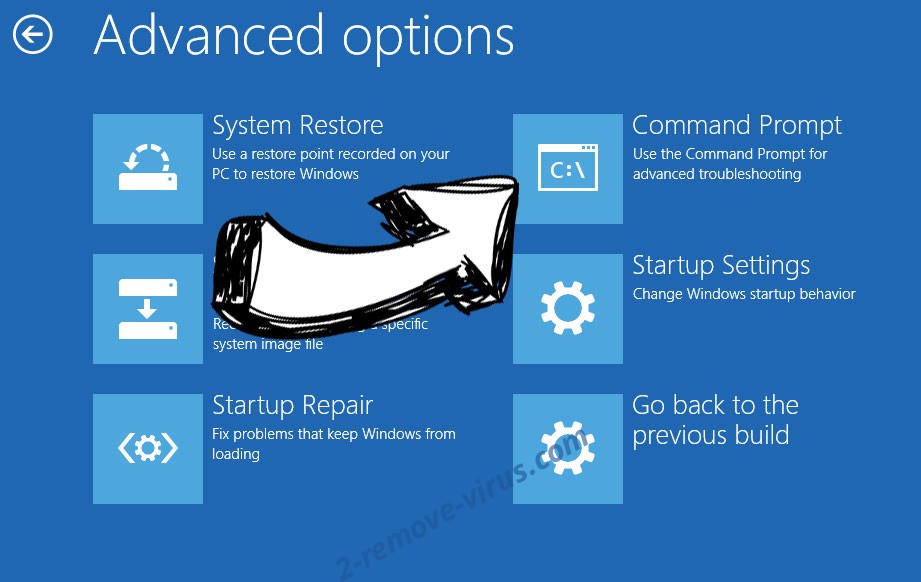

- Kies problemen oplossen en ga naar geavanceerde opties.

- Selecteer opdrachtprompt en klik op opnieuw opstarten.

- Ter troepenleiding Prompt, ingang cd restore en tik op Enter.

- Typ in rstrui.exe en tik nogmaals op Enter.

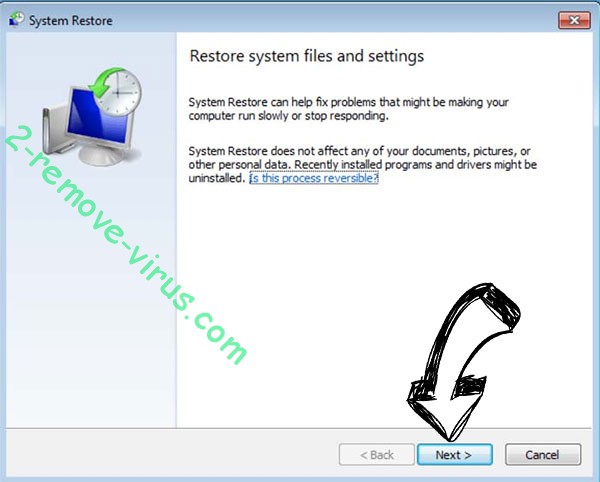

- Klik op volgende in het nieuwe venster met systeem herstellen.

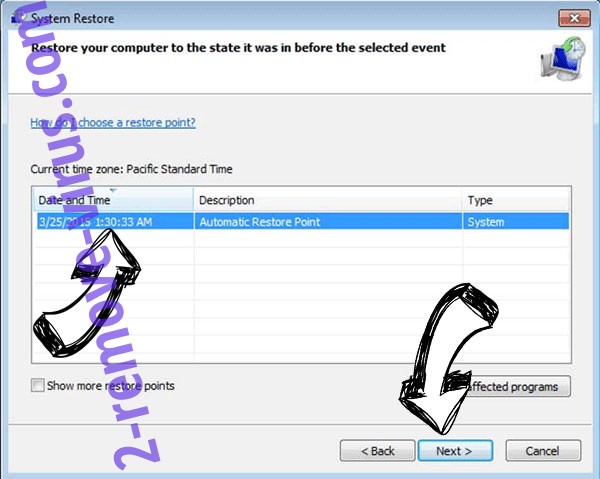

- Kies het herstelpunt vóór de infectie.

- Klik op volgende en klik vervolgens op Ja om te herstellen van uw systeem.