Cybercriminaliteit komt in verschillende vormen voor, een van de meest voorkomende is Ransomware , een soort malware-infectie die bestanden versleutelt en geld vraagt in ruil voor het decoderen ervan. , in de afgelopen vijf jaar, is een aanzienlijke overlast geworden voor Ransomware iedereen, inclusief individuele gebruikers, bedrijven en organisaties, overheidsinstanties en zelfs zorginstellingen.

De geschatte kosten van Ransomware aanvallen hebben alleen al in 2020 meer dan $ 20 miljard bedragen, meer dan het dubbele van het bedrag in 2018. De schadekosten zullen de komende jaren alleen maar stijgen, waarbij steeds meer bedrijven en organisaties het slachtoffer worden. En met Ransomware -as-a-service (Raas) die op grote schaal beschikbaar werd voor iedereen die zich tot dit specifieke type cybercrime wil wenden, Ransomware werd een nog grotere bedreiging. Cybercriminelen kunnen nu gewoon verhuren Ransomware en toegang kopen tot systemen om het aan te Ransomware starten, terwijl ze minimale inspanningen leveren en weinig vaardigheid vereisen.

Hoewel reguliere gebruikers nog steeds het risico lopen het slachtoffer te worden van Ransomware aanvallen, zijn het bedrijven en organisaties die het grootste risico lopen. Regelmatige gebruikers zijn meestal het slachtoffer van zeer generieke, vaak gemakkelijk vermijdbare Ransomware aanvallen, maar organisaties zijn het doelwit van zeer specifieke en geavanceerde Ransomware stammen. De inzet is ook veel hoger voor de laatste, omdat de Ransomware eisen vaak meer dan miljoenen dollars bedragen.

Bedrijven en organisaties worden ook geconfronteerd met een ander probleem, Ransomware bendes versleutelen nu niet alleen bestanden en veroorzaken aanzienlijke verstoring van de dagelijkse activiteiten, maar stelen ook gegevens en dreigen deze openbaar te maken als er geen losgeld wordt betaald. Velen Ransomware hebben die belofte waargemaakt en hebben inderdaad potentieel gevoelige gegevens vrijgegeven die zijn gestolen van bedrijven die de beslissing hebben genomen om niet te betalen.

Voor individuele gebruikers betekent vermijden Ransomware het ontwikkelen van beter surfgedrag en het niet deelnemen aan illegale activiteiten op internet. Voor bedrijven en organisaties is het echter veel ingewikkelder.

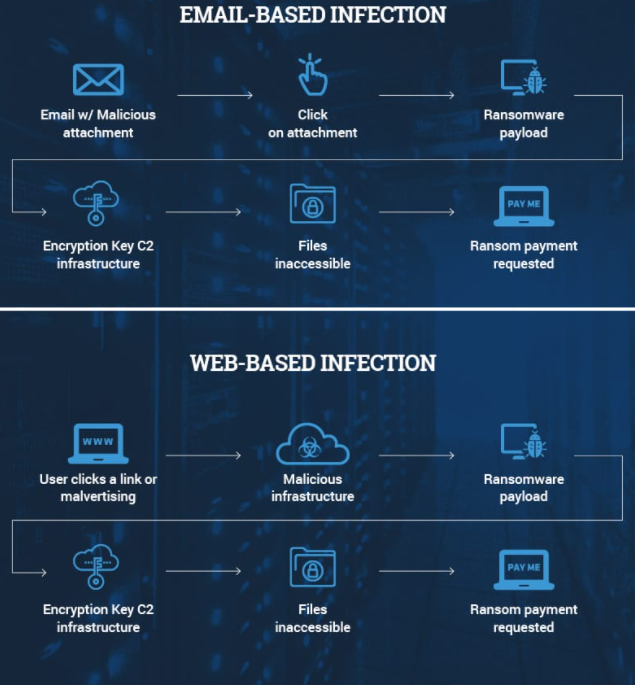

Hieronder vindt u de methoden die het Ransomware meest worden gebruikt om systemen te infecteren, van toepassing op zowel individuele gebruikers als grotere doelen.

Auteursrechtelijk beschermde inhoud piraterij

Het is geen geheim dat je zowat elke vorm van betaalde film, tv-serie, spel, software, enz. gratis kunt krijgen door te piraterij. Of je het moet doen of niet is een andere vraag, maar het feit is dat het mogelijk is. En omdat veel mensen deze optie kiezen om hun favoriete inhoud te krijgen, creëert het de perfecte gelegenheid voor kwaadwillende acteurs om malware te verspreiden. Om nog maar te zwijgen van het feit dat bronnen die illegale inhoud hebben vaak zeer slecht gereguleerd zijn, waardoor cybercriminelen hun malware gemakkelijk kunnen verspreiden.

In de meeste gevallen nemen gebruikers op Ransomware via torrents voor entertainmentinhoud en bij het downloaden van softwarescheuren. U kunt sites zoals de Pirate Bay of softwarecrackforums niet vertrouwen om u veilige inhoud te bieden wanneer het hele punt van die platforms is om toegang te geven tot gestolen inhoud. Vooral de meeste torrent-sites zijn notoir slecht gereguleerd, waardoor kwaadwillende partijen hun kwaadaardige inhoud gemakkelijk op de platforms kunnen uploaden.

Torrents voor populaire inhoud hebben vaker wel dan niet malware verborgen. Toen bijvoorbeeld de populaire tv-serie Game of Thrones werd uitgezonden, waren torrents voor afleveringen vaak malware. Hetzelfde kan worden gezegd over elke langverwachte / populaire film, tv-serie en videogame.

Naast torrents die malware bevatten, kunnen torrent-sites zelf vaak als kwaadaardig worden geclassificeerd. De sites tonen verschillende oplichting, waaronder valse viruswaarschuwingen, aanwijzingen om potentieel gevaarlijke programma’s te downloaden en “je hebt een prijs gewonnen” oplichting. Bovendien kunnen veel torrent-websites kwetsbaarder zijn voor uitbuiting door kwaadwillende partijen, waardoor ze drive-by downloads kunnen initiëren.

De eenvoudigste manier om te voorkomen dat het oppikken Ransomware en andere soorten malware-infecties van piraterij websites is om niet torrent. Als u zich echter geen zorgen maakt over het feit dat u in wezen inhoud steelt, hebt u op zijn minst antivirussoftware geïnstalleerd voor wanneer u onvermijdelijk malware downloadt.

E-mailbijlagen

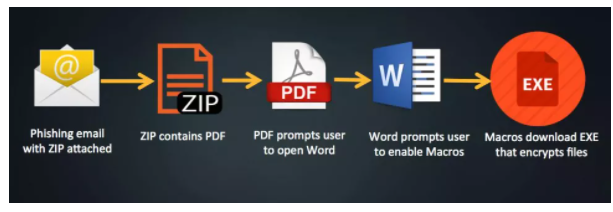

Malspam en hun bijlagen zijn een van de meest voorkomende manieren waarop malware, Ransomware vooral, wordt verspreid. Dit geldt zowel voor reguliere gebruikers als voor bedrijfsnetwerken. Verschillende social engineering tactieken worden gebruikt om gebruikers te verleiden tot het openen van e-mailbijlagen, waardoor de malware zou worden geïnitieert. De kwaadaardige bijlagen zijn er in verschillende formaten, waaronder Word, Excel, PDF en ZIP.

Malspam-campagnes variëren van zeer basale tot vrij geavanceerde campagnes, waarvan de laatste meestal specifieke doelen hebben, zoals bedrijven of overheidsinstellingen. De generieke malspam-campagnes zijn heel gemakkelijk herkenbaar, zolang gebruikers zich niet haasten om ongevraagde e-mailbijlagen te openen. De geavanceerde kunnen echter uiterst moeilijk te detecteren zijn, te oordelen naar de vele bedrijven en instellingen die het slachtoffer zijn geworden.

Hoe te voorkomen dat u besmet raakt:

- het e-mailadres van de afzender te controleren;

Het e-mailadres van de afzender moet het eerste zijn dat u controleert wanneer u een ongevraagde e-mail met een bijlage ontvangt, omdat het vaak een grote weggeefactie is. Tenzij ze specifieke doelen hebben, Ransomware worden e-mails vaak verzonden vanaf zeer generieke e-mailadressen die bestaan uit willekeurige combinaties van cijfers en letters. Zelfs als het e-mailadres er legitiem uitziet, controleer dan altijd of het daadwerkelijk toebehoort aan wie de afzender beweert te zijn.

- zoek naar grammatica- en spelfouten in ongevraagde e-mails;

Of het nu opzettelijk is of niet, malspam, phishing en andere kwaadaardige e-mails bevatten vaak zeer voor de hand liggende grammatica- en spelfouten. Als u een e-mail ontvangt (vooral als het de algemene automatische e-mail is) van een bedrijf waarvan u de services gebruikt, heeft de e-mail geen grammatica- / spelfouten omdat deze als onprofessioneel worden beschouwd. Als u bijvoorbeeld een e-mail ontvangt met fouten van iemand die beweert uw bank te zijn, beschouw dat dan als een grote rode vlag.

- noteer hoe de e-mailadressen u adresseren;

U hebt waarschijnlijk gemerkt dat wanneer een bedrijf waarvan u de service gebruikt u een e-mail stuurt, het u bij naam aanspreekt. Als je bijvoorbeeld de streamingdienst Netflix gebruikt, wordt je aanspreken op de naam van het hoofdgebruikersprofiel van Netflix. Als u een bankrekening heeft bij bijvoorbeeld Barclays, wordt u door officiële correspondentie aangeschreven op uw achternaam. Nooit zullen algemene woorden zoals “Gebruiker”, “Lid”, “Klant”, enz., ooit worden gebruikt om u aan te spreken in legitieme e-mails door diensten die u gebruikt. Als een e-mail met algemene woorden om u aan te spreken u vraagt om een bijlage te openen omdat het een belangrijk document is, moet u heel voorzichtig zijn.

- scan e-mailbijlagen met antivirussoftware of VirusTotal;

Het wordt ten zeerste aanbevolen om alle e-mailbijlagen te scannen met antivirussoftware of VirusTotal voordat u ze opent. U kunt de e-mailbijlage uploaden naar VirusTotal en het zou u laten zien of een van de tientallen antivirusprogramma’s het bestand als kwaadaardig detecteert.

- klik niet op onbekende links.

In sommige gevallen bevatten e-mails koppelingen in plaats van e-mailbijlagen. Als u op een kwaadaardige link klikt, gaat u naar een website waar malware zoals Ransomware mogelijk verborgen is.

Kwaadaardige reclame

Kwaadaardige reclame, of malvertising in het kort, is ook een tactiek die door distributeurs wordt gebruikt Ransomware om hun kwaadaardige software te verspreiden. De manier waarop malvertising werkt, is dat kwaadwillende actoren schadelijke code in advertenties invoegen en vervolgens legitieme advertentienetwerken gebruiken om die advertenties aan gebruikers weer te geven. Als gebruikers interactie hebben met de kwaadaardige advertentie, worden ze omgeleid naar een schadelijke server die een exploitkit host, die vervolgens kan worden uitgevoerd. Exploit kits zijn malware die het geïnfecteerde apparaat controleren op kwetsbaarheden om te exploiteren. Door misbruik te maken van een kwetsbaarheid, kan de exploit kit in wezen toestaan Ransomware om een computer te betreden.

Kwaadaardige advertenties kunnen worden gevonden op volledig legitieme websites, hoewel ze meestal snel worden ontdekt en verwijderd. Helaas betekent dit dat interactie met advertenties, zelfs op legitieme sites, niet altijd veilig is.

Hoe te voorkomen dat u besmet raakt:

- regelmatig updates installeren;

Om te voorkomen dat malware profiteert van kwetsbaarheden, moet u regelmatig updates installeren. Wanneer ontwikkelaars zich bewust worden van een beveiligingslek dat kan worden misbruikt, brengen ze een update uit om deze te patchen. Het enige dat u hoeft te doen, is het installeren. U kunt in veel gevallen automatische updates inschakelen en we raden u ten zeerste aan dat te doen.

- antivirussoftware en adblocker hebben geïnstalleerd;

Het installeren van antivirussoftware is een must om malware-infecties te voorkomen, inclusief infecties die zich verspreiden via kwaadaardige advertenties. Een betrouwbaar antivirusprogramma voorkomt dat infecties Ransomware zoals binnenkomen of schade aanrichten. Het installeren van een adblocker-extensie is ook een goed idee, omdat het advertenties zou blokkeren en pop-ups zou voorkomen.

- vermijd interactie met advertenties op websites met een hoog risico.

Bij het surfen op websites met een hoog risico is het een goed idee om niet op advertenties te klikken, omdat de kans groot is dat ze onveilig zijn. Websites met illegale inhoud, gratis streamingpagina’s en pornografiesites behoren tot de meest risicovolle, dus extra voorzichtigheid is geboden bij het bezoeken ervan. Het is op zijn minst aan te raden om adblocker te installeren.

Drive-by downloads

Net als bij malvertising, drive-by downloads omvatten kwaadaardige actoren injecteren kwaadaardige code in websites en vervolgens het gebruik van exploit kits om computers te infecteren. Legitieme websites kunnen soms worden gecompromitteerd en resulteren in drive-by downloads, maar het is niet bijzonder gebruikelijk, omdat het in wezen gaat om het hacken van de sites en het is niet altijd zo eenvoudig als er voldoende beschermingsmaatregelen zijn genomen.

Deze downloads kunnen optreden zonder dat gebruikers iets opmerken dat er mis is, het is meestal genoeg om gewoon de site te bezoeken om de download te starten. Dit kan leiden tot allerlei infecties, waaronder Ransomware .

Hoe te voorkomen dat u besmet raakt:

- antivirussoftware hebben geïnstalleerd.

Het installeren van antivirussoftware is een must om malware-infecties te voorkomen, inclusief infecties die zich verspreiden via kwaadaardige advertenties. Een betrouwbaar antivirusprogramma voorkomt dat infecties Ransomware zoals binnenkomen of schade aanrichten.

Extern bureaublad-protocol (RDP)

Remote Desktop Protocol, of kortweg RDP, is een hulpmiddel waarmee gebruikers verbinding kunnen maken met een andere computer of server via een netwerkverbinding. Het is niet verwonderlijk dat cybercriminelen een kans zagen om te verspreiden Ransomware via RDP. Het is momenteel een van de meest gebruikte infiltratiemethoden door Ransomware , vooral als het gaat om het infecteren van organisaties in plaats van individuele gebruikers. De beruchte Dharma en GandCrab Ransomware families zijn bekend om Remote Desktop Protocol te exploiteren om computers te infecteren.

Het grootste gevaar is het openlaten van een RDP-poort voor internet, omdat het in wezen iedereen in staat stelt verbinding te maken met de externe server. Als een aanvaller er met succes verbinding mee kan maken, heeft hij/zij toegang tot de server en kan hij/zij verschillende acties uitvoeren, zoals het installeren van Ransomware . Cybercriminelen kunnen het internet scannen op open RDP-poorten, waarop ze vervolgens proberen in te loggen door de inloggegevens te raden of gestolen te gebruiken. Zodra de aanvaller zich in het systeem bevindt, zou hij/ zij doorgaan met het uitschakelen van beveiligingssystemen om het netwerk kwetsbaar te maken en vervolgens de payload aka install Ransomware leveren.

Hoe te voorkomen dat u besmet raakt:

- gebruik een VPN;

Het wordt ten zeerste aanbevolen om een VPN te gebruiken om de toegang tot externe netwerken veilig te maken.

- sterke wachtwoorden hebben en multi-factor Authentication inschakelen;

De meeste succesvolle RDP-aanvallen vinden plaats vanwege zwakke inloggegevens. Het maken van een lang, willekeurig en vooral uniek wachtwoord zou voorkomen dat aanvallers aanvallen met succes via RDP kunnen uitvoeren. Omdat het echter altijd mogelijk is om wachtwoorden in gevaar te brengen, wordt het aanbevolen om multi-factor Authentication in te schakelen om het voor onbevoegden moeilijker te maken om in te loggen.

- gebruik een firewall om te beperken wie toegang heeft.

U kunt een firewall gebruiken om te beperken welke IP-adressen of welk bereik van IP-adressen toegang hebben tot RDP.