Wat kan worden gezegd over deze infectie

De Ransomware bekend als .phoenix Ransomware is gecategoriseerd als een ernstige infectie, te wijten aan de hoeveelheid schade die het zou kunnen doen om uw apparaat. Het is waarschijnlijk dat je nog nooit ondervonden dit soort kwaadaardige programma voor, in welk geval, zou je vooral geschokt. Uw bestanden kunnen zijn gecodeerd met behulp van krachtige encryptie-algoritmen, waardoor u niet in staat om ze meer toegang.

Omdat Ransomware kan resulteren in permanente bestands verlies, dit soort dreiging is zeer gevaarlijk om te hebben. Crooks geeft u de mogelijkheid om bestanden te decoderen door het betalen van het losgeld, maar dat is niet de aangemoedigd optie. Voordat er iets anders, zal betalen niet ervoor zorgen dat bestanden worden hersteld. Er is niets stoppen criminelen van alleen het nemen van uw geld, en niet het geven van een manier om bestanden te decoderen. Bovendien, dat geld zou helpen toekomstige data-encoding malware en malware projecten. Zou je echt wilt iets dat miljarden dollars in schade doet ondersteunen. Mensen worden ook steeds meer aangetrokken tot de hele industrie, omdat de meer mensen voldoen aan de verzoeken, hoe meer winstgevend het wordt. Situaties waar je zou kunnen verliezen uw gegevens zijn vrij frequent, zodat het misschien verstandiger om back-up te kopen. U vervolgens bestanden terugzetten vanaf een back-up nadat u deze hebt beëindigd .phoenix Ransomware of gerelateerde bedreigingen. Als u niet zeker bent over hoe je de infectie hebt, bespreken we de meest voorkomende distributiemethoden in de onderstaande paragraaf.

Hoe wordt Ransomware gedistribueerd

Meest frequente Ransomware distributie manieren omvatten via spam e-mails, exploit kits en kwaadaardige downloads. Omdat mensen de neiging om nogal nalatig wanneer ze open e-mails en bestanden downloaden, is het vaak niet nodig voor Ransomware spreaders om meer geavanceerde manieren te gebruiken. Dat wil niet zeggen dat spreaders niet meer verfijnde manieren te gebruiken op alle, echter. Hackers schrijven een enigszins overtuigende e-mail, terwijl het gebruik van de naam van een bekende bedrijf of organisatie, bevestig de Ransomware-geteisterde bestand naar de e-mail en stuur het naar mensen. Money-gerelateerde onderwerpen worden vaak gebruikt omdat mensen meer kans om de zorg over deze soorten e-mails, dus open ze zonder veel aarzeling. En als iemand die pretendeert te zijn Amazon was om een gebruiker te e-mailen over dubieuze activiteit in hun account of een aankoop, de account eigenaar zou veel meer vatbaar voor het openen van de bijlage zonder na te denken. Er zijn bepaalde tekenen je moet op de uitkijk voor voor het openen van e-mailbijlagen. Controleer voordat u iets anders de identiteit van de afzender en of ze kunnen worden vertrouwd. Zelfs als u weet dat de afzender, niet overhaast, controleer dan eerst het e-mail adres om ervoor te zorgen dat het legitiem is. Ook op zoek naar grammaticale fouten, die kunnen worden vrij evident. Een ander evident teken kan uw naam niet overal gebruikt worden, als, laten we zeggen dat je gebruik Amazon en ze waren om je e-mail, zouden ze geen gebruik maken van algemene groeten als beste klant/lid/gebruiker, en in plaats daarvan zou de naam die u hebt gegeven met hen. Het is ook mogelijk voor bestand Encrypting malware om zwakke plekken te gebruiken in computers te infecteren. Deze kwetsbaarheden worden meestal gevonden door malware onderzoekers, en wanneer software makers zich bewust worden van hen, ze release patches om ze te repareren, zodat kwaadaardige software-ontwikkelprogramma’s kunnen ze niet exploiteren om corrupte computers met kwaadaardige software. Helaas, zoals zoals kan worden gezien door de wijdverbreide van WannaCry Ransomware, niet iedereen installeert deze fixes, om verschillende redenen. Situaties waarin malware zwakke plekken gebruikt om in te voeren is waarom het belangrijk is dat u uw software regelmatig bijwerkt. U er ook voor kiezen om updates automatisch te installeren.

Hoe werkt het handelen

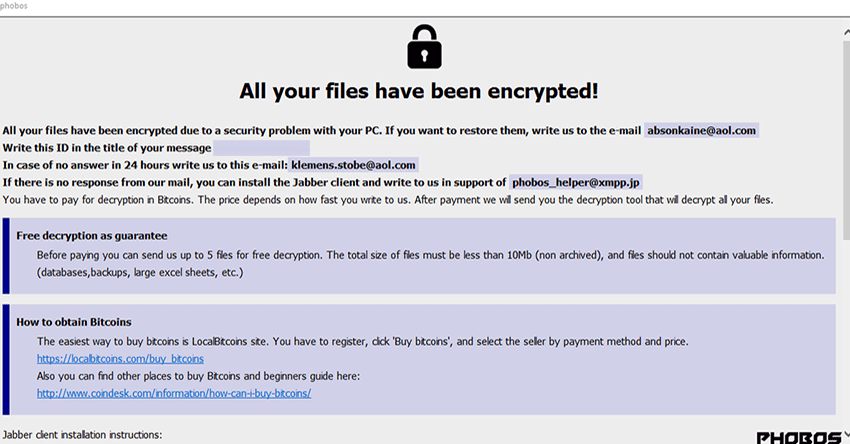

Kort na de data-encoding kwaadaardige programma infecteert uw apparaat, zal het scannen van uw computer voor specifieke bestandstypen en zodra ze zijn geïdentificeerd, zal het versleutelen. Als u aanvankelijk niet merkt dat er iets aan de hand, zult u zeker weten wanneer u niet uw bestanden te openen. Bestanden die zijn gecodeerd zal een uitbreiding gehecht aan hen, die kunnen helpen mensen erachter te komen van de naam van de Ransomware. Als data-encoding malware geïmplementeerd een sterke encryptie-algoritme, kan het decoderen van bestanden zeer moeilijk, zo niet onmogelijk. Een losgeld nota zal in de omslagen met uw dossiers worden geplaatst of het zal in uw desktop verschijnen, en het zou moeten verklaren dat uw dossiers zijn gecodeerd en hoe u hen kon herstellen. Volgens de Cyber boeven, de enige manier om uw bestanden te herstellen zou zijn met hun decryptor, die duidelijk niet zal komen voor gratis. Een duidelijke prijs zou in de nota moeten worden getoond maar als het niet is, zou u het verstrekte e-mail adres moeten gebruiken om de oplichters te contacteren om te weten te komen hoeveel u zou moeten betalen. Het betalen van deze hakkers is niet wat wij om de redenen adviseren die wij hierboven reeds hebben besproken. Alleen overwegen te geven in de eisen als alles faalt. Misschien heb je gewoon niet meer weet het maken van kopieën. In sommige gevallen kan gratis decryptie tools worden gevonden. Er zijn een aantal malware onderzoekers die in staat zijn om de gegevens te kraken versleutelen kwaadaardige software, dus konden ze een gratis programma te ontwikkelen. Bedenk dat voor het betalen van het losgeld zelfs kruist je geest. Een slimmere investering zou back-up. Als back-up beschikbaar is, gewoon .phoenix Ransomware te beëindigen en vervolgens ontgrendelen van .phoenix Ransomware bestanden. Nu u zich bewust bent van hoeveel schade dit soort infectie zou kunnen doen, proberen om het te vermijden zoveel mogelijk. Op zijn minst, stoppen met het openen e-mailbijlagen links en rechts, update uw Programma’s, en alleen downloaden van bronnen die je weet dat je kan vertrouwen.

Manieren om te elimineren.phoenix Ransomware

Verkrijg een Malware Removal Utility, want het zal nodig zijn om de Ransomware uit uw computer als het nog in uw computer. Het kan heel moeilijk zijn om handmatig vast te stellen .phoenix Ransomware virus, omdat een fout kan leiden tot verdere schade. In plaats daarvan raden we u aan een anti-malware software te gebruiken, een methode die uw computer niet verder in gevaar brengt. Dit hulpprogramma is gunstig te hebben op de computer, omdat het misschien niet alleen te ontdoen van deze dreiging, maar ook het stoppen van een van het invoeren in de toekomst. Dus Selecteer een programma, installeer het, scan uw apparaat en ervoor te zorgen om zich te ontdoen van de Ransomware, als het nog aanwezig is. Het nut is niet in staat om het herstellen van uw bestanden, echter. Als de Ransomware volledig is verdwenen, herstelt u de gegevens van de back-up, en als u deze niet hebt, start u deze.

Offers

Removal Tool downloadento scan for .phoenix RansomwareUse our recommended removal tool to scan for .phoenix Ransomware. Trial version of provides detection of computer threats like .phoenix Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft Beoordeling WiperSoft is een veiligheidshulpmiddel dat real-time beveiliging van potentiële bedreigingen biedt. Tegenwoordig veel gebruikers geneigd om de vrije software van de download va ...

Downloaden|meer

Is MacKeeper een virus?MacKeeper is niet een virus, noch is het een oplichterij. Hoewel er verschillende meningen over het programma op het Internet, een lot van de mensen die zo berucht haten het pro ...

Downloaden|meer

Terwijl de makers van MalwareBytes anti-malware niet in deze business voor lange tijd zijn, make-up ze voor het met hun enthousiaste aanpak. Statistiek van dergelijke websites zoals CNET toont dat dez ...

Downloaden|meer

Quick Menu

stap 1. Verwijderen van .phoenix Ransomware vanuit de veilige modus met netwerkmogelijkheden.

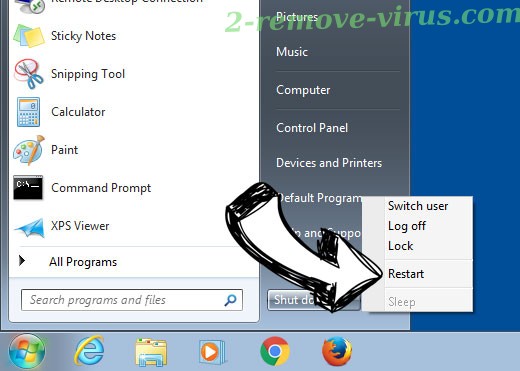

.phoenix Ransomware verwijderen uit Windows 7/Windows Vista/Windows XP

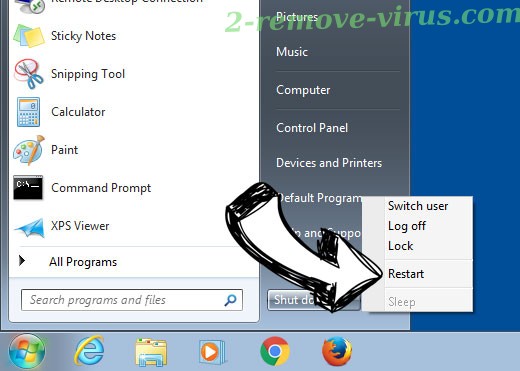

- Klik op Start en selecteer Afsluiten.

- Kies opnieuw opstarten en klik op OK.

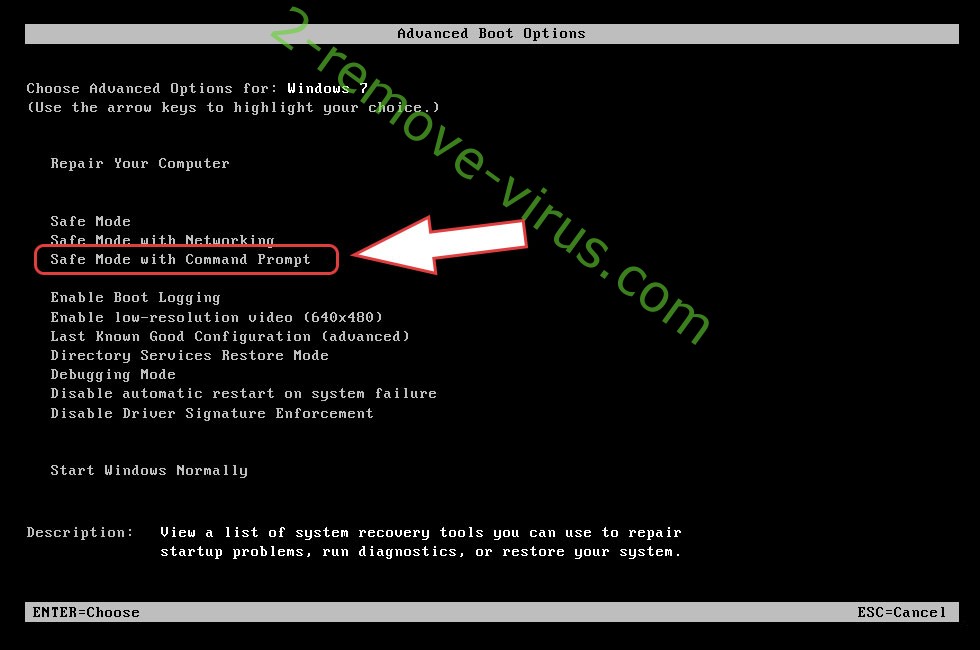

- Start onttrekkend F8 wanneer uw PC begint laden.

- Kies onder Advanced Boot Options, veilige modus met netwerkmogelijkheden.

- Open uw browser en downloaden naar de anti-malware utility.

- Gebruik het hulpprogramma voor het verwijderen van de .phoenix Ransomware

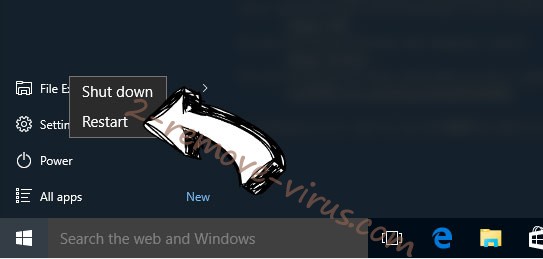

.phoenix Ransomware verwijderen uit Windows 8/Windows 10

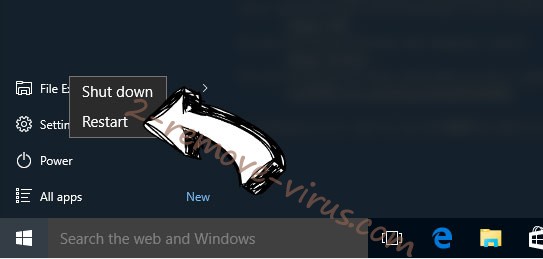

- Op het login-scherm van Windows, drukt u op de knoop van de macht.

- Tik en houd SHIFT ingedrukt en selecteer Nieuw begin.

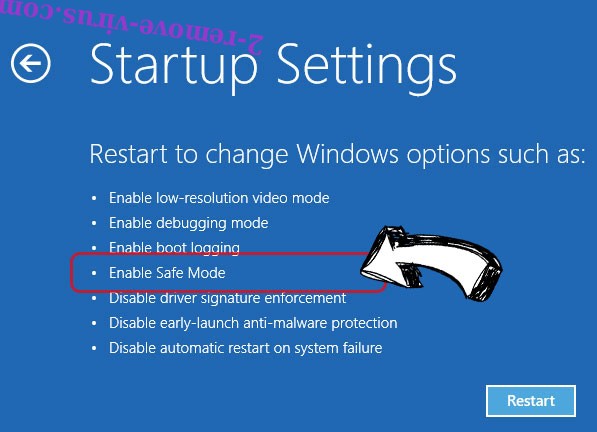

- Ga naar Troubleshoot → Advanced options → Start Settings.

- Kies inschakelen veilige modus of veilige modus met netwerkmogelijkheden onder de opstartinstellingen.

- Klik op opnieuw.

- Open uw webbrowser en de malware remover downloaden.

- De software gebruiken voor het verwijderen van de .phoenix Ransomware

stap 2. Herstellen van uw bestanden met behulp van Systeemherstel

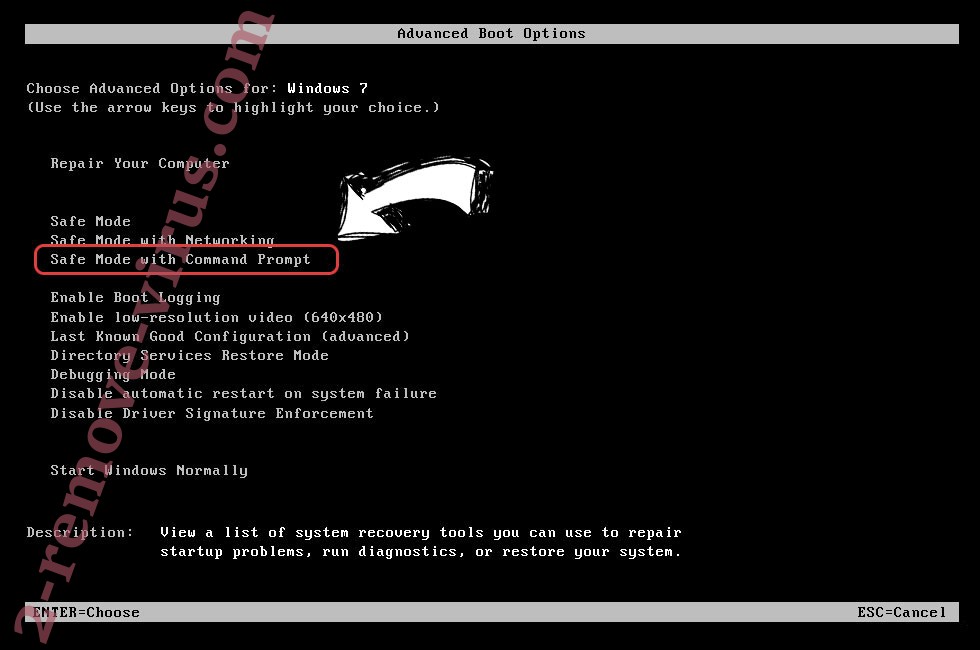

.phoenix Ransomware verwijderen uit Windows 7/Windows Vista/Windows XP

- Klik op Start en kies afsluiten.

- Selecteer opnieuw opstarten en op OK

- Wanneer uw PC begint te laden, drukt u herhaaldelijk op F8 om geavanceerde opstartopties

- Kies de MS-DOS-Prompt in de lijst.

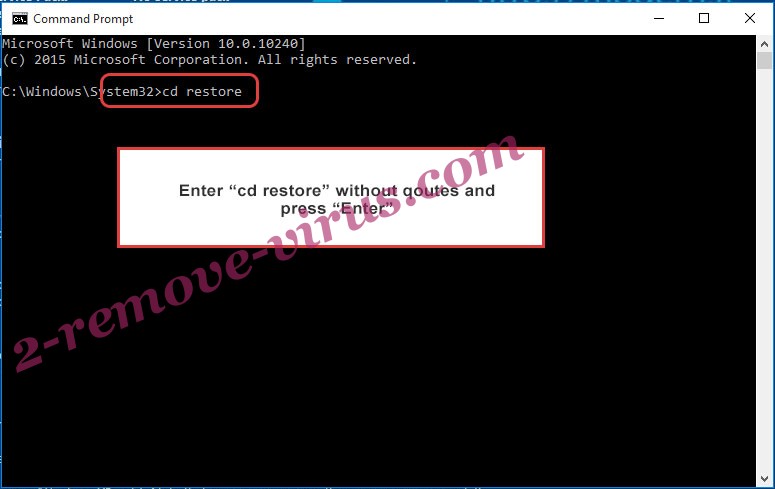

- Typ in het cd restore en tik op Enter.

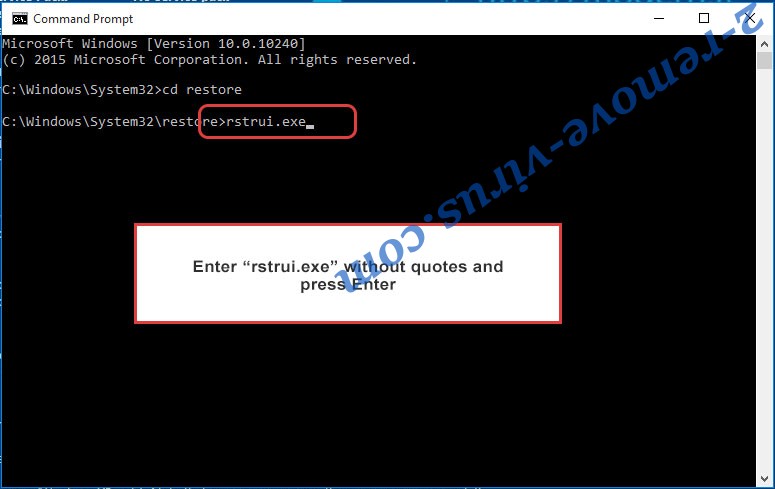

- Type in rstrui.exe en druk op Enter.

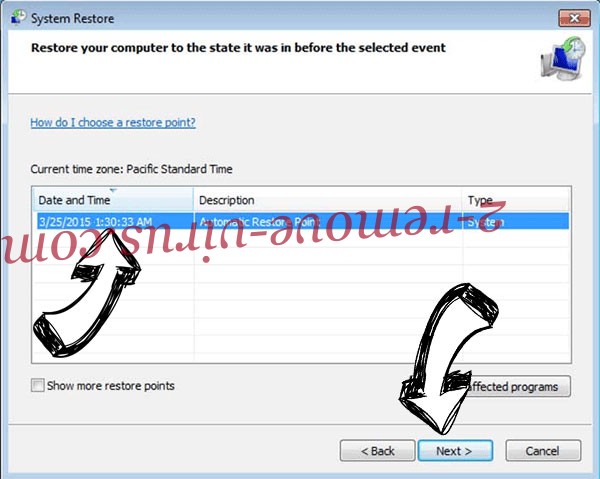

- Klik op volgende in het nieuwe venster en selecteer het herstelpunt vóór de infectie.

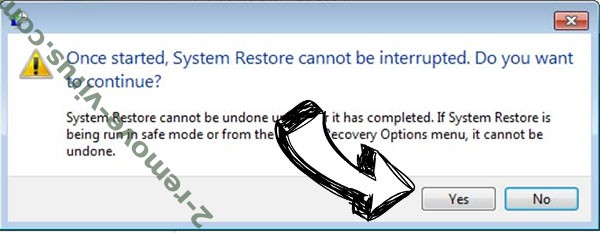

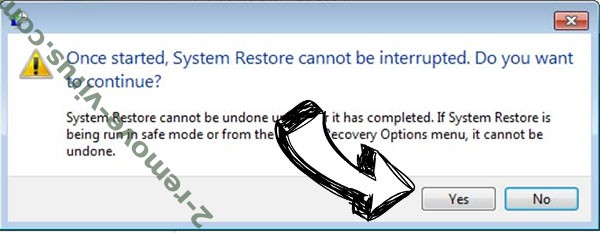

- Klik opnieuw op volgende en klik op Ja om te beginnen de systematiek weergeven.

.phoenix Ransomware verwijderen uit Windows 8/Windows 10

- Klik op de Power-knop op de Windows login-scherm.

- Druk op en houd SHIFT ingedrukt en klik op opnieuw opstarten.

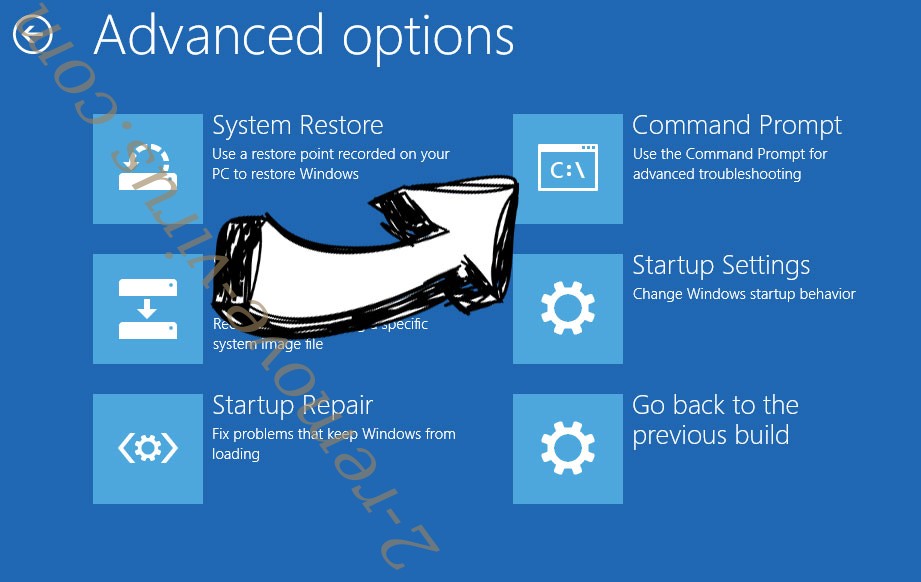

- Kies problemen oplossen en ga naar geavanceerde opties.

- Selecteer opdrachtprompt en klik op opnieuw opstarten.

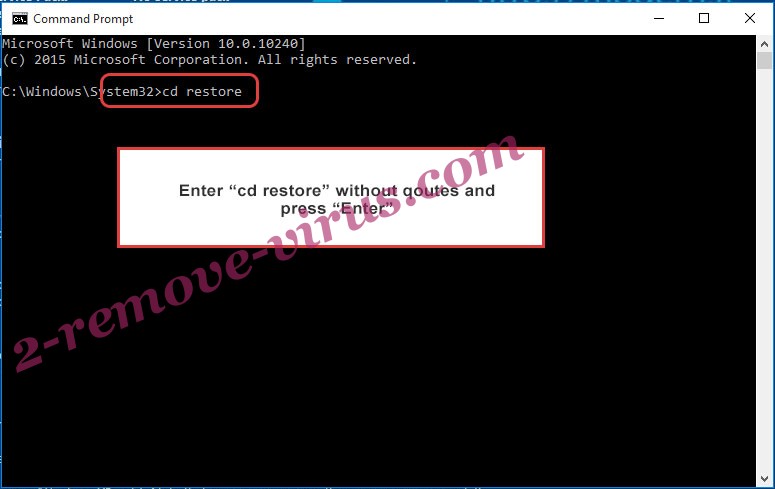

- Ter troepenleiding Prompt, ingang cd restore en tik op Enter.

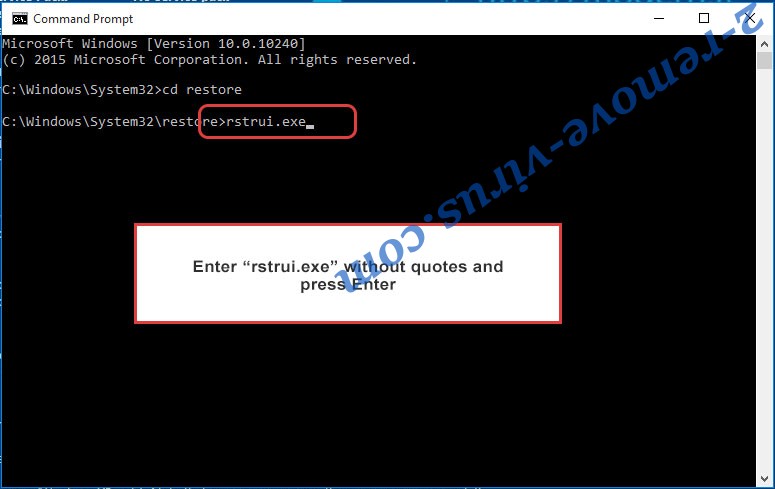

- Typ in rstrui.exe en tik nogmaals op Enter.

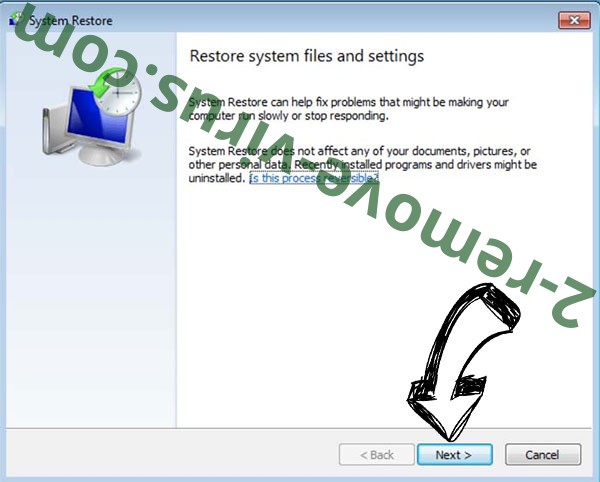

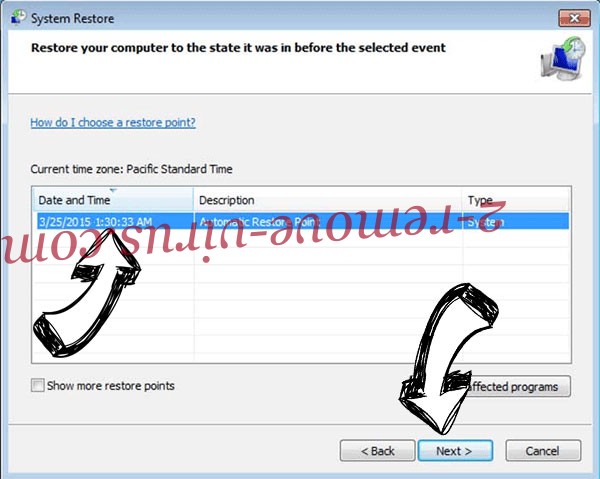

- Klik op volgende in het nieuwe venster met systeem herstellen.

- Kies het herstelpunt vóór de infectie.

- Klik op volgende en klik vervolgens op Ja om te herstellen van uw systeem.