Over .U2K file Ransomware virus

.U2K file Ransomware ransomware is geclassificeerd als gevaarlijke schadelijke software omdat infectie ernstige gevolgen kan hebben. Je bent het misschien nog nooit eerder tegengekomen, en het is misschien vooral verrassend om erachter te komen wat het doet. Sterke coderingsalgoritmen worden gebruikt voor het versleutelen en als het uw bestanden met succes versleutelt, hebt u er geen toegang meer toe. Slachtoffers zijn niet altijd in staat om bestanden te herstellen, wat de reden is waarom ransomware zo schadelijk is.

Een decryptor wordt u aangeboden door boeven, maar het kopen ervan wordt niet aanbevolen. Toegeven aan de verzoeken garandeert niet altijd de decodering van het bestand, dus er is een mogelijkheid dat u uw geld verspilt. Vergeet niet dat u te maken heeft met cybercriminelen die waarschijnlijk niet de moeite zullen nemen om u een decryptor te sturen wanneer ze de mogelijkheid hebben om gewoon uw geld te nemen. Met dat geld zouden ook toekomstige kwaadaardige softwareprojecten worden gefinancierd. Wil je echt een voorstander zijn van criminele activiteiten. Boeven realiseren zich ook dat ze gemakkelijk geld kunnen verdienen, en wanneer slachtoffers het losgeld betalen, maken ze de ransomware-industrie aantrekkelijk voor dat soort mensen. Het kopen van back-up met het gevraagde geld zou een veel betere keuze zijn, want als u ooit weer in dit soort situaties terechtkomt, kunt u gewoon gegevens van back-up ontgrendelen .U2K file Ransomware en hun verlies zou geen mogelijkheid zijn. U kunt dan doorgaan met bestandsherstel nadat u het .U2K file Ransomware virus of soortgelijke infecties hebt verwijderd. U bent misschien ook niet bekend met ransomware-distributiemethoden en we zullen de meest voorkomende manieren in de onderstaande paragrafen uitleggen.

Hoe verspreidt ransomware zich

De meeste typische ransomware-distributiemethoden omvatten via spam-e-mails, exploitkits en kwaadaardige downloads. Omdat veel mensen niet voorzichtig zijn met hoe ze hun e-mail gebruiken of van waar ze downloaden, hoeven distributeurs van malware die bestanden versleutelen niet met uitgebreidere manieren te komen. Niettemin kunnen sommige gegevens die schadelijke software versleutelen veel uitgebreidere manieren gebruiken, die meer moeite vereisen. Criminelen hoeven niet veel te doen, schrijf gewoon een eenvoudige e-mail die vrij authentiek lijkt, voeg het geïnfecteerde bestand toe aan de e-mail en stuur het naar mogelijke slachtoffers, die misschien geloven dat de afzender iemand legitiem is. In die e-mails kom je vaak onderwerpen over geld tegen, omdat gebruikers eerder voor dat soort onderwerpen vallen. Als oplichters een bekende bedrijfsnaam zoals Amazon hebben gebruikt, kunnen mensen de bijlage openen zonder na te denken, omdat oplichters gewoon kunnen zeggen dat er twijfelachtige activiteit in het account is geweest of dat er een aankoop is gedaan en dat het ontvangstbewijs wordt toegevoegd. Om jezelf hiertegen te beschermen, zijn er bepaalde dingen die je moet doen bij het omgaan met e-mails. Als de afzender niet iemand is die u kent, moet u deze onderzoeken voordat u een van hun verzonden bijlagen opent. Haast je niet om de bijlage te openen alleen omdat de afzender legitiem lijkt, je moet eerst controleren of het e-mailadres overeenkomt met de echte e-mail van de afzender. Grammaticale fouten zijn ook een teken dat de e-mail misschien niet is wat u denkt. Een ander opvallend teken kan uw naam zijn die nergens wordt gebruikt, als, laten we zeggen dat u een Amazon-gebruiker bent en ze u zouden e-mailen, zouden ze geen universele begroetingen gebruiken zoals Beste klant / lid / gebruiker, en in plaats daarvan de naam gebruiken die u hen hebt gegeven. Zwakke plekken op uw systeem Verouderde programma’s kunnen ook worden gebruikt als een pad naar uw computer. Die kwetsbaarheden in programma’s worden over het algemeen snel opgelost nadat ze zijn ontdekt, zodat ze niet door malware kunnen worden gebruikt. Te oordelen naar de distributie van WannaCry, haast echter duidelijk niet iedereen zich om die updates te installeren. Het is van cruciaal belang dat u uw programma’s regelmatig patcht, want als een zwakke plek ernstig is, kan malware deze gebruiken om binnen te komen. Constant bezig zijn met updates kan vervelend worden, dus u kunt instellen dat ze automatisch worden geïnstalleerd.

Wat doet het

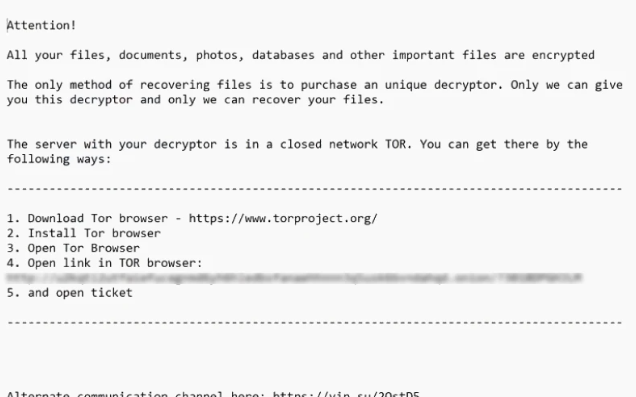

Een bestand dat malware versleutelt, richt zich alleen op bepaalde bestanden en wanneer ze worden gevonden, worden ze gecodeerd. Als u zich aanvankelijk niet realiseerde dat er iets aan de hand was, weet u zeker dat er iets aan de hand is wanneer uw bestanden zijn vergrendeld. Controleer de extensies die aan gecodeerde bestanden zijn gekoppeld, ze moeten de naam van de ransomware weergeven. Sommige ransomware kan krachtige versleutelingsalgoritmen gebruiken, waardoor het decoderen van gegevens zeer moeilijk, zo niet onmogelijk zou zijn. Een losgeldmelding wordt op uw bureaublad of in mappen met vergrendelde bestanden geplaatst, die beschrijven wat er met uw bestanden is gebeurd. U krijgt een decoderingsprogramma aangeboden, uiteraard voor een prijs, en cyberboeven zullen beweren dat het gebruik van een andere manier om gegevens te herstellen hen zou kunnen schaden. Als de notitie niet het bedrag weergeeft dat u zou moeten betalen, wordt u gevraagd om hen een e-mail te sturen om de prijs in te stellen, dus wat u betaalt, hangt af van hoe waardevol uw bestanden zijn. Zoals we al hebben besproken, raden we niet aan om te betalen voor een decoderingsprogramma, om redenen die we al hebben opgegeven. Betalen moet worden overwogen wanneer alle andere opties mislukken. Probeer te onthouden of u ooit een back-up hebt gemaakt, misschien zijn sommige van uw gegevens ergens opgeslagen. In sommige gevallen kunnen decryptors gratis beschikbaar zijn. We moeten zeggen dat malware-onderzoekers soms een decoderingshulpprogramma kunnen ontwikkelen, wat betekent dat u bestanden kunt herstellen zonder dat u betalingen nodig hebt. Overweeg die optie en alleen als u zeker weet dat er geen gratis decoderingshulpprogramma is, moet u zelfs overwegen om te betalen. Een deel van dat geld gebruiken om een soort back-up te kopen, kan beter blijken te zijn. Als u een back-up van uw belangrijkste bestanden had gemaakt, verwijdert u gewoon het .U2K file Ransomware virus en herstelt u vervolgens bestanden. Als u vertrouwd raakt met ransomware, zou het voorkomen van een infectie niet moeilijk moeten zijn. Blijf bij veilige downloadbronnen, wees voorzichtig bij het omgaan met bestanden die aan e-mails zijn toegevoegd en houd uw software up-to-date.

Manieren om het virus op te lossen .U2K file Ransomware

Om het bestand te verwijderen dat malware codeert als het nog steeds op de computer aanwezig is, gebruikt u gegevenscodering van een kwaadaardig programma. Het kan vrij moeilijk zijn om het virus handmatig te repareren .U2K file Ransomware , omdat u per ongeluk schade aan uw computer kunt toebrengen. In plaats daarvan raden we u aan antimalwaresoftware te gebruiken, een methode die uw apparaat niet verder in gevaar brengt. Het kan ook voorkomen dat toekomstige gegevens die malware versleutelen binnenkomen, naast het helpen bij het verwijderen van deze. Zoek een betrouwbaar hulpprogramma en zodra het is geïnstalleerd, scant u uw apparaat om de bedreiging te identificeren. De tool is echter niet in staat om uw gegevens te herstellen. Als de ransomware volledig is geëlimineerd, herstelt u bestanden van back-up en als u deze niet hebt, begin deze dan te gebruiken.

Offers

Removal Tool downloadento scan for .U2K file RansomwareUse our recommended removal tool to scan for .U2K file Ransomware. Trial version of provides detection of computer threats like .U2K file Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft Beoordeling WiperSoft is een veiligheidshulpmiddel dat real-time beveiliging van potentiële bedreigingen biedt. Tegenwoordig veel gebruikers geneigd om de vrije software van de download va ...

Downloaden|meer

Is MacKeeper een virus?MacKeeper is niet een virus, noch is het een oplichterij. Hoewel er verschillende meningen over het programma op het Internet, een lot van de mensen die zo berucht haten het pro ...

Downloaden|meer

Terwijl de makers van MalwareBytes anti-malware niet in deze business voor lange tijd zijn, make-up ze voor het met hun enthousiaste aanpak. Statistiek van dergelijke websites zoals CNET toont dat dez ...

Downloaden|meer

Quick Menu

stap 1. Verwijderen van .U2K file Ransomware vanuit de veilige modus met netwerkmogelijkheden.

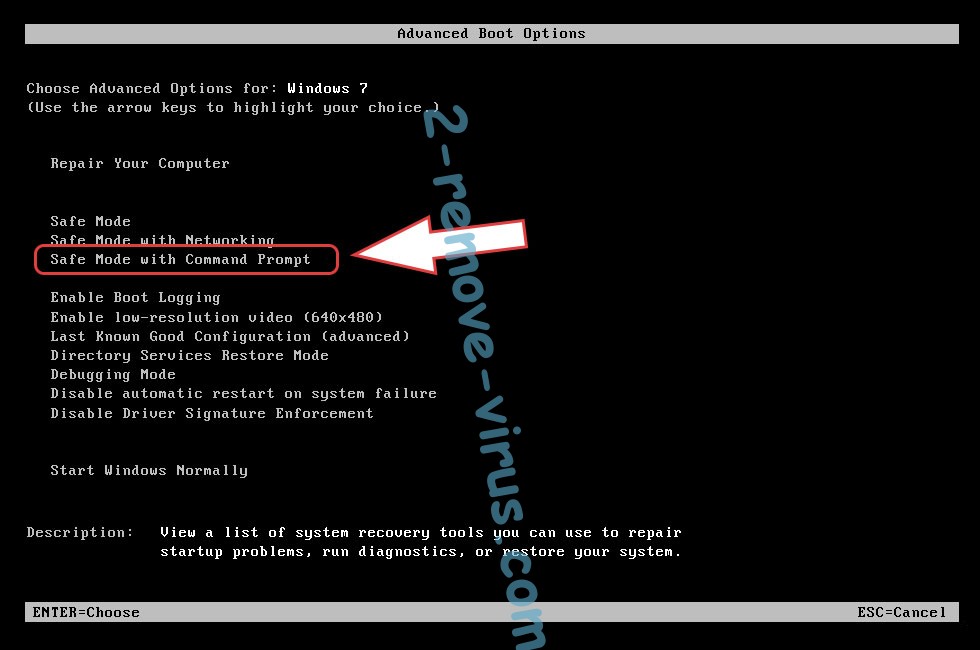

.U2K file Ransomware verwijderen uit Windows 7/Windows Vista/Windows XP

- Klik op Start en selecteer Afsluiten.

- Kies opnieuw opstarten en klik op OK.

- Start onttrekkend F8 wanneer uw PC begint laden.

- Kies onder Advanced Boot Options, veilige modus met netwerkmogelijkheden.

- Open uw browser en downloaden naar de anti-malware utility.

- Gebruik het hulpprogramma voor het verwijderen van de .U2K file Ransomware

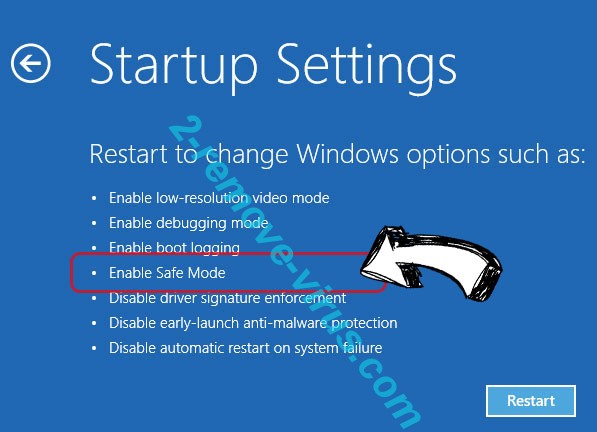

.U2K file Ransomware verwijderen uit Windows 8/Windows 10

- Op het login-scherm van Windows, drukt u op de knoop van de macht.

- Tik en houd SHIFT ingedrukt en selecteer Nieuw begin.

- Ga naar Troubleshoot → Advanced options → Start Settings.

- Kies inschakelen veilige modus of veilige modus met netwerkmogelijkheden onder de opstartinstellingen.

- Klik op opnieuw.

- Open uw webbrowser en de malware remover downloaden.

- De software gebruiken voor het verwijderen van de .U2K file Ransomware

stap 2. Herstellen van uw bestanden met behulp van Systeemherstel

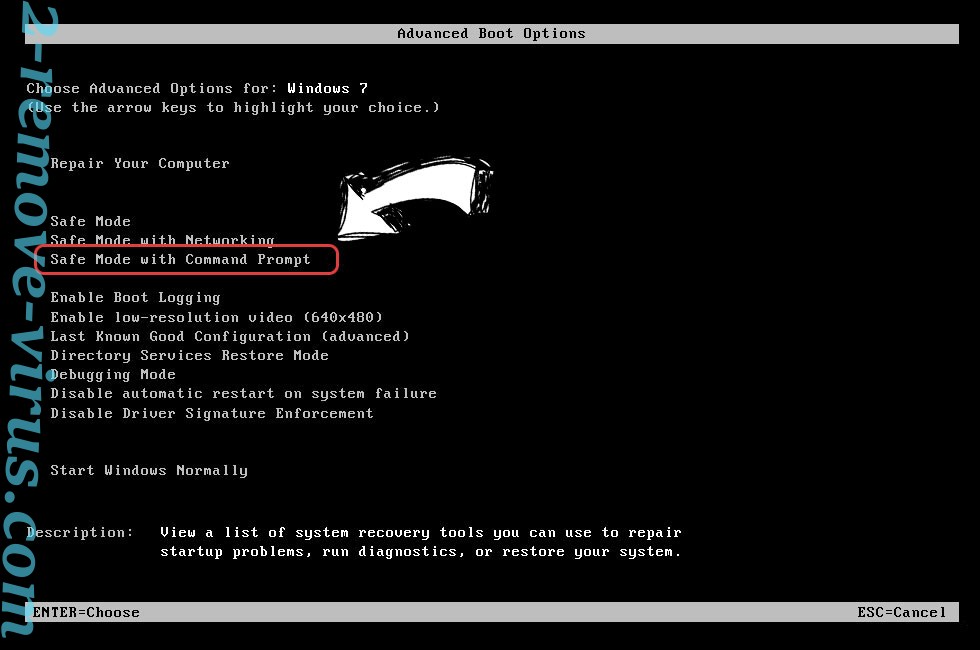

.U2K file Ransomware verwijderen uit Windows 7/Windows Vista/Windows XP

- Klik op Start en kies afsluiten.

- Selecteer opnieuw opstarten en op OK

- Wanneer uw PC begint te laden, drukt u herhaaldelijk op F8 om geavanceerde opstartopties

- Kies de MS-DOS-Prompt in de lijst.

- Typ in het cd restore en tik op Enter.

- Type in rstrui.exe en druk op Enter.

- Klik op volgende in het nieuwe venster en selecteer het herstelpunt vóór de infectie.

- Klik opnieuw op volgende en klik op Ja om te beginnen de systematiek weergeven.

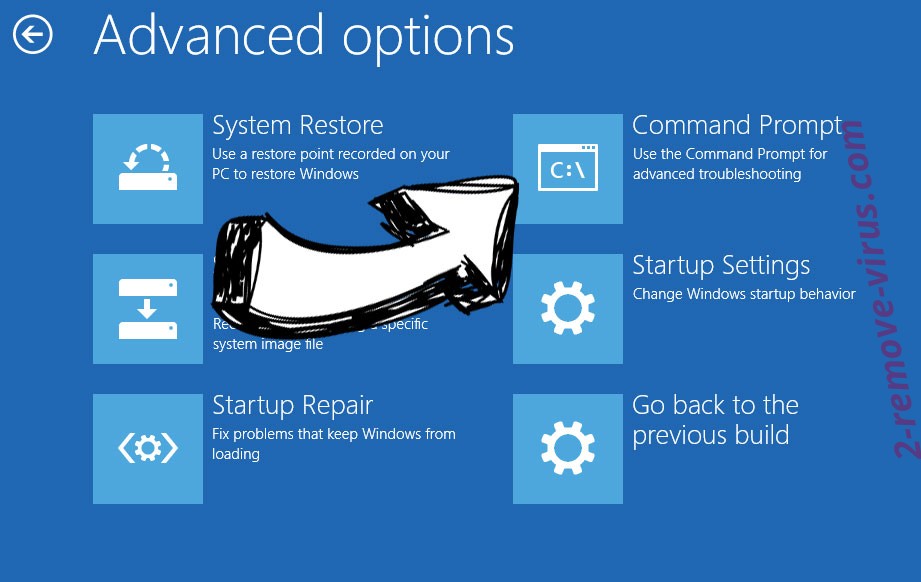

.U2K file Ransomware verwijderen uit Windows 8/Windows 10

- Klik op de Power-knop op de Windows login-scherm.

- Druk op en houd SHIFT ingedrukt en klik op opnieuw opstarten.

- Kies problemen oplossen en ga naar geavanceerde opties.

- Selecteer opdrachtprompt en klik op opnieuw opstarten.

- Ter troepenleiding Prompt, ingang cd restore en tik op Enter.

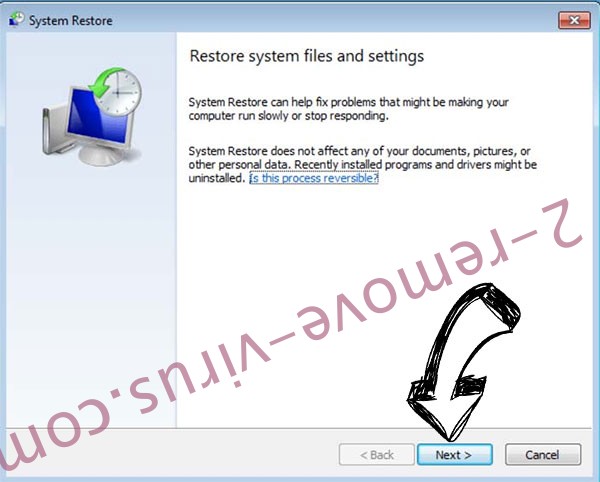

- Typ in rstrui.exe en tik nogmaals op Enter.

- Klik op volgende in het nieuwe venster met systeem herstellen.

- Kies het herstelpunt vóór de infectie.

- Klik op volgende en klik vervolgens op Ja om te herstellen van uw systeem.