Co to jest Nmon.exe

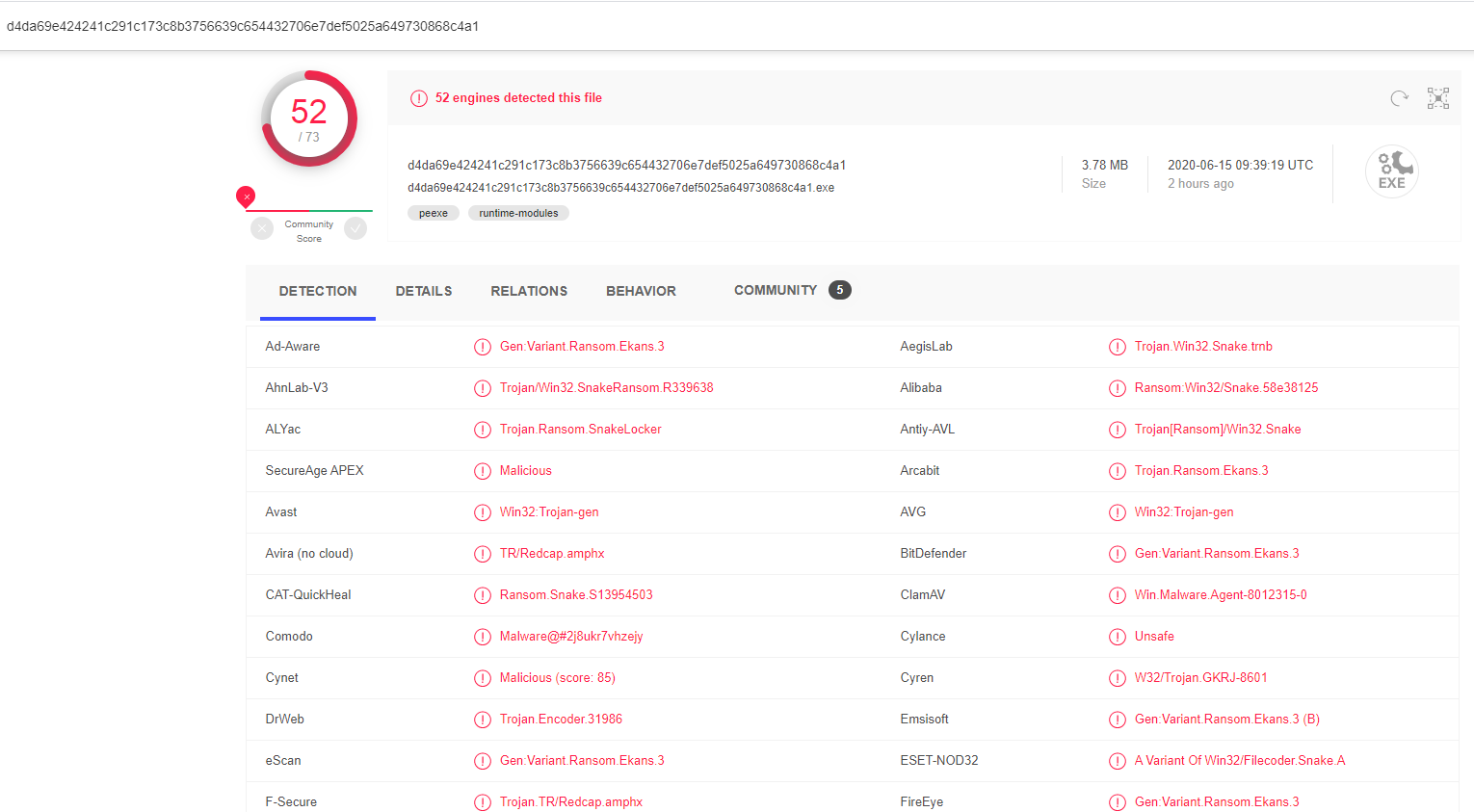

Nmon.exe wydaje się być plikiem wykonywalnym related to the Snake lub w inny sposób znanym jako ransomware Ekans. Ransomware jest szczególnie niebezpiecznym złośliwym oprogramowaniem, które jest skierowane głównie do przemysłowych systemów sterowania (ICS), nie pojedynczych maszyn, ale całych sieci. Producent samochodów Honda jest podobno najnowszą ofiarą, która została dotknięta przez ransomware Snake. Podobno spowodowało to poważne zakłócenia w regularnej działalności firmy.

Podobnie jak większość ransomware, snake malware wydaje się używać zwykłych metod infiltracji, takich jak spam e-maile. Po jego wejściu kończy określone procesy na komputerze i usuwa woluminowe kopie w tle, aby uniemożliwić ofiarom odzyskiwanie plików. Następnie uruchamia szyfrowanie plików, po czym pliki stają się niedostępne. Ransomware spada notatki o kupnie, ale nie określa kwoty ofiary trzeba zapłacić, aby odzyskać pliki, tylko, że konieczne jest, aby skontaktować się z oszustami za ransomware.

Płacenie ransomware jest bardzo odradzane zarówno przez specjalistów od bezpieczeństwa, jak i organów ścigania, ponieważ nie ma gwarancji, że pliki zostaną odszyfrowane. Nie jest niczym niezwykłym dla oszustów po prostu wystartować z pieniędzmi. A biorąc pod uwagę, że Ekans jest skierowany do dużych firm, suma okupu może być znaczna.

Aby usunąć Nmon.exe i Snake ransomware, za pomocą oprogramowania anty-malware będzie konieczne.

Jak rozprzestrzenia się ransomware?

Według firmy oprogramowania Acronis, Snake ransomware wchodzi przez niezabezpieczone konfiguracji RDP. Jest to przede wszystkim rozpowszechniane za pośrednictwem spamu załączników e-mail, ale może być również rozpowszechniane za pośrednictwem botnetów, pakiety wykorzystać, złośliwe reklamy, infekcje internetowe, fałszywe aktualizacje, i zainfekowanych instalatorów.

Spam e-mail z załącznikami jest jedną z głównych metod dystrybucji ransomware. Złośliwe pliki są dołączone do spamu e-mail, które są wykonane wyglądać jak jakiś oficjalny korespondencji z firmy, banku, agencji rządowej, itp. E-maile próbują przekonać potencjalne ofiary do otwarcia załączonego pliku, twierdząc, że jest to jakiś ważny dokument. Po pobraniu i otwarciu pliku złośliwe oprogramowanie może zostać wykonane. W wielu przypadkach wiadomości e-mail mają pewne oznaki, które wskazują, że nie jest to, co wydaje się być na pierwszy rzut oka. Spam jest często wysyłany z wątpliwych adresów e-mail, wiadomości e-mail mają błędy gramatyczne i ortograficzne, adres odbiornika z ogólnymi pozdrowieniami „Użytkownik / Klient / Członek” itp. Z pewnością można odróżnić uzasadnione wiadomości e-mail od tych, które przenoszą złośliwe oprogramowanie. Wreszcie, wszystkie załączniki plików, które pochodzą z niechcianych wiadomości e-mail powinny być skanowane za pomocą oprogramowania anty-malware lub usługi, takie jak VirusTotal.

Posiadanie niezawodnego oprogramowania chroniącego przed złośliwym oprogramowaniem zainstalowanym w systemie przejdzie długą drogę w kierunku ochrony przed złośliwym oprogramowaniem. Wiele z tych narzędzi zabezpieczających wykrywa ransomware zaraz po wejściu i jest w stanie zapobiec szyfrowaniu plików.

Do czego zajmuje się ransomware?

Po wykonaniu oprogramowania ransomware natychmiast usunie kopie woluminów w tle i zatrzyma procesy związane z systemami SCADA, maszynami wirtualnymi, systemami sterowania przemysłowego, narzędziami do zdalnego zarządzania i oprogramowaniem do zarządzania siecią. Kopie woluminów w tle pozwoliłyby ofiarom odzyskać pliki bez płacenia okupu, a więc większość ransomware je usunąć.

Ransomware następnie uruchamia szyfrowanie plików, pomijając te znajdujące się w niektórych folderach, takich jak :Program Files. Wszystkie zaszyfrowane pliki będą miały losowy górny i pięcioznakowy ciąg wielkości liter. Po zakończeniu procesu szyfrowania, spada notatkę o kupnie „Fix-Your-Files.txt”. Notatka o okupie wyjaśnia, że sieć firmowa została naruszona, a pliki zaszyfrowane. Notatka wyjaśniła, że jedynym pewnym sposobem odzyskania plików będzie zakup narzędzia do odszyfrowywania. Notatka wyjaśnia również, że ofiary mogą wysyłać oszustom do trzech nieistotnych zaszyfrowanych plików jako ubezpieczenie, które pliki mogą być naprawdę odszyfrowane. Żądana kwota dla deszyfratora nie jest określona w nocie i prawdopodobnie zostanie wyjaśniona, jeśli ofiary skontaktują się z nimi za pośrednictwem poczty e-mail (bapcocrypt@ctemplar.com).

Ofiarom zawsze zaleca się płacenie okupu, ponieważ nie ma gwarancji, że deszyfrator zostanie wysłany. I widząc, że Snake ransomware jest skierowany do firm zamiast indywidualnych użytkowników, żądana suma okupu będzie prawdopodobnie co najmniej kilkaset tysięcy dolarów, jeśli nie więcej. Płacenie może również prowadzić do ponownego ataku, ponieważ cyberprzestępcy stojący za tym ransomware będą pamiętać, kto jest gotów zapłacić.

Nmon.exe Usuwania

Nmon.exe wskazuje na obecność snake ransomware, które powinny być usunięte tylko za pomocą oprogramowania chroniącego przed złośliwym oprogramowaniem. Jeśli kopia zapasowa jest dostępna, należy uzyskać do niej dostęp tylko wtedy, gdy wszystkie ślady oprogramowania ransomware zostaną usunięte.

Offers

Pobierz narzędzie do usuwaniato scan for Nmon.exeUse our recommended removal tool to scan for Nmon.exe. Trial version of provides detection of computer threats like Nmon.exe and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.