Informacje o Creepy ransomware wirusie

Ransomware znany jako Creepy ransomware jest klasyfikowany jako poważne zagrożenie, ze względu na ilość szkód, które może wyrządzić komputerowi. Chociaż ransomware jest szeroko poruszanym tematem, być może przegapiłeś go, dlatego możesz nie wiedzieć, jakie szkody może wyrządzić. Szyfrowanie danych złośliwy program wykorzystuje potężne algorytmy szyfrowania do szyfrowania danych, a po zakończeniu procesu, nie będzie już w stanie uzyskać do nich dostępu. Ofiary nie zawsze mają możliwość odzyskania plików, dlatego ransomware jest uważany za tak zakażenie na wysokim poziomie.

Cyber oszuści daje narzędzie deszyfrujące, ale zakup nie jest zalecane. Płacenie nie zawsze gwarantuje odszyfrowywanie plików, więc istnieje możliwość, że możesz po prostu marnować pieniądze. Naiwnością byłoby sądzić, że przestępcy, którzy zablokowali Twoje dane w pierwszej kolejności, poczują się zobowiązani do pomocy w przywróceniu danych, kiedy mogą po prostu zabrać twoje pieniądze. Ponadto, pieniądze, które podasz pójdzie na finansowanie więcej przyszłych ransomware i malware. Czy rzeczywiście chcesz wspierać przemysł, który już ma miliony szkód dla firm. Ludzie zdają sobie również sprawę, że mogą łatwo zarabiać pieniądze, a im więcej ofiar przekazuje się do żądań, tym bardziej atrakcyjne złośliwe oprogramowanie do kodowania danych staje się dla tych typów ludzi. Inwestowanie kwoty, która jest wymagana od ciebie do tworzenia kopii zapasowych byłoby lepiej, ponieważ jeśli kiedykolwiek umieścić w tego rodzaju sytuacji ponownie, może po prostu odblokować Creepy ransomware dane z kopii zapasowej i ich utrata nie będzie możliwość. Następnie można przystąpić do odzyskiwania plików po wymazaniu Creepy ransomware lub powiązanych zagrożeniach. Szczegółowe informacje na temat zabezpieczania urządzenia przed tym zagrożeniem można znaleźć w poniższym akapicie, jeśli nie masz pewności, w jaki sposób złośliwemu programowi kodowania plików udało się zainfekować urządzenie.

W jaki sposób nabyłeś ransomware

Złośliwe oprogramowanie do szyfrowania danych zazwyczaj używa prostych metod rozpowszechniania, takich jak spam e-mail i złośliwe pliki do pobrania. Widząc, jak te metody są nadal używane, oznacza to, że ludzie są bardzo nieostrożni, gdy używają poczty e-mail i pobierania plików. Niemniej jednak niektóre oprogramowanie ransomware może być dystrybuowane przy użyciu bardziej wyszukanych sposobów, które wymagają więcej czasu i wysiłku. Wszyscy przestępcy muszą zrobić, to dodać zainfekowany plik do wiadomości e-mail, napisać jakiś tekst i fałszywie stwierdzić, że pochodzą z legalnej firmy / organizacji. Te e-maile często wspominają o pieniądzach, ponieważ jest to delikatny temat, a użytkownicy są bardziej podatni na lekkomyślność podczas otwierania wiadomości e-mail związanych z pieniędzmi. Cyberoszuści również często udają Amazon, i ostrzegają możliwe ofiary o jakiejś dziwnej aktywności na swoim koncie, co uczyniłoby użytkownika mniej strzeżonym i byliby bardziej skłonni do otwarcia załącznika. Bądź na poszukiwania niektórych znaków przed otwarciem plików dodanych do wiadomości e-mail. Przed otwarciem załączonego pliku zajrzyj do nadawcy wiadomości e-mail. Nawet jeśli znasz nadawcę, nie powinieneś się spieszyć, najpierw zbadaj adres e-mail, aby upewnić się, że pasuje do adresu, który znasz, należy do tej osoby / firmy. Błędy gramatyczne są również znakiem, że wiadomość e-mail może nie być tym, co myślisz. Innym dość oczywistym znakiem jest brak twojego imienia w pozdrowieniu, jeśli ktoś, którego e-mail powinieneś zdecydowanie otworzyć, aby wysłać ci e-mail, na pewno użyje Twojego imienia zamiast uniwersalnego powitania, zwracając się do Ciebie jako klienta lub członka. Zakażenie można również wykonać za pomocą przestarzałego oprogramowania komputerowego. Te słabe punkty są zwykle spotykane przez badaczy bezpieczeństwa, a kiedy twórcy oprogramowania dowiadują się o nich, wydają poprawki, aby je naprawić, aby wrogie strony nie mogły wykorzystać ich do dystrybucji złośliwego oprogramowania. Niestety, jak udowodniono przez WannaCry ransomware, nie wszyscy użytkownicy instalują poprawki, z tego czy innego powodu. Sugeruje się zainstalowanie aktualizacji, gdy tylko stanie się dostępna. Aktualizacje można zainstalować automatycznie, jeśli okaże się, że te alerty irytujące.

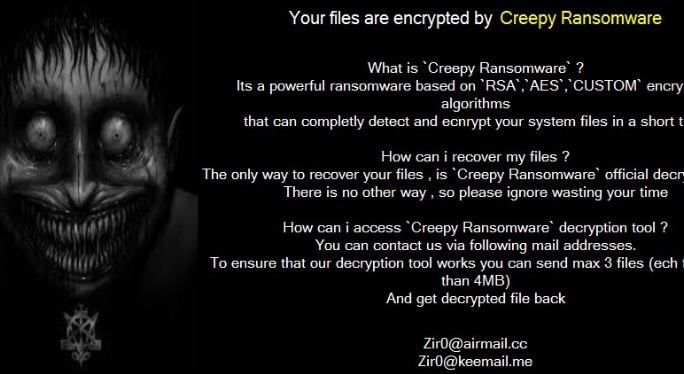

Co możesz zrobić ze swoimi danymi

Ransomware jest przeznaczony tylko dla plików specyfikacyjnych, a gdy się znajdują, zostaną zablokowane. Na początku może to być mylące, co się dzieje, ale gdy pliki nie mogą być otwierane jak zwykle, przynajmniej wiesz, że coś jest nie tak. Pliki, które zostały dotknięte będą miały dziwne rozszerzenie pliku, które często pomagają ludziom w rozpoznawaniu, które ransomware mają. Należy wspomnieć, że nie zawsze jest możliwe odszyfrowanie danych, jeśli użyto silnych algorytmów szyfrowania. Po zablokowaniu wszystkich plików zauważysz notatkę o kupnie, która spróbuje wyjaśnić, co się stało z twoimi plikami. Zostaniesz zaproponowany deszyfrator, w zamian za pieniądze oczywiście, a hakerzy będą ostrzegać, aby nie używać innych metod, ponieważ może im zaszkodzić. Jasna cena powinna być pokazana w nocie, ale jeśli tak nie jest, musisz użyć podanego adresu e-mail, aby skontaktować się z cyberoszustami, aby dowiedzieć się, ile kosztuje program deszyfrowania. Rozmawialiśmy o tym wcześniej, ale nie uważamy, że płacenie okupu jest dobrym pomysłem. Zgodność z żądaniami należy zastanowić się, gdy wszystkie inne opcje nie powiodą się. Może po prostu nie pamiętasz tworzenia kopii. Możesz również znaleźć oprogramowanie do odblokowywania Creepy ransomware plików za darmo. Czasami badacze złośliwego oprogramowania są w stanie złamać ransomware, co oznacza, że możesz znaleźć narzędzie do deszyfrowania za darmo. Rozważ tę opcję i tylko wtedy, gdy masz pewność, że nie ma darmowego oprogramowania deszyfrującego, jeśli nawet myślisz o płaceniu. Wykorzystanie żądanej sumy do wiarygodnej kopii zapasowej może być mądrzejszym pomysłem. Jeśli kopia zapasowa została wykonana przed inwazją infekcji, możesz przystąpić do odzyskiwania plików po usunięciu Creepy ransomware wirusa. Teraz, gdy jesteś świadomy, jak wiele szkód tego rodzaju infekcji może spowodować, staraj się unikać go jak najwięcej. Musisz przede wszystkim aktualizować swoje programy za każdym razem, gdy aktualizacja jest wydana, tylko pobieranie z bezpiecznych / legalnych źródeł i zatrzymać losowo otwieranie załączników wiadomości e-mail.

Creepy ransomware Usuwania

Jeśli jest nadal obecny w systemie, zachęcamy do uzyskania narzędzia anty-malware, aby zakończyć go. To może być dość trudne do ręcznego Creepy ransomware naprawienia wirusa, ponieważ może skończyć się nieumyślnie uszkodzenia komputera. Aby uniknąć powodowania większych szkód, przejdź z automatyczną metodą, aka narzędzie anty-malware. Tego rodzaju programy istnieją w celu ochrony urządzenia przed uszkodzeniem tego rodzaju zagrożenia może zrobić i, w zależności od programu, nawet powstrzymując je od dostania się. Więc zbadać, co pasuje do tego, czego potrzebujesz, zainstalować go, wykonać skanowanie systemu i upewnij się, aby pozbyć się kodowania danych złośliwego programu. Nie oczekuj, że narzędzie do usuwania złośliwego oprogramowania pomoże Ci w odzyskiwaniu plików, ponieważ nie jest w stanie tego zrobić. Po infekcji nie ma, upewnij się, że uzyskać kopię zapasową i regularnie kopii zapasowej wszystkich istotnych danych.

Offers

Pobierz narzędzie do usuwaniato scan for Creepy ransomwareUse our recommended removal tool to scan for Creepy ransomware. Trial version of provides detection of computer threats like Creepy ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Creepy ransomware w trybie awaryjnym z obsługą sieci.

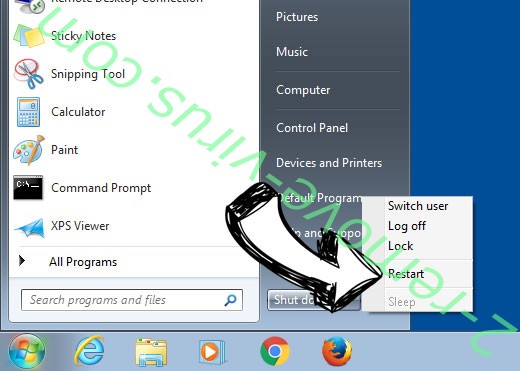

Usunąć Creepy ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

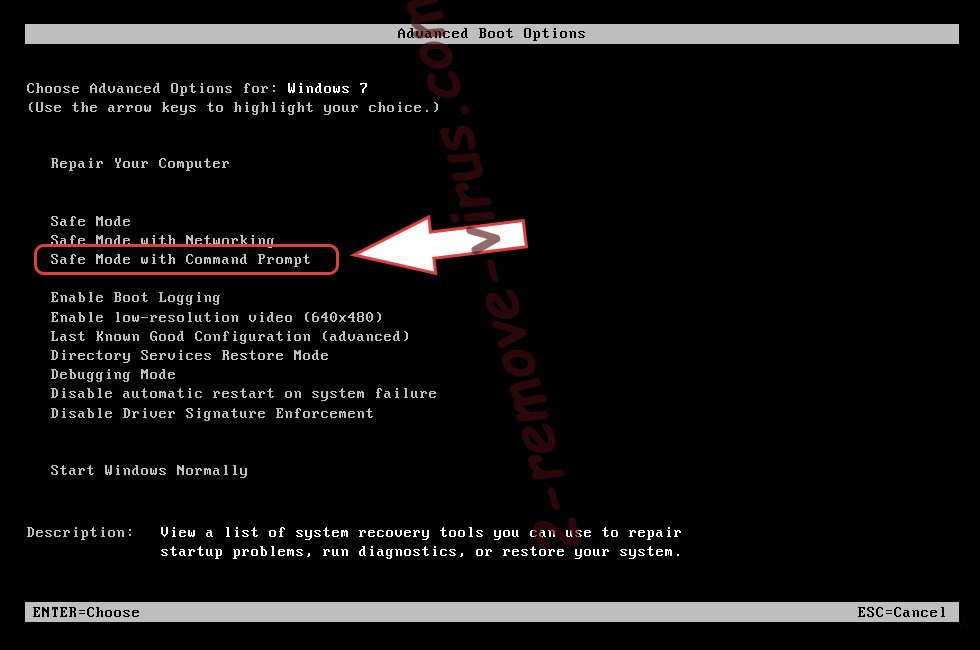

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Creepy ransomware

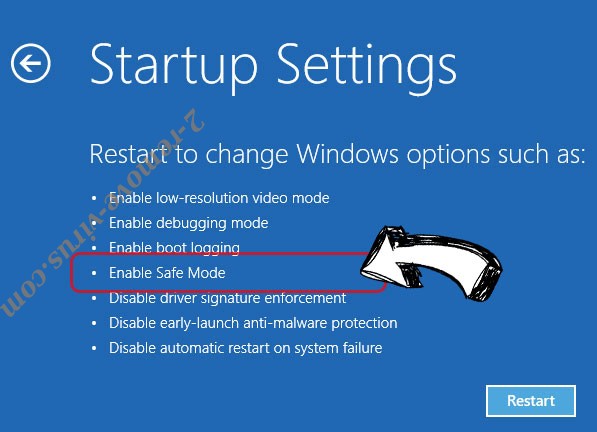

Usunąć Creepy ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Creepy ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

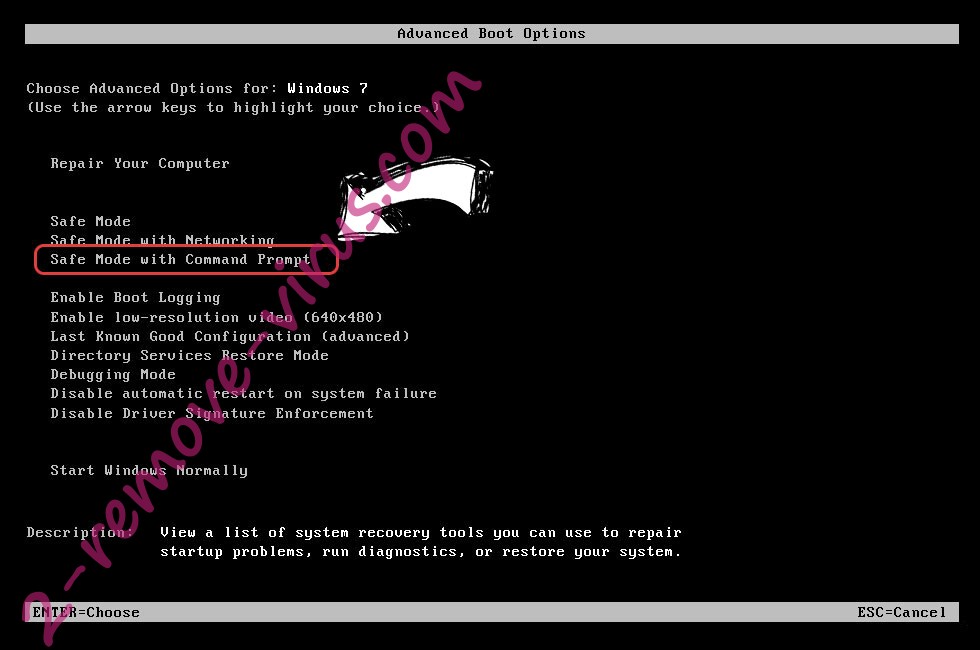

Usunąć Creepy ransomware z Windows 7/Windows Vista/Windows XP

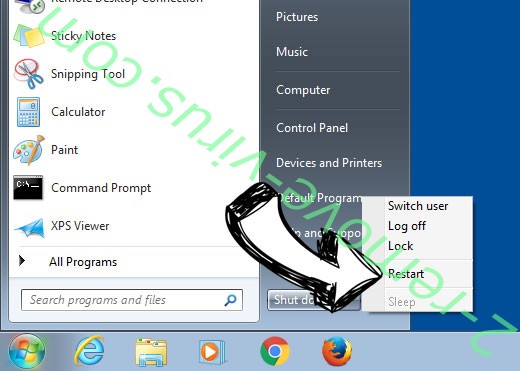

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

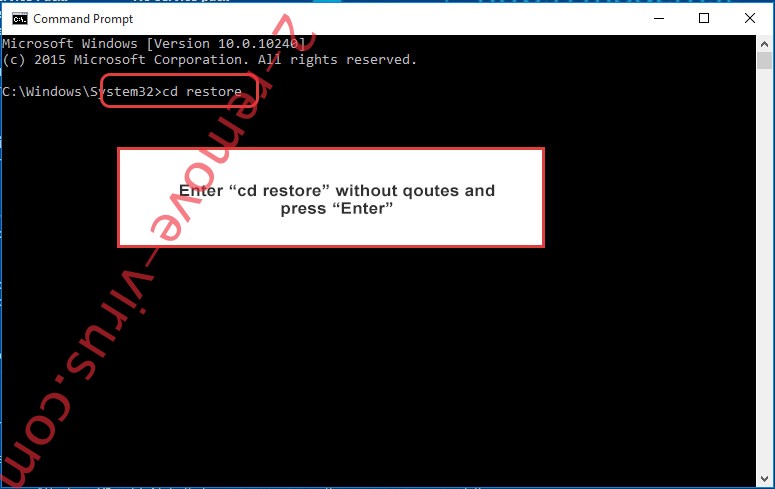

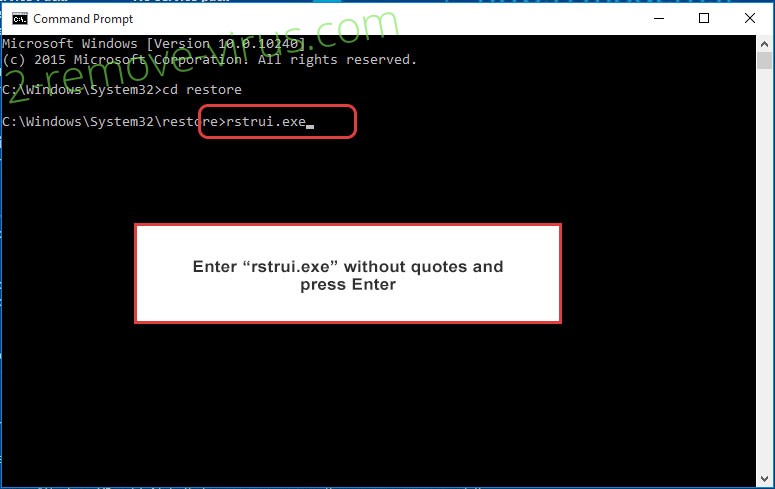

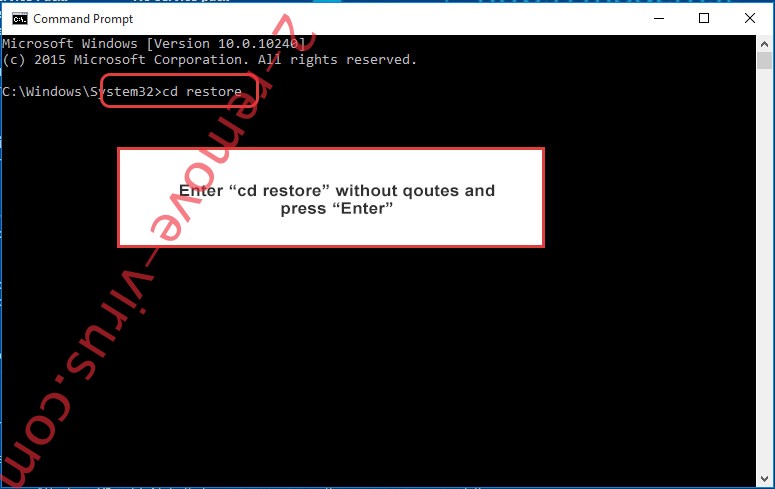

- Wpisz cd restore i naciśnij Enter.

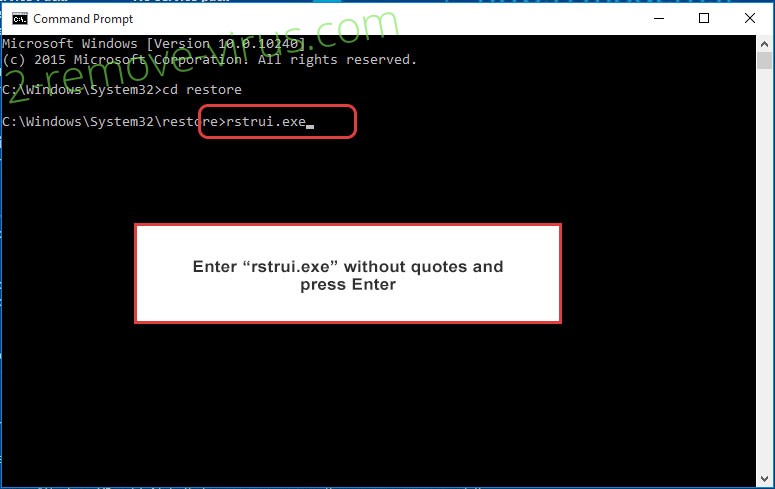

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

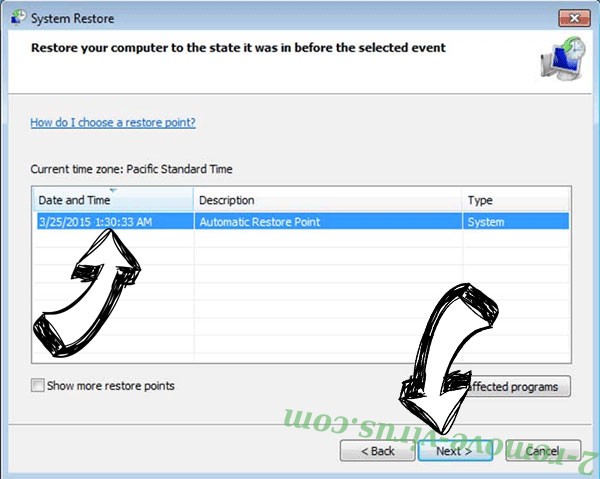

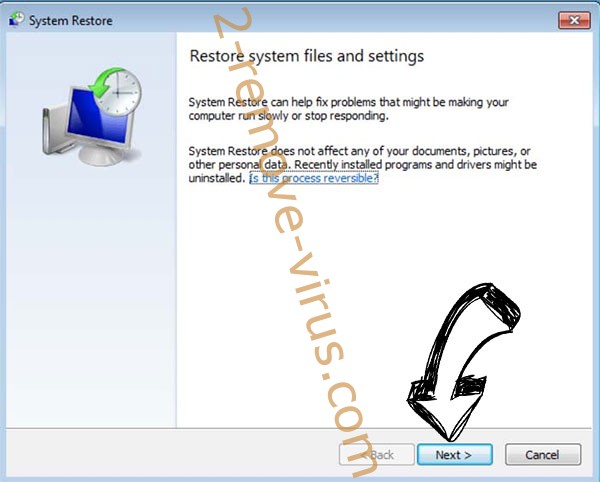

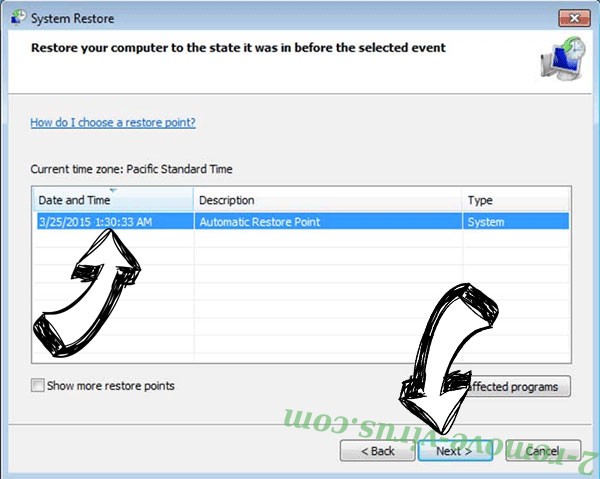

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

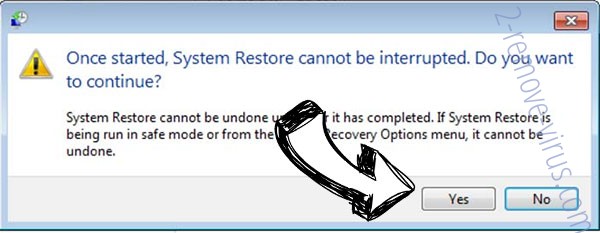

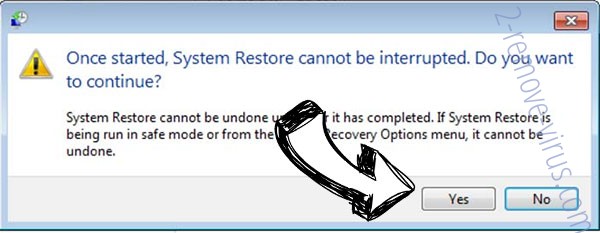

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Creepy ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

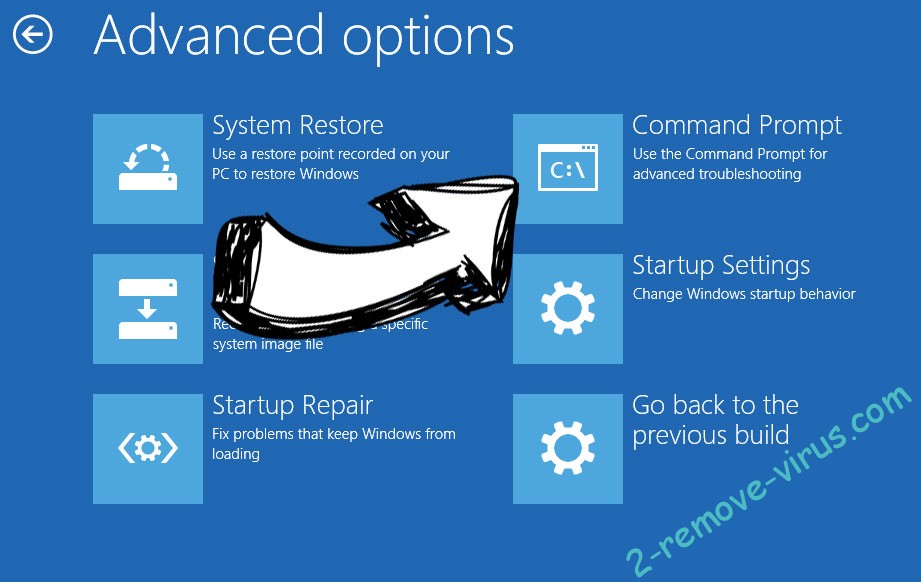

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.