Informacje o .Eight files wirusie

.Eight files jest uważany za bardzo poważne zakażenie złośliwym oprogramowaniem, sklasyfikowane jako ransomware, co może uszkodzić komputer w poważny sposób. Jeśli ransomware był nieznany do tej pory, może być w szoku. Zaawansowane algorytmy szyfrowania są używane do szyfrowania plików, a jeśli pomyślnie zaszyfruje pliki, nie będzie można uzyskać do nich dostępu. Ofiary nie zawsze mają możliwość przywracania danych, co jest powodem, dla którego ransomware jest tak szkodliwe.

Przestępcy dadzą Ci możliwość odszyfrowania plików, płacąc okup, ale nie jest to sugerowana opcja. Jest możliwe, że nie dostaniesz swoje dane odszyfrowane nawet po zapłaceniu, więc może po prostu wydawać pieniądze za nic. Dlaczego ludzie winni szyfrowania plików pomóc odzyskać je, gdy nie ma nic powstrzymując ich od tylko biorąc swoje pieniądze. Należy również wziąć pod uwagę, że pieniądze zostaną trafione na przyszłe projekty przestępcze. Kodowanie danych złośliweoprogramowanie już kosztuje dużo pieniędzy dla firm, czy naprawdę chcesz to wspierać. A im więcej ludzi daje im pieniądze, tym bardziej zyskowny ransomware biznesowy staje się, a tego rodzaju pieniądze z pewnością przyciągają ludzi, którzy chcą łatwych dochodów. Rozważ zakup kopii zapasowej za te pieniądze, ponieważ możesz zostać ponownie postawiony w sytuacji, w której ponownie napotkasz utratę danych. Jeśli kopia zapasowa została wykonana, zanim komputer został zainfekowany, zakończyć .Eight files i przystąpić do odzyskiwania danych. Szczegółowe informacje na temat zabezpieczania komputera przed tym zagrożeniem można znaleźć w poniższym akapicie, jeśli nie masz pewności, w jaki sposób ransomware dostał się nawet do twojego urządzenia.

Sposoby dystrybucji oprogramowania Ransomware

Plik szyfrujący złośliwe oprogramowanie może się zdarzyć dość łatwo, powszechnie przy użyciu takich podstawowych metod, jak dołączanie zainfekowanych plików do wiadomości e-mail, wykorzystanie luk w oprogramowaniu komputerowym i hosting zainfekowanych plików na podejrzanych platformach pobierania. Ponieważ istnieje wiele użytkowników, którzy nie są ostrożni, jak korzystać z ich e-mail lub skąd pobrać, kodowanie plików dystrybutorów złośliwego oprogramowania nie trzeba myśleć o metodach, które są bardziej wyrafinowane. Niemniej jednak niektóre ransomware mogą korzystać ze znacznie bardziej zaawansowanych metod, które wymagają więcej czasu i wysiłku. Cyberoszuści nie muszą wkładać wiele wysiłku, wystarczy napisać prosty e-mail, który wydaje się dość przekonujący, dołączyć zainfekowany plik do wiadomości e-mail i wysłać go do możliwych ofiar, którzy mogą uwierzyć, że nadawca jest kimś godnym zaufania. Ogólnie rzecz biorąc, e-maile będą wspominać pieniądze, które ludzie są bardziej skłonni do poważnego traktowania. Często przestępcy udają, że pochodzą z Amazon, a e-mail ostrzega cię, że na Twoim koncie odnotowano dziwną aktywność lub dokonano zakupu. Z tego powodu musisz być ostrożny w otwieraniu wiadomości e-mail i zwracać uwagę na wskazania, że mogą być złośliwe. Bardzo ważne jest, aby upewnić się, że nadawca jest godny zaufania przed otwarciem wysłanego załącznika. Nawet jeśli znasz nadawcę, nie spiesz się, najpierw sprawdź adres e-mail, aby upewnić się, że pasuje do adresu, o którym wiesz, że należy do tej osoby / firmy. Te złośliwe wiadomości e-mail często zawierają błędy gramatyczne, które mogą być dość rażące. Powitanie używane może być również wskazówką, prawdziwa firma e-mail na tyle ważne, aby otworzyć będzie zawierać swoje imię i nazwisko w powitanie, zamiast ogólnego klienta lub członka. Niektóre złośliwe oprogramowanie kodujące dane może również użyć niezałatane oprogramowanie w systemie, aby wejść. Luki w zabezpieczeniach programów są regularnie identyfikowane, a dostawcy wypuszczają poprawki, aby je naprawić, aby autorzy złośliwego oprogramowania nie mogli ich wykorzystać do rozpowszechniania złośliwego oprogramowania. Jak udowodniono przez WannaCry, jednak nie każdy jest tak szybki, aby zaktualizować swoje oprogramowanie. Zachęcamy do regularnej aktualizacji oprogramowania, gdy tylko aktualizacja stanie się dostępna. Poprawki mogą być instalowane automatycznie, jeśli te alerty będą uciążliwe.

Co możesz zrobić ze swoimi danymi

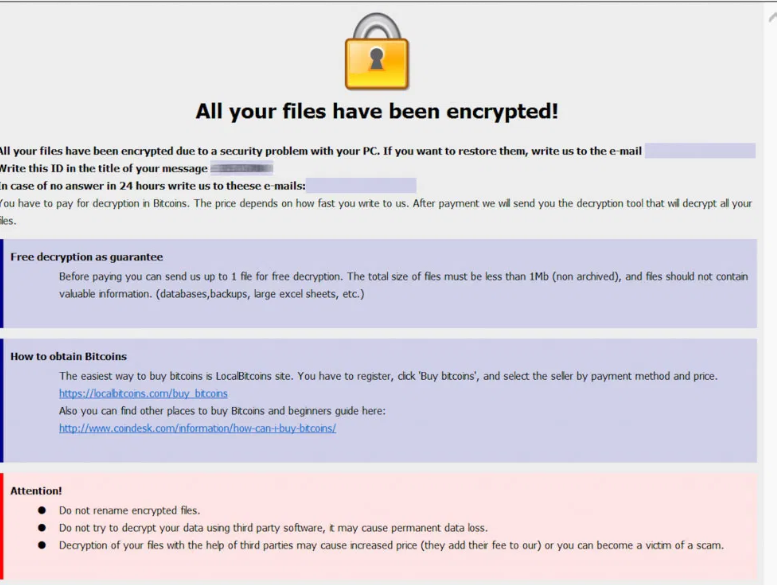

Złośliwy program do kodowania danych będzie skanował w poszukiwaniu określonych typów plików po zainstalowaniu, a gdy się znajdują, zostaną zakodowane. Być może nie widzisz początkowo, ale gdy pliki nie mogą być jak zwykle, zdasz sobie sprawę, że coś jest nie tak. Nietypowe rozszerzenie zostanie również dołączone do wszystkich plików, których dotyczy problem, co pomaga ludziom oznaczać, które ransomware mają. Pliki mogły być zakodowane przy użyciu zaawansowanych algorytmów szyfrowania, co może oznaczać, że nie można ich odszyfrować. Będziesz mógł zauważyć notatkę okupu, która ujawni, co się wydarzyło i jak powinieneś kontynuować odzyskiwanie plików. Oprogramowanie odszyfrowujące zostanie ci zaproponowane, za cenę oczywiście, a oszuści będą twierdzić, że używanie jakiegokolwiek innego sposobu odblokowywania .Eight files plików może spowodować trwałe uszkodzenie plików. Jeśli cena programu deszyfrującego nie jest określona, musisz skontaktować się z oszustami za pośrednictwem poczty e-mail. Z powodów, które omówiliśmy powyżej, płacenie nie jest opcją badaczy złośliwego oprogramowania sugerują. Zanim jeszcze rozważsz płatność, najpierw zajrzyj do innych alternatyw. Być może po prostu zapomniałeś, że masz kopie zapasowe plików. Lub, jeśli szczęście jest po twojej stronie, niektórzy badacz może opracowali darmowy deszyfrator. Jeśli szkodliwy program kodowania danych jest odszyfrowywalny, ktoś może być w stanie zwolnić deszyfrator za darmo. Zanim zdecydujesz się zapłacić, rozważ tę opcję. Lepszym pomysłem może być użycie żądanej sumy dla wiarygodnej kopii zapasowej. Jeśli utworzono kopię zapasową przed zakażeniem miało miejsce, powinieneś być w stanie przywrócić je stamtąd po odinstalowaniu .Eight files wirusa. Jeśli chcesz chronić swoje urządzenie przed złośliwym oprogramowaniem szyfrującym dane w przyszłości, zdobądź świadomość możliwych sposobów rozprzestrzeniania się. Upewnij się, że oprogramowanie jest aktualizowane za każdym razem, gdy aktualizacja jest wydana, nie otwierasz losowo załączników wiadomości e-mail i pobierasz tylko rzeczy ze źródeł, o których wiesz, że są zgodne z prawem.

.Eight files Usuwania

Jeśli złośliwe oprogramowanie szyfrujące dane jest nadal w urządzeniu, musisz uzyskać narzędzie do usuwania złośliwego oprogramowania, aby je zakończyć. Ręczne naprawienie wirusa może być trudne, .Eight files ponieważ błąd może prowadzić do dalszych szkód. Jeśli nie chcesz powodować dodatkowych szkód, użyj oprogramowania do usuwania złośliwego oprogramowania. To oprogramowanie jest przydatne, aby mieć na urządzeniu, ponieważ może nie tylko .Eight files naprawić, ale także położyć kres podobnym tym, którzy próbują wejść. Wybierz program chroniący przed złośliwym oprogramowaniem, który najlepiej poradzi sobie z Twoją sytuacją, i wykonaj pełne skanowanie komputera po zainstalowaniu go. Narzędzie nie jest jednak w stanie odzyskać plików. Po zaszyfrowaniu danych złośliwy program zniknął, to jest bezpieczne, aby ponownie korzystać z systemu.

Offers

Pobierz narzędzie do usuwaniato scan for .Eight filesUse our recommended removal tool to scan for .Eight files. Trial version of provides detection of computer threats like .Eight files and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .Eight files w trybie awaryjnym z obsługą sieci.

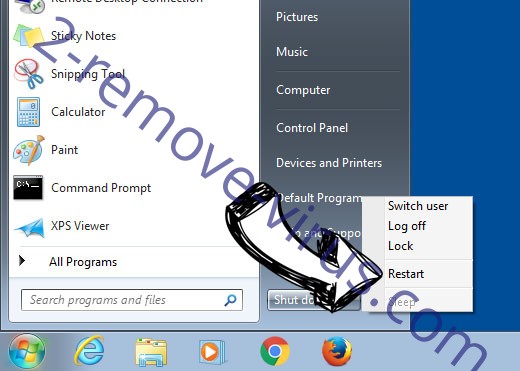

Usunąć .Eight files z Windows 7/Windows Vista/Windows XP

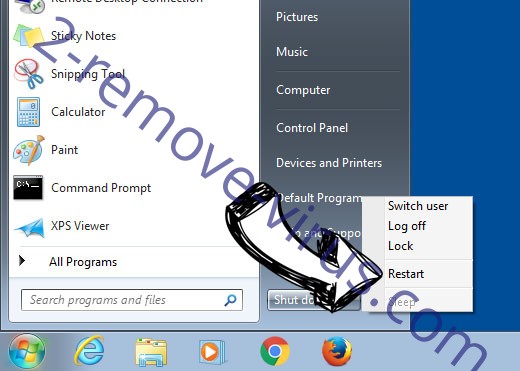

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

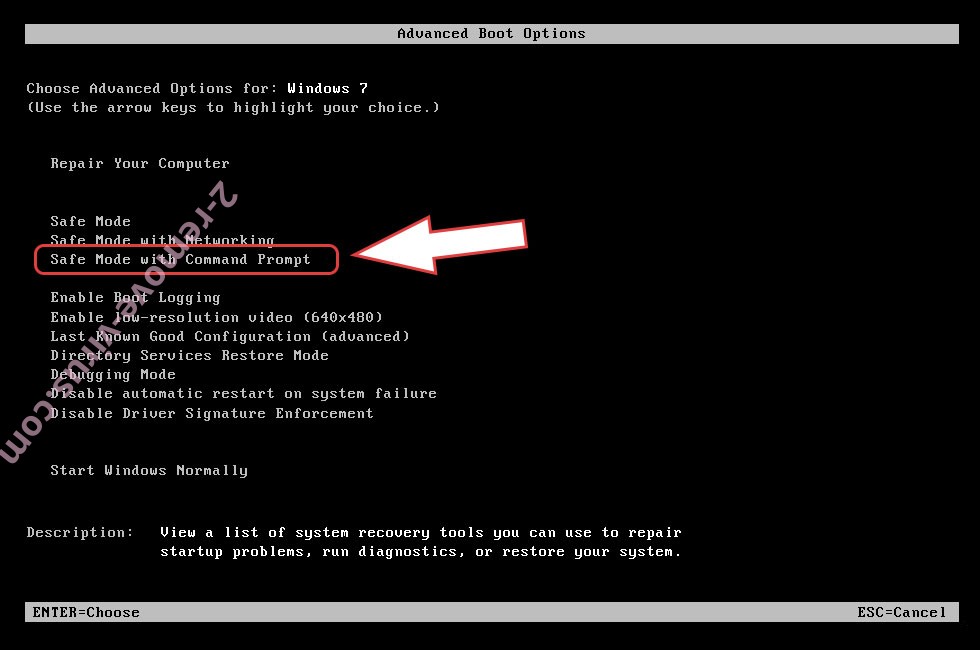

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .Eight files

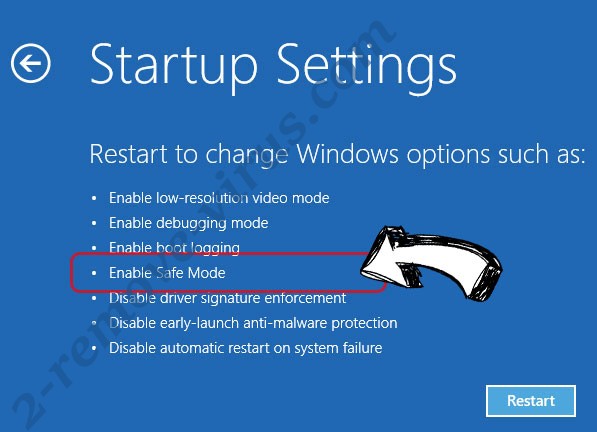

Usunąć .Eight files z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .Eight files

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

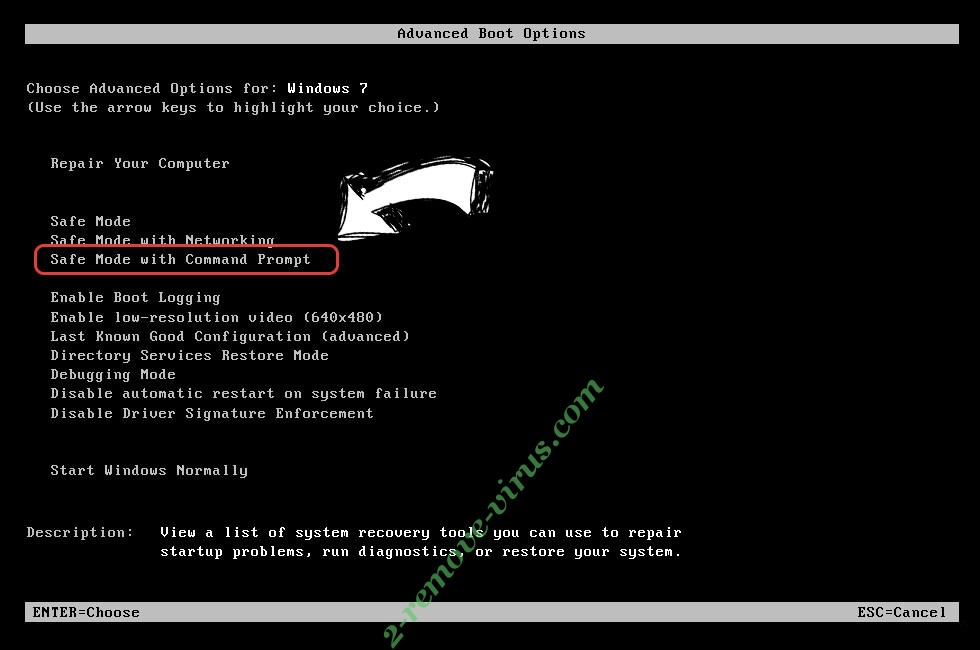

Usunąć .Eight files z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

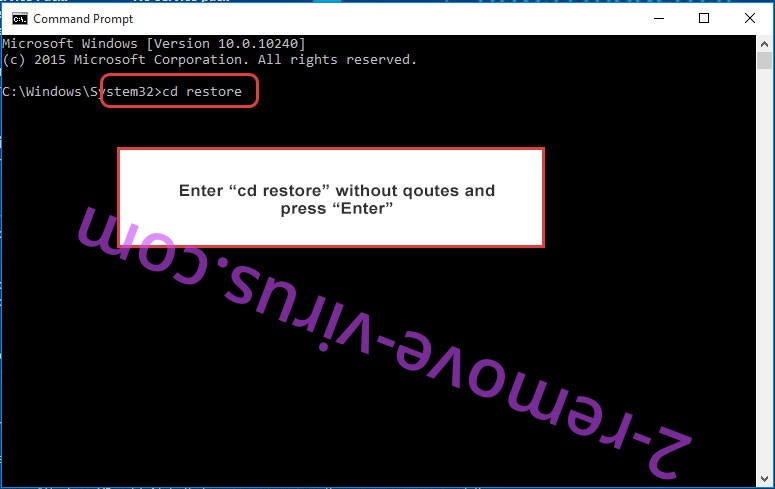

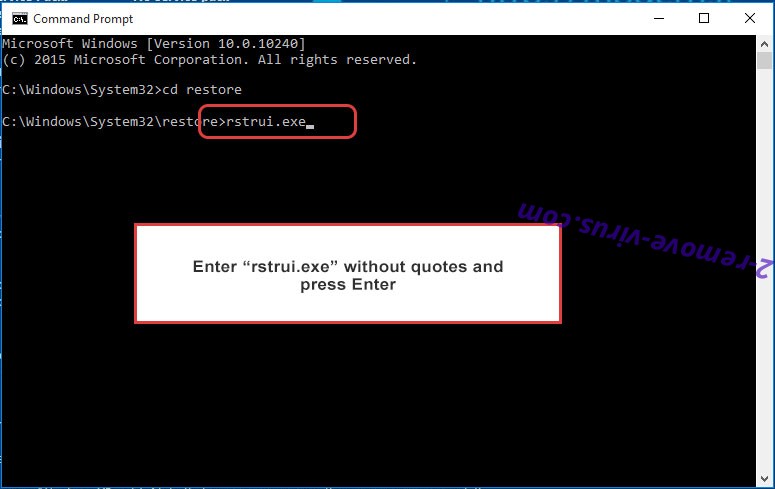

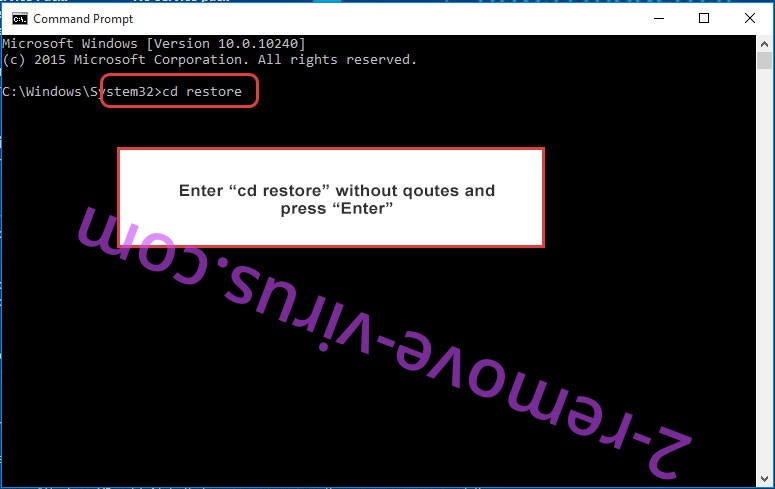

- Wpisz cd restore i naciśnij Enter.

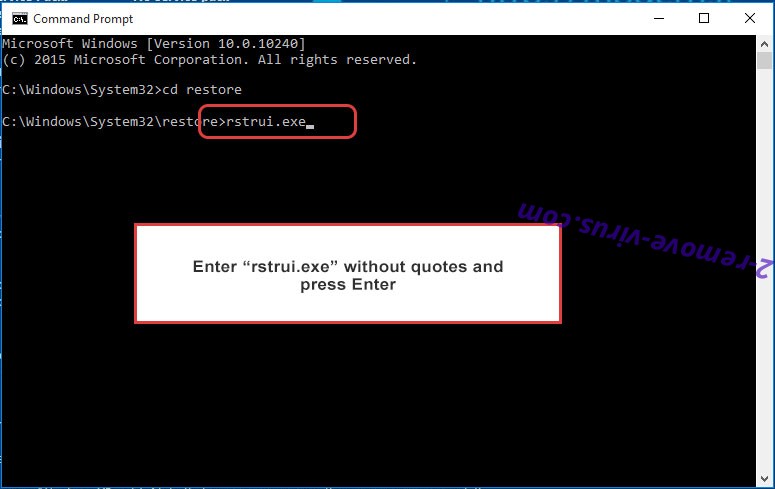

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

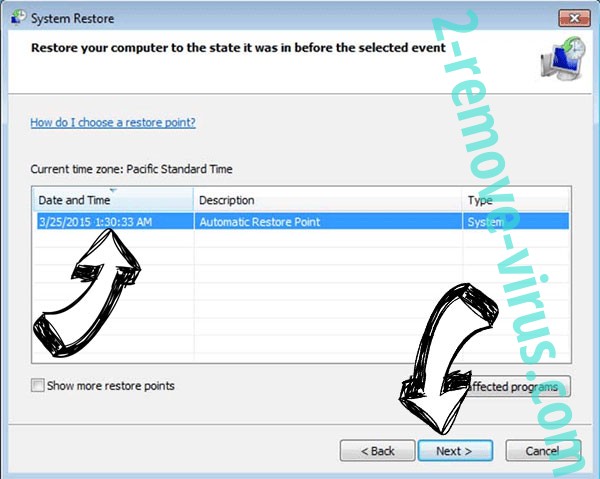

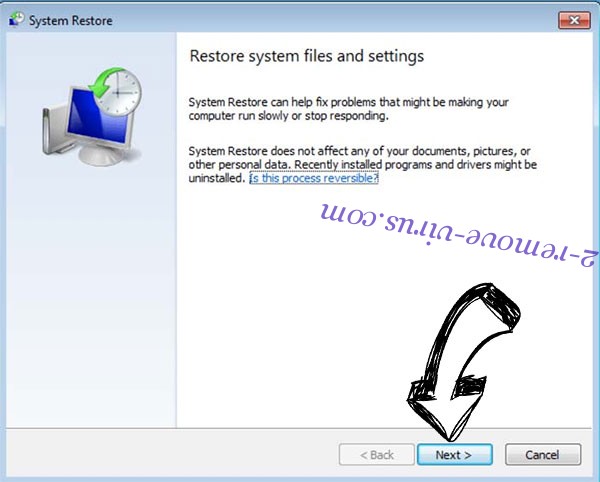

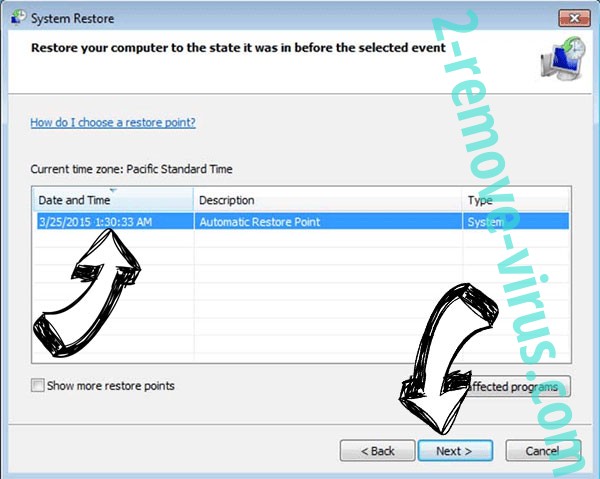

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

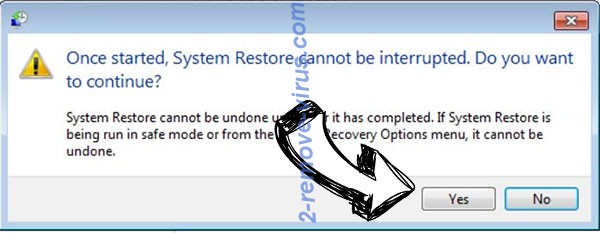

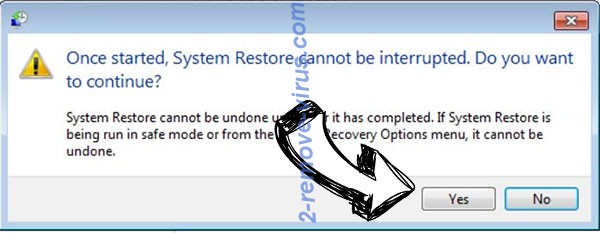

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć .Eight files z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

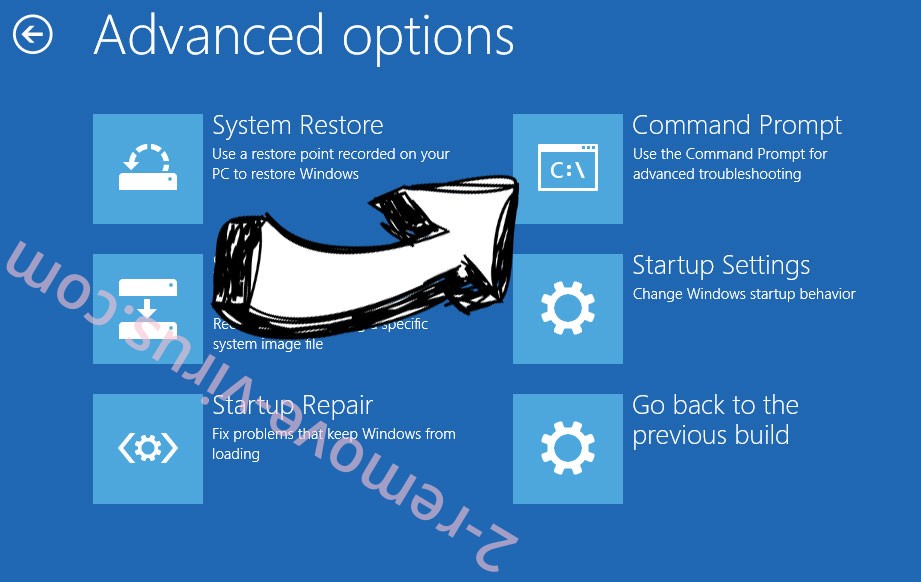

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.