Co to jest .HAT ransomware

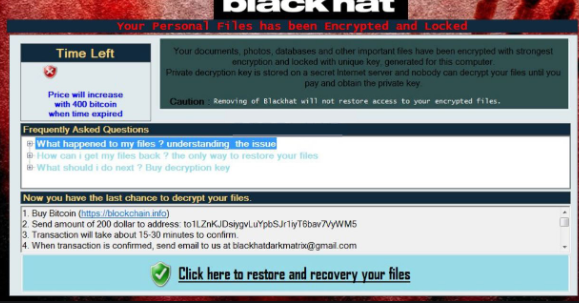

Ransomware znany jako .HAT ransomware jest klasyfikowany jako ciężka infekcja, ze względu na ilość szkód, które może wyrządzić twojemu systemowi. Ransomware nie jest czymś, z czym każdy miał do czynienia wcześniej, a jeśli po raz pierwszy go napotkasz, szybko dowiesz się, jak szkodliwe może być. Pliki będą niedostępne, jeśli złośliwe oprogramowanie do kodowania danych zablokowało je, do którego często używa silnych algorytmów szyfrowania. To sprawia, że ransomware bardzo poważne zagrożenie, aby mieć w systemie, ponieważ może to oznaczać, że pliki są zablokowane na stałe.

Masz możliwość zakupu narzędzia dekodowania od oszustów, ale z różnych powodów, że nie jest najlepszym wyborem. Istnieje wiele przypadków, w których pliki nie zostały odszyfrowane nawet po ofiarach poddał się żądania. Nie zapominaj, że będziesz płacić cyberoszustów, którzy prawdopodobnie nie czują się zmuszeni dać deszyfrator, gdy mają do wyboru tylko biorąc swoje pieniądze. Ponadto, płacąc będzie wspieranie przyszłych projektów (więcej kodowania danych złośliwego oprogramowania i złośliwego programu) tych cyberoszustów. Ransomware już robi miliardy dolarów szkód, czy naprawdę chcesz to wesprzeć. Im więcej ludzi poddaje się wymaganiom, tym bardziej opłacalny dostaje złośliwy program kodowania danych, a tego rodzaju pieniądze z pewnością przyciągną różne złośliwe strony. Inwestowanie pieniędzy, które są wymagane od ciebie do niezawodnej kopii zapasowej byłoby znacznie mądrzejszą decyzją, ponieważ jeśli kiedykolwiek umieścić w tego typu sytuacji ponownie, może po prostu odblokować .HAT ransomware dane z kopii zapasowej i ich utrata nie będzie możliwe. Jeśli masz opcję tworzenia kopii zapasowej, możesz po prostu wymazać, .HAT ransomware a następnie odzyskać dane, nie martwiąc się o ich utratę. Jeśli wcześniej nie napotkałeś ransomware, możesz nie wiedzieć, jak udało mu się dostać do urządzenia, w którym to przypadku uważnie przeczytaj poniższy akapit.

.HAT ransomware sposoby dystrybucji

Zwykle złośliwe oprogramowanie szyfrujące dane rozprzestrzenia się za pośrednictwem spamu, zestawów wykorzystujących luki i złośliwych plików do pobrania. Widząc, jak te metody są nadal używane, oznacza to, że ludzie są nieco zaniedbania podczas korzystania z poczty e-mail i pobierania plików. Jednak niektóre złośliwe oprogramowanie do kodowania danych używają bardziej zaawansowanych metod. Wszyscy cyberoszuści muszą zrobić, to dodać zainfekowany plik do wiadomości e-mail, napisać pół-prawdopodobny tekst i fałszywie twierdzić, że pochodzą z prawdziwej firmy / organizacji. Często można spotkać tematy dotyczące pieniędzy w tych wiadomościach e-mail, ponieważ użytkownicy są bardziej prawdopodobne, aby spaść na tego rodzaju tematy. Dość często zobaczysz wielkie nazwiska, takie jak Amazon używane, na przykład, jeśli Amazon wysłał e-mail z paragonem za zakup, którego dana osoba nie złożyła, on / ona otworzy załączony plik na raz. Istnieje kilka rzeczy, które należy wziąć pod uwagę podczas otwierania plików dołączonych do wiadomości e-mail, jeśli chcesz zachować komputer chroniony. Przed otwarciem załącznika należy zbadać, kto jest nadawcą. Nawet jeśli znasz nadawcę, nie spiesz się, najpierw zbadaj adres e-mail, aby upewnić się, że pasuje on do adresu, o który wiesz, że należy do tej osoby / firmy. Oczywiste błędy gramatyczne są również znakiem. Sposób, w jaki jesteś witany może być również wskazówką, ponieważ prawdziwe firmy, których e-mail powinieneś otworzyć, zawierają Twoje imię i nazwisko, zamiast ogólnych pozdrowień, takich jak Drogi Klient / Członek. Niektóre złośliwe oprogramowanie do kodowania danych może również wykorzystywać słabe punkty w urządzeniach do infekowania. Program zawiera luki, które mogą być wykorzystane do zaniecenia urządzenia, ale zwykle twórcy oprogramowania je naprawiają. Niestety, jak udowodniono przez WannaCry ransomware, nie każdy instaluje te poprawki, z różnych powodów. Ważne jest, aby regularnie załatać oprogramowanie, ponieważ jeśli luka jest wystarczająco poważna, może być używana przez wszelkiego rodzaju złośliwe oprogramowanie. Aktualizacje można ustawić, aby zainstalować automatycznie, jeśli okaże się, że te alerty irytujące.

Co można zrobić z plikami

Gdy złośliwe oprogramowanie kodujące dane zanieczyści system, będzie kierować niektóre typy plików i szyfrować je po ich znalezieniu. Nie będziesz w stanie otworzyć plików, więc nawet jeśli nie zauważysz procesu szyfrowania, będziesz wiedział, że coś jest nie tak w końcu. Sprawdź rozszerzenia dołączone do zaszyfrowanych plików, powinny one wyświetlać nazwę złośliwego oprogramowania szyfrującego dane. Należy wspomnieć, że nie zawsze jest możliwe dekodowanie plików, jeśli użyto silnych algorytmów szyfrowania. Po zablokowaniu wszystkich plików zobaczysz notatkę o kupnie, która powinna do pewnego stopnia wyjaśnić, co się stało z Twoimi danymi. Ich proponowana metoda polega na zakupie ich narzędzia deszyfrującego. Notatka powinna wyraźnie wyjaśnić, ile kosztuje deszyfrator, ale jeśli tak nie jest, to daje możliwość skontaktowania się z oszustami, aby skonfigurować cenę. Płacenie za deszyfrator nie jest zalecaną opcją z wymienionych już powodów. Starannie rozważ wszystkie opcje poprzez, zanim jeszcze rozważyć poddanie się wymaganiom. Spróbuj przypomnieć sobie, czy ostatnio wykonano kopię zapasową plików gdzieś, ale zapomniano. A może opublikowano darmowe oprogramowanie deszyfrującego. Jeśli ransomware jest odszyfrowywany, badacz złośliwego oprogramowania może być w stanie zwolnić oprogramowanie deszyfrujące za darmo. Rozważ tę opcję i tylko wtedy, gdy masz pewność, że nie ma darmowego deszyfratora, jeśli nawet myślisz o spełnieniu wymagań. Byłoby mądrzej kupić kopię zapasową z niektórych tych pieniędzy. Jeśli kopia zapasowa została wykonana przed przejęciem infekcji, można odzyskać pliki po odinstalowaniu .HAT ransomware wirusa. Spróbuj zapoznać się z rozprzestrzenianiem się oprogramowania ransomware, aby jak najlepiej tego uniknąć. Musisz głównie aktualizować swoje programy za każdym razem, gdy aktualizacja jest wydana, tylko pobrać z bezpiecznych / legalnych źródeł i nie losowo otwierać pliki dodawane do wiadomości e-mail.

Jak usunąć .HAT ransomware

Jeśli ransomware nadal pozostaje, trzeba będzie uzyskać narzędzie do usuwania złośliwego oprogramowania, aby go zakończyć. Może to być trudne do .HAT ransomware ręcznego naprawienia wirusa, ponieważ błąd może prowadzić do dodatkowych uszkodzeń. Wybór programu chroniącego przed złośliwym oprogramowaniem jest mądrzejszą decyzją. Może to również zapobiec wprowadzaniu w przyszłości szyfrowania danych złośliwego programu, a także pomaga usunąć ten. Więc spojrzeć na to, co pasuje do tego, czego potrzebujesz, zainstalować go, wykonać skanowanie systemu i autoryzować program, aby pozbyć się ransomware. Jednak narzędzie chroniące przed złośliwym oprogramowaniem nie przywróci plików, ponieważ nie jest w stanie tego zrobić. Po wyczyszczeniu zagrożenia upewnij się, że uzyskujesz kopię zapasową i rutynowo robisz kopie wszystkich niezbędnych plików.

Offers

Pobierz narzędzie do usuwaniato scan for .HAT ransomwareUse our recommended removal tool to scan for .HAT ransomware. Trial version of provides detection of computer threats like .HAT ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .HAT ransomware w trybie awaryjnym z obsługą sieci.

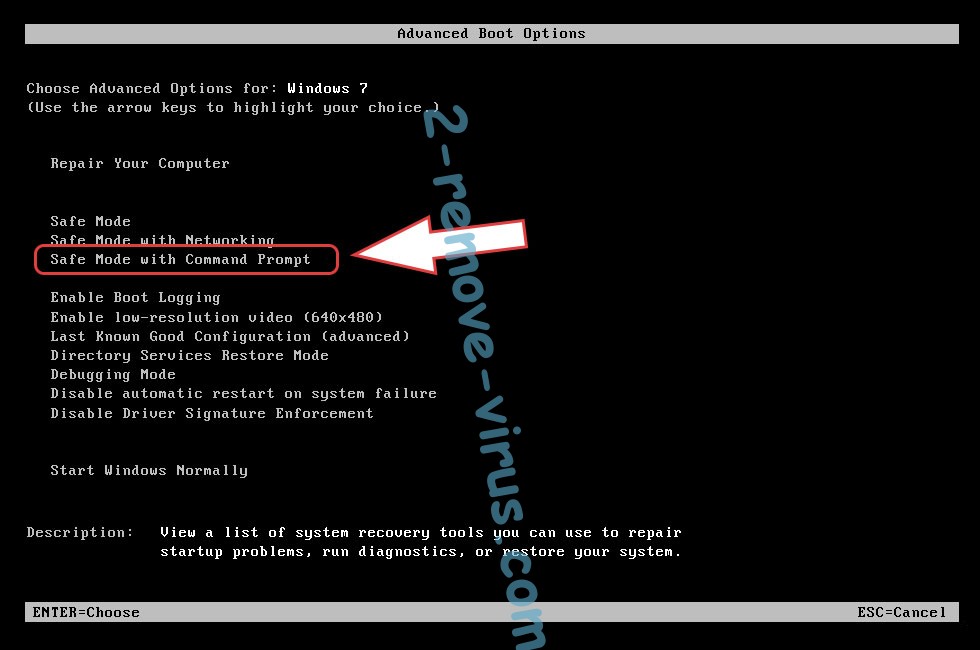

Usunąć .HAT ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .HAT ransomware

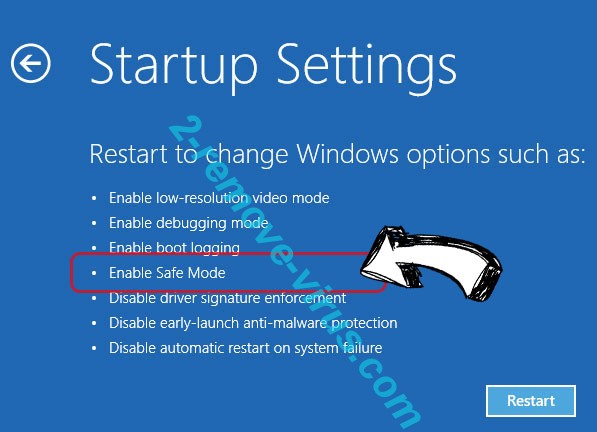

Usunąć .HAT ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .HAT ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

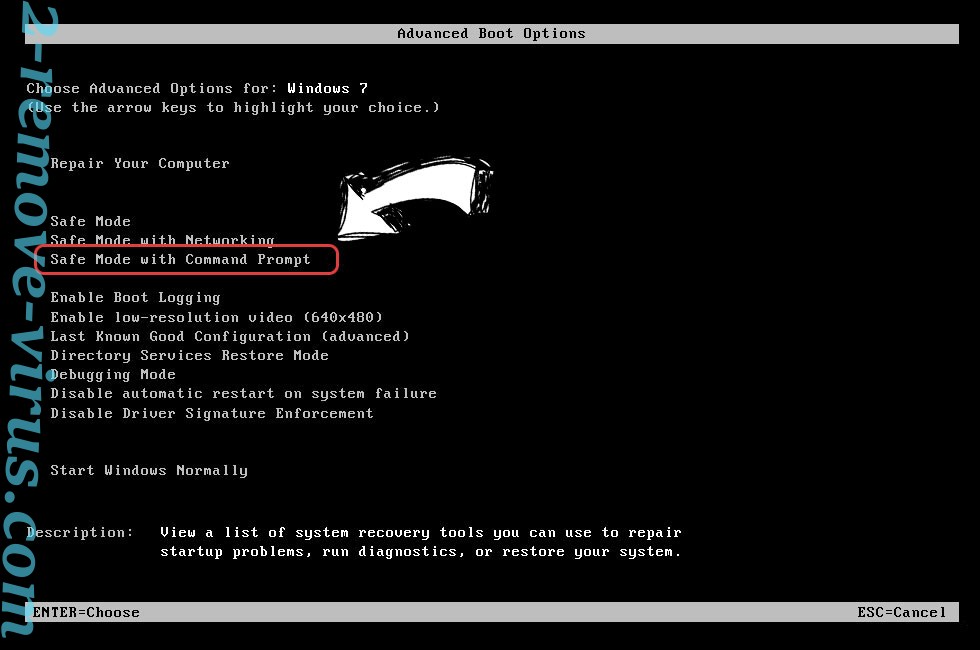

Usunąć .HAT ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

- Wpisz cd restore i naciśnij Enter.

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

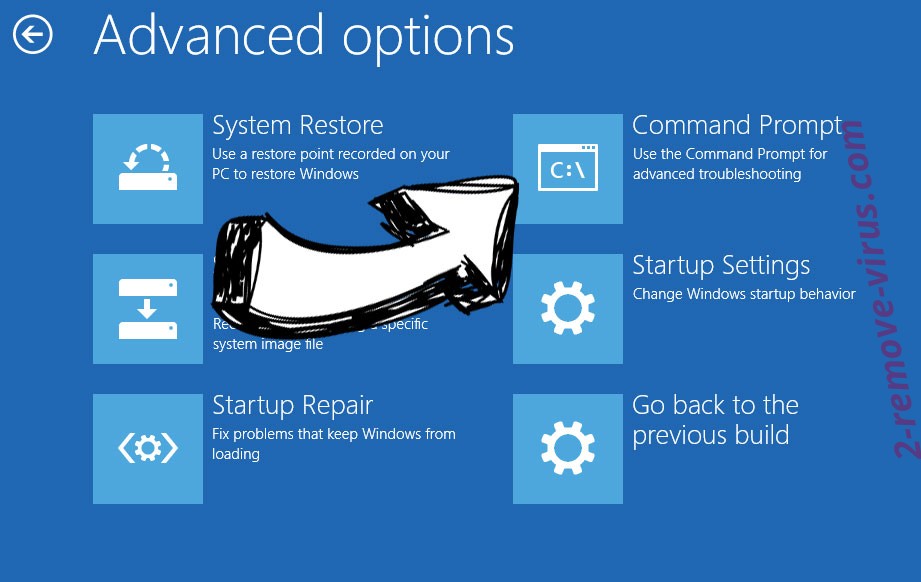

Usunąć .HAT ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

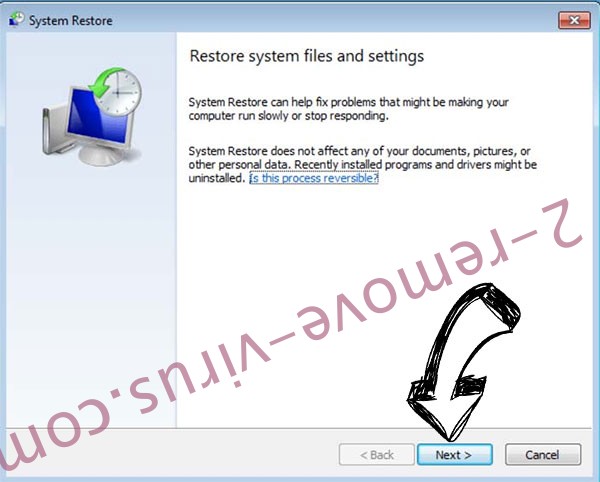

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.