Co można powiedzieć o tym .HOW ransomware wirusie

.HOW ransomware ransomware jest niebezpieczne złośliwe oprogramowanie, ponieważ jeśli komputer zostanie zanieczyszczony z nim, może być w obliczu poważnych problemów. Ransomware nie jest czymś, o czym każdy użytkownik słyszał, a jeśli właśnie napotkał go teraz, dowiesz się, jak wiele szkód może przynieść z pierwszej ręki. Silne algorytmy szyfrowania są używane przez złośliwe oprogramowanie kodujące pliki do szyfrowania plików, a gdy zostaną zablokowane, nie będzie można ich otworzyć. Ofiary nie zawsze są w stanie odszyfrować pliki, dlatego dane szyfrujące złośliwe oprogramowanie są tak szkodliwe.

Masz do wyboru, aby zapłacić okup za deszyfrator, ale to nie jest najlepszy pomysł. Przede wszystkim płacenie nie gwarantuje odszyfrowania danych. Pamiętaj, że masz do czynienia z cyberprzestępcami, którzy nie czują się zobowiązani do zapewnienia Ci narzędzie deszyfrujące, gdy mają do wyboru tylko biorąc swoje pieniądze. Ponadto pieniądze te trafią do przyszłego kodowania danych złośliwego oprogramowania lub innego złośliwego oprogramowania. Czy naprawdę chcesz być zwolennikiem działalności przestępczej. A im więcej ludzi spełnia wymagania, tym bardziej staje się dochodowy biznes ransomware, a ten rodzaj pieniędzy z pewnością przyciągnie różnych oszustów. Sytuacje, w których możesz stracić dane, są dość częste, więc kopia zapasowa byłaby lepszym zakupem. Jeśli masz kopię zapasową dostępną, możesz po prostu usunąć, .HOW ransomware a następnie odzyskać dane, nie martwiąc się o ich utratę. Informacje na temat ochrony urządzenia przed infekcją można znaleźć w poniższym akapicie, na wypadek, gdyby nie wiesz, w jaki sposób ransomware dostał się nawet do twojego urządzenia.

Metody dystrybucji oprogramowania ransomware

Zazwyczaj można natknąć się na kodowanie danych złośliwy program dołączony do wiadomości e-mail lub na wątpliwej stronie pobierania. Duża liczba złośliwego oprogramowania do kodowania plików polega na nieostrożności użytkownika podczas otwierania załączników wiadomości e-mail, a bardziej zaawansowane metody niekoniecznie są potrzebne. Niemniej jednak niektóre ransomware mogą używać znacznie bardziej wyrafinowanych sposobów, które wymagają więcej czasu i wysiłku. Przestępcy muszą tylko twierdzić, że pochodzą z prawdziwej firmy, napisać wiarygodną wiadomość e-mail, dołączyć zainfekowany plik do wiadomości e-mail i wysłać go do przyszłych ofiar. Te e-maile zwykle omawiają pieniądze, ponieważ jest to wrażliwy temat, a użytkownicy są bardziej skłonni do impulsywnego otwierania wiadomości e-mail z wymienianiem pieniędzy. A jeśli ktoś, kto podszywa się pod Amazon, miał wysłać wiadomość e-mail do osoby o wątpliwej aktywności na koncie lub zakupie, właściciel konta może panikować, obrócić pochopnie w wyniku i w końcu otworzyć załącznik. Istnieją pewne rzeczy, które powinny być na poszukiwania przed otwarciem załączników e-mail. Zanim cokolwiek innego, sprawdź tożsamość nadawcy i czy można mu zaufać. Nadal musisz zbadać adres e-mail, nawet jeśli nadawca jest Ci znany. Również szukać błędów gramatycznych, które mogą być dość rażące. Inną wspólną cechą jest brak twojego imienia i nazwiska w pozdrowieniu, jeśli prawdziwa firma / nadawca miałaby wysłać do Ciebie e-mail, na pewno pozna Twoje imię i użyje go zamiast uniwersalnego powitania, takiego jak Klient lub Członek. Słabe punkty w systemie Nieaktualne oprogramowanie może być również używany jako ścieżka do komputera. Te słabe punkty są zwykle odkrywane przez badaczy złośliwego oprogramowania, a gdy dostawcy zdają sobie z nich sprawę, wypuszczają poprawki, aby je naprawić, aby złośliwe strony nie mogły wykorzystać ich do rozprzestrzeniania złośliwego oprogramowania. Niemniej jednak, z tego czy innego powodu, nie każdy jest szybki, aby zaktualizować swoje programy. Zaleca się, aby zawsze aktualizować programy, gdy łatka staje się dostępna. Poprawki mogą być również dozwolone do instalacji automatycznie.

Co robi

Gdy system zostanie zainfekowany, wkrótce znajdziesz zakodowane pliki. Twoje pliki nie będą dostępne, więc nawet jeśli nie widzisz, co się dzieje początkowo, będziesz wiedzieć w końcu. Zobaczysz, że wszystkie zakodowane pliki mają nietypowe rozszerzenia dołączone do nich, a to prawdopodobnie pomogło ci zidentyfikować złośliwe oprogramowanie kodujące pliki. W wielu przypadkach dekodowanie danych może być niemożliwe, ponieważ algorytmy szyfrowania używane w szyfrowaniu mogą być bardzo trudne, jeśli nie niemożliwe do odszyfrowania. Po zakończeniu procesu szyfrowania na urządzeniu zostanie umieszczone powiadomienie o okupie, które powinno do pewnego stopnia wyjaśnić, co się stało i jak należy postępować. Co hakerzy zaproponują ci to użyć ich płatnego deszyfratora, i ostrzegają, że może uszkodzić pliki, jeśli inna metoda została użyta. Jeśli kwota okupu nie jest wyraźnie określona, musisz użyć podanego adresu e-mail, aby skontaktować się z oszustami, aby dowiedzieć się, ile może zależeć od tego, ile wycenisz swoje pliki. Nie trzeba dodawać, że nie uważamy, że płacenie jest mądrym pomysłem, z powodów już wymienionych. Gdy wszystkie inne opcje nie pomagają, tylko wtedy należy nawet rozważyć zgodność z żądaniami. Możliwe, że po prostu zapomniałeś, że masz kopię zapasową plików. Może to być również możliwość, że będzie można odkryć darmowy deszyfrator. Należy wspomnieć, że w niektórych przypadkach badacze złośliwego oprogramowania są w stanie złamać ransomware, co oznacza, że możesz dostać program deszyfrowania za darmo. Zastanów się, że zanim jeszcze pomyślisz o poddaniu się wymaganiom. Korzystanie z części tych pieniędzy na zakup jakiegoś backupu może zrobić więcej dobrego. Jeśli kopia zapasowa jest dostępna, po prostu usuń, .HOW ransomware a następnie odblokuj .HOW ransomware pliki. Zapoznaj się z tym, jak ransomware jest dystrybuowany, aby jak najlepiej go uniknąć. Musisz przede wszystkim zachować aktualne oprogramowanie, tylko pobrać z bezpiecznych / legalnych źródeł i nie losowo otwierać załączników e-mail.

.HOW ransomware Usuwania

Jeśli ransomware pozostaje na komputerze, oprogramowanie anty-malware powinny być używane do jego zakończenia. Jeśli spróbujesz usunąć .HOW ransomware wirusa w sposób ręczny, może to spowodować dalsze szkody, więc nie jest sugerowane. Korzystanie z narzędzia do usuwania złośliwego oprogramowania jest mądrzejszym wyborem. Narzędzie anty-malware jest w celu opieki nad tego rodzaju infekcji, w zależności od tego, co zdecydowałeś się na, może nawet zatrzymać infekcję. Znajdź, które oprogramowanie do usuwania złośliwego oprogramowania jest najbardziej odpowiednie dla Ciebie, zainstaluj je i przeskanuj urządzenie w celu zlokalizowania zagrożenia. Niestety, narzędzie do usuwania złośliwego oprogramowania nie jest w stanie pomóc. Jeśli masz pewność, że komputer jest czysty, przejdź do odblokowania .HOW ransomware plików z kopii zapasowej.

Offers

Pobierz narzędzie do usuwaniato scan for .HOW ransomwareUse our recommended removal tool to scan for .HOW ransomware. Trial version of provides detection of computer threats like .HOW ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .HOW ransomware w trybie awaryjnym z obsługą sieci.

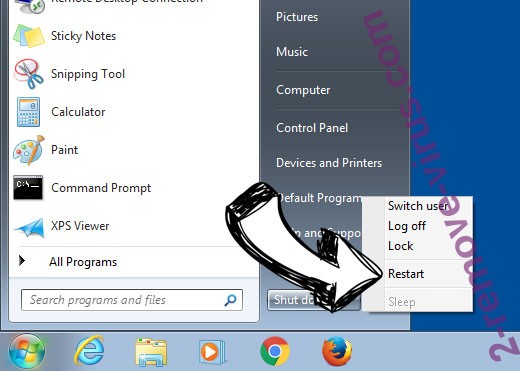

Usunąć .HOW ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .HOW ransomware

Usunąć .HOW ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

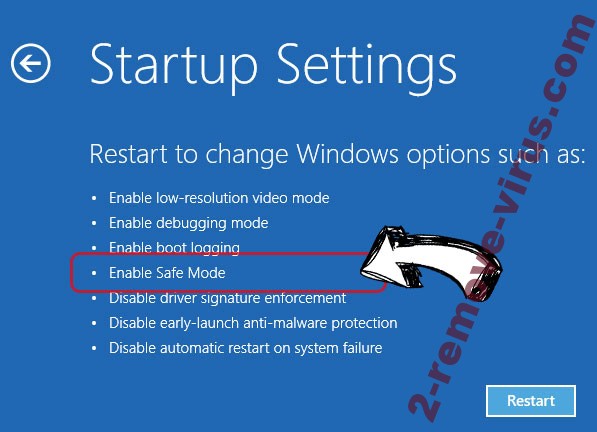

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .HOW ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

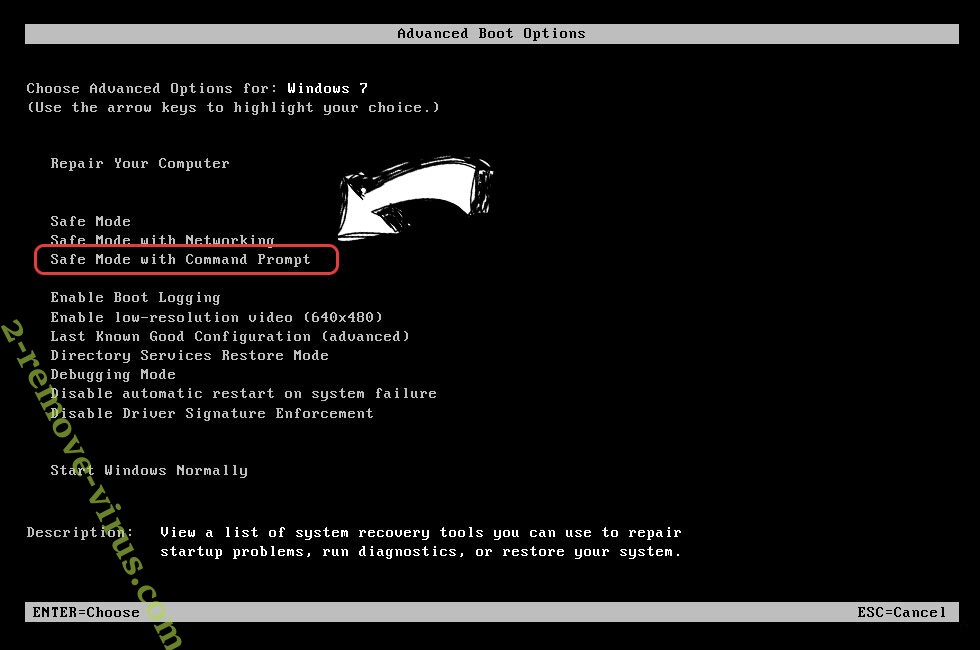

Usunąć .HOW ransomware z Windows 7/Windows Vista/Windows XP

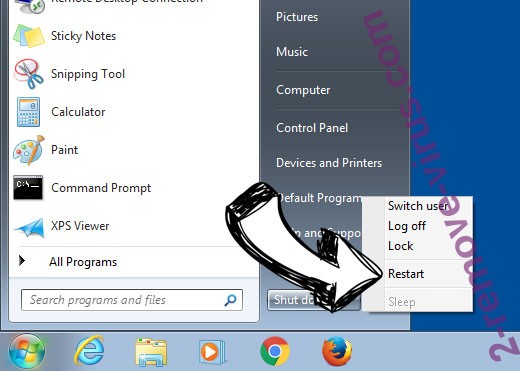

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

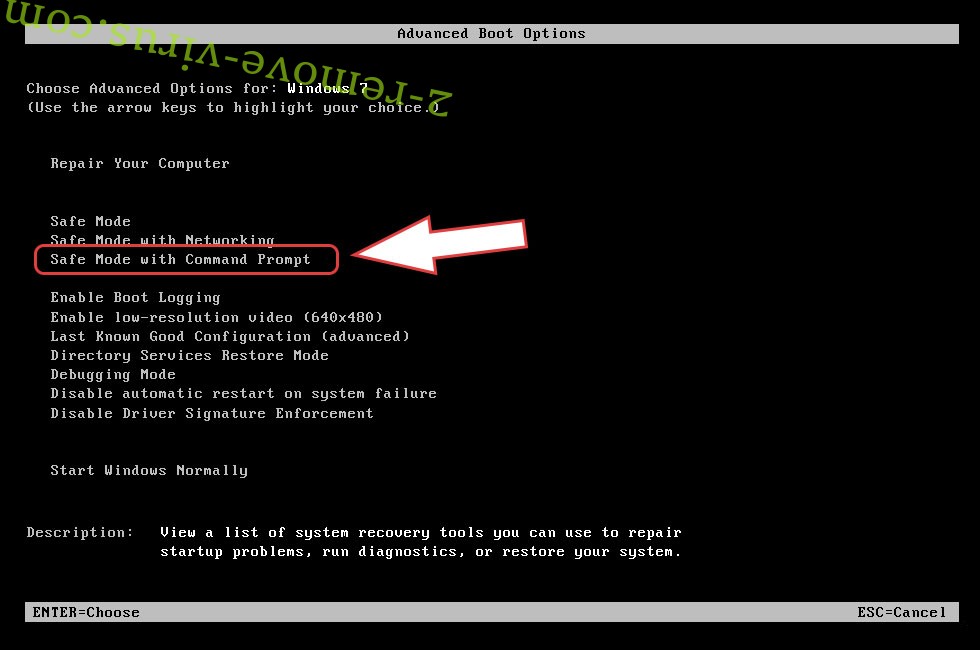

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

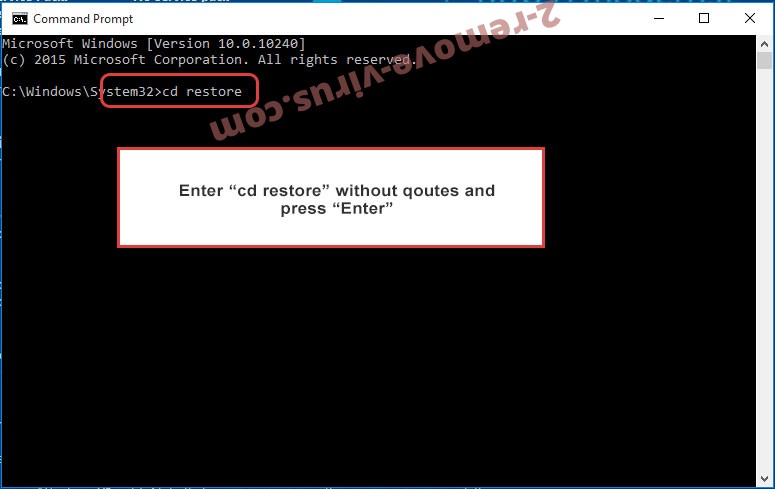

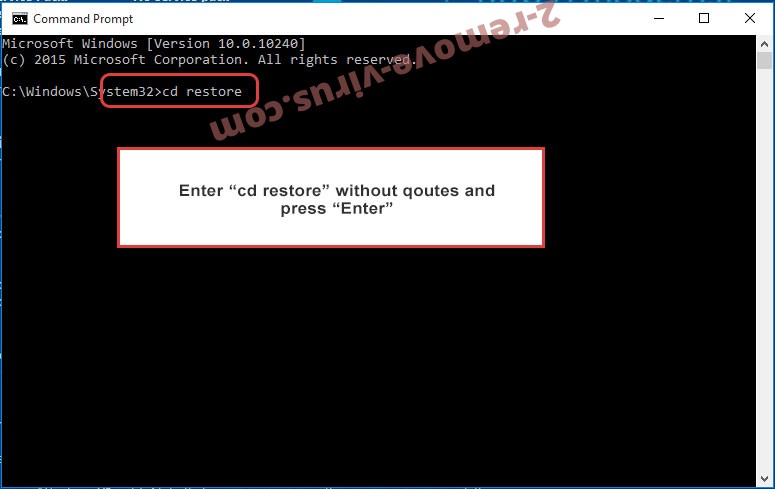

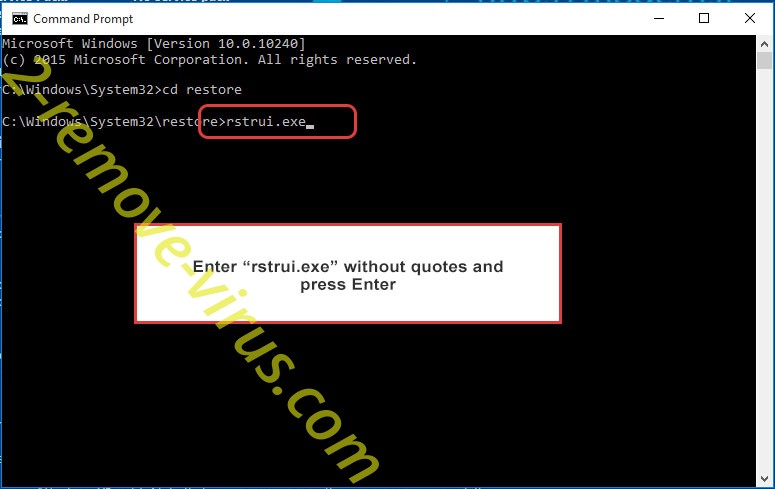

- Wpisz cd restore i naciśnij Enter.

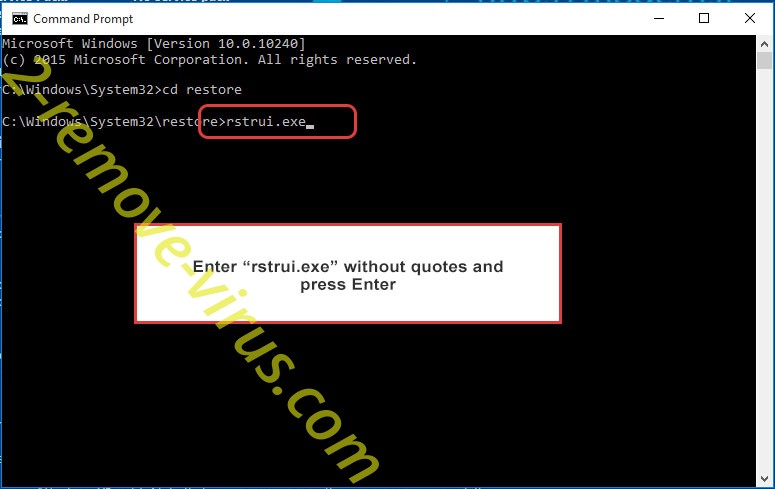

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

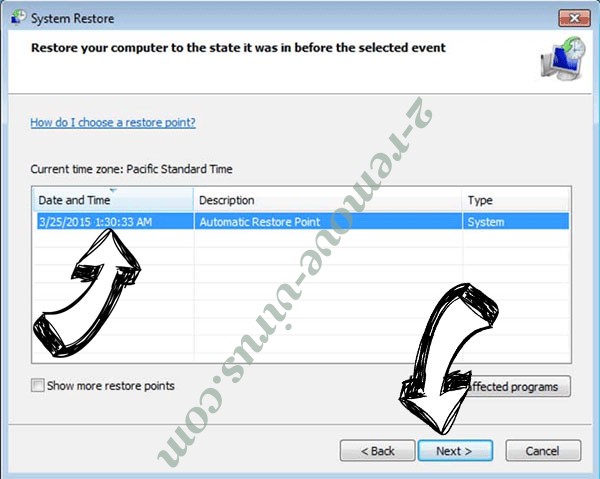

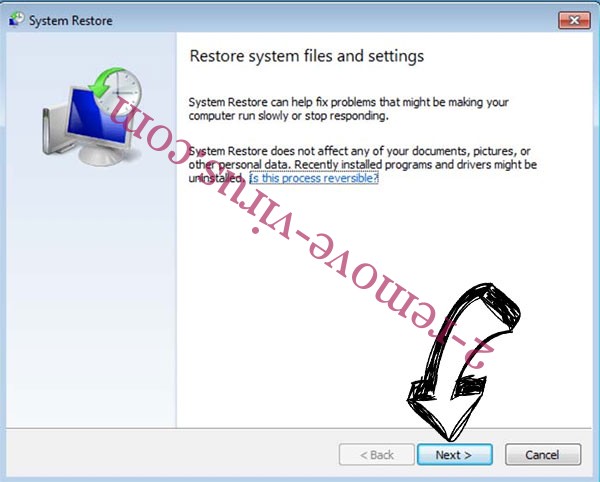

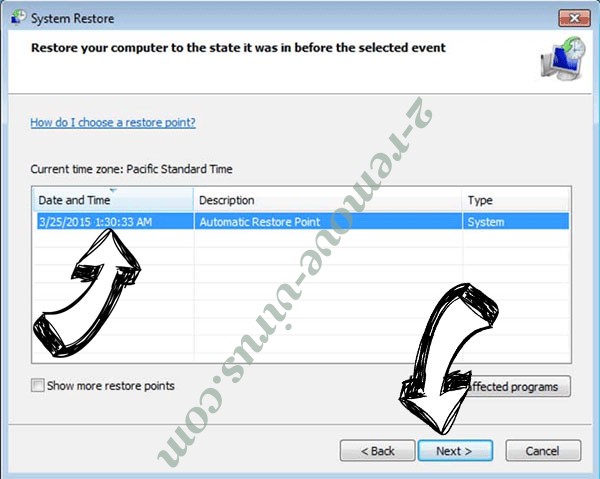

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

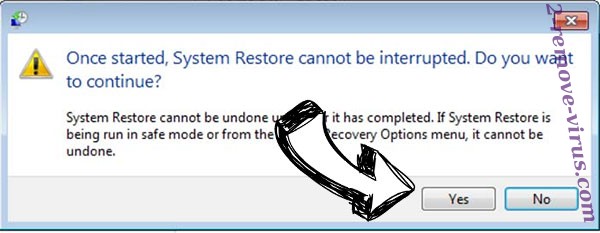

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć .HOW ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

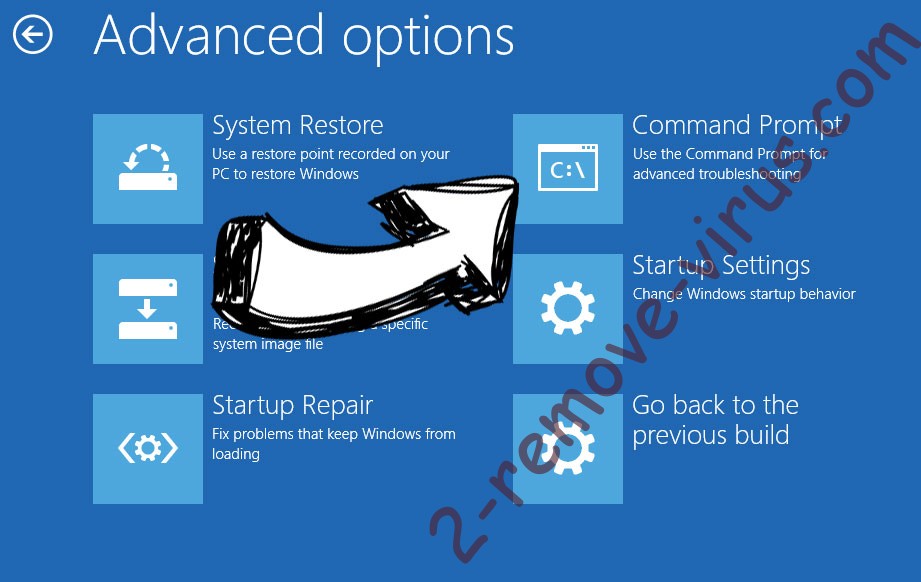

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.