Około Iiof Ransomware

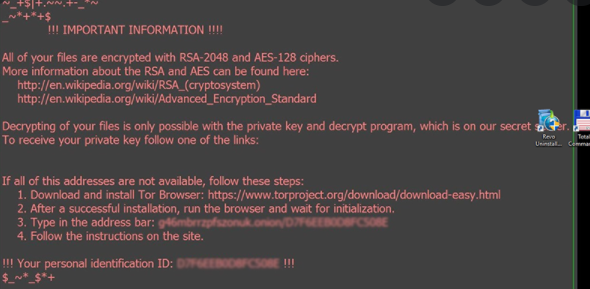

Iiof Ransomware ransomware jest niebezpiecznym złośliwym oprogramowaniem, ponieważ jeśli komputer je dostanie, możesz napotkać poważne problemy. Być może niekoniecznie słyszałeś o nim lub natknąłeś się na niego wcześniej, a szczególnie szokujące może być dowiedzenie się, co robi. Ransomware wykorzystuje silne algorytmy szyfrowania do szyfrowania plików, a po ich zablokowaniu dostęp do nich zostanie uniemożliwiony. Ponieważ szyfrowanie danych przez złośliwe oprogramowanie może spowodować trwałą utratę danych, tego rodzaju zagrożenie jest bardzo niebezpieczne.

Masz możliwość zapłacenia okupu, ale z różnych powodów nie jest to najlepszy wybór. Płacenie niekoniecznie zapewni, że twoje pliki zostaną przywrócone, więc istnieje możliwość, że możesz po prostu marnować pieniądze. Pamiętaj, że przewidujesz, że przestępcy odpowiedzialni za kodowanie Twoich danych poczują się zobowiązani do pomocy w odzyskaniu danych, gdy nie będą musieli. Pieniądze te finansowałyby też przyszłą działalność owych oszustów. Złośliwe oprogramowanie szyfrujące pliki już w 2017 r. wyrządziło firmom miliardowe szkody, a to tylko szacunki. Ludzie stają się również coraz bardziej zainteresowani biznesem, ponieważ liczba osób, które poddają się wymaganiom, sprawia, że szyfrowanie danych złośliwym oprogramowaniem jest bardzo dochodowym biznesem. Inwestowanie pieniędzy, o które się od Ciebie prosi, w jakąś kopię zapasową może być mądrzejszą opcją, ponieważ utrata danych nie byłaby problemem. Jeśli miałeś kopię zapasową przed infekcją, napraw Iiof Ransomware i przywróć dane stamtąd. Możesz także nie wiedzieć, w jaki sposób dystrybuowane jest ransomware, a my omówimy najczęstsze sposoby poniżej.

Jak dostałeś Iiof Ransomware

Pliki szyfrujące złośliwe oprogramowanie są zazwyczaj rozprzestrzeniane za pomocą metod takich jak załączniki wiadomości e-mail, złośliwe pliki do pobrania i zestawy exploitów. Ponieważ użytkownicy są dość nieostrożni, gdy otwierają wiadomości e-mail i pobierają pliki, często nie ma potrzeby, aby osoby rozprzestrzeniające ransomware używały bardziej wyrafinowanych sposobów. Niemniej jednak istnieją złośliwe oprogramowanie kodujące dane, które wykorzystuje bardziej wyrafinowane metody. Oszuści piszą dość przekonującą wiadomość e-mail, używając nazwy znanej firmy lub organizacji, dołączają plik ransomware do wiadomości e-mail i wysyłają go. Problemy związane z pieniędzmi są częstym tematem w tych e-mailach, ponieważ użytkownicy mają tendencję do angażowania się w te e-maile. Hakerzy wolą również udawać, że są z Amazon i ostrzegać potencjalne ofiary, że na ich koncie nastąpiła jakaś dziwna aktywność, która natychmiast zachęciłaby osobę do otwarcia załącznika. Z tego powodu musisz zachować ostrożność podczas otwierania wiadomości e-mail i zwracać uwagę na oznaki, że mogą być złośliwe. Ważne jest, aby zbadać, kto jest nadawcą, zanim przejdziesz do otwierania załączonego pliku. Dwukrotne sprawdzenie adresu e-mail nadawcy jest nadal ważne, nawet jeśli nadawca jest Ci znany. Błędy gramatyczne są również znakiem, że e-mail może nie być tym, co myślisz. Zwróć uwagę na to, jak się do Ciebie zwracasz, jeśli jest to nadawca, z którym wcześniej miałeś interesy, zawsze będzie używał Twojego imienia i nazwiska w powitaniu. Możliwe jest również, że ransomware wykorzystuje słabe punkty w urządzeniach, aby wejść. Wszystkie programy mają luki w zabezpieczeniach, ale gdy zostaną znalezione, są regularnie naprawiane przez oprogramowanie, dzięki czemu złośliwe oprogramowanie nie może go wykorzystać do zainfekowania. Jak jednak udowodnił WannaCry, nie wszyscy spieszą się z instalacją tych poprawek. Ważne jest, aby zainstalować te aktualizacje, ponieważ jeśli słaby punkt jest poważny, Poważne luki w zabezpieczeniach mogą być łatwo wykorzystane przez złośliwe oprogramowanie, więc upewnij się, że zaktualizowałeś całe oprogramowanie. Aktualizacje mogą być instalowane automatycznie, jeśli te powiadomienia będą denerwujące.

Co możesz zrobić ze swoimi danymi

Gdy ransomware zainfekuje twój system, wkrótce znajdziesz zakodowane pliki. Twoje pliki nie będą dostępne, więc nawet jeśli nie zauważysz procesu szyfrowania, w końcu będziesz wiedział, że coś jest nie tak. Będziesz wiedzieć, które z Twoich plików zostały naruszone, ponieważ zostanie do nich dodane nietypowe rozszerzenie. Można użyć potężnego algorytmu szyfrowania, który sprawiłby, że odszyfrowanie plików byłoby raczej trudne, jeśli nie niemożliwe. Zauważysz notatkę z żądaniem okupu umieszczoną w folderach z twoimi plikami lub pojawi się ona na pulpicie i powinna wyjaśniać, w jaki sposób możesz odzyskać dane. Proponowana przez nich metoda polega na zakupie narzędzia deszyfrującego. Kwoty okupu są zwykle jasno określone w notatce, ale czasami ofiary są proszone o wysłanie im wiadomości e-mail w celu ustalenia ceny, więc to, co płacisz, zależy od tego, jak cenne są twoje pliki. Płacenie okupu nie jest zalecaną opcją z powodów, które omówiliśmy powyżej. Kiedy spróbujesz wszystkich innych opcji, tylko wtedy powinieneś nawet rozważyć spełnienie żądań. Może po prostu zapomniałeś, że wykonałeś kopię zapasową swoich plików. Możliwe jest również, że będziesz w stanie zlokalizować narzędzie do odzyskiwania plików za darmo. Specjaliści od złośliwego oprogramowania mogą być w stanie odszyfrować złośliwe oprogramowanie kodujące dane, dzięki czemu mogą stworzyć bezpłatne narzędzie. Zastanów się nad tym, zanim jeszcze pomyślisz o poddaniu się żądaniom. Rozsądniej byłoby kupić kopię zapasową za część tych pieniędzy. Jeśli kopia zapasowa została utworzona przed inwazją infekcji, możesz przywrócić pliki po wyeliminowaniu Iiof Ransomware wirusa. Możesz zabezpieczyć swoje urządzenie przed złośliwym programem kodującym dane w przyszłości, a jedną z metod jest zapoznanie się ze środkami, które mogą zainfekować twoje urządzenie. Upewnij się, że oprogramowanie jest aktualizowane za każdym razem, gdy aktualizacja jest wydawana, nie otwierasz losowo załączników wiadomości e-mail i pobierasz tylko rzeczy ze źródeł, o których wiesz, że są godne zaufania.

Iiof Ransomware usunięcie

Jeśli plik szyfrujący złośliwe oprogramowanie nadal znajduje się w systemie, aby się go pozbyć, konieczny będzie program do usuwania złośliwego oprogramowania. Podczas próby ręcznego naprawienia Iiof Ransomware wirusa można spowodować dodatkowe szkody, jeśli nie jesteś ostrożny lub doświadczony, jeśli chodzi o komputery. Zamiast tego użycie narzędzia chroniącego przed złośliwym oprogramowaniem nie zagroziłoby systemowi. Może również powstrzymać przyszłe ransomware przed wejściem, a także pomóc w usunięciu tego. Znajdź, które narzędzie anty-malware najlepiej pasuje do tego, czego potrzebujesz, zainstaluj je i autoryzuj do wykonania skanowania systemu w celu zidentyfikowania zagrożenia. Niestety, te narzędzia nie pomogą odzyskać danych. Jeśli złośliwe oprogramowanie kodujące pliki zostało całkowicie zakończone, odzyskaj pliki z kopii zapasowej, a jeśli jej nie masz, zacznij jej używać.

Offers

Pobierz narzędzie do usuwaniato scan for Iiof RansomwareUse our recommended removal tool to scan for Iiof Ransomware. Trial version of provides detection of computer threats like Iiof Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Iiof Ransomware w trybie awaryjnym z obsługą sieci.

Usunąć Iiof Ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

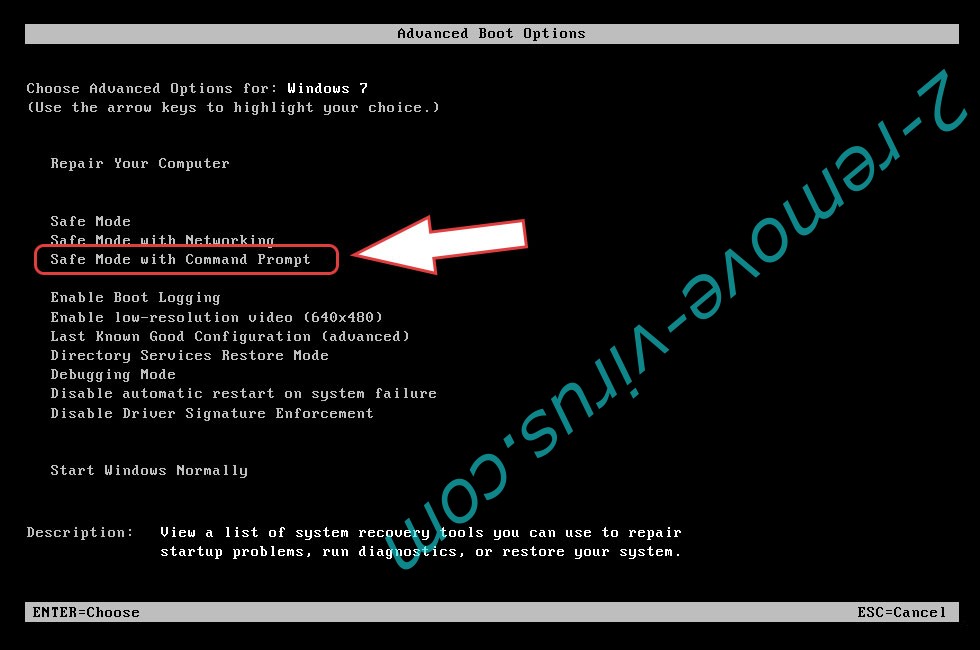

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Iiof Ransomware

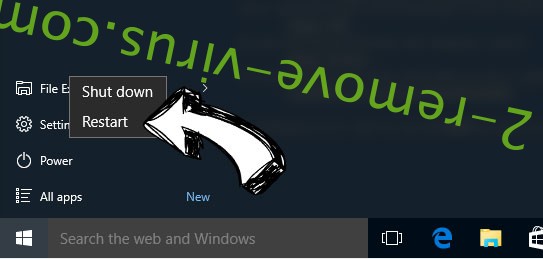

Usunąć Iiof Ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

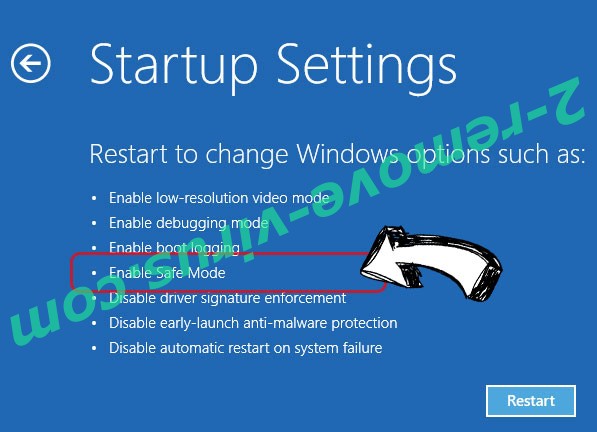

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Iiof Ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

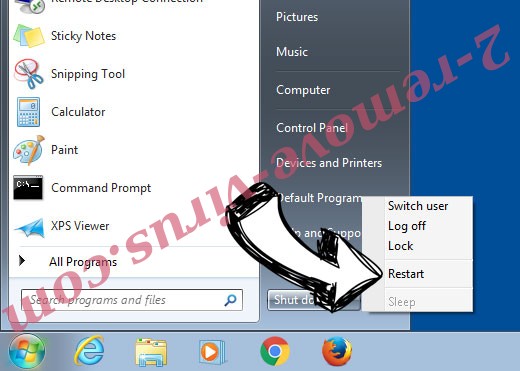

Usunąć Iiof Ransomware z Windows 7/Windows Vista/Windows XP

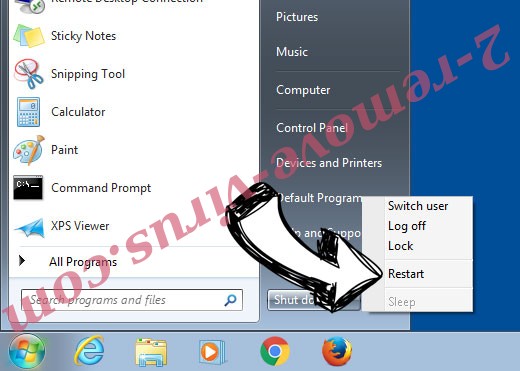

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

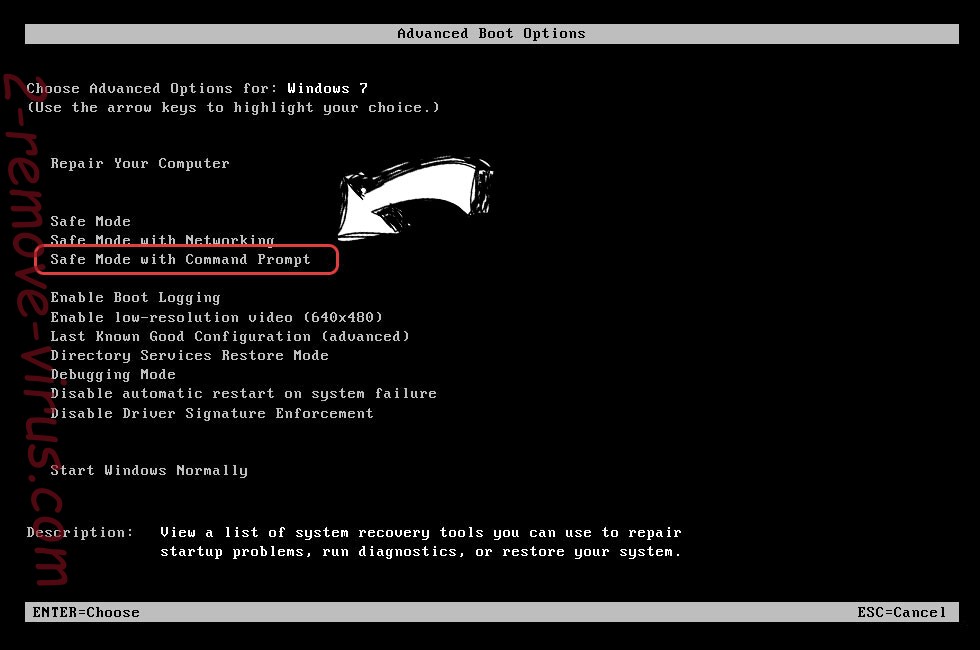

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

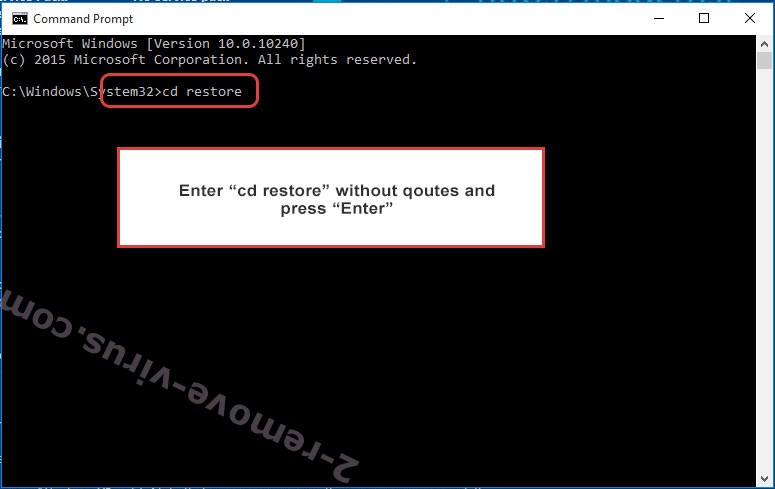

- Wpisz cd restore i naciśnij Enter.

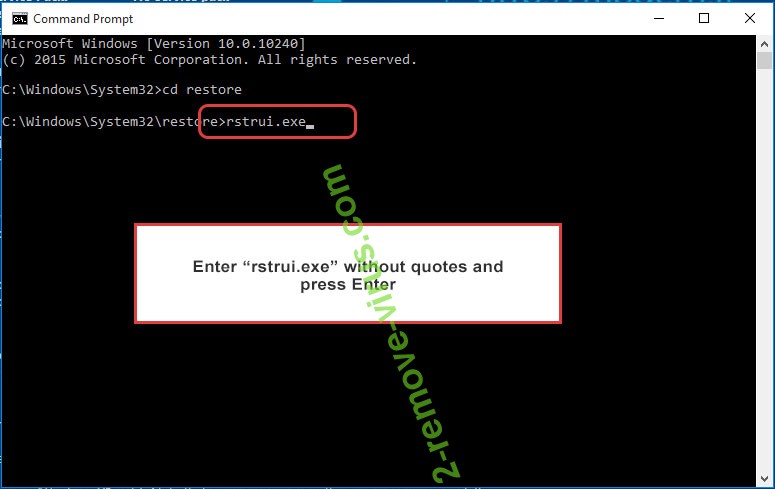

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

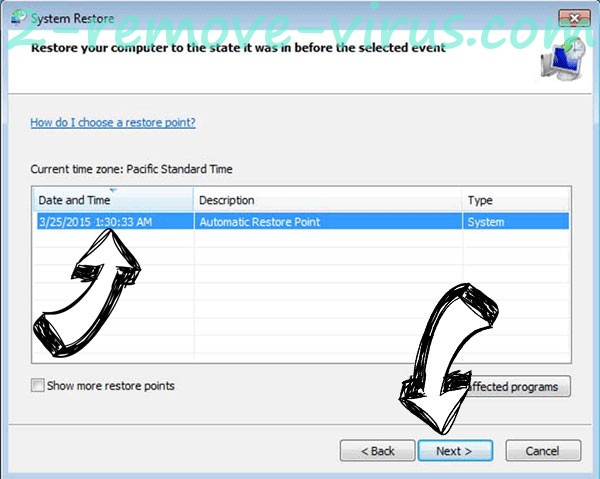

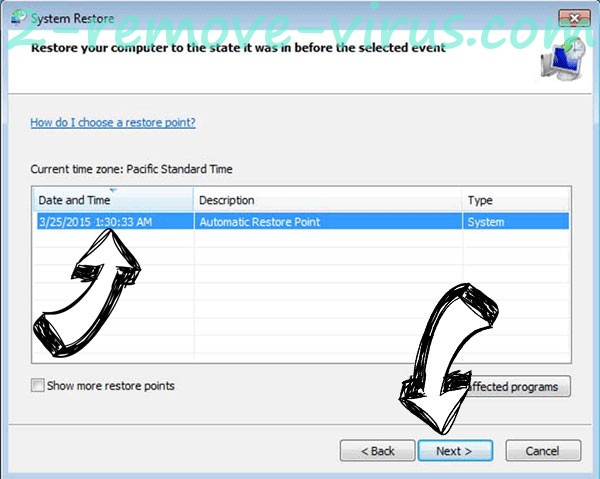

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

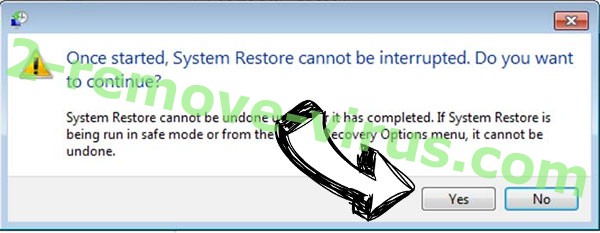

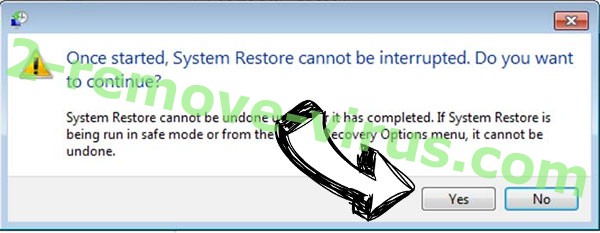

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Iiof Ransomware z Windows 8 i Windows 10

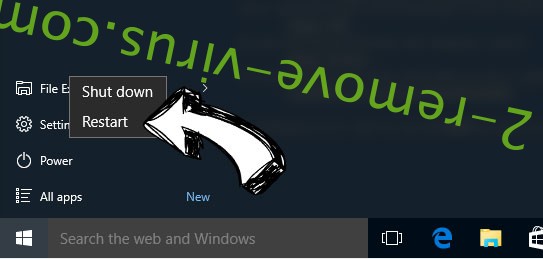

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

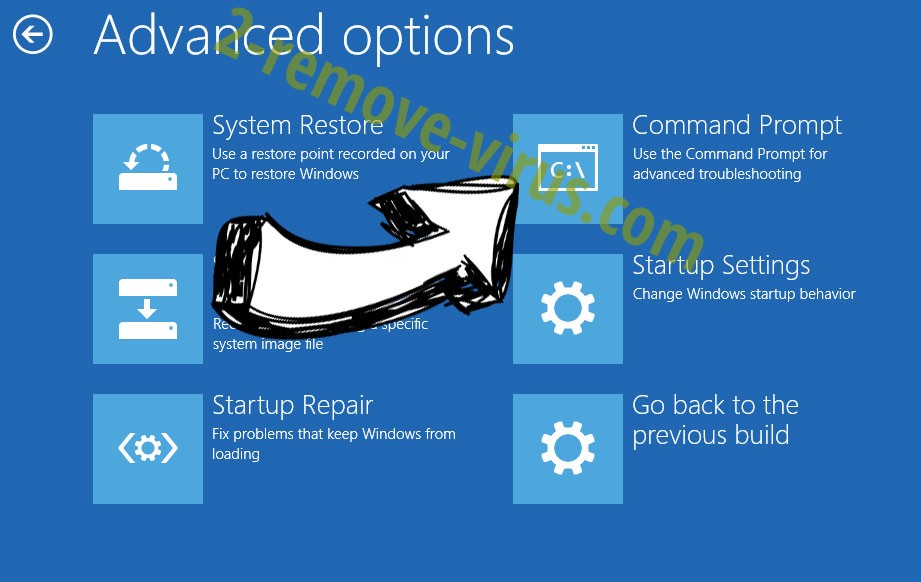

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

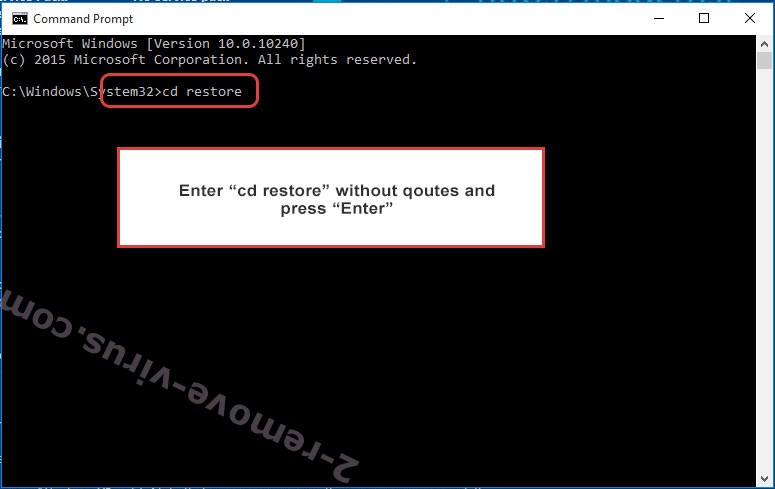

- W wierszu polecenia wejście cd restore i naciśnij Enter.

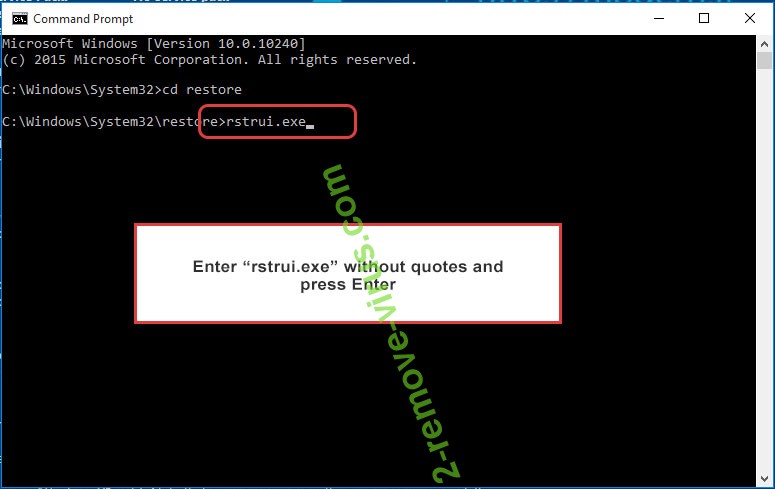

- Wpisz rstrui.exe i ponownie naciśnij Enter.

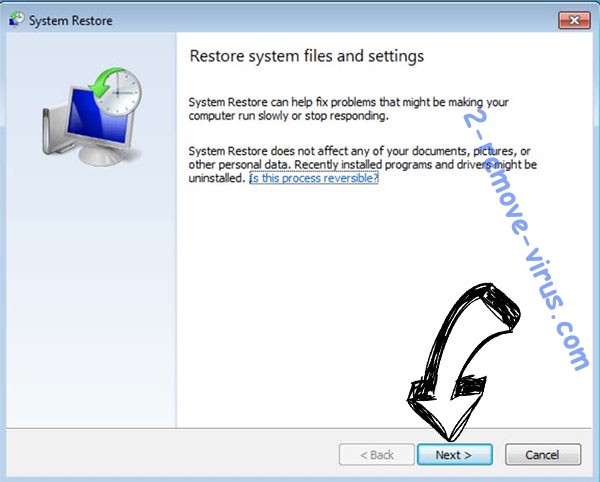

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.