Co można o tym powiedzieć DUMP LOCKER Ransomware

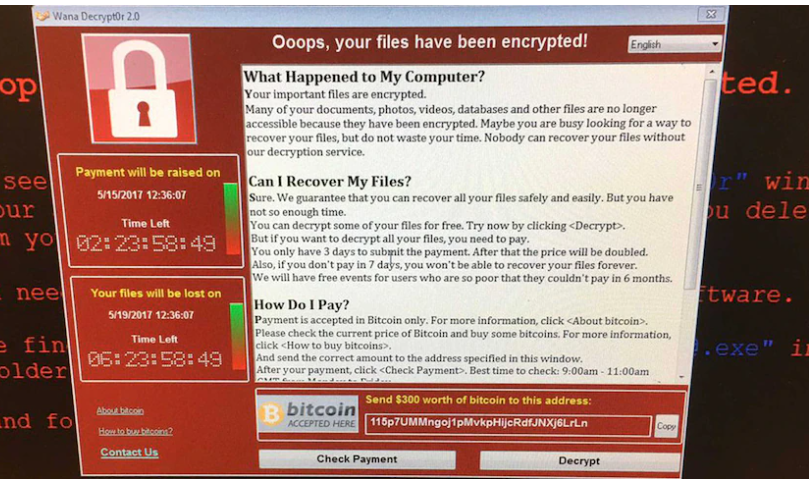

DUMP LOCKER Ransomware Ransomware jest niebezpiecznym złośliwym oprogramowaniem, ponieważ infekcja może mieć poważne konsekwencje. Prawdopodobnie po raz pierwszy natkniesz się na tego rodzaju złośliwe oprogramowanie, w którym to przypadku możesz być szczególnie zszokowany. Potężne algorytmy szyfrowania są używane przez złośliwe oprogramowanie szyfrujące pliki do szyfrowania plików, a po ich zablokowaniu dostęp do nich zostanie uniemożliwiony. Ofiary nie zawsze mają możliwość odzyskania danych, dlatego kodowanie plików złośliwego oprogramowania jest tak niebezpieczne.

Istnieje również opcja zakupu deszyfratora od oszustów, ale z powodów, o których wspomnimy poniżej, nie jest to najlepszy wybór. Istnieje wiele przypadków, w których deszyfrator nie został dostarczony nawet po zapłaceniu okupu. Bylibyśmy zszokowani, gdyby cyberprzestępcy nie tylko wzięli twoje pieniądze i czuli się zobowiązani do pomocy w odzyskaniu danych. Ponadto pieniądze z okupu sfinansują przyszłe projekty ransomware i malware. Ransomware już kosztuje miliony dolarów dla firm, czy naprawdę chcesz to wspierać. Ludzie zdają sobie również sprawę, że mogą zarobić łatwe pieniądze, a kiedy ofiary płacą okup, sprawiają, że branża ransomware jest atrakcyjna dla tego rodzaju ludzi. Możesz ponownie znaleźć się w tego typu sytuacji w przyszłości, więc zainwestowanie żądanych pieniędzy w kopię zapasową byłoby mądrzejsze, ponieważ nie musiałbyś się martwić o swoje dane. Jeśli kopia zapasowa została wykonana, zanim ransomware zainfekowało komputer, możesz po prostu wyeliminować DUMP LOCKER Ransomware i odzyskać dane. Jeśli wcześniej nie spotkałeś się z oprogramowaniem ransomware, możliwe jest również, że nie wiesz, w jaki sposób udało Ci się dostać do twojego systemu, dlatego uważnie przeczytaj poniższy akapit.

DUMP LOCKER Ransomware Metody dystrybucji

Infekcja ransomware może wystąpić dość łatwo, zwykle przy użyciu takich metod, jak dołączanie zainfekowanych plików do wiadomości e-mail, korzystanie z nieaktualnego oprogramowania i hosting zainfekowanych plików na podejrzanych platformach pobierania. Ponieważ użytkownicy są dość nieostrożni, gdy otwierają wiadomości e-mail i pobierają pliki, dystrybutorzy ransomware często nie muszą używać bardziej wyrafinowanych metod. Niemniej jednak niektóre ransomware mogą być dystrybuowane przy użyciu bardziej wyrafinowanych metod, które wymagają więcej wysiłku. Przestępcy nie muszą wkładać wiele wysiłku, wystarczy napisać prostą wiadomość e-mail, która wydaje się nieco wiarygodna, dołączyć zanieczyszczony plik do wiadomości e-mail i wysłać go do przyszłych ofiar, które mogą pomyśleć, że nadawca jest kimś prawdziwym. Tematy dotyczące pieniędzy są często używane, ponieważ użytkownicy są bardziej skłonni do otwierania tych e-maili. Często zdarza się, że zobaczysz nazwy dużych firm, takie jak Amazon, na przykład, jeśli Amazon wysłał wiadomość e-mail z pokwitowaniem zakupu, którego dana osoba nie dokonała, nie czekałaby na otwarcie załącznika. Kiedy masz do czynienia z wiadomościami e-mail, istnieją pewne oznaki, na które należy zwrócić uwagę, jeśli chcesz zabezpieczyć swój system. Przede wszystkim zajrzyj do nadawcy wiadomości e-mail. Nie spiesz się, aby otworzyć załączony plik tylko dlatego, że nadawca wydaje ci się znajomy, najpierw musisz sprawdzić, czy adres e-mail pasuje. Błędy gramatyczne są również dość powszechne. Inną godną uwagi wskazówką może być nieobecność twojego imienia, jeśli, powiedzmy, korzystasz z Amazon i wyślą ci e-mail, nie użyją ogólnych pozdrowień, takich jak Drogi kliencie / członku / użytkowniku, a zamiast tego użyją nazwy, którą im podałeś. Luki w zabezpieczeniach urządzenia Nieaktualne programy mogą być również wykorzystywane jako ścieżka do urządzenia. Te luki w programach są zazwyczaj naprawiane szybko po ich znalezieniu, aby złośliwe oprogramowanie nie mogło z nich korzystać. Jednak, jak dowiodły powszechne ataki ransomware, nie wszystkie osoby instalują te aktualizacje. Bardzo ważne jest, aby zainstalować te aktualizacje, ponieważ jeśli luka jest poważna, wystarczająco poważne słabe punkty mogą być łatwo wykorzystane przez złośliwe oprogramowanie, więc upewnij się, że aktualizujesz całe oprogramowanie. Aktualizacje mogą być instalowane automatycznie, jeśli te alerty są denerwujące.

Co możesz zrobić ze swoimi danymi

Gdy złośliwe oprogramowanie kodujące plik zanieczyści komputer, wkrótce znajdziesz zakodowane dane. Nie będziesz w stanie otworzyć swoich plików, więc nawet jeśli nie zauważysz procesu szyfrowania, w końcu będziesz wiedział, że coś jest nie tak. Pliki, które zostały zakodowane, będą miały rozszerzenie pliku, które pomaga ludziom w rozpoznaniu, które ransomware mają. Do kodowania plików mogły zostać użyte potężne algorytmy szyfrowania i istnieje prawdopodobieństwo, że zostaną one zablokowane na stałe. W notatce z żądaniem okupu oszuści wyjaśnią, co stało się z twoimi plikami i zaproponują metodę ich przywrócenia. Według hakerów będziesz mógł odszyfrować dane za pomocą ich deszyfratora, który nie będzie darmowy. Jeśli notatka nie wyświetla kwoty, którą musisz zapłacić, zostaniesz poproszony o wysłanie wiadomości e-mail w celu ustalenia ceny, więc to, co zapłacisz, zależy od tego, jak ważne są Twoje pliki. Jak już wspomnieliśmy, nie sugerujemy płacenia za oprogramowanie deszyfrujące z powodów, które już omówiliśmy. Kiedy spróbujesz wszystkich innych alternatyw, dopiero wtedy powinieneś pomyśleć o spełnieniu wymagań. Może po prostu nie pamiętasz tworzenia kopii zapasowych. Lub, jeśli masz szczęście, darmowy deszyfrator może być dostępny. Jeśli specjalista od złośliwego oprogramowania jest w stanie złamać plik szyfrujący złośliwe oprogramowanie, może zostać wydany bezpłatny deszyfrator. Weź tę opcję pod uwagę i tylko wtedy, gdy masz pewność, że nie ma bezpłatnego narzędzia do odszyfrowywania, powinieneś nawet pomyśleć o zapłaceniu. Mądrzejszym pomysłem byłoby kupienie kopii zapasowej za część tych pieniędzy. Jeśli gdzieś zapisałeś swoje pliki, możesz je odzyskać po usunięciu DUMP LOCKER Ransomware wirusa. W przyszłości staraj się unikać złośliwego oprogramowania szyfrującego dane i możesz to zrobić, zdając sobie sprawę z tego, jak się rozprzestrzenia. Musisz głównie aktualizować swoje programy, gdy aktualizacja jest dostępna, pobierać tylko z bezpiecznych/legalnych źródeł, a nie losowo otwierać załączniki e-mail.

Sposoby usuwania DUMP LOCKER Ransomware wirusów

Aby zakończyć ransomware, jeśli nadal pozostaje na komputerze, użyj ransomware. Jeśli spróbujesz usunąć w DUMP LOCKER Ransomware sposób ręczny, możesz jeszcze bardziej uszkodzić komputer, więc nie zachęcamy do tego. Zamiast tego zalecamy użycie narzędzia chroniącego przed złośliwym oprogramowaniem, metody, która nie zaszkodzi Twojemu urządzeniu. Narzędzie nie tylko pomoże Ci poradzić sobie z zagrożeniem, ale może powstrzymać przyszłe oprogramowanie ransomware przed dostaniem się. Więc zbadaj, co pasuje do tego, czego potrzebujesz, zainstaluj go, przeskanuj swoje urządzenie i upewnij się, że pozbyłeś się ransomware. Jednak narzędzie nie będzie w stanie przywrócić plików, więc nie zdziw się, że pliki pozostaną zaszyfrowane. Gdy system jest czysty, zacznij rutynowo tworzyć kopie zapasowe plików.

Offers

Pobierz narzędzie do usuwaniato scan for DUMP LOCKER RansomwareUse our recommended removal tool to scan for DUMP LOCKER Ransomware. Trial version of provides detection of computer threats like DUMP LOCKER Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć DUMP LOCKER Ransomware w trybie awaryjnym z obsługą sieci.

Usunąć DUMP LOCKER Ransomware z Windows 7/Windows Vista/Windows XP

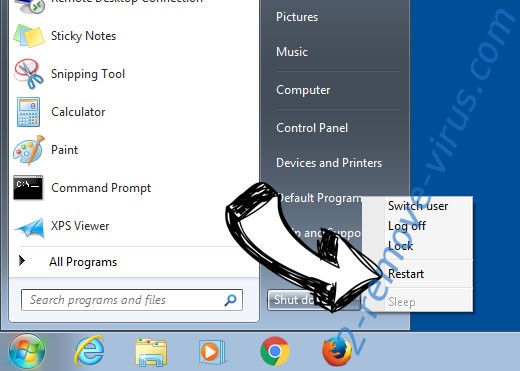

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

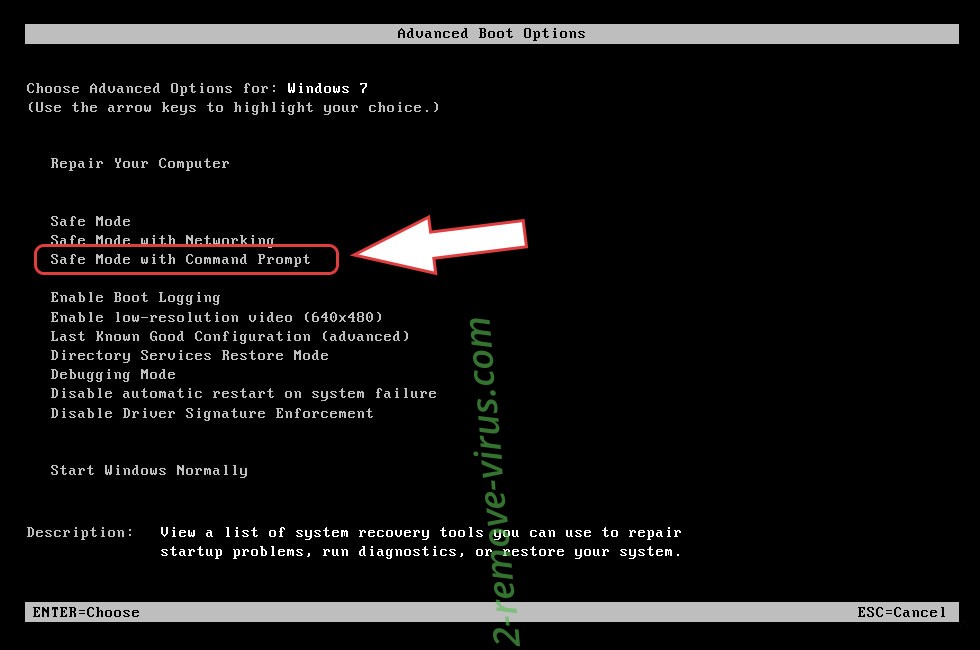

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć DUMP LOCKER Ransomware

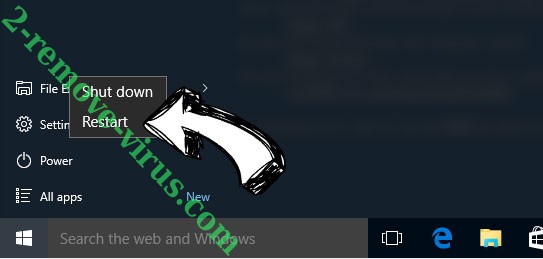

Usunąć DUMP LOCKER Ransomware z Windows 8 i Windows 10

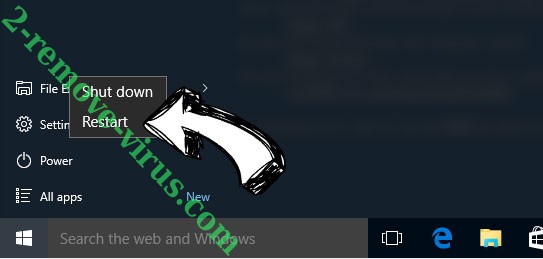

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

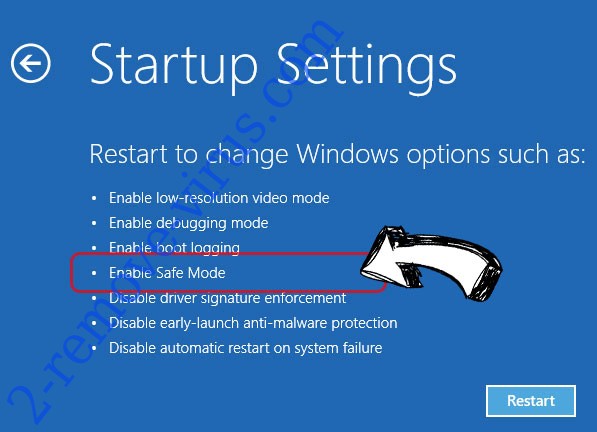

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć DUMP LOCKER Ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

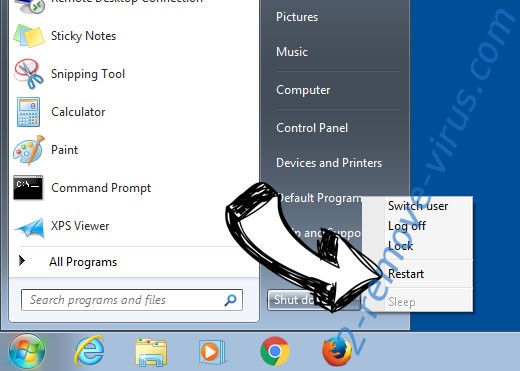

Usunąć DUMP LOCKER Ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

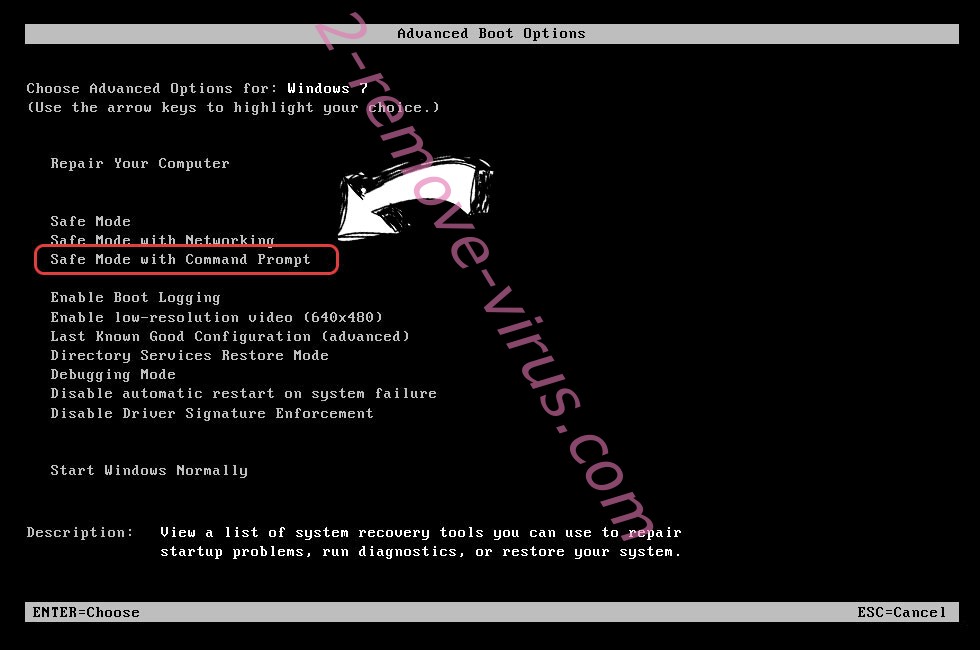

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

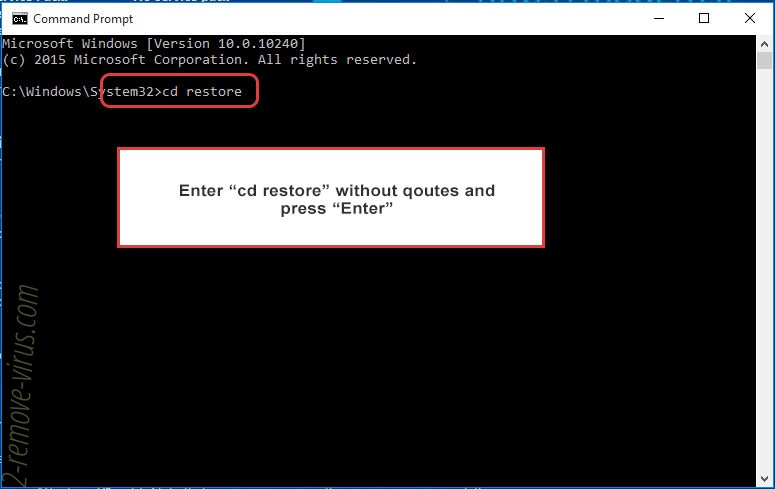

- Wpisz cd restore i naciśnij Enter.

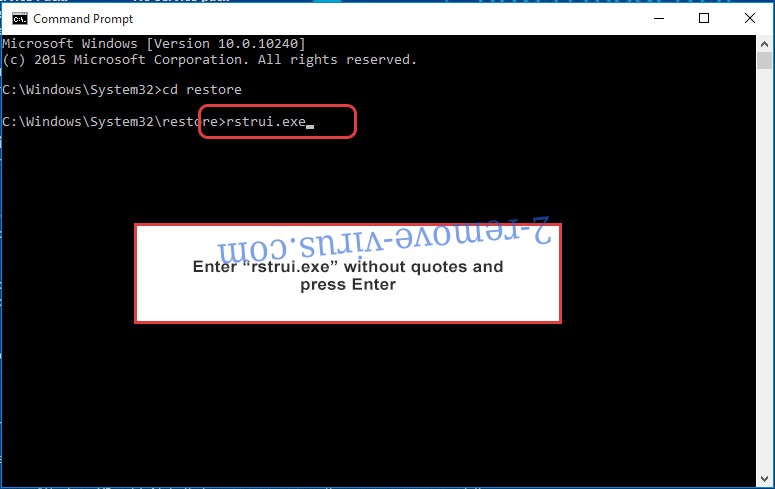

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

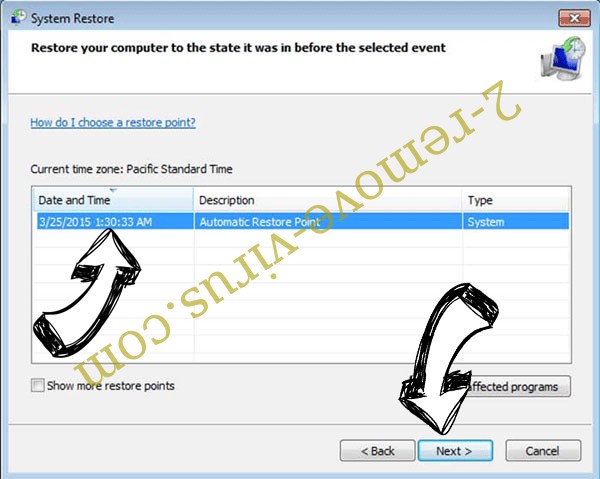

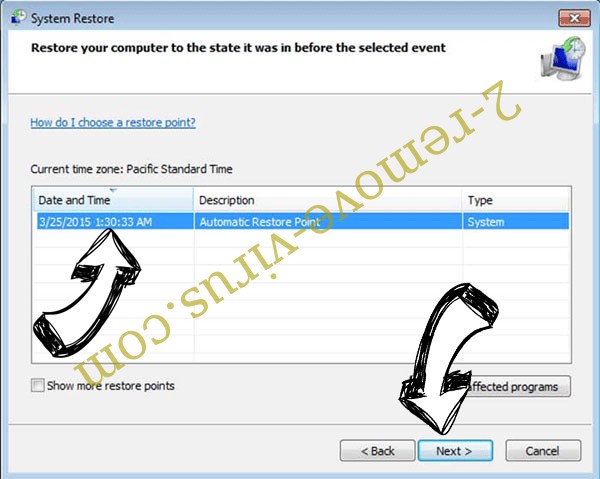

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

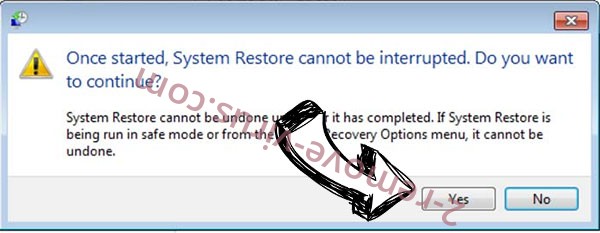

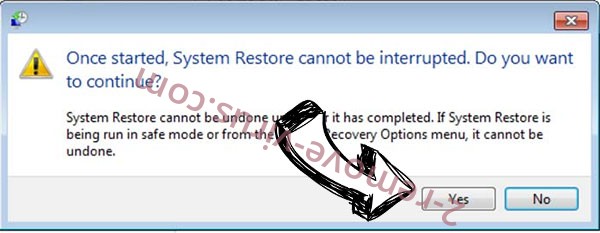

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć DUMP LOCKER Ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

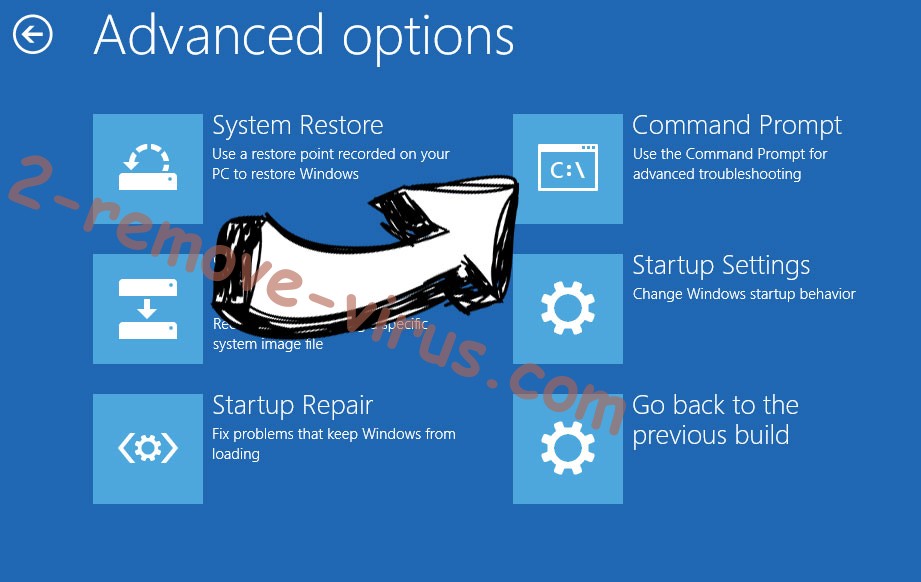

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

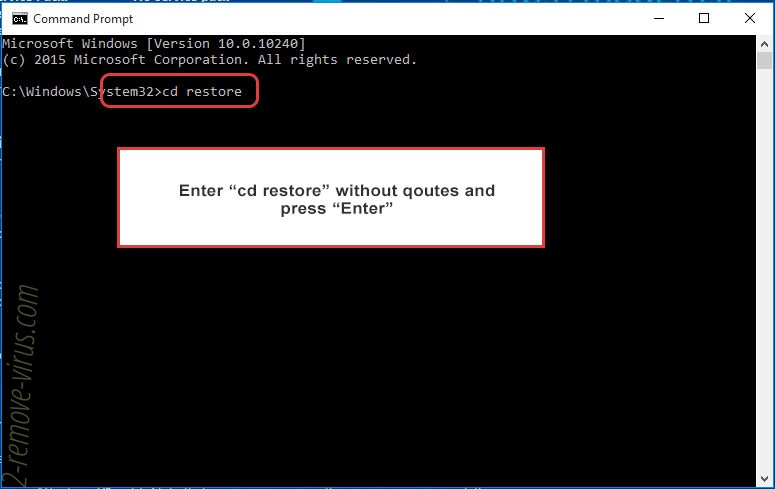

- W wierszu polecenia wejście cd restore i naciśnij Enter.

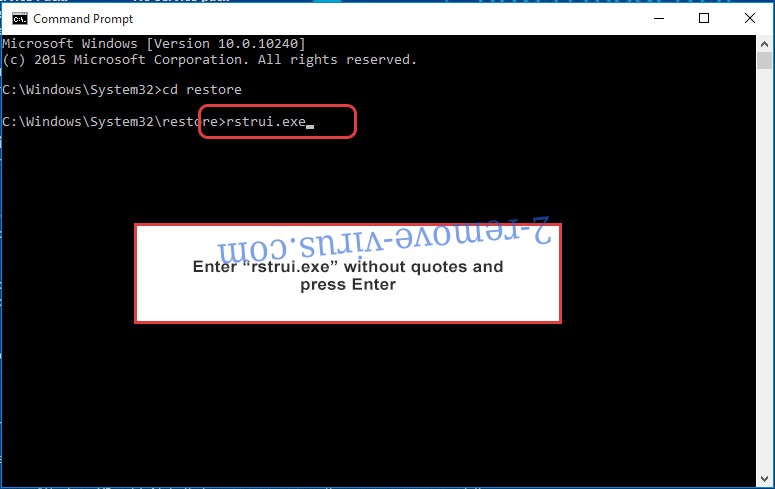

- Wpisz rstrui.exe i ponownie naciśnij Enter.

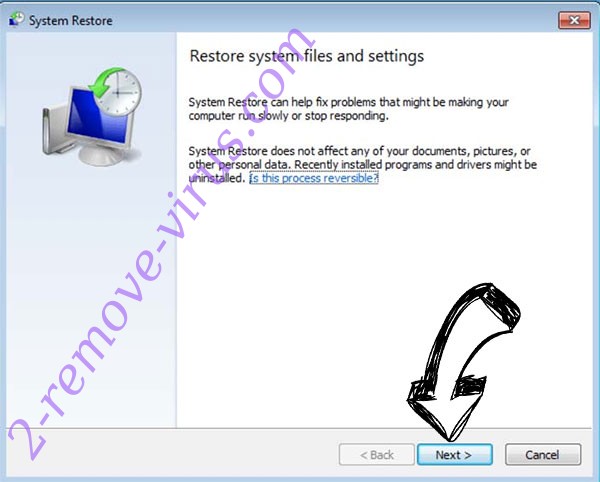

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.