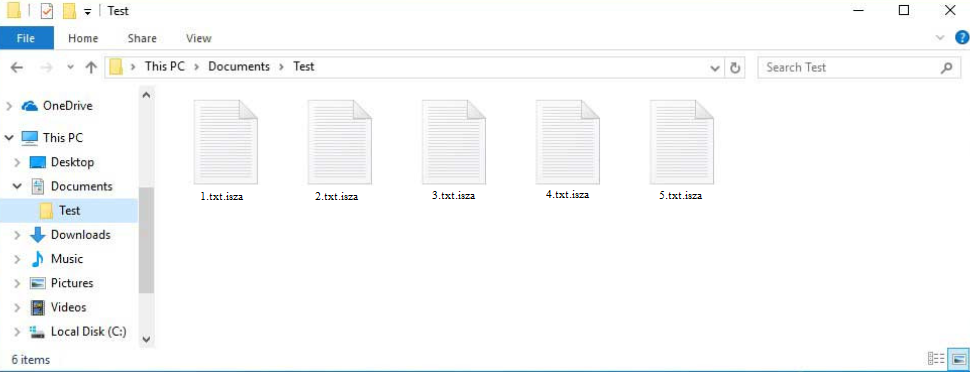

Isza ransomware Wirus .isza to rodzaj złośliwego oprogramowania, które szyfruje pliki. Jest częścią rodziny ransomware Djvu / STOP i jest jedną z najnowszych wersji. Twoje dane zostaną zaszyfrowane przez ransomware i zażąda okupu, aby je odblokować. To sprawia, że ransomware jest niezwykle niebezpieczną infekcją. Oprócz różnych rozszerzeń, które dodają do zaszyfrowanych plików, wersje ransomware z tej rodziny są w większości identyczne. Ten jest znany, ponieważ Isza ransomware dodaje .isza do zaszyfrowanych plików. Użytkownicy, którzy mają kopie zapasowe, nie powinni mieć problemów z przywróceniem swoich plików. Jednak użytkownicy bez kopii zapasowej mają obecnie bardzo małe szanse na odzyskanie plików.

Podobnie jak inne infekcje tego typu, Isza ransomware będą atakować wszystkie twoje osobiste pliki. Obejmuje to zdjęcia, filmy, obrazy, dokumenty itp. Rozszerzenie dodane do zaszyfrowanych plików umożliwi rozpoznanie, których plików dotyczy problem. Ten dodaje .isza, a zaszyfrowany plik obrazu.jpg stanie się image.jpg.isza. Jedynym sposobem otwierania plików z tym rozszerzeniem jest ich odszyfrowanie. Ale uzyskanie deszyfratora nie będzie takie proste.

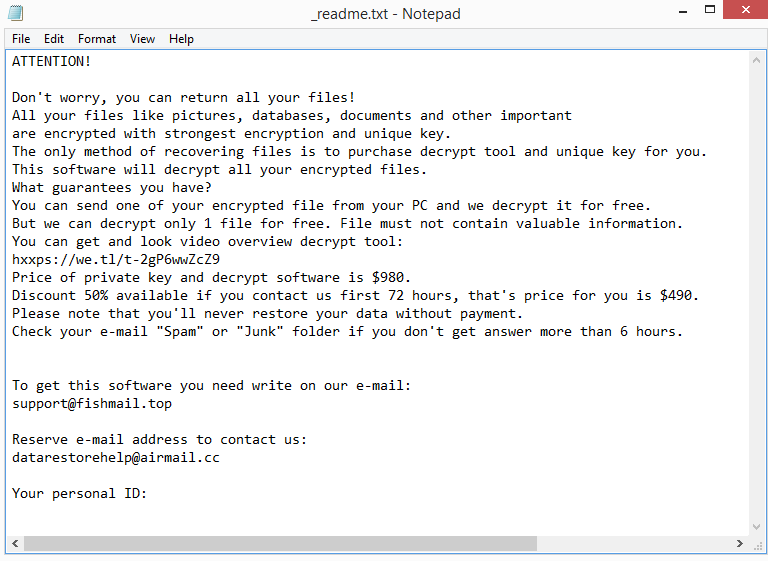

Po zaszyfrowaniu plików ransomware upuści _readme.txt notatkę z żądaniem okupu w folderach zawierających zaszyfrowane pliki. Notatka wyjaśnia, w jaki sposób można odzyskać pliki, mimo że jest bardzo ogólna. Niestety, uzyskanie deszyfratora wymaga zapłacenia cyberprzestępcom stojącym za tym ransomware za deszyfrator. Deszyfrator kosztuje obecnie 980 USD. Jednak rzekomo istnieje 50% zniżki dla ofiar, które skontaktują się z cyberprzestępcami w ciągu pierwszych 72 godzin. To, czy rzeczywiście tak jest, czy nie, jest dyskusyjne, ale płacenie okupu jest bardzo ryzykowne. Musisz wiedzieć, że nawet po zapłaceniu nie masz gwarancji, że otrzymasz deszyfrator. Ponieważ masz do czynienia z cyberprzestępcami, prawdopodobnie nie będą czuli się zobowiązani do udzielenia Ci pomocy. Pomimo zapłacenia okupu w przeszłości, wielu użytkowników nie otrzymało swoich deszyfratorów. To, czy zapłacić, jest twoją decyzją, ale musisz być świadomy wszystkich zagrożeń.

Użyj oprogramowania chroniącego przed złośliwym oprogramowaniem, aby usunąć je Isza ransomware z komputera. Nie próbuj ręcznie usuwać Isza ransomware , ponieważ ryzykujesz wyrządzenie większej szkody. Możesz rozpocząć proces odzyskiwania plików, jeśli masz kopię zapasową po usunięciu oprogramowania ransomware przez oprogramowanie antywirusowe. Pamiętaj, że pliki z kopii zapasowej również zostałyby zaszyfrowane, gdyby ransomware było nadal aktywne na komputerze podczas uzyskiwania dostępu do kopii zapasowej.

Jedyną opcją, jeśli nie masz kopii zapasowej, jest oczekiwanie na udostępnienie darmowego Isza ransomware deszyfratora. W tej chwili nie ma ani jednego, ale może zostać wydany w przyszłości. Chociaż Emsisoft offers a free Djvu/STOP decryptor , jest mało prawdopodobne, aby działał na Isza ransomware . Nowsze warianty ransomware rodziny Djvu szyfrują pliki za pomocą kluczy internetowych, co oznacza, że klucze są specyficzne dla każdego użytkownika. A deszyfrator dostarczony przez Emsisoft może pomóc tylko użytkownikom, których klucze posiada. Ale nawet jeśli jest mało prawdopodobne, aby zadziałało, nadal warto spróbować. Możliwe jest również, że darmowy Isza ransomware deszyfrator zostanie w końcu wydany. Wykonaj kopię zapasową zaszyfrowanych plików i poczekaj, aż darmowy deszyfrator stanie się dostępny, jeśli nie masz opcji.

Metody dystrybucji ransomware

Dystrybutorzy ransomware używają różnych metod dystrybucji złośliwych infekcji. Ogólnie rzecz biorąc, użytkownicy, którzy mają złe nawyki online, są znacznie bardziej narażeni na infekcje złośliwym oprogramowaniem. Użytkownicy są bardziej skłonni do zainfekowania swoich komputerów złośliwym oprogramowaniem, na przykład, jeśli otwierają niechciane załączniki e-mail bez uprzedniego ich dokładnego sprawdzenia. Złośliwi aktorzy preferują załączniki wiadomości e-mail do dystrybucji złośliwego oprogramowania, ponieważ wymaga to bardzo niewielkiego wysiłku. Kupują adresy e-mail z różnych forów hakerskich, piszą na wpół przekonujące e-maile i dołączają do nich złośliwe pliki. Użytkownicy inicjują infekcję po otwarciu załączników. Ale na szczęście e-maile są zazwyczaj dość oczywiste.

Aby przekonać użytkowników do otwarcia załączników, złośliwi nadawcy często podszywają się pod przedstawicieli znanych, godnych zaufania firm. E-maile zazwyczaj stwierdzają, że załączniki są ważnymi plikami, które należy pilnie przejrzeć. Na przykład wiadomość e-mail może zawierać informację, że załączony plik jest potwierdzeniem. Jednak niezależnie od tego, czy zostały zrobione celowo, czy nie, e-maile często zawierają żenujące ilości błędów gramatycznych i ortograficznych. Ponadto złośliwi nadawcy zwykle używają słów takich jak „użytkownik”, „członek”, „klient” itp. podczas zwracania się do użytkowników. Firmy, z których usług korzystają użytkownicy, zawsze zwracają się do nich po imieniu, ponieważ w przeciwnym razie wydaje się to nieprofesjonalne.

Złośliwe wiadomości e-mail są zazwyczaj dość oczywiste. Jednak wiadomości e-mail mogą być znacznie bardziej wyrafinowane, jeśli złośliwi aktorzy mają dostęp do określonych danych osobowych. Zawsze zaleca się uruchomienie VirusTotal skanowania antywirusowego lub oprogramowania antywirusowego wszelkich niechcianych załączników e-mail przed ich otwarciem.

Ponadto pobieranie złośliwego oprogramowania z torrentów jest dość powszechne. Ponieważ strony z torrentami są często słabo regulowane, złośliwi aktorzy mogą publikować torrenty zawierające złośliwe oprogramowanie. Torrenty popularnych mediów, w tym filmów, programów telewizyjnych, gier wideo i oprogramowania, często zawierają złośliwe oprogramowanie. Dlatego używanie torrentów do nielegalnego pobierania treści chronionych prawem autorskim stanowi kradzież i jest ryzykowne dla komputera i jego danych.

Jak usunąć Isza ransomware

Do usunięcia Isza ransomware należy użyć oprogramowania chroniącego przed złośliwym oprogramowaniem, ponieważ jest to skomplikowana infekcja. Odradzamy próby wykonania tego ręcznie, ponieważ istnieje ryzyko dalszego uszkodzenia komputera. Co więcej, możesz nie usunąć Isza ransomware całkowicie, chyba że jesteś bardzo doświadczony, co może następnie umożliwić jego odzyskanie. Ponadto, jeśli spróbujesz uzyskać dostęp do kopii zapasowej, gdy ransomware jest nadal aktywne, pliki kopii zapasowej również zostaną zaszyfrowane. A jeśli tak się stanie, twoje pliki mogą zostać trwale utracone.

Po całkowitym usunięciu Isza ransomware można otworzyć kopię zapasową, aby rozpocząć proces odzyskiwania plików. Wykonaj kopię zapasową zaszyfrowanych plików, jeśli nie masz kopii zapasowej, a następnie poczekaj, aż bezpłatny Isza ransomware deszyfrator stanie się dostępny. Nawet jeśli może to zająć trochę czasu, możliwe, że w końcu zostanie wydany.

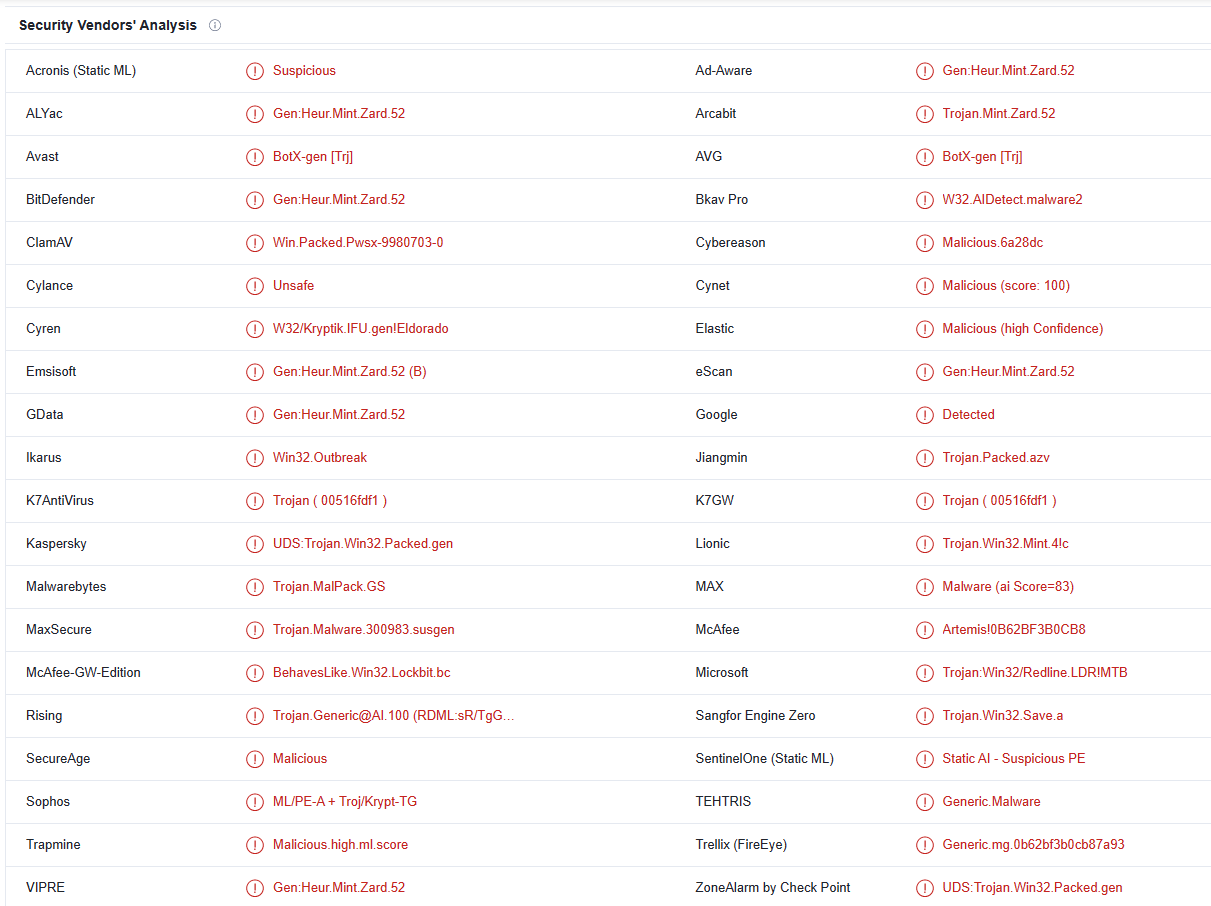

Isza ransomware jest wykrywany jako:

- BotX-gen [Trj] firmy Avast/AVG

- Gen:Heur.Mint.Zard.52 przez BitDefender

- UDS:Trojan.Win32.Packed.gen firmy Kaspersky

- Trojan.MalPack.GS przez Malwarebytes

- Artemis!0B62BF3B0CB8 firmy McAfee

- Trojan:Win32/Redline.LDR! MTB firmy Microsoft

Quick Menu

krok 1. Usunąć Isza ransomware w trybie awaryjnym z obsługą sieci.

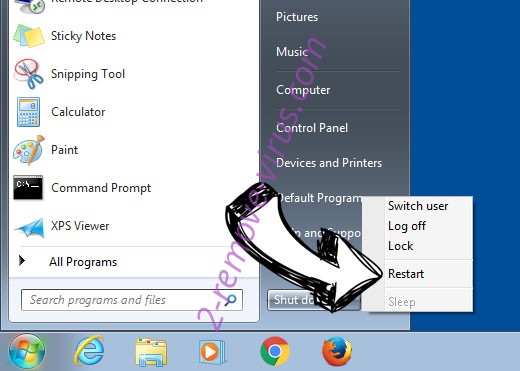

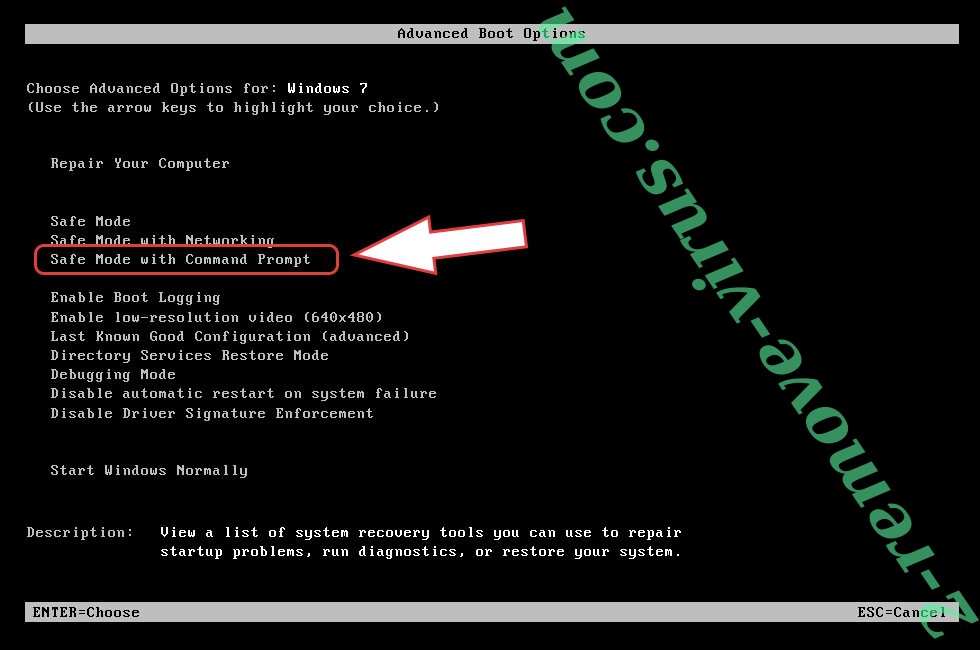

Usunąć Isza ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Isza ransomware

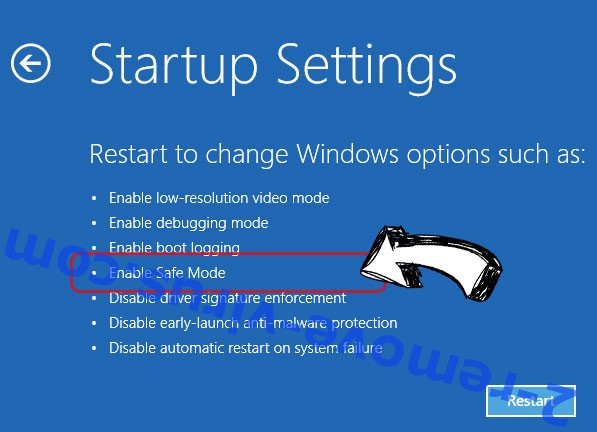

Usunąć Isza ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Isza ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

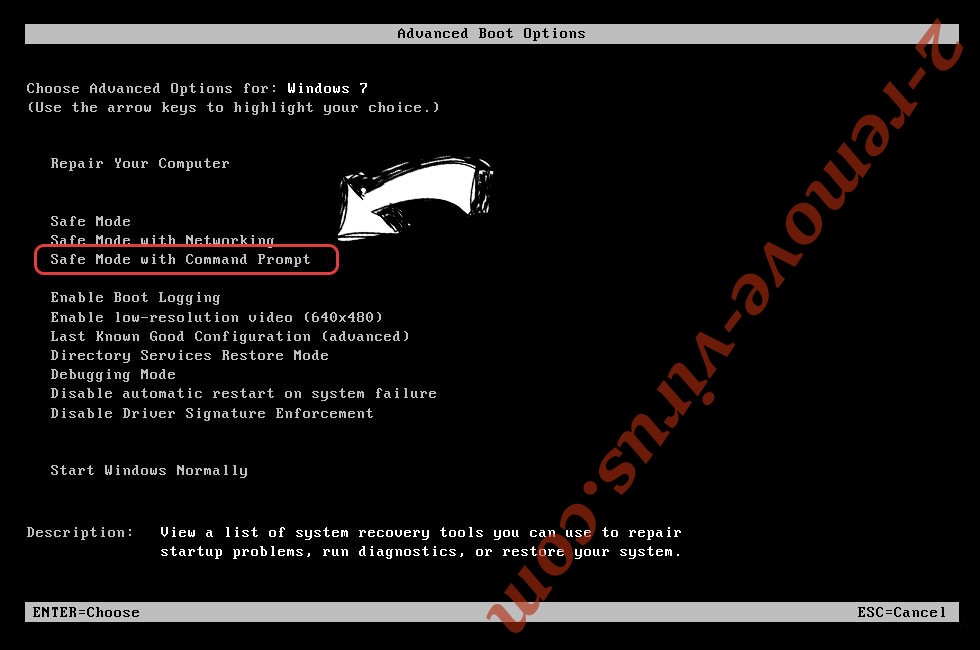

Usunąć Isza ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

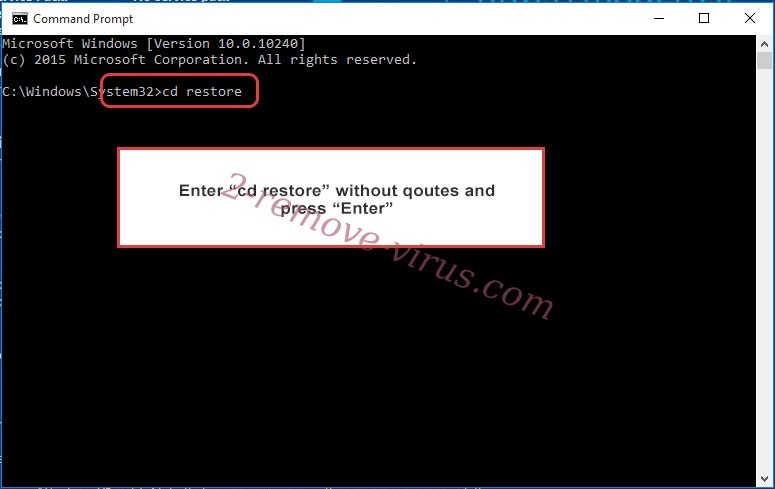

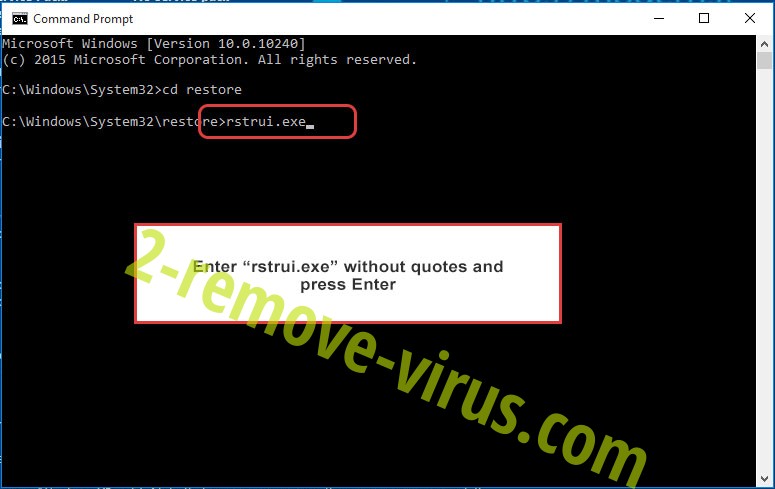

- Wpisz cd restore i naciśnij Enter.

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

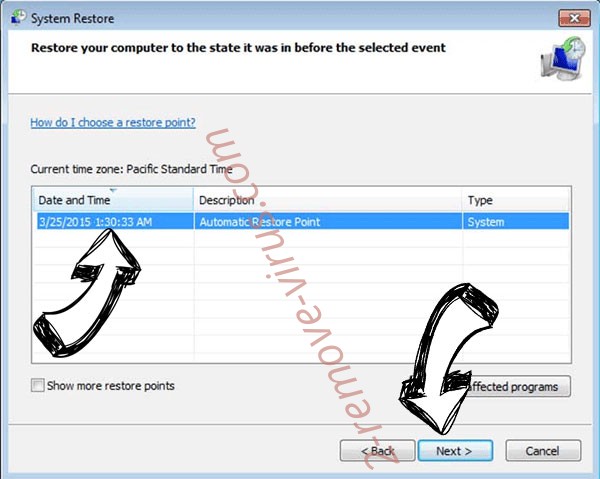

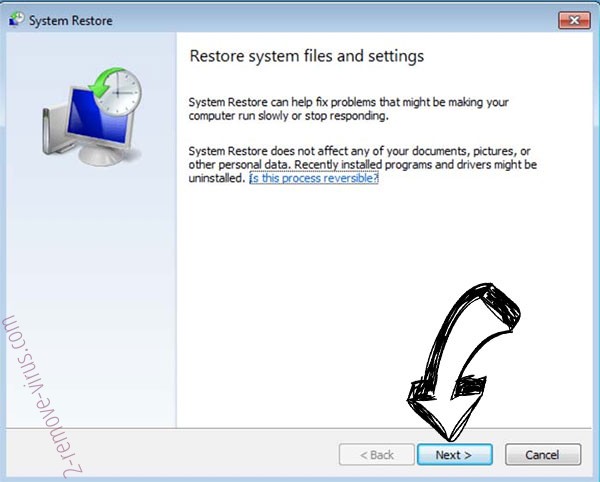

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

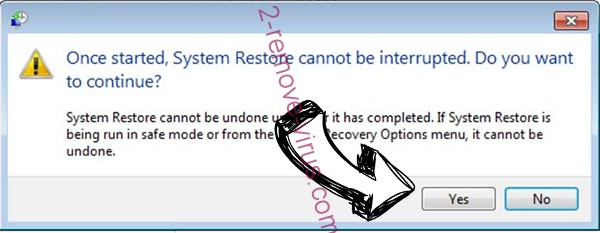

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Isza ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

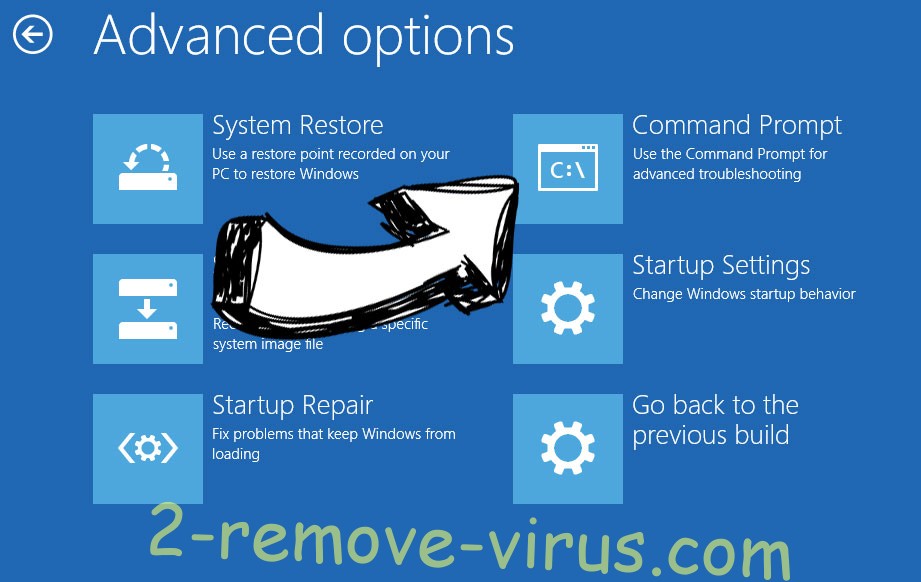

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.

Offers

Pobierz narzędzie do usuwaniato scan for Isza ransomwareUse our recommended removal tool to scan for Isza ransomware. Trial version of provides detection of computer threats like Isza ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej