Co to jest ransomware

$$$ ransomware ransomware jest typ szyfrowania plików złośliwego oprogramowania, które mogą mieć poważne konsekwencje w odniesieniu do plików. Ransomware nie jest czymś, z czym każdy miał do czynienia wcześniej, a jeśli właśnie go napotkałeś, dowiesz się, jak szkodliwe może być z pierwszej ręki. Ransomware może używać silnych algorytmów szyfrowania do blokowania plików, co uniemożliwia dostęp do nich dłużej. Ransomware jest sklasyfikowany jako bardzo niebezpieczne zagrożenie, ponieważ odszyfrowywanie plików nie zawsze jest możliwe. Istnieje możliwość płacenia oszustów płacowych za narzędzie odszyfrowywania, ale nie zalecamy tego. Po pierwsze, możesz wydawać pieniądze za nic, ponieważ cyberzłodziei nie zawsze odzyskują dane po dokonaniu płatności. Dlaczego ludzie, którzy zaszyfrowali twoje dane, pomogą Ci je przywrócić, gdy nic nie powstrzymuje ich przed zabraniem pieniędzy.  Ponadto, dając się do wymagań, będzie wspieranie ich przyszłych ransomware lub innych projektów złośliwego oprogramowania. Czy naprawdę chcesz wesprzeć coś, co wyrządza wiele milionów dolarów szkód. Im więcej ofiar płaci, tym bardziej opłacalne staje się, przyciągając w ten sposób więcej oszustów, którzy są zwabieni łatwymi pieniędzmi. Być może znajdziesz się w tego typu sytuacji ponownie w przyszłości, więc inwestowanie żądanych pieniędzy w tworzenie kopii zapasowych byłoby mądrzejszym wyborem, ponieważ nie musisz się martwić o swoje pliki. Jeśli masz dostępną kopię zapasową, możesz po prostu $$$ ransomware usunąć, a następnie odzyskać pliki, nie martwiąc się o ich utratę. Informacje o najczęstszych metodach dystrybucji zostaną podane w poniższym akapicie, w przypadku gdy nie masz pewności co do tego, jak złośliwe oprogramowanie kodujące plik trafiło nawet do komputera.

Ponadto, dając się do wymagań, będzie wspieranie ich przyszłych ransomware lub innych projektów złośliwego oprogramowania. Czy naprawdę chcesz wesprzeć coś, co wyrządza wiele milionów dolarów szkód. Im więcej ofiar płaci, tym bardziej opłacalne staje się, przyciągając w ten sposób więcej oszustów, którzy są zwabieni łatwymi pieniędzmi. Być może znajdziesz się w tego typu sytuacji ponownie w przyszłości, więc inwestowanie żądanych pieniędzy w tworzenie kopii zapasowych byłoby mądrzejszym wyborem, ponieważ nie musisz się martwić o swoje pliki. Jeśli masz dostępną kopię zapasową, możesz po prostu $$$ ransomware usunąć, a następnie odzyskać pliki, nie martwiąc się o ich utratę. Informacje o najczęstszych metodach dystrybucji zostaną podane w poniższym akapicie, w przypadku gdy nie masz pewności co do tego, jak złośliwe oprogramowanie kodujące plik trafiło nawet do komputera.

Sposoby dystrybucji ransomware

Często możesz zobaczyć ransomware dodane do wiadomości e-mail lub na wątpliwej stronie pobierania. Widząc, jak te metody są nadal używane, oznacza to, że użytkownicy są dość zaniedbania, gdy korzystają z poczty e-mail i pobierania plików. To nie znaczy, że dystrybutorzy nie używają bardziej wyrafinowanych sposobów, jednak. Przestępcy po prostu trzeba udawać, że z legalnej firmy, napisać wiarygodny e-mail, dodać zainfekowany plik do wiadomości e-mail i wysłać go do potencjalnych ofiar. Użytkownicy są bardziej skłonni do otwierania wiadomości e-mail związanych z pieniędzmi, dlatego często używane są te rodzaje tematów. Jeśli cyberoszuści używali znanej nazwy firmy, takiej jak Amazon, ludzie mogą otworzyć załącznik bez zastanowienia, jeśli oszuści po prostu mówią, że na koncie była wątpliwa aktywność lub dokonano zakupu i dodany jest paragon. Przed otwarciem plików dodanych do wiadomości e-mail należy zwrócić uwagę na pewne rzeczy. Sprawdź, czy nadawca jest ci zaznajomiony przed otwarciem wysłanego załącznika, a jeśli ich nie znasz, zajrzyj do nich uważnie. Nawet jeśli znasz nadawcę, nie spiesz się, najpierw zbadaj adres e-mail, aby upewnić się, że jest prawdziwy. Te złośliwe wiadomości e-mail są również często pełne błędów gramatycznych. Pozdrowienia używane może być również wskazówką, uzasadnione firmy e-mail wystarczająco ważne, aby otworzyć będzie używać swojego imienia i nazwiska w powitanie, zamiast uniwersalnego klienta lub członka. Luki w zabezpieczeniach systemu mogą być również używane przez szkodliwy program kodującego plik do wejścia do systemu. Luki te są zwykle wykrywane przez badaczy bezpieczeństwa, a gdy dostawcy dowiadują się o nich, wydają poprawki, aby je naprawić, aby wrogie strony nie mogły wykorzystać ich do uszkodzenia urządzeń złośliwym oprogramowaniem. Niemniej jednak, z tego czy innego powodu, nie każdy instaluje te poprawki. Zaleca się zainstalowanie aktualizacji za każdym razem, gdy będzie ona dostępna. Poprawki mogą być również dozwolone do automatycznego instalowania.

Co możesz zrobić z danymi

Gdy komputer zostanie zainfekowany danymi szyfrującymi złośliwe oprogramowanie, wkrótce znajdziesz zakodowane dane. Nawet jeśli infekcja początkowo nie była widoczna, stanie się dość oczywista, że coś nie jest w porządku, gdy nie możesz otworzyć plików. Zobaczysz również dziwne rozszerzenie dołączone do wszystkich plików, które może pomóc w identyfikacji ransomware. Niestety, odszyfrowywanie plików może być niemożliwe, jeśli dane szyfrujące złośliwe oprogramowanie używały silnego algorytmu szyfrowania. Po zaszyfrowaniu wszystkich danych zauważysz powiadomienie o okupie, które powinno jasno określać do pewnego stopnia, co się wydarzyło i jak powinieneś postępować. Będziesz oferowane deszyfrator, za cenę oczywiście, a przestępcy będą ostrzegać, aby nie wdrażać innych metod, ponieważ może to im zaszkodzić. Jeśli cena za oprogramowanie do odszyfrowywania nie jest wyświetlana prawidłowo, musisz skontaktować się z przestępcami, zwykle za pośrednictwem adresu, który podają, aby dowiedzieć się, ile i jak zapłacić. Wspomnieliśmy o tym wcześniej, ale nie uważamy, że płacenie okupu jest dobrym pomysłem. Wypróbuj każdą inną prawdopodobną opcję, zanim jeszcze rozważysz zakup tego, co oferują. Możliwe, że właśnie zapomniałeś, że wykonałeś kopie swoich plików. Lub, jeśli masz szczęście, darmowy deszyfrator mógł zostać wydany. Specjaliści od złośliwego oprogramowania są w niektórych przypadkach w stanie zwolnić darmowe deszyfratory, jeśli są w stanie złamać kodowanie plików złośliwy program. Zastanów się, że zanim jeszcze pomyślisz o płaceniu cyberprzestępcom. Inwestowanie części tych pieniędzy na zakup jakiegoś kopii zapasowej może zrobić więcej dobrego. Jeśli zrobiłeś kopię zapasową przed zanieczyszczeniem, po prostu zakończyć $$$ ransomware wirusa, a następnie odblokować $$$ ransomware pliki. W przyszłości upewnij się, że unikasz ransomware i możesz to zrobić, uświadamiając sobie jego sposoby dystrybucji. Przynajmniej nie otwieraj załączników wiadomości e-mail losowo, aktualizuj programy i trzymaj się legalnych źródeł pobierania.

$$$ ransomware Usuwania

Jeśli plik szyfrujący złośliwe oprogramowanie nadal pozostaje, musisz uzyskać narzędzie do usuwania złośliwego oprogramowania, aby go zakończyć. Jeśli nie masz doświadczenia, jeśli chodzi o komputery, może skończyć się nieumyślnie uszkodzenia urządzenia podczas próby naprawy $$$ ransomware ręcznie. Narzędzie do usuwania złośliwego oprogramowania byłoby bezpieczniejszym wyborem w tej sytuacji. Narzędzie nie tylko pomoże Ci zająć się zagrożeniem, ale może powstrzymać przyszłe szyfrowanie złośliwego oprogramowania przed dostaniem się. Wybierz i zainstaluj godne zaufania narzędzie, przeskanuj urządzenie, aby zidentyfikować infekcję. Niestety, taki program nie pomoże odzyskać plików. Po całkowitym zakończeniu szyfrowania danych można bezpiecznie korzystać z systemu, regularnie udając się do tworzenia kopii zapasowych danych.

Offers

Pobierz narzędzie do usuwaniato scan for $$$ ransomwareUse our recommended removal tool to scan for $$$ ransomware. Trial version of provides detection of computer threats like $$$ ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć $$$ ransomware w trybie awaryjnym z obsługą sieci.

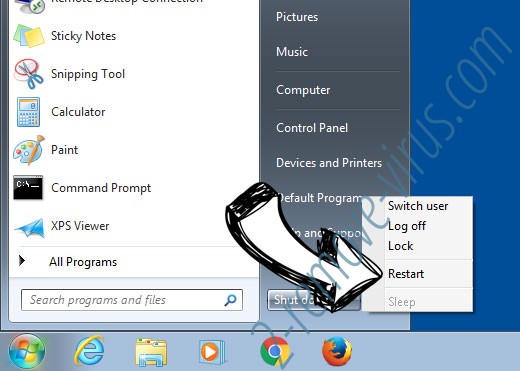

Usunąć $$$ ransomware z Windows 7/Windows Vista/Windows XP

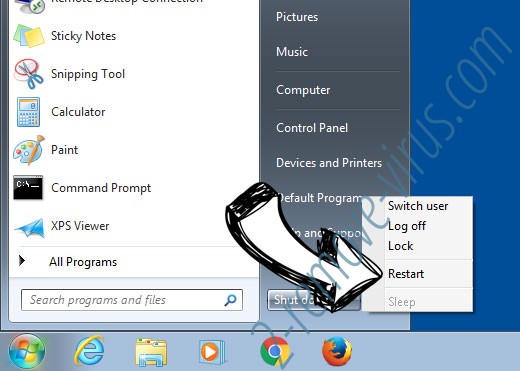

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

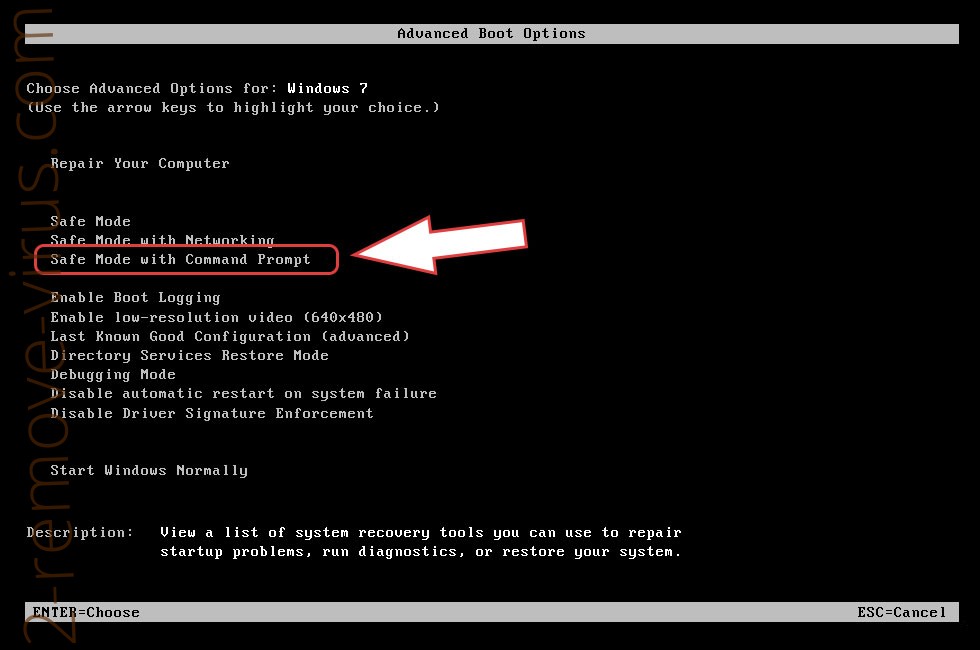

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć $$$ ransomware

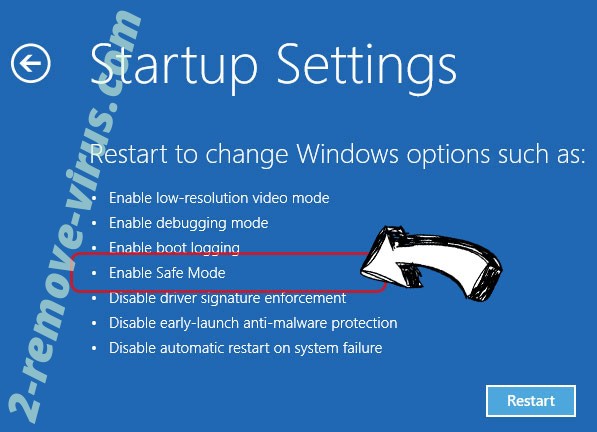

Usunąć $$$ ransomware z Windows 8 i Windows 10

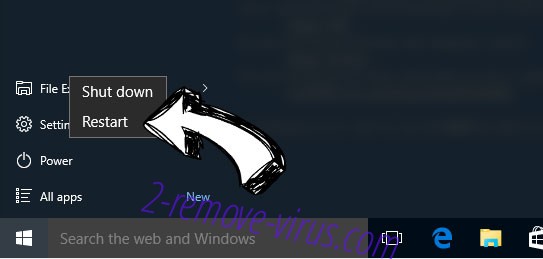

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć $$$ ransomware

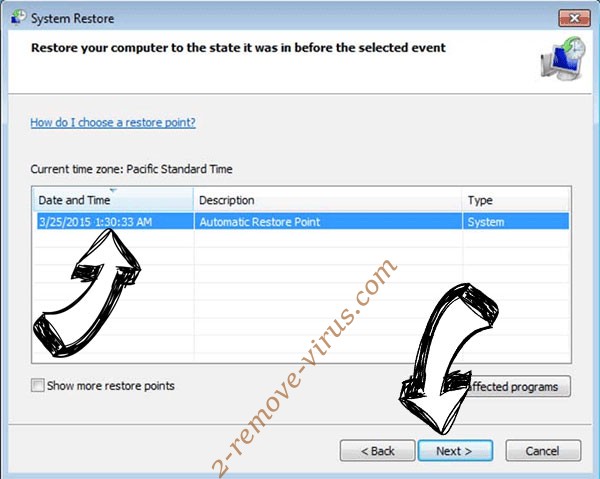

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

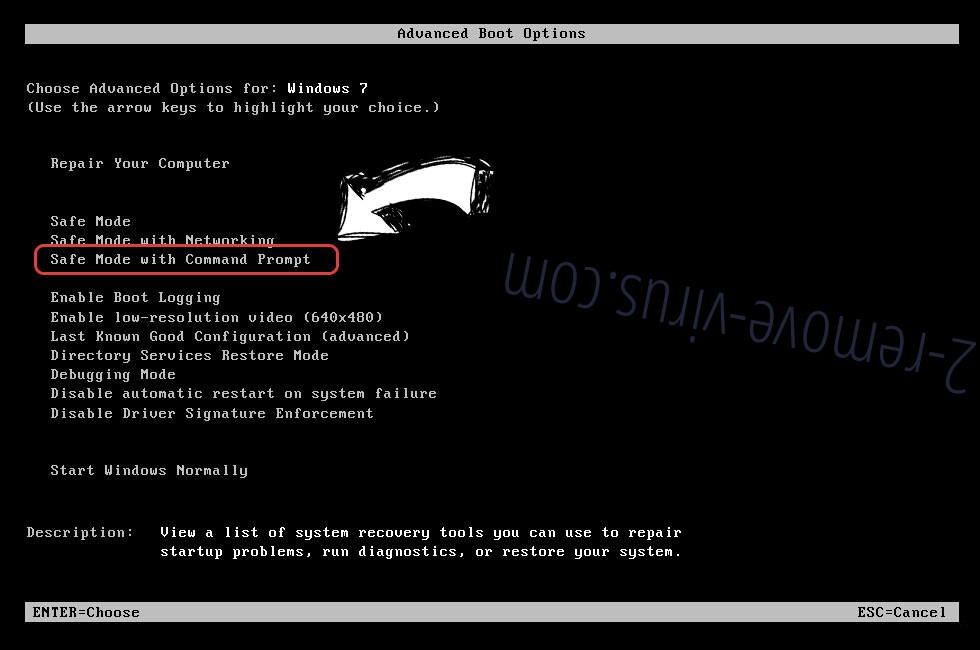

Usunąć $$$ ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

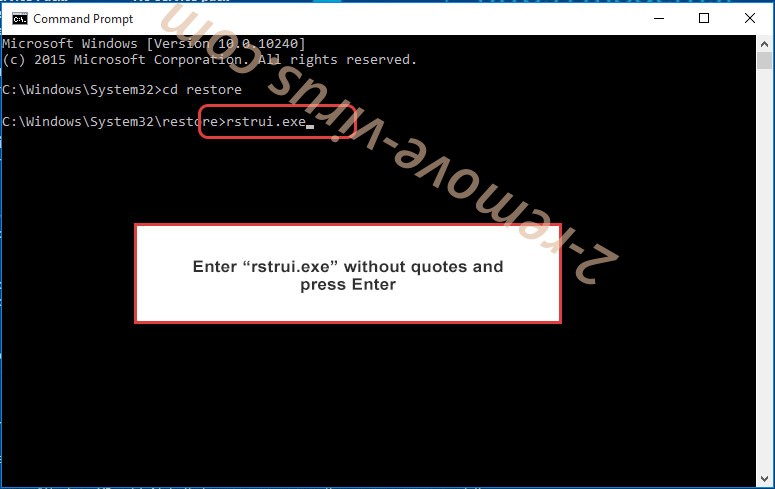

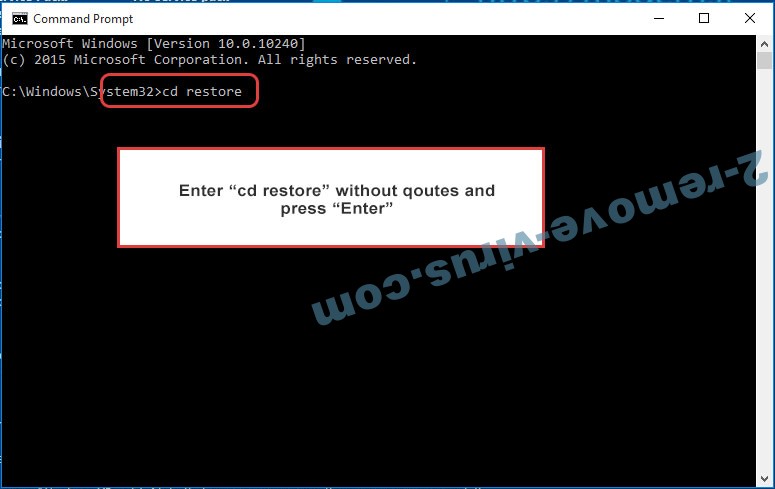

- Wpisz cd restore i naciśnij Enter.

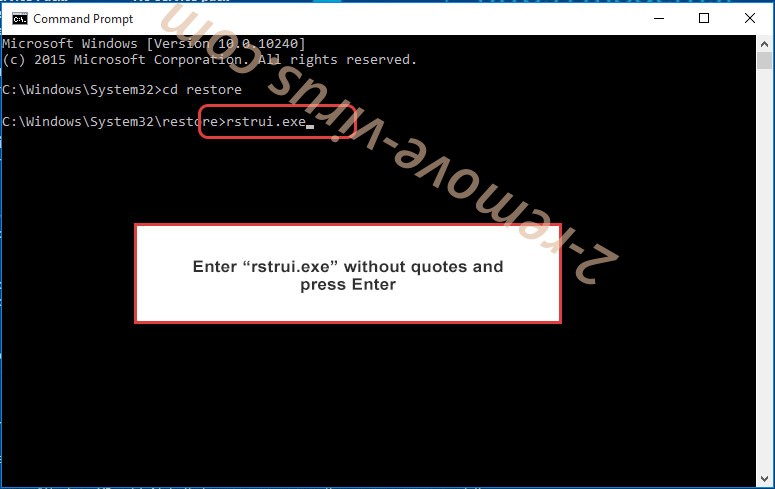

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

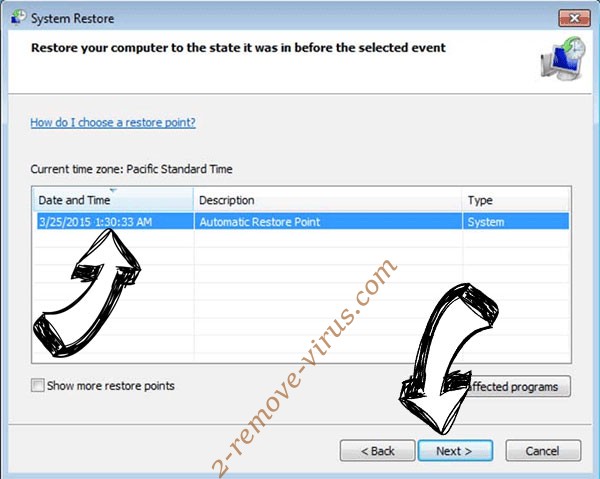

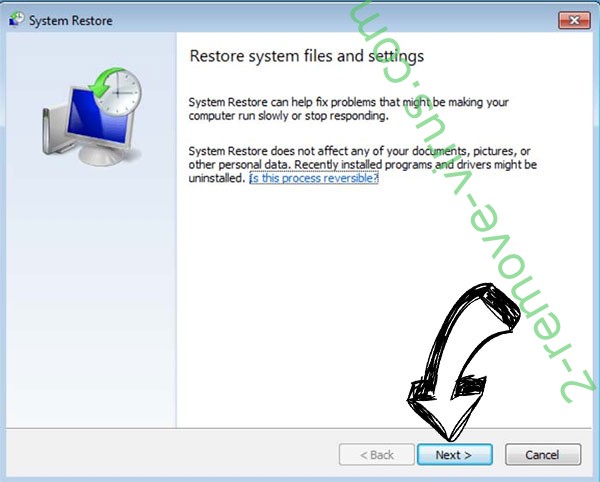

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

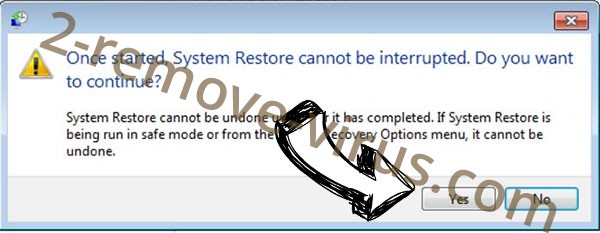

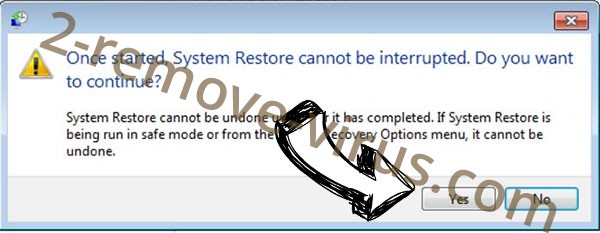

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

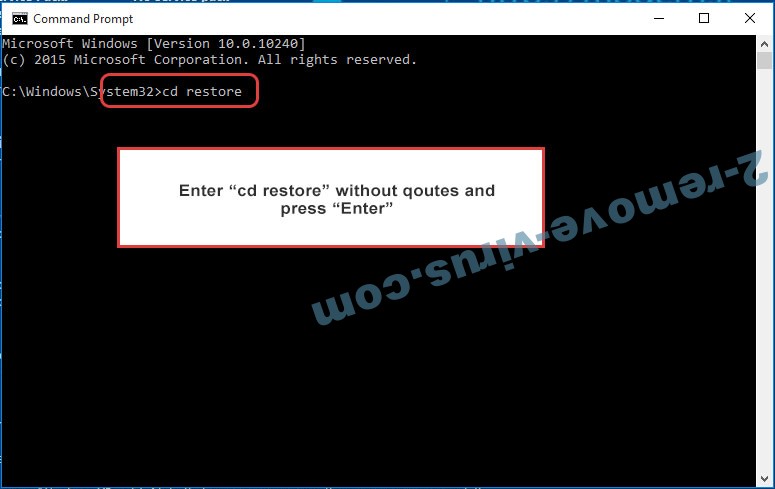

Usunąć $$$ ransomware z Windows 8 i Windows 10

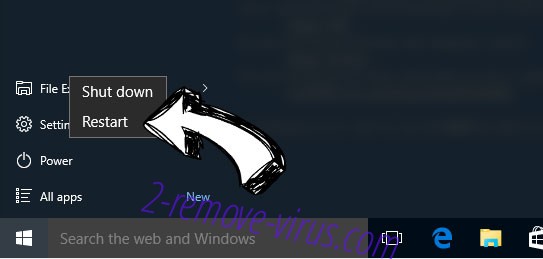

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

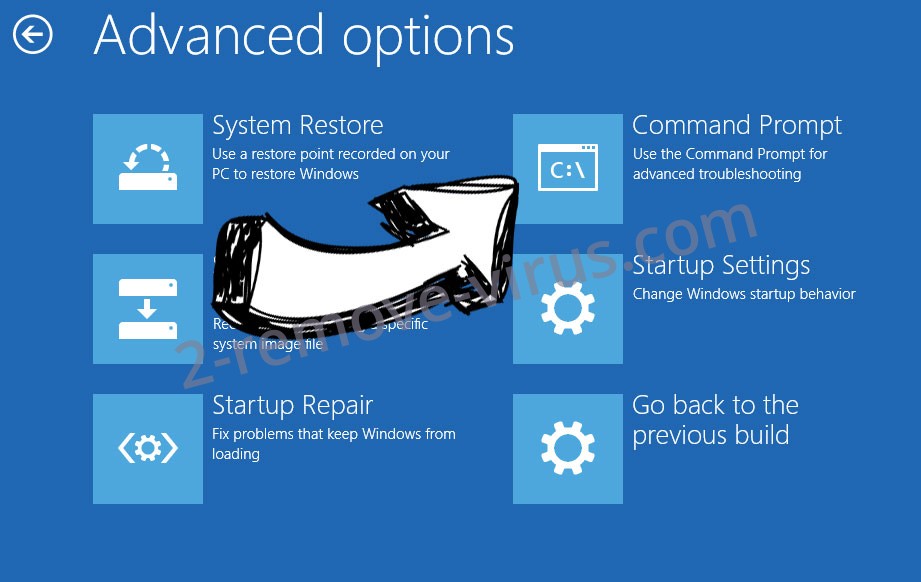

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.