Czy jest to poważne zagrożenie

Ransomware znany jako .michael jest klasyfikowany jako poważne zagrożenie, ze względu na ilość szkód, które może wyrządzić twojemu systemowi. Prawdopodobnie nigdy wcześniej nie wpadłeś na ransomware, w takim przypadku możesz być szczególnie zaskoczony. Kodowanie plików złośliwe oprogramowanie używa zaawansowanych algorytmów szyfrowania do szyfrowania plików, a gdy są zablokowane, nie będzie w stanie je otworzyć. Dlatego szyfrowanie danych złośliwego programu jest klasyfikowane jako niebezpieczne złośliwe oprogramowanie, widząc, jak infekcja może prowadzić do plików są zablokowane na stałe.

Masz możliwość zakupu deszyfratora od przestępców, ale z różnych powodów nie jest to najlepszy wybór. Po pierwsze, może skończyć się po prostu marnować pieniądze, ponieważ pliki nie zawsze są przywracane po dokonaniu płatności. Należy pamiętać, że masz do czynienia z oszustami, którzy są mało prawdopodobne, aby zawracać sobie głowę, aby zapewnić Ci narzędzie deszyfrujące, gdy mogą po prostu wziąć pieniądze. Po drugie, twoje pieniądze będą również wspierać ich przyszłych projektów malware. Czy naprawdę chcesz być zwolennikiem działalności przestępczej. Im więcej ludzi daje im pieniądze, tym bardziej staje się dochodowy biznes ransomware, a tego rodzaju pieniądze z pewnością przyciągają ludzi, którzy chcą łatwych dochodów. Rozważ zakup kopii zapasowej z tymi pieniędzmi, ponieważ możesz zostać postawieni w sytuacji, gdy utrata danych jest ponownie ryzykowna. Możesz po prostu usunąć .michael bez problemów. Informacje o najczęstszych metodach spreadów zostaną podane w następnym akapicie, w przypadku, gdy nie masz pewności, w jaki sposób złośliwemu programowi kodowania plików udało się zainfekować urządzenie.

Metody dystrybucji oprogramowania ransomware

Często można zobaczyć dane szyfrujące złośliwy program dołączony do wiadomości e-mail lub na wątpliwej stronie pobierania. Zazwyczaj nie ma potrzeby wymyślania bardziej wyszukanych sposobów, ponieważ wiele osób nie jest ostrożnych, gdy używają wiadomości e-mail i pobierają pliki. Niemniej jednak niektóre dane szyfrujące złośliwe oprogramowanie mogą być rozpowszechniane przy użyciu bardziej wyszukanych metod, które wymagają więcej wysiłku. Oszuści nie muszą wkładać wiele wysiłku, wystarczy napisać prosty e-mail, na który mniej ostrożni ludzie mogą się wpaść, dodać zanieczyszczony plik do wiadomości e-mail i wysłać go do setek użytkowników, którzy mogą myśleć, że nadawca jest kimś wiarygodnym. Tematy dotyczące pieniędzy są często używane, ponieważ użytkownicy są bardziej podatni na otwieranie tych wiadomości e-mail. Jest to dość częste, że zobaczysz wielkie nazwiska, takie jak Amazon używane, na przykład, jeśli Amazon wysłał e-mail z paragonem za zakup, którego użytkownik nie przypomina sobie, nie będzie czekać, aby otworzyć załącznik. Z tego powodu musisz zachować ostrożność podczas otwierania wiadomości e-mail i zwracać uwagę na wskazania, że mogą być złośliwe. Co istotne jest zbadanie, kto jest nadawcą przed otwarciem dołączonego pliku. Nie popełnij błędu otwierając załącznik tylko dlatego, że nadawca wydaje ci się znany, najpierw musisz dokładnie sprawdzić, czy adres e-mail jest zgodny z rzeczywistą wiadomością e-mail nadawcy. Błędy gramatyczne są również znakiem, że e-mail może nie być tym, co myślisz. Należy również sprawdzić, jak nadawca adresuje do Ciebie, jeśli jest to nadawca, który zna Twoje imię i nazwisko, zawsze będzie używać Twojego imienia i nazwiska w powitaniu. W celu wykrycia luk w zabezpieczeniach programu można również wykorzystać do zanieczyszczenia. Te luki w programach są zazwyczaj naprawiane szybko po ich wykryciu, dzięki czemu nie mogą być używane przez złośliwe oprogramowanie. Jednak sądząc po dystrybucji WannaCry, najwyraźniej nie każdy jest tak szybki, aby zainstalować te aktualizacje dla swoich programów. Ponieważ wiele złośliwego oprogramowania korzysta z tych słabych punktów, ważne jest, aby regularnie aktualizować oprogramowanie. Poprawki mogą być instalowane automatycznie, jeśli nie chcesz mieć z nimi problemów za każdym razem.

Jak działa

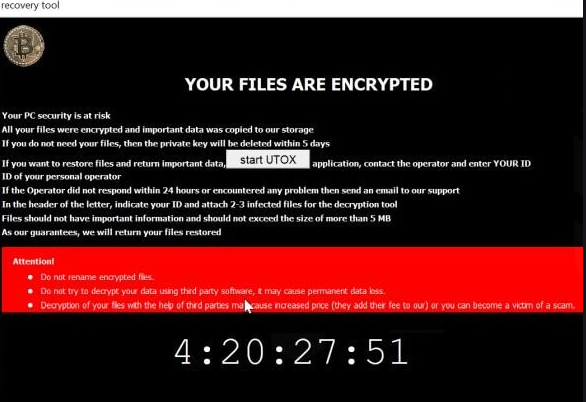

Tak szybko, jak ransomware infekuje system, będzie skanować urządzenie w poszukiwaniu niektórych typów plików i po ich znalezieniu, będzie je zablokować. Możesz nie widzieć na początku, ale gdy nie możesz otworzyć plików, stanie się oczywiste, że coś się dzieje. Zobaczysz, że wszystkie zakodowane pliki mają nietypowe rozszerzenia dołączone do nich, a to prawdopodobnie pomogło ci zidentyfikować złośliwe oprogramowanie kodujące dane. W wielu przypadkach przywracanie danych może być niemożliwe, ponieważ algorytmy szyfrowania używane w szyfrowaniu mogą być nie kryptalne. Po zakończeniu procesu szyfrowania znajdziesz notatkę o kupnie, która powinna wyjaśnić, do pewnego stopnia, co się wydarzyło i jak należy postępować. Zaoferują ci deszyfrator, który będzie cię kosztował. Notatka powinna pokazywać cenę za program deszyfrowania, ale jeśli tak nie jest, musisz skontaktować się z oszustami za pośrednictwem dostarczonego adresu e-mail, aby zobaczyć, ile kosztuje narzędzie odszyfrowywania. Płacenie okupu nie jest tym, co proponujemy z już omawianych powodów. Pomyśl tylko o poddaniu się wymaganiom, gdy wszystko inne nie jest sukcesem. Spróbuj przypomnieć sobie, może nie pamiętasz. Dla niektórych ransomware, użytkownicy mogą nawet znaleźć darmowe deszyfratory. Deszyfratory mogą być dostępne za darmo, jeśli złośliwe oprogramowanie kodowania danych było możliwe do złamania. Zanim zdecydujesz się zapłacić, przyjrzyj się tej opcji. Jeśli użyjesz części tej sumy na kopii zapasowej, nie zostaniesz ponownie umieszczony w takiej sytuacji, ponieważ zawsze możesz uzyskać dostęp do kopii tych plików. Jeśli wykonano kopię zapasową przed inwazją infekcji, możesz wykonać odzyskiwanie plików po wyeliminowaniu .michael wirusa. Jeśli zapoznasz się z tym, jak ransomware, unikanie tego rodzaju infekcji nie powinno być trudne. Upewnij się, że instalujesz aktualizację za każdym razem, gdy dostępna jest aktualizacja, nie otwierasz losowo załączników wiadomości e-mail i pobierasz tylko rzeczy z legalnych źródeł.

Sposoby eliminowania .michael wirusa

Jeśli chcesz całkowicie pozbyć się złośliwego oprogramowania kodowania plików, potrzebne będzie narzędzie chroniące przed złośliwym oprogramowaniem. Może to być dość trudne do .michael ręcznego naprawienia wirusa, ponieważ błąd może prowadzić do dodatkowych szkód. Program do usuwania złośliwego oprogramowania byłby mądrzejszym wyborem w tej sytuacji. Może to również uniemożliwić wprowadzanie złośliwego oprogramowania do szyfrowania danych w przyszłości, a także pomóc w pozbyciu się tego oprogramowania. Po zainstalowaniu wybranego narzędzia anty-malware, wystarczy wykonać skanowanie urządzenia, a jeśli zagrożenie zostanie zidentyfikowane, pozwól na jego usunięcie. Jednak narzędzie nie jest w stanie odzyskać danych, więc nie oczekuj, że dane zostaną odzyskane po infekcji. Po zaniku zagrożenia upewnij się, że otrzymujesz kopię zapasową i regularnie robisz kopie wszystkich ważnych danych.

Offers

Pobierz narzędzie do usuwaniato scan for .michaelUse our recommended removal tool to scan for .michael. Trial version of provides detection of computer threats like .michael and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .michael w trybie awaryjnym z obsługą sieci.

Usunąć .michael z Windows 7/Windows Vista/Windows XP

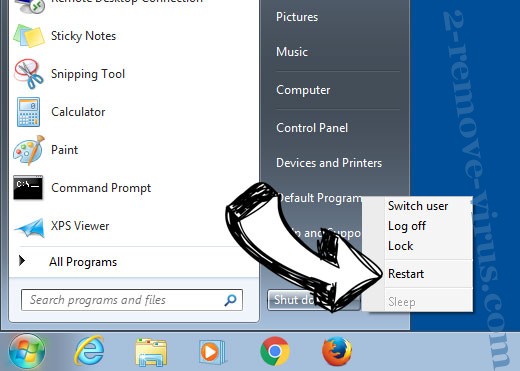

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

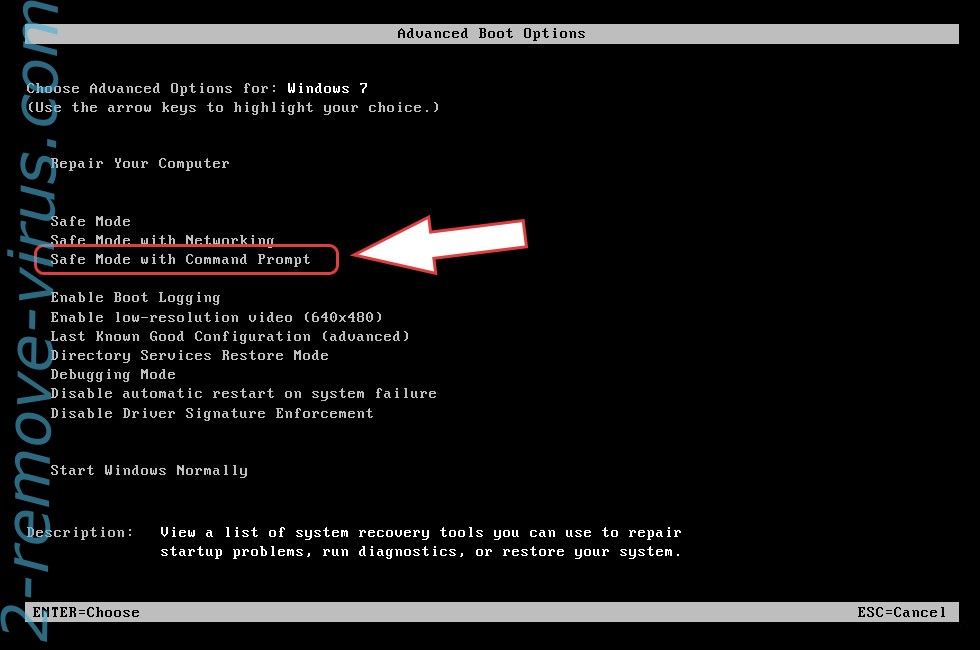

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .michael

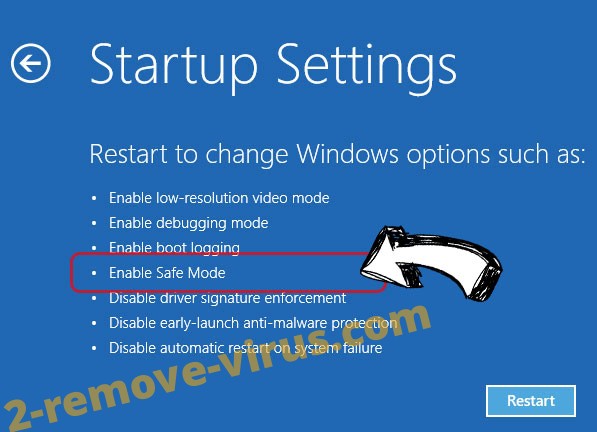

Usunąć .michael z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .michael

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

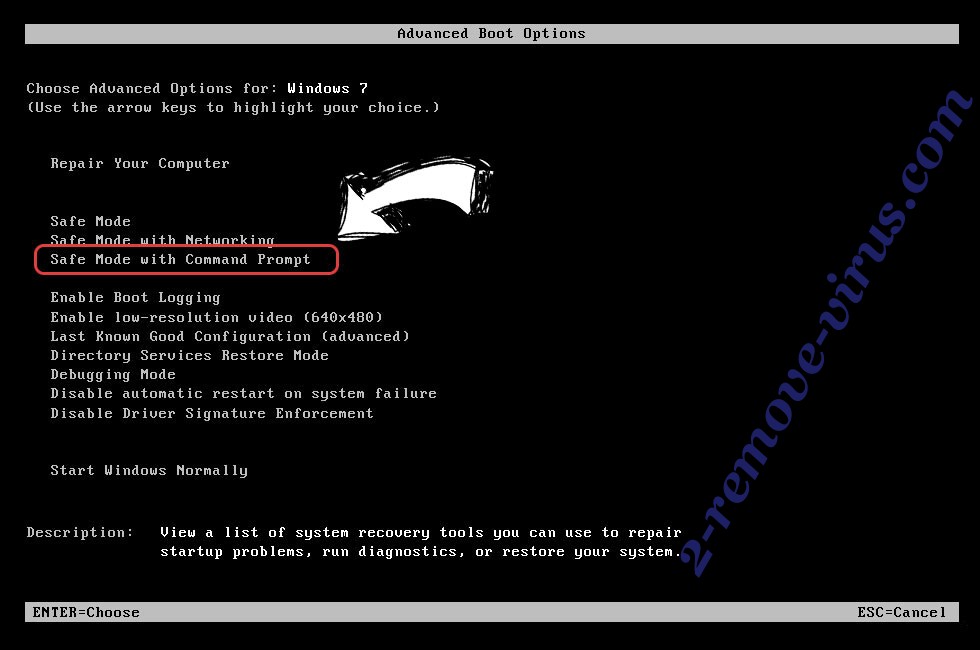

Usunąć .michael z Windows 7/Windows Vista/Windows XP

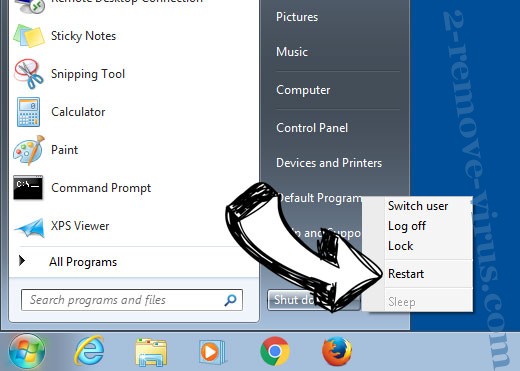

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

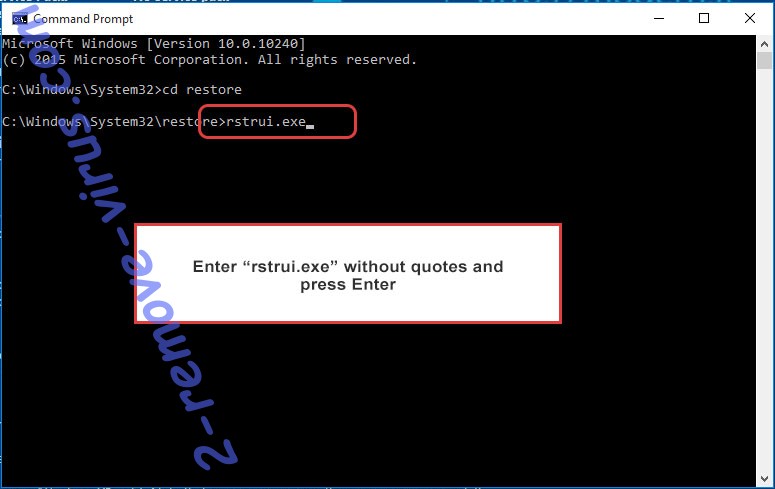

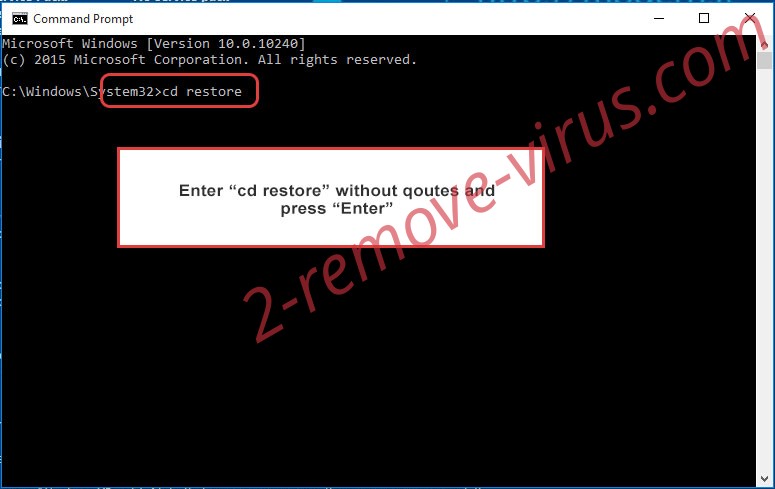

- Wpisz cd restore i naciśnij Enter.

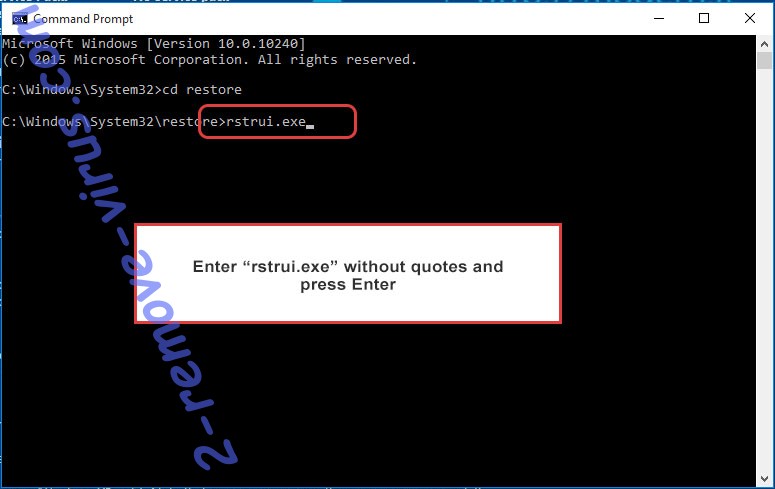

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

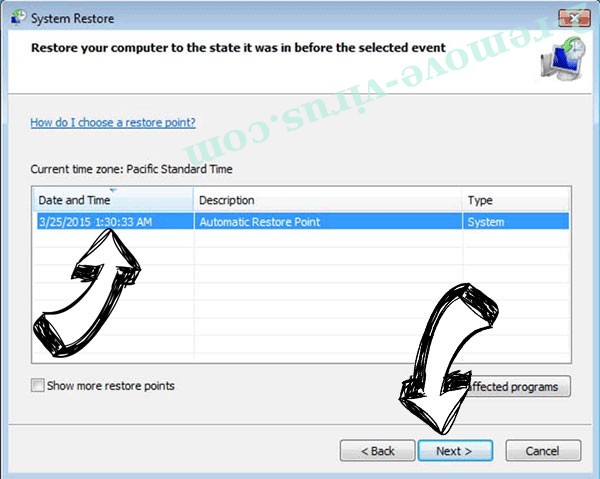

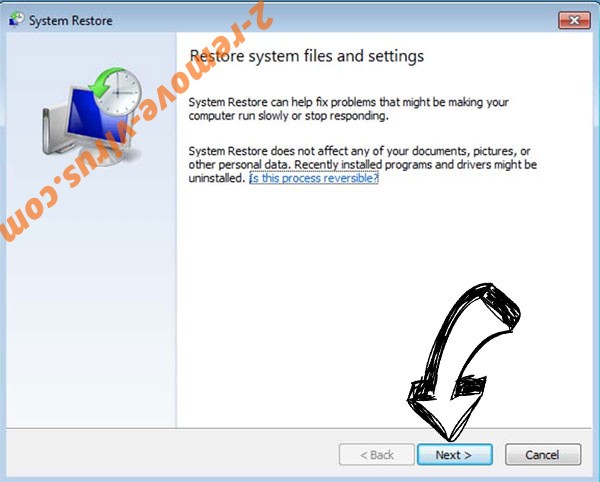

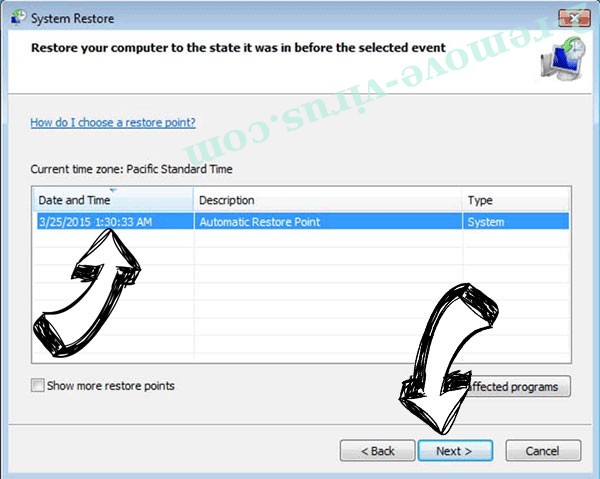

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

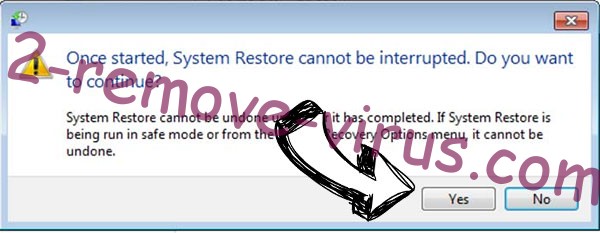

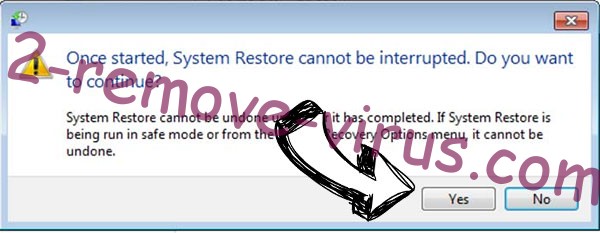

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

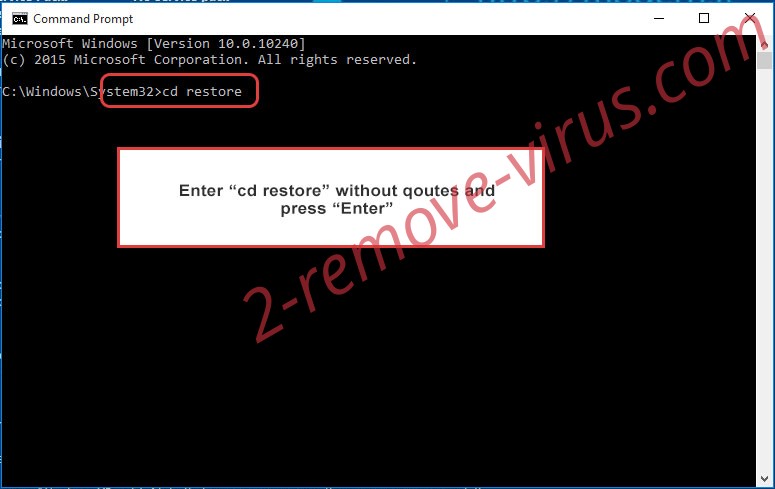

Usunąć .michael z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

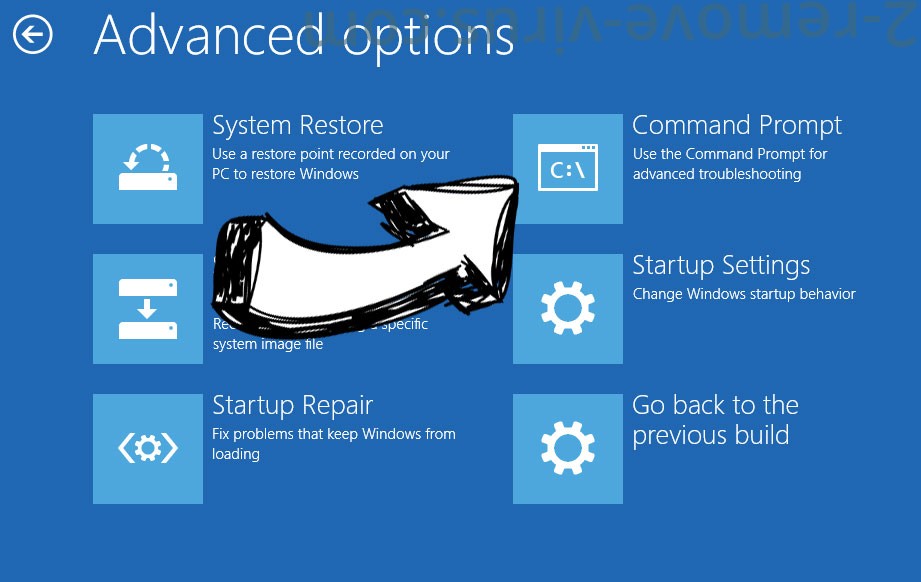

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.