Co można powiedzieć o REIG ransomware

REIG ransomware to złośliwe oprogramowanie szyfrujące pliki, znane w skrócie jako ransomware. Jest prawdopodobne, że po raz pierwszy działa w tego typu złośliwy program, w takim przypadku, może być szczególnie zszokowany. Jeśli do szyfrowania danych użyto silnego algorytmu szyfrowania, nie będzie można ich otworzyć, ponieważ zostaną one zablokowane. Powodem tego szkodliwego programu jest klasyfikowany jako wysokiego poziomu, ponieważ zaszyfrowane pliki nie zawsze są odszyfrowywane.

Przestępcy oferują deszyfrator, ale podając się do wymagań może nie być najlepszym rozwiązaniem. Istnieje wiele przypadków, w których płacenie okupu nie prowadzi do przywrócenia pliku. Dlaczego osoby, które zablokowały twoje pliki, w pierwszej kolejności pomogą ci je odzyskać, skoro mogą po prostu wziąć pieniądze, które im dajesz. Należy również wziąć pod uwagę, że pieniądze zostaną wykierne na przyszłe projekty przestępcze. Ransomware już kosztuje miliardy dla firm, czy naprawdę chcesz to wspierać. Im więcej ludzi daje im pieniądze, tym bardziej opłacalne ransomware dostaje, a tego rodzaju pieniądze z pewnością przyciągną różnych oszustów. Sytuacje, w których może skończyć się utratą danych może wystąpić cały czas, więc kopia zapasowa będzie lepszy zakup. Następnie można po prostu wyeliminować REIG ransomware wirusy i przywrócić pliki. Jeśli nie wpadłeś wcześniej na ransomware, możesz nie wiedzieć, jak udało ci się dostać do komputera, dlatego uważnie przeczytaj poniższy akapit.

REIG ransomware sposoby dystrybucji

Najczęstsze metody dystrybucji ransomware to wiadomości spamowe, zestawy exploitów i złośliwe pliki do pobrania. Widząc, jak te metody są nadal dość popularne, oznacza to, że użytkownicy są dość nieostrożni podczas korzystania z poczty e-mail i pobierania plików. Istnieją jednak ransomware, które używają zaawansowanych metod. Przestępcy po prostu trzeba dołączyć zainfekowany plik do wiadomości e-mail, napisać jakiś tekst, i fałszywie twierdzą, że z wiarygodnej firmy / organizacji. Ze względu na delikatność tematu, użytkownicy są bardziej podatni na otwieranie e-maili z wymieniającymi pieniądze, dlatego te rodzaje tematów są często używane. Dość często zobaczysz duże nazwy firm, takie jak Amazon używane, na przykład, jeśli Amazon wysłał komuś paragon za zakup, którego osoba nie pamięta, nie zawaha się otworzyć załączonego pliku. Z tego powodu powinieneś uważać na otwieranie wiadomości e-mail i zwracać uwagę na wskazania, że mogą być złośliwe. Zanim cokolwiek innego, spójrz na nadawcę wiadomości e-mail. A jeśli je znasz, sprawdź adres e-mail, aby upewnić się, że pasuje do prawdziwego adresu osoby / firmy. Ponadto, należy zwrócić uwagę na błędy gramatyczne, które na ogół wydają się być dość oczywiste. Zanotuj, w jaki sposób nadawca zwraca się do Ciebie, jeśli jest to nadawca, z którym wcześniej prowadziłeś działalność, zawsze będzie on zawierał Twoje imię i nazwisko w powitaniu. Ransomware może również dostać się za pomocą niezałatanego programu komputerowego. Luki te są zwykle odnajdywać przez specjalistów od zabezpieczeń, a gdy dostawcy stają się o nich świadomi, wydają poprawki, aby je naprawić, aby twórcy złośliwego oprogramowania nie mogli wykorzystać ich do zainfekowania urządzeń złośliwym oprogramowaniem. Niemniej jednak, nie wszyscy ludzie są szybkie, aby zaktualizować swoje oprogramowanie, jak widać z rozprzestrzeniania się WannaCry ransomware. Ponieważ wiele złośliwego oprogramowania korzysta z tych słabych punktów jest tak ważne, że często aktualizować oprogramowanie. Poprawki można również zainstalować automatycznie.

Co REIG ransomware robi

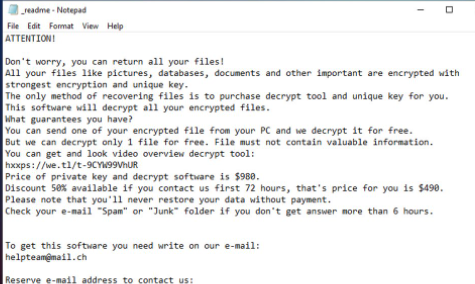

Złośliwe oprogramowanie do kodowania danych nie jest przeznaczone dla wszystkich plików, tylko do określonych rodzajów, a po ich znalezieniu zostaną zablokowane. Jeśli nie zauważyłeś do tej pory, kiedy nie możesz uzyskać dostępu do plików, stanie się oczywiste, że coś się stało. Będziesz wiedzieć, które z twoich plików zostały zaszyfrowane, ponieważ będą miały dziwne rozszerzenie dodane do nich. Niestety odszyfrowanie danych może nie być możliwe, jeśli zaimplementowano silny algorytm szyfrowania. Znajdziesz notatkę o kupnie umieszczoną w folderach z plikami lub pojawi się na pulpicie i powinien wyjaśnić, jak można przywrócić dane. Metoda, którą zaleca, polega na płaceniu za ich program deszyfrujący. Notatka powinna wyraźnie wyjaśnić, ile kosztuje narzędzie deszyfrujące, ale jeśli nie, to daje adres e-mail, aby skontaktować się z cyberoszustami, aby skonfigurować cenę. Jak już wiecie, nie zachęcamy do płacenia. Pomyśl tylko o płaceniu, gdy wszystko inne nie jest udane. Możliwe, że po prostu zapomniałeś, że masz kopię zapasową plików. Dostępna może być również bezpłatna deszyfrowanie oprogramowania. Jeśli specjalista od złośliwego oprogramowania może złamać ransomware, mogą zostać utworzone darmowe deszyfratory. Zanim podejmiesz decyzję o zapłaceniu, rozważ tę opcję. Użycie tej sumy do tworzenia kopii zapasowych może być bardziej korzystne. Jeśli kopia zapasowa jest dostępna, możesz odblokować REIG ransomware pliki po całkowitym odinstalowaniu REIG ransomware wirusa. Teraz, gdy zdajesz sobie sprawę z tego, jak wiele szkód może wyrządzić tego typu zagrożenie, staraj się unikać go w jak największej ilości. Przede wszystkim trzeba zawsze aktualizować oprogramowanie, tylko pobrać z bezpiecznych / legalnych źródeł i zatrzymać losowo otwierania plików dodanych do wiadomości e-mail.

REIG ransomware Usuwania

Aby pozbyć się ransomware, jeśli jest jeszcze obecny na urządzeniu, zatrudnić kodowanie plików złośliwy program. Jeśli masz niewielkie doświadczenie z komputerami, przypadkowe uszkodzenie komputera może być spowodowane podczas próby naprawy REIG ransomware ręcznie. Oprogramowanie do usuwania złośliwego oprogramowania byłoby bezpieczniejszą opcją w tym przypadku. Może to również zatrzymać przyszłe szyfrowanie plików złośliwego oprogramowania z wejściem, oprócz pomocy w usunięciu tego. Znajdź niezawodne narzędzie, a po zainstalowaniu zeskanuj urządzenie w poszukiwaniu zagrożenia. Należy pamiętać, że oprogramowanie chroniące przed złośliwym oprogramowaniem odblokowuje REIG ransomware pliki. Po czyszczeniu komputera powinieneś być w stanie powrócić do normalnego użytkowania komputera.

Offers

Pobierz narzędzie do usuwaniato scan for REIG ransomwareUse our recommended removal tool to scan for REIG ransomware. Trial version of provides detection of computer threats like REIG ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć REIG ransomware w trybie awaryjnym z obsługą sieci.

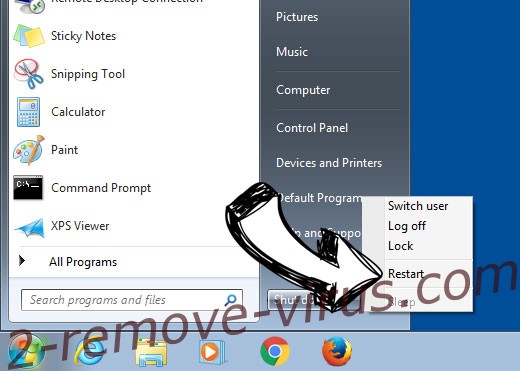

Usunąć REIG ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć REIG ransomware

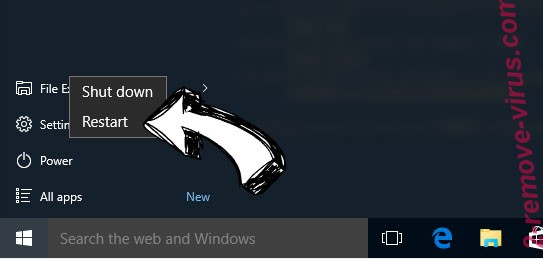

Usunąć REIG ransomware z Windows 8 i Windows 10

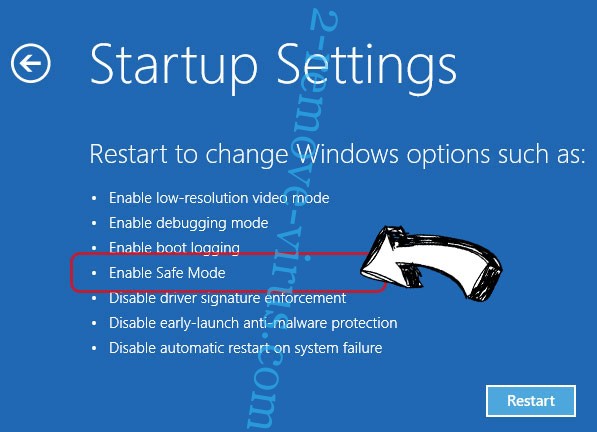

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć REIG ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

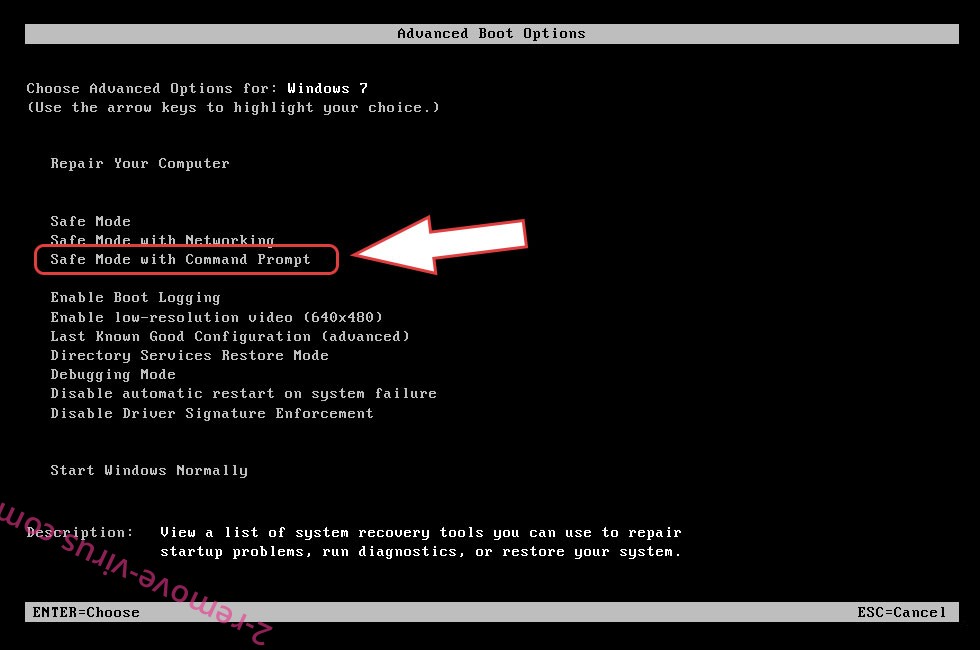

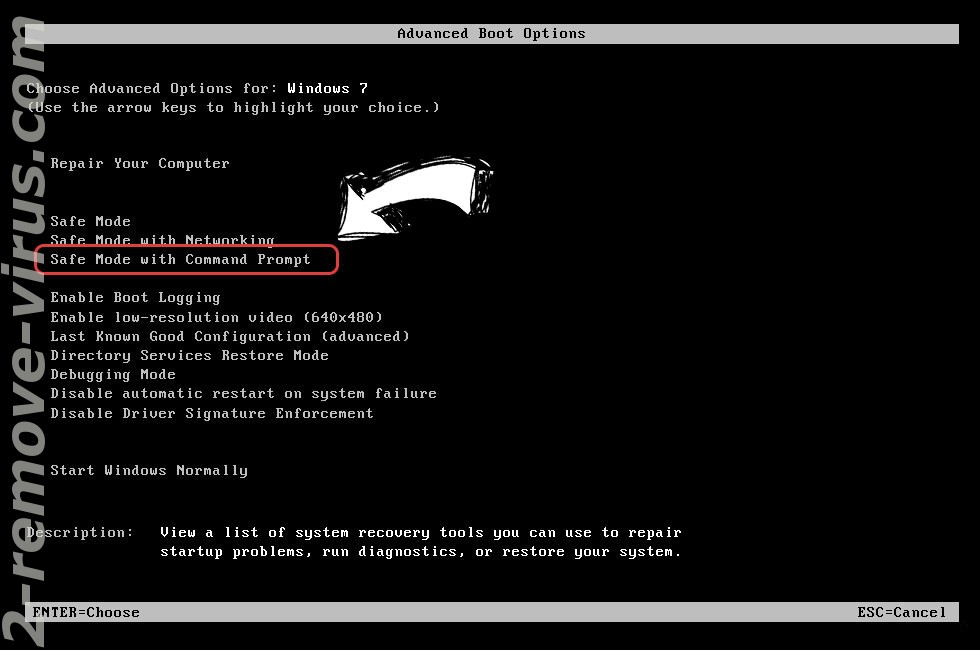

Usunąć REIG ransomware z Windows 7/Windows Vista/Windows XP

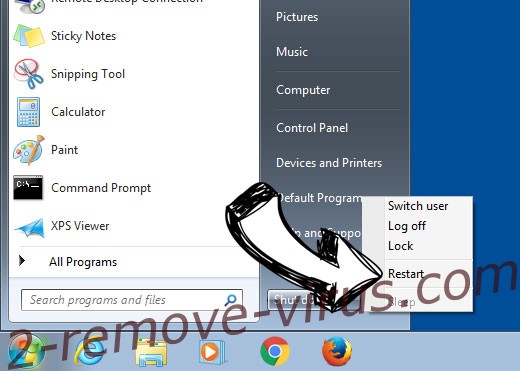

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

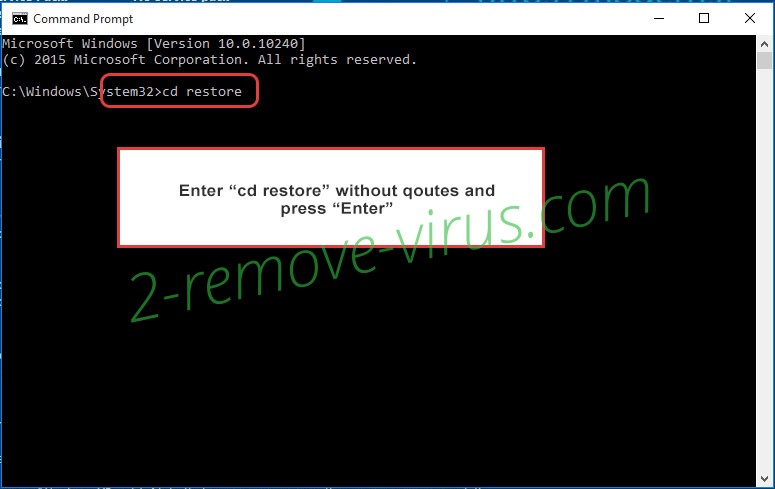

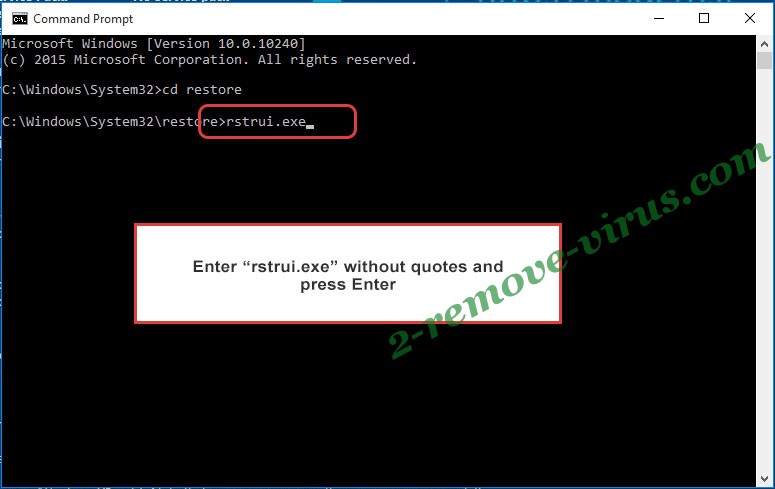

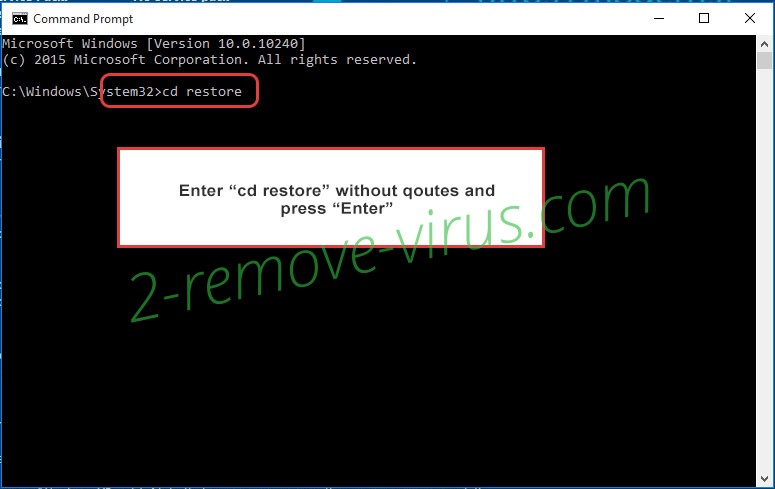

- Wpisz cd restore i naciśnij Enter.

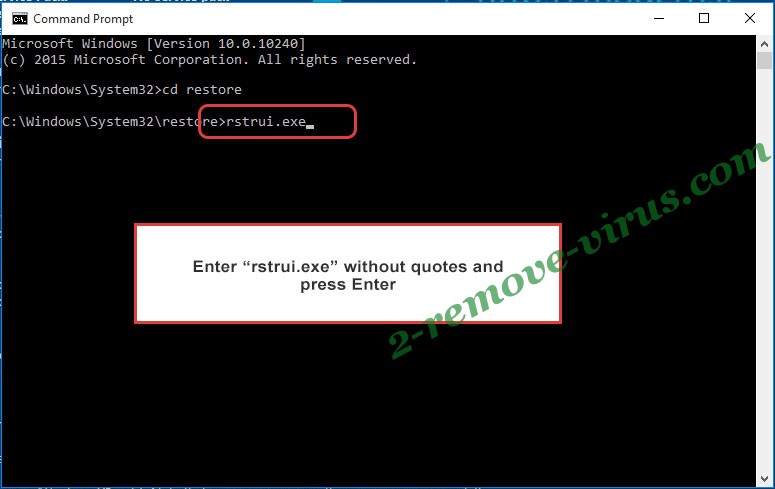

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

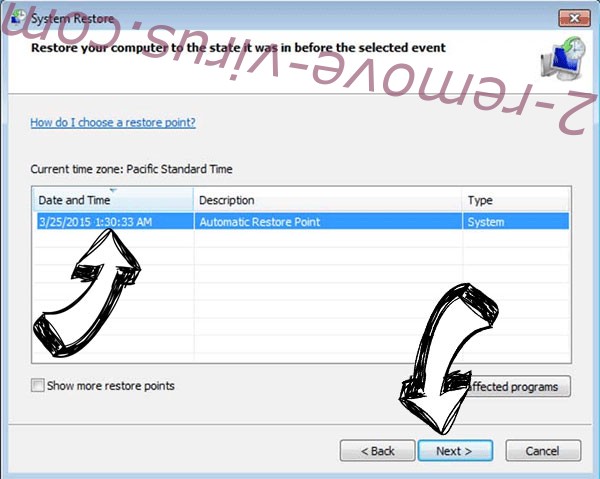

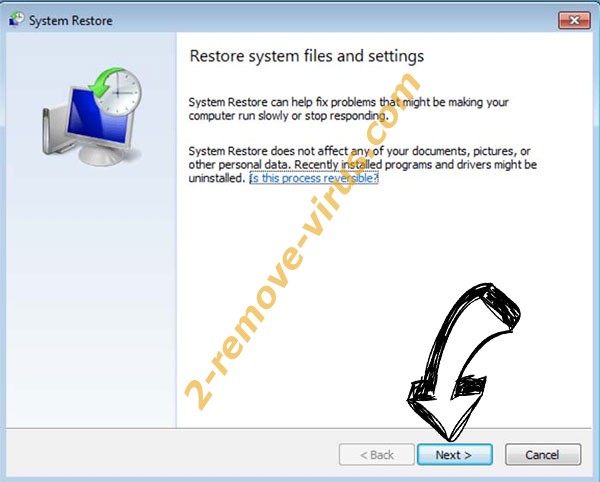

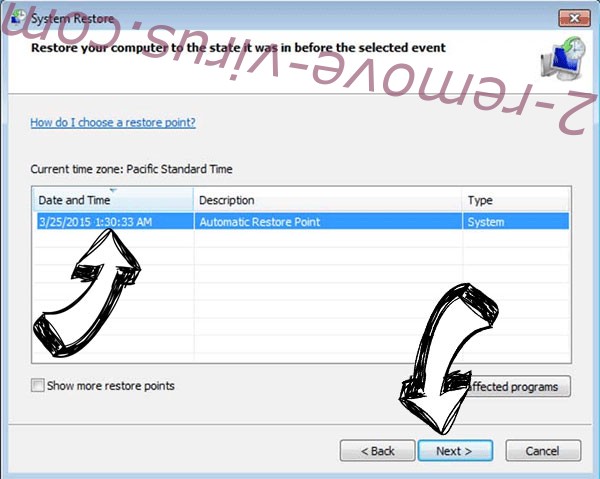

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

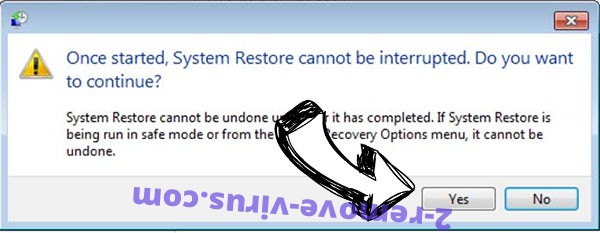

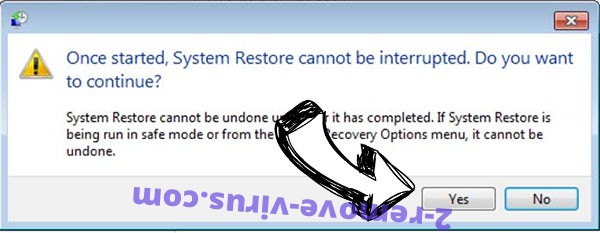

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć REIG ransomware z Windows 8 i Windows 10

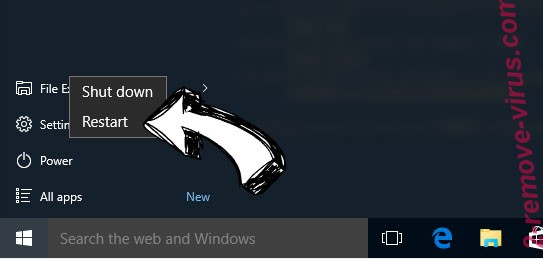

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

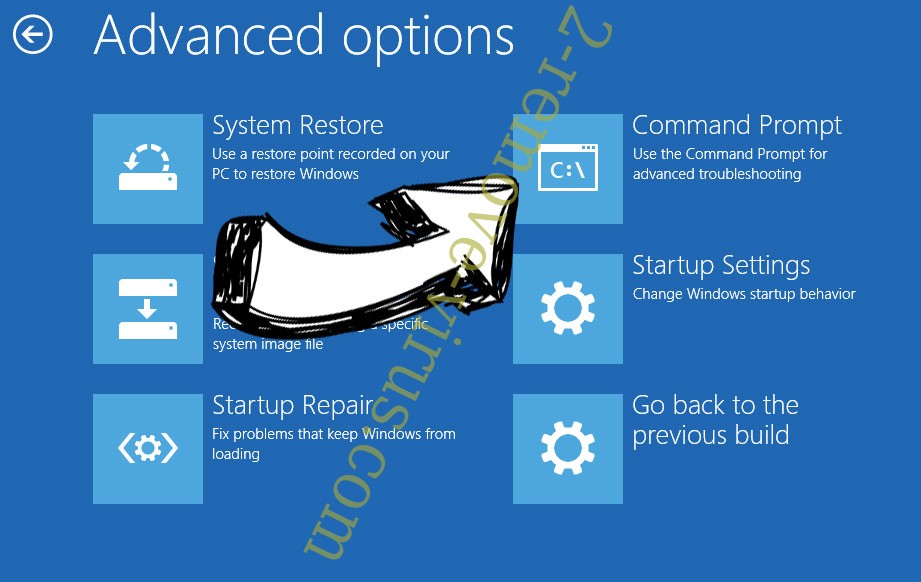

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.