około Repg ransomware

Ransomware znany Repg ransomware jako jest klasyfikowany jako bardzo szkodliwe zagrożenie, ze względu na możliwe uszkodzenia, które może wyrządzić twojemu urządzeniu. Jeśli nigdy nie spotkałeś tego rodzaju złośliwego oprogramowania do tej pory, możesz być w niespodziankę. Silne algorytmy szyfrowania są używane przez ransomware do szyfrowania plików, a gdy zostaną zablokowane, twój dostęp do nich zostanie uniemożliwiony. Szyfrowanie danych szkodliwego programu jest tak niebezpieczne, ponieważ odszyfrowywanie plików nie jest możliwe w każdym przypadku.

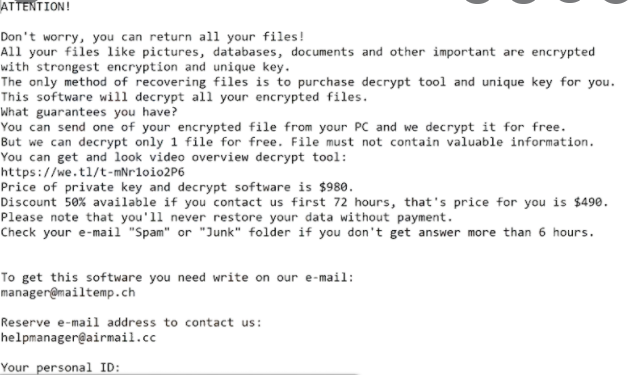

Narzędzie deszyfrujące zostanie zaproponowane przez przestępców, ale zakup nie jest najmądrzejszym pomysłem. Możliwe, że Twoje dane nie zostaną odszyfrowane nawet po zapłaceniu, więc możesz po prostu zmęczeć swoje pieniądze. Zastanów się, co jest tam, aby zapobiec przestępcy po prostu biorąc swoje pieniądze. Ponadto pieniądze te miałyby być potrzebne na wspieranie ich przyszłych działań, takich jak więcej oprogramowania ransomware. Czy rzeczywiście chcesz wspierać przemysł, który już robi miliardy dolarów wartości szkód dla firm. Ludzie są również coraz bardziej przyciąga do biznesu, ponieważ ilość ludzi, którzy spełniają żądania sprawiają, że kodowanie danych malware bardzo opłacalne. Inwestowanie pieniędzy, które są wymagane do zapłaty w jakiś kopii zapasowej może być mądrzejszą opcją, ponieważ nie trzeba się martwić o utratę danych ponownie. W przypadku, gdy miałeś kopię zapasową, zanim urządzenie się zainfekowało, zakończ Repg ransomware i przejdź do odzyskiwania plików. Jeśli nie wiesz, co to jest ransomware, jest również możliwe, że nie wiesz, jak udało ci się dostać do urządzenia, w którym to przypadku uważnie przeczytaj poniższy akapit.

Jak udało ci się uzyskać ransomware

Dość podstawowe metody są używane do rozprzestrzeniania złośliwego oprogramowania kodowania danych, takich jak spam e-mail i złośliwe pliki do pobrania. Ponieważ istnieje wiele użytkowników, którzy nie są ostrożni, jak korzystają z poczty e-mail lub skąd pobierają, szyfrowanie plików szkodliwych dystrybutorów programów nie mają konieczności korzystania z bardziej wyrafinowanych sposobów. Istnieje możliwość, że bardziej wyszukana metoda została wykorzystana do infekcji, ponieważ niektóre dane szyfrujące złośliwe oprogramowanie używają ich. Wszystko, co hakerzy muszą zrobić, to użyć znanej nazwy firmy, napisać przekonujący e-mail, dodać plik złośliwego oprogramowania do wiadomości e-mail i wysłać go do potencjalnych ofiar. Użytkownicy są bardziej skłonni do otwierania e-maili związanych z pieniędzmi, dlatego tego rodzaju tematy są często używane. Często cyberoszuści udają, że pochodzą z Amazon, a e-mail ostrzega, że na Twoim koncie zaobserwowano dziwną aktywność lub dokonano jakiegoś zakupu. Istnieją pewne znaki, na które należy zwrócić uwagę przed otwarciem załączników wiadomości e-mail. Ważne jest zbadanie, czy jesteś zaznajomiony z nadawcą przed otwarciem załącznika. Jeśli nadawca okaże się kimś, kogo znasz, nie spiesz się, aby otworzyć plik, najpierw dokładnie sprawdź adres e-mail. Błędy gramatyczne są również bardzo powszechne. Innym dość oczywistym znakiem jest twoje imię i nazwisko nie używane w powitaniu, jeśli legalna firma / nadawca miałaby wysłać do Ciebie wiadomość e-mail, na pewno użyją Twojego imienia i nazwiska zamiast typowego powitania, takiego jak Klient lub Członek. złośliwe oprogramowanie do kodowania danych może również korzystać z niezałatanego oprogramowania na komputerze. Oprogramowanie ma luki, które mogą być wykorzystane do zainfekowania komputera, ale normalnie, programiści je naprawić. Niestety, jak widać na powszechne WannaCry ransomware, nie każdy instaluje te poprawki, z tego czy innego powodu. Ważne jest, aby często aktualizować programy, ponieważ jeśli słaby punkt jest wystarczająco poważny, poważne luki mogą być łatwo wykorzystywane przez złośliwe oprogramowanie, więc ważne jest, aby zaktualizować wszystkie programy. Aktualizacje można zainstalować automatycznie, jeśli nie chcesz się nimi za każdym razem przejmować.

Co robi

Gdy ransomware zanieczyści twój komputer, wkrótce znajdziesz swoje dane zakodowane. Twoje pliki nie będą dostępne, więc nawet jeśli nie zauważysz procesu szyfrowania, będziesz wiedzieć w końcu. Zobaczysz, że wszystkie pliki, których dotyczy problem, mają dziwne rozszerzenia dołączone do nich, a to pomaga użytkownikom dowiedzieć się, jaki to rodzaj złośliwego oprogramowania szyfrującego dane. Niestety, dekodowanie plików może być niemożliwe, jeśli użyto silnych algorytmów szyfrowania. Jeśli nadal nie jesteś pewien, co się dzieje, powiadomienie o okupie powinno wszystko wyjaśnić. Zostaniesz zasugerowany narzędzie deszyfrowania w zamian za pieniądze. Notatka powinna określać cenę narzędzia deszyfrującego, ale jeśli tak nie jest, będziesz musiał wysłać e-mail hakerów za pośrednictwem ich podanego adresu. Jak już wiecie, nie zachęcamy do spełnienia wymagań. Jeśli jesteś ustawiony na płacenie, to powinno być ostatecznością. Spróbuj zapamiętać, czy kiedykolwiek wykonałeś kopię zapasową, być może niektóre pliki są gdzieś przechowywane. Lub, jeśli szczęście jest po twojej stronie, jakiś specjalista malware może opracować darmowe oprogramowanie deszyfrowania. Czasami złośliwi specjaliści od oprogramowania są w stanie odszyfrować złośliwe oprogramowanie kodowania plików, co oznacza, że możesz otrzymać deszyfrator bez konieczności płatności. Zastanów się, że zanim jeszcze pomyślisz o poddaniu się prośbom. Korzystanie z żądanych pieniędzy na godną zaufania kopię zapasową może zrobić więcej dobrego. Jeśli kopia zapasowa jest dostępna, możesz odblokować Repg ransomware pliki po Repg ransomware całkowitym usunięciu. W przyszłości możesz chronić urządzenie przed szyfrowaniem danych przed złośliwym programem, a jednym ze sposobów, aby to zrobić, jest uświadomienie sobie prawdopodobnych sposobów rozprzestrzeniania się. Przynajmniej nie otwieraj załączników wiadomości e-mail w lewo i w prawo, aktualizuj swoje programy i pobieraj tylko ze źródeł, o których wiadomo, że są legalne.

Sposoby usuwania Repg ransomware wirusów

Tak, aby zakończyć ransomware, jeśli jest nadal obecny w systemie, program do usuwania złośliwego oprogramowania będzie konieczne, aby mieć. Aby ręcznie naprawić Repg ransomware wirusa nie jest prosty proces i może prowadzić do dodatkowych uszkodzeń systemu. W związku z tym wybierz automatyczny sposób. Narzędzie anty-malware jest przeznaczony do opieki nad tymi infekcjami, w zależności od tego, które zostały wybrane, może nawet zatrzymać infekcji od robienia szkód. Sprawdź więc, co pasuje do Twoich wymagań, zainstaluj je, przeskanuj urządzenie i upewnij się, że pozbędziesz się zaszyfrowanego danych szkodliwego programu, jeśli zostanie znaleziony. Oprogramowanie nie jest jednak w stanie odzyskać twoich danych. Jeśli masz pewność, że urządzenie jest czyste, odblokuj Repg ransomware pliki z kopii zapasowej, jeśli ją masz.

Offers

Pobierz narzędzie do usuwaniato scan for Repg ransomwareUse our recommended removal tool to scan for Repg ransomware. Trial version of provides detection of computer threats like Repg ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Repg ransomware w trybie awaryjnym z obsługą sieci.

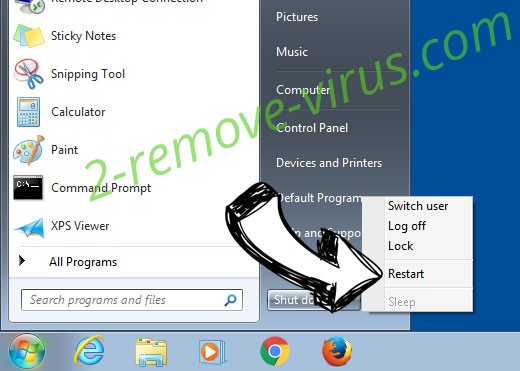

Usunąć Repg ransomware z Windows 7/Windows Vista/Windows XP

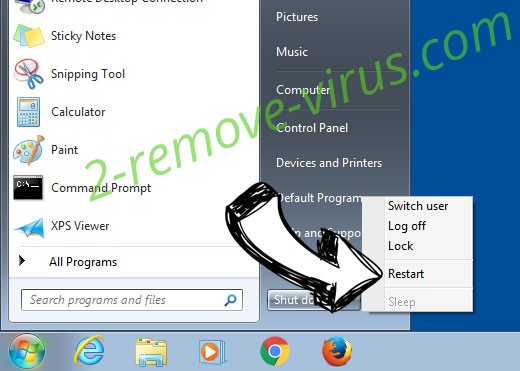

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

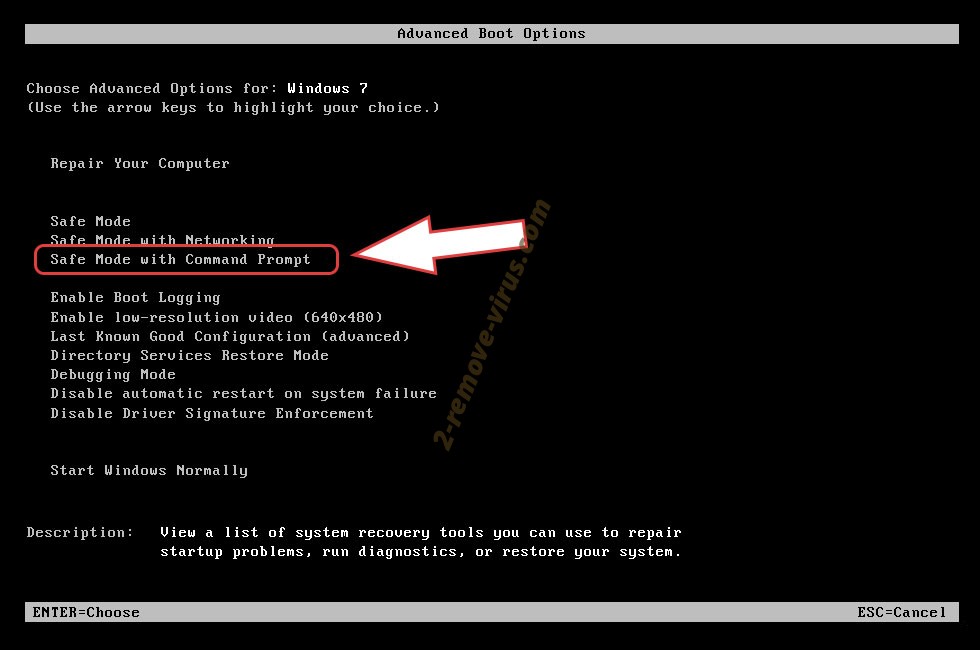

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Repg ransomware

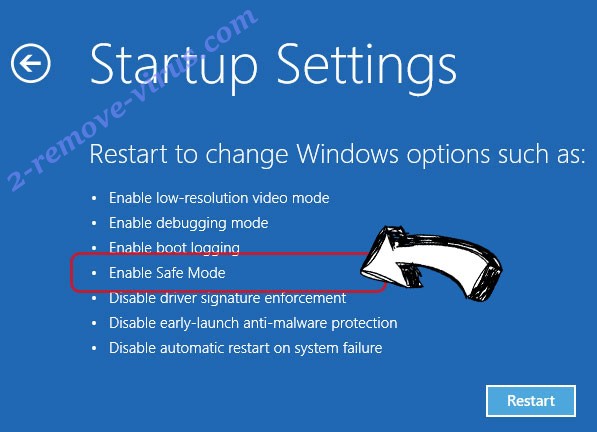

Usunąć Repg ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Repg ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

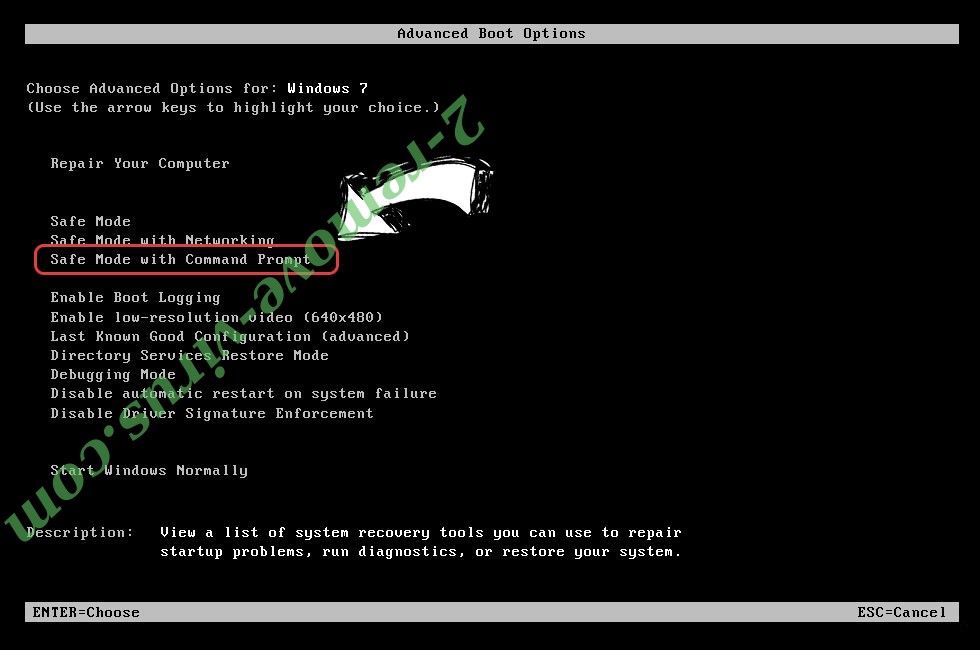

Usunąć Repg ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

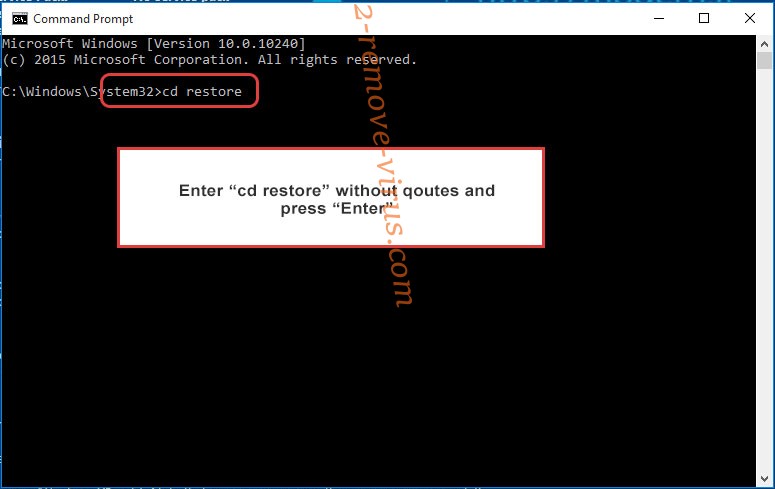

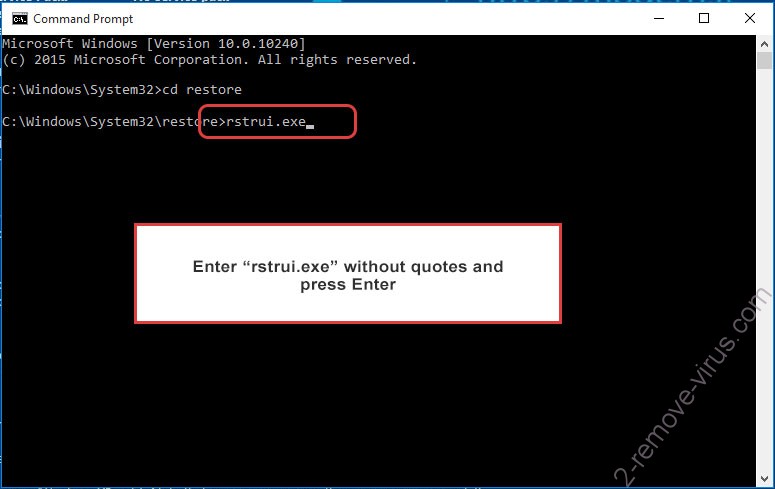

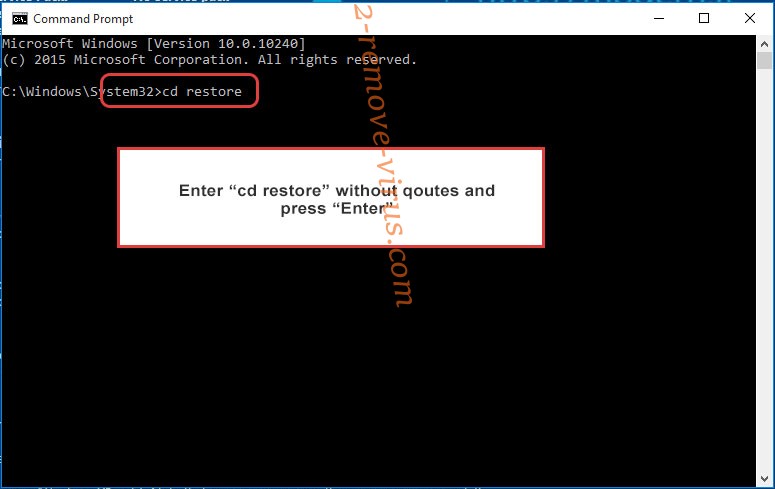

- Wpisz cd restore i naciśnij Enter.

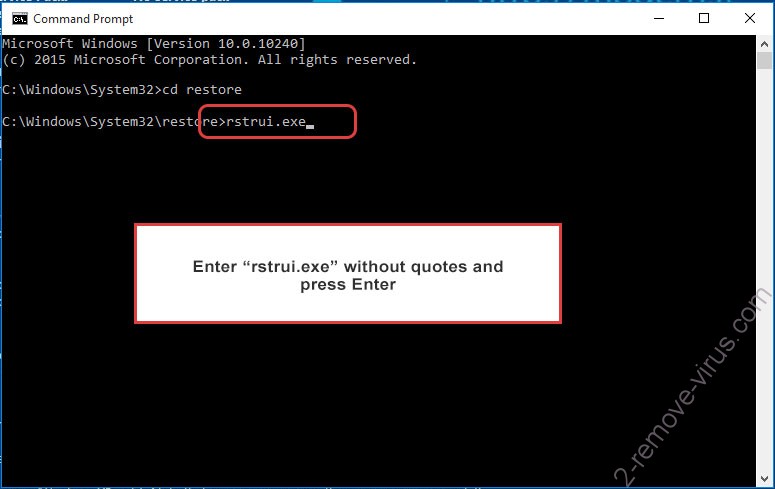

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

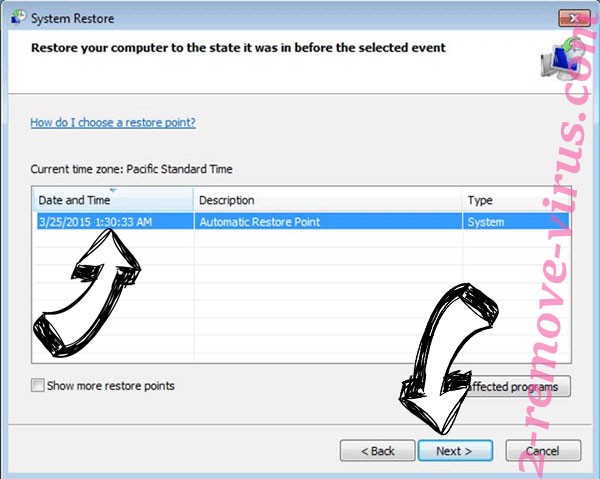

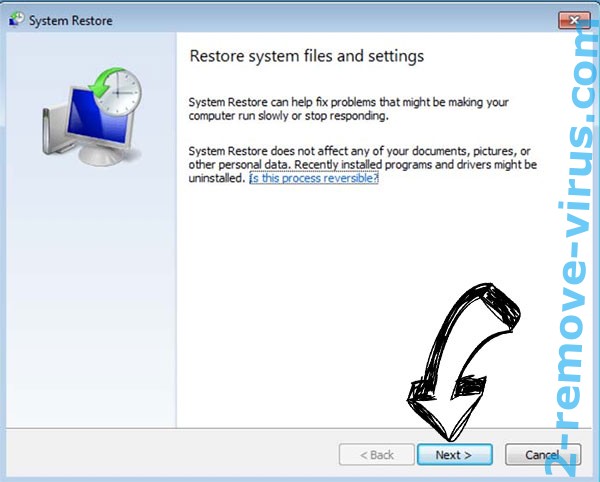

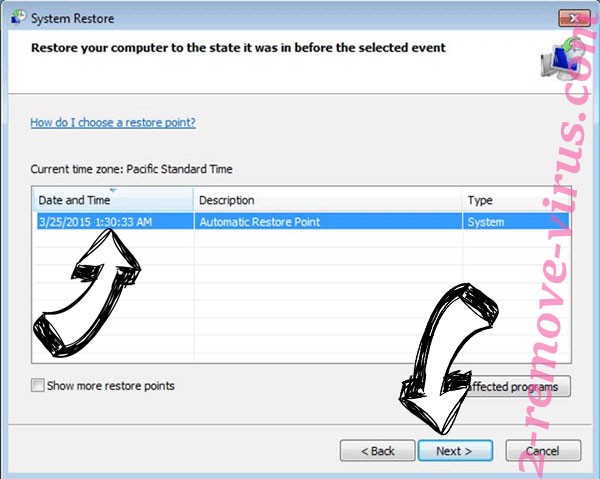

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

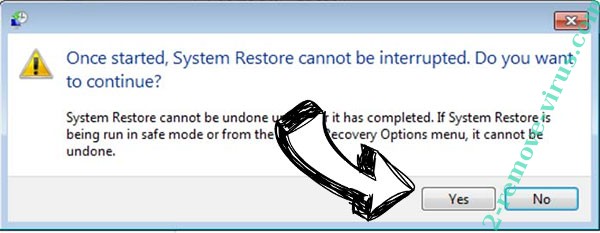

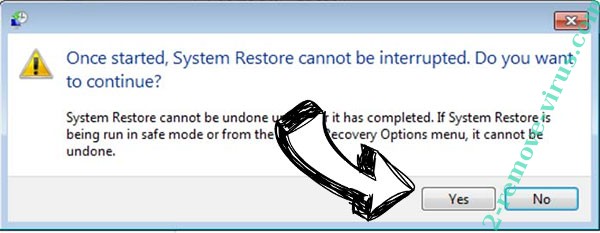

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Repg ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

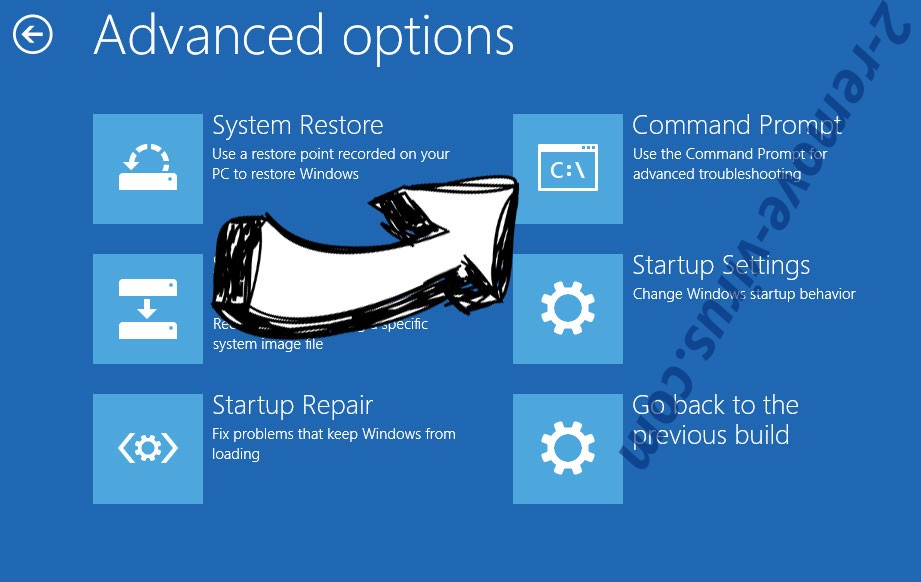

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.