Co można powiedzieć o tym Revon ransomware wirusie

Ransomware znany Revon ransomware jako jest klasyfikowany jako bardzo szkodliwe zagrożenie, ze względu na możliwe szkody, które może wyrządzić twojemu systemowi. Złośliwe oprogramowanie szyfrujące dane nie jest czymś, o czym każda osoba słyszała, a jeśli po raz pierwszy go napotkasz, dowiesz się, ile szkód może spowodować z pierwszej ręki. Gdy pliki są szyfrowane przy użyciu zaawansowanego algorytmu szyfrowania, nie będzie można ich otworzyć, ponieważ zostaną zablokowane. Powodem tego złośliwego oprogramowania jest uważana za poważne zagrożenie jest to, że ransomware zablokowane pliki nie zawsze są możliwe do odzyskania. Cyberprzestępcy dadzą Ci możliwość odzyskania plików, jeśli zapłacisz okup, ale nie jest to sugerowana opcja.

Istnieje wiele przypadków, w których płacenie okupu nie oznacza przywrócenia plików. Nie oczekuj, że przestępcy nie tylko zajmą pieniądze i poczują się zobowiązani do pomocy. Co więcej, pieniądze, które podajesz, zostaną przeznaczone na finansowanie większej ilości przyszłego złośliwego oprogramowania do kodowania danych i złośliwego oprogramowania. Czy rzeczywiście chcesz wspierać przemysł, który kosztuje miliardy dolarów dla firm w szkodach. Ludzie są również coraz bardziej przyciąga do branży, ponieważ im więcej ludzi daje do wniosków, tym bardziej opłacalne staje się. Inwestowanie pieniędzy, które są wymagane od ciebie do tworzenia kopii zapasowych może być mądrzejszą opcją, ponieważ utrata pliku nie będzie problemem. I można po prostu naprawić Revon ransomware bez obaw. A jeśli nie jesteś pewien, w jaki sposób udało ci się uzyskać ransomware, jego sposoby dystrybucji zostaną omówione w poniższym akapicie w następnym akapicie.

Revon ransomware metody dystrybucji

Złośliwe oprogramowanie szyfrujące dane zazwyczaj używa dość prostych metod dystrybucji, takich jak spam e-mail i złośliwe pliki do pobrania. Często nie jest konieczne wymyślanie bardziej wyszukanych metod, ponieważ wielu użytkowników jest dość nieostrożnych, gdy używają wiadomości e-mail i pobierają coś. Bardziej wyszukane metody mogą być również stosowane, choć nie tak często. Przestępcy piszą całkiem wiarygodną wiadomość e-mail, używając nazwy znanej firmy lub organizacji, dodają zainfekowany plik do wiadomości e-mail i wysyłają go do wielu osób. Problemy związane z pieniędzmi są częstym tematem w tych wiadomościach e-mail, ponieważ użytkownicy biorą je poważniej i są bardziej skłonni do zaangażowania się. Jeśli hakerzy używali znanej nazwy firmy, takiej jak Amazon, użytkownicy mogą otworzyć załącznik bez zastanowienia, ponieważ przestępcy mogą po prostu powiedzieć, że wątpliwa aktywność została zauważona na koncie lub dokonano zakupu i dołączona jest paragon. Istnieją pewne znaki, na które powinieneś zwrócić uwagę przed otwarciem plików dodanych do wiadomości e-mail. Ważne jest, aby zbadać nadawcy, aby zobaczyć, czy są one znane i dlatego można ufać. Jeśli nadawca okaże się kimś, kogo znasz, nie spiesz się z otwarciem pliku, najpierw ostrożnie sprawdź adres e-mail. E-maile często zawierają błędy gramatyczne, które wydają się być dość oczywiste. Sposób, w jaki jesteś witany może być również wskazówką, prawdziwy e-mail firmy wystarczająco ważne, aby otworzyć będzie używać swojego imienia i nazwiska w pozdrowieniu, zamiast uniwersalnego klienta lub członka. Nieaktualne luki w oprogramowaniu mogą być również używane przez plik szyfrujący złośliwe oprogramowanie do wejścia na komputer. Oprogramowanie ma pewne luki, które mogą być wykorzystane do złośliwego oprogramowania, aby dostać się do systemu, ale są one załatane przez twórców oprogramowania, jak tylko zostaną znalezione. Jednak sądząc po ilości urządzeń zainfekowanych przez WannaCry, wyraźnie nie każdy spieszy się, aby zainstalować te poprawki. Ważne jest, aby często załatać oprogramowanie, ponieważ jeśli słaby punkt jest wystarczająco poważne, poważne luki mogą być wykorzystywane przez złośliwe oprogramowanie, więc upewnij się, że poprawki wszystkich programów. Aktualizacje można również instalować automatycznie.

Co Revon ransomware robi

Wkrótce po ransomware dostaje się do systemu, będzie szukać konkretnych typów plików i po ich zidentyfikowaniu, będzie je zablokować. Początkowo może nie być widoczny, ale gdy nie można otworzyć plików, zauważysz, że coś się wydarzyło. Dowiesz się, które pliki zostały zaszyfrowane, ponieważ będą miały do nich dodane dziwne rozszerzenie. Niestety, pliki mogą być trwale zakodowane, jeśli użyto potężnego algorytmu szyfrowania. Notatka o okupie ujawni, co się stało i jak należy postępować w celu odzyskania danych. Co oni oferują to użycie ich deszyfratora, który będzie cię kosztować. Cena za oprogramowanie deszyfrującego powinna być wyświetlana w notatce, ale jeśli tak nie jest, zostaniesz poproszony o wysłanie ich e-mailem, aby ustalić cenę, więc to, co płacisz, zależy od tego, jak cenne są Twoje pliki. Nie trzeba dodawać, że nie zachęcamy do płacenia, z wcześniej omówionych powodów. Dokładnie pomyśl wszystkie inne alternatywy, zanim jeszcze rozważyć zakup tego, co oferują. Spróbuj pamiętać, że może kopia zapasowa jest dostępna, ale zapomniałeś o tym. Istnieje również prawdopodobieństwo, że opracowano darmowy deszyfrator. Darmowy program deszyfrowania może być dostępny, jeśli ktoś był w stanie złamać ransomware. Weź tę opcję pod uwagę i tylko wtedy, gdy masz pewność, że nie ma darmowego deszyfratora, jeśli nawet myślisz o spełnieniu wymagań. Byłoby lepszym pomysłem, aby kupić kopię zapasową z niektórych tych pieniędzy. A jeśli kopia zapasowa jest dostępna, odzyskiwanie plików powinno być wykonywane po usunięciu Revon ransomware wirusa, jeśli jest nadal obecny na komputerze. Jeśli jesteś teraz zaznajomiony z kodowania plików złośliwego programu rozprzestrzeniania sposobów, zapobieganie infekcji nie powinno być trudne. Upewnij się, że oprogramowanie jest aktualizowane za każdym razem, gdy dostępna jest aktualizacja, nie otwierasz losowych załączników wiadomości e-mail i pobierasz tylko rzeczy z legalnych źródeł.

Revon ransomware Usuwania

Jeśli chcesz całkowicie pozbyć się ransomware, program do usuwania złośliwego oprogramowania będzie potrzebne, aby mieć. Podczas próby ręcznego naprawienia Revon ransomware wirusa może spowodować dalsze szkody, jeśli nie są komputerowe doświadczonych. Zamiast tego, za pomocą narzędzia anty-malware nie zagrozić komputera dalej. Oprogramowanie nie tylko pomoże Ci zająć się zagrożeniem, ale może zatrzymać przyszłe ransomware przed wejściem. Po zainstalowaniu wybranego narzędzia do usuwania złośliwego oprogramowania, wystarczy wykonać skanowanie urządzenia i pozwolić mu pozbyć się infekcji. Narzędzie nie pomoże jednak odszyfrować plików. Jeśli system został w pełni wyczyszczony, odzyskaj dane z kopii zapasowej, jeśli go masz.

Offers

Pobierz narzędzie do usuwaniato scan for Revon ransomwareUse our recommended removal tool to scan for Revon ransomware. Trial version of provides detection of computer threats like Revon ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Revon ransomware w trybie awaryjnym z obsługą sieci.

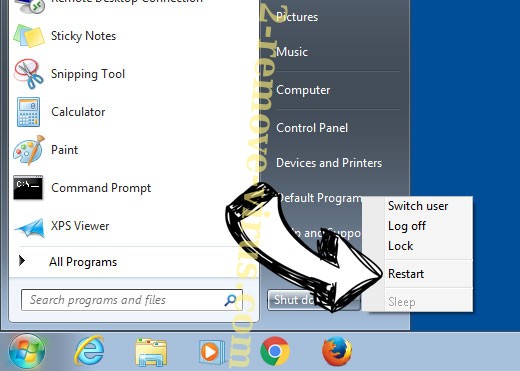

Usunąć Revon ransomware z Windows 7/Windows Vista/Windows XP

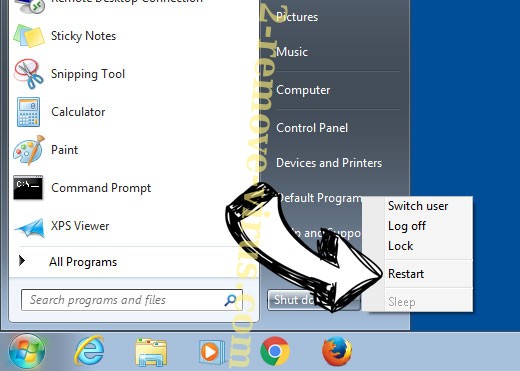

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

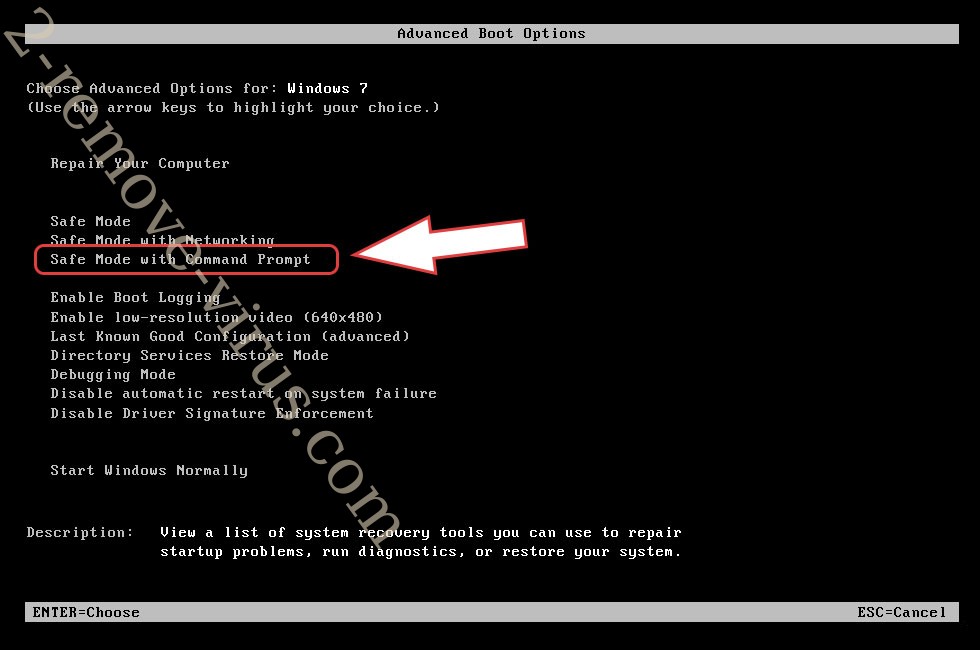

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Revon ransomware

Usunąć Revon ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

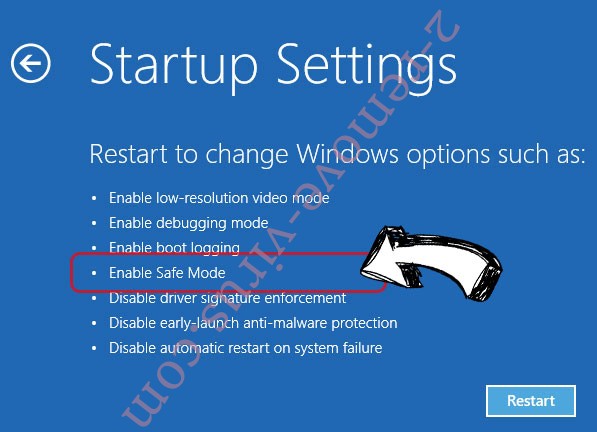

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Revon ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

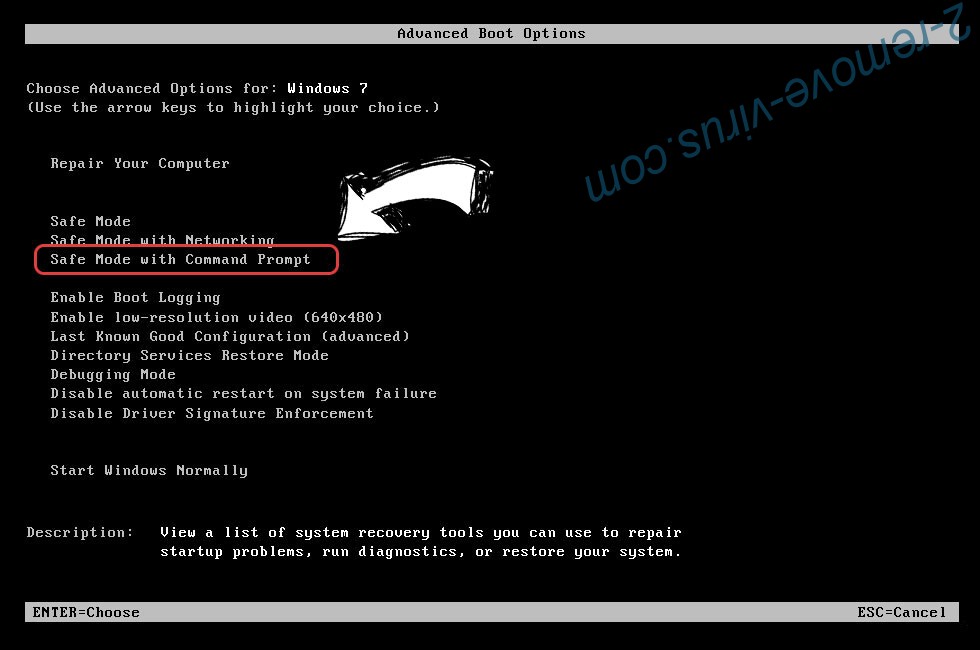

Usunąć Revon ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

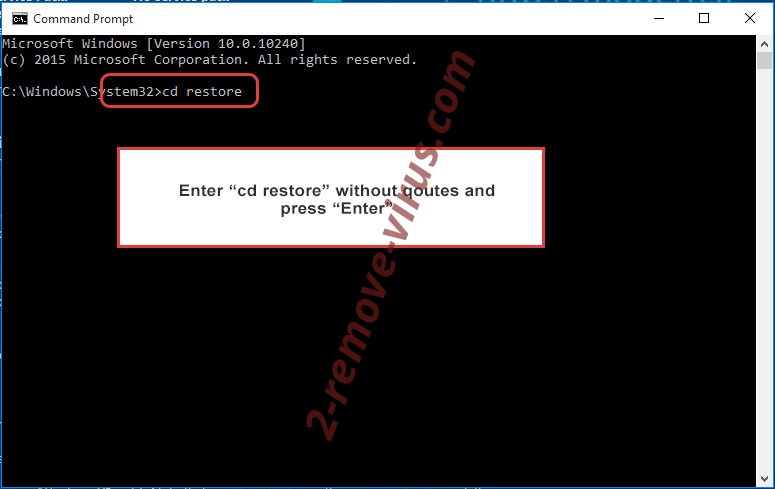

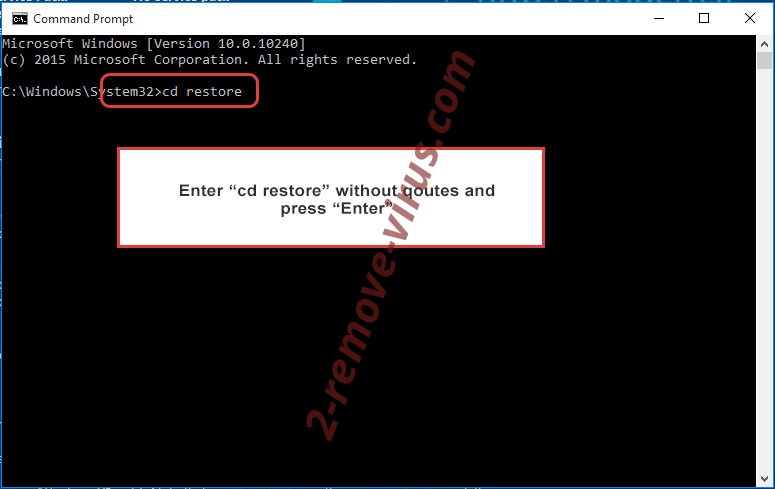

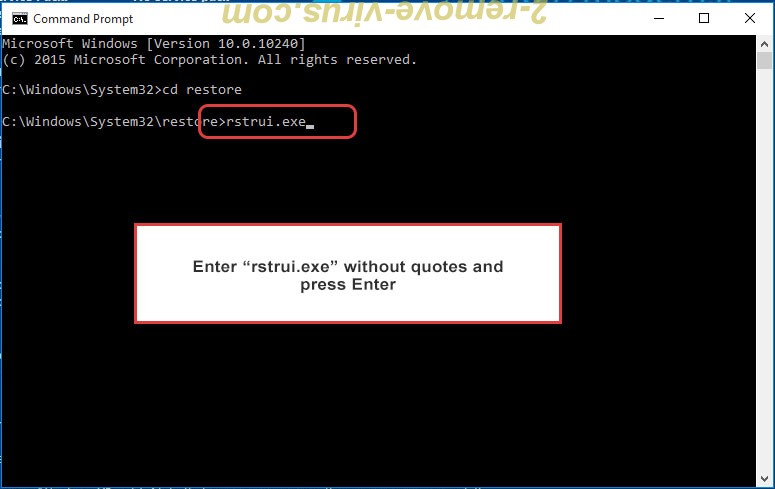

- Wpisz cd restore i naciśnij Enter.

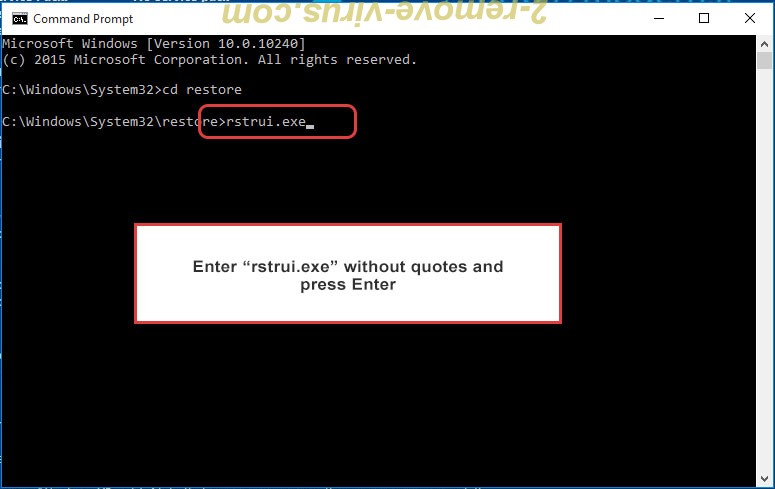

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

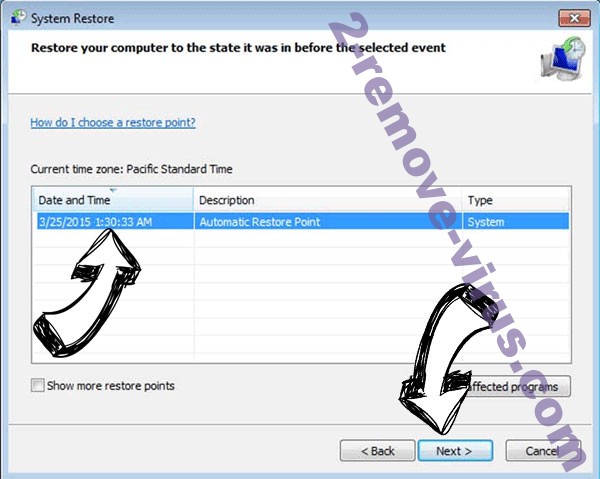

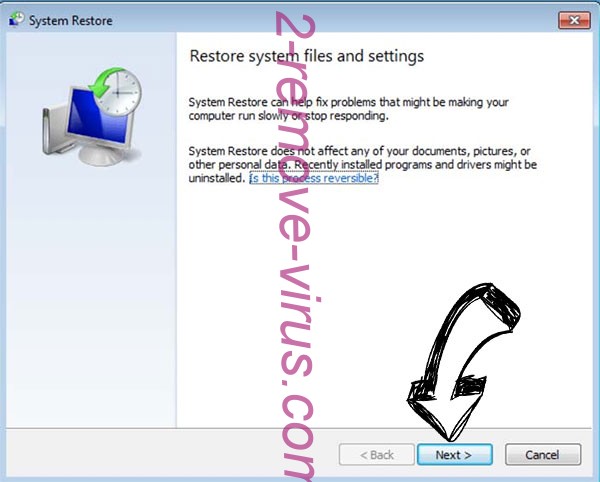

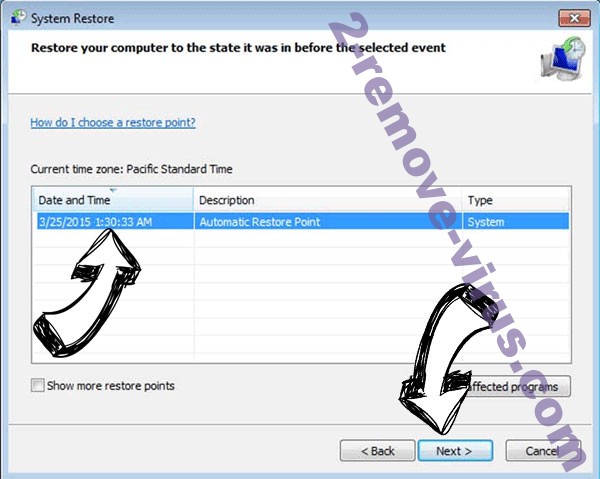

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

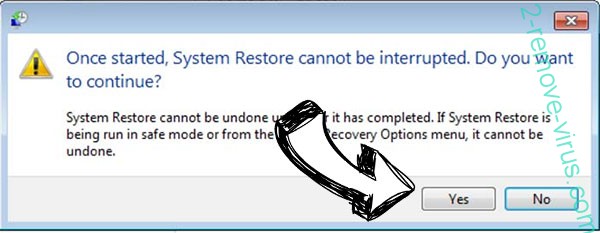

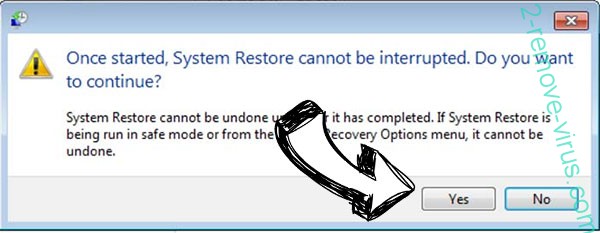

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Revon ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

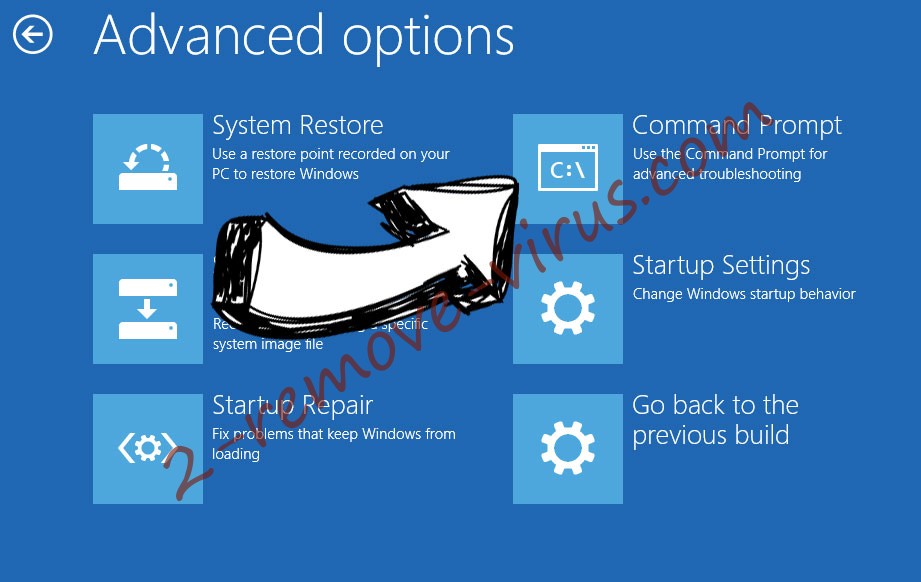

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.