Co to jest Tcprx ransomware wirus

Ransomware znany jako Tcprx ransomware jest klasyfikowany jako bardzo szkodliwe zakażenie, ze względu na ilość szkód może zrobić dla systemu. Chociaż szeroko mówi się o ransomware, możesz go przegapić, więc możesz nie być świadomy tego, co zanieczyszczenie może oznaczać dla Twojego komputera. Ransomware używa silnych algorytmów szyfrowania do szyfrowania danych, a gdy zostaną zablokowane, twój dostęp do nich zostanie uniemożliwiony.

Ofiary nie zawsze mają możliwość odzyskiwania plików, co jest powodem, dla którego szyfrowanie plików złośliwe oprogramowanie jest uważane za tak zakażenie wysokiego poziomu. Istnieje możliwość płacenia okupu, aby uzyskać deszyfrator, ale to nie jest sugerowane. Istnieje prawdopodobieństwo, że twoje dane nie zostaną odblokowane nawet po zapłaceniu, więc możesz po prostu wydawać pieniądze za nic. Co powstrzymuje przestępców przed zabraniem pieniędzy i nieupierwszym sposobem na odszyfrowanie plików. Ponadto, pieniądze, które dajesz pójdzie na finansowanie więcej przyszłych plików szyfrowania złośliwego programu i złośliwego oprogramowania. Czy naprawdę chcesz wspierać rodzaj działalności przestępczej, która robi miliardy szkód. A im więcej osób spełnia wymagania, tym bardziej staje się dochodowy biznes ransomware, który przyciąga coraz więcej ludzi do branży. Sytuacje, w których możesz utracić dane, są dość typowe, więc znacznie lepszą inwestycją może być kopia zapasowa. Jeśli masz kopię zapasową, zanim komputer został zainfekowany, naprawić Tcprx ransomware i przywrócić dane stamtąd. Informacje na temat najczęstszych metod rozprzestrzeniania można znaleźć w poniższym akapicie, na wypadek gdybyś nie był pewien, w jaki sposób złośliwemu oprogramowaniu kodowania plików udało się zainfekować komputer.

Ofiary nie zawsze mają możliwość odzyskiwania plików, co jest powodem, dla którego szyfrowanie plików złośliwe oprogramowanie jest uważane za tak zakażenie wysokiego poziomu. Istnieje możliwość płacenia okupu, aby uzyskać deszyfrator, ale to nie jest sugerowane. Istnieje prawdopodobieństwo, że twoje dane nie zostaną odblokowane nawet po zapłaceniu, więc możesz po prostu wydawać pieniądze za nic. Co powstrzymuje przestępców przed zabraniem pieniędzy i nieupierwszym sposobem na odszyfrowanie plików. Ponadto, pieniądze, które dajesz pójdzie na finansowanie więcej przyszłych plików szyfrowania złośliwego programu i złośliwego oprogramowania. Czy naprawdę chcesz wspierać rodzaj działalności przestępczej, która robi miliardy szkód. A im więcej osób spełnia wymagania, tym bardziej staje się dochodowy biznes ransomware, który przyciąga coraz więcej ludzi do branży. Sytuacje, w których możesz utracić dane, są dość typowe, więc znacznie lepszą inwestycją może być kopia zapasowa. Jeśli masz kopię zapasową, zanim komputer został zainfekowany, naprawić Tcprx ransomware i przywrócić dane stamtąd. Informacje na temat najczęstszych metod rozprzestrzeniania można znaleźć w poniższym akapicie, na wypadek gdybyś nie był pewien, w jaki sposób złośliwemu oprogramowaniu kodowania plików udało się zainfekować komputer.

Metody dystrybucji oprogramowania ransomware

Złośliwe oprogramowanie do kodowania plików zwykle używa podstawowych metod rozpowszechniania, takich jak spam e-mail i złośliwe pliki do pobrania. Ponieważ użytkownicy są dość zaniedbania w kontaktach z e-maili i pobierania plików, często nie ma potrzeby dla tych dystrybucji ransomware do korzystania z bardziej zaawansowanych metod. Niemniej jednak istnieją ransomware, które używają zaawansowanych metod. Przestępcy nie muszą wiele robić, wystarczy napisać ogólny e-mail, na który mogą wpaść mniej ostrożni użytkownicy, dodać zanieczyszczony plik do wiadomości e-mail i wysłać go do przyszłych ofiar, które mogą uwierzyć, że nadawca jest osobą legalną. Problemy związane z pieniędzmi są częstym tematem w tych wiadomościach e-mail, ponieważ użytkownicy mają tendencję do traktowania ich poważnie i są bardziej skłonni do angażowania się. Jest to dość częste, że zobaczysz wielkie nazwiska, takie jak Amazon używane, na przykład, jeśli Amazon wysłał komuś paragon za zakup, którego użytkownik nie pamięta, nie zawaha się otworzyć załączonego pliku. Musisz zwrócić uwagę na pewne znaki podczas otwierania wiadomości e-mail, jeśli chcesz chronić komputer. Ważne jest, aby zbadać nadawcy, aby zobaczyć, czy są one znane i czy są one wiarygodne. Nadal będziesz musiał zbadać adres e-mail, nawet jeśli nadawca jest Ci znany. Błędy gramatyczne są również bardzo powszechne. Inną wspólną cechą jest twoje imię i nazwisko nie używane w powitaniu, jeśli ktoś, którego e-mail powinieneś zdecydowanie otworzyć, miał by wysłać ci e-mail, na pewno użyje Twojego imienia zamiast uniwersalnego powitania, odwołując się do Ciebie jako Klienta lub Członka. Zakażenie jest również możliwe przy użyciu niezałatanych luk znalezionych w programach komputerowych. Wszystkie programy mają słabe punkty, ale ogólnie, dostawcy naprawić je, gdy są one zidentyfikowane tak, że złośliwe oprogramowanie nie może go używać, aby dostać się do systemu. Jak wykazano przez WannaCry, jednak nie każdy jest tak szybki, aby zaktualizować swoje programy. Zaleca się zainstalowanie aktualizacji za każdym razem, gdy zostanie wydana. Poprawki można ustawić tak, aby były instalowane automatycznie, jeśli te powiadomienia są irytujące.

Jak się zachowuje

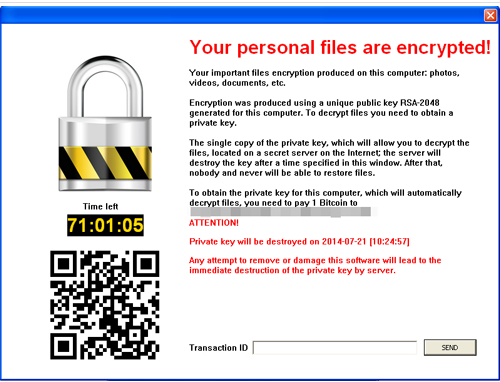

Twoje pliki zostaną zaszyfrowane, gdy tylko złośliwe oprogramowanie kodujące pliki dostanie się do komputera. Nie będziesz w stanie otworzyć plików, więc nawet jeśli nie widzisz, co się dzieje na początku, będziesz wiedzieć w końcu. Zobaczysz, że wszystkie zakodowane pliki mają dziwne rozszerzenia dołączone do nich, a to pomaga ludziom rozpoznać, jaki to jest złośliwe oprogramowanie kodowania plików. Można użyć silnego algorytmu szyfrowania, który sprawi, że odszyfrowywanie plików byłoby raczej trudne, jeśli nie niemożliwe. Po zakończeniu procesu szyfrowania na komputerze zostanie umieszczona notatka o okupie, która powinna w pewnym stopniu wyjaśnić, co się stało i jak należy postępować. Będziesz oferowane deszyfrator, za cenę oczywiście, a hakerzy będą ostrzegać, aby nie implementować innych metod, ponieważ może to spowodować trwale uszkodzone dane. Wyraźna cena powinna być pokazana w nocie, ale jeśli tak nie jest, musisz skontaktować się z hakerami za pośrednictwem dostarczonego adresu e-mail, aby zobaczyć, ile musisz zapłacić. Jak już omówiliśmy, nie sugerujemy płacenia za deszyfrator, z powodów, o których już wspomnieliśmy. Zanim jeszcze pomyślisz o płaceniu, najpierw wypróbuj wszystkie inne opcje. Być może gdzieś przechowujesz swoje dane, ale po prostu zapomniałeś. W niektórych przypadkach ofiary mogły nawet znaleźć darmowe deszyfratory. Jeśli ransomware jest odszyfrowywany, specjalista od złośliwego oprogramowania może być w stanie zwolnić narzędzie, które odblokuje Tcprx ransomware pliki za darmo. Weź to pod uwagę, zanim jeszcze pomyślisz o płaceniu cyberprzestępcom. Inwestowanie części tych pieniędzy na zakup jakiejś kopii zapasowej może zrobić więcej dobrego. Jeśli pliki zostały zapisane gdzieś, można przejść je odzyskać po odinstalowaniu Tcprx ransomware wirusa. Jeśli zapoznasz się z ransomware, unikanie tego rodzaju infekcji nie powinno być trudne. Zasadniczo trzeba aktualizować oprogramowanie, tylko pobrać z bezpiecznych / legalnych źródeł i nie losowo otwierać załączniki e-mail.

Sposoby eliminowania Tcprx ransomware wirusa

Jeśli jest nadal obecny na komputerze, musisz uzyskać oprogramowanie chroniące przed złośliwym oprogramowaniem, aby się go pozbyć. Podczas próby ręcznego naprawienia Tcprx ransomware wirusa może spowodować dalsze szkody, jeśli nie jesteś najbardziej doświadczonych komputera osoby. Decydując się na użycie programu anty-malware jest lepszą decyzją. To oprogramowanie jest przydatne, aby mieć na urządzeniu, ponieważ może nie tylko naprawić, Tcprx ransomware ale także zapobiec jeden z wejściem w przyszłości. Po zainstalowaniu wybranego programu do usuwania złośliwego oprogramowania, wystarczy zeskanować urządzenie i pozwolić mu pozbyć się zagrożenia. Należy wspomnieć, że narzędzie anty-malware tylko wyeliminować infekcję, nie odblokuje Tcprx ransomware pliki. Po wyeliminowaniu szyfrowania danych szkodliwego programu, upewnij się, że otrzymujesz kopię zapasową i regularnie wykonać kopię zapasową wszystkich ważnych danych.

Offers

Pobierz narzędzie do usuwaniato scan for Tcprx ransomwareUse our recommended removal tool to scan for Tcprx ransomware. Trial version of provides detection of computer threats like Tcprx ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Tcprx ransomware w trybie awaryjnym z obsługą sieci.

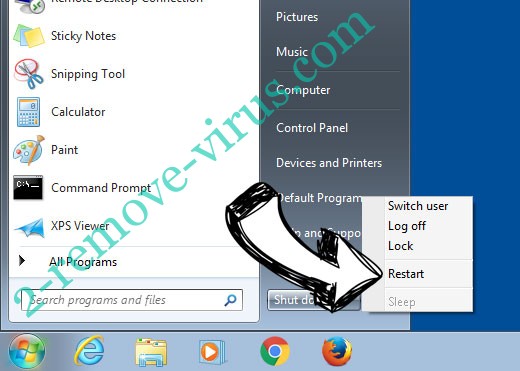

Usunąć Tcprx ransomware z Windows 7/Windows Vista/Windows XP

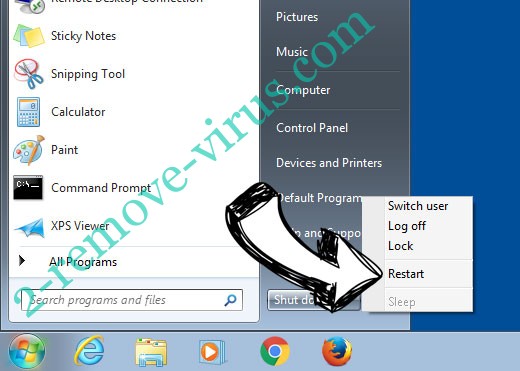

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

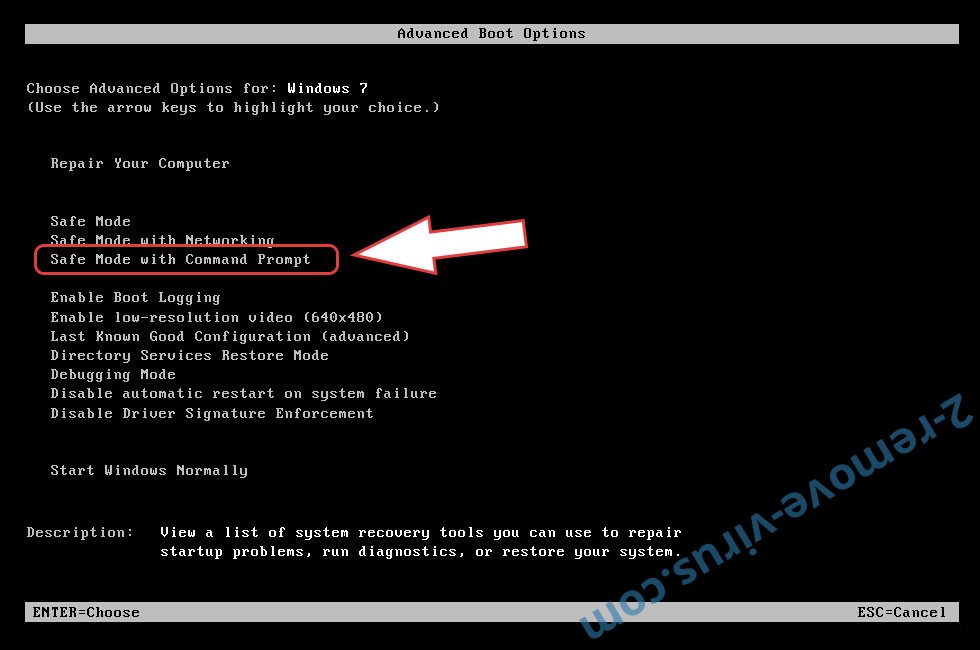

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Tcprx ransomware

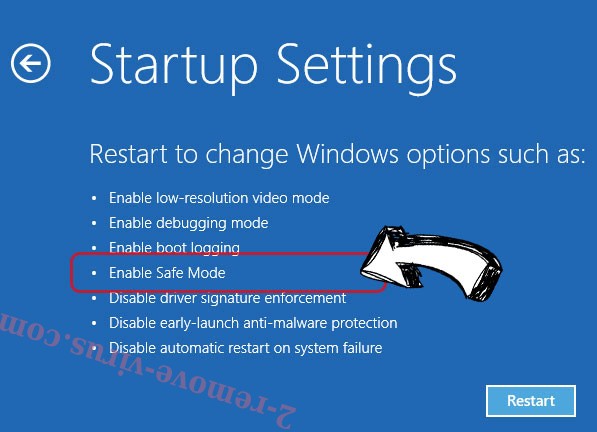

Usunąć Tcprx ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Tcprx ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

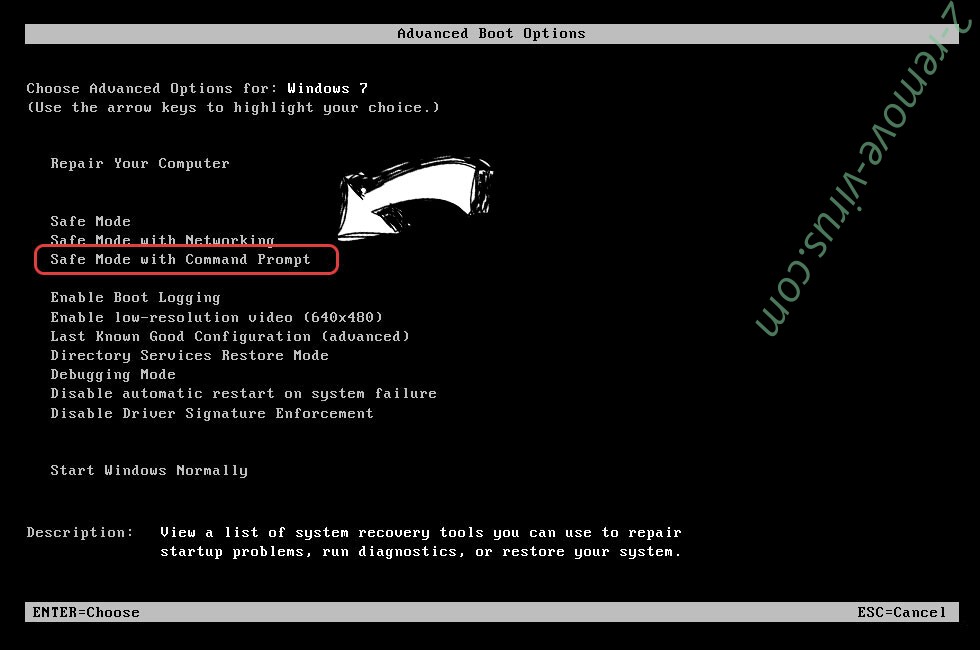

Usunąć Tcprx ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

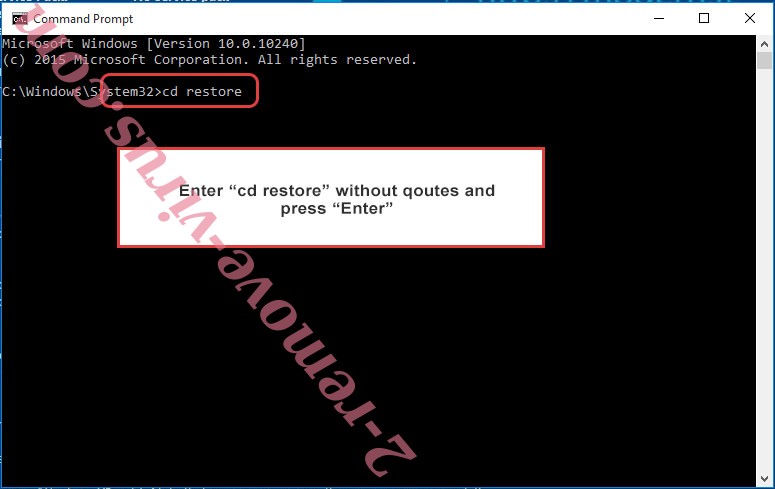

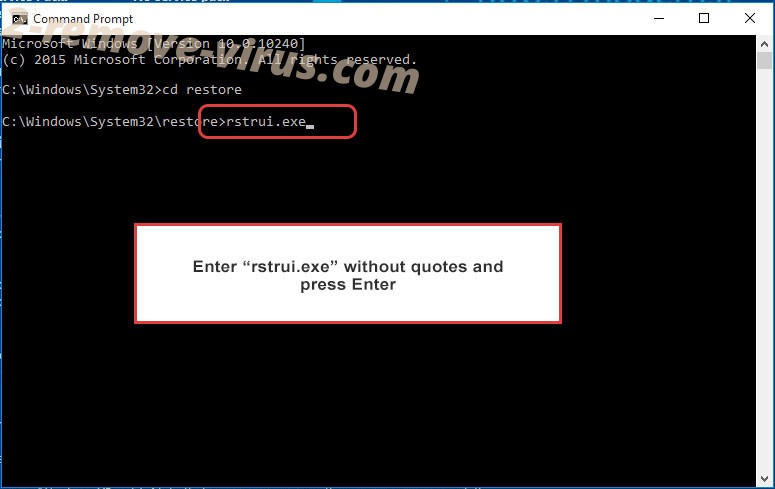

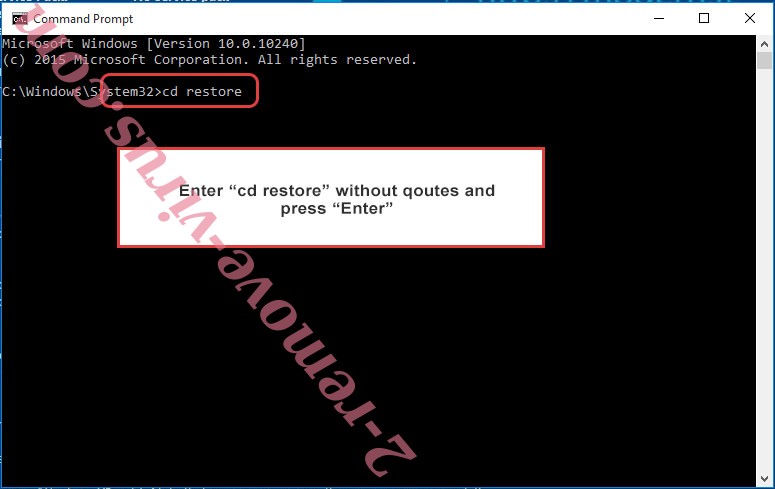

- Wpisz cd restore i naciśnij Enter.

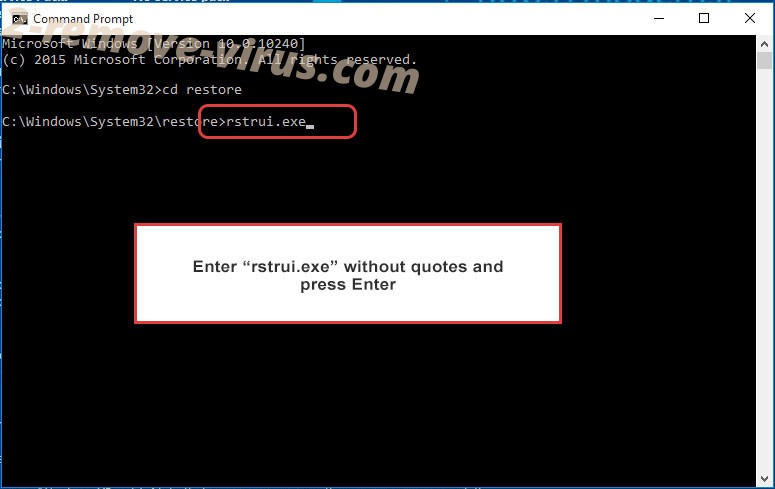

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

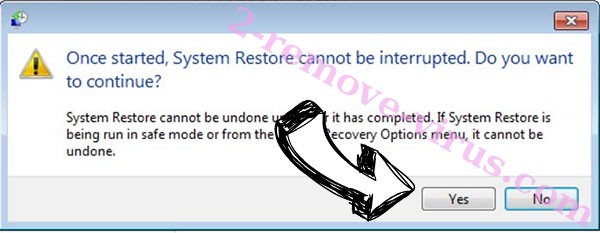

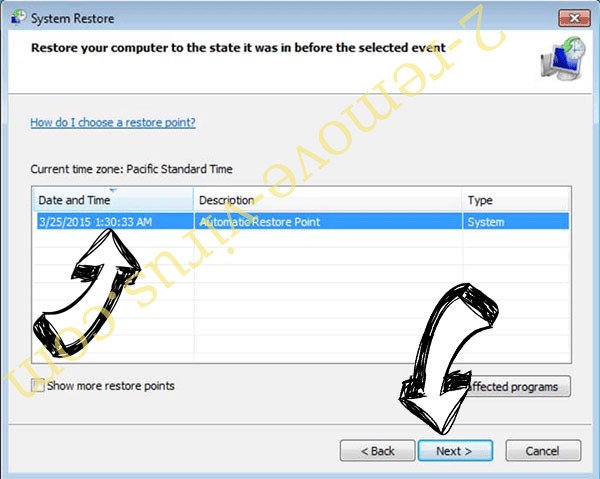

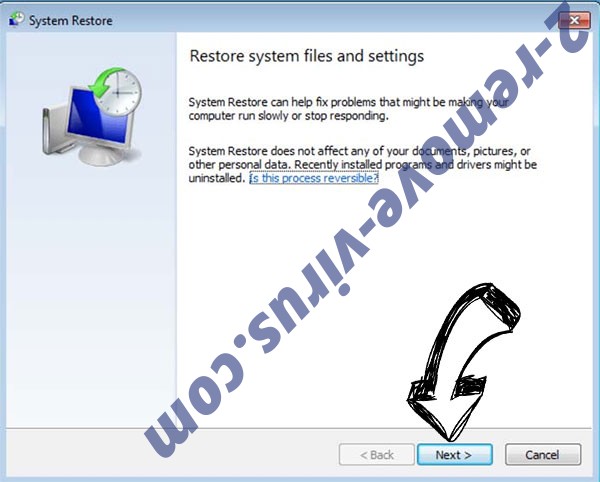

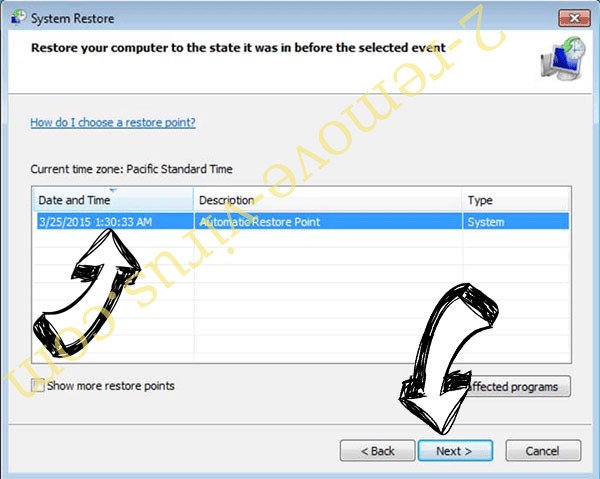

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

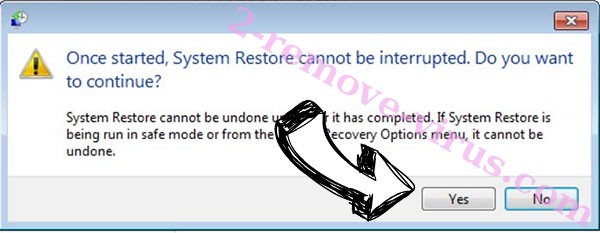

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Tcprx ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

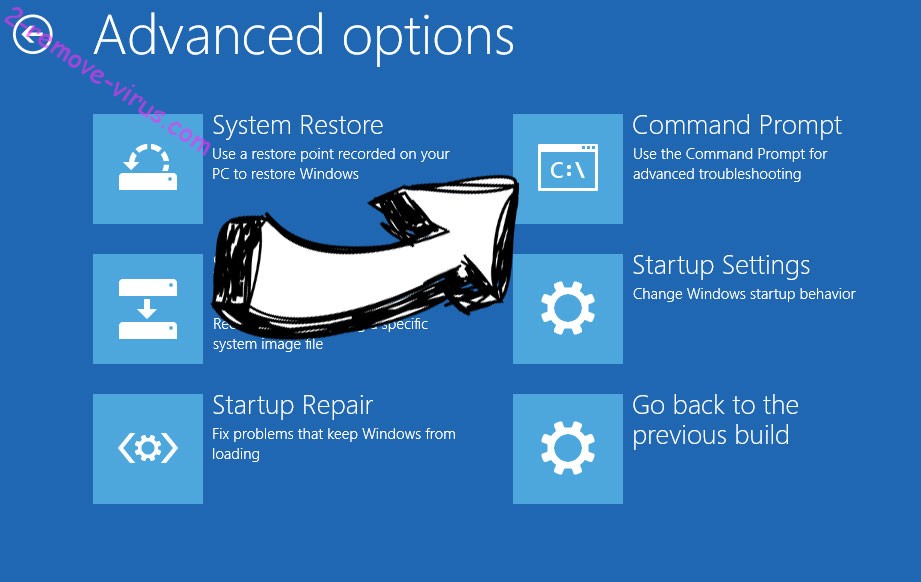

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.