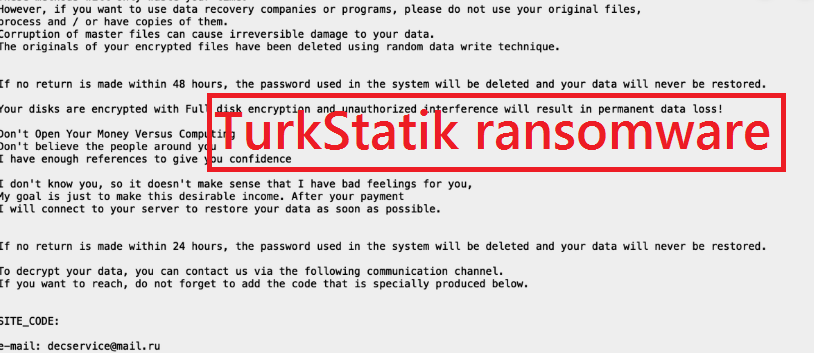

Co można powiedzieć o TurkStatik ransomware zagrożeniu

Ransomware znany jako TurkStatik ransomware jest sklasyfikowany jako poważne zagrożenie, ze względu na ewentualne szkody może zrobić do urządzenia. Podczas gdy ransomware został szeroko zgłaszane na temat, to możliwe, że nie słyszałeś o tym wcześniej, więc może nie wiedzieć, co infekcja może oznaczać dla systemu. Malware Kodowanie plików szyfruje dane przy użyciu silnych algorytmów szyfrowania, a po zakończeniu procesu, pliki zostaną zablokowane i będziesz w stanie uzyskać do nich dostęp.

Kodowanie danych złośliwy program jest uważana za jedną z najbardziej szkodliwych malware jak Odszyfrowywanie plików nie zawsze jest prawdopodobne. Będziesz mieć możliwość odszyfrowywania plików, jeśli płacisz okupu, ale nie jest to opcja zachęcane. Płacenie niekoniecznie skutkuje odszyfrowywane pliki, więc istnieje możliwość, że można po prostu tracić pieniądze. Zastanów się, co powstrzymuje cyberprzestępców od tylko biorąc swoje pieniądze. Dodatkowo, że pieniądze okupu będzie finansować przyszłe ransomware i malware projektów. Szacuje się już, że plik szyfrowania złośliwego oprogramowania kosztuje miliony dolarów straty dla różnych firm w 2017, i to jest tylko oszacowanie. Ludzie są przyciągane do łatwego pieniędzy, a im więcej ofiar są zgodne z żądaniami, bardziej atrakcyjny plik kodowania złośliwego oprogramowania staje się do tych rodzajów ludzi. Zakup kopii zapasowej z żądana pieniędzy byłoby lepiej, bo jeśli kiedykolwiek wprowadzone w tego rodzaju sytuacji ponownie, utrata pliku nie byłby problem, ponieważ byłyby one do odzyskania z kopii zapasowej. Następnie można po prostu wyeliminować TurkStatik ransomware i przywrócić pliki. Szczegóły dotyczące najczęstszych metod dystrybucji zostaną podane w następującym paragrafie, w przypadku, gdy nie masz pewności, jak zaszyfrowany przez plik malware zdołał zainfekować Twój system.

TurkStatik ransomware sposoby rozprzestrzeniania się

Ransomware zanieczyszczenia mogą wystąpić dość łatwo, powszechnie przy użyciu takich metod jak dodawanie malware-jeździł pliki do wiadomości e-mail, wykorzystując niezałatane oprogramowanie i hosting zanieczyszczonych plików na podejrzanych platformach pobierania. Wiele ransomware polegać na zaniedbanie użytkownika podczas otwierania załączników e-mail i nie trzeba używać bardziej wyrafinowane sposoby. Można również zastosować bardziej rozbudowane metody, chociaż nie są one tak popularne. Przestępcy nie muszą wkładać w wiele wysiłku, wystarczy napisać prosty e-mail, że mniej ostrożni ludzie mogą spaść, dołączyć zanieczyszczony plik do wiadomości e-mail i wysłać go do przyszłych ofiar, którzy mogą myśleć nadawca jest kimś wiarygodnym. Te e-maile często Dyskutować pieniądze, ponieważ jest to wrażliwy temat i użytkownicy są bardziej skłonni być pochopne podczas otwierania e-maili mówi o pieniądzach. A jeśli ktoś, kto udaje Amazon było e-mail użytkownika, że wątpliwej działalności zaobserwowano w ich rachunku lub zakupu, właściciel konta może panikować, kolei nieostrożne w wyniku i kończy się otwarcie dodanego pliku. Z tego powodu musisz uważać na otwieranie e-maili i zwracać uwagę na podpowiedzi, które mogą być szkodliwe. Sprawdź nadawcę, czy jest osobą, której znasz. A jeśli je znasz, Sprawdź adres e-mail, aby upewnić się, że jest naprawdę ich. Błędy gramatyczne są również znak, że e-mail nie może być to, co myślisz. Powitanie użyte może być również wskazówkę, uzasadniony firmy e-mail na tyle ważne, aby otworzyć będzie zawierać imię i nazwisko w pozdrowienie, zamiast uniwersalnego klienta lub członka. Niezałatane luki w oprogramowaniu mogą być również używane przez oprogramowanie typu ransomware do wprowadzania komputera. Te luki w programach są zwykle poprawione szybko po ich odkryciu, dzięki czemu złośliwe oprogramowanie nie może ich używać. Jednak sądząc po dystrybucji WannaCry, widocznie nie wszyscy pędzi do zainstalowania tych poprawek. Ważne jest regularne aktualizowanie oprogramowania, ponieważ jeśli luka jest wystarczająco poważna, może być używana przez złośliwe oprogramowanie. Jeśli nie chcesz być zakłócony z aktualizacjami, można skonfigurować je do zainstalowania automatycznie.

Co robi TurkStatik ransomware

Ransomware będzie skanował dla niektórych typów plików, gdy dostanie się do urządzenia, i będą kodowane tak szybko, jak są one zidentyfikowane. Początkowo, to może nie być jasne, co się dzieje, ale gdy nie jesteś w stanie otworzyć swoje pliki, to powinno stać się jasne. Zdajesz sobie sprawę, że wszystkie zakodowane pliki mają niezwykłe rozszerzenia dodane do nich, i że prawdopodobnie pomógł Ci zidentyfikować plik szyfrujący złośliwy program. Niestety może nie być możliwe dekodowanie danych, jeśli użyto silnego algorytmu szyfrowania. Okup notatki zostaną umieszczone w folderach zawierających pliki lub pojawi się na pulpicie, i to powinno wyjaśnić, w jaki sposób można przywrócić pliki. Zostaniesz poproszony o zapłacenie okupu w zamian za odszyfrowywanie danych za pośrednictwem swojego programu. Jeśli cena deszyfrowania nie jest poprawnie wyświetlana, należy skontaktować się z przestępcami, zazwyczaj poprzez adres, który dostarczają, aby zobaczyć, ile i jak zapłacić. Zakup oprogramowania odszyfrowywania nie jest sugerowaną opcją, ze względów, które już zostały określone. Gdy jakakolwiek inna opcja nie pomoże, tylko wtedy powinieneś nawet rozważyć płacenie. Możliwe, że tylko zapomniałeś, że zrobiłeś kopie swoich plików. Lub, jeśli masz szczęście, niektóre malware specjalista może opracowali darmowy Decryptor. Jeśli ransomware jest crackable, badacz malware może być w stanie zwolnić odszyfrowujący za darmo. Weź to pod uwagę przed zapłaceniem okupu nawet przecina swój umysł. Jeśli używasz niektórych z tych pieniędzy do tworzenia kopii zapasowych, nie będziesz musiał stawić czoła ewentualną utratę plików ponownie, ponieważ dane będą zapisywane gdzieś bezpieczne. Jeśli miał zapisane najcenniejsze pliki, po prostu usunąć TurkStatik ransomware wirusa, a następnie przystąpić do odzyskiwania plików. Zapoznaj się z tym, jak dane szyfrujące złośliwe oprogramowanie rozprzestrzenia się tak, aby jak najlepiej, aby uniknąć. Musisz przede wszystkim zachować swoje oprogramowanie aktualne, tylko pobrać z bezpiecznych/uzasadnionych źródeł i zatrzymać losowo otwierając załączniki e-mail.

Sposoby wyeliminowania TurkStatik ransomware wirusów

Jeśli chcesz całkowicie pozbyć się danych kodowania złośliwego oprogramowania, zatrudniać dane szyfrowanie złośliwego oprogramowania. Może to być dość trudne do ręcznego naprawienia TurkStatik ransomware wirusa, ponieważ może skończyć się nieumyślnie szkody dla komputera. Korzystanie z programu do usuwania złośliwego oprogramowania byłoby znacznie mniej kłopotliwe. Tego rodzaju narzędzia istnieją w celu pozbycia się tego typu zakażeń, w zależności od narzędzia, nawet zatrzymując je z dostawanie się. Znajdź narzędzie do usuwania złośliwego oprogramowania, które jest najbardziej odpowiednie dla Ciebie, zainstaluj je i Zeskanuj urządzenie, aby zidentyfikować zagrożenie. Jednak niefortunne może być, oprogramowanie do usuwania złośliwego oprogramowania nie pomoże w przywróceniu plików, ponieważ nie jest w stanie tego zrobić. Gdy urządzenie jest czyste, powinieneś być w stanie powrócić do normalnego użytkowania komputera.

Offers

Pobierz narzędzie do usuwaniato scan for TurkStatik ransomwareUse our recommended removal tool to scan for TurkStatik ransomware. Trial version of provides detection of computer threats like TurkStatik ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć TurkStatik ransomware w trybie awaryjnym z obsługą sieci.

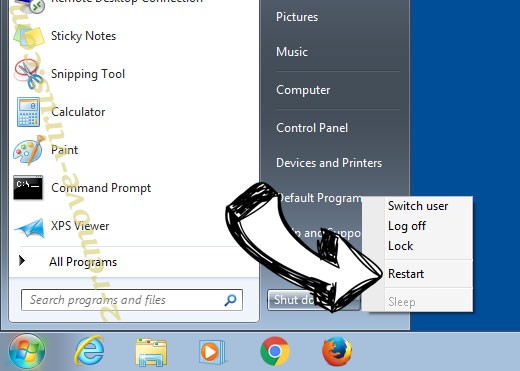

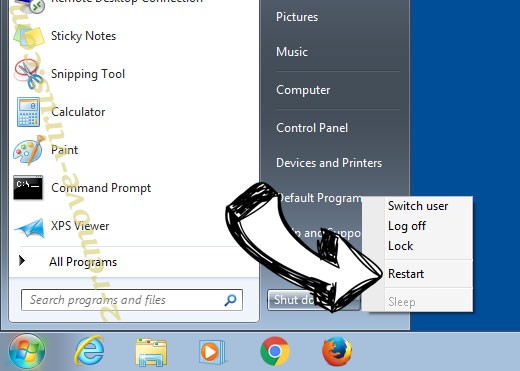

Usunąć TurkStatik ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć TurkStatik ransomware

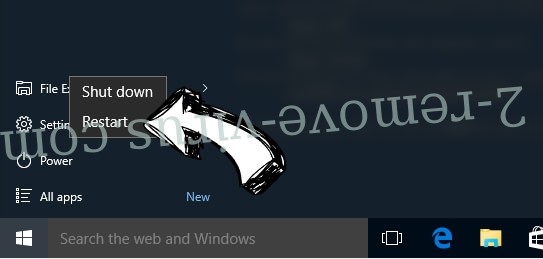

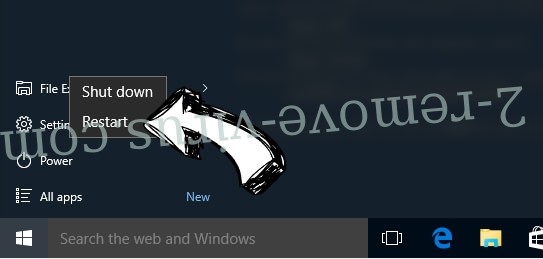

Usunąć TurkStatik ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

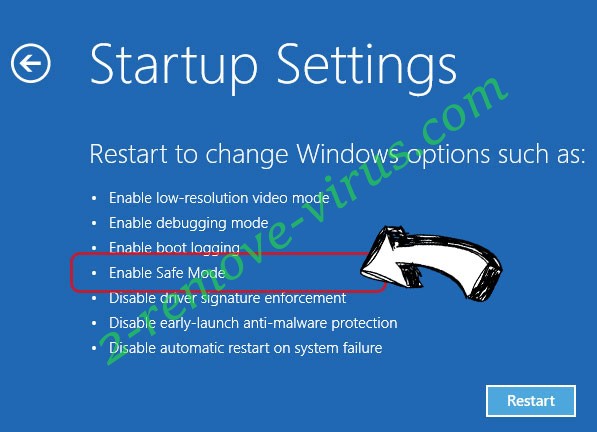

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć TurkStatik ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

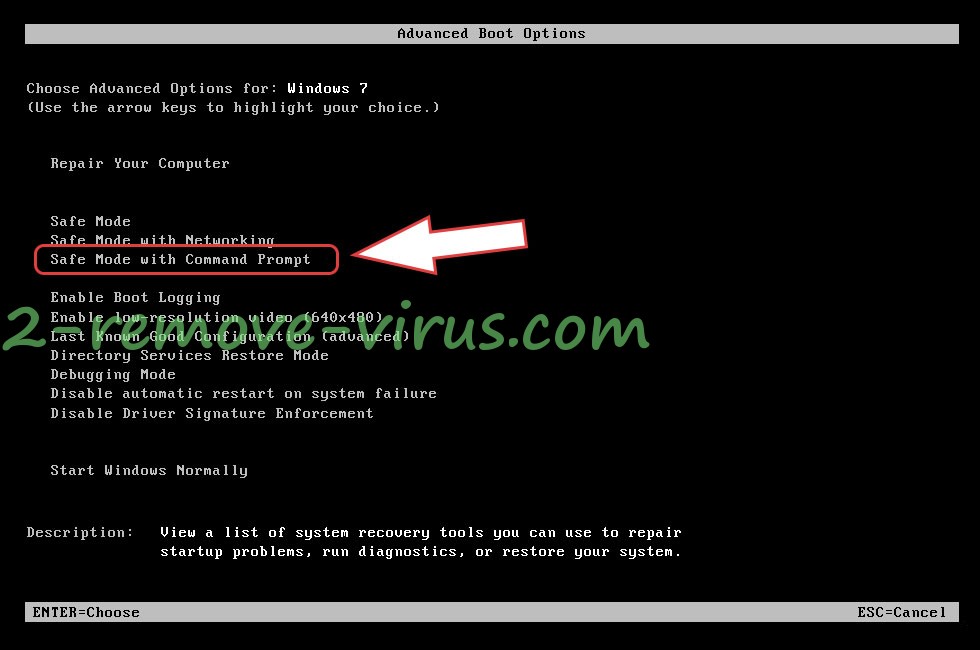

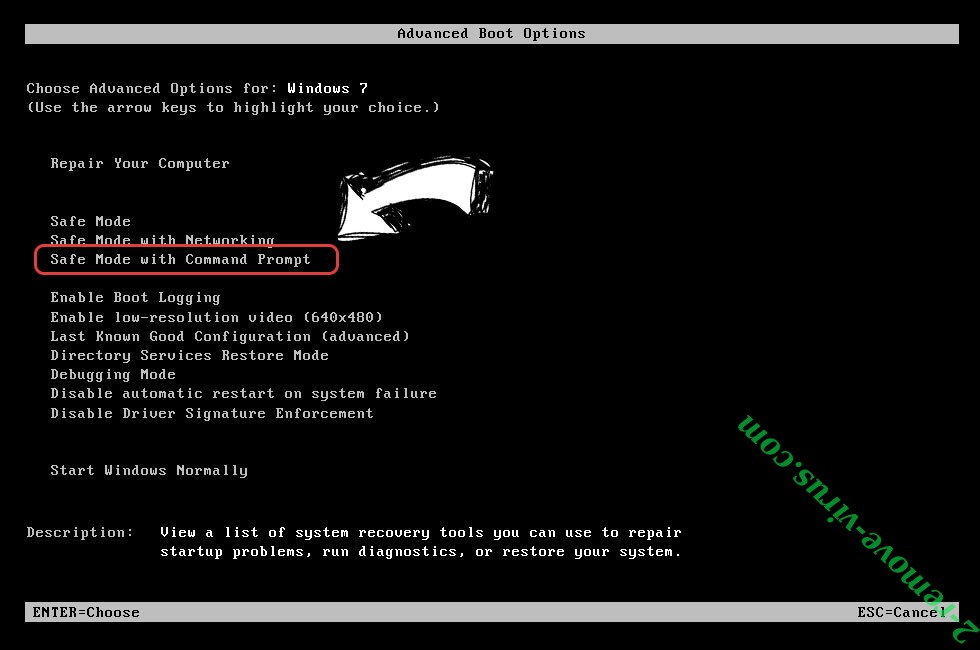

Usunąć TurkStatik ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

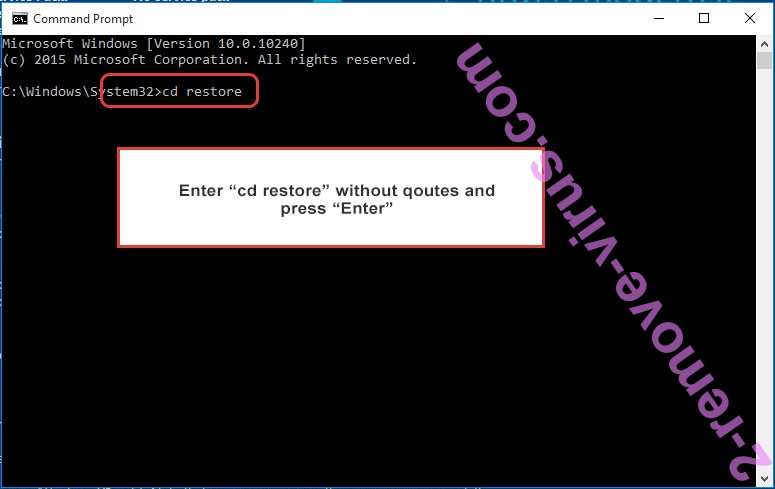

- Wybierz polecenie wiersza polecenia z listy.

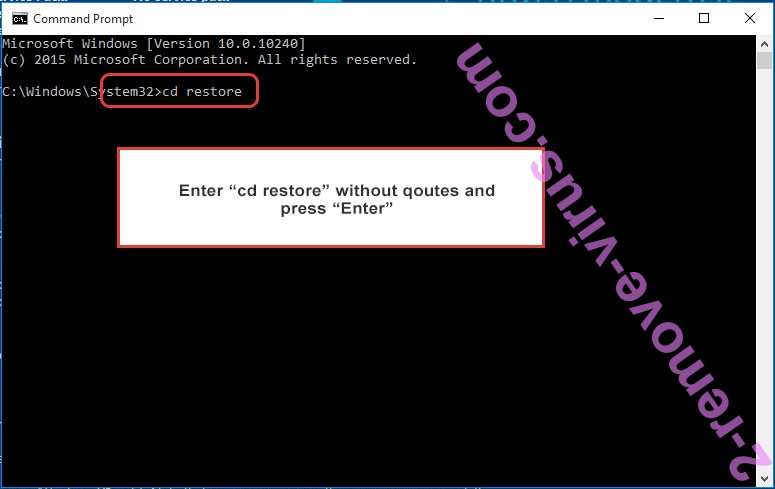

- Wpisz cd restore i naciśnij Enter.

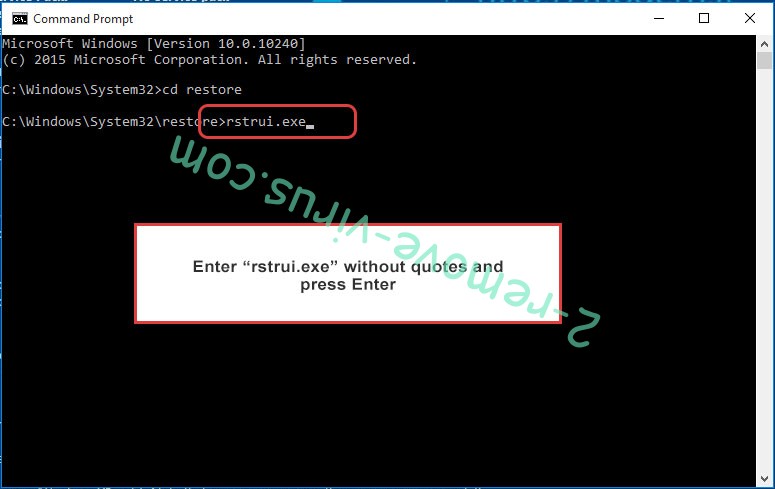

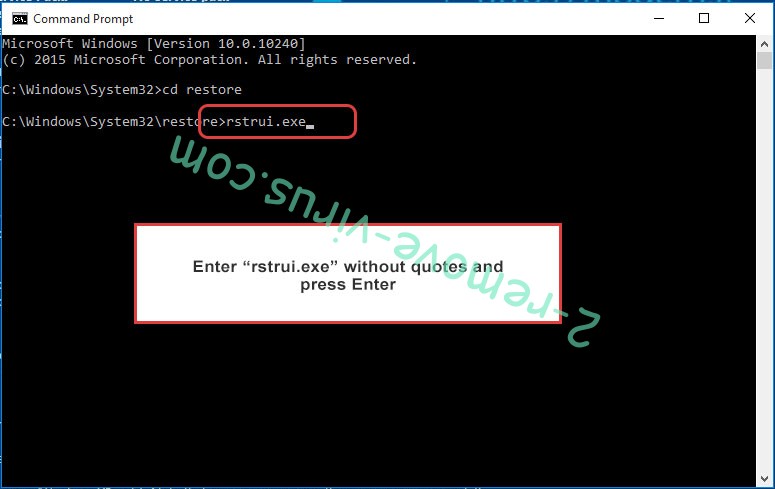

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

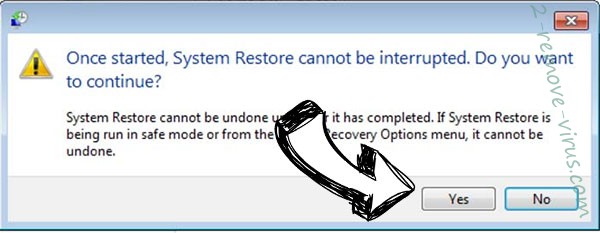

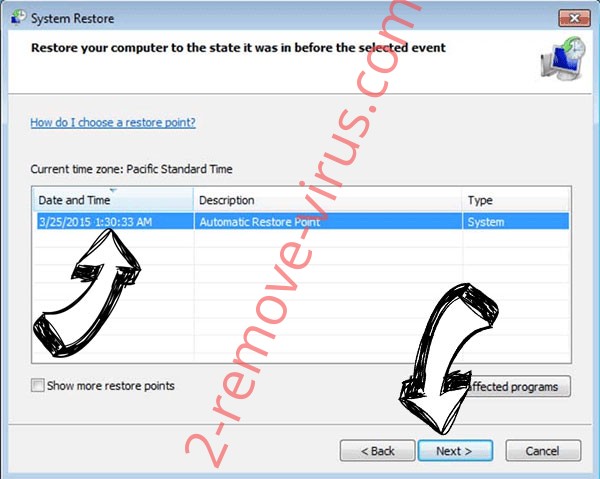

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

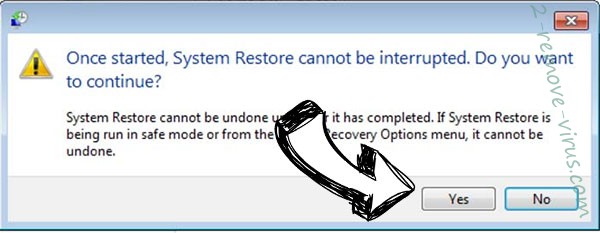

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

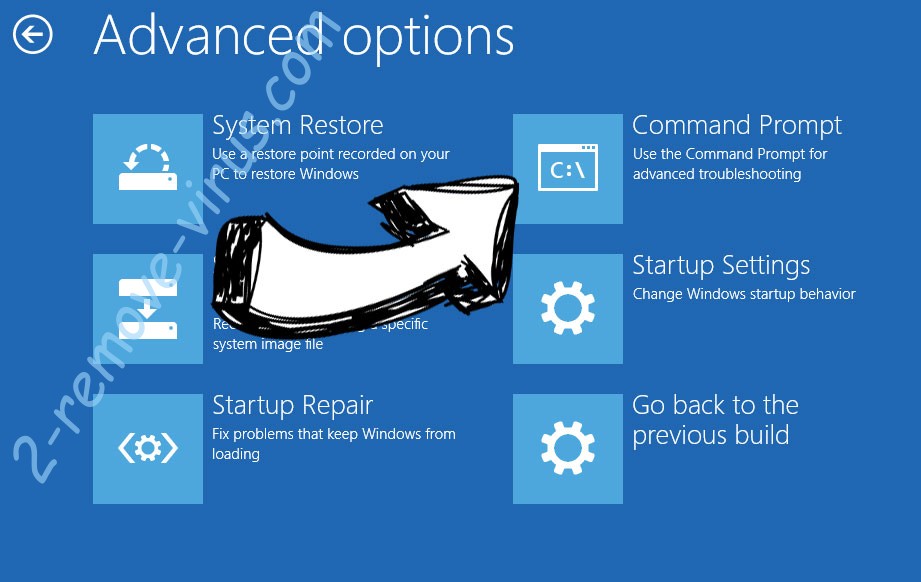

Usunąć TurkStatik ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

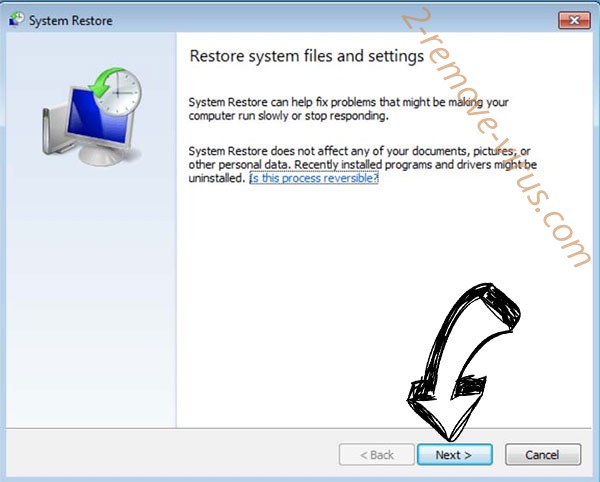

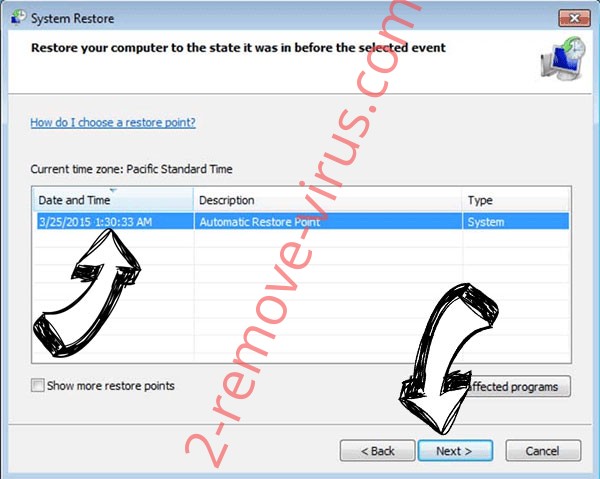

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.