Złośliwe aplikacje stworzone specjalnie dla telefonów z systemem Android został rozprzestrzeniania się na chwilę teraz. Niektóre z nich mogą zablokować urządzenie i przedstawić użytkownikowi fałszywe powiadomienia, twierdząc, że pochodzi z zakładu rządu. Innych zarządzać nie tylko ograniczyć dostęp do telefonu, ale również do szyfrowania plików, które są przechowywane na nim. Nowe zagrożenie dla Android urządzeń, które mogą po cichu uzyskanie praw administratora urządzenia i blokować użytkowników poprzez zmianę ich ekran blokady PIN zostaną omówione w tym artykule.

Ransomware zastosowania, często określane jako Android/Lockerpin.A, rozprzestrzenia się za pomocą sztuczek socjotechnicznych. To jest przebrany za aplikację do oglądania filmów pornograficznych filmów o nazwie porno Droid. Aplikacja nie można pobrać z Google Play sklepu, co oznacza, że jedynym sposobem, aby nabyć go za pośrednictwem osób trzecich źródeł. Złośliwych aplikacji najczęściej zakaża urządzeń znajdujących się w USA, jednak innych krajów może mieć również wpływ.

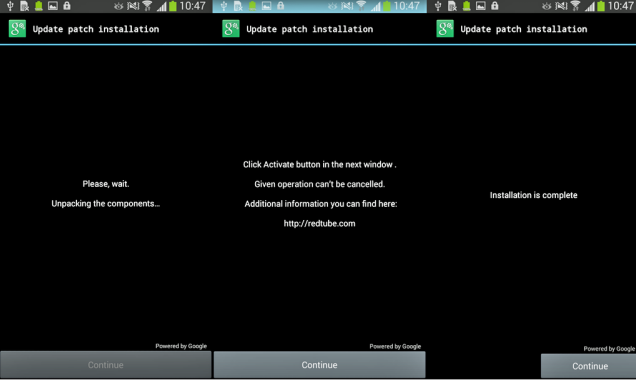

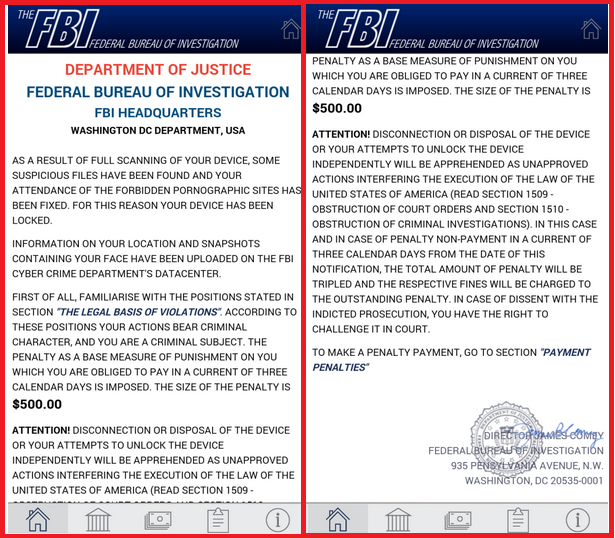

Po złośliwe oprogramowanie zostanie zainstalowane, uzyskuje uprawnienia administratora urządzenia poprzez nakładanie oknie Aktywacja fałszywe okno „Aktualizacji instalacji patcha”. Jeśli użytkownik zgadza się na tej instalacji, zagrożenie uzyskuje uprawnienia administratora po cichu. Nie długo po tym fałszywy alarm, która rzekomo pochodzi z FBI twierdzi, że użytkownik musi zapłacić 500 dolarów za oglądanie zabronione treści pornograficzne. Po fałszywe powiadomienie jest wyświetlane, malware blokady ekranu i resetuje PIN blokady ekranu. Użytkownik ma już dostęp do urządzenia bez uprawnienia administratora lub fabryka przechowujący ono, co spowoduje utratę wszystkich danych zapisanych na Android.

Inny aspekt tej infekcji, która powinna być wymieniana jest jego stosowania samoobrony agresywne taktyki, które nigdy nie zostały wykorzystane w poprzednich złośliwego oprogramowania Android. Jeśli użytkownik próbuje wyłączyć urządzenie Administrator Prawy dla ransomware, to reaktywować uprawnień przy użyciu już zarejestrowanej funkcji wywołania zwrotnego lub pokazując fałszywe okno, który twierdzi, że operacja jest zabronione. Poza tym złośliwa aplikacja może nawet próbować zabić procesów antywirusowych aby zapobiec użytkownika uninstalling ono.

Inny aspekt tej infekcji, która powinna być wymieniana jest jego stosowania samoobrony agresywne taktyki, które nigdy nie zostały wykorzystane w poprzednich złośliwego oprogramowania Android. Jeśli użytkownik próbuje wyłączyć urządzenie Administrator Prawy dla ransomware, to reaktywować uprawnień przy użyciu już zarejestrowanej funkcji wywołania zwrotnego lub pokazując fałszywe okno, który twierdzi, że operacja jest zabronione. Poza tym złośliwa aplikacja może nawet próbować zabić procesów antywirusowych aby zapobiec użytkownika uninstalling ono.

Odblokowanie urządzenia bez reset do ustawień fabrycznych tylko jest możliwe, jeśli to jest zakorzenione lub jeśli ma rozwiązanie MDM, który może przywrócić PIN. Jeśli urządzenie jest zakorzeniona, użytkownik może połączyć się z nim przez Android Debug most i usunąć plik, w którym przechowywany jest PIN. Jednakże, USB musi być włączone debugowanie wcześniej do tego, aby odnieść sukces. Poniższy zbiór poleceń mogą być używane w celu odblokowania telefonu:

- > powłoki db

- > su

- > rm /data/system/password.key

Gdy użytkownik uruchamia te komendy, hasło blokady ekranu jest usuwany i to jest możliwe, aby uzyskać dostęp do urządzenia.

Podsumowując Chcielibyśmy poinformować, że można być szczególnie ostrożny z oprogramowania, które można pobrać na Android, jak również innych urządzeń. Nie należy używać stron trzecich źródeł, chyba że masz pewność, że mogą one być zaufanym. Szkodliwe programy są coraz bardziej i bardziej wyrafinowane, co oznacza, że jest to niezwykle ważne, aby mieć potężny anty malware narzędzi stanie chronić Cię nawet z najnowszych i najbardziej niebezpiecznych zagrożeń.