Informacje o wirusie pliku Tisc

Ransomware wirusa plików Tisc jest sklasyfikowane jako niebezpieczne złośliwe oprogramowanie, ponieważ jeśli system je dostanie, możesz napotkać poważne problemy. Złośliwe oprogramowanie szyfrujące pliki nie jest czymś, o czym słyszała każda osoba, a jeśli właśnie go spotkałeś, przekonasz się na własnej skórze, jak szkodliwe może być. Ransomware wykorzystuje potężne algorytmy szyfrowania do szyfrowania danych, a gdy zostaną zablokowane, dostęp do nich zostanie uniemożliwiony. Ofiary nie zawsze mają możliwość przywrócenia danych, co jest powodem, dla którego szkodliwy program szyfrujący pliki jest uważany za tak wysoki poziom zanieczyszczenia.

Otrzymasz opcję odzyskania plików, jeśli zapłacisz okup, ale ta opcja nie jest zalecana z kilku powodów. Istnieje wiele przypadków, w których pliki nie zostały odszyfrowane nawet po zapłaceniu okupu. Nie oczekuj, że cyberprzestępcy nie tylko wezmą twoje pieniądze i poczują się zobowiązani do pomocy. Należy również wziąć pod uwagę, że pieniądze te zostaną wykorzystane na przyszłe projekty szkodliwych programów. Złośliwe oprogramowanie szyfrujące pliki już w 2017 r. kosztuje miliony dolarów strat dla różnych firm i jest to tylko szacunkowe. Ludzie zdają sobie również sprawę, że mogą łatwo zarabiać pieniądze, a kiedy ludzie płacą okup, sprawiają, że branża ransomware jest atrakcyjna dla tego rodzaju ludzi. Kupowanie kopii zapasowej za żądane pieniądze byłoby lepsze, ponieważ jeśli kiedykolwiek znajdziesz się w takiej sytuacji, utrata plików nie martwi Cię, ponieważ możesz po prostu przywrócić je z kopii zapasowej. Jeśli kopia zapasowa została wykonana przed złapaniem zagrożenia, możesz po prostu zakończyć wirusa pliku Tisc i przystąpić do odblokowania plików wirusów Tisc. Szczegółowe informacje na temat najczęstszych metod rozprzestrzeniania się zostaną podane w poniższym akapicie, na wypadek, gdybyś nie był pewien, w jaki sposób złośliwe oprogramowanie szyfrujące pliki dostało się do twojego systemu.

Jak rozprzestrzenia się ransomware

Złośliwe oprogramowanie szyfrujące pliki może infekować dość łatwo, często przy użyciu tak prostych metod, jak dołączanie zanieczyszczonych plików do wiadomości e-mail, wykorzystywanie luk w oprogramowaniu komputerowym i hostowanie zainfekowanych plików na podejrzanych platformach pobierania. Ponieważ te metody są nadal używane, oznacza to, że użytkownicy są dość nieostrożni podczas korzystania z poczty e-mail i pobierania plików. Nie oznacza to jednak, że dystrybutorzy w ogóle nie używają bardziej wyszukanych sposobów. Wszystko, co hakerzy muszą zrobić, to użyć słynnej nazwy firmy, napisać wiarygodną wiadomość e-mail, dołączyć plik złośliwego oprogramowania do wiadomości e-mail i wysłać go do potencjalnych ofiar. Ze względu na delikatność tematu ludzie są bardziej skłonni do otwierania wiadomości e-mail związanych z pieniędzmi, dlatego często można spotkać tego rodzaju tematy. Dość często zdarza się, że zobaczysz duże nazwy firm, takie jak Amazon, na przykład, jeśli Amazon wysłał komuś e-mail z paragonem za zakup, którego ta osoba nie dokonała, nie zawahałby się otworzyć załączonego pliku. Z tego powodu należy zachować ostrożność podczas otwierania wiadomości e-mail i zwracać uwagę na oznaki, że mogą być złośliwe. Ważne jest, aby sprawdzić, czy znasz nadawcę przed otwarciem załącznika. Jeśli je znasz, upewnij się, że są one prawdziwe, dokładnie sprawdzając adres e-mail. Uważaj również na błędy gramatyczne, które mogą być dość oczywiste. Innym zauważalnym znakiem może być twoje imię i nazwisko, które nie jest nigdzie używane, jeśli, powiedzmy, że jesteś użytkownikiem Amazon i mieliby wysłać ci e-mail, nie używaliby uniwersalnych pozdrowień, takich jak Drogi Kliencie / Członku / Użytkowniku, a zamiast tego wstawiliby nazwę, którą im nadałeś. Luki w zabezpieczeniach urządzenia Nieaktualne oprogramowanie może być również wykorzystywane jako droga do systemu. Oprogramowanie zawiera pewne słabe punkty, które mogą być wykorzystane do złośliwego oprogramowania do przedostania się do komputera, ale autorzy oprogramowania naprawiają je natychmiast po ich wykryciu. Jak jednak udowodnił WannaCry, nie każdy jest tak szybki w aktualizowaniu swoich programów. Ponieważ wiele złośliwego oprogramowania może wykorzystywać te słabe punkty, bardzo ważne jest, aby regularnie aktualizować programy. Łatki mogą instalować się automatycznie, jeśli nie chcesz się nimi za każdym razem martwić.

Do czego do należy

Gdy komputer zostanie zainfekowany, będzie skanować w poszukiwaniu określonych typów plików i kodować je po ich zlokalizowaniu. Jeśli do tej pory nie zauważyłeś, kiedy nie możesz uzyskać dostępu do plików, stanie się oczywiste, że coś się dzieje. Sprawdź swoje pliki pod kątem dziwnych rozszerzeń, które pomogą zidentyfikować plik szyfrujący złośliwy program. Potężne algorytmy szyfrowania mogły zostać użyte do zaszyfrowania danych, co może oznaczać, że plików nie można odszyfrować. W notatce z żądaniem okupu oszuści wyjaśnią, co stało się z Twoimi danymi i zaproponują Ci sposób na ich przywrócenie. Zostanie ci zasugerowane narzędzie deszyfrujące w zamian za płatność. Notatka powinna wyraźnie pokazywać cenę narzędzia deszyfrującego, ale jeśli tak nie jest, otrzymasz możliwość skontaktowania się z oszustami w celu ustalenia ceny. Oczywiście nie zaleca się spełniania wymagań. Zanim jeszcze pomyślisz o płaceniu, najpierw przyjrzyj się innym alternatywom. Może wykonałeś kopię zapasową, ale po prostu zapomniałeś. A może istnieje bezpłatne narzędzie deszyfrujące. Specjaliści od złośliwego oprogramowania mogą być w stanie odszyfrować plik szyfrujący malware, dlatego można opracować bezpłatne deszyfratory. Weź to pod uwagę, zanim zapłacenie okupu nawet przejdzie ci przez głowę. Nie spotkasz się z możliwą utratą danych, jeśli kiedykolwiek znajdziesz się w tej sytuacji ponownie, jeśli zainwestujesz część tych pieniędzy w kopię zapasową. Jeśli wykonałeś kopię zapasową najważniejszych plików, po prostu usuń wirusa plików Tisc, a następnie przywróć pliki. W przyszłości unikaj oprogramowania ransomware w jak największym stopniu, zapoznając się z jego sposobami rozprzestrzeniania się. Trzymaj się bezpiecznych źródeł pobierania, zachowaj ostrożność podczas czynienia z plikami dodanymi do wiadomości e-mail i upewnij się, że programy są aktualizowane.

Sposoby zakończenia wirusa pliku Tisc

Użyj oprogramowania do usuwania złośliwego oprogramowania, aby pozbyć się pliku szyfrującego złośliwe oprogramowanie, jeśli nadal pozostaje. Podczas próby ręcznego naprawienia wirusa pliku Tisc możesz spowodować dalsze szkody, jeśli nie będziesz ostrożny lub kompetentny, jeśli chodzi o komputery. Jeśli pójdziesz z opcją automatyczną, byłby to mądrzejszy wybór. Może to również pomóc w zapobieganiu tego typu infekcjom w przyszłości, a także pomóc w usunięciu tego. Zobacz, które narzędzie do usuwania złośliwego oprogramowania najlepiej pasuje do tego, czego potrzebujesz, pobierz je i przeskanuj urządzenie w poszukiwaniu infekcji po zainstalowaniu. Niestety, takie narzędzie nie pomoże w odszyfrowaniu danych. Gdy urządzenie jest czyste, powinieneś być w stanie powrócić do normalnego korzystania z komputera.

Offers

Pobierz narzędzie do usuwaniato scan for Tisc virusUse our recommended removal tool to scan for Tisc virus. Trial version of provides detection of computer threats like Tisc virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Tisc virus w trybie awaryjnym z obsługą sieci.

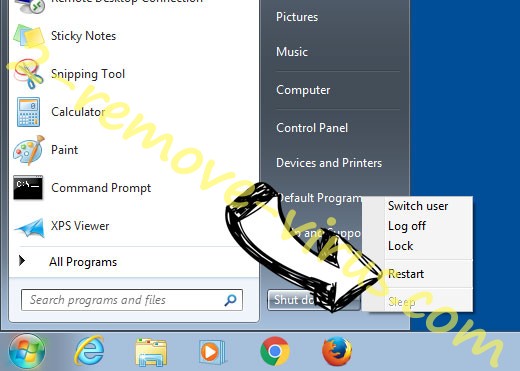

Usunąć Tisc virus z Windows 7/Windows Vista/Windows XP

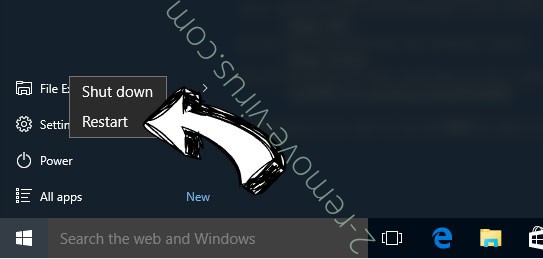

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Tisc virus

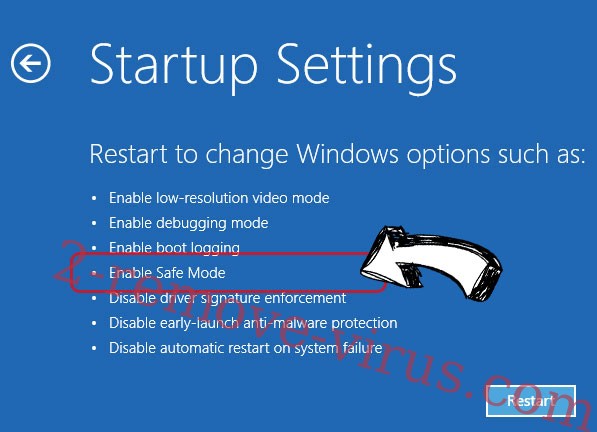

Usunąć Tisc virus z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Tisc virus

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

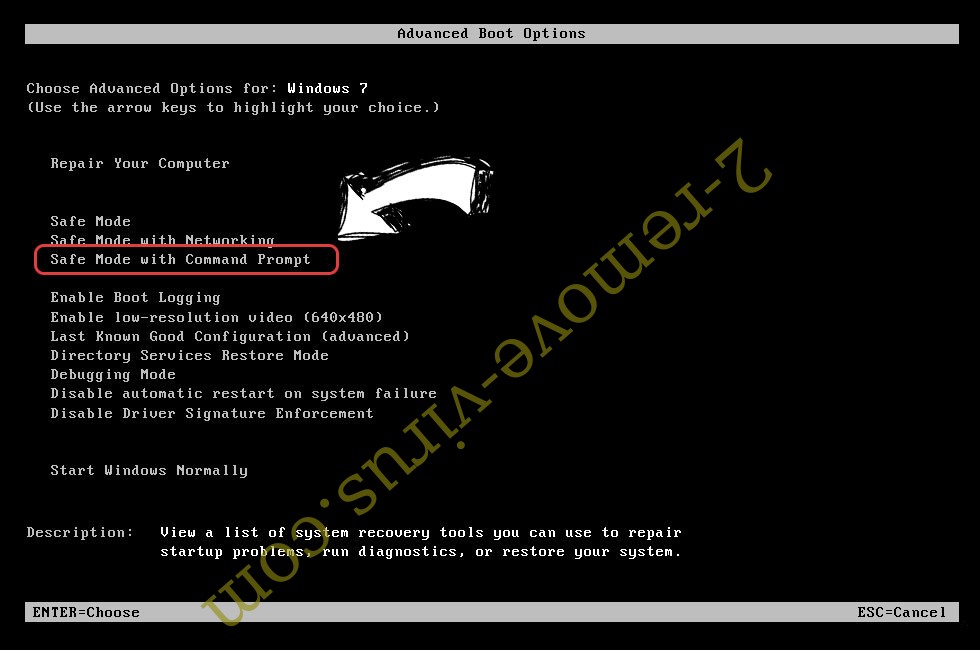

Usunąć Tisc virus z Windows 7/Windows Vista/Windows XP

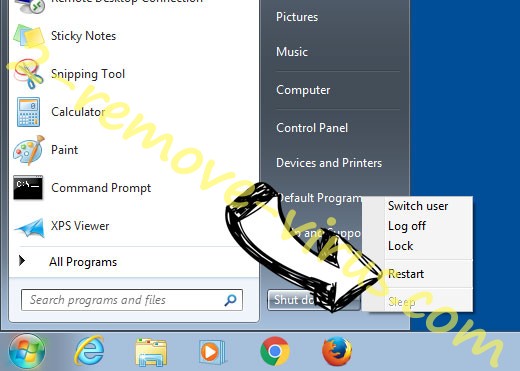

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

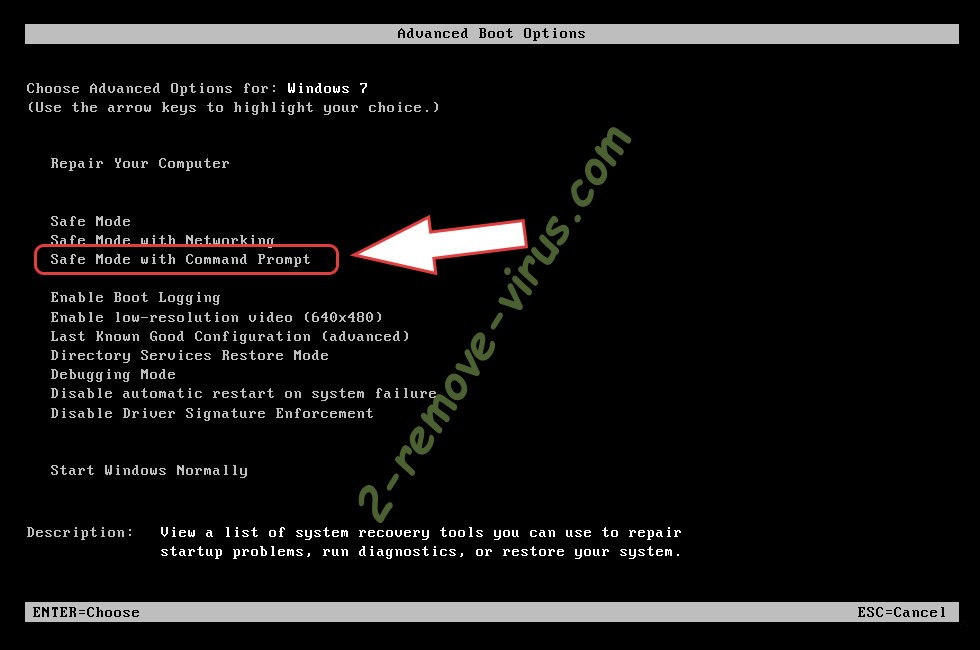

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

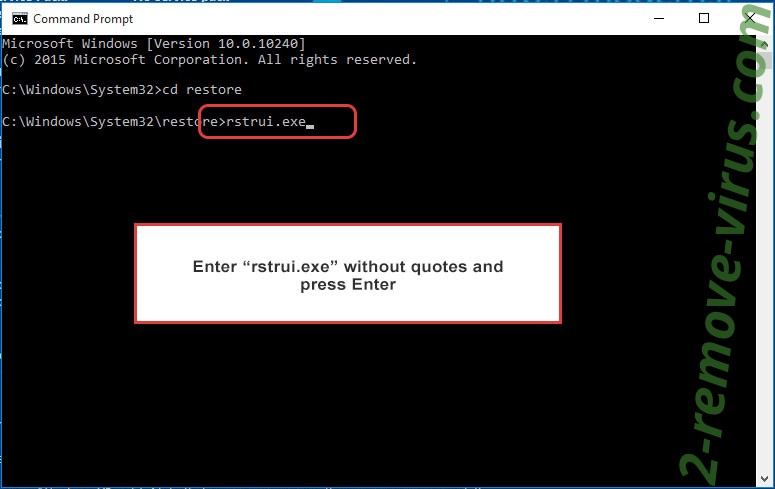

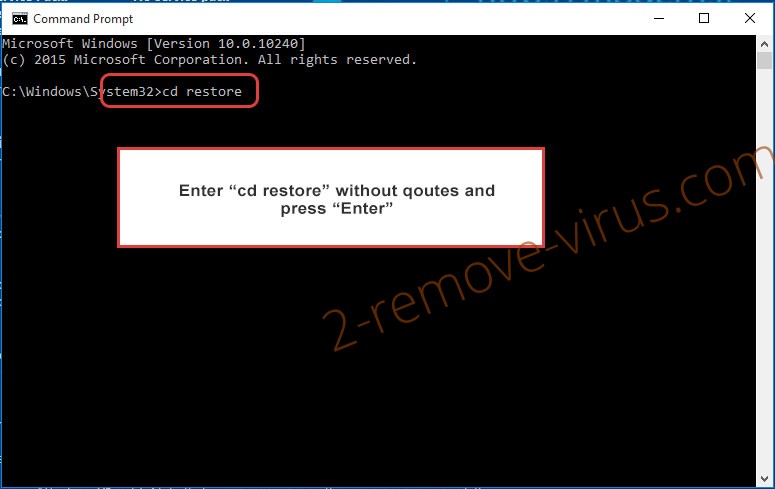

- Wpisz cd restore i naciśnij Enter.

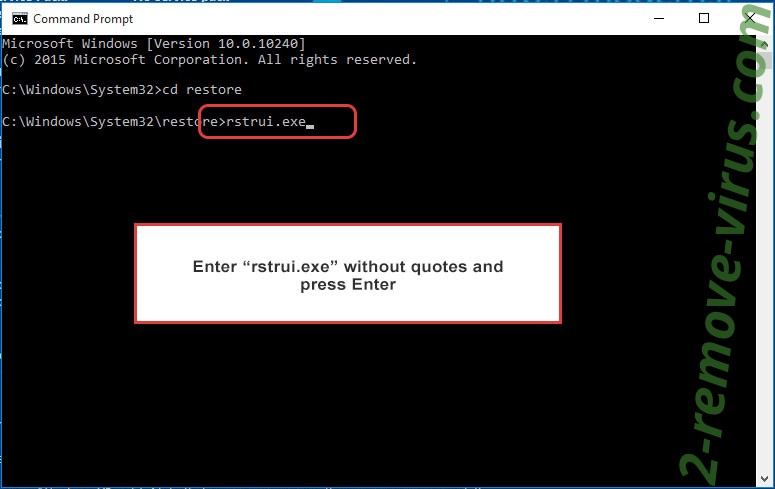

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

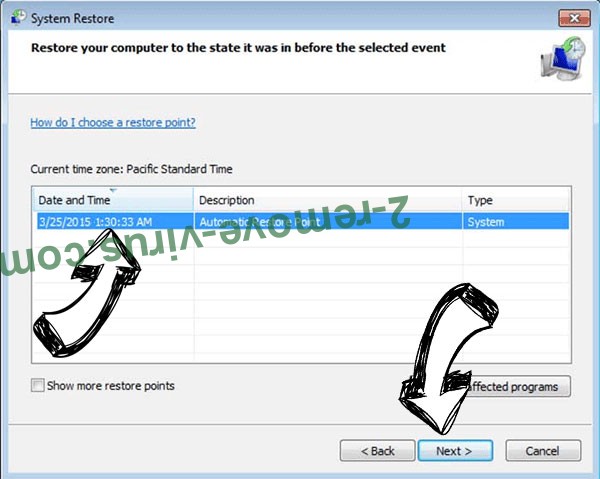

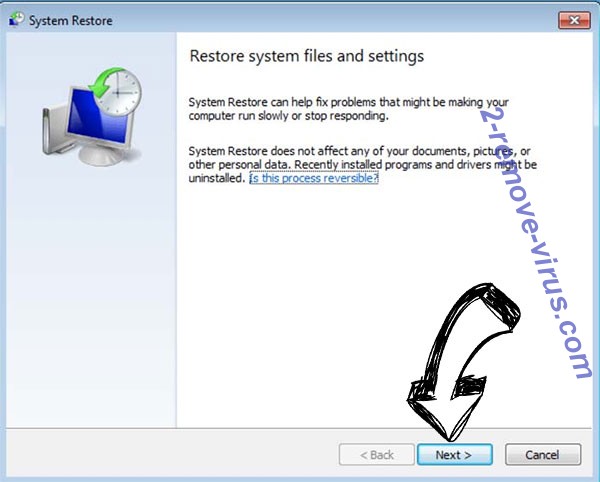

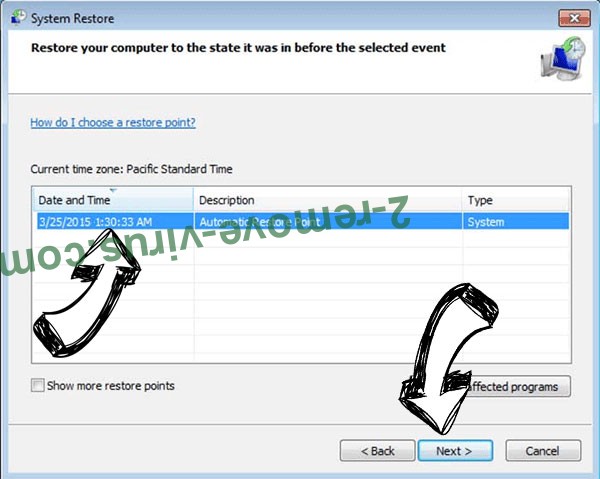

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

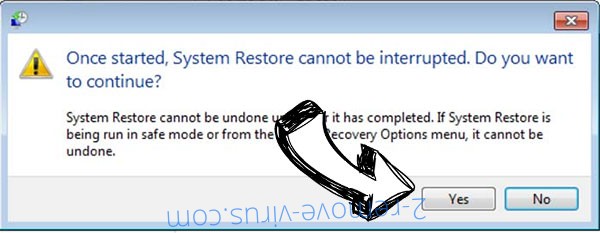

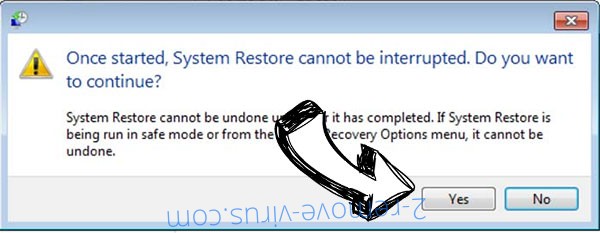

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

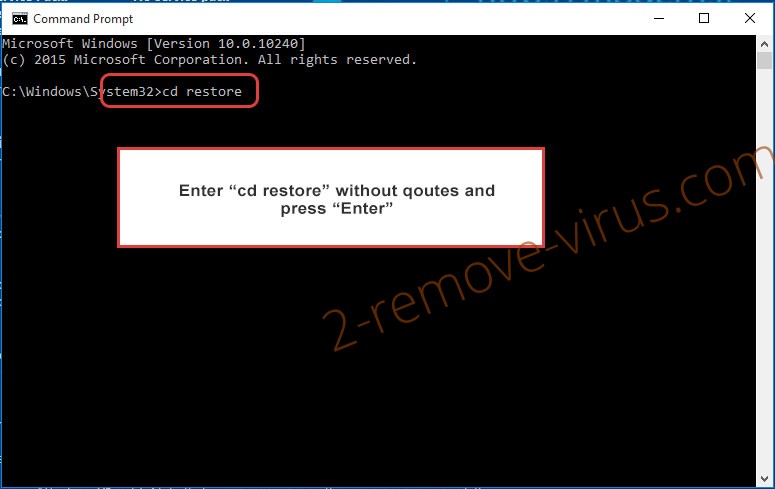

Usunąć Tisc virus z Windows 8 i Windows 10

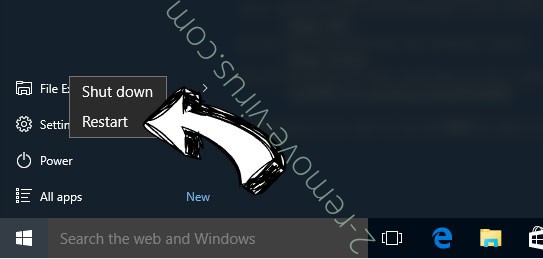

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

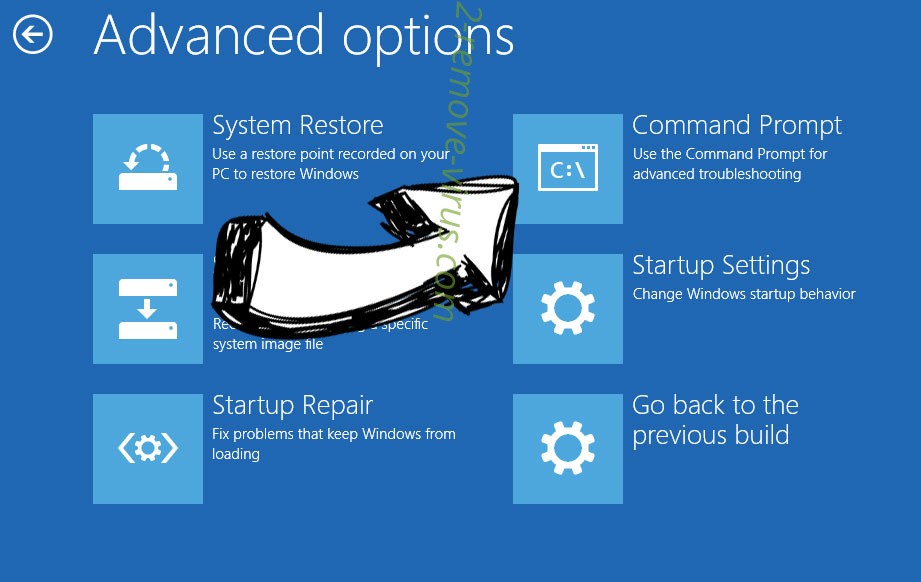

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.