Co to jest 89N3PDyZzakoH7W6n8ZrjGDDktjh8iWFG6eKRvi3kvpQ Malware

89N3PDyZzakoH7W6n8ZrjGDDktjh8iWFG6eKRvi3kvpQ Malware ransomware to rodzaj złośliwego oprogramowania szyfrującego pliki, które może poważnie uszkodzić system. Szyfrowanie plików złośliwego oprogramowania nie jest czymś, o czym słyszała każda osoba, a jeśli spotykasz się z nim po raz pierwszy, dowiesz się, ile szkód może spowodować z pierwszej ręki. Twoje pliki mogły zostać zakodowane przy użyciu silnych algorytmów szyfrowania, co uniemożliwia dostęp do plików. Ofiary nie zawsze są w stanie odzyskać pliki, dlatego ransomware jest uważane za infekcję na tak wysokim poziomie.

Masz możliwość płacenia oszustom za narzędzie deszyfrujące, ale nie jest to zalecane. Istnieje wiele przypadków, w których pliki nie zostały przywrócone nawet po zapłaceniu okupu. Bylibyśmy zaskoczeni, gdyby oszuści nie wzięli twoich pieniędzy i nie poczuli się zobowiązani do dekodowania twoich danych. Co więcej, twoje pieniądze zostaną przeznaczone na przyszłe szyfrowanie plików złośliwego oprogramowania i złośliwego oprogramowania. Czy naprawdę chcesz być zwolennikiem działalności przestępczej? Oszuści zdają sobie również sprawę, że mogą łatwo zarabiać pieniądze, a im więcej ofiar poddaje się żądaniom, tym bardziej atrakcyjne staje się oprogramowanie ransomware dla tego typu osób. Inwestowanie pieniędzy, które musisz zapłacić, w kopię zapasową może być mądrzejszą opcją, ponieważ utrata danych nie byłaby problemem. Jeśli kopia zapasowa została wykonana przed złapaniem zagrożenia, możesz po prostu odinstalować 89N3PDyZzakoH7W6n8ZrjGDDktjh8iWFG6eKRvi3kvpQ Malware wirusa i odzyskać dane. Jeśli nie wiesz, czym jest ransomware, możesz nie wiedzieć, w jaki sposób udało mu się zainfekować twoje urządzenie, w takim przypadku musisz czujnie przeczytać poniższy akapit.

Metody rozprzestrzeniania ransomware

Ransomware zazwyczaj rozprzestrzenia się za pomocą metod takich jak załączniki do wiadomości e-mail, złośliwe pliki do pobrania i zestawy exploitów. Często nie trzeba wymyślać bardziej wyszukanych sposobów, ponieważ wielu użytkowników jest dość zaniedbanych, gdy korzystają z wiadomości e-mail i pobierają pliki. Istnieje pewne prawdopodobieństwo, że do infekcji użyto bardziej skomplikowanej metody, ponieważ niektóre ransomware z nich korzystają. Hakerzy nie muszą wkładać wiele wysiłku, wystarczy napisać ogólny e-mail, który wydaje się nieco przekonujący, dodać zainfekowany plik do wiadomości e-mail i wysłać go do setek użytkowników, którzy mogą wierzyć, że nadawca jest kimś godnym zaufania. Tematy związane z pieniędzmi często mogą być spotykane, ponieważ użytkownicy są bardziej podatni na otwieranie tych e-maili. Jeśli hakerzy użyli nazwy firmy takiej jak Amazon, użytkownicy obniżają swoją obronę i mogą otworzyć załącznik bez zastanowienia, jeśli hakerzy po prostu powiedzą, że na koncie zaobserwowano wątpliwą aktywność lub dokonano zakupu i dołączono paragon. Jest kilka rzeczy, które należy wziąć pod uwagę podczas otwierania załączników wiadomości e-mail, jeśli chcesz zachować bezpieczeństwo komputera. Ważne jest, aby upewnić się, że nadawca może być zaufany przed otwarciem załącznika, który Ci wysłał. Nawet jeśli znasz nadawcę, nie powinieneś się spieszyć, najpierw sprawdź adres e-mail, aby upewnić się, że pasuje do adresu, o którym wiesz, że należy do tej osoby / firmy. Oczywiste i wiele błędów gramatycznych są również znakiem. Sposób, w jaki jesteś witany, może być również wskazówką, ponieważ legalne firmy, których adres e-mail powinieneś otworzyć, będą zawierały Twoje imię i nazwisko, zamiast pozdrowień, takich jak Drogi Kliencie / Członku. Słabe punkty w komputerze mogą być również wykorzystywane do infekcji. Słabe punkty w programach są zazwyczaj identyfikowane, a dostawcy publikują poprawki, aby je naprawić, tak aby złośliwe strony nie mogły ich wykorzystać do dystrybucji złośliwego oprogramowania. Niestety, jak pokazuje ransomware WannaCry, nie wszyscy użytkownicy instalują aktualizacje z różnych powodów. Bardzo ważne jest, aby zainstalować te poprawki, ponieważ jeśli luka w zabezpieczeniach jest poważna, Poważne luki mogą być łatwo wykorzystane przez złośliwe oprogramowanie, dlatego ważne jest, aby zaktualizować wszystkie programy. Regularne instalowanie aktualizacji może być kłopotliwe, więc można je skonfigurować do automatycznej instalacji.

Co możesz zrobić ze swoimi danymi

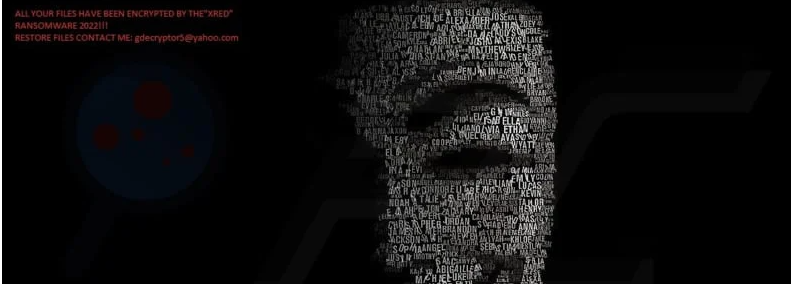

Gdy system zostanie zanieczyszczony, wkrótce znajdziesz zaszyfrowane pliki. Początkowo może to być mylące, co się dzieje, ale kiedy zdasz sobie sprawę, że nie możesz otworzyć swoich plików, powinno to stać się jasne. Zobaczysz także dziwne rozszerzenie dołączone do wszystkich plików, które może pomóc w znalezieniu odpowiedniego pliku szyfrującego złośliwe oprogramowanie. W wielu przypadkach dekodowanie plików może nie być możliwe, ponieważ algorytmy szyfrowania używane w szyfrowaniu mogą być bardzo trudne, jeśli nie niemożliwe do odszyfrowania. Powiadomienie o okupie zostanie umieszczone na pulpicie lub w folderach zawierających zablokowane pliki, które wyjaśnią, co stało się z twoimi plikami. Ich sugerowana metoda polega na zakupie ich programu deszyfrującego. Jeśli cena za narzędzie deszyfrujące nie jest wyświetlana prawidłowo, musisz skontaktować się z przestępcami za pośrednictwem poczty elektronicznej. Z powodów już określonych, płacenie za program deszyfrujący nie jest sugerowanym wyborem. Kiedy wypróbujesz wszystkie inne alternatywy, dopiero wtedy powinieneś pomyśleć o płaceniu. Może po prostu zapomniałeś, że zrobiłeś kopie swoich plików. W niektórych przypadkach można znaleźć bezpłatne oprogramowanie deszyfrujące. Badacze złośliwego oprogramowania mogą od czasu do czasu tworzyć deszyfratory za darmo, jeśli są w stanie odszyfrować plik kodujący złośliwy program. Zastanów się nad tym, zanim jeszcze pomyślisz o płaceniu cyberprzestępcom. Kupowanie kopii zapasowej z tą sumą może być bardziej pomocne. Jeśli kopia zapasowa została wykonana przed infekcją, możesz wykonać odzyskiwanie plików po zakończeniu działania 89N3PDyZzakoH7W6n8ZrjGDDktjh8iWFG6eKRvi3kvpQ Malware wirusa. Jeśli chcesz zabezpieczyć swoje urządzenie przed oprogramowaniem ransomware w przyszłości, zapoznaj się z możliwymi sposobami rozprzestrzeniania się. Przynajmniej nie otwieraj załączników wiadomości e-mail na lewo i prawo, aktualizuj oprogramowanie i pobieraj tylko ze źródeł, o których wiesz, że możesz zaufać.

89N3PDyZzakoH7W6n8ZrjGDDktjh8iWFG6eKRvi3kvpQ Malware usunięcie

Jeśli jest nadal obecny w systemie, Narzędzie do usuwania złośliwego oprogramowania będzie konieczne, aby się go pozbyć. Ręczne naprawienie 89N3PDyZzakoH7W6n8ZrjGDDktjh8iWFG6eKRvi3kvpQ Malware wirusa może być trudne, ponieważ błąd może prowadzić do dalszych szkód. Korzystanie z opcji automatycznej byłoby znacznie lepszym wyborem. Narzędzie nie tylko pomoże ci poradzić sobie z infekcją, ale może również zapobiec przedostaniu się podobnych w przyszłości. Po zainstalowaniu wybranego narzędzia do usuwania złośliwego oprogramowania po prostu wykonaj skanowanie narzędzia, a jeśli infekcja zostanie zidentyfikowana, zamieść ją do jej zakończenia. Jakkolwiek niefortunne może to być, program antywirusowy nie pomoże Ci w odzyskiwaniu plików, ponieważ nie jest w stanie tego zrobić. Jeśli ransomware całkowicie zniknęło, odzyskaj dane z kopii zapasowej, a jeśli go nie masz, zacznij go używać.

Offers

Pobierz narzędzie do usuwaniato scan for 89N3PDyZzakoH7W6n8ZrjGDDktjh8iWFG6eKRvi3kvpQ MalwareUse our recommended removal tool to scan for 89N3PDyZzakoH7W6n8ZrjGDDktjh8iWFG6eKRvi3kvpQ Malware. Trial version of provides detection of computer threats like 89N3PDyZzakoH7W6n8ZrjGDDktjh8iWFG6eKRvi3kvpQ Malware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć 89N3PDyZzakoH7W6n8ZrjGDDktjh8iWFG6eKRvi3kvpQ Malware w trybie awaryjnym z obsługą sieci.

Usunąć 89N3PDyZzakoH7W6n8ZrjGDDktjh8iWFG6eKRvi3kvpQ Malware z Windows 7/Windows Vista/Windows XP

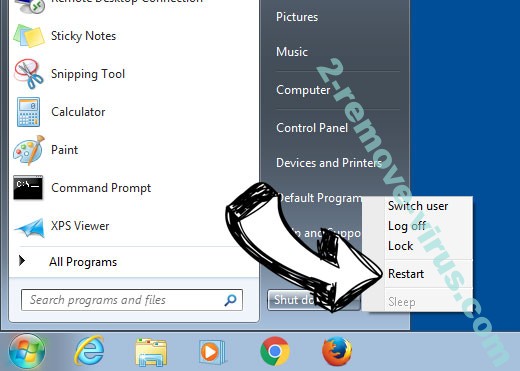

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

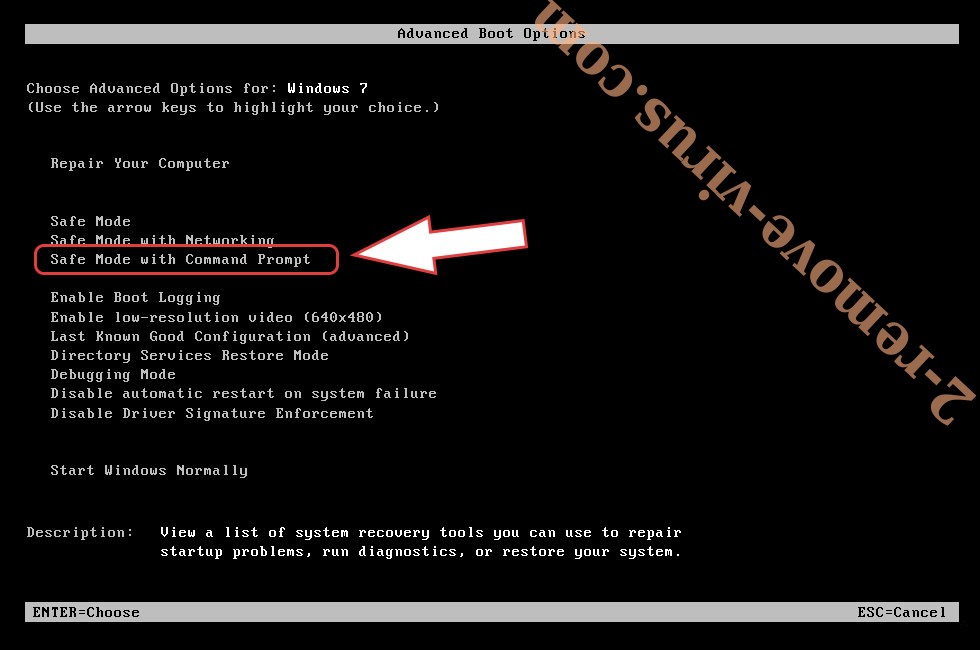

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć 89N3PDyZzakoH7W6n8ZrjGDDktjh8iWFG6eKRvi3kvpQ Malware

Usunąć 89N3PDyZzakoH7W6n8ZrjGDDktjh8iWFG6eKRvi3kvpQ Malware z Windows 8 i Windows 10

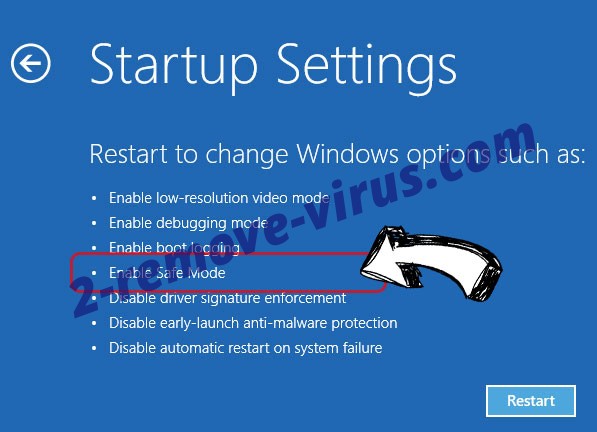

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć 89N3PDyZzakoH7W6n8ZrjGDDktjh8iWFG6eKRvi3kvpQ Malware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

Usunąć 89N3PDyZzakoH7W6n8ZrjGDDktjh8iWFG6eKRvi3kvpQ Malware z Windows 7/Windows Vista/Windows XP

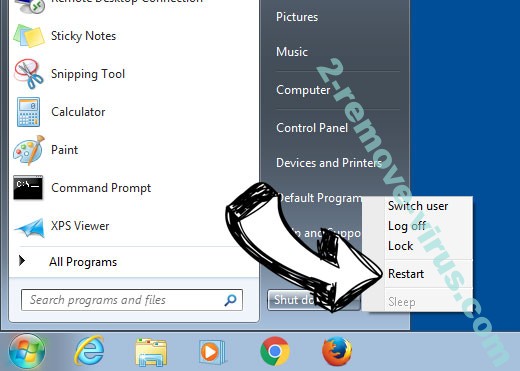

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

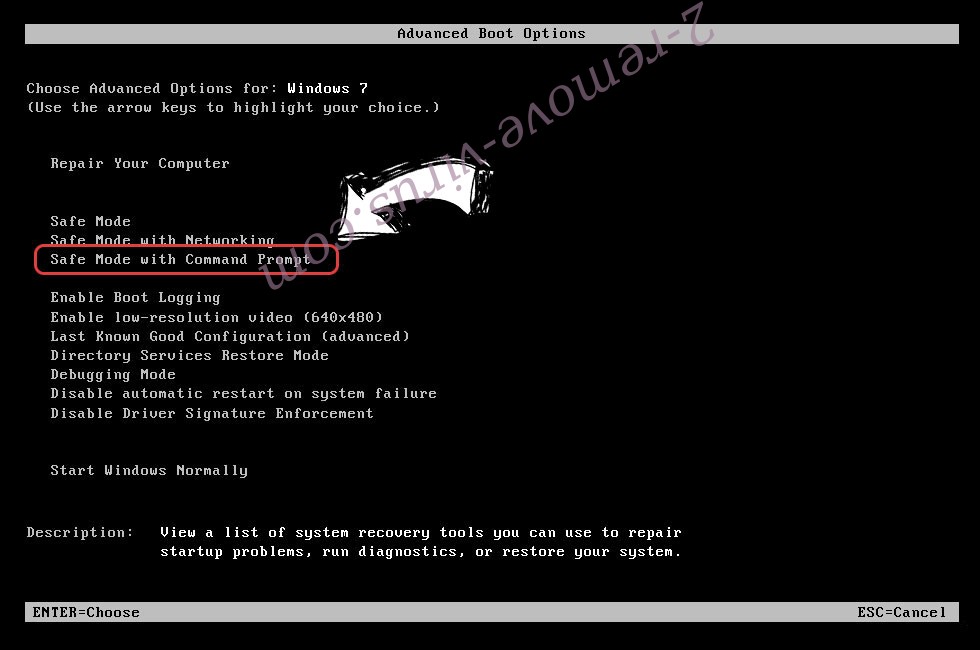

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

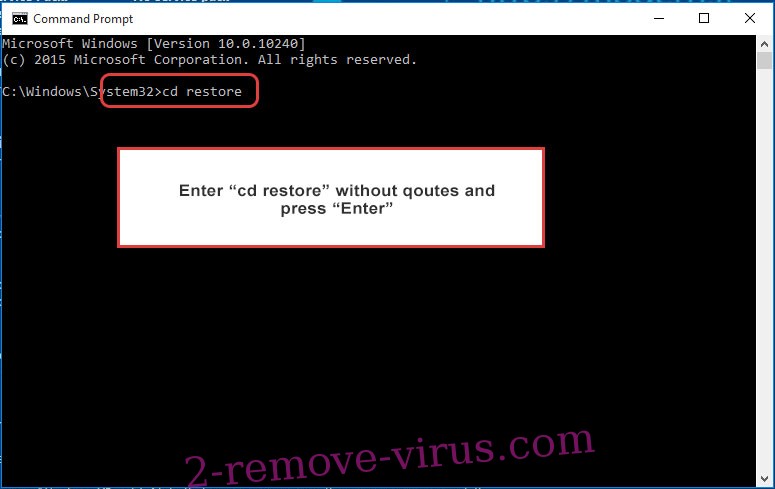

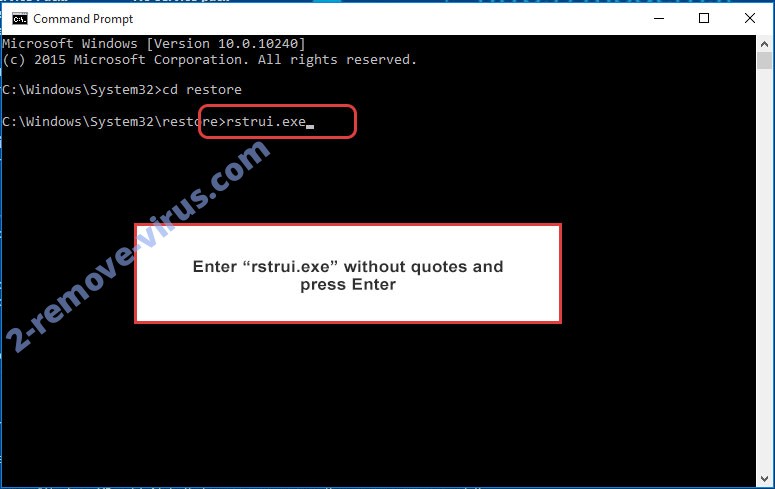

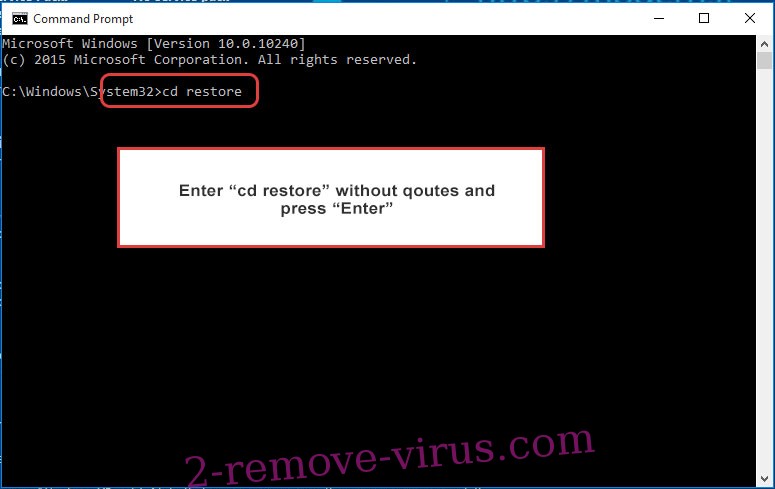

- Wpisz cd restore i naciśnij Enter.

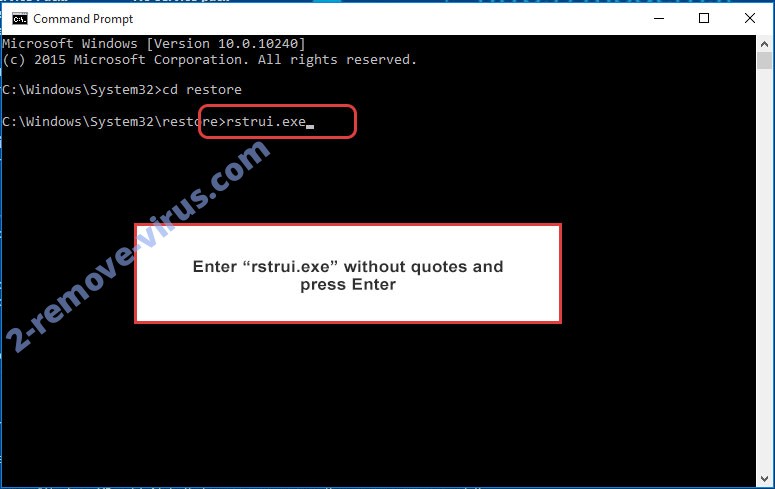

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

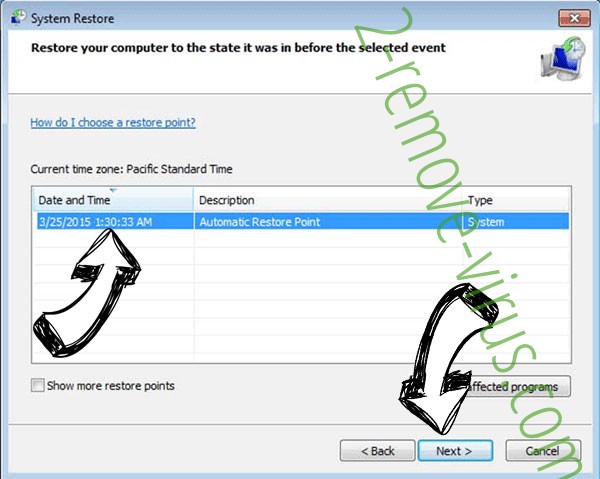

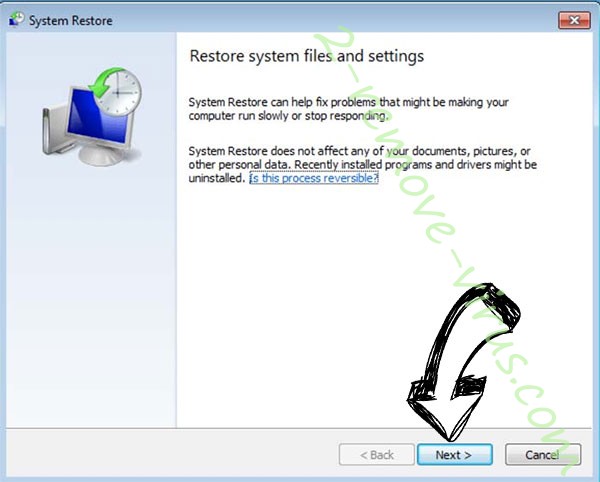

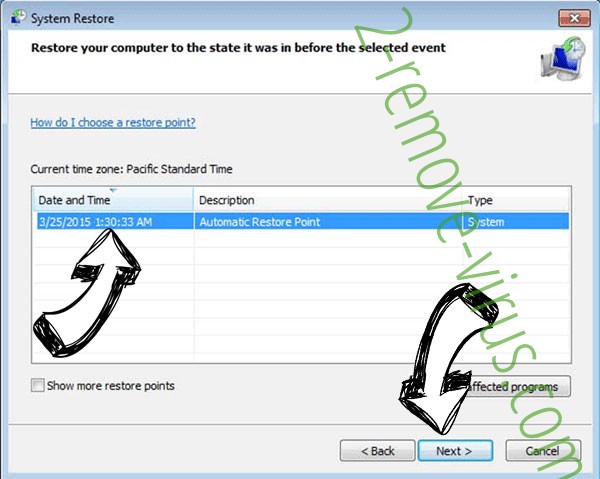

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

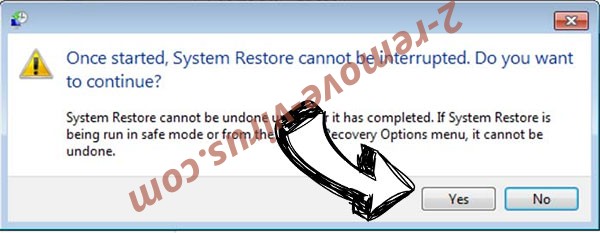

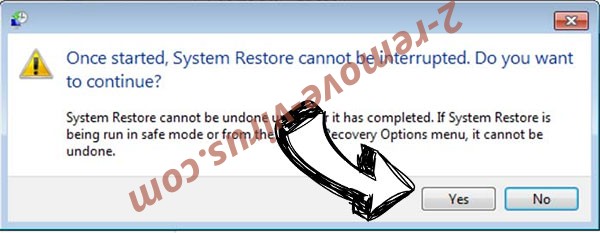

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć 89N3PDyZzakoH7W6n8ZrjGDDktjh8iWFG6eKRvi3kvpQ Malware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

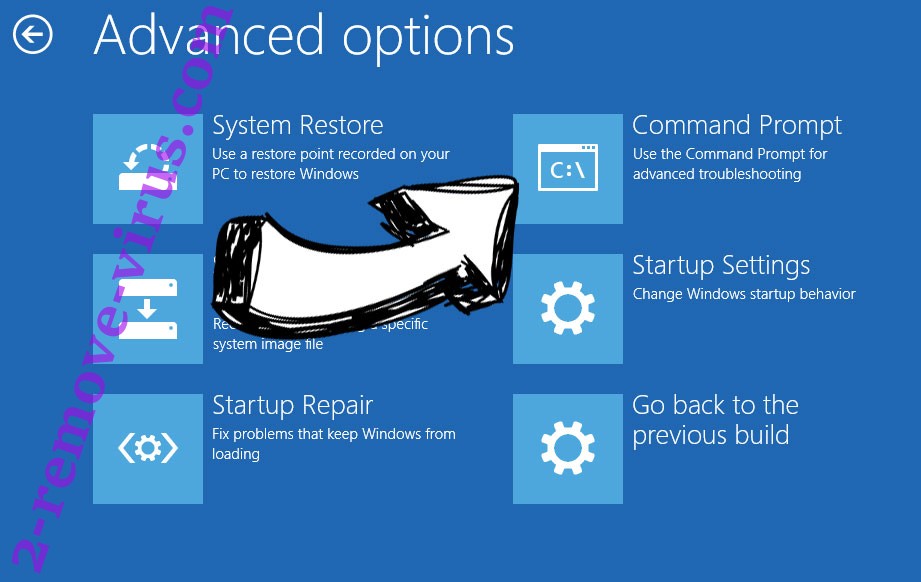

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.