Co to jest 8b5lc Ransomware

8b5lc Ransomware to dość niebezpieczna infekcja, bardziej znana jako ransomware lub malware szyfrujące pliki. Prawdopodobnie po raz pierwszy natkniesz się na tego rodzaju infekcję, w takim przypadku możesz być szczególnie zszokowany. Nie będziesz mieć dostępu do swoich danych, jeśli zostały zaszyfrowane przez złośliwe oprogramowanie kodujące dane, które wykorzystuje silne algorytmy szyfrowania do tego procesu. Ofiary nie zawsze są w stanie odszyfrować pliki, co jest powodem, dla którego szyfrowanie plików złośliwego oprogramowania jest tak szkodliwe. Zostaniesz również poproszony o zakup deszyfratora za określoną kwotę pieniędzy, ale istnieje kilka powodów, dla których nie jest to zalecana opcja.

Po pierwsze, możesz skończyć po prostu marnując pieniądze na nic, ponieważ płatność nie zawsze prowadzi do odszyfrowania pliku. Pamiętaj, z kim masz do czynienia i nie oczekuj, że oszuści będą zawracać sobie głowę, aby pomóc Ci z Twoimi danymi, gdy mają wybór, po prostu biorąc Twoje pieniądze. Należy również wziąć pod uwagę, że pieniądze zostaną przeznaczone na przyszłą działalność przestępczą. Już teraz zakłada się, że ransomware kosztuje 5 miliardów dolarów straty dla różnych firm w 2017 roku i to tylko szacunki. Kiedy ofiary poddają się żądaniom, ransomware stopniowo staje się bardziej opłacalne, przyciągając w ten sposób więcej oszustów, którzy chcą zarobić łatwe pieniądze. Kupowanie kopii zapasowej za te pieniądze byłoby lepsze, ponieważ jeśli kiedykolwiek ponownie natkniesz się na tego rodzaju sytuację, nie musisz się martwić o utratę plików, ponieważ możesz je po prostu przywrócić z kopii zapasowej. Następnie możesz przystąpić do odzyskiwania danych po usunięciu 8b5lc Ransomware wirusa lub podobnych infekcji. Informacje o tym, jak chronić system przed tym zagrożeniem, znajdziesz w poniższym akapicie, jeśli nie masz pewności, w jaki sposób złośliwe oprogramowanie szyfrujące pliki dostało się do twojego komputera.

Jak się 8b5lc Ransomware rozprzestrzenia

Ransomware zwykle używa dość prostych metod dystrybucji, takich jak spam e-mail i złośliwe pliki do pobrania. Ponieważ użytkownicy są dość nieostrożni w kontaktach z wiadomościami e-mail i pobieraniem plików, często nie jest konieczne, aby osoby rozprzestrzeniające złośliwe oprogramowanie kodujące pliki używały bardziej wyrafinowanych sposobów. Niemniej jednak niektóre złośliwe programy szyfrujące dane używają bardziej wyszukanych metod. Wszystko, co cyberprzestępcy muszą zrobić, to dodać zainfekowany plik do wiadomości e-mail, napisać jakiś tekst i udawać, że pochodzi z prawdziwej firmy / organizacji. Tematy związane z pieniędzmi są zwykle używane, ponieważ ludzie są bardziej skłonni do otwierania tych e-maili. Dość często zdarza się, że zobaczysz duże nazwy firm, takie jak Amazon, na przykład, jeśli Amazon wysłał wiadomość e-mail z potwierdzeniem zakupu, którego osoba nie pamięta, nie zawahałaby się otworzyć załączonego pliku. Istnieją pewne znaki, na które należy zwrócić uwagę przed otwarciem załączników wiadomości e-mail. Ważne jest, aby sprawdzić, kim jest nadawca, zanim przejdziesz do otwierania załącznika. A jeśli je znasz, sprawdź adres e-mail, aby upewnić się, że pasuje do prawdziwego adresu osoby / firmy. Te złośliwe wiadomości e-mail często zawierają błędy gramatyczne, które mogą być dość oczywiste. Inną oczywistą wskazówką może być twoje imię i nazwisko, które nie jest nigdzie używane, jeśli, powiedzmy, że jesteś użytkownikiem Amazon i wysłali ci wiadomość e-mail, nie używaliby ogólnych pozdrowień, takich jak Drogi Kliencie / Członku / Użytkowniku, a zamiast tego użyliby nazwy, którą im podałeś. Niektóre złośliwe oprogramowanie kodujące dane może również używać niezałatanego oprogramowania na komputerze do wprowadzania. Wszystkie programy mają luki w zabezpieczeniach, ale gdy zostaną wykryte, są zwykle łatane przez oprogramowanie, dzięki czemu złośliwe oprogramowanie nie może go wykorzystać, aby się do niego dostać. Niestety, jak widać po powszechnym oprogramowaniu ransomware WannaCry, nie każdy instaluje te łatki z tego czy innego powodu. Zachęcamy do instalowania aktualizacji za każdym razem, gdy tylko stanie się ona dostępna. Aktualizacje mogą być również instalowane automatycznie.

Co możesz zrobić ze swoimi plikami

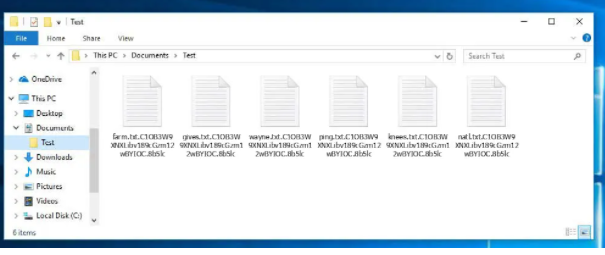

Gdy złośliwe oprogramowanie kodujące dane zanieczyści Twój komputer, wkrótce znajdziesz swoje dane zaszyfrowane. Twoje pliki nie będą dostępne, więc nawet jeśli nie widzisz, co się dzieje na początku, w końcu będziesz wiedział. Sprawdź rozszerzenia dodane do zaszyfrowanych plików, pomogą one zidentyfikować ransomware. Twoje pliki mogły zostać zaszyfrowane przy użyciu potężnych algorytmów szyfrowania, co może oznaczać, że dane są trwale zakodowane. Notatka z żądaniem okupu ujawni, że twoje dane zostały zaszyfrowane i przejdziesz do ich odszyfrowania. Zostaniesz zaproponowany deszyfrator w zamian za pieniądze. Jeśli cena za deszyfrator nie jest wyświetlana prawidłowo, musisz skontaktować się z cyberprzestępcami, zwykle za pośrednictwem podanego adresu e-mail, aby zobaczyć, ile i jak zapłacić. Jak już wiesz, płacenie nie jest opcją, którą byśmy wybrali. Dokładnie przemyśl wszystkie inne alternatywy, zanim nawet pomyślisz o spełnieniu wymagań. Spróbuj przypomnieć sobie, czy kiedykolwiek wykonałeś kopię zapasową, być może niektóre z twoich danych są gdzieś przechowywane. Lub, jeśli masz szczęście, mógł zostać wydany darmowy deszyfrator. Specjaliści od złośliwego oprogramowania mogą od czasu do czasu tworzyć narzędzia deszyfrujące za darmo, jeśli złośliwy program kodujący dane jest podatny na złamanie. Weź to pod uwagę, zanim jeszcze pomyślisz o zapłaceniu okupu. Wykorzystanie części tych pieniędzy na zakup jakiejś kopii zapasowej może przynieść więcej pożytku. Jeśli wykonałeś kopię zapasową najcenniejszych plików, po prostu napraw 8b5lc Ransomware wirusa, a następnie odzyskaj pliki. Spróbuj zapoznać się z tym, jak rozprzestrzenia się złośliwe oprogramowanie kodujące plik, aby uniknąć tego w przyszłości. Upewnij się, że instalujesz aktualizację za każdym razem, gdy aktualizacja jest dostępna, nie otwierasz losowo plików dodanych do wiadomości e-mail i ufasz tylko wiarygodnym źródłom przy pobieraniu plików.

8b5lc Ransomware usunięcie

Lepszym pomysłem byłoby uzyskanie oprogramowania chroniącego przed złośliwym oprogramowaniem, ponieważ będzie ono potrzebne do pozbycia się złośliwego oprogramowania kodującego dane, jeśli nadal pozostanie. Ręczne naprawianie 8b5lc Ransomware wirusa nie jest łatwym procesem, a jeśli nie będziesz ostrożny, możesz spowodować więcej szkód. Oprogramowanie chroniące przed złośliwym oprogramowaniem byłoby w tym przypadku bezpieczniejszą opcją. Tego rodzaju programy istnieją w celu usuwania tego rodzaju infekcji, w zależności od narzędzia, a nawet zapobiegania ich infekowaniu. Wybierz i zainstaluj odpowiedni program, przeskanuj urządzenie, aby zidentyfikować infekcję. Należy pamiętać, że narzędzie do usuwania złośliwego oprogramowania zakończy tylko infekcję, nie odblokuje 8b5lc Ransomware plików. Gdy system jest wolny od infekcji, zacznij rutynowo tworzyć kopie zapasowe plików.

Offers

Pobierz narzędzie do usuwaniato scan for 8b5lc RansomwareUse our recommended removal tool to scan for 8b5lc Ransomware. Trial version of provides detection of computer threats like 8b5lc Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć 8b5lc Ransomware w trybie awaryjnym z obsługą sieci.

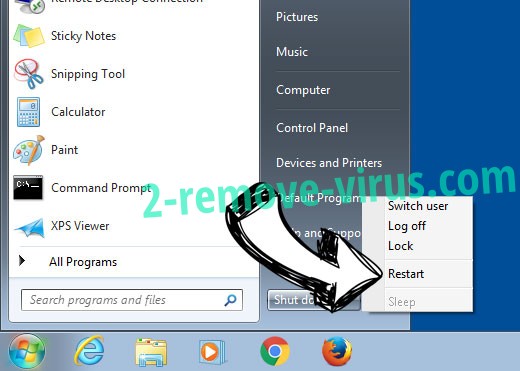

Usunąć 8b5lc Ransomware z Windows 7/Windows Vista/Windows XP

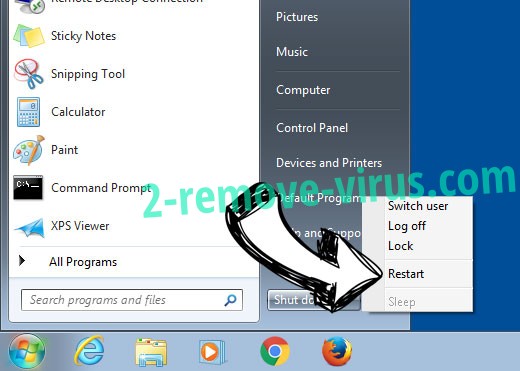

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

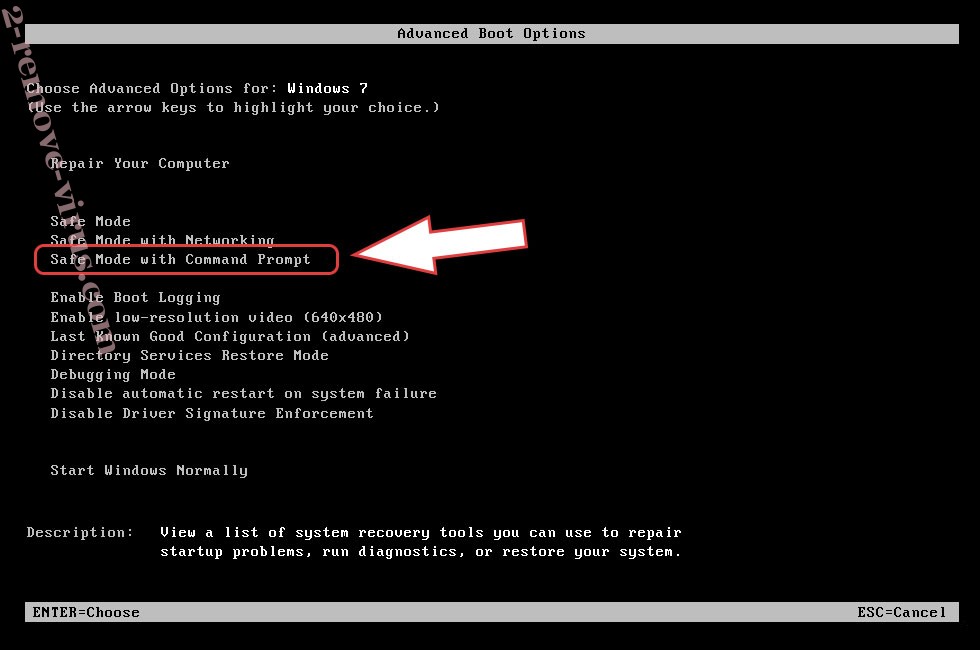

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć 8b5lc Ransomware

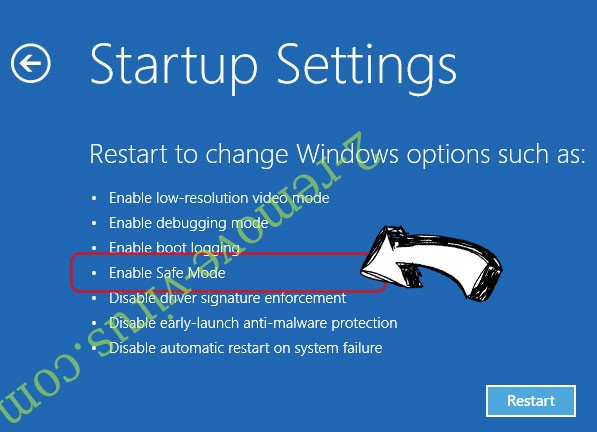

Usunąć 8b5lc Ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć 8b5lc Ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

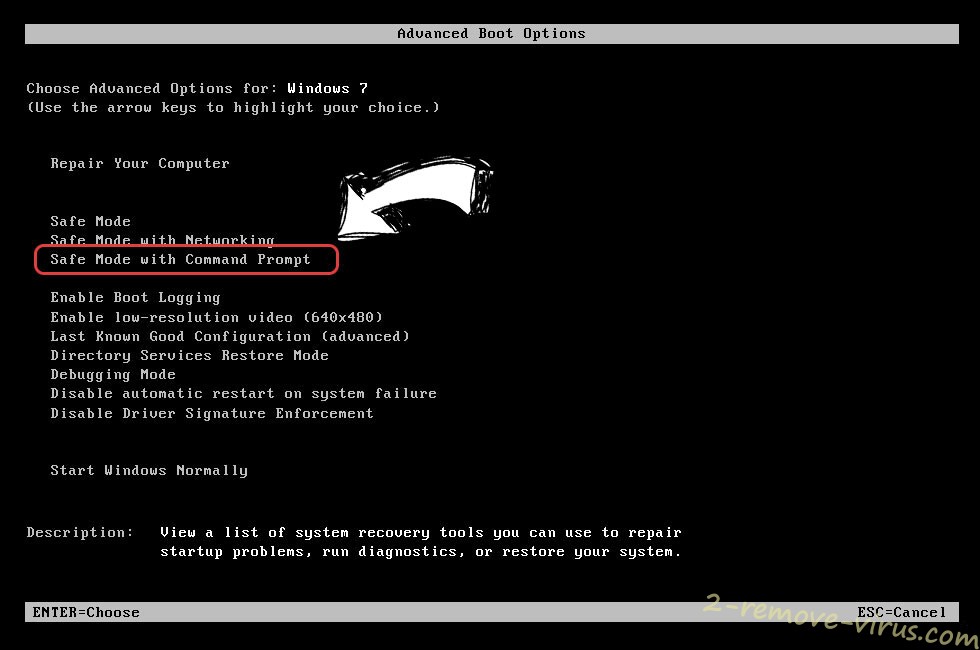

Usunąć 8b5lc Ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

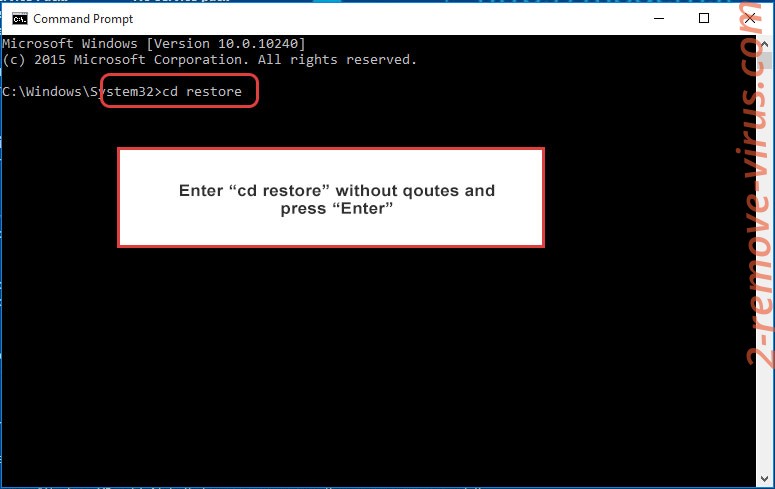

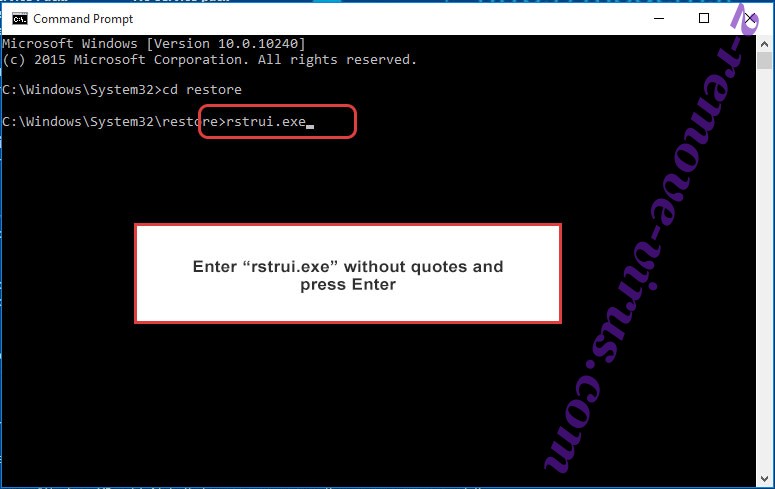

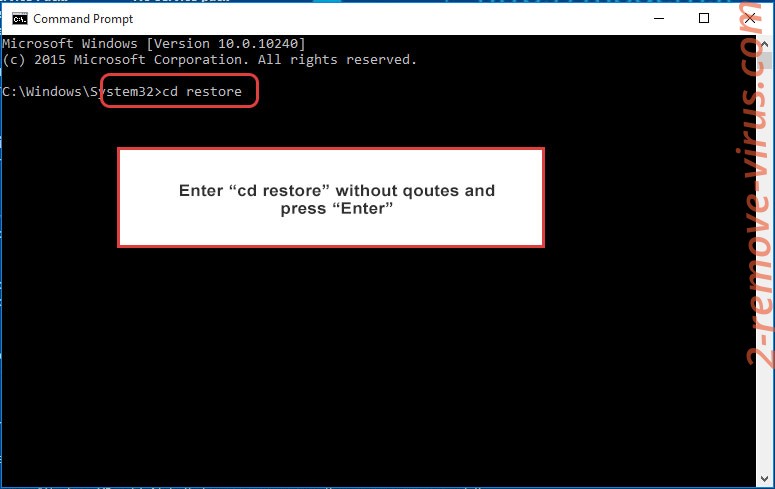

- Wpisz cd restore i naciśnij Enter.

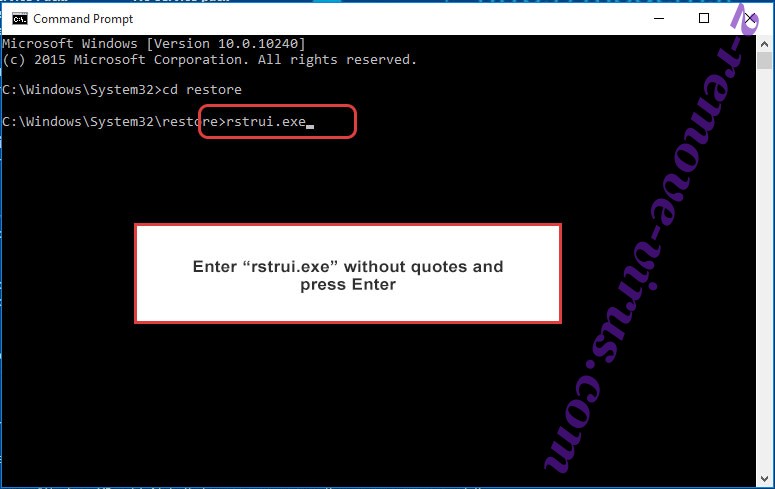

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

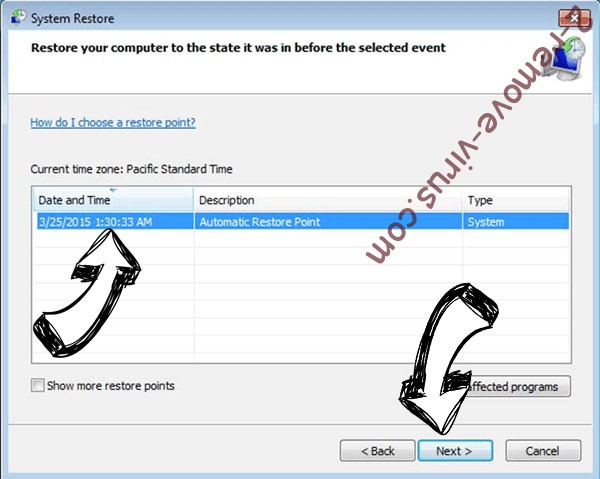

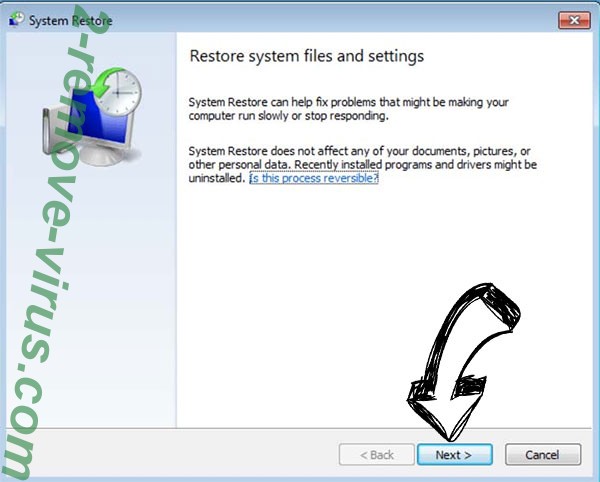

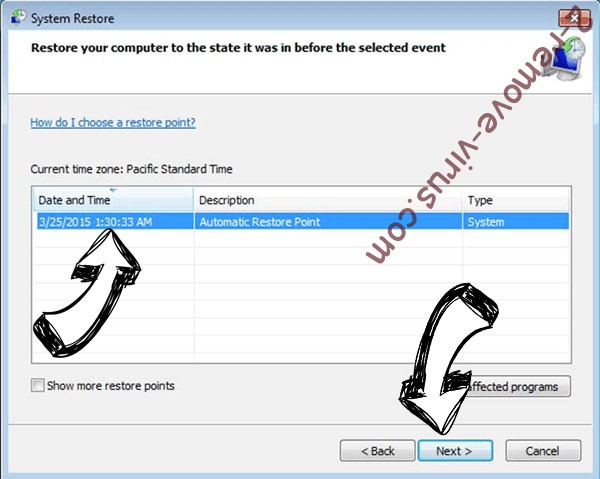

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

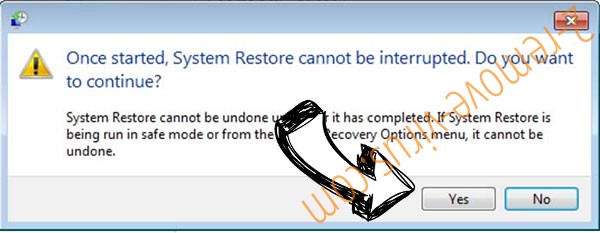

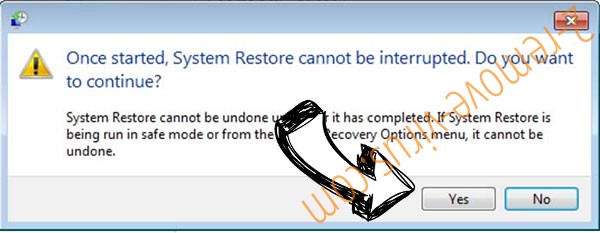

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć 8b5lc Ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

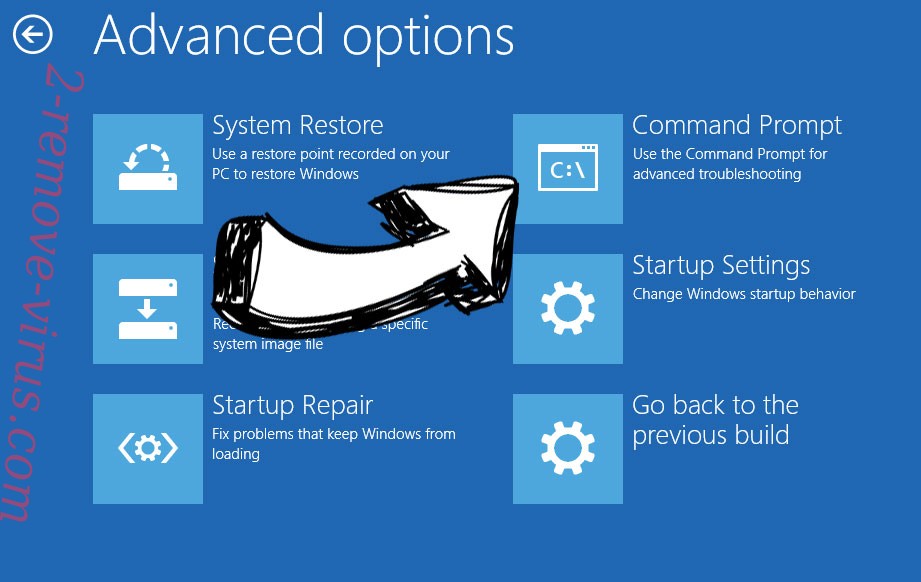

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.